Lovedipsingh/Malwarebox

GitHub: Lovedipsingh/Malwarebox

基于 Python 和 Flask 的轻量级恶意软件分析沙箱,提供静态分析、IOC 检测、熵值评估和风险评分,配合 Web 仪表板实现可视化操作。

Stars: 0 | Forks: 0

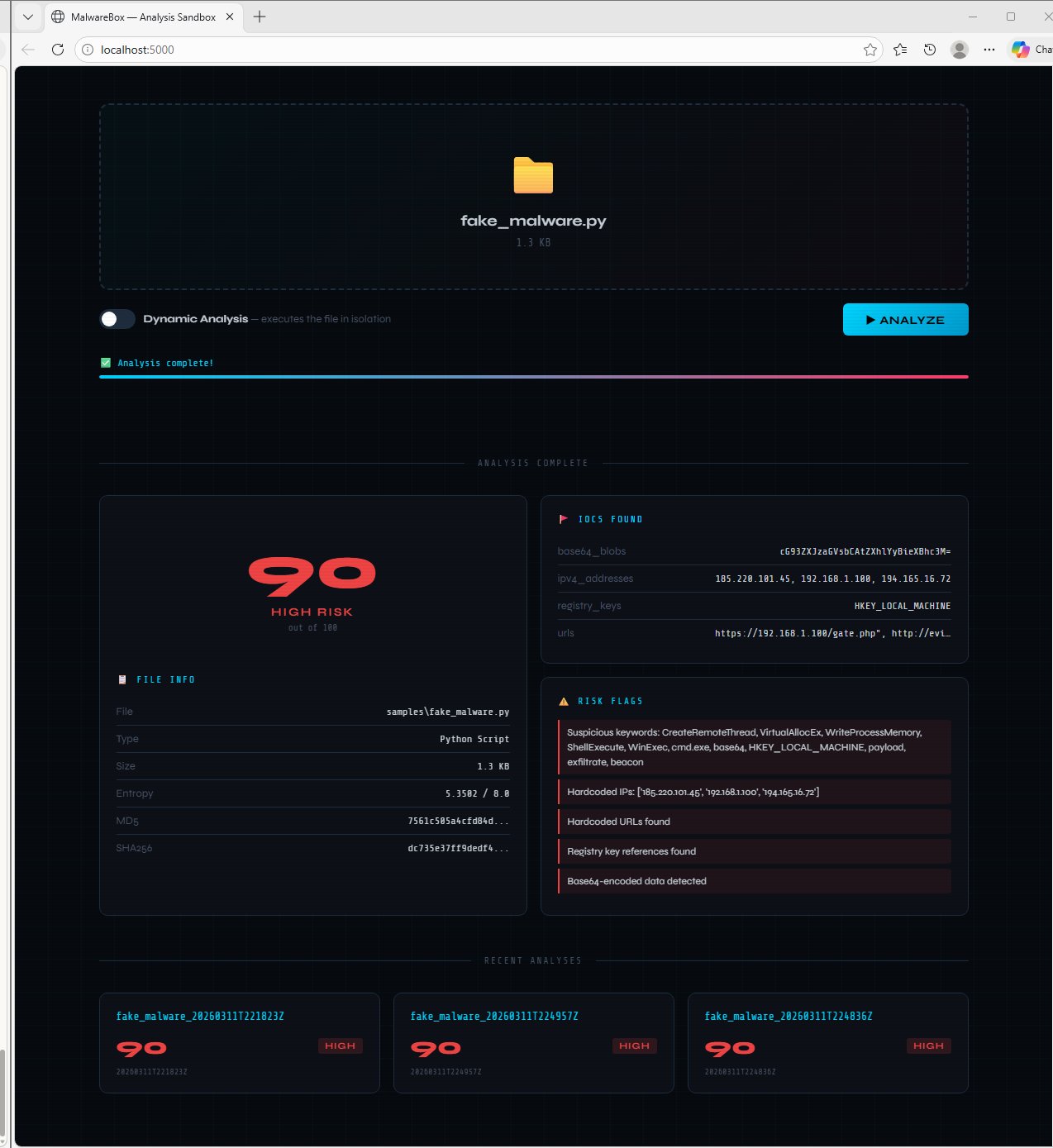

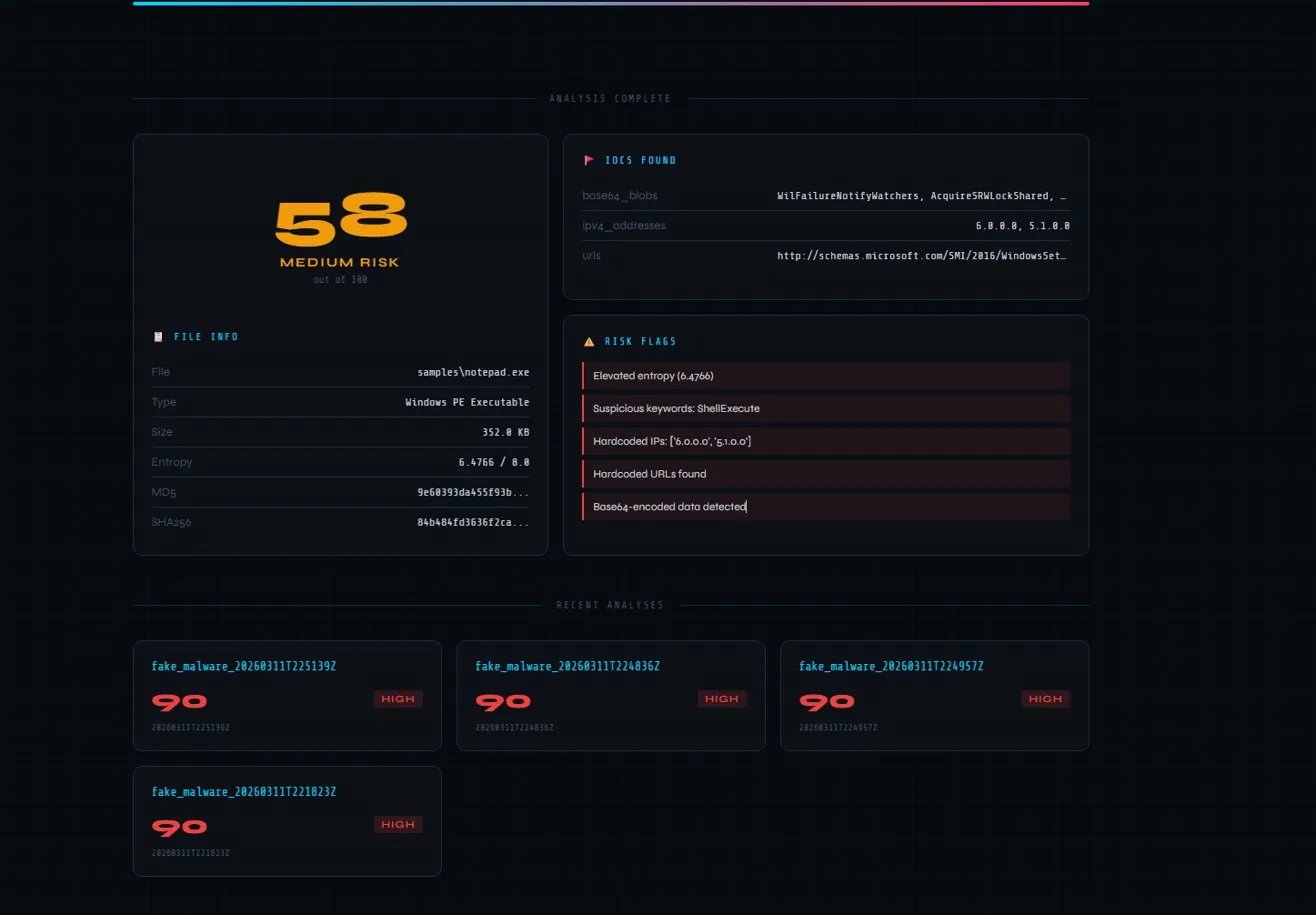

# 🛡️ MalwareBox — 恶意软件分析沙箱

一个基于 Python 的恶意软件分析沙箱,配备 **Web 仪表板**,用于分析可疑文件 — 无需执行它们。构建为一个网络安全作品集项目。

## ✨ 功能简介

将任何可疑文件拖放到仪表板中,MalwareBox 将:

- 🔑 **计算哈希** — MD5, SHA-1, SHA-256 指纹,用于 VirusTotal 查询

- 🌡️ **测量熵值** — 高熵值(>7.2)意味着文件可能被加壳或加密

- 🔍 **提取字符串** — 从二进制文件中提取可读文本

- 🚩 **查找 IOC** — 硬编码的 IP、URL、注册表键、base64 负载

- ⚙️ **监控行为** — 通过 strace (Linux) 进行 syscall 追踪

- 📊 **评估风险** — 0–100 的风险评分及详细标记

- 💾 **保存报告** — 每次扫描自动保存 JSON 报告

## 🖥️ 仪表板

Web UI 允许您拖放任何文件并立即查看结果:

| 功能 | 描述 |

|--------|-------------|

| 拖放上传 | 直接将文件拖放到仪表板上 |

| 实时进度条 | 实时分析进度 |

| 风险评分显示 | 颜色编码的 0–100 风险评级 |

| IOC 面板 | 在一个视图中显示所有入侵指标 |

| 风险标记 | 对每项发现的通俗英语解释 |

| 分析历史 | 保存并可访问所有先前的扫描 |

## 🚀 快速开始

### 环境要求

- Python 3.8+

- Windows / Linux

### 安装与运行

```

# 克隆 repo

git clone https://github.com/Lovedipsingh/Malwarebox.git

cd Malwarebox

# 安装依赖

pip install flask

# 启动 (Windows — 双击即可)

launch.bat

# 启动 (Linux/Mac)

python app.py

```

然后在浏览器中打开 **http://localhost:5000**。

## 📁 项目结构

```

Malwarebox/

├── app.py # Flask web server & API

├── launch.bat # Windows one-click launcher

├── setup.bat # Windows first-time setup

├── sandbox/

│ ├── static_analyzer.py # Core analysis engine

│ ├── dynamic_monitor.py # Runtime syscall tracing

│ ├── network_capture.py # Packet analysis

│ └── report_generator.py # JSON report output

└── templates/

└── index.html # Web dashboard UI

```

## 🔬 分析原理

### 静态分析(安全 — 无执行)

1. 读取原始文件字节

2. 计算加密哈希 → 粘贴到 VirusTotal

3. 计算 Shannon 熵 → 高值 = 可能已加密/加壳

4. 提取可读字符串 → 查找隐藏命令和路径

5. 模式匹配 IOC → IP、URL、注册表键、base64 数据块

6. 根据所有发现评估风险 0–100

### 动态分析(仅限 Linux)

1. 使用 `strace` 包装样本

2. 记录执行期间发出的每一个系统调用

3. 标记危险调用:`execve`, `connect`, `mprotect`, `ptrace`

4. 追踪样本生成的子进程

5. 记录所有文件系统事件

## 🔵 SOC 分析师用例

在 SOC 环境中,MalwareBox 支持 Tier 1 和 Tier 2 分析师的工作流程,

通过启用对可疑电子邮件附件、下载文件或终端隔离样本的快速静态分类 — 而无需执行它们。

**典型的 SOC 工作流程:**

1. 用户报告可疑电子邮件附件 → 创建工单

2. 分析师提取附件 → 拖入 MalwareBox

3. 生成 SHA-256 哈希 → 对照 VirusTotal 检查

4. 提取 IOC → 对照威胁情报源检查

5. 审查风险评分 → 升级或关闭工单

6. 保存 JSON 报告 → 作为证据附加到工单

**MalwareBox 可检测内容:**

| 指标 | 重要性 |

|---|---|

| 高熵值(>7.2) | 文件可能被加壳或加密 — 在恶意软件中很常见 |

| 硬编码 IP/URL | 潜在的 C2 基础设施 |

| Base64 编码数据 | 常见的混淆技术 |

| 可疑关键词 | ShellExecute, PowerShell, cmd.exe 字符串 |

| 加密哈希 | 与 VirusTotal 和威胁情报交叉比对 |

## ⚠️ 安全提示

## 🗺️ 路线图

- [ ] VirusTotal API 集成

- [ ] YARA 规则扫描

- [ ] Docker 容器支持

- [ ] PDF 报告导出

- [ ] MITRE ATT&CK 技术标签

## 📄 许可证

MIT License — 可免费使用和修改。

*由 [Lovedip Singh](https://github.com/Lovedipsingh) 构建*

标签:DAST, DNS 反向解析, DNS枚举, DNS 解析, Flask框架, HTTP工具, IOC检测, IP 地址批量处理, Python安全工具, Web仪表盘, 二进制分析, 云安全监控, 云安全运维, 勒索软件分析, 可疑文件扫描, 多模态安全, 威胁情报, 字符串提取, 安全可视化, 开发者工具, 恶意软件分析, 搜索语句(dork), 文件哈希, 无线安全, 沙箱技术, 熵值计算, 系统调用追踪, 网络安全审计, 网络安全工具, 行为监控, 逆向工具, 静态分析, 风险评分