Nikolov999/argus

GitHub: Nikolov999/argus

一款基于 Go 语言开发的只读型 Active Directory 安全评估框架,专注防御性配置审计与报告生成。

Stars: 0 | Forks: 0

# ARGUS

**Active Directory 审查框架**

**作者:** Bobo Nikolov, EchoPentest

## 快速安装

### Linux 安装

- wget https://github.com/Nikolov999/argus/dist/v2.0.0/argus_linux_amd64

- chmod +x argus_linux_amd64

- sudo mv adreview_linux_amd64 /usr/local/bin/adreview

- argus --help

- argus_linux_amd64 256 hash - 656b314027d1b874ec395005c55f57d926cd7037aa0190f8f57e9c2fce558d10

### Windows 安装

下载 `argus_windows_amd64.zip`。

在 PowerShell 中运行:

argus_windows_amd64.exe kerb -d corp.local -dc 10.10.10.5

argus_windows_amd64.zip 256 hash - dd1656b200214c71ab6445bb5372b013d104770733209f560fd672fcc65a21a7

### MacOS 安装

根据您的架构下载正确的二进制文件:

Intel:

- argus_darwin_amd64

argus_darwin_amd64 256 hash - dbf99d89259e2e18146cc738fc1cc357755ef9814ada8687b7bc41b7f330b56a

Apple Silicon:

- argus_darwin_arm64

argus_darwin_arm64 256 hash - e8c6a707b3b72117104d0a33feea9a734dc02a6bef4241dd3ee84c9485e31fdc

添加执行权限:

chmod +x argus_darwin_arm64

运行:

./argus_darwin_arm64 --help

ARGUS 是一个模块化、只读的 Active Directory 安全评估工具包,使用 Go 编写。它专为企业环境中的配置审计、暴露面审查和防御性报告而设计。

## 项目初衷

Active Directory 环境通常会积累配置漂移、权限蔓延、旧版 Kerberos 设置、不受管理的委派、不一致的 GPO 以及广泛的管理暴露面。ARGUS 旨在提供一个快速、对操作人员友好的 CLI,通过结构化、可扩展的框架来审查这些状况。

## 核心设计目标

- 只读评估

- 对企业友好的 CLI 输出

- 清晰的模块分离

- JSON 和 HTML 报告

- 模块化架构,便于未来扩展

- 仅用于防御性审查

## 功能特性

- Kerberos 暴露面分析

- 委派审计

- AD CS 证书表面审查

- 特权组范围分析

- GPO 枚举

- 域信任分析

- 远程管理暴露面发现

- SMB 暴露面审查

- ACL 委派指标

- Tier 0 资产清单

- 权限蔓延审查

- JSON / HTML 报告

## 模块

| 模块 | 描述 |

|---|---|

| `enum` | 域清单统计 |

| `kerb` | Kerberos 暴露面审查 |

| `misconfig` | 配置卫生检查结果 |

| `adcs` | AD CS 摘要 |

| `gpoenum` | 组策略对象清单 |

| `trustaudit` | 域信任清单 |

| `delegaudit` | 委派审查 |

| `certsurface` | 证书模板表面审查 |

| `adminscope` | 特权组范围审查 |

| `lateralmap` | 远程管理表面清单 |

| `shareaudit` | SMB 暴露面清单 |

| `aclaudit` | 委派和受保护对象 ACL 指标 |

| `tierzero` | Tier 0 资产和身份清单 |

| `sprawl` | 权限蔓延审查 |

| `auto` | 组合核心评估 |

## 示例

```

argus auto -d corp.local -dc 10.10.10.5 -u 'CORP\auditor' -p 'Password123!'

Example output

Active Directory Review Framework

by EchoPentest

ARGUS EXECUTIVE SUMMARY

Users: 1532

Groups: 221

Computers: 412

Pre-auth disabled: 2

SPN accounts: 31

Privileged SPN accounts: 1

Legacy encryption review items: 6

Misconfiguration findings: 4

AD CS templates reviewed: 3

```

## 安装

### 本地构建

go build -o argus ./cmd/argus

### 全局安装

sudo cp argus /usr/local/bin/argus

sudo chmod +x /usr/local/bin/argus

hash -r

## 使用方法

### 清单

argus enum -d corp.local -dc 10.10.10.5 -u 'CORP\auditor' -p 'Password123!'

### Kerberos 审查

argus kerb -d corp.local -dc 10.10.10.5 -u 'CORP\auditor' -p 'Password123!' --password-age

### GPO 审查

argus gpoenum -d corp.local -dc 10.10.10.5 -u 'CORP\auditor' -p 'Password123!'

### Tier 0 清单

argus tierzero -d corp.local -dc 10.10.10.5 -u 'CORP\auditor' -p 'Password123!'

### 权限蔓延审查

argus sprawl -d corp.local -dc 10.10.10.5 -u 'CORP\auditor' -p 'Password123!'

### 报告

argus kerb -d corp.local -dc 10.10.10.5 -u 'CORP\auditor' -p 'Password123!' --json kerb.json

argus auto -d corp.local -dc 10.10.10.5 -u 'CORP\auditor' -p 'Password123!' --html review.html

### 报告输出

- 人类可读的 CLI 输出

- 用于自动化的 JSON 制品

- 用于审查和共享的 HTML 报告

### HTML 报告

每个模块都可以导出结构化的 HTML 报告,适合用于文档编制或客户报告。

示例:

```

argus kerb -d corp.local -dc 10.10.10.5 --html kerberos_report.html

```

## 架构概要

LDAP 收集器

↓

数据模型

↓

审计模块

↓

报告引擎

↓

CLI 接口

更多详情请参阅 docs/architecture.md。

## 安全范围

ARGUS 专为防御性评估和报告而设计。它不执行:

- 凭据提取

- 用于破解的票据请求

- 漏洞利用生成

- 攻击路径生成

- 滥用命令生成

- 权限提升工作流

### 仓库布局

argus/

├── cmd/

├── internal/

├── docs/

├── examples/

├── .github/workflows/

├── go.mod

├── README.md

├── LICENSE

└── CHANGELOG.md

### 本项目展示了

- Go 开发

- Active Directory 内部机制

- LDAP 收集模式

- 网络暴露面审查

- 模块化 CLI 架构

- 报告设计

- 安全工程思维

## 截图

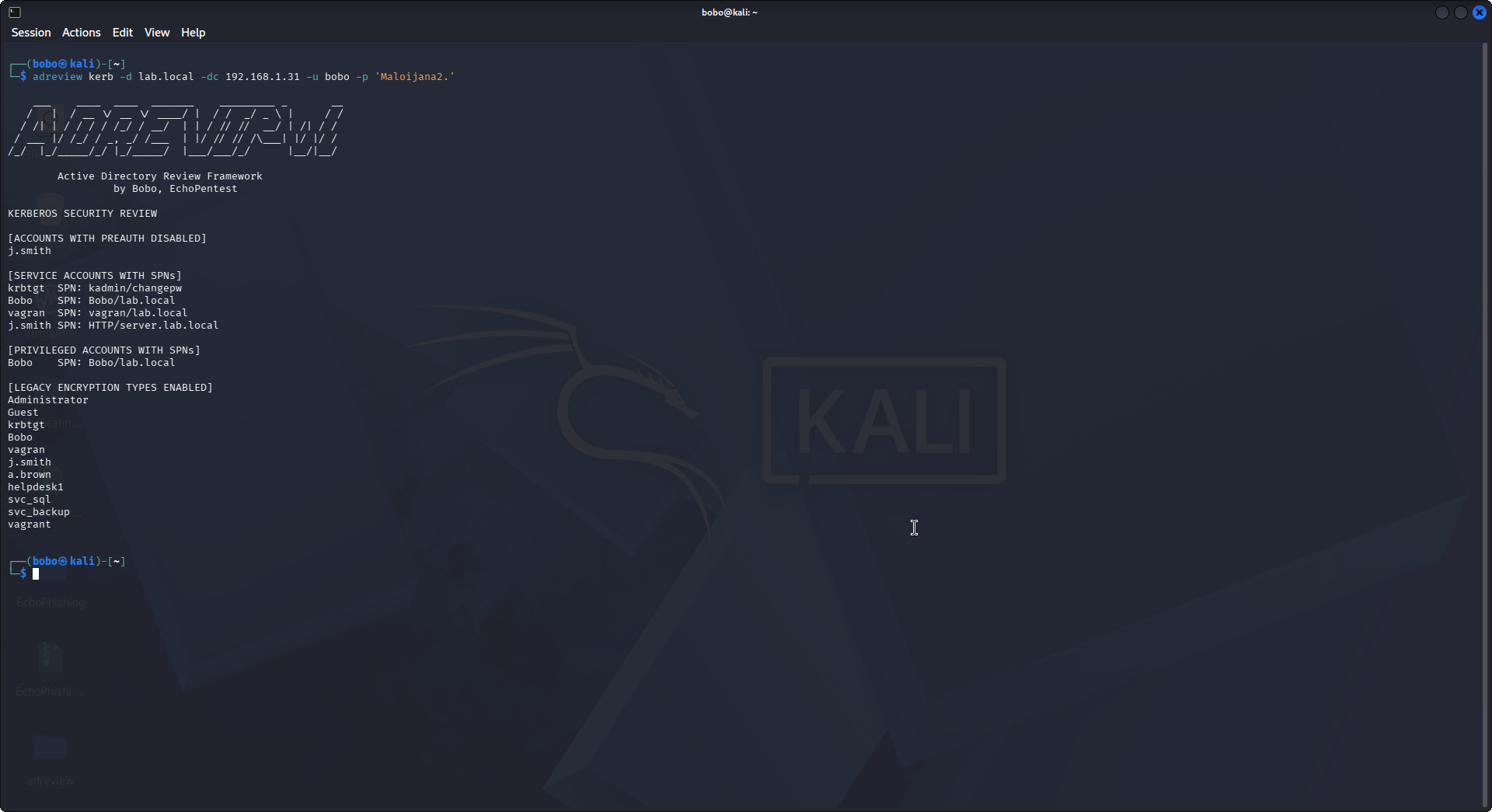

### Kerberos 安全审查

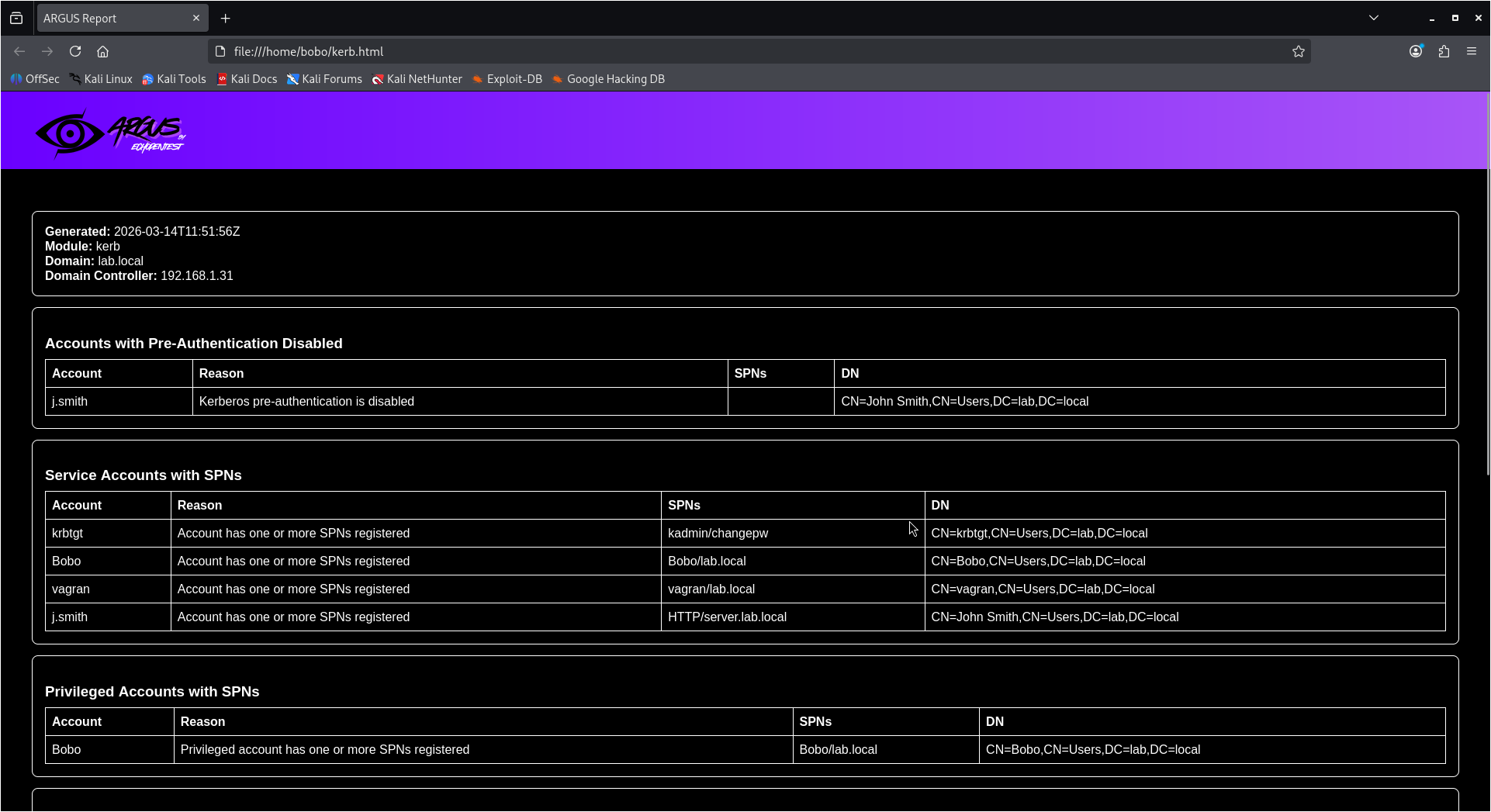

### Kerberos HTML 报告

## 权限蔓延审查

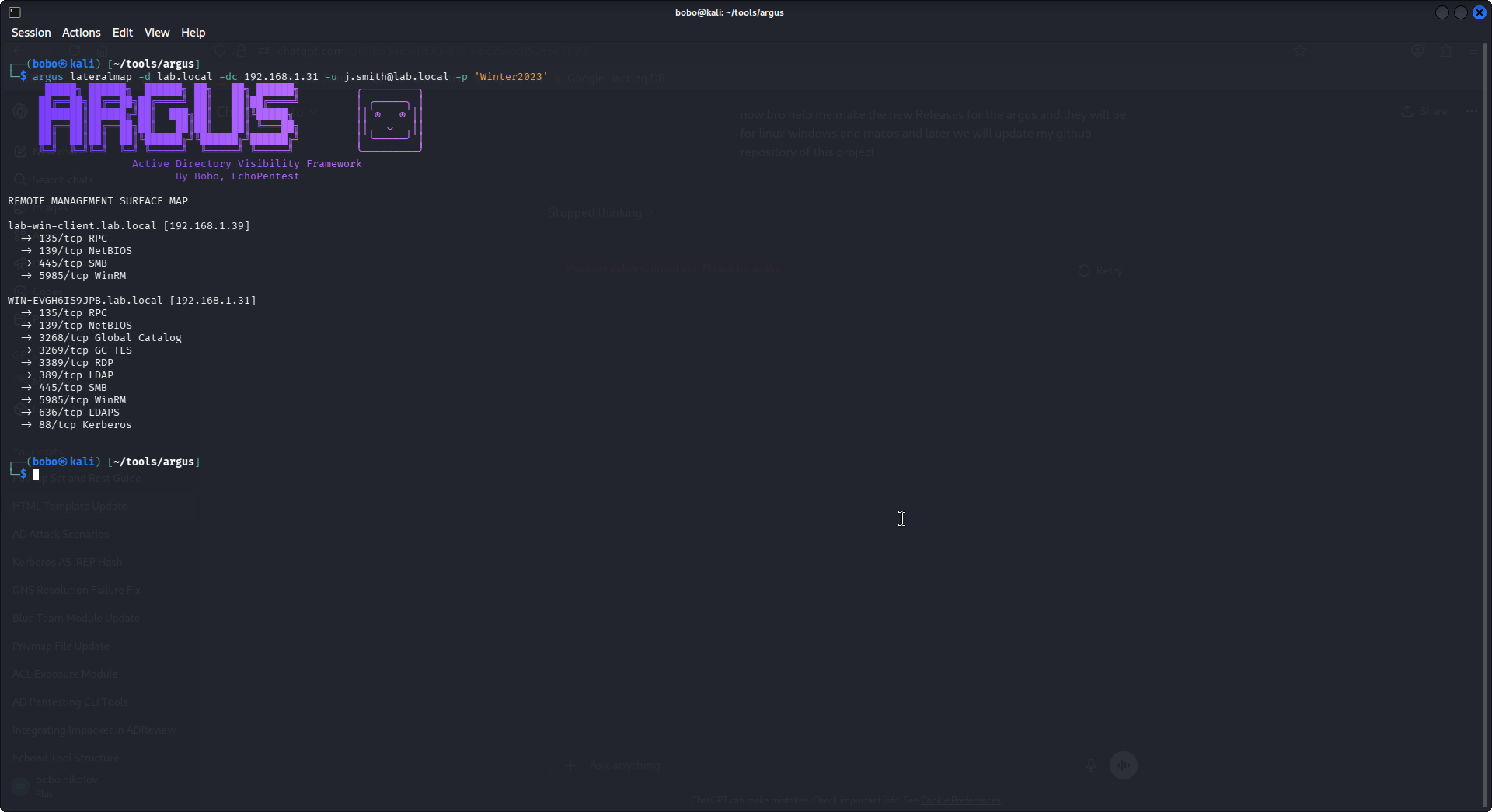

### 横向映射

## 作者

Bobo Nikolov, EchoPentest

标签:Active Directory, AD CS, AD 安全, Checkov, EVTX分析, Go, Golang, GPO 分析, Homebrew安装, log2timeline, Plaso, Ruby工具, Web报告查看器, 二进制发布, 企业安全, 域信任, 多模态安全, 委派审计, 安全合规, 安全编程, 开源工具, 数据展示, 文档结构分析, 日志审计, 权限分析, 模拟器, 红队, 网络代理, 网络资产管理, 配置审查, 防御性评估