walidjaved/Purple-Team-Attack-Detection-Lab

GitHub: walidjaved/Purple-Team-Attack-Detection-Lab

一个基于 VirtualBox、Kali、Windows 和 Splunk 构建的紫队实验环境,用于模拟网络攻击并进行日志检测与分析。

Stars: 0 | Forks: 0

描述

本项目使用 Kali Linux 模拟网络攻击,并使用 Splunk SIEM 和 Sysmon 日志检测恶意活动。

在本项目中:

- 发起攻击

- 收集日志

- 检测可疑活动

- 调查攻击

使用的工具

| 工具 | 用途 |

|---|---|

| Virtual Box | 运行虚拟机 |

| Kali Linux | 攻击机 |

| Windows 11 VM | 受害者机器 |

| Splunk | 日志分析 |

| Sysmon | 详细的 Windows 日志记录 |

| Nmap | 侦察 |

| Metasploit | 漏洞利用 |

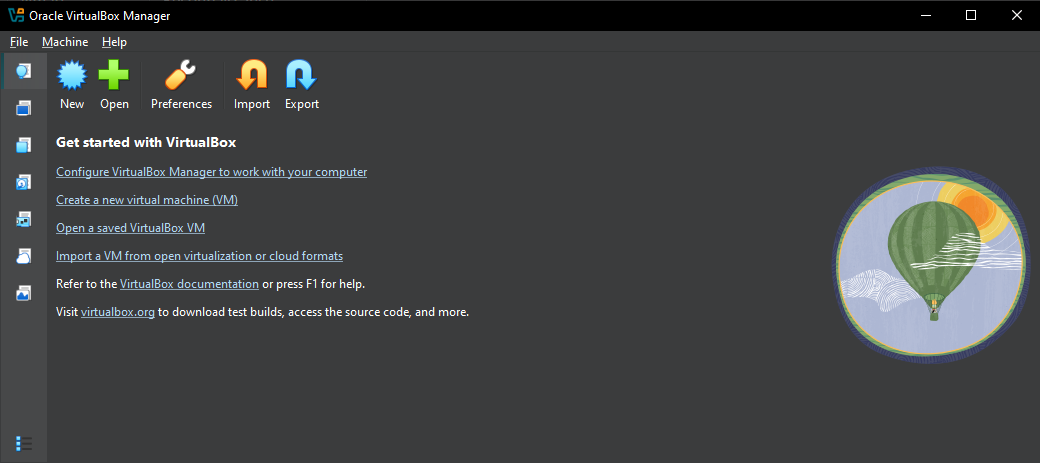

虚拟化

对于本项目,我使用的是 Virtual Box。Virtual Box 让我们有机会在沙箱环境中运行多台机器。我们可以创建 Windows 主机、Linux 主机等,以创建一个用于恶意软件测试和安全学习工具的实验室环境。这是一个很好的工具,用于模拟真实威胁并对其进行防御,而不会对真实系统造成损害。

我下载并在我的机器上安装了 Virtual Box,以开始创建我的测试机器和环境。

创建实验室机器

机器 1:攻击者

| 操作系统 | 用途 |

|---|---|

| Kali Linux | 模拟网络攻击 |

Kali 是一个基于 Linux 构建的流行且强大的操作系统。它主要用于渗透测试,提供了大量内置在操作系统中的工具。我将使用这台机器作为“攻击者”机器,模拟企业可能在现实世界中面临的实际攻击。

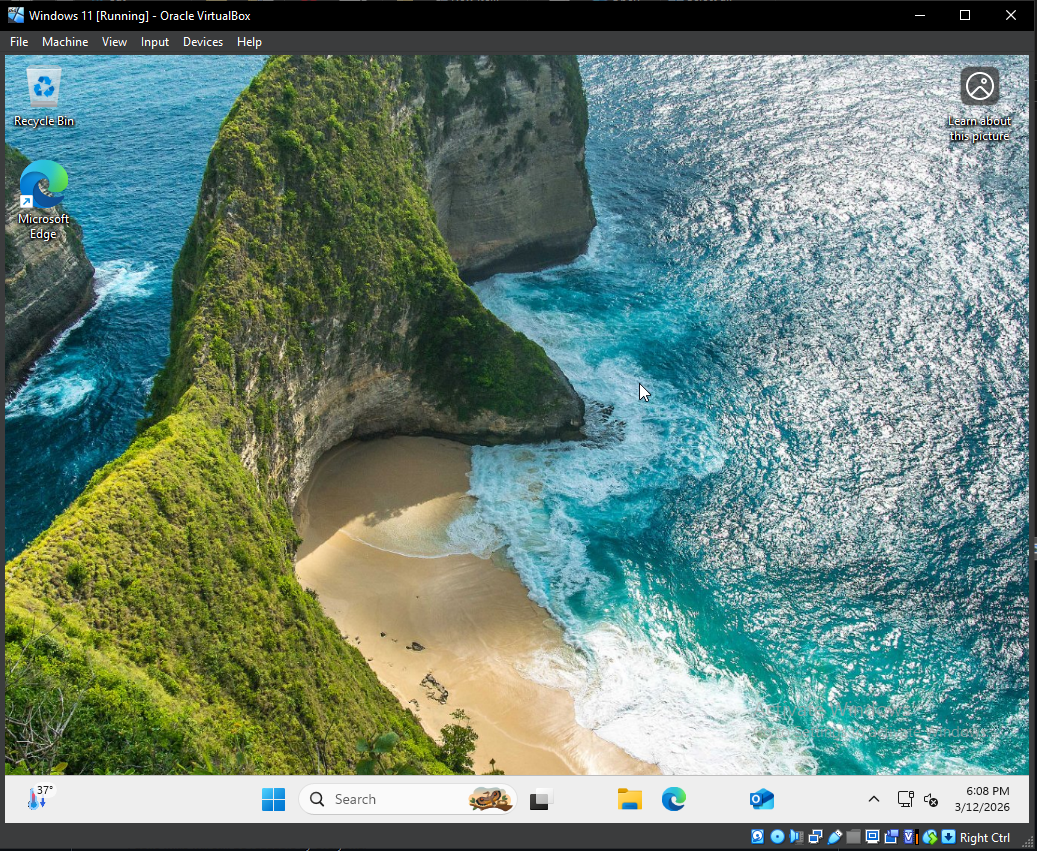

机器 2:受害者

| 操作系统 | 用途 |

|---|---|

| Windows 11 | 从攻击中生成日志 |

受害者机器是一台 Windows 11 主机。Windows 是世界上最常见的操作系统,广泛用于私营公司和政府环境。使用 Windows 作为受害者机器可以提供有关大多数机器在网络攻击期间可能经历的情况的宝贵见解。

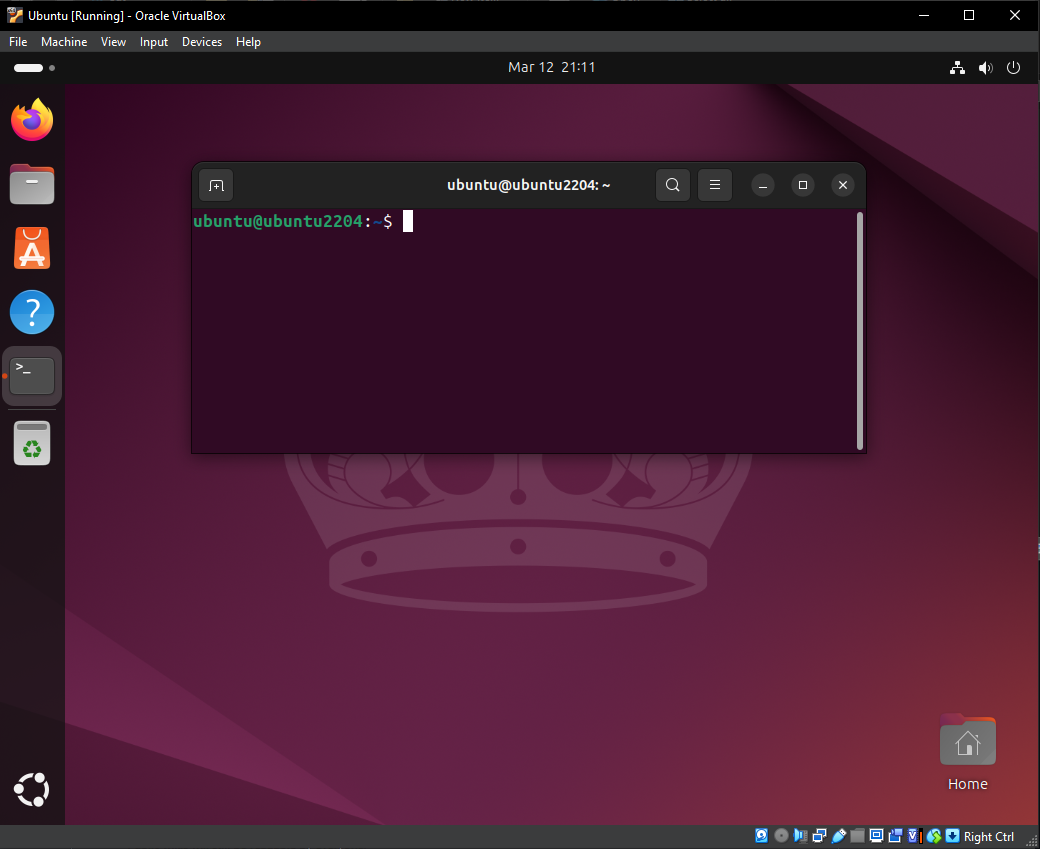

机器 3:SIEM

| 操作系统 | 用途 |

|---|---|

| Ubuntu Server | 日志收集与分析 |

我用于 SIEM 环境的机器是 Ubuntu。Ubuntu 是最流行的 Linux 发行版之一。它提供了广泛的兼容性和可靠的主机用于日志摄取。我将在这台机器上安装 Splunk 作为 SIEM。

配置网络

下一步是配置网络。由于我们正在进行测试,确保机器没有互联网访问非常重要。此外,机器位于同一个私有子网中,以便彼此通信而不与其他网络通信,从而创建一个沙箱环境。

机器 1:攻击者

| 操作系统 | IP | 子网掩码 |

|---|---|---|

| Kali | 192.168.56.10 | 255.255.255.0 |

机器 2:受害者

| 操作系统 | IP | 子网掩码 |

|---|---|---|

| Windows 11 | 192.168.56.20 | 255.255.255.0 |

机器 3:SIEM

| 操作系统 | IP | 子网掩码 |

|---|---|---|

| Ubuntu | 192.168.56.30 | 255.255.255.0 |

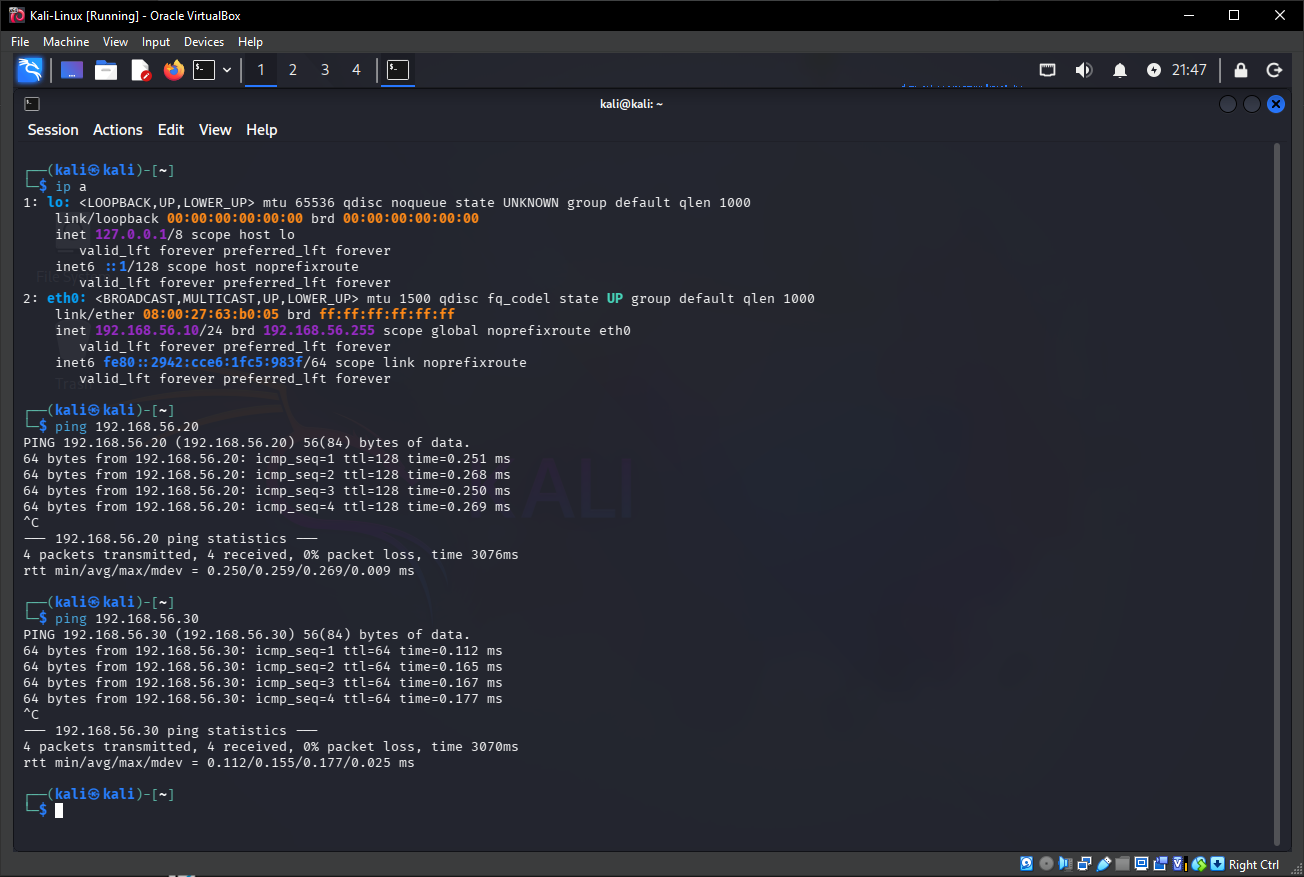

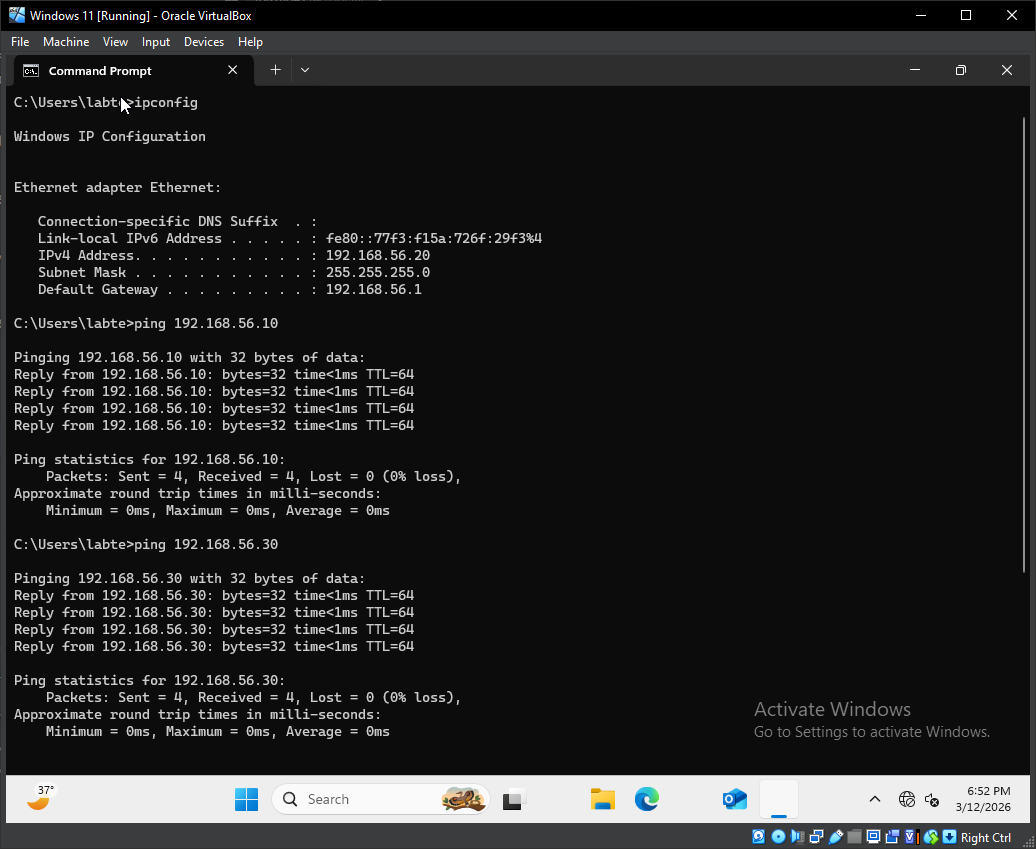

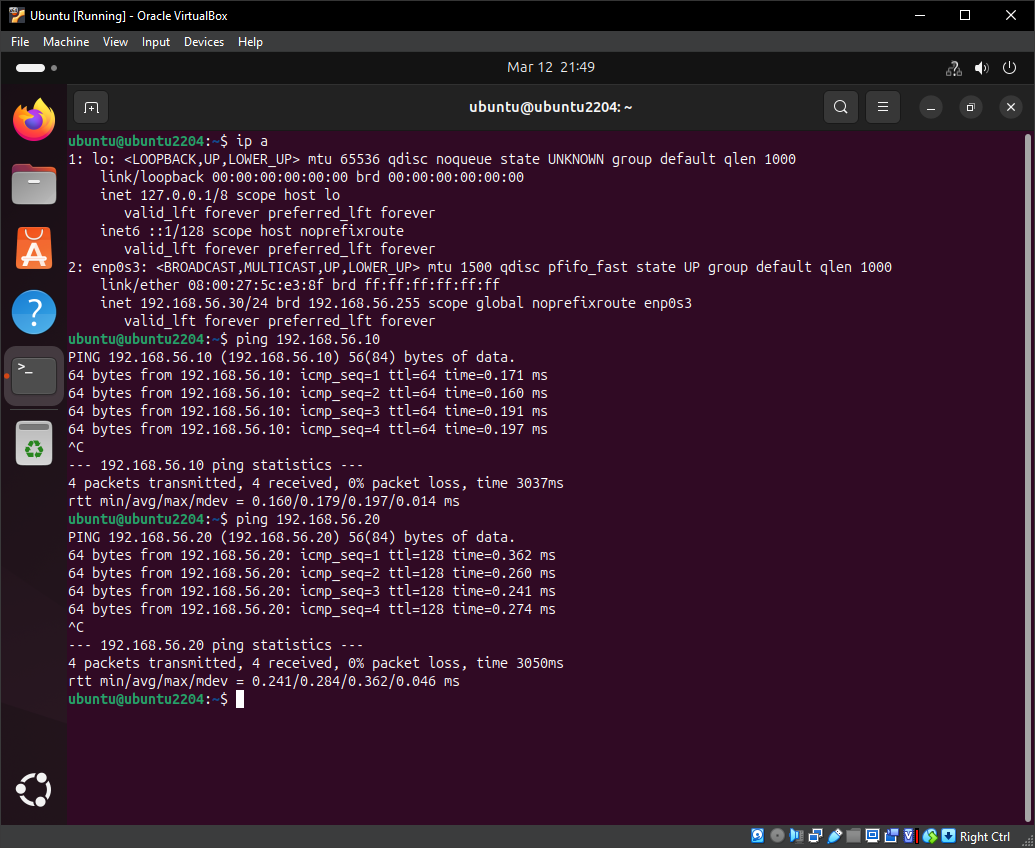

测试和验证网络连接

在网络设置完成后,首先我通过在 Linux 机器上执行 "ip a" 和在 Windows 机器上执行 "ipconfig" 来确保每台设备都有正确的设置。其次,我通过 "ping" 命令确保每台设备都能相互通信。还需要对 Windows 防火墙进行额外的修改以允许 ICMP 通信。

连接设置和测试成功:

Kali 连接测试

Windows 连接测试

Ubuntu 连接测试

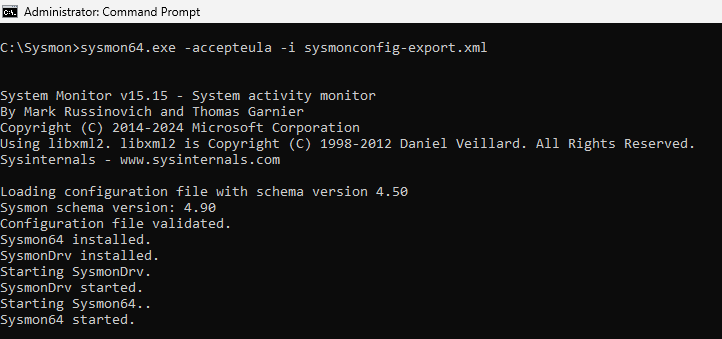

在 Windows 上安装 Sysmon

Sysmon 是 Microsoft 提供的 Windows 系统服务,它记录详细的系统活动以帮助检测计算机上的恶意行为。它是 Sysinternals Suite 的一部分,被 SOC 分析师、威胁猎人和蓝队广泛使用。

它记录 Windows 通常不会详细记录的内容。

我从 Microsoft 网站安装了 Sysmon 并对其进行了配置以避免过多的日志:

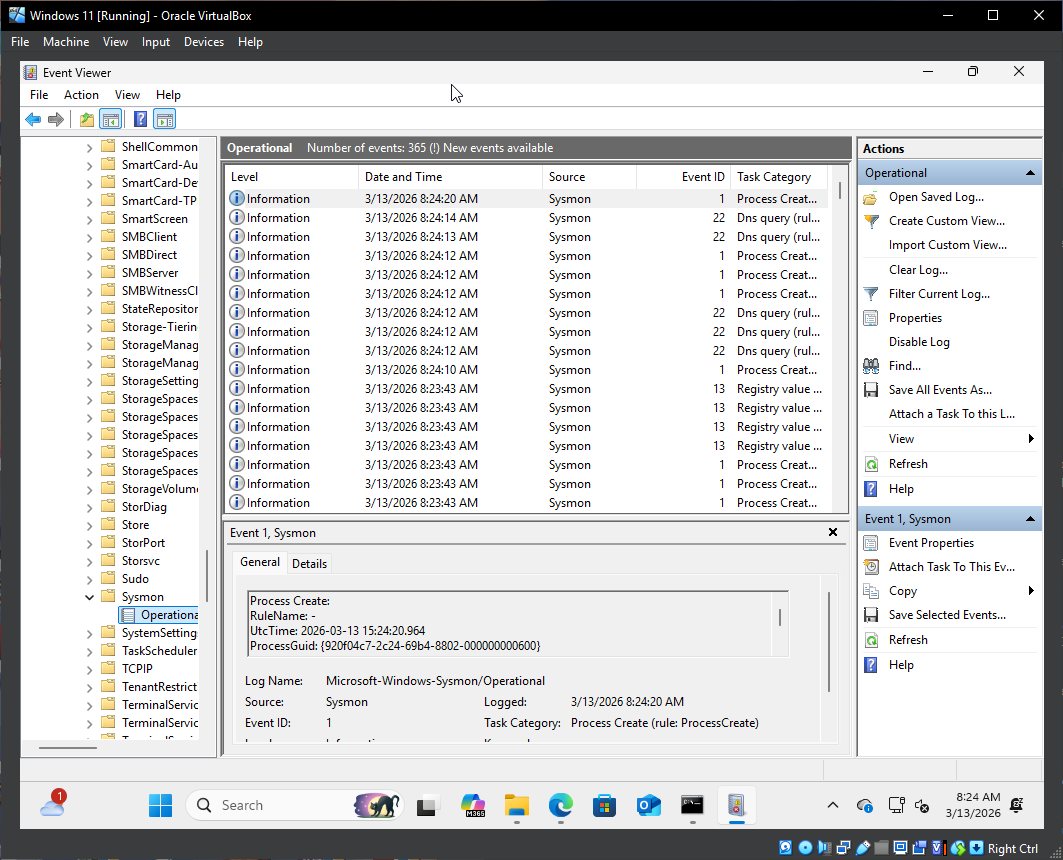

验证日志收集

接下来,我验证了日志是否通过 Sysmon 正确摄取到事件查看器中:

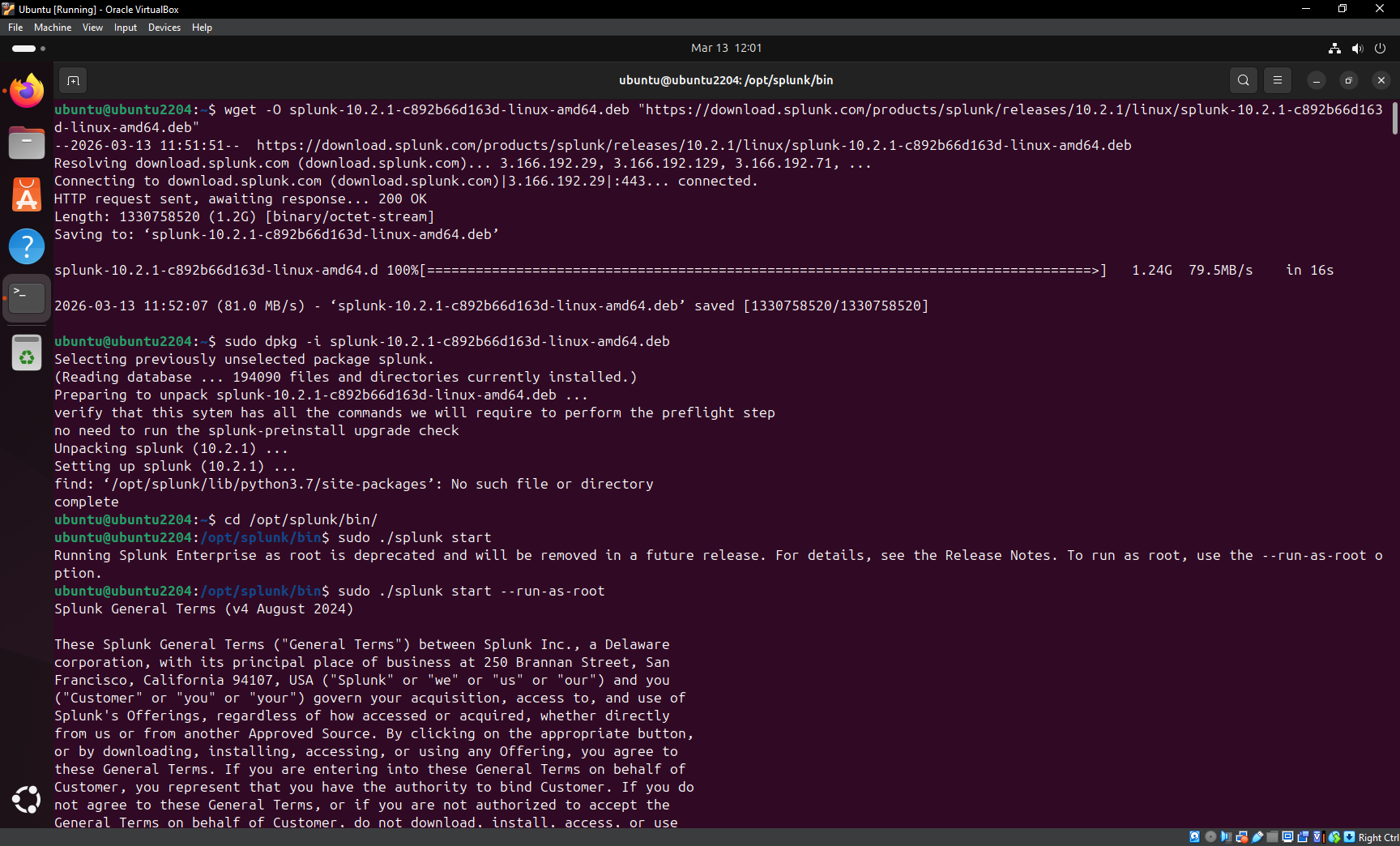

在 Ubuntu 上安装 Splunk

Splunk 是一个用于收集、搜索、分析和可视化来自系统、应用程序和网络设备的机器数据(日志)的平台。

在网络安全中,Splunk 通常被用作 SIEM(安全信息和事件管理)系统。

我使用 Ubuntu 的终端安装了 Splunk,这使得过程简单快捷:

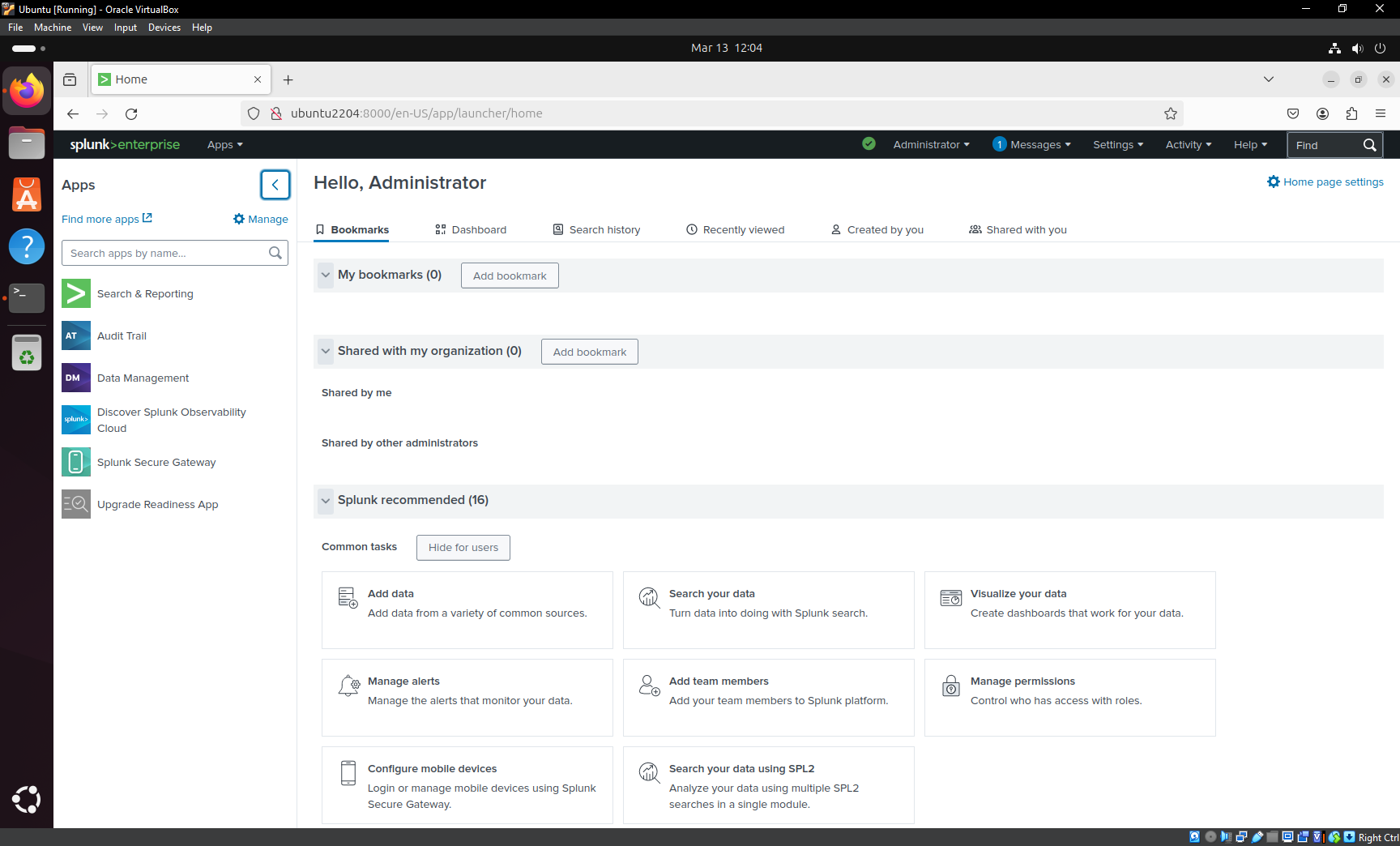

验证 Splunk 功能

Splunk 成功安装后。我导航到 Splunk 的 WebUI 以确保其正常工作且可访问:

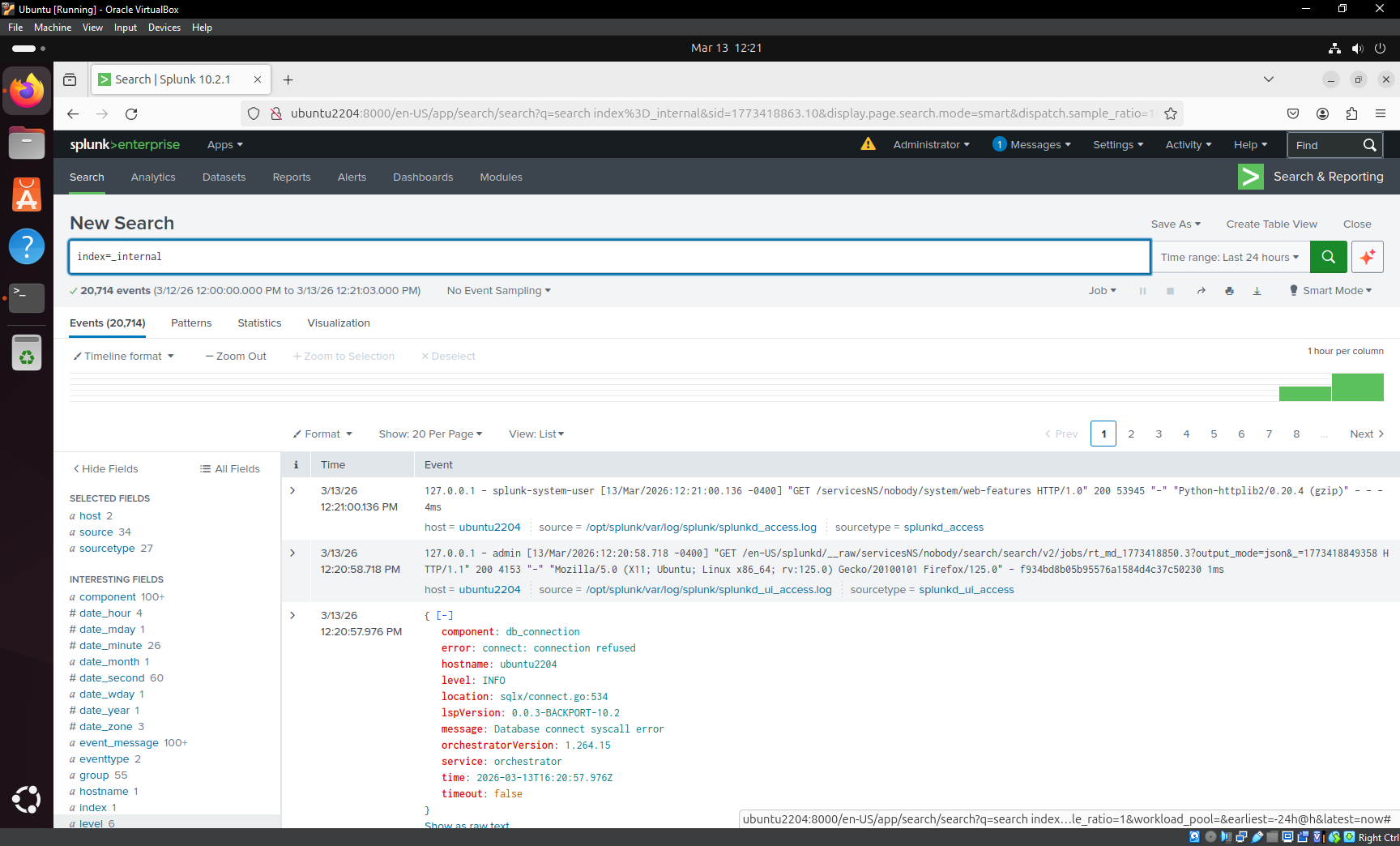

测试 Splunk 搜索:结果表明它运行正常

将 Windows 日志发送到 Splunk

执行攻击(红队)

攻击 1 - 网络扫描

nmap -sS 192.168.56.20

攻击 2 - 暴力破解登录

hydra -l administrator -P rockyou.txt smb://192.168.56.20

攻击 3 - 漏洞利用

msfconsole

exploit/windows/smb/ms17_010_eternalblue