lakshay-bhatnagar/ReconHunter

GitHub: lakshay-bhatnagar/ReconHunter

轻量级跨平台自动化 Web 侦察框架,整合子域名枚举、端口扫描、技术检测、目录爆破、漏洞扫描等全流程,并生成可视化 HTML 报告。

Stars: 0 | Forks: 0

# ReconHunter 🔍

**ReconHunter** 是一个轻量级、跨平台的自动化侦察框架。它现在原生支持 macOS (Intel & Apple Silicon) 和 Linux,无需沉重的虚拟化或专用虚拟机。

ReconHunter 的目标是帮助安全研究人员、渗透测试人员和漏洞赏金猎人快速收集攻击面信息,并识别目标域中的潜在漏洞。

## 🚀 功能特性

ReconHunter 自动化整个侦察工作流程:

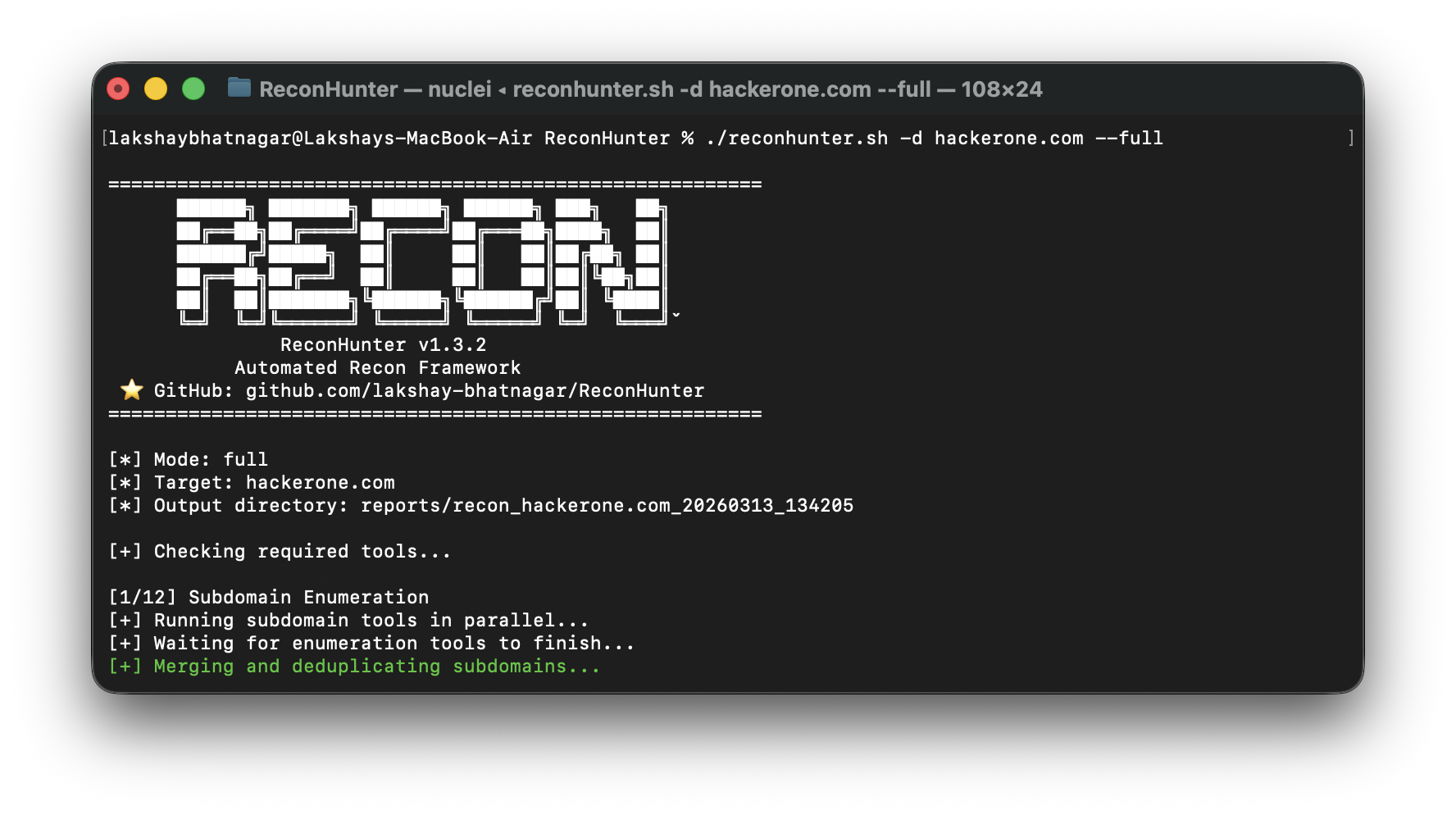

### 🔎 子域名枚举

* 使用多个工具并行枚举子域名

* 汇总并去重结果

使用的工具:

* Subfinder

* Assetfinder

* Findomain

* Amass

* crt.sh 证书透明度日志

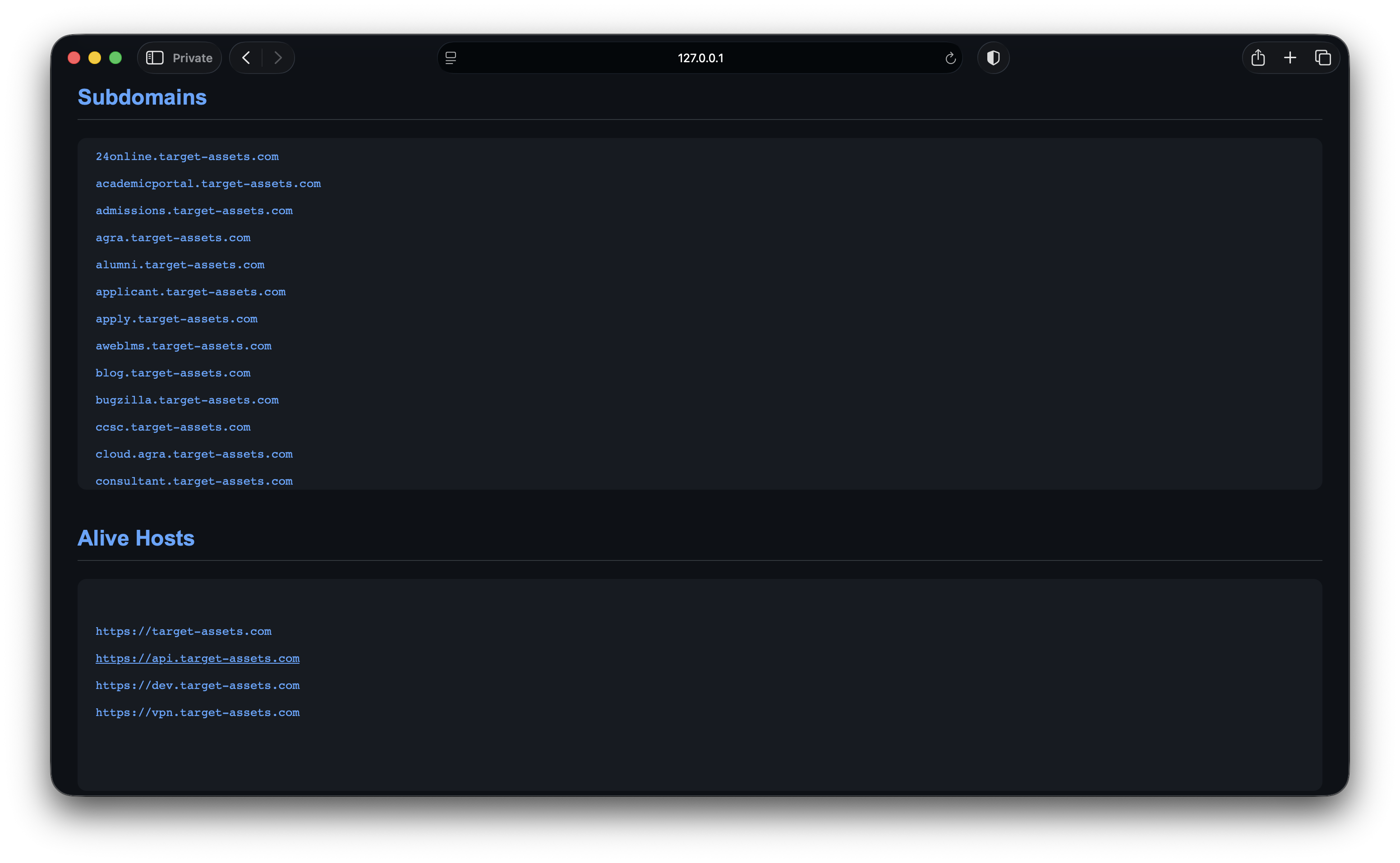

### 🌐 DNS 解析

* 解析发现的子域名以识别活动主机

* 过滤已失效域名以减少干扰

### 🔓 端口扫描

* 执行自动化网络端口扫描

* 识别发现主机上的开放服务

技术支持:

* Nmap

### 🔗 HTTP 服务发现

* 检测发现主机上的活跃 Web 服务

技术支持:

* httpx

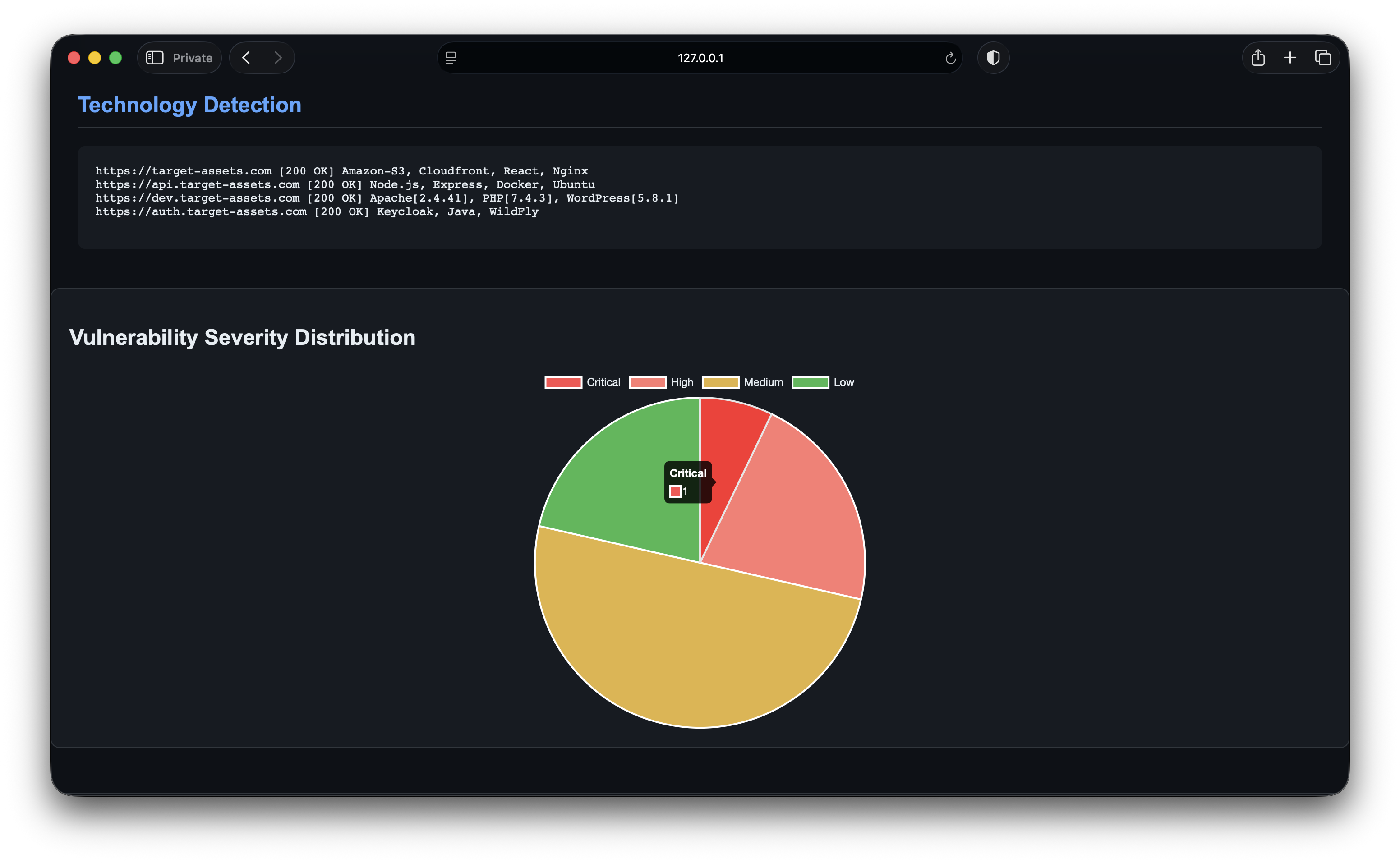

### 🧠 技术检测

* 识别目标网站使用的技术

技术支持:

* WhatWeb

检测示例:

* Web 框架

* CMS 平台

* JavaScript 库

* 服务器技术

### 📸 截图自动化

* 对所有发现的 Web 服务进行截图

技术支持:

* Gowitness

这有助于研究人员快速对目标进行可视化检查。

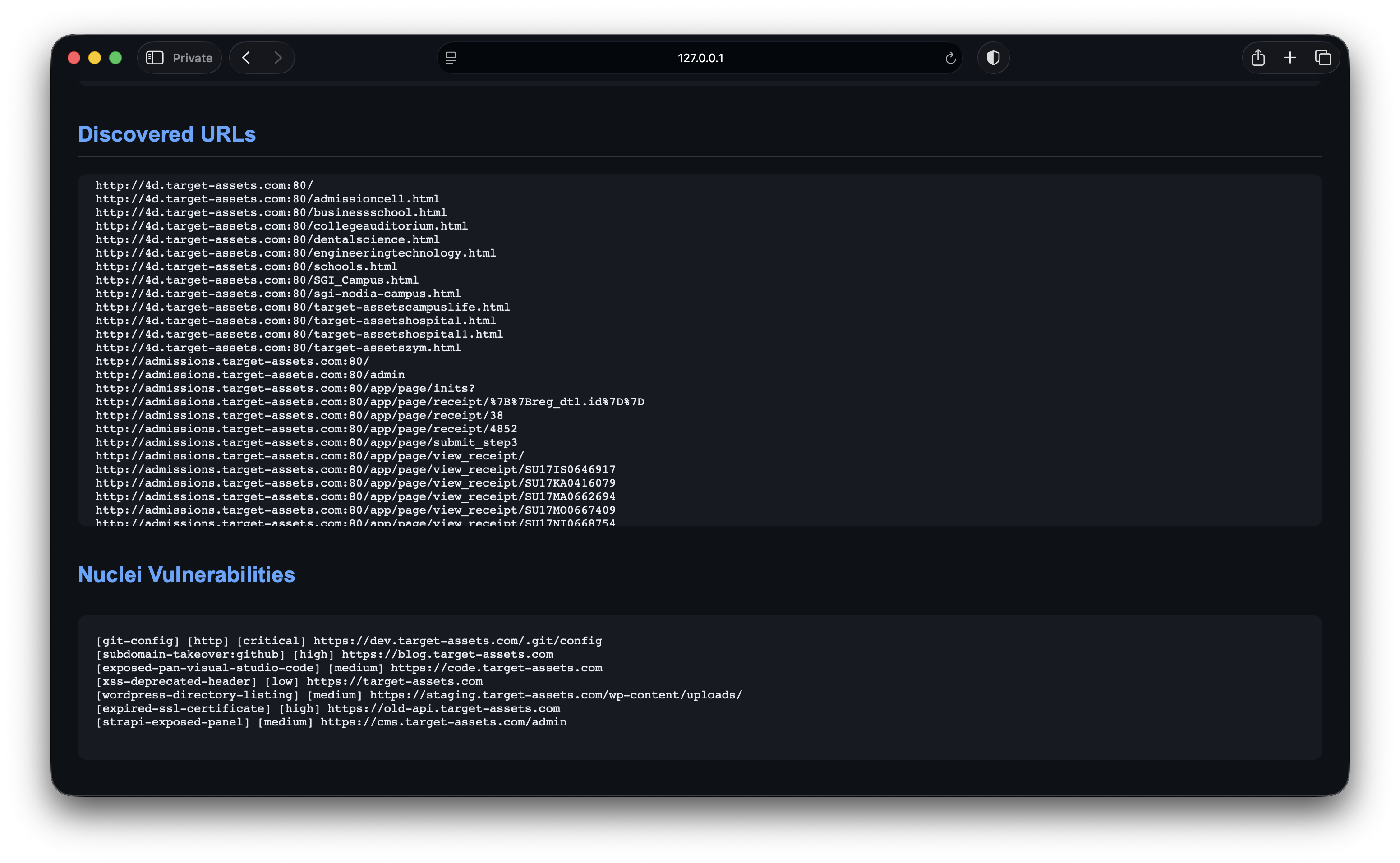

### 📦 URL 收集

* 从多个来源收集历史和存档 URL

来源:

* gau

* waybackurls

这有助于发现隐藏的端点和遗留功能。

### 🔑 参数发现

* 识别用于测试注入漏洞的潜在参数

技术支持:

* Arjun

### 📂 目录爆破

* 对发现的 Web 服务执行内容发现

技术支持:

* ffuf

### 🛡 漏洞扫描

* 扫描已发现端点的已知漏洞

技术支持:

* Nuclei

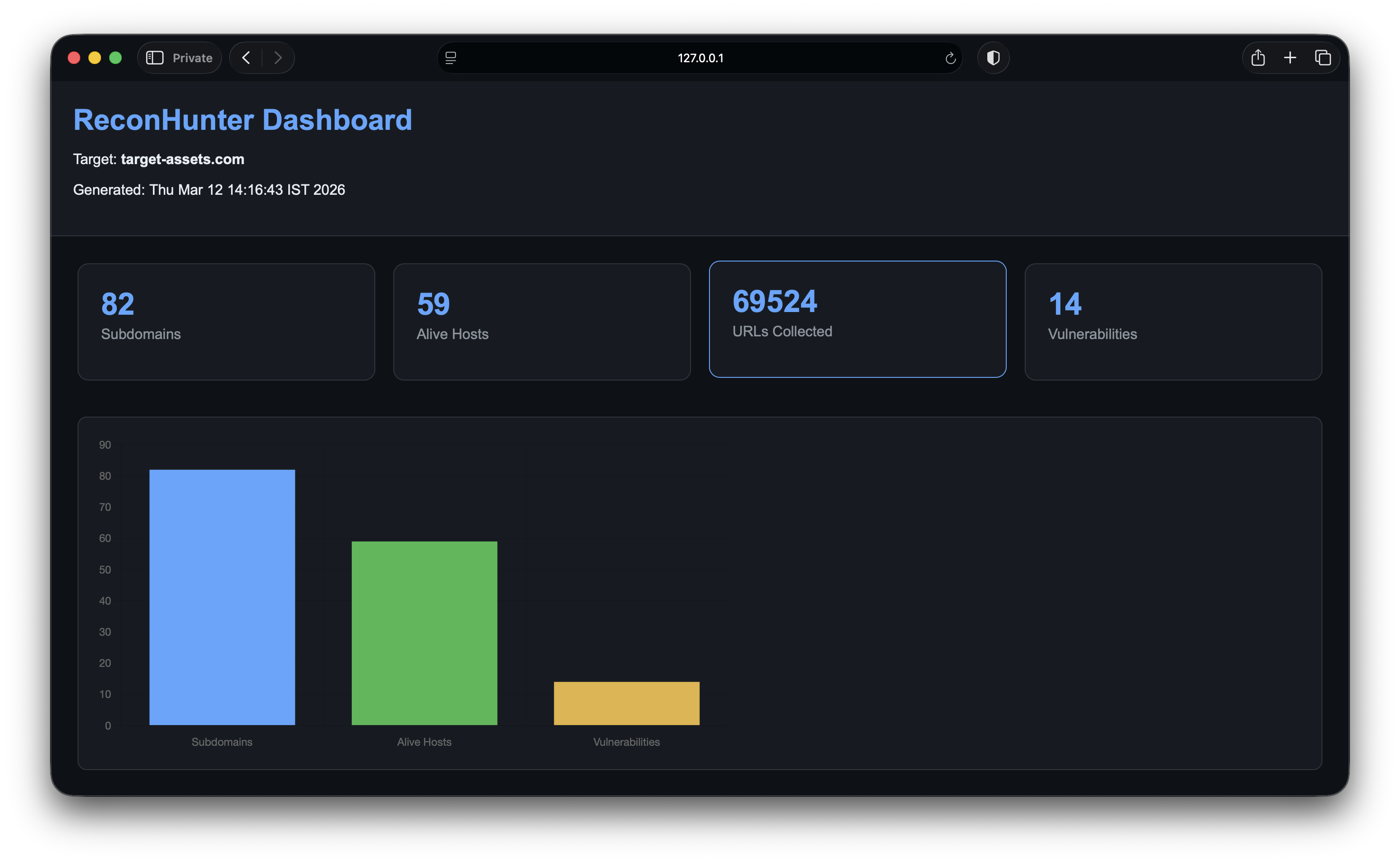

### 📊 HTML 安全报告

ReconHunter 生成结构化的 **HTML 报告**,包括:

* 发现的子域名

* 存活主机

* 收集的 URL

* 检测到的技术

* 发现的漏洞

该报告专为快速安全评估和文档记录而设计。

## ⚙️ 侦察流水线

自动化侦察工作流程:

```

Subdomain Enumeration

↓

HTTP Service Discovery

↓

DNS Resolution

↓

Port Scanning

↓

Service Detection

↓

Technology Detection

↓

Screenshot Capture

↓

URL Collection

↓

Parameter Discovery

↓

Directory Bruteforcing

↓

Vulnerability Scanning

↓

Report Generation

```

## 🧩 模式

ReconHunter 支持多种扫描模式:

### 快速模式

快速侦察,用于迅速发现攻击面。

包括:

* 子域名枚举

* HTTP 探测

* DNS 解析

* URL 收集

* Nuclei 扫描

* 报告生成

```

reconhunter -d example.com --fast

```

### 完整模式

包含所有功能的完整侦察流水线。

```

reconhunter -d example.com --full

```

### 扫描模式

对已发现的资产运行漏洞扫描。

```

reconhunter -d example.com --scan

```

## 📂 项目结构

```

ReconHunter

│

├── reconhunter.sh # Main automation script

├── config.yaml # Configuration file

├── README.md # Project documentation

│

└── reports

└── recon_target_timestamp

├── all_subdomains.txt

├── alive_http.txt

├── all_urls.txt

├── nuclei_output.txt

├── whatweb.txt

├── screenshots/

├── recon.log

└── report.html

```

## 🛠 安装说明

ReconHunter 具有智能安装程序,可自动检测您的操作系统并设置环境。

### 前置条件

* **Linux:** `sudo` 权限。

* **macOS:** 已安装 [Homebrew](https://brew.sh/)。

### 自动化设置

```

chmod +x install.sh

./install.sh

```

这将安装所需的工具,例如:

* subfinder

* assetfinder

* httpx

* dnsx

* nuclei

* ffuf

* amass

* gowitness

* jq

* curl

* nmap

* gau

* whatweb

## 📌 使用说明

基本用法:

```

./reconhunter.sh -d example.com --full

```

自定义输出目录:

```

./reconhunter.sh -d example.com --full -o results

```

主动枚举扫描:

```

./reconhunter.sh -d example.com --fast --active

```

显示帮助:

```

./reconhunter.sh --help

```

显示版本:

```

./reconhunter.sh --version

```

## ⚙️ 配置

ReconHunter 使用可配置的 YAML 文件。

示例:

```

config.yaml

```

这允许自定义:

* 字典

* 线程数

* 截图设置

* 漏洞严重级别

* 报告生成

* 工具配置

## 📊 输出示例

运行 ReconHunter 后,结果存储在:

```

reports/recon_example.com_timestamp/

```

包括:

* 发现的子域名

* 活跃的 Web 服务

* 历史 URL (Historical URLs)

* 技术指纹识别

* 漏洞扫描结果

* 自动化 HTML 报告

## 🔒 使用场景

ReconHunter 可用于:

* 漏洞赏金侦察

* Web 应用程序渗透测试

* 攻击面映射

* 安全评估

* 自动化侦察流水线

## 👨💻 作者

Lakshay Bhatnagar

网络安全爱好者,专注于:

* Web 应用程序安全

* 渗透测试

* 漏洞赏金挖掘

* 安全自动化

## ⚠️ 免责声明

本工具仅用于**教育和授权安全测试目的**。

未经适当授权,请勿在系统上使用 ReconHunter。

作者不对任何滥用行为负责。

标签:Bug Bounty, DNS解析, ESC6, GitHub, HTML报告, HTTP探测, Nmap, 侦察框架, 可自定义解析器, 子域名枚举, 实时处理, 密码管理, 应用安全, 开源安全工具, 开源项目, 技术检测, 插件系统, 数据统计, 目录爆破, 端口扫描, 系统安全, 网络安全, 自动化安全工具, 虚拟驱动器, 运行时操纵, 逆向工程平台, 隐私保护