PlugsPakuko/Graphterac

GitHub: PlugsPakuko/Graphterac

将多种安全侦察工具的碎片化输出整合为统一图谱,实现基础设施资产的自动化发现与可视化分析。

Stars: 1 | Forks: 1

“发现。自动化。可视化”

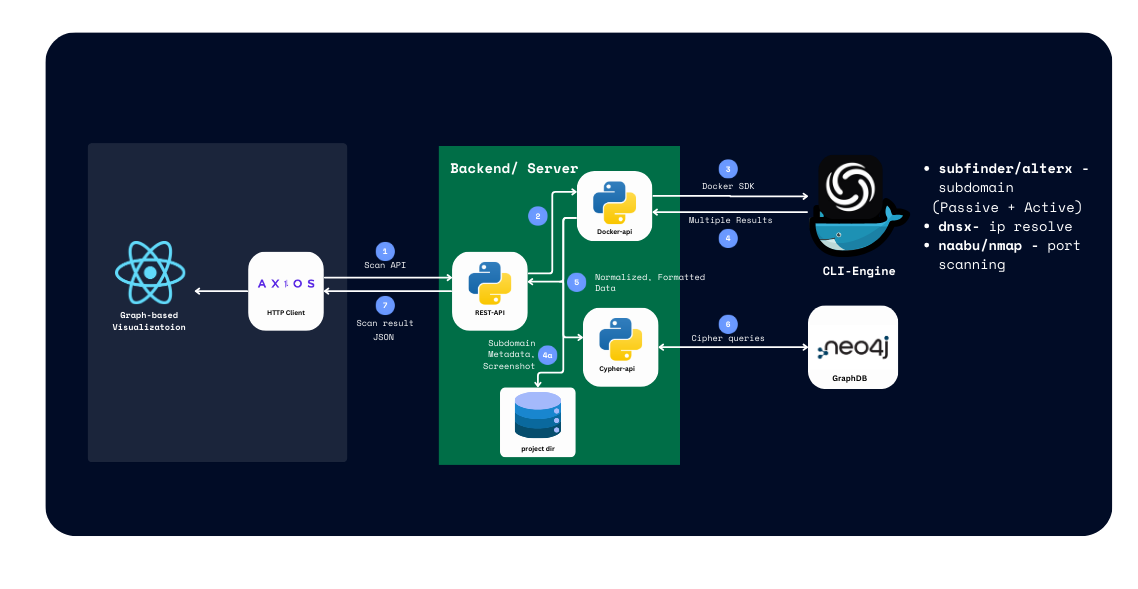

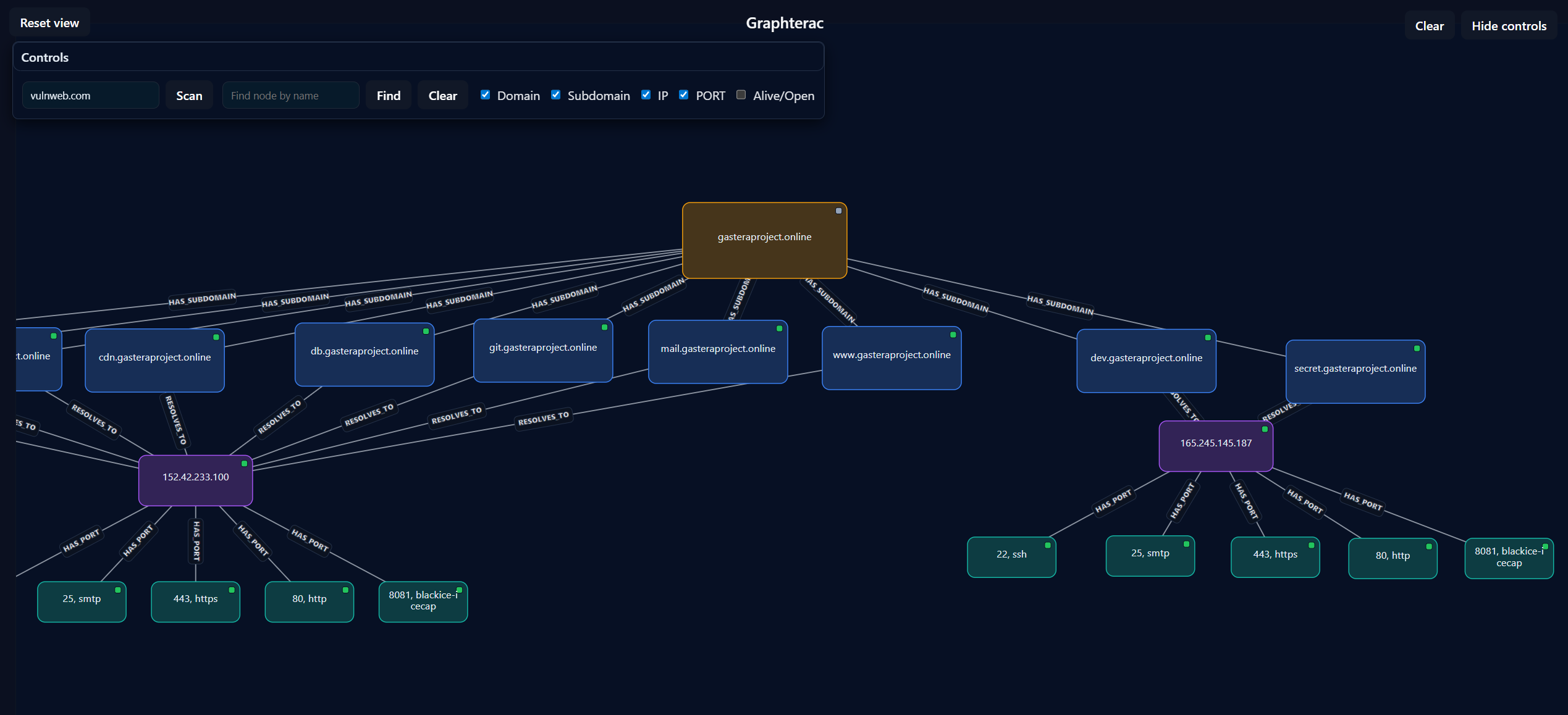

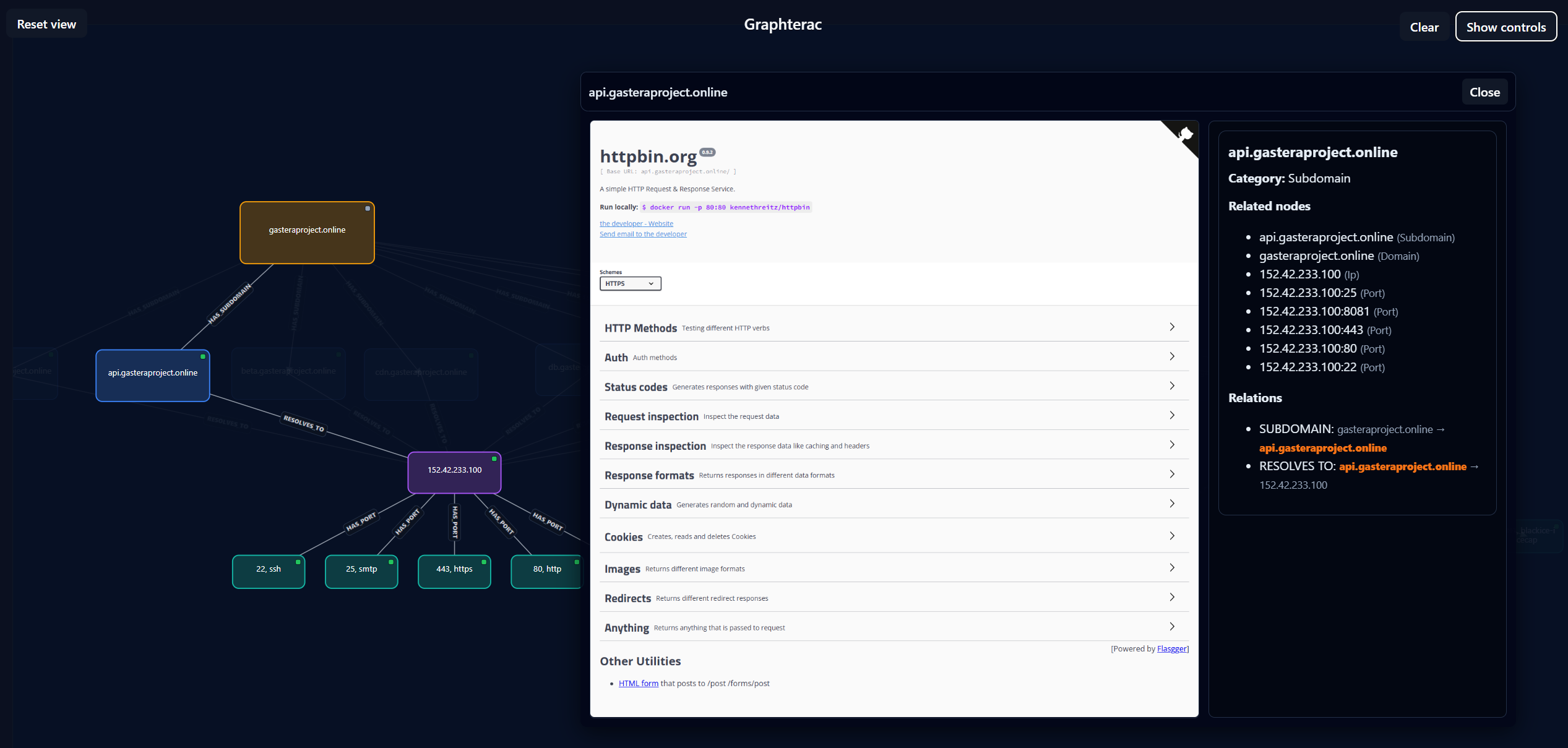

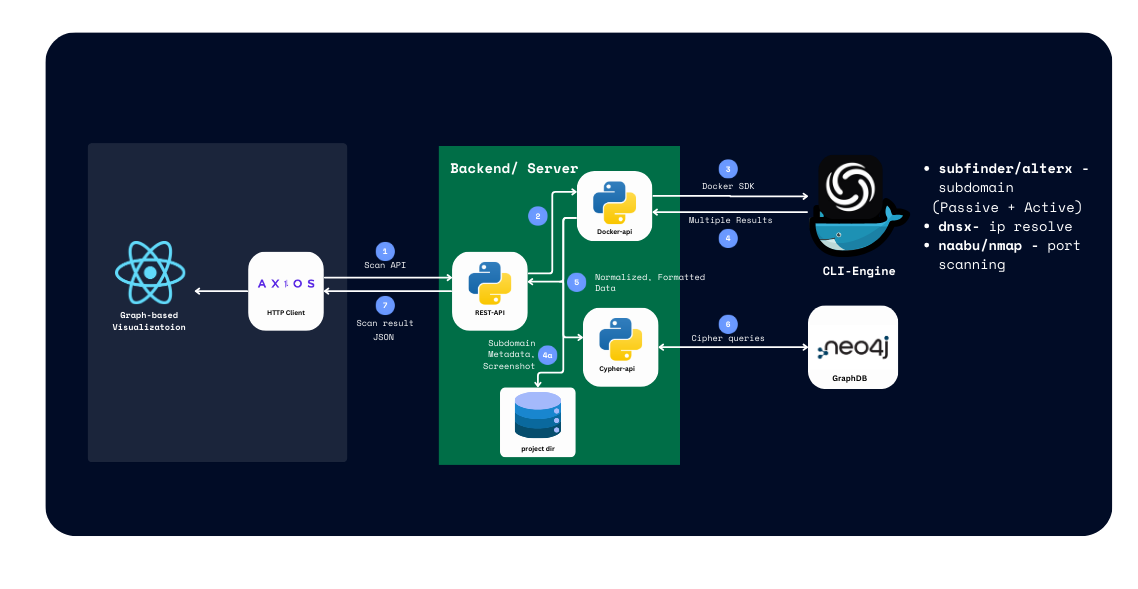

**Graphterac** 是一个自动化的、基于图的资产情报平台,旨在通过可视化基础设施组件之间的关系来映射组织的外部数字攻击面。该系统超越了传统的线性侦察,将来自各种发现工具的碎片化数据转化为统一的图谱。

## 预览

## 功能

- 自动化资产发现(子域名、截图、IP、端口)

- 关系型资产情报

- 将基础设施可视化为交互式图谱

## 项目结构

- `frontend/` — React + Vite UI

- `backend/` — Python API(FastAPI / uvicorn 风格)与 Docker SDK

- Docker - 容器 CLI 引擎

## 设置

1. 克隆仓库

```

git clone https://github.com/PlugsPakuko/Graphterac.git

cd Graphterac

```

2. 后端配置

后端由一个 CLI 引擎(Docker 容器)和一个 FastAPI 服务器组成。

```

docker build -t graphterac ./backend

docker run -d --name CLI-Engine graphterac

```

```

pip install -r backend/requirements.txt

python run_uvicorn.py

```

3. 前端配置

```

cd frontend

npm i

npm run dev

```

## 待办事项

- 改进可视化和用户体验 (UX)

- 实现更多自定义 CLI 选项以增加技术的可变性

- 在前端实现包含独立项目工作空间的 CRUD 功能

- 集成 Neo4j Cypher 以提供更多过滤选项

## 参考资料

- ProjectDiscovery — https://github.com/projectdiscovery(用于发现和自动化的实用工具,例如 subfinder、assetfinder、httpx、naabu、nuclei 等)。本项目使用了多项发现概念和工具工作流程,灵感来源于 ProjectDiscovery 的工具和研究。

标签:AV绕过, Docker, FastAPI, GitHub, HTTP/HTTPS抓包, LIDS, Neo4j, Python, React, Syscalls, Vite, 图数据库可视化, 基础设施枚举, 外部威胁管理, 子域名收集, 安全可视化, 安全工具集成, 安全防御评估, 密码管理, 态势感知, 插件系统, 攻击面可视化, 数据统计, 无后门, 端口扫描, 网络安全, 自动化侦察, 自定义脚本, 蓝队防守, 请求拦截, 资产关联分析, 资产测绘, 逆向工具, 隐私保护