ayb-blc/Forge-Interceptor

GitHub: ayb-blc/Forge-Interceptor

基于双 ESP32 主从架构的模块化物理渗透测试工具,集成 Wi-Fi、蓝牙、RFID 和射频攻击能力于一体。

Stars: 2 | Forks: 0

# 📡 Forge-Interceptor: 双 MCU 物理渗透测试框架

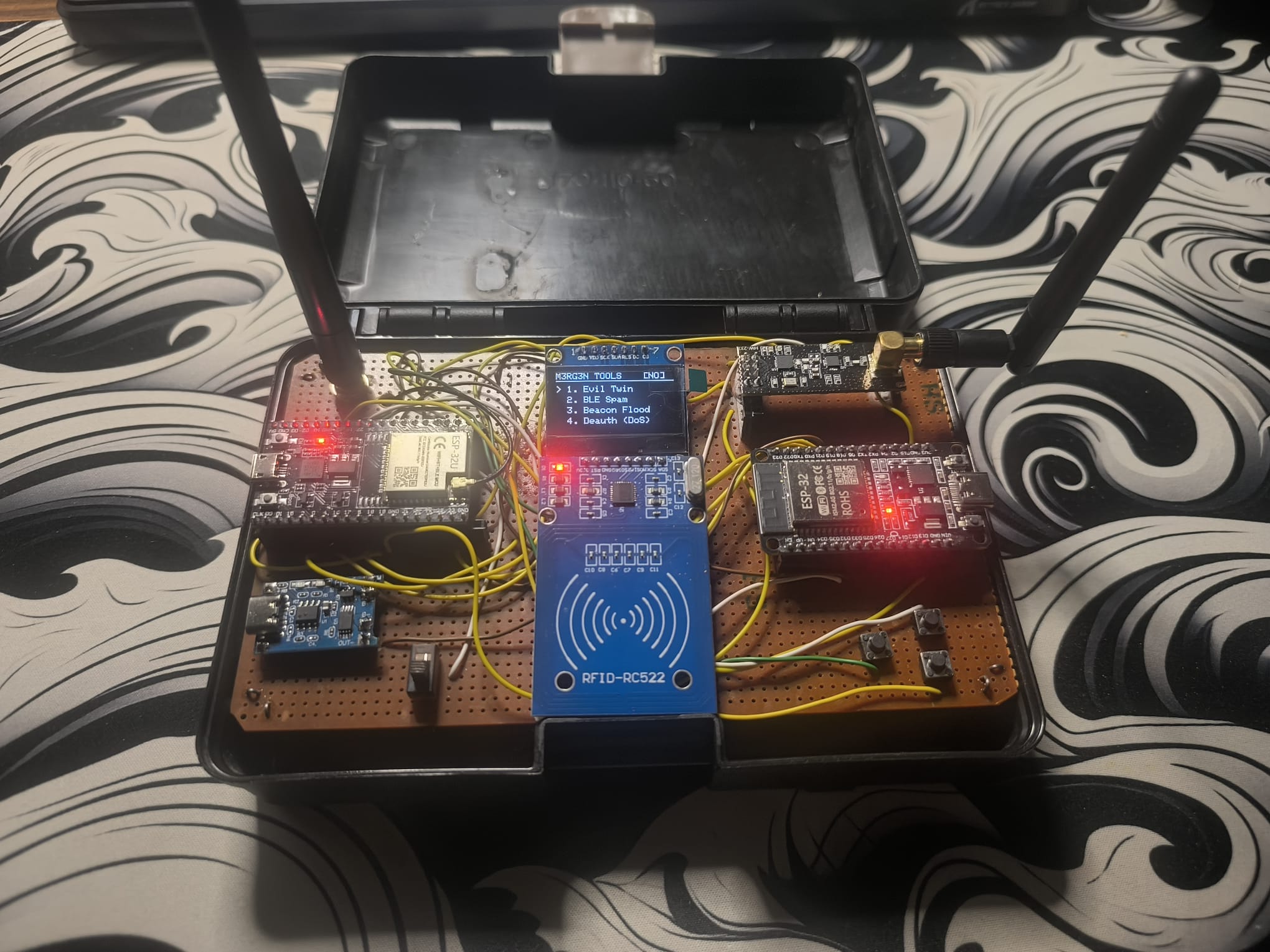

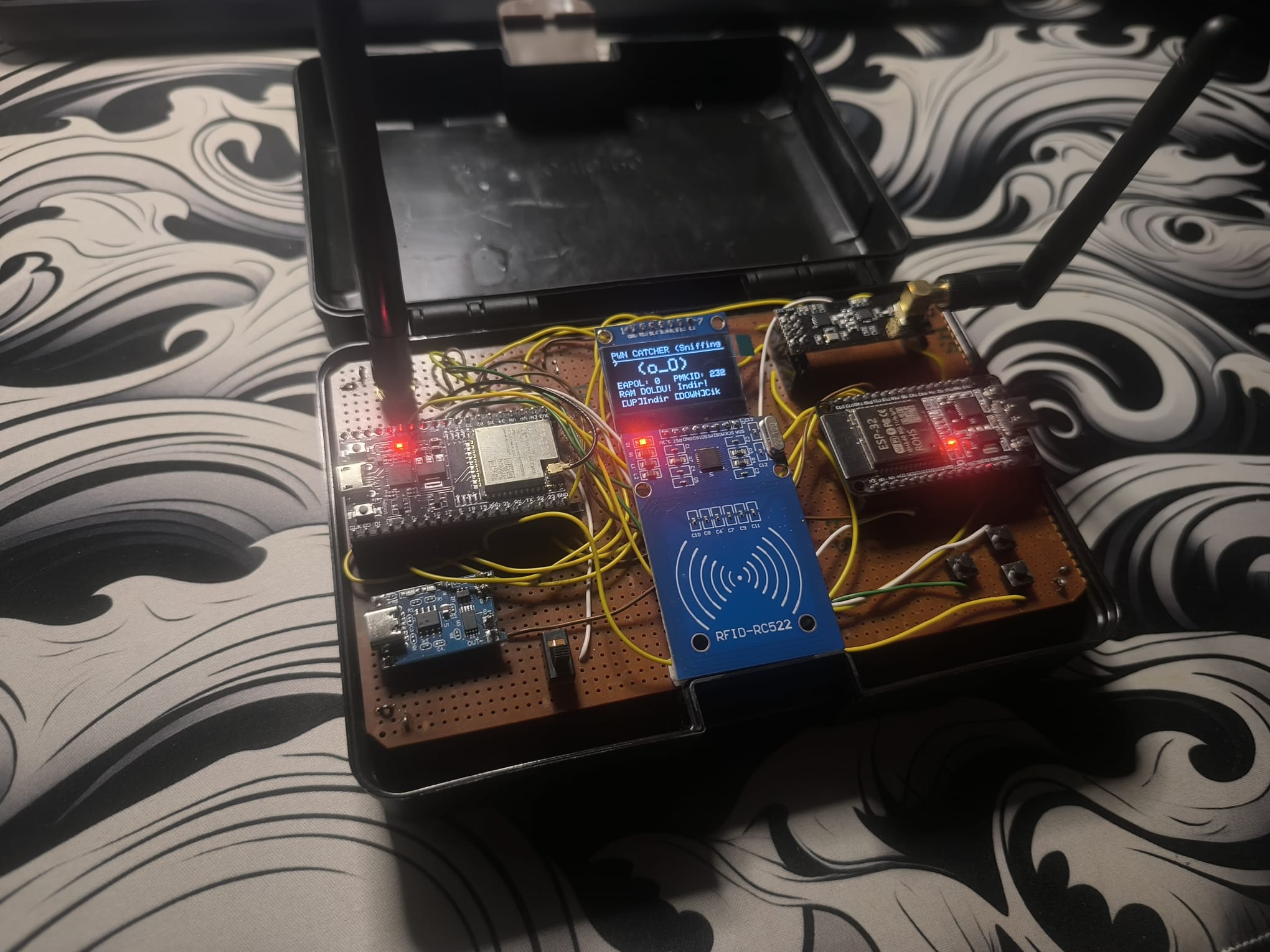

Forge-Interceptor 是一个基于主从双 ESP32 架构构建的先进、模块化且便携的物理渗透测试框架。它安置在一个隐蔽的硬壳中,将 Wi-Fi、Bluetooth (BLE)、RFID 和 RF (NRF24) 攻击向量集成到一个单机版战术设备中。

## 🧠 系统架构

与标准的单 MCU 渗透测试工具不同,Forge-Interceptor 通过串行接口 (TX/RX) 利用异步 **Master/Slave** 通信协议:

* **Master Node (ESP32-U):** 负责处理命令与控制 (C2) 界面、OLED 渲染、用户输入和 RF 数据包注入 (MouseJack/NRF24)。

* **Surgeon Node (ESP32-S):** 作为高负荷攻击节点运行。它管理着资源密集型任务,如 Evil Twin AP 托管、DNS 欺骗、Web 服务器执行、SD 卡日志记录和基于 SPI 的 RFID 读取。

这种隔离确保了 UI 线程永远不会被繁重的网络攻击阻塞,从而防止掉电和系统崩溃。

## ⚔️ 战术模块与能力

该框架包含 15 个模块化的攻击和审计向量,按其目标介质分类:

### 🌐 Wi-Fi 攻击向量

1. **Evil Twin:** 部署一个克隆目标 SSID 的流氓接入点。具有用于收集凭证的强制门户。*单机版本地 Web 服务器* (`192.168.4.1/admin`) 用于隐蔽提取 Payload。(用户名: admin 密码:1234)

2. **Deauth (DoS):** 执行针对性或广播式取消认证攻击。

3. **Beacon Flood:** 用数千个虚假 SSID 信标淹没 2.4GHz 频段。

4. **Probe Flood:** 通过连续发送探测请求来压垮本地路由器。

5. **Pwn Catcher (Sniffer):** 捕获 EAPOL 4 次握手和 PMKID 哈希以用于离线破解。

### 📶 RF & 蓝牙向量

6. **BLE Spam:** 用连续的虚假配对请求淹没附近的 iOS 和 Android 设备。

7. **MouseJack:** 使用 NRF24L01 扫描并利用未加密的 2.4GHz 无线键盘和鼠标。

8. **RF Spectrum Analyzer:** 可视化原始 2.4GHz RF 噪声,以检测干扰器或隐藏的模拟发射器。

9. **Drone Sentry:** 被动扫描商业无人机发出的特定 MAC OUI 模式。

10. **KeySniffer:** 从易受攻击的传统 2.4GHz 无线键盘中捕获明文击键。

### 🛡️ 防御与物理向量

11. **RFID Skimmer:** 通过 RC522 模块与 13.56MHz (MIFARE/NFC) 智能卡交互。捕获 UID 数据并托管 *单机版本地 Web 服务器* (`192.168.4.1/rfid`) 以隐蔽提取 Payload。

12. **WiFi Radar:** 监控电波中异常的取消认证帧。

13. **Traffic Monitor:** 信道拥塞的实时矩阵显示。

14. **BlueGhost:** 扫描与 ATM/POS 盗刷设备相关的隐藏蓝牙 MAC 地址。

15. **IR Blaster:** *[注意: 开发中]* 红外捕获和重放工具。

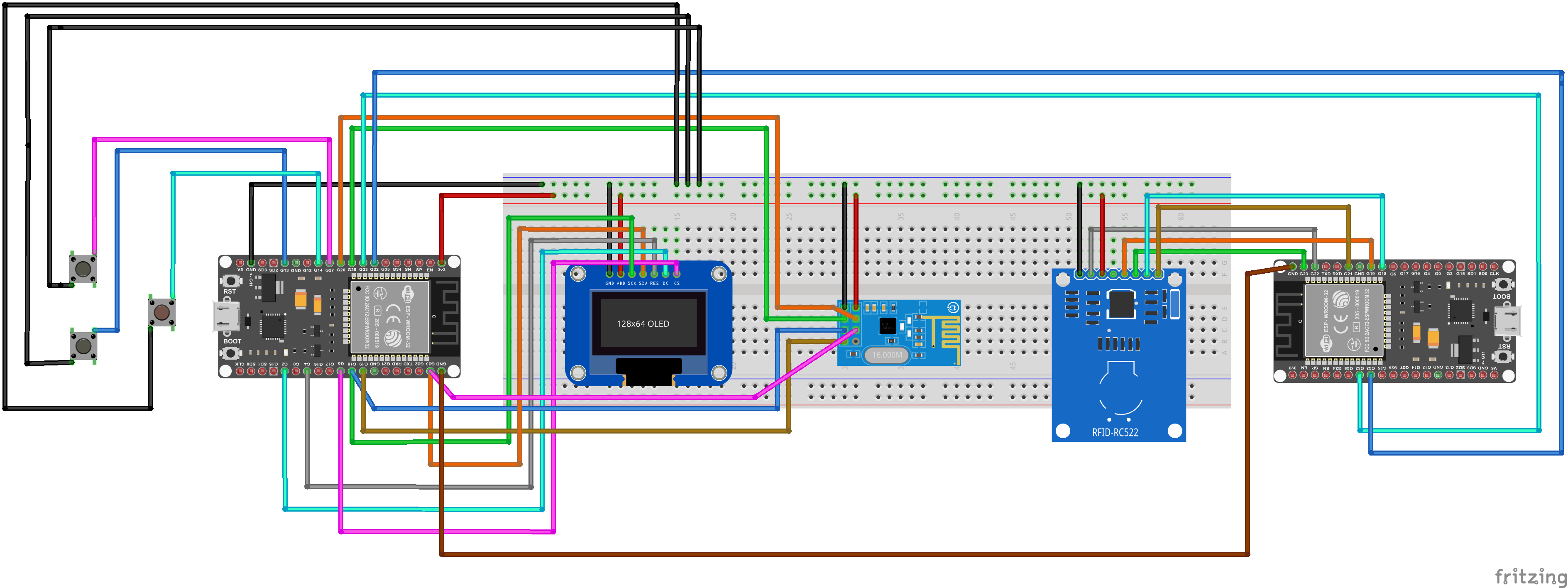

## ⚙️ 硬件接线与引脚指南

要复制 Forge-Interceptor,请遵循下面确切的 SPI 和 UART 引脚映射,以避免硬件冲突。

### 1. MCU 间通信(关键)

两个 ESP32 节点必须共享公共地并通过 UART 进行交叉通信。

| ESP32-U (Master) | ESP32-S (Surgeon) | 描述 |

| :--- | :--- | :--- |

| **GND** | **GND** | **关键:** 必须连接以确保串行稳定性 |

| GPIO 32 (TX) | GPIO 33 (RX) | 命令传输 |

| GPIO 33 (RX) | GPIO 32 (TX) | 遥测与 Payload 接收 |

### 2. Master Node (ESP32-U) 连接

处理 UI、按钮和 NRF24 模块。为 OLED 和 NRF24 使用共享的 SPI 总线。

| 模块 | 引脚名称 | ESP32-U 引脚 | 备注 |

| :--- | :--- | :--- | :--- |

| **OLED 1.3"** | SCK | GPIO 18 | 共享 SPI Clock |

| | SDA (MOSI) | GPIO 23 | 共享 SPI MOSI |

| | RES (RST) | GPIO 4 | OLED Reset |

| | DC | GPIO 2 | Data/Command |

| | CS | GPIO 5 | Chip Select |

| **NRF24L01** | SCK | GPIO 18 | 共享 SPI Clock |

| | MISO | GPIO 19 | 共享 SPI MISO |

| | MOSI | GPIO 23 | 共享 SPI MOSI |

| | CSN | GPIO 26 | Chip Select |

| | CE | GPIO 25 | Chip Enable |

| | IRQ | 未连接 | 软件中使用轮询 |

| **Control Pad** | UP Button | GPIO 27 | 另一端连接 GND (INPUT_PULLUP) |

| | DOWN Button | GPIO 13 | 另一端连接 GND (INPUT_PULLUP) |

| | ACTION Button | GPIO 14 | 另一端连接 GND (INPUT_PULLUP) |

*⚠️ **硬件注意:** NRF24L01 必须由 **3.3V** 供电,并且需要在其 VCC 和 GND 引脚上直接焊接一个 10uF-100uF 电容,以防止传输过程中的电压下降。*

### 3. Surgeon Node (ESP32-S) 连接

处理物理渗透测试硬件 (RFID)。

| 模块 | 引脚名称 | ESP32-S 引脚 | 备注 |

| :--- | :--- | :--- | :--- |

| **RFID (RC522)**| SCK | GPIO 18 | SPI Clock |

| | MISO | GPIO 19 | SPI MISO |

| | MOSI | GPIO 23 | SPI MOSI |

| | SDA (CS) | GPIO 21 | Chip Select |

| | RST | GPIO 22 | Reset Pin |

*⚠️ **硬件注意:** RC522 模块严格在 **3.3V** 下工作。提供 5V 电压将瞬间烧毁模块。*

## ⚙️ 固件上传与 IDE 设置

对于 **Surgeon Node (ESP32-S3)**,请确保您的 Arduino IDE / PlatformIO 设置符合以下内容,以利用完整的 16MB Flash 和 PSRAM:

* **Board:** "ESP32S3 Dev Module"

* **Flash Size:** 16MB (128Mb)

* **Partition Scheme:** 16M Flash (3MB APP/9.9MB FATFS)

* **PSRAM:** "OPI PSRAM"

* **Upload Speed:** 115200

## 🚀 安装与设置

### 前置条件

1. 安装 [Arduino IDE](https://www.arduino.cc/en/software)。

2. 将 ESP32 支持添加到您的 Board Manager 中。

3. 通过 Arduino Library Manager 安装以下库:

* `Adafruit GFX Library`

* `Adafruit SH110X` (用于 1.3" OLED)

* `RF24` by TMRh20

* `MFRC522` by GithubCommunity

* `NimBLE-Arduino` (用于 BLE 功能)

### 刷写代码

1. 打开 `Master_Node_32U` 文件夹并将代码编译/上传到您的第一个 ESP32 开发板。

2. 打开 `Surgeon_Node_32S` 文件夹并将代码编译/上传到您的第二个 ESP32 开发板。

3. 给系统通电 (3.3v)。

## ⚠️ 免责声明

**Forge-Interceptor 仅为教育目的、学术研究和授权的物理渗透测试(Red Teaming)而开发。** 创作者和贡献者不对使用本工具造成的任何非法使用、损害或数据丢失负责。未经所有者明确的书面许可,请勿针对网络、设备或物理基础设施使用这些向量。

标签:Deauth攻击, DNS枚举, DNS欺骗, ESP32, Evil Twin, KillerBee, MouseJack, NRF24, RFID嗅探, Wi-Fi攻击, 便携设备, 双MCU架构, 拒绝服务, 攻击框架, 物理安全, 硬件黑客, 空中接口, 网络安全工具, 蓝牙攻击, 钓鱼门户