luzhuerta/Banking_Malware_Incident_Response

GitHub: luzhuerta/Banking_Malware_Incident_Response

这是一个银行业恶意软件事件响应的SOC调查模拟案例,展示从检测到遏制的完整事件响应流程。

Stars: 0 | Forks: 0

# 银行恶意软件事件响应

针对银行工作站检测到恶意软件的 SOC 调查模拟。

## 场景

在银行环境中,财务部门使用的一台工作站上检测到了恶意软件警报。

可疑文件试图执行并可能访问财务凭证。

## 目标

按照 SOC 事件响应程序,检测、分析并控制恶意软件感染。

## 环境

行业:银行

主机:FIN-WS-01

用户:j.lopez

检测源:SIEM 警报

## 使用的工具

- SIEM(模拟)

- Windows 事件查看器

- 杀毒软件

- VirusTotal

- PowerShell

## 事件响应流程

### 1. 检测

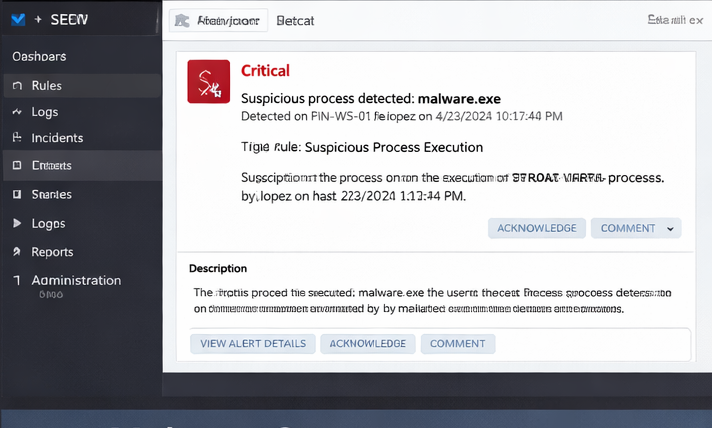

SIEM 警报在 FIN-WS-01 工作站上检测到可疑的进程执行。

### 2. 初步分类

SOC 分析师审查了警报并确认了进程中的异常行为。

### 3. 日志分析

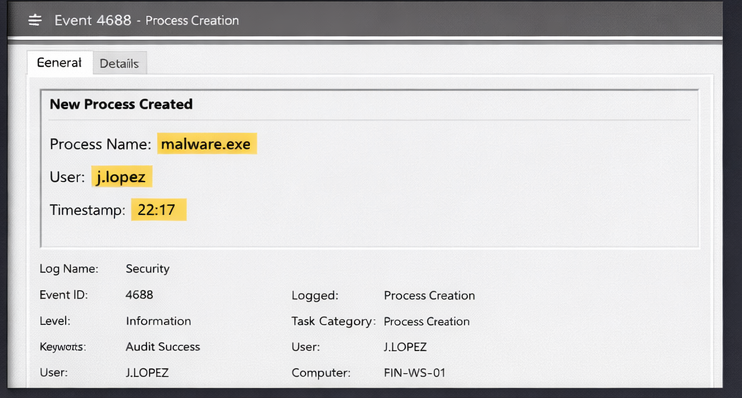

Windows 事件查看器日志显示了一个可疑的可执行文件:

进程:malware.exe

用户:j.lopez

事件 ID:4688

### 4. 恶意软件验证

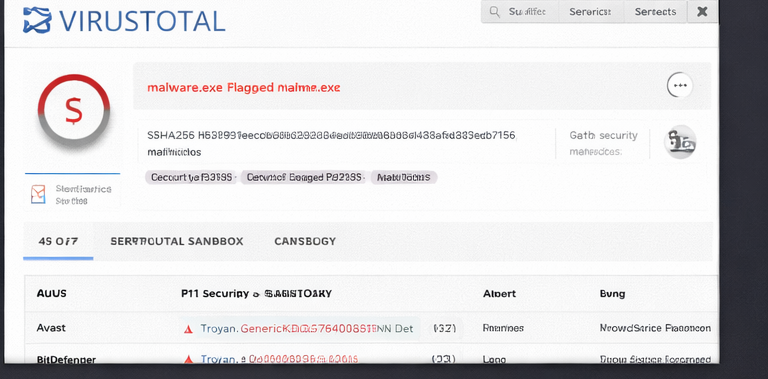

杀毒软件分析确认该文件是一个木马。

哈希值在 VirusTotal 上进行了分析。

### 5. 遏制

受感染的工作站已与网络隔离。

恶意进程已被终止。

### 6. 文档记录

所有发现均已记录并报告给安全团队。

## 经验教训

改进 SIEM 规则,以更早地检测到可疑的进程执行。

加强财务员工的钓鱼意识培训。

## 证据

### 1️⃣ SIEM 警报

### 2️⃣ 事件日志分析

### 3️⃣ 恶意软件检测

### 4️⃣ 哈希分析

标签:AI合规, AMSI绕过, BurpSuite集成, DAST, GPT, Security-Onion-SOC, SOC模拟, Windows事件日志, 威胁检测, 子域枚举, 安全实验室, 安全运营中心, 库, 应急响应, 恶意软件分析, 搜索语句(dork), 数字取证, 案例研究, 漏洞管理, 网络安全, 网络安全审计, 网络映射, 自动化脚本, 金融安全, 金融数据保护, 银行安全, 隐私保护