serhank35s/TRS4R3N-Sentinel-AI-SOC-Behavior

GitHub: serhank35s/TRS4R3N-Sentinel-AI-SOC-Behavior

一款零依赖的 C++ 高性能 HIDS 与 SOC 引擎,通过 MITRE ATT&CK 关联和启发式链分析将 Windows 遥测数据转化为可操作的安全情报。

Stars: 0 | Forks: 0

TRS4R3N Sentinel AI | 高级端点行为分析 (EBA)

Sentinel AI v3.9 是一款高性能、事件驱动的监控解决方案,旨在弥合原始 Windows 遥测数据与可操作安全情报之间的鸿沟。通过实施多线程关联引擎,它提供了对复杂对手战术的实时可见性。

核心功能

1. MITRE ATT&CK® 关联引擎

该引擎执行深度数据包和日志检查,将遥测数据映射到 MITRE ATT&CK 矩阵。它涵盖的关键向量包括:

凭据访问:(T1003) LSASS 转储和 SAM 数据库访问。

横向移动:(T1021) 远程服务创建和共享枚举。

持久化:(T1543) 未授权服务和计划任务操纵。

2. 启发式链分析 (HCA)

与静态阈值不同,Sentinel AI 利用 HCA 算法检测连续的恶意行为。如果实体触发了一系列高风险事件,系统将应用指数风险乘数,从而识别复杂的攻击模式,例如勒索软件准备工作或高级持续性威胁 (APT)。

3. 实时网络遥测与地理情报

该引擎集成 Windows IP Helper API,提供进程到网络流量的实时映射。每个外部连接都会与 Geo-IP 情报进行交叉比对,以检测异常数据窃取或命令与控制 (C2) 信标。

4. 高性能并发模型

系统基于零依赖的 C++ 核心构建,采用多线程架构:

日志摄取线程:订阅 Windows Event Subsystem (WES)。

网络情报线程:扫描并关联 TCP 状态。

UI 渲染线程:基于 ANSI 优化的仪表板,用于实时可视化。

架构详情

| 组件 | 技术 | 作用 |

| :--- | :--- | :--- |

| 遥测摄取 | Win32 Evt Subsystem | 底层事件订阅 |

| 逻辑引擎 | STL Unordered Maps / Mutex | 高速模式匹配 |

| 网络 | Winsock2 / IPHelper | Socket 状态分析 |

| 安全层 | MITRE DB v14 集成 | 标准化威胁标记 |

部署

1. Sysmon 安装:确保 Microsoft Sysmon 处于活动状态以实现深度进程可见性。

2. 权限提升:使用 `SeDebugPrivilege` 执行二进制文件(以管理员身份运行)。

3. ANSI 终端:使用 Windows Terminal 或启用 `Virtual Terminal Processing` 以获得增强的 UI 体验。

截图

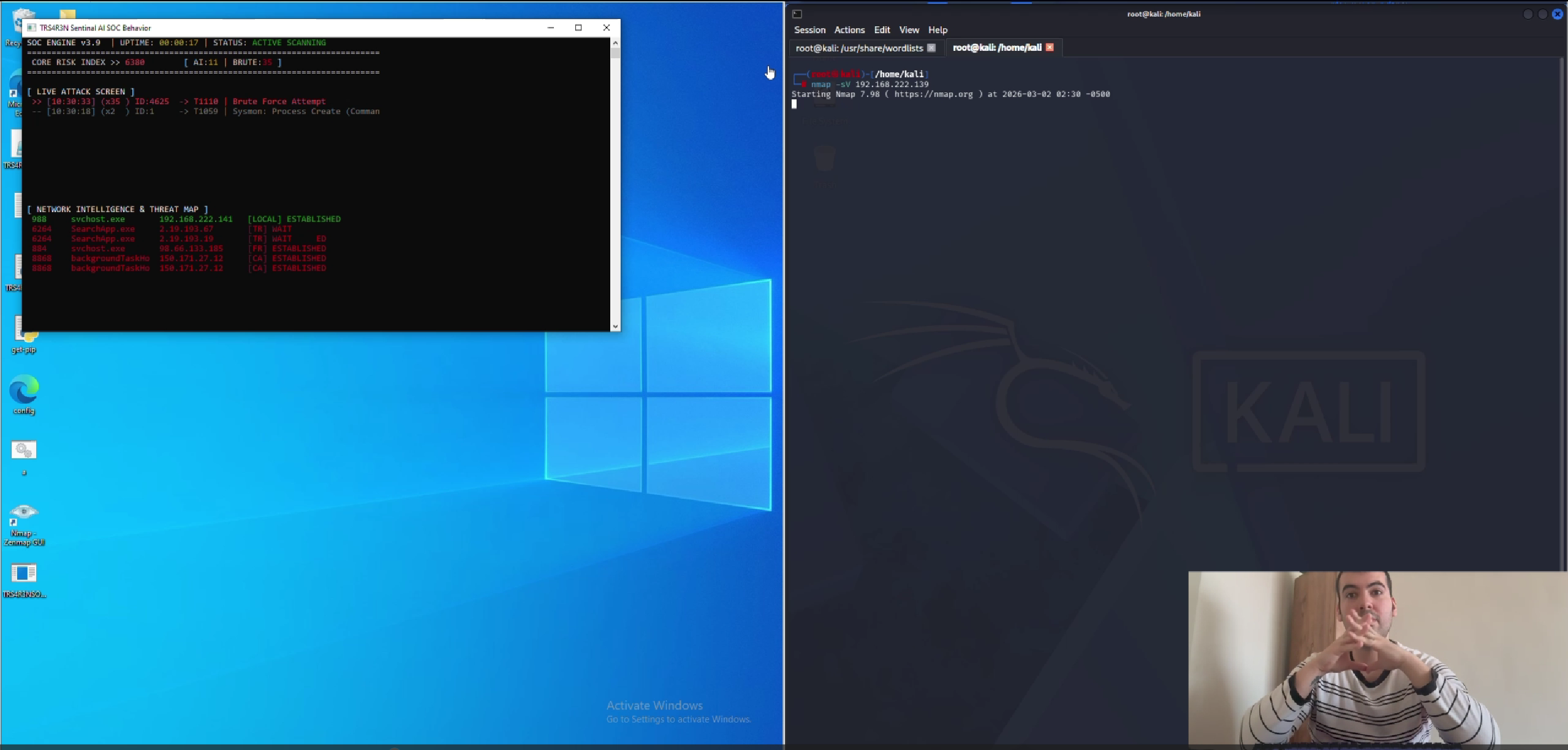

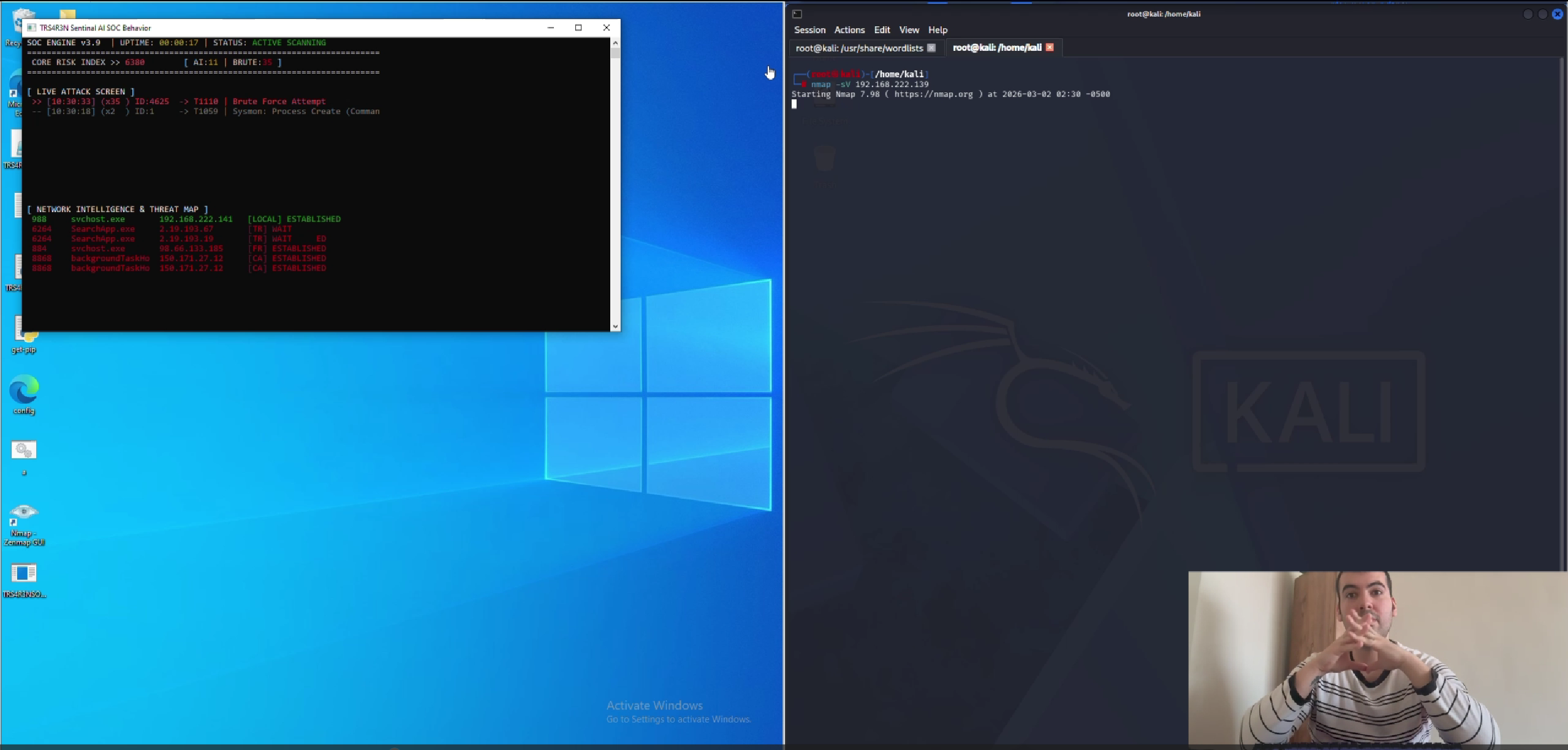

1.检测到的外部 IP 地址。

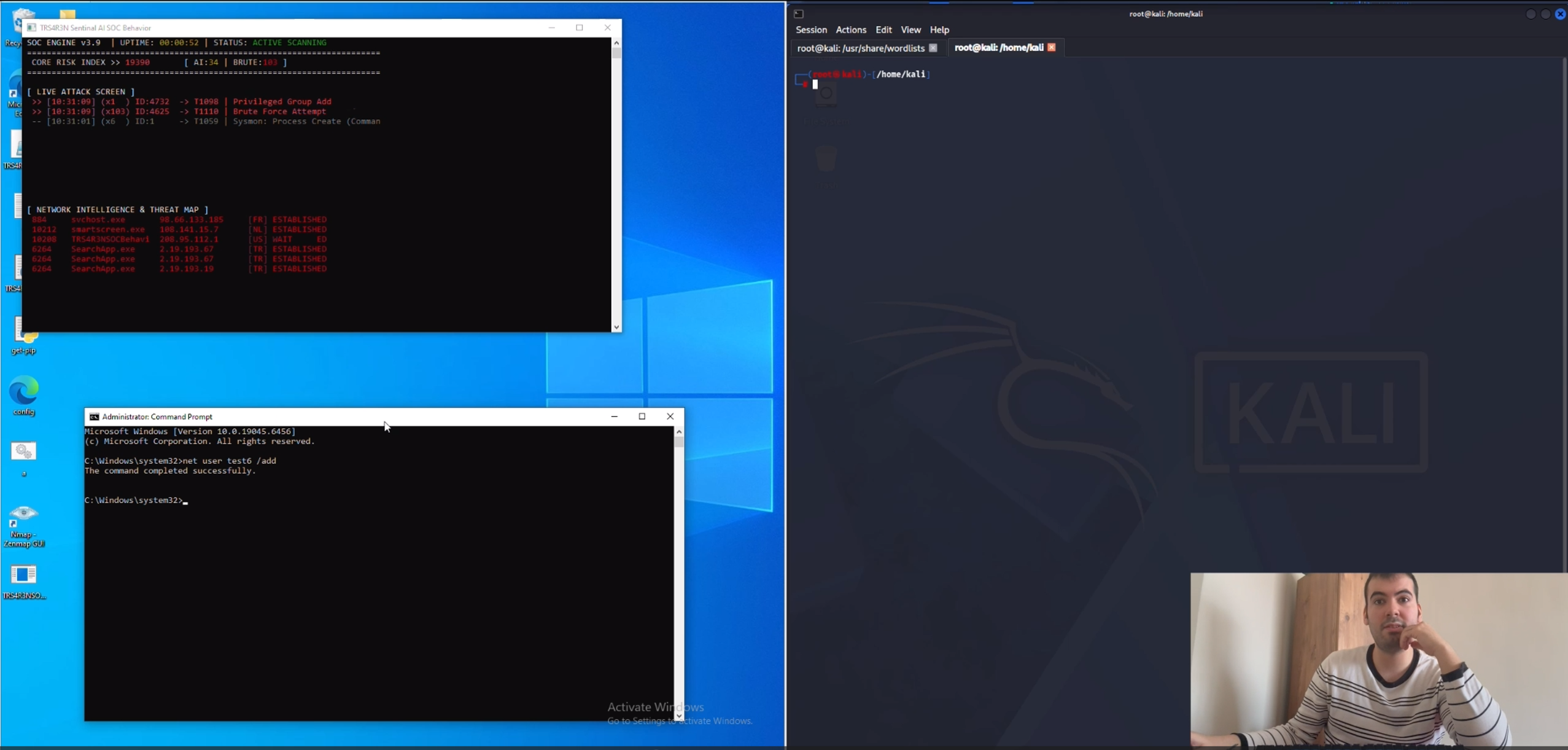

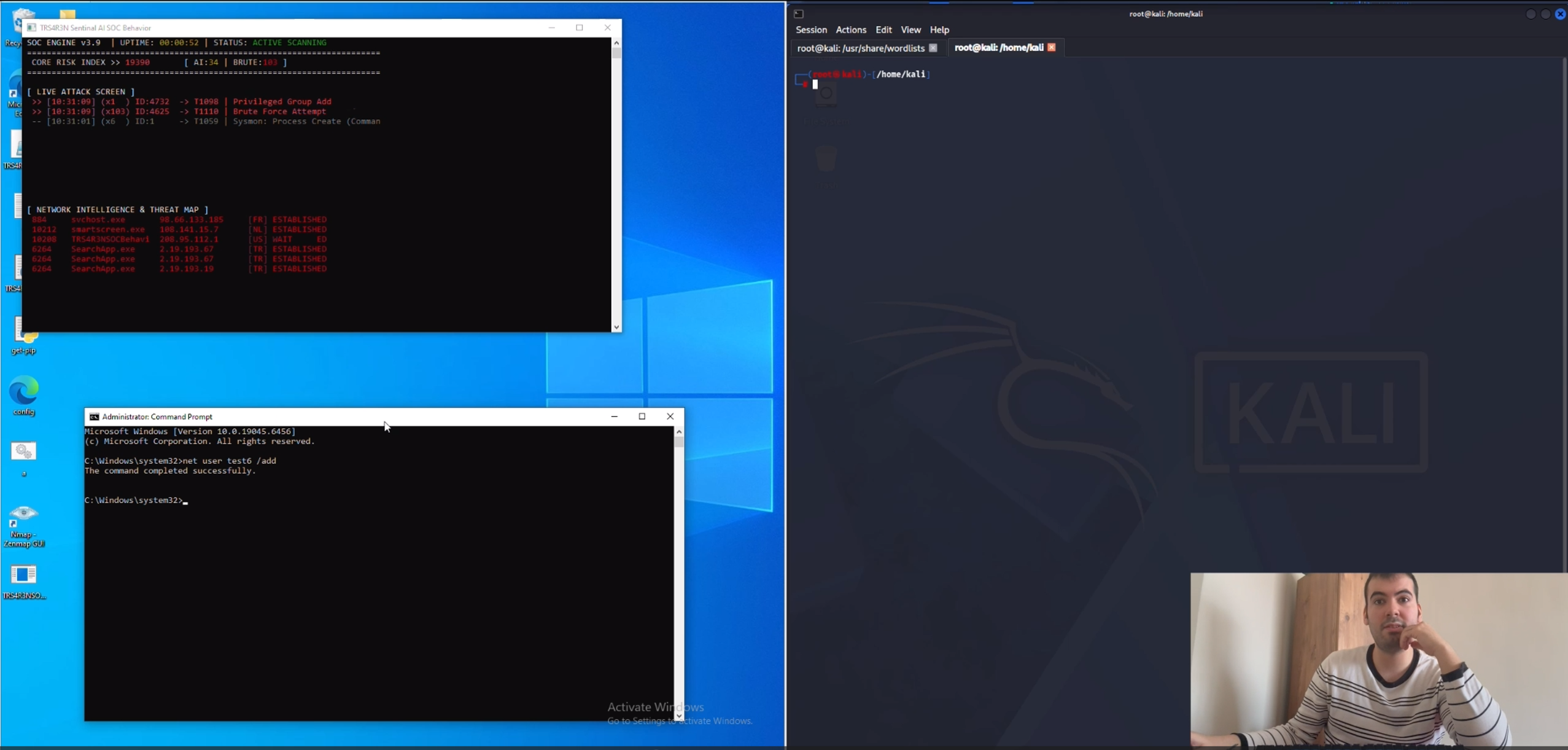

2.检测新增的特权用户(ADMIN, SYSTEM 组)

2.检测新增的特权用户(ADMIN, SYSTEM 组)

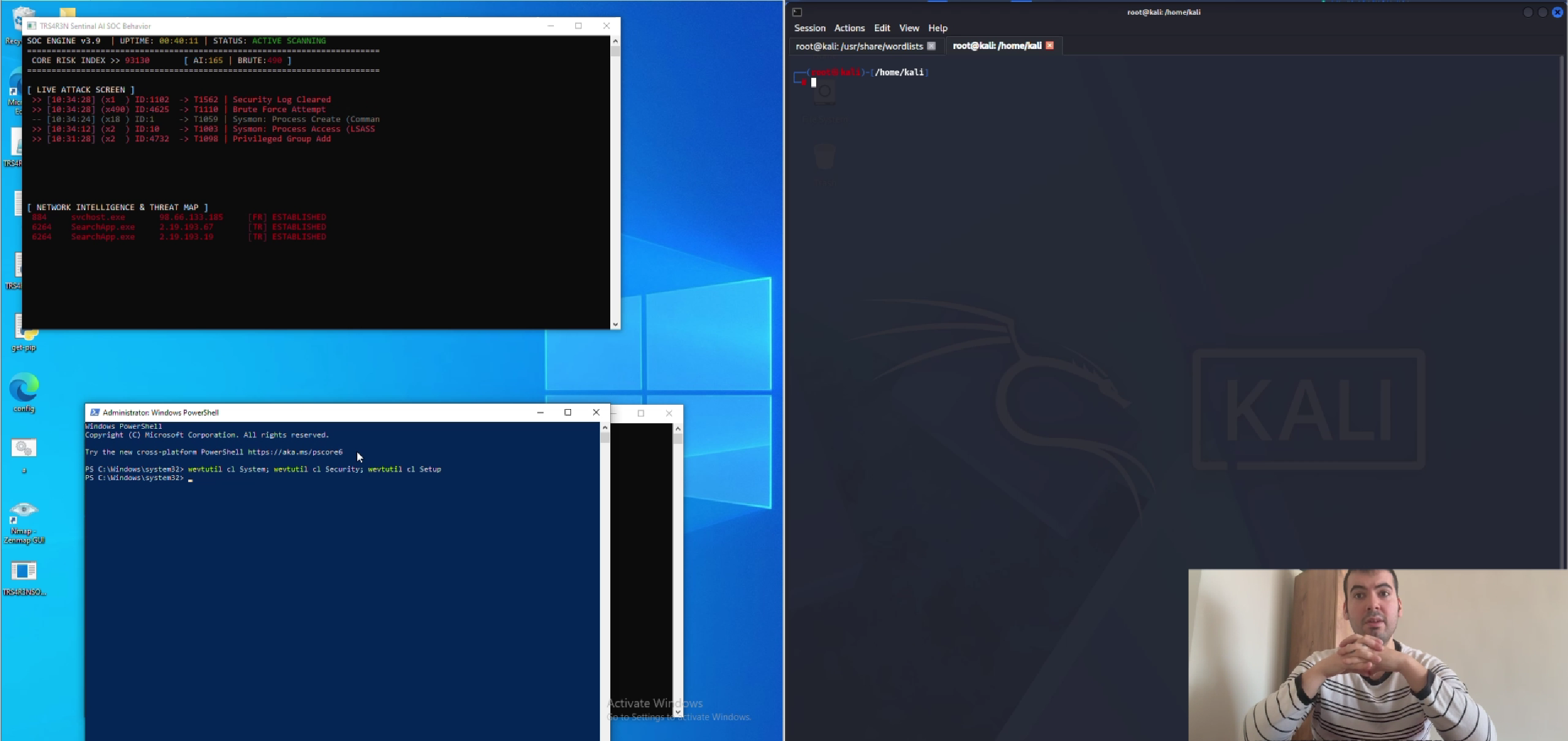

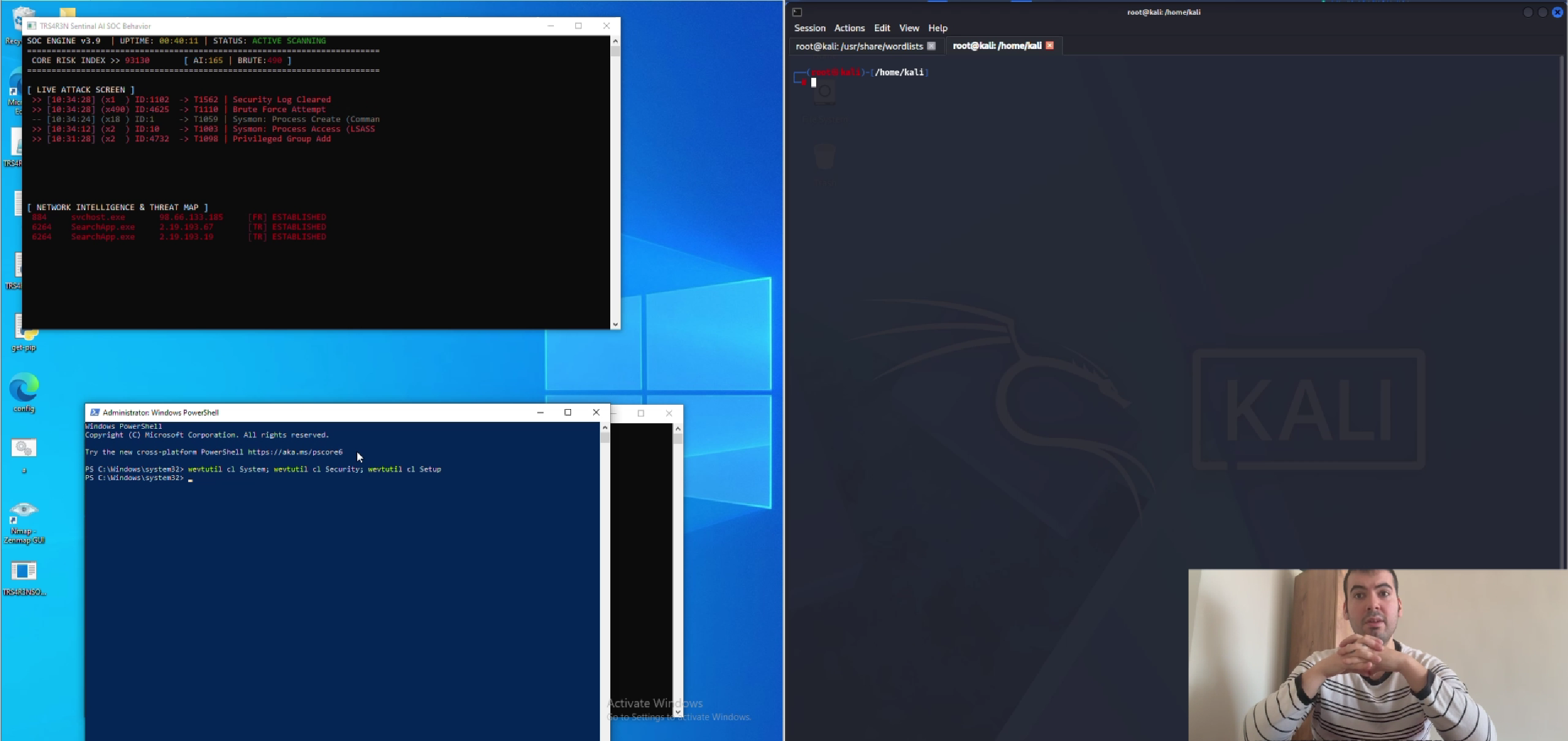

3.检测被清除的安全日志

3.检测被清除的安全日志

许可证与法律声明

本项目基于 **Apache License 2.0** 授权。

Apache 2.0 摘要:

权限:您可以出于个人或商业目的使用、修改和分发本软件。

条件:您必须注明适当的出处(署名),提供许可证链接,并指出是否进行了更改。

限制:本软件按“原样”提供,不提供任何形式的保证。

未经授权的使用与道德警告

TRS4R3N Sentinel AI 的开发严格用于教育、防御性研究和授权的安全审计目的。

1. 需要署名:** 任何对本源代码的重分发或再利用(整体或部分)都必须包含对原作者 TRS4R3N 的署名。

2. 禁止恶意意图:严禁将此工具用于未经授权的监控或非法活动。开发者不对因使用本软件而造成的任何误用或损害负责。

3. 严格专业用途:未经原作者明确许可,将本软件作为独立商业产品出售违反了社区的道德标准。

真正的力量用于保护,而非利用。

许可证与法律声明

本项目基于 **Apache License 2.0** 授权。

Apache 2.0 摘要:

权限:您可以出于个人或商业目的使用、修改和分发本软件。

条件:您必须注明适当的出处(署名),提供许可证链接,并指出是否进行了更改。

限制:本软件按“原样”提供,不提供任何形式的保证。

未经授权的使用与道德警告

TRS4R3N Sentinel AI 的开发严格用于教育、防御性研究和授权的安全审计目的。

1. 需要署名:** 任何对本源代码的重分发或再利用(整体或部分)都必须包含对原作者 TRS4R3N 的署名。

2. 禁止恶意意图:严禁将此工具用于未经授权的监控或非法活动。开发者不对因使用本软件而造成的任何误用或损害负责。

3. 严格专业用途:未经原作者明确许可,将本软件作为独立商业产品出售违反了社区的道德标准。

真正的力量用于保护,而非利用。

2.检测新增的特权用户(ADMIN, SYSTEM 组)

2.检测新增的特权用户(ADMIN, SYSTEM 组)

3.检测被清除的安全日志

3.检测被清除的安全日志

许可证与法律声明

本项目基于 **Apache License 2.0** 授权。

Apache 2.0 摘要:

权限:您可以出于个人或商业目的使用、修改和分发本软件。

条件:您必须注明适当的出处(署名),提供许可证链接,并指出是否进行了更改。

限制:本软件按“原样”提供,不提供任何形式的保证。

未经授权的使用与道德警告

TRS4R3N Sentinel AI 的开发严格用于教育、防御性研究和授权的安全审计目的。

1. 需要署名:** 任何对本源代码的重分发或再利用(整体或部分)都必须包含对原作者 TRS4R3N 的署名。

2. 禁止恶意意图:严禁将此工具用于未经授权的监控或非法活动。开发者不对因使用本软件而造成的任何误用或损害负责。

3. 严格专业用途:未经原作者明确许可,将本软件作为独立商业产品出售违反了社区的道德标准。

真正的力量用于保护,而非利用。

许可证与法律声明

本项目基于 **Apache License 2.0** 授权。

Apache 2.0 摘要:

权限:您可以出于个人或商业目的使用、修改和分发本软件。

条件:您必须注明适当的出处(署名),提供许可证链接,并指出是否进行了更改。

限制:本软件按“原样”提供,不提供任何形式的保证。

未经授权的使用与道德警告

TRS4R3N Sentinel AI 的开发严格用于教育、防御性研究和授权的安全审计目的。

1. 需要署名:** 任何对本源代码的重分发或再利用(整体或部分)都必须包含对原作者 TRS4R3N 的署名。

2. 禁止恶意意图:严禁将此工具用于未经授权的监控或非法活动。开发者不对因使用本软件而造成的任何误用或损害负责。

3. 严格专业用途:未经原作者明确许可,将本软件作为独立商业产品出售违反了社区的道德标准。

真正的力量用于保护,而非利用。标签:APT检测, C++, C2检测, Cloudflare, EBA, Geo-IP情报, HIDS, HTTP/HTTPS抓包, LSASS防护, MITRE ATT&CK, PE 加载器, SOC引擎, Sysmon, TCP监控, Win32 API, Windows遥测, 主机入侵检测, 事件关联分析, 勒索软件防护, 启发式链分析, 威胁情报, 安全可视化, 开发者工具, 异常检测, 态势感知, 数据擦除, 数据渗漏检测, 权限维持检测, 横向移动检测, 端点安全, 端点行为分析, 网络安全, 补丁管理, 隐私保护, 零依赖