san8301/NetSupport-RAT-Infection-Investigation-Wireshark-PCAP-Analysis-

GitHub: san8301/NetSupport-RAT-Infection-Investigation-Wireshark-PCAP-Analysis-

一份完整的企业网络取证案例文档,演示如何通过 Wireshark 分析 PCAP 流量识别 NetSupport RAT 感染并关联 Active Directory 用户身份。

Stars: 0 | Forks: 0

# NetSupport RAT 感染调查(Wireshark PCAP 分析)

## 概述

本项目记录了对企业环境中疑似恶意软件活动的网络取证调查。分析是使用从 Malware Traffic Analysis 获取的数据包捕获 (PCAP) 进行的。

调查的目标是识别与已知 NetSupport Manager RAT 基础设施通信的受感染内部主机,确定关联的 Active Directory 用户帐户,并记录失陷指标。

## 场景

在安全运营中心 (SOC) 的例行监控期间,SIEM 生成了多个警报,指示 NetSupport Manager RAT 流量正在与外部 IP 地址通信:

45.131.214.85

该活动是在以下时间开始通过 TCP 端口 443 观察到的:

2026 年 2 月 28 日 19:55 UTC

已获取受影响网段的数据包捕获以进行调查。

## 网络环境

网络范围:10.2.28.0/24

域:easyas123.tech

Active Directory 环境:EASYAS123

域控制器:10.2.28.2

网关:10.2.28.1

广播地址:10.2.28.255

## 使用的工具

- Wireshark – 网络流量分析

- Malware Traffic Analysis – PCAP 数据集

# 调查过程

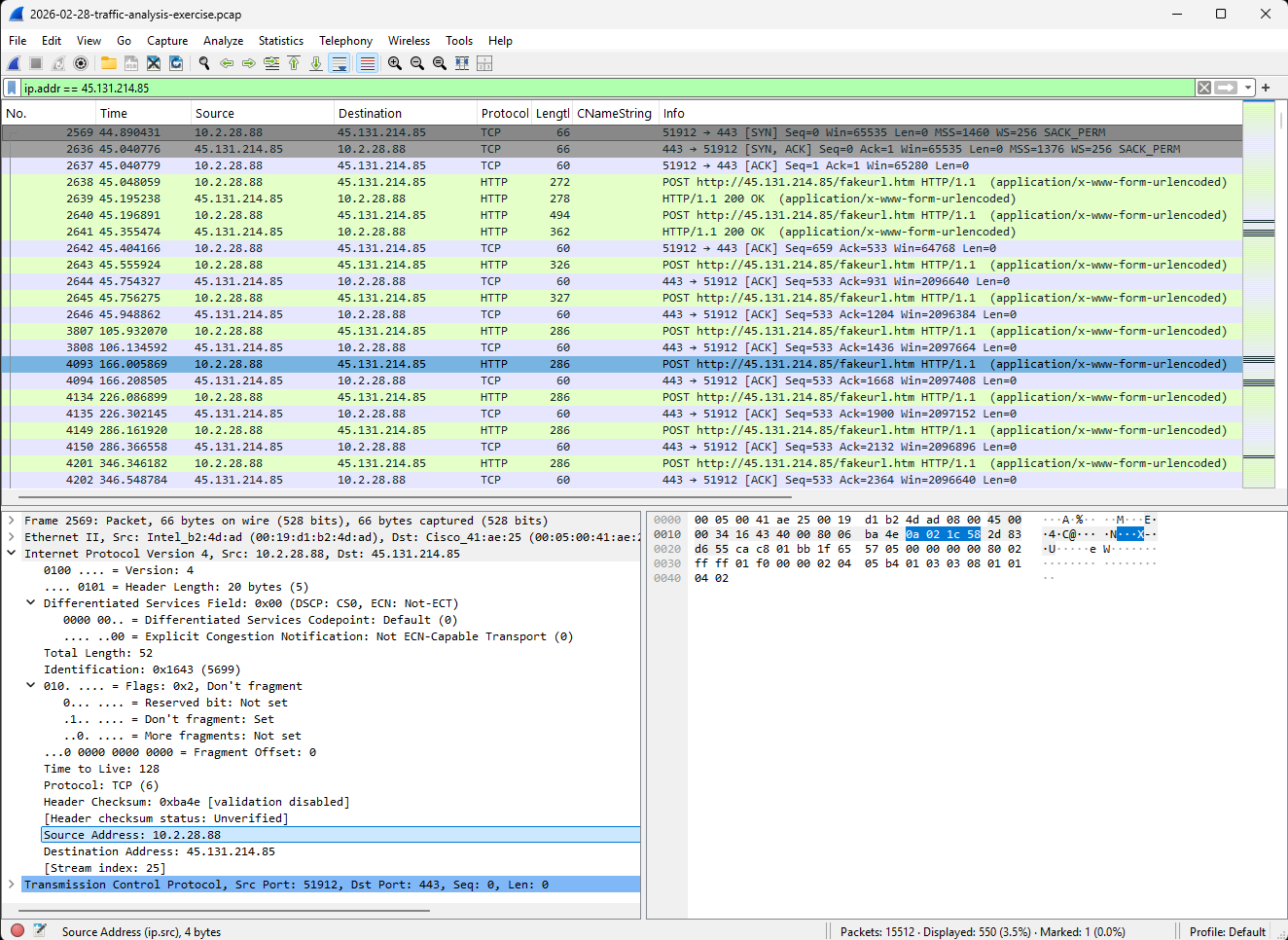

## 1. 识别与恶意基础设施的通信

对数据包捕获进行了筛选,以查找涉及恶意 IP 地址的流量。

使用的 Wireshark 过滤器:

ip.addr == 45.131.214.85

这揭示了源自内部主机的重复连接:

10.2.28.88

流量通过 TCP 端口 443 传输,这与加密的命令和控制 (C2) 通信一致。

## 2. 识别受感染的主机

进一步检查确认位于 **10.2.28.88** 的主机向恶意服务器发起了持续的出站连接。

此行为与远程访问木马 (RAT) 感染中常见的恶意软件信标活动一致。

截图:

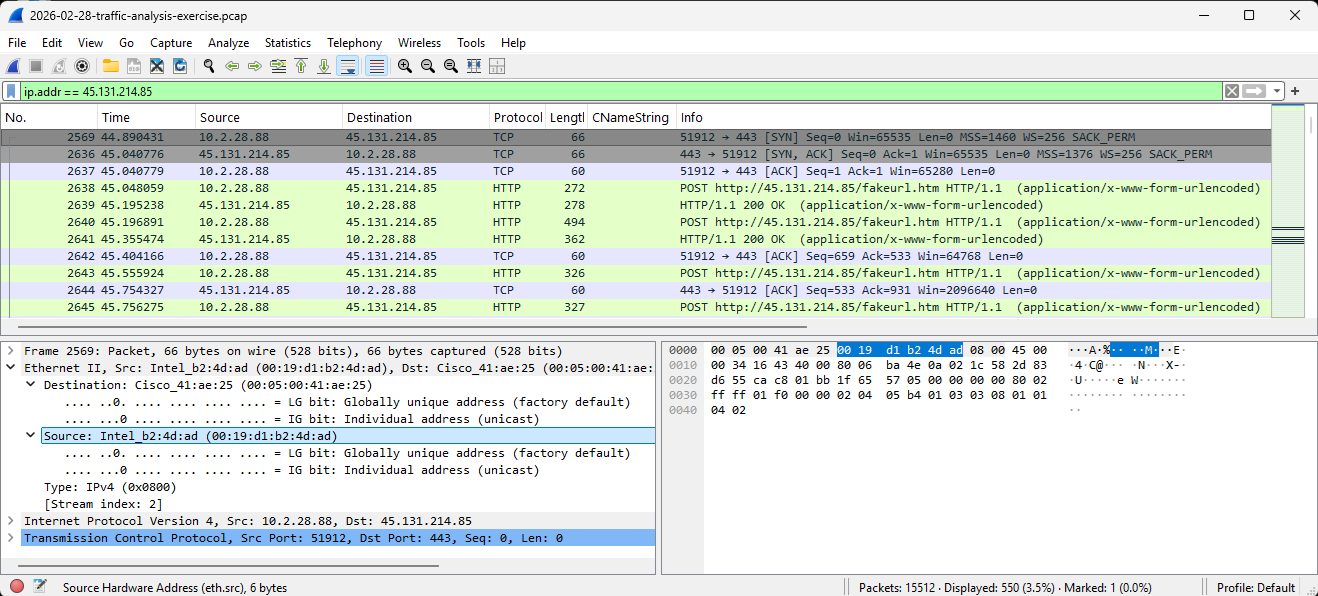

## 3. 识别 MAC 地址

通过检查与受感染 IP 地址关联的以太网帧详细信息,受损设备的 MAC 地址被识别为:

MAC 地址:**00:19:d1:b2:4d:ad**

此信息可以帮助事件响应人员在网络上识别物理设备。

截图:

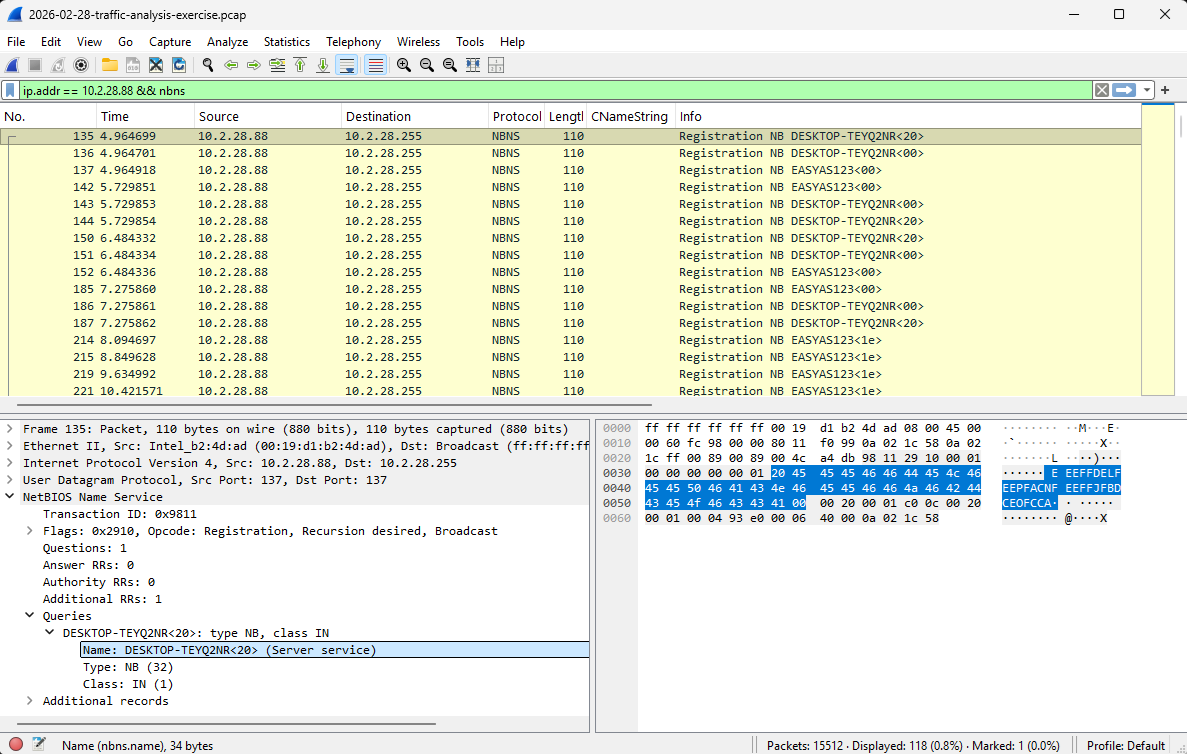

## 4. 识别主机名

使用以下 Wireshark 过滤器:

nbns

分析了 NetBIOS Name Service 流量。这揭示了与受感染机器关联的主机名:

主机名:**DESKTOP-TEYQ2NR**

截图:

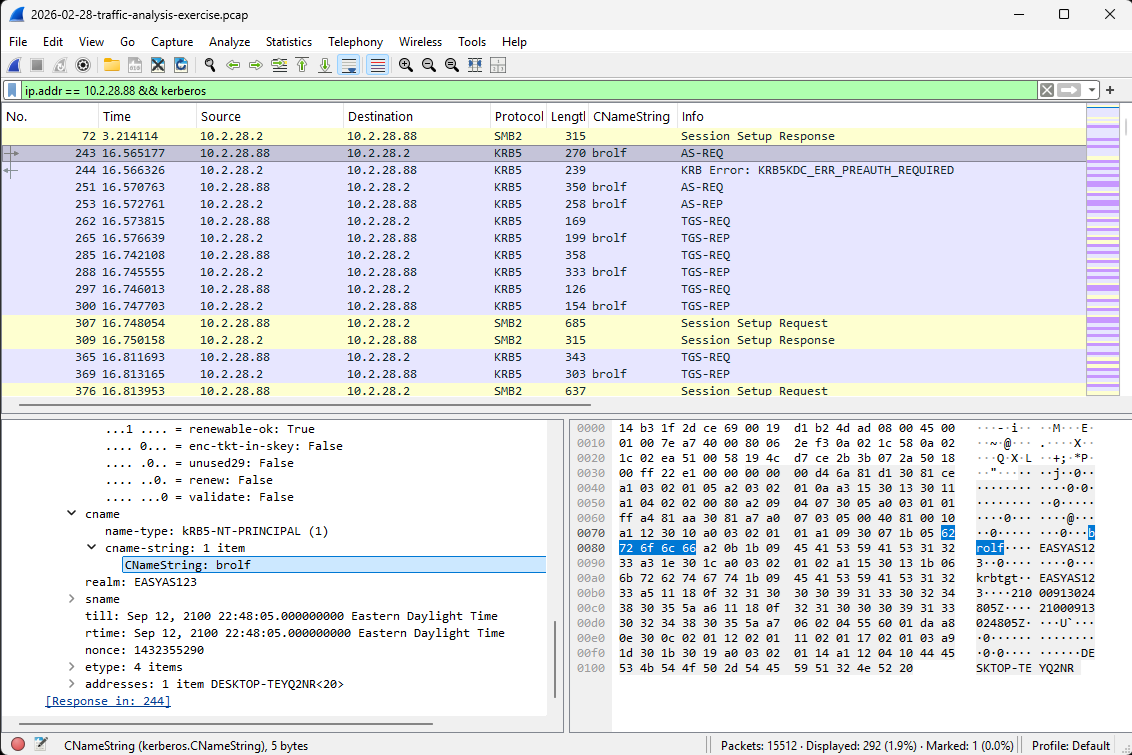

## 5. 识别 Active Directory 用户名

分析了 Kerberos 身验证流量,以确定与受感染系统关联的用户帐户。

使用的 Wireshark 过滤器:

kerberos

对 Kerberos **cname** 字段的检查揭示了用户名:

用户名:**brolf**

截图:

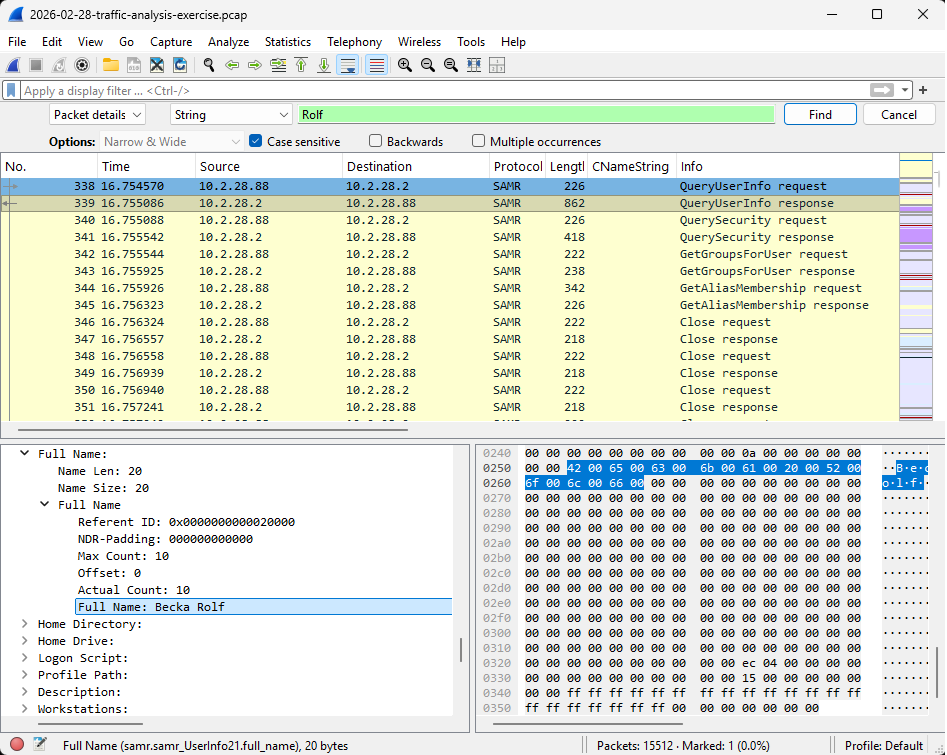

## 6. 使用 SAMR 流量确定全名

为了识别与用户帐户关联的全名,对数据包捕获执行了更广泛的搜索。

在 Wireshark 中使用的步骤:

1. 移除显示过滤器。

2. 按 **Ctrl + F** 打开数据包搜索工具。

3. 选择以下搜索选项:

- 搜索范围:Packet Details

- 搜索类型:String

- 搜索值:Rolf

- 区分大小写:已启用

搜索返回了一个具有以下特征的数据包:

源 IP:**10.2.28.2**(域控制器)

目标 IP:**10.2.28.88**

协议:**SAMR**

信息:**QueryUserInfo response**

展开数据包中的 SAMR 协议字段揭示了用户帐户信息:

全名:**Becka Rolf**

截图:

# 失陷指标

恶意 IP 地址:45.131.214.85

内部受感染主机:10.2.28.88

主机名:DESKTOP-TEYQ2NR

MAC 地址:00:19:d1:b2:4d:ad

用户名:brolf

全名:Becka Rolf

恶意软件:NetSupport Manager RAT

协议:TCP

端口:443

首次观察到的活动:2026-02-28 19:55 UTC

# 结论

对数据包捕获的分析揭示了从内部主机 **10.2.28.88** 到位于 **45.131.214.85** 的已知 NetSupport Manager RAT 基础设施通过 TCP 端口 443 的持续出站连接。

通过将网络流量与身份验证协议和目录服务通信相关联,识别了受损主机和相关的用户帐户。

主要发现包括:

受感染主机 IP:10.2.28.88

主机名:DESKTOP-TEYQ2NR

MAC 地址:00:19:d1:b2:4d:ad

用户名:brolf

全名:Becka Rolf

本次调查展示了 SOC 分析师如何结合数据包分析、身份验证流量检查和目录服务查询来识别受损主机并记录安全事件。

# 展示的技能

- 网络流量分析

- 数据包捕获调查

- Wireshark 过滤和数据包搜索技术

- 恶意软件命令和控制检测

- Active Directory 用户关联

- SAMR 协议分析

- NetBIOS 主机名发现

- 事件文档和报告

标签:Active Directory, C2通信, DAST, HTTP, IP 地址批量处理, IP地址溯源, MAC地址识别, NetSupport RAT, PCAP分析, PE 加载器, Plaso, SAMR协议, Wireshark, 主机取证, 企业安全, 句柄查看, 安全事件响应, 并发处理, 恶意软件分析, 插件系统, 数字取证, 网络协议分析, 网络资产管理, 自动化脚本, 远控木马