santinoholmes1979/ai-threat-hunter

GitHub: santinoholmes1979/ai-threat-hunter

基于Python和Streamlit构建的威胁狩猎实验平台,模拟端点遥测数据并提供检测逻辑与调查仪表板,帮助SOC分析师掌握从原始日志到可操作发现的完整工作流。

Stars: 0 | Forks: 0

# AI Threat Hunter

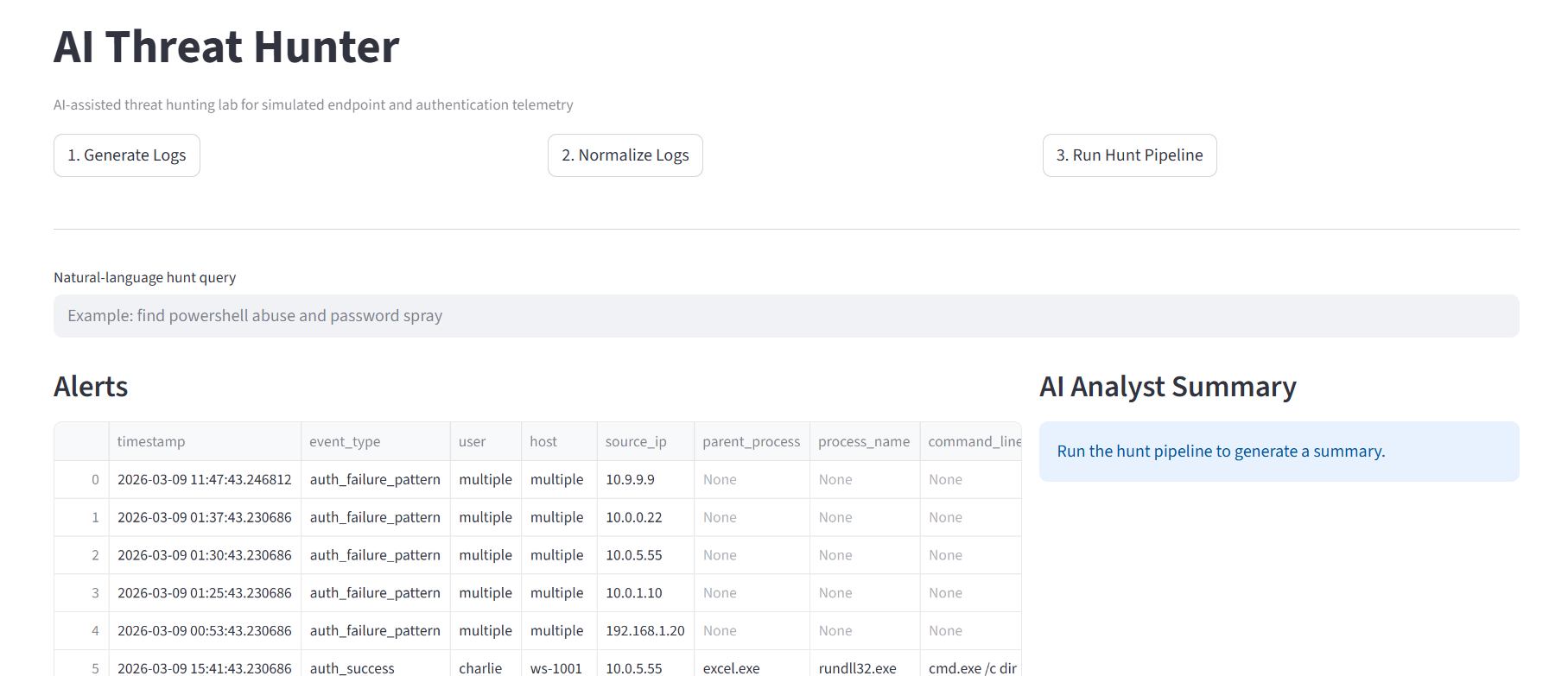

## 仪表板预览

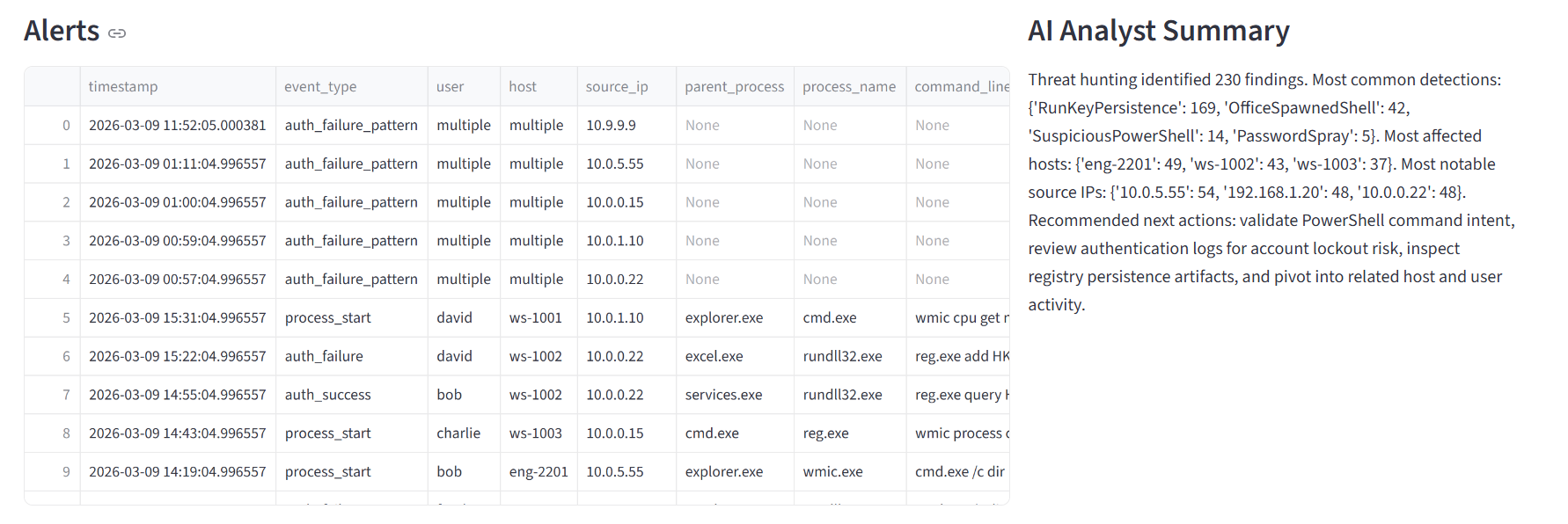

## 警报与分析师摘要

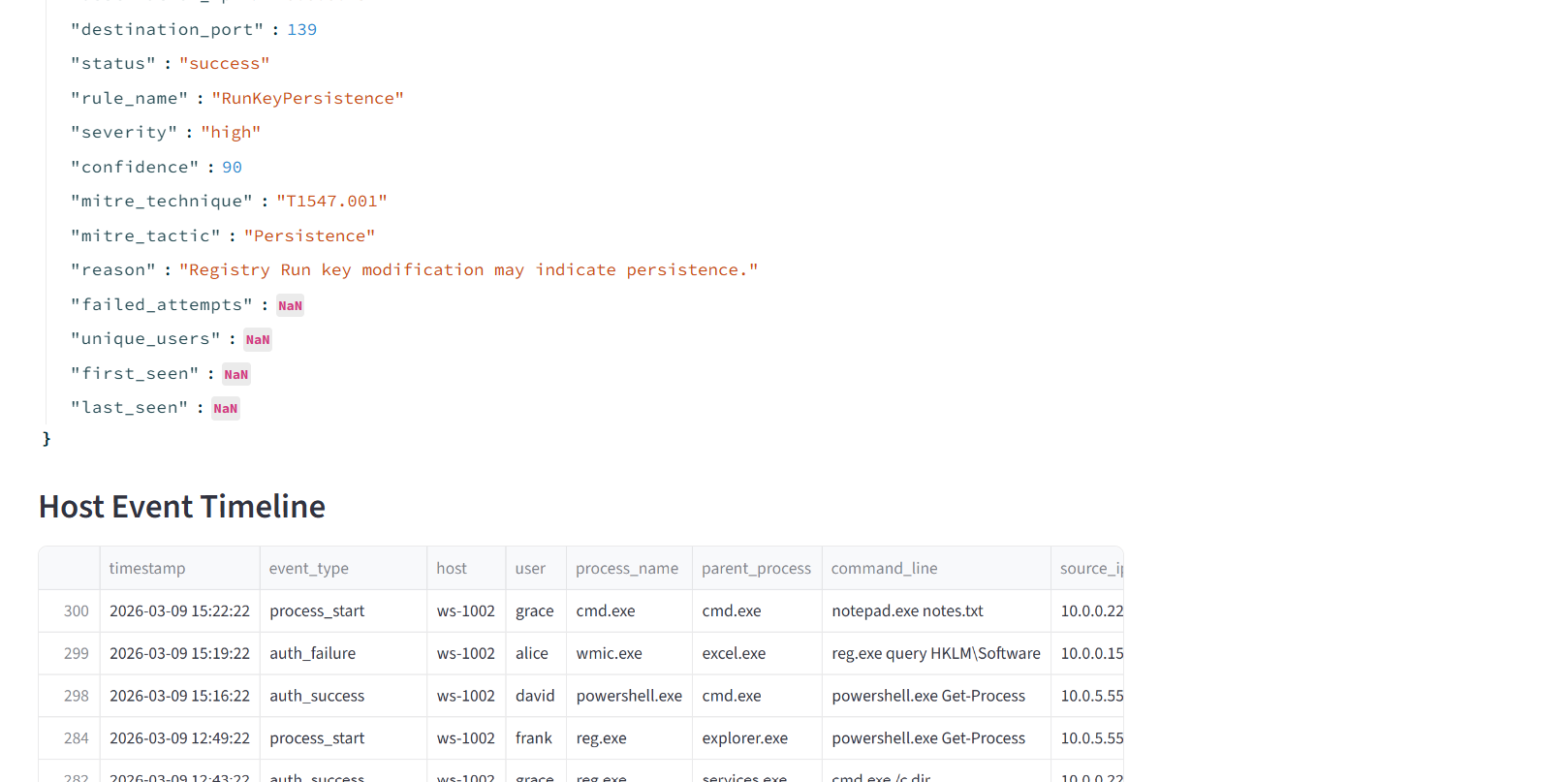

## 调查工作流

AI Threat Hunter 是一个基于 Python 和 Streamlit 的网络安全作品集项目,用于模拟端点和身份验证遥测数据,对事件数据进行标准化,执行基于狩猎的检测逻辑,并生成便于分析师查看的发现结果。

## 项目目的

该项目展示了威胁猎手或 SOC 分析师如何通过结合以下步骤,从原始遥测数据转化为可操作的发现:

- 合成事件生成

- 日志标准化

- 基于规则的狩猎逻辑

- 可疑模式检测

- 面向分析师的摘要

- 基于仪表板的调查

## 功能特性

- 合成安全日志生成

- 事件标准化流水线

- 检测逻辑包括:

- 可疑 PowerShell(MITRE T1059.001)

- 密码喷洒检测(MITRE T1110.003)

- 注册表 Run 键持久化(MITRE T1547.001)

- Office 程序衍生 Shell 执行(MITRE T1204)

- MITRE ATT&CK 技术映射

- 自然语言狩猎提示匹配

- AI 风格分析师摘要

- 基于 Streamlit 的调查仪表板

## 项目结构

```

ai-threat-hunter/

│ app.py

│ README.md

│ requirements.txt

│

├───data

├───docs

├───hunts

│ hunt\_prompts.yml

│

└───src

└───ai\_threat\_hunter

│ \_\_init\_\_.py

│ config.py

│ generator.py

│ hunter.py

│ normalizer.py

│ summarizer.py

│

├───detectors

│ \_\_init\_\_.py

│ rules.py

│

└───utils

io.py

## 设置

From PowerShell:

```powershell

python -m venv .venv

.\.venv\Scripts\Activate.ps1

pip install -r requirements.txt

---

## 运行项目

```markdown

## 运行项目

Generate logs, normalize them, and launch the dashboard:

```powershell

python -m src.ai_threat_hunter.generator

python -m src.ai_threat_hunter.normalizer

streamlit run app.py

---

## 示例 Hunt Queries

```markdown

## 示例 Hunt Queries

Use hunt search terms like:

- powershell

- password spray

- registry persistence

- office spawned shell

## Why This Project Matters

This project demonstrates practical cybersecurity skills in:

- threat hunting

- detection logic development

- telemetry normalization

- suspicious behavior analysis

- investigation workflow design

- analyst-facing dashboard presentation

It demonstrates how security telemetry can be transformed into explainable findings that support real-world SOC investigations.

## MITRE ATT&CK Alignment

This project maps detections to MITRE ATT&CK techniques to demonstrate how security telemetry can be translated into standardized threat intelligence frameworks.

| Detection | MITRE Technique | Tactic |

|-----------|----------------|-------|

| Suspicious PowerShell | T1059.001 | Execution |

| Password Spray | T1110.003 | Credential Access |

| Run Key Persistence | T1547.001 | Persistence |

| Office Spawned Shell | T1204 | Execution |

This mapping helps analysts quickly understand attacker behavior and supports SOC investigation workflows.

```

标签:AI安全, Chat Copilot, Cloudflare, Kubernetes, MITRE ATT&CK, OpenCanary, Python, SOC分析, Streamlit, 仪表盘, 威胁情报, 威胁猎杀, 安全可视化, 安全运营中心, 开发者工具, 开源安全项目, 异常检测, 搜索语句(dork), 攻击模拟, 无后门, 日志标准化, 端点安全, 网络安全, 网络映射, 补丁管理, 认证安全, 访问控制, 逆向工具, 遥测数据分析, 隐私保护, 驱动签名利用