Lenox2Linux/soclab-wazuh

GitHub: Lenox2Linux/soclab-wazuh

使用 Wazuh、Docker 和 Kali Linux 搭建入门级 SOC 家庭实验室,用于学习安全监控和告警调查实践。

Stars: 0 | Forks: 0

# 使用 Wazuh 搭建 SOC 家庭实验室

## 项目摘要

本项目记录了我使用 Wazuh、Ubuntu Server、Docker 和 Kali Linux 搭建的入门级 SOC 家庭实验室。该实验室旨在通过受控环境获得安全监控、日志可视性和警报调查的实践经验。该实验室还作为后续涉及攻击者模拟和 Wazuh 警报分析的检测项目的基础。

## 目标

我构建此项目是为了更好地理解安全分析师如何使用 SIEM 平台监控系统并调查活动。

## 实验室环境

- 服务器:在 Docker 中运行 Wazuh 的 Ubuntu Server

- 测试机:Kali Linux

- 端点:Ubuntu 系统

- 工作站:Lenovo ThinkPad T14

## 使用的工具

- Wazuh

- Docker

- Ubuntu Server

- Kali Linux

- Nmap

- Wireshark

- Linux CLI

## 项目步骤

1. 在 Ubuntu Server 的 Docker 中部署 Wazuh

2. 验证服务和仪表板访问

3. 连接实验室系统以进行监控

4. 在环境中生成测试活动

5. 在 Wazuh 仪表板中查看日志和警报

6. 记录设置和经验教训

## 成果

- 构建了一个功能正常的初级 SOC 实验室

- 练习了使用 Wazuh 进行监控和可视性展示

- 提升了 Linux 和 Docker 故障排除技能

- 获得了记录网络安全实验室项目的经验

## 展示的技能

- SIEM 基础知识

- Linux 管理

- Docker 基础

- 安全监控

- 技术文档编写

## 经验教训

这个项目向我展示了安全监控依赖于正确的设置、端点可视性和细致的文档记录。它还帮助我更好地理解了蓝队工作流程如何将系统活动与警报和调查联系起来。

## 未来改进

- 增加更多端点

- 测试更多警报场景

- 扩展日志分析

- 整合更多蓝队工作流程

## 截图

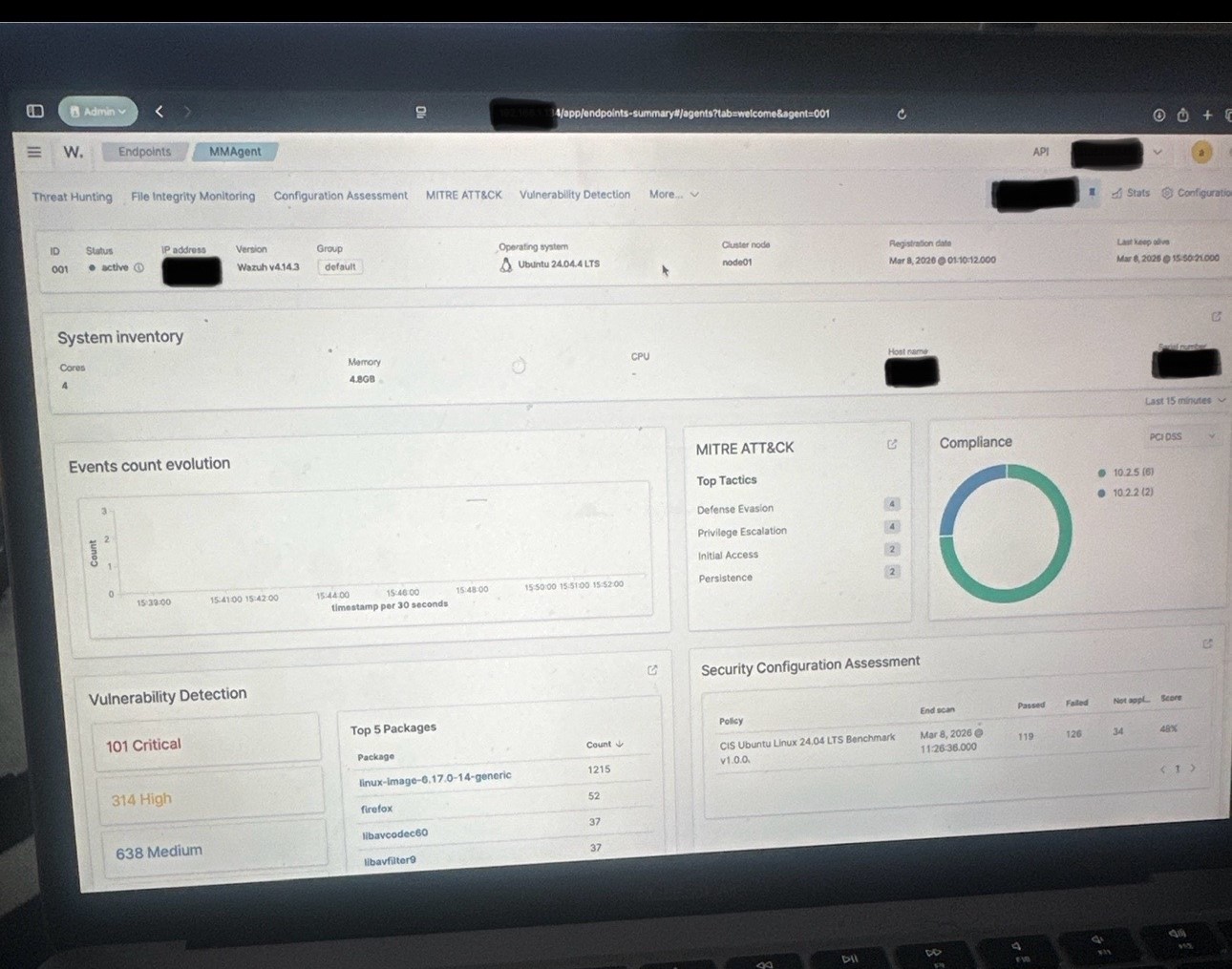

### 端点监控

显示由 Wazuh 注册和监控的 Ubuntu 端点。

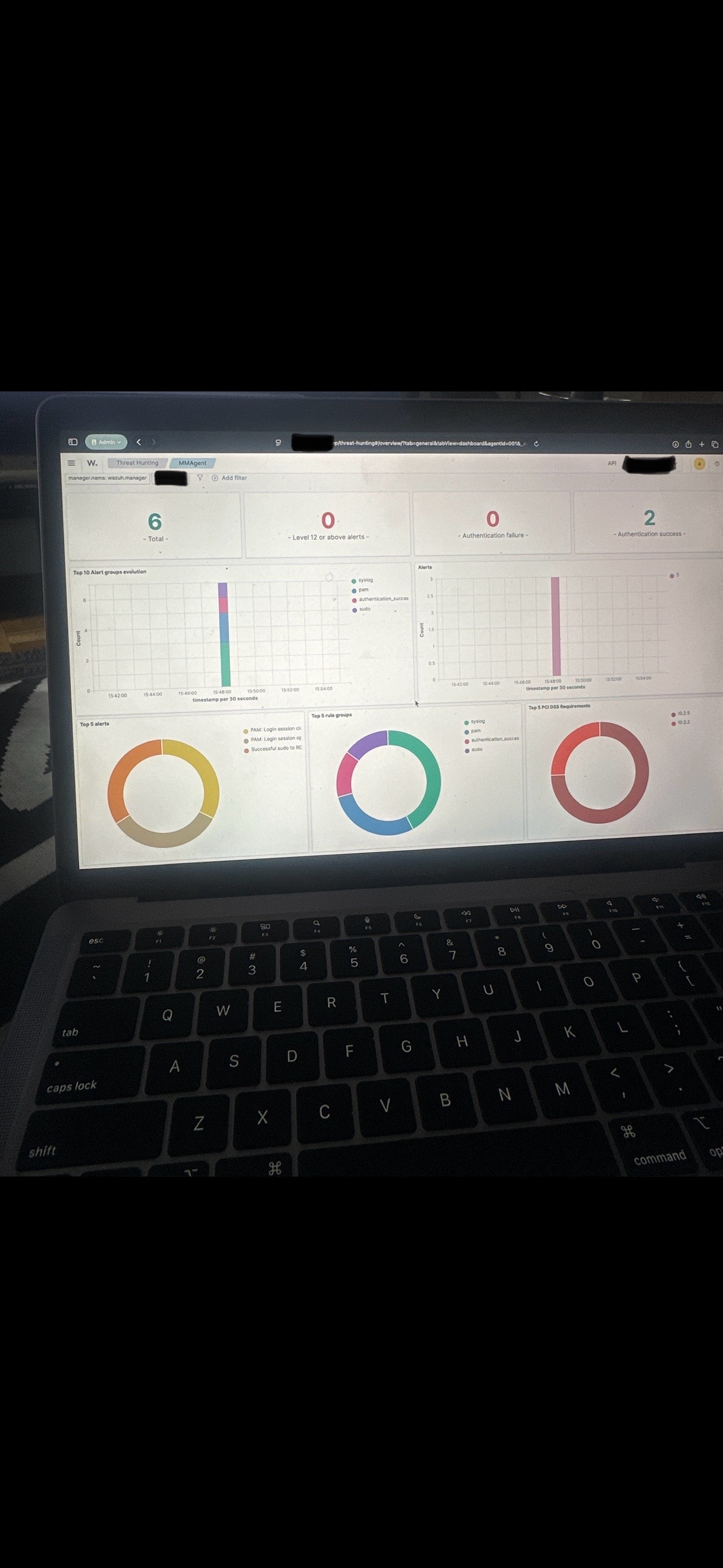

### 威胁狩猎仪表板

环境中检测到的警报和安全事件概览。

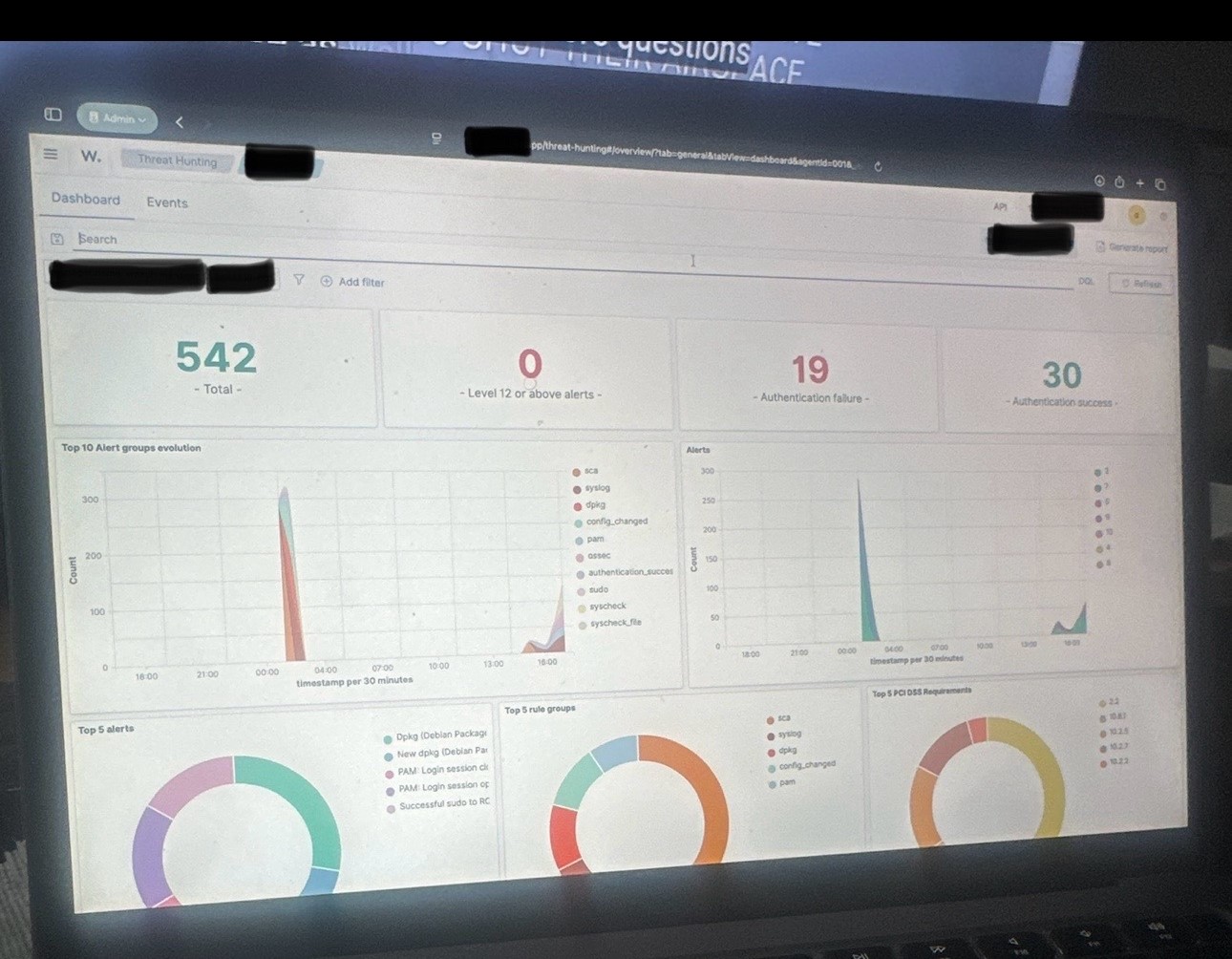

### 警报概览

测试期间生成的初始警报和身份验证活动。

### 仪表板活动

生成额外的实验室活动后扩展的警报活动。

## 相关检测项目

此 SOC 实验室环境随后被用于执行一项后续安全检测演练,涉及侦察、SSH 访问尝试和 Wazuh 警报调查。

**SOC 检测实验室:Nmap 扫描和 Wazuh 警报调查**

https://github.com/Lenox2Linux/soc-detect-nmap-wazuh

这个后续项目演示了如何使用该实验室环境不仅进行设置和监控,还可以通过 Wazuh 仪表板模拟活动并查看检测结果。

标签:AMSI绕过, CTI, Docker, Linux系统管理, Nmap, SOC家庭实验室, Ubuntu Server, Wazuh, Wireshark, 入门级项目, 句柄查看, 告警调查, 威胁检测, 安全运营中心, 安全防御评估, 攻击模拟, 日志可见性, 端点检测, 网络安全实验, 网络映射, 虚拟驱动器, 请求拦截, 速率限制, 驱动签名利用