Rokkside/microsoft-sentinel-incident-response-labs

GitHub: Rokkside/microsoft-sentinel-incident-response-labs

一套基于Microsoft Sentinel和Defender的应急响应实操实验,遵循NIST 800-61方法论,涵盖暴力破解、PowerShell攻击、不可能旅行等典型场景的检测与调查。

Stars: 0 | Forks: 0

# 使用 Microsoft Sentinel 的应急响应实验

## 项目概述

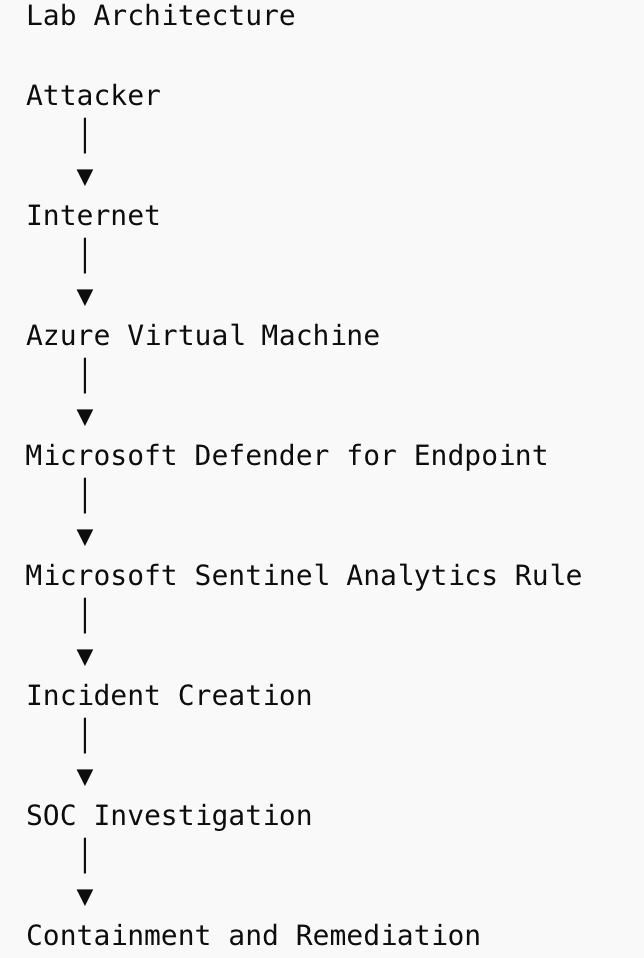

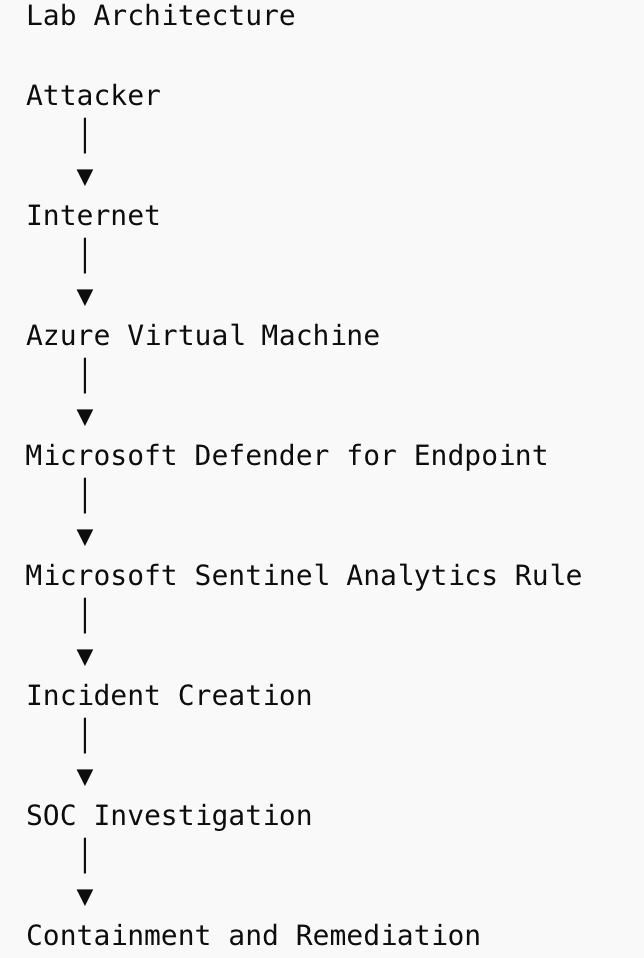

本仓库记录了使用 **Microsoft Sentinel** 和 **Microsoft Defender for Endpoint (MDE)** 进行的实操 **应急响应 (IR) 实验**。

该项目的目标是模拟真实世界的 SOC 调查,并演示遵循 **NIST 800-61** 方法论的完整应急响应生命周期。

每个场景包括:

• 检测逻辑

• 调查过程

• 事件分级

• 证据收集

• 遏制建议

• 经验教训

## 使用的技术

- Microsoft Sentinel

- Microsoft Defender for Endpoint

- Azure Log Analytics

- Kusto Query Language (KQL)

- Windows Virtual Machines

- MITRE ATT&CK Framework

## 应急响应方法论

这些实验遵循 **NIST 800-61 应急响应生命周期**:

1. 准备

2. 检测与分析

3. 遏制

4. 根除

5. 恢复

6. 经验总结

# 实验场景

## 场景 1 — VM 暴力破解检测

检测并调查针对 Windows VM 的重复身份验证失败。

**展示的技能**

- 告警分级

- 身份验证日志分析

- 暴力破解检测

## 场景 2 — 可疑 PowerShell Web 请求

检测尝试使用 `Invoke-WebRequest` 下载外部负载的恶意 PowerShell 活动。

**展示的技能**

- PowerShell 进程分析

- 可疑命令检测

- 出站 Web 活动调查

## 场景 3 — 潜在的“不可能的旅行”

识别可疑的身份验证活动,该活动表明用户账户从地理上不可能的位置登录。

**展示的技能**

- 身份调查

- 登录日志关联

- 基于风险的分析

## 场景 4 — 过度的资源创建和删除

调查涉及异常 Azure 资源创建和删除事件的可疑活动。

**展示的技能**

- Azure 活动日志分析

- 云基础设施监控

- 可疑自动化检测

# 仓库结构

每个场景包含:

• 调查笔记

• 检测查询

• 事件摘要

• Sentinel 调查截图

# 作者

网络安全实验室作品集

专注于:

- 威胁搜寻

- 应急响应

- 检测工程

- 云安全

本仓库记录了使用 **Microsoft Sentinel** 和 **Microsoft Defender for Endpoint (MDE)** 进行的实操 **应急响应 (IR) 实验**。

该项目的目标是模拟真实世界的 SOC 调查,并演示遵循 **NIST 800-61** 方法论的完整应急响应生命周期。

每个场景包括:

• 检测逻辑

• 调查过程

• 事件分级

• 证据收集

• 遏制建议

• 经验教训

## 使用的技术

- Microsoft Sentinel

- Microsoft Defender for Endpoint

- Azure Log Analytics

- Kusto Query Language (KQL)

- Windows Virtual Machines

- MITRE ATT&CK Framework

## 应急响应方法论

这些实验遵循 **NIST 800-61 应急响应生命周期**:

1. 准备

2. 检测与分析

3. 遏制

4. 根除

5. 恢复

6. 经验总结

# 实验场景

## 场景 1 — VM 暴力破解检测

检测并调查针对 Windows VM 的重复身份验证失败。

**展示的技能**

- 告警分级

- 身份验证日志分析

- 暴力破解检测

## 场景 2 — 可疑 PowerShell Web 请求

检测尝试使用 `Invoke-WebRequest` 下载外部负载的恶意 PowerShell 活动。

**展示的技能**

- PowerShell 进程分析

- 可疑命令检测

- 出站 Web 活动调查

## 场景 3 — 潜在的“不可能的旅行”

识别可疑的身份验证活动,该活动表明用户账户从地理上不可能的位置登录。

**展示的技能**

- 身份调查

- 登录日志关联

- 基于风险的分析

## 场景 4 — 过度的资源创建和删除

调查涉及异常 Azure 资源创建和删除事件的可疑活动。

**展示的技能**

- Azure 活动日志分析

- 云基础设施监控

- 可疑自动化检测

# 仓库结构

每个场景包含:

• 调查笔记

• 检测查询

• 事件摘要

• Sentinel 调查截图

# 作者

网络安全实验室作品集

专注于:

- 威胁搜寻

- 应急响应

- 检测工程

- 云安全

本仓库记录了使用 **Microsoft Sentinel** 和 **Microsoft Defender for Endpoint (MDE)** 进行的实操 **应急响应 (IR) 实验**。

该项目的目标是模拟真实世界的 SOC 调查,并演示遵循 **NIST 800-61** 方法论的完整应急响应生命周期。

每个场景包括:

• 检测逻辑

• 调查过程

• 事件分级

• 证据收集

• 遏制建议

• 经验教训

## 使用的技术

- Microsoft Sentinel

- Microsoft Defender for Endpoint

- Azure Log Analytics

- Kusto Query Language (KQL)

- Windows Virtual Machines

- MITRE ATT&CK Framework

## 应急响应方法论

这些实验遵循 **NIST 800-61 应急响应生命周期**:

1. 准备

2. 检测与分析

3. 遏制

4. 根除

5. 恢复

6. 经验总结

# 实验场景

## 场景 1 — VM 暴力破解检测

检测并调查针对 Windows VM 的重复身份验证失败。

**展示的技能**

- 告警分级

- 身份验证日志分析

- 暴力破解检测

## 场景 2 — 可疑 PowerShell Web 请求

检测尝试使用 `Invoke-WebRequest` 下载外部负载的恶意 PowerShell 活动。

**展示的技能**

- PowerShell 进程分析

- 可疑命令检测

- 出站 Web 活动调查

## 场景 3 — 潜在的“不可能的旅行”

识别可疑的身份验证活动,该活动表明用户账户从地理上不可能的位置登录。

**展示的技能**

- 身份调查

- 登录日志关联

- 基于风险的分析

## 场景 4 — 过度的资源创建和删除

调查涉及异常 Azure 资源创建和删除事件的可疑活动。

**展示的技能**

- Azure 活动日志分析

- 云基础设施监控

- 可疑自动化检测

# 仓库结构

每个场景包含:

• 调查笔记

• 检测查询

• 事件摘要

• Sentinel 调查截图

# 作者

网络安全实验室作品集

专注于:

- 威胁搜寻

- 应急响应

- 检测工程

- 云安全

本仓库记录了使用 **Microsoft Sentinel** 和 **Microsoft Defender for Endpoint (MDE)** 进行的实操 **应急响应 (IR) 实验**。

该项目的目标是模拟真实世界的 SOC 调查,并演示遵循 **NIST 800-61** 方法论的完整应急响应生命周期。

每个场景包括:

• 检测逻辑

• 调查过程

• 事件分级

• 证据收集

• 遏制建议

• 经验教训

## 使用的技术

- Microsoft Sentinel

- Microsoft Defender for Endpoint

- Azure Log Analytics

- Kusto Query Language (KQL)

- Windows Virtual Machines

- MITRE ATT&CK Framework

## 应急响应方法论

这些实验遵循 **NIST 800-61 应急响应生命周期**:

1. 准备

2. 检测与分析

3. 遏制

4. 根除

5. 恢复

6. 经验总结

# 实验场景

## 场景 1 — VM 暴力破解检测

检测并调查针对 Windows VM 的重复身份验证失败。

**展示的技能**

- 告警分级

- 身份验证日志分析

- 暴力破解检测

## 场景 2 — 可疑 PowerShell Web 请求

检测尝试使用 `Invoke-WebRequest` 下载外部负载的恶意 PowerShell 活动。

**展示的技能**

- PowerShell 进程分析

- 可疑命令检测

- 出站 Web 活动调查

## 场景 3 — 潜在的“不可能的旅行”

识别可疑的身份验证活动,该活动表明用户账户从地理上不可能的位置登录。

**展示的技能**

- 身份调查

- 登录日志关联

- 基于风险的分析

## 场景 4 — 过度的资源创建和删除

调查涉及异常 Azure 资源创建和删除事件的可疑活动。

**展示的技能**

- Azure 活动日志分析

- 云基础设施监控

- 可疑自动化检测

# 仓库结构

每个场景包含:

• 调查笔记

• 检测查询

• 事件摘要

• Sentinel 调查截图

# 作者

网络安全实验室作品集

专注于:

- 威胁搜寻

- 应急响应

- 检测工程

- 云安全标签:AMSI绕过, Cloudflare, DNS 反向解析, EDR, IP 地址批量处理, KQL, KQL 查询, Kusto Query Language, MDE, Microsoft Defender for Endpoint, Microsoft Sentinel, MITRE ATT&CK, NIST 800-61, PoC, PowerShell 攻击, 威胁检测, 安全实战, 安全实验室, 安全运营中心, 库, 应急响应, 异常登录, 攻击模拟, 数字取证, 暴力破解, 漏洞调查, 端点安全, 红队行动, 网络安全, 网络映射, 脆弱性评估, 自动化脚本, 补丁管理, 隐私保护, 驱动签名利用