drcrypterdotru/warworm-stealer

GitHub: drcrypterdotru/warworm-stealer

一款集信息窃取与局域网蠕虫传播于一体的恶意软件框架,配备 Web 构建器界面,用于安全研究与威胁模拟。

Stars: 9 | Forks: 3

# 🛡️ Warworm Stealer v1.0.0

[](https://python.org)

[](https://flask.palletsprojects.com)

[](https://pyinstaller.org)

[](https://upx.github.io/)

[](LICENSE)

## 什么是 Warworm Stealer?

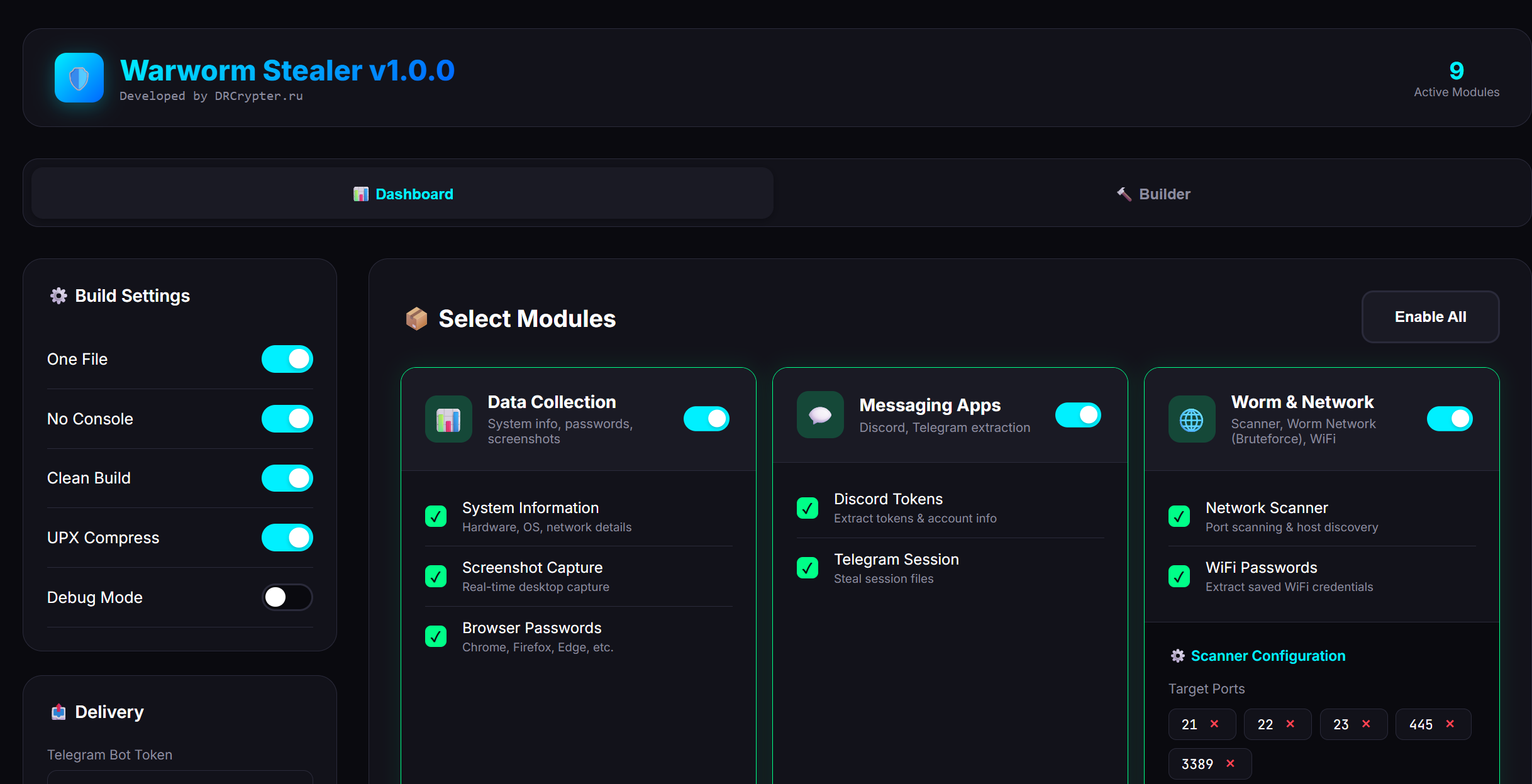

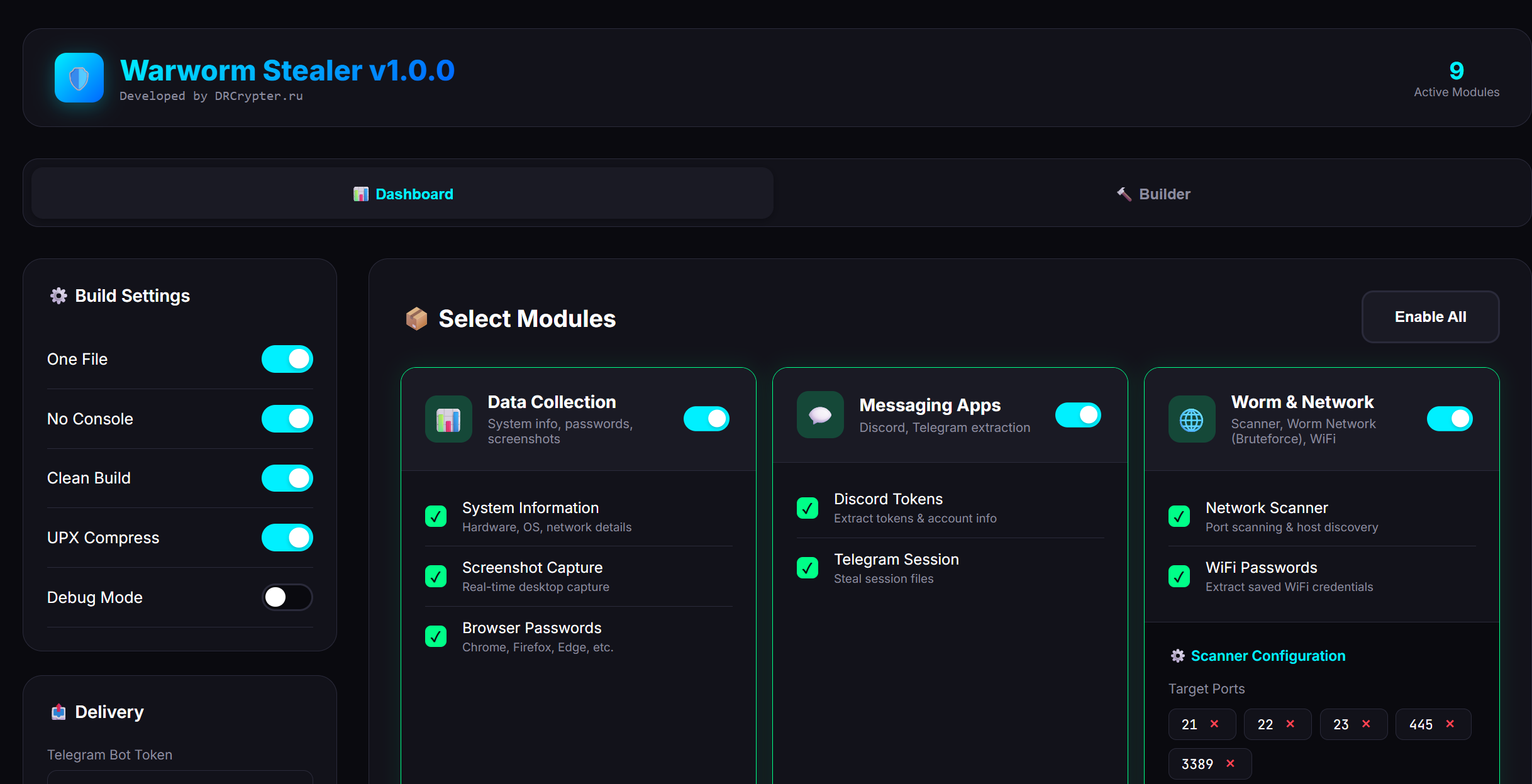

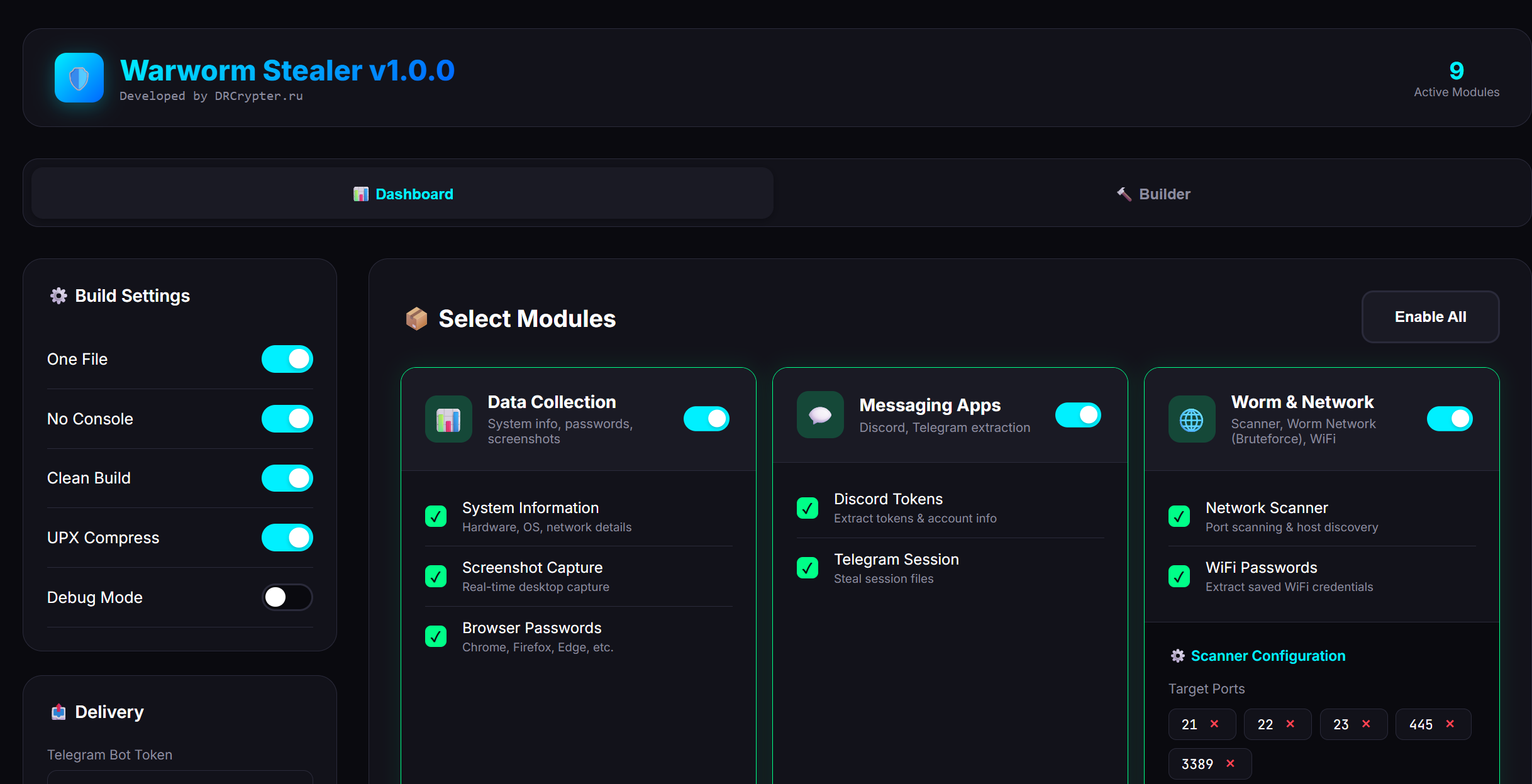

**Warworm Stealer** 是一个简单的窃密软件,用于收集电脑的详细信息、浏览器密码、数据、加密货币钱包以及许多有用的信息。但在这一部分,我结合了局域网 (LAN) 蠕虫传播的想法,这有助于你理解旨在用于**授权渗透测试**、**网络安全教育**和**威胁模拟**的安全研究框架。它展示了常见于高级持续性威胁 (APT) 中的现代信息收集和横向移动技术的复杂实现,并封装在一个易于访问的基于 Web 的构建器界面中(易于使用)。

## 架构概览

### 系统设计模式

Warworm Stealer 采用**构建器-存根架构 (builder-stub architecture)**,包含三个主要组件:

```

┌─────────────────────────────────────────────────────────────┐

│ BUILDER LAYER (Flask) │

│ ┌──────────────┐ ┌──────────────┐ ┌─────────────────────┐│

│ │ Web Dashboard│ │ Config API │ │ PyInstaller ││

│ └──────────────┘ └──────────────┘ └─────────────────────┘│

└─────────────────────────────────────────────────────────────┘

│

▼

┌─────────────────────────────────────────────────────────────┐

│ CONFIGURATION LAYER │

│ feature off/on & delivery settings │

└─────────────────────────────────────────────────────────────┘

│

▼

┌─────────────────────────────────────────────────────────────┐

│ EXECUTABLE LAYER (Stub) │

│ ┌──────────────┐ ┌──────────────┐ ┌─────────────────────┐│

│ │ Data Collection│ Network Worm │ │ Persistence ││

│ └──────────────┘ └──────────────┘ └─────────────────────┘│

└─────────────────────────────────────────────────────────────┘

```

### 执行流程

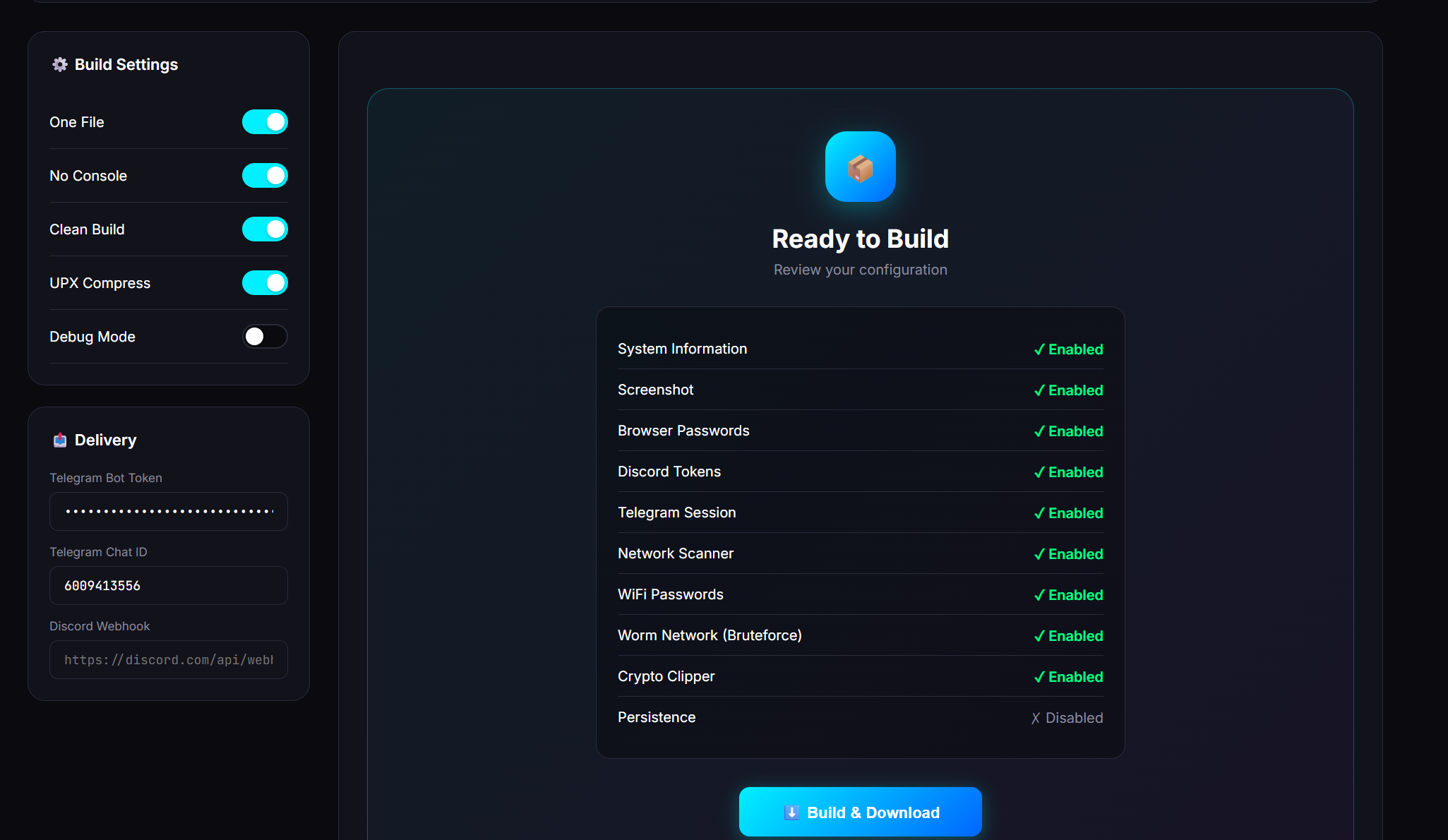

1. **配置步骤**: 用户通过 Web Dashboard (WebUI) 选择功能

2. **编译步骤**: 构建器将配置注入到模板存根中

3. **分发步骤**: PyInstaller 将模块打包成单个可执行文件

4. **执行步骤**: 在你的实验室环境中执行带有配置的 *Exe(通过 WebUI 设置)

5. **结果交付步骤**: 将所有成功获取的数据通过 zip 压缩包发送到 Discord 或 Telegram

# 🛡️ Warworm Stealer 功能详情

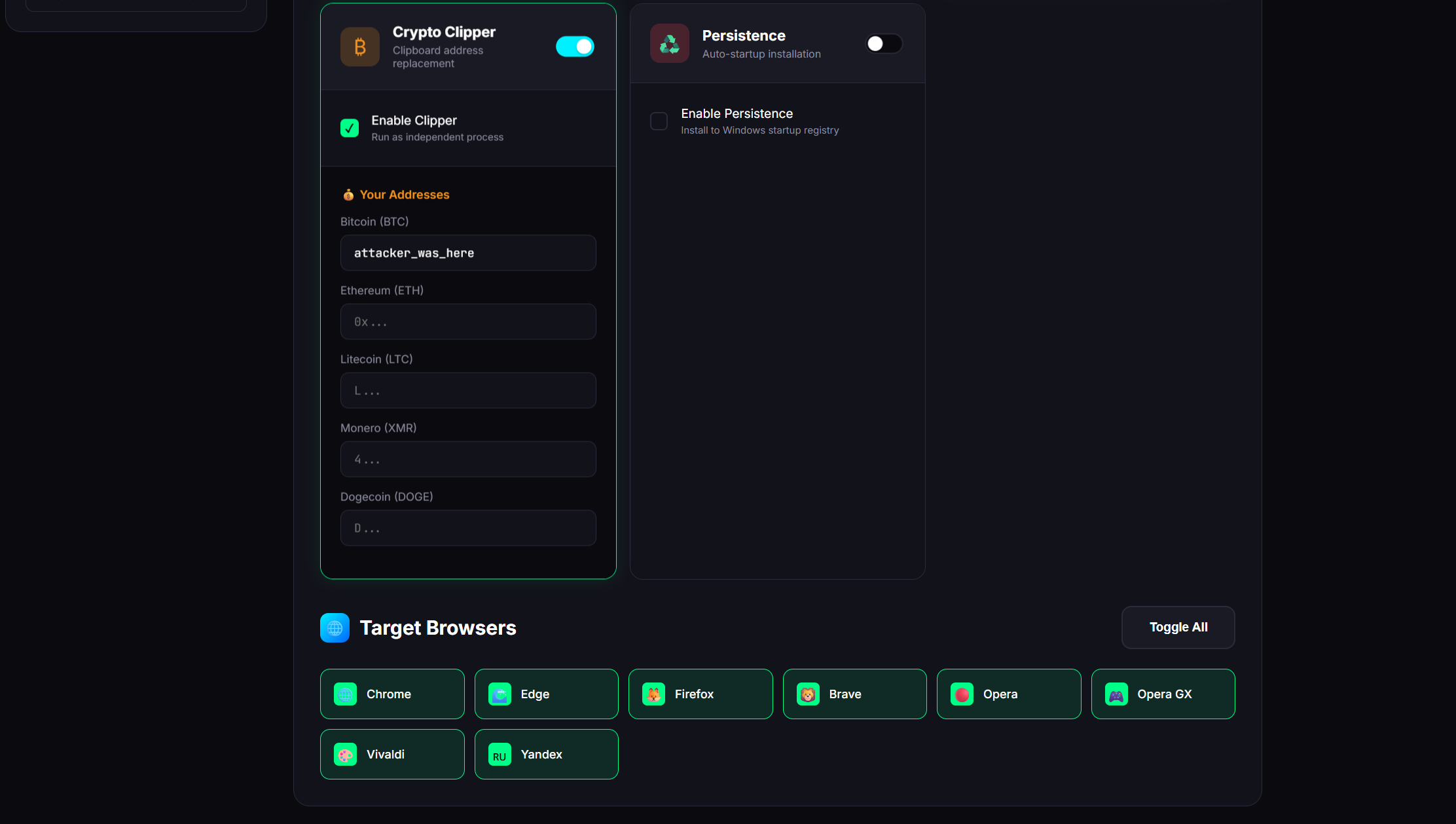

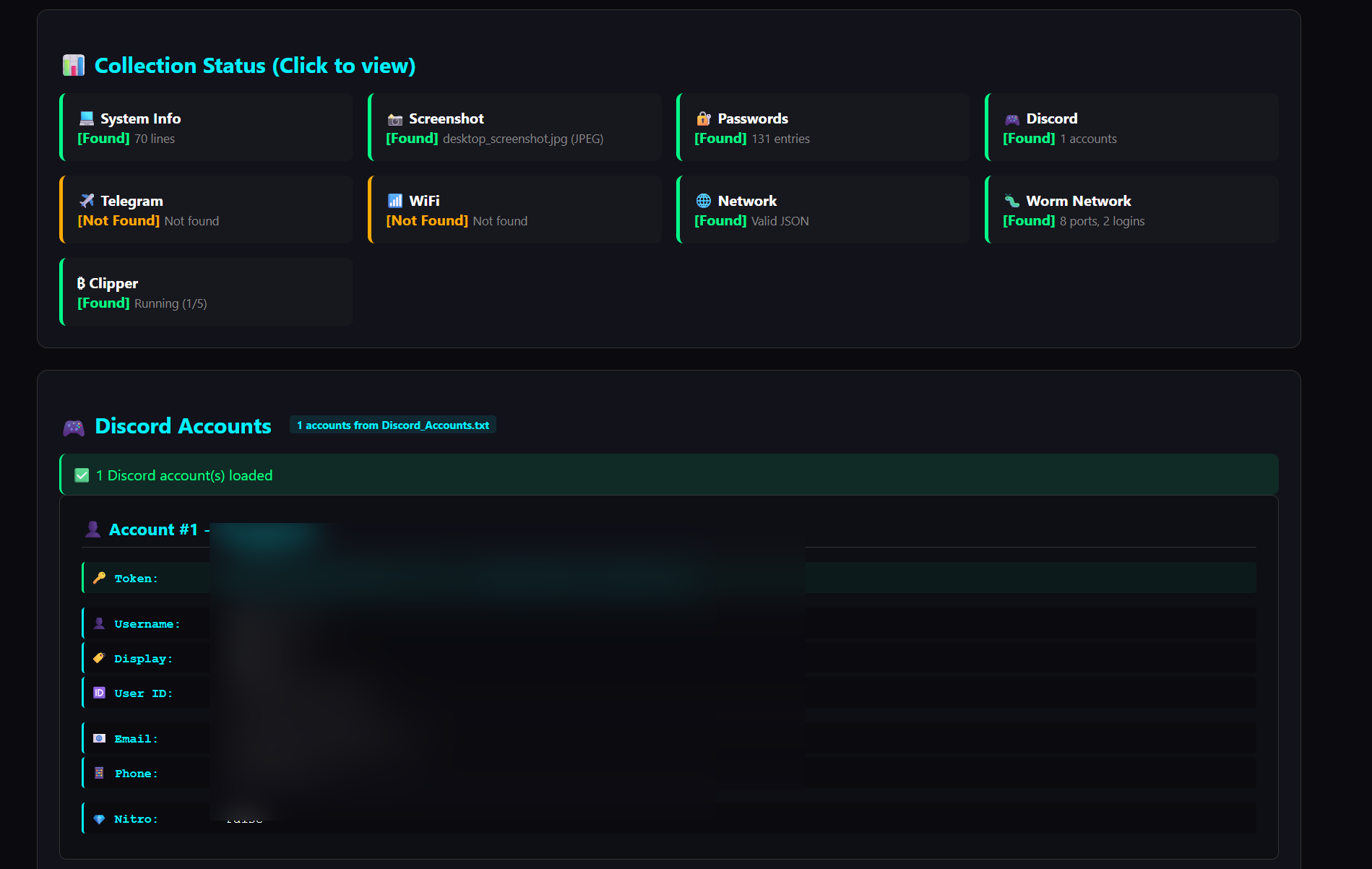

## 📸 功能截图

## 架构概览

### 系统设计模式

Warworm Stealer 采用**构建器-存根架构 (builder-stub architecture)**,包含三个主要组件:

```

┌─────────────────────────────────────────────────────────────┐

│ BUILDER LAYER (Flask) │

│ ┌──────────────┐ ┌──────────────┐ ┌─────────────────────┐│

│ │ Web Dashboard│ │ Config API │ │ PyInstaller ││

│ └──────────────┘ └──────────────┘ └─────────────────────┘│

└─────────────────────────────────────────────────────────────┘

│

▼

┌─────────────────────────────────────────────────────────────┐

│ CONFIGURATION LAYER │

│ feature off/on & delivery settings │

└─────────────────────────────────────────────────────────────┘

│

▼

┌─────────────────────────────────────────────────────────────┐

│ EXECUTABLE LAYER (Stub) │

│ ┌──────────────┐ ┌──────────────┐ ┌─────────────────────┐│

│ │ Data Collection│ Network Worm │ │ Persistence ││

│ └──────────────┘ └──────────────┘ └─────────────────────┘│

└─────────────────────────────────────────────────────────────┘

```

### 执行流程

1. **配置步骤**: 用户通过 Web Dashboard (WebUI) 选择功能

2. **编译步骤**: 构建器将配置注入到模板存根中

3. **分发步骤**: PyInstaller 将模块打包成单个可执行文件

4. **执行步骤**: 在你的实验室环境中执行带有配置的 *Exe(通过 WebUI 设置)

5. **结果交付步骤**: 将所有成功获取的数据通过 zip 压缩包发送到 Discord 或 Telegram

# 🛡️ Warworm Stealer 功能详情

## 📸 功能截图

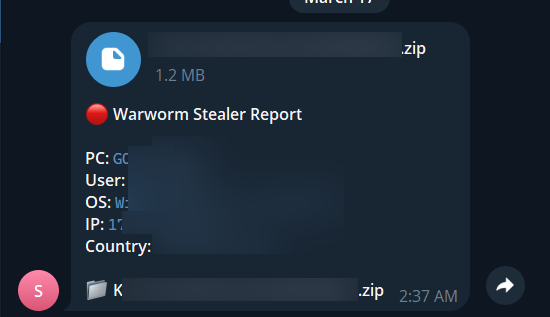

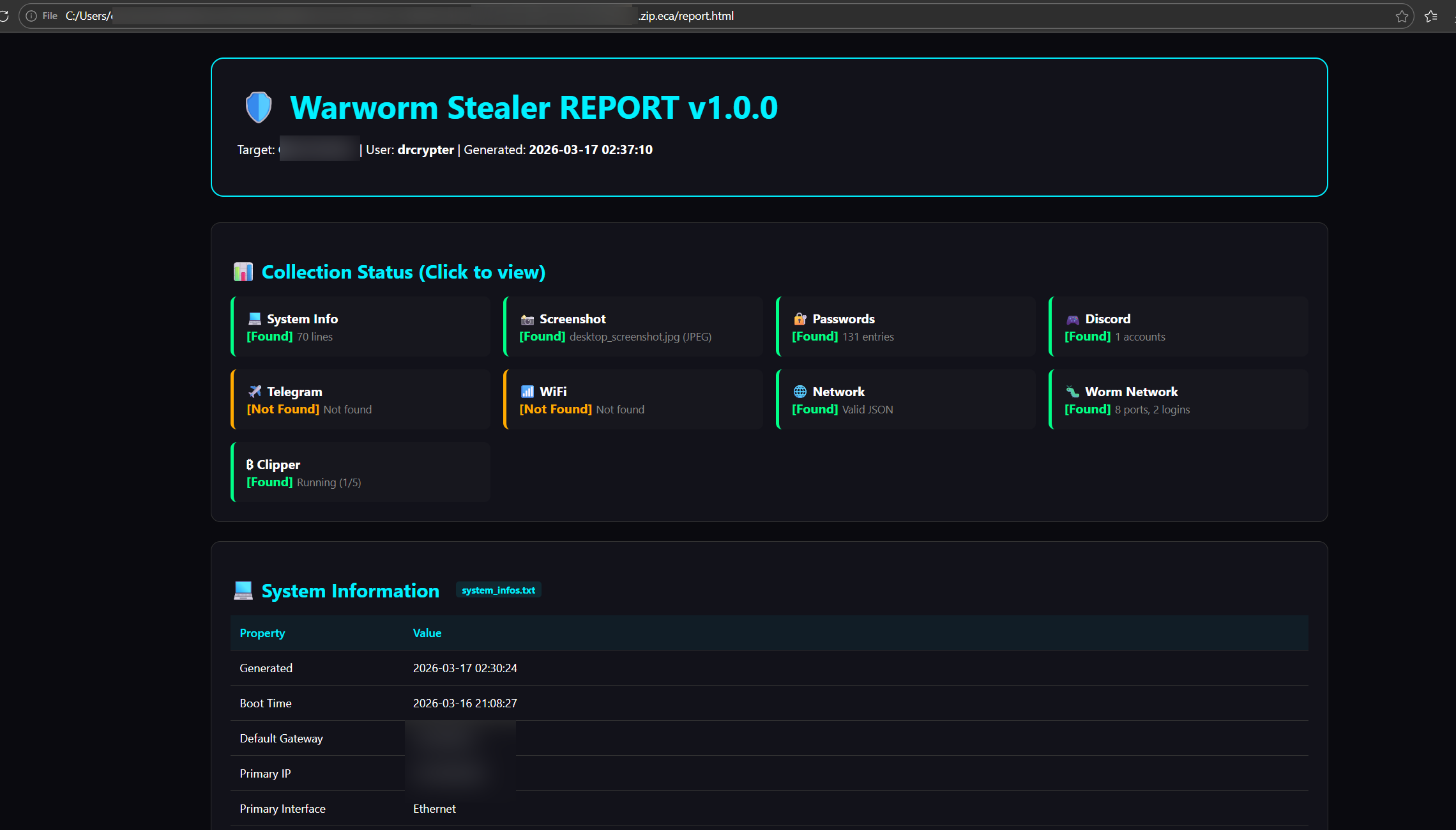

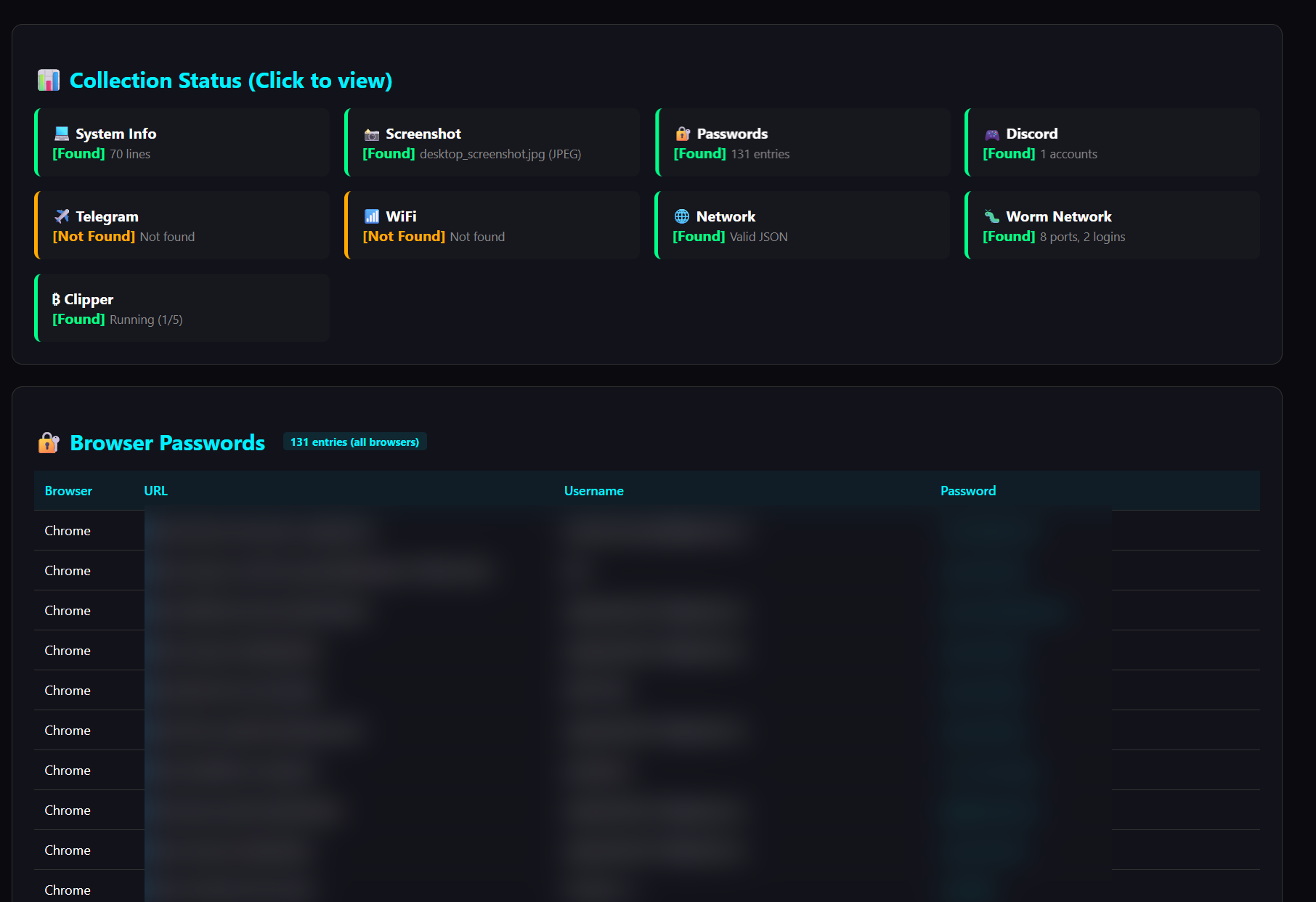

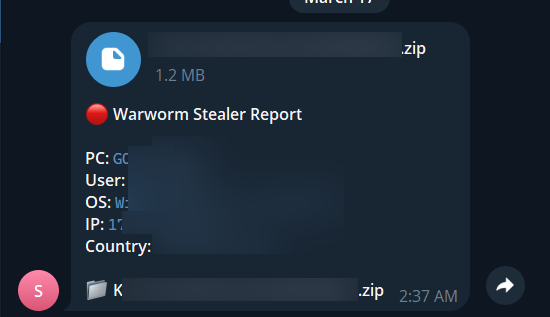

## 🧾 报告样本

## 架构概览

### 系统设计模式

Warworm Stealer 采用**构建器-存根架构 (builder-stub architecture)**,包含三个主要组件:

```

┌─────────────────────────────────────────────────────────────┐

│ BUILDER LAYER (Flask) │

│ ┌──────────────┐ ┌──────────────┐ ┌─────────────────────┐│

│ │ Web Dashboard│ │ Config API │ │ PyInstaller ││

│ └──────────────┘ └──────────────┘ └─────────────────────┘│

└─────────────────────────────────────────────────────────────┘

│

▼

┌─────────────────────────────────────────────────────────────┐

│ CONFIGURATION LAYER │

│ feature off/on & delivery settings │

└─────────────────────────────────────────────────────────────┘

│

▼

┌─────────────────────────────────────────────────────────────┐

│ EXECUTABLE LAYER (Stub) │

│ ┌──────────────┐ ┌──────────────┐ ┌─────────────────────┐│

│ │ Data Collection│ Network Worm │ │ Persistence ││

│ └──────────────┘ └──────────────┘ └─────────────────────┘│

└─────────────────────────────────────────────────────────────┘

```

### 执行流程

1. **配置步骤**: 用户通过 Web Dashboard (WebUI) 选择功能

2. **编译步骤**: 构建器将配置注入到模板存根中

3. **分发步骤**: PyInstaller 将模块打包成单个可执行文件

4. **执行步骤**: 在你的实验室环境中执行带有配置的 *Exe(通过 WebUI 设置)

5. **结果交付步骤**: 将所有成功获取的数据通过 zip 压缩包发送到 Discord 或 Telegram

# 🛡️ Warworm Stealer 功能详情

## 架构概览

### 系统设计模式

Warworm Stealer 采用**构建器-存根架构 (builder-stub architecture)**,包含三个主要组件:

```

┌─────────────────────────────────────────────────────────────┐

│ BUILDER LAYER (Flask) │

│ ┌──────────────┐ ┌──────────────┐ ┌─────────────────────┐│

│ │ Web Dashboard│ │ Config API │ │ PyInstaller ││

│ └──────────────┘ └──────────────┘ └─────────────────────┘│

└─────────────────────────────────────────────────────────────┘

│

▼

┌─────────────────────────────────────────────────────────────┐

│ CONFIGURATION LAYER │

│ feature off/on & delivery settings │

└─────────────────────────────────────────────────────────────┘

│

▼

┌─────────────────────────────────────────────────────────────┐

│ EXECUTABLE LAYER (Stub) │

│ ┌──────────────┐ ┌──────────────┐ ┌─────────────────────┐│

│ │ Data Collection│ Network Worm │ │ Persistence ││

│ └──────────────┘ └──────────────┘ └─────────────────────┘│

└─────────────────────────────────────────────────────────────┘

```

### 执行流程

1. **配置步骤**: 用户通过 Web Dashboard (WebUI) 选择功能

2. **编译步骤**: 构建器将配置注入到模板存根中

3. **分发步骤**: PyInstaller 将模块打包成单个可执行文件

4. **执行步骤**: 在你的实验室环境中执行带有配置的 *Exe(通过 WebUI 设置)

5. **结果交付步骤**: 将所有成功获取的数据通过 zip 压缩包发送到 Discord 或 Telegram

# 🛡️ Warworm Stealer 功能详情

🧠 ➤ 1. 信息收集模块

**目的:** 系统侦察和环境指纹识别 ### 功能 - 💻 硬件枚举 (CPU, RAM, 存储) - 🖥️ 操作系统识别 - 🌐 网络配置分析 - 📍 公网 IP 地理定位 - 👤 活跃用户会话识别 - 📦 已安装软件清单 ### 输出格式 包含系统指标和环境详情的结构化文本报告。🔐 ➤ 2. 凭证访问模块

**目的:** 从各种存储机制中提取认证材料 ### 浏览器凭证提取器 **目标应用程序** - Chrome - Edge - Firefox - Brave - Opera - Opera GX - Vivaldi - Yandex **数据来源** - 登录数据库 - Cookie 存储 - 偏好设置文件 **提取方法** SQLite 数据库解析和解密 **输出** 结构化格式的 URL、用户名、密码三元组 ### 无线凭证恢复 **目标** Windows WLAN 配置文件 **方法** Netsh 命令行接口交互 **输出** SSID、认证类型和明文密码 ### 会话令牌提取 **Discord** 本地存储和进程内存分析 **Telegram** 桌面客户端会话文件复制 **输出** 账户标识符、令牌和会话元数据📸 ➤ 3. 监视模块

**目的:** 实时环境捕获 ### 功能 - 🖥️ 完整桌面屏幕截图捕获 - 🪟 活动窗口枚举 - 🖥️ 显示配置分析 - 🖥️ 多显示器支持🌐 ➤ 4. 网络操作模块 (Worm Network)

**目的:** 横向移动侦察和服务交互 ### 网络发现 - 本地子网枚举(默认 /24) - ICMP 主机发现(Ping 扫描) - 主机名解析 - 网关识别 ### 端口扫描 - **技术:** 多线程 TCP 连接扫描 - **默认端口:** 21 (FTP), 22 (SSH), 23 (Telnet), 445 (SMB), 3389 (RDP) - **可配置:** 通过仪表板添加自定义端口 - **并发:** 带有超时管理的 50 线程池 ### 服务认证测试 - SSH - FTP - Telnet - SMB - RDP 凭证来源包括常见的默认凭证字典。 "你可以修改 worm_network.py(第 41 行)来添加更多的用户和密码。"💰 ➤ 5. 加密货币剪贴板劫持器

**目的:** 演示基于剪贴板的地址替换风险(重定向到新的攻击者钱包地址) ### 支持的货币 - Bitcoin (BTC) - Ethereum (ETH) - Litecoin (LTC) - Monero (XMR) - Dogecoin (DOGE) ### 操作模式 1. 监控系统剪贴板中的地址模式 2. 验证地址校验和 3. 替换检测到的地址 4. 维持剪贴板持久性🔁 ➤ 6. 持久化模块

**目的:** 维持长期系统访问 ### 技术 - Windows 注册表 Run 键修改 - 启动文件夹放置 - 计划任务创建 - 服务安装 ### 隐蔽特性 随机化的命名约定和看起来合法的路径📤 ➤ 7. 数据渗出模块

**目的:** 传输收集的数据 ### 渠道 - Telegram Bot API 文件上传 - Discord Webhook 消息附件 ### 归档格式 国家_IP_主机名.zip ### 压缩内容 - 凭证数据 - 系统信息 - HTML 报告 |

|

|

|

|

|

标签:Flask开发, FTP破解, IP 地址批量处理, LAN攻击, PE 加载器, PoC, PyInstaller打包, Python安全工具, RDP安全, SMB安全, SSH暴力破解, Telnet破解, TGT, UPX加壳, 中高交互蜜罐, 代码生成, 信息窃取, 凭据窃取, 加密货币钱包, 恶意软件开发, 攻防演练, 暴力破解, 横向移动, 浏览器密码, 渗透测试工具, 漏洞挖掘, 生成器架构, 用户模式钩子绕过, 编程规范, 蠕虫病毒, 逆向工具