vigneshkuma05-source/WEB-APPLICATION-VULNERABILITY-SCANNER

GitHub: vigneshkuma05-source/WEB-APPLICATION-VULNERABILITY-SCANNER

基于 Python 的轻量级 Web 应用漏洞扫描器,通过爬取站点链接自动检测 SQL 注入和反射型 XSS 漏洞。

Stars: 0 | Forks: 0

# WEB-APPLICATION-VULNERABILITY-SCANNER

*公司*: CODTECH IT SOLUTIONS PVT.LTD

*姓名*: VIGNESH.L

*实习 ID*: CTIS6589

*领域*: 网络安全与道德黑客

*时长*: 4 周

*导师*: NEELA SANTOSH

# TASK-2: Web 应用程序漏洞扫描器

该工具可识别 Web 应用程序中的常见漏洞,例如:

✔ SQL 注入

✔ 跨站脚本攻击 (XSS)

✔ 使用 BeautifulSoup 进行链接爬取

✔ 扫描所有发现的内部页面

✔ 脆弱的 GET 参数

它使用了:

- Python Requests(用于发送 HTTP 请求)

- BeautifulSoup(用于爬取链接)

## 需求

```

pip install requests

pip install beautifulsoup4

```

## 使用方法

```

python web_vulnerability_scanner.py

```

在提示时输入 URL。

## 功能特性:

- 测试多种 SQLi 载荷

- 检测反射型 XSS

- 爬取网站以获取更多页面

- 扫描所有发现的链接

# ✅ **代码解释**

# **1. 导入库**

```

import requests

from bs4 import BeautifulSoup

```

*requests* → 用于发送 HTTP GET 请求

*BeautifulSoup* → 用于解析 HTML 并提取链接

# **2. SQL 注入扫描器**

```

def check_sql_injection(url):

```

该函数针对常见的 SQL 注入载荷测试目标 URL。

## **工作原理**

* 它定义了多个 SQL 载荷:

["'", "\"", "' OR '1'='1", "OR 1=1 --"]

* 它还定义了典型的数据库错误消息:

["you have an error in your sql syntax", "warning: mysql", ...]

* 对于每个载荷,它将其附加到 URL 后面:

test_url = url + payload

* 发送 GET 请求,如果响应包含 SQL 错误文本 → **检测到 SQL 注入漏洞**

# **3. XSS 扫描器**

```

def check_xss(url):

```

该模块检查 **反射型 XSS**。

## **工作原理**

* 发送一个包含 JavaScript 载荷的请求:

payload = ""

* 将其作为 URL 参数发送:

`?q=`

* 如果载荷出现在响应中 → **存在 XSS 漏洞**

# **4. 链接爬虫**

```

def crawl_links(url):

```

该模块从目标网站提取所有内部链接。

## **工作原理**

* 下载页面 → 使用 BeautifulSoup 解析 HTML

* 查找所有 `` 标签

* 仅保存绝对 URL(`href.startsWith("http")`)

* 返回已找到的唯一链接列表

# **5. 主扫描函数**

```

def run_scanner(url):

```

该函数协调完整的扫描过程。

### 步骤:

1. 扫描 **主目标 URL** 以检测:

* SQL 注入

* XSS

2. 爬取页面上的所有链接

3. 以同样的方式扫描每个找到的链接

# **6. 程序入口点**

```

if __name__ == "__main__":

```

当脚本直接运行时:

* 询问用户输入一个 URL

* 开始完整的网站扫描

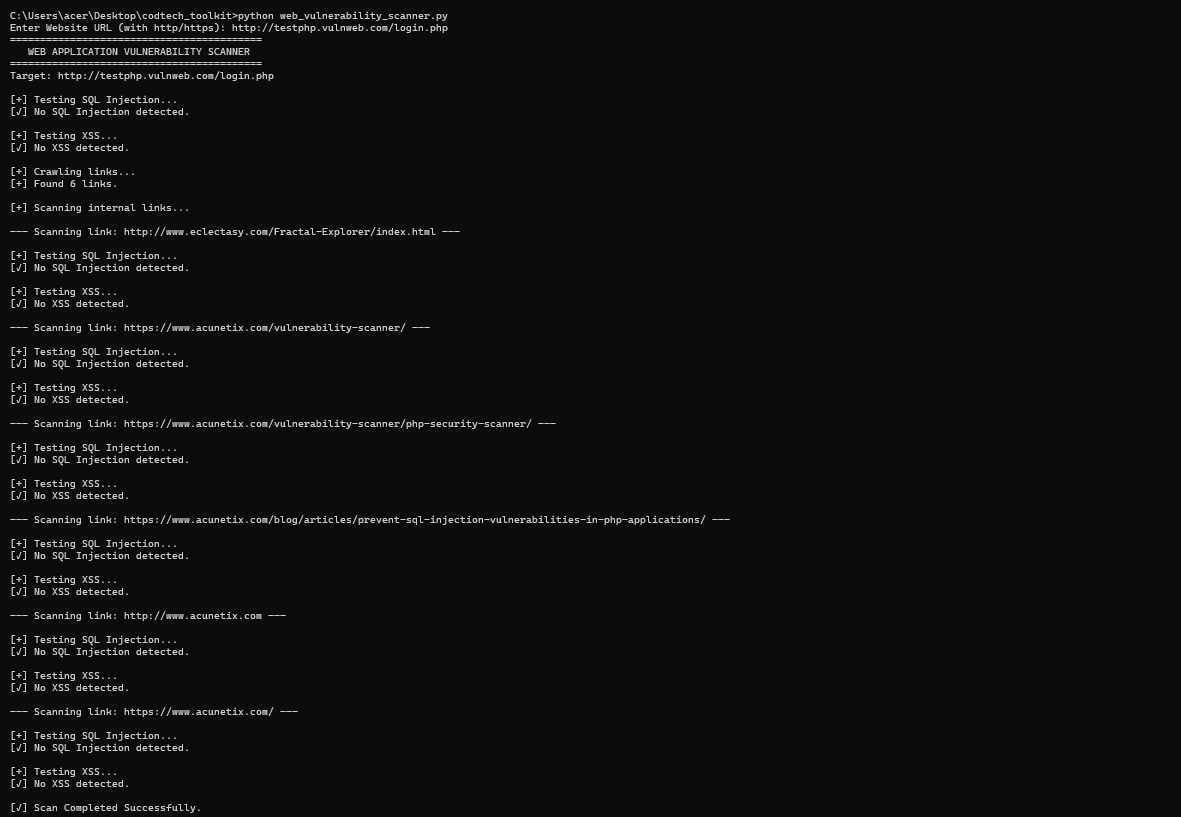

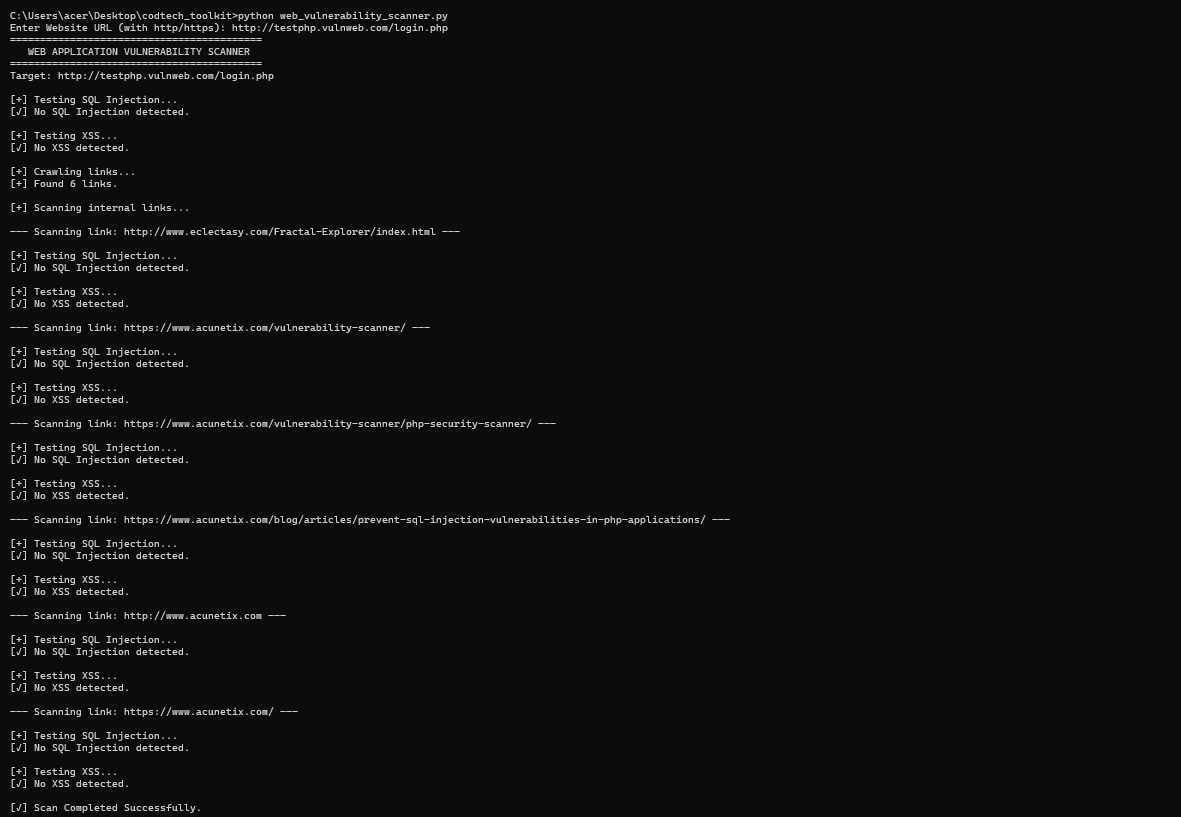

# 输出:

*web_vulnerability_scanner.py*

标签:AES-256, BeautifulSoup, CISA项目, DOE合作, HTTP请求, Linux取证, Python, Splunk, SQL注入检测, Web安全, XSS检测, 加密, 反射型XSS, 字符串匹配, 安全工具开发, 对称加密, 无后门, 漏洞扫描器, 漏洞评估, 爬虫技术, 网络安全, 自动化审计, 蓝队分析, 输入验证漏洞, 逆向工具, 隐私保护