ynsmroztas/AndroHunter

GitHub: ynsmroztas/AndroHunter

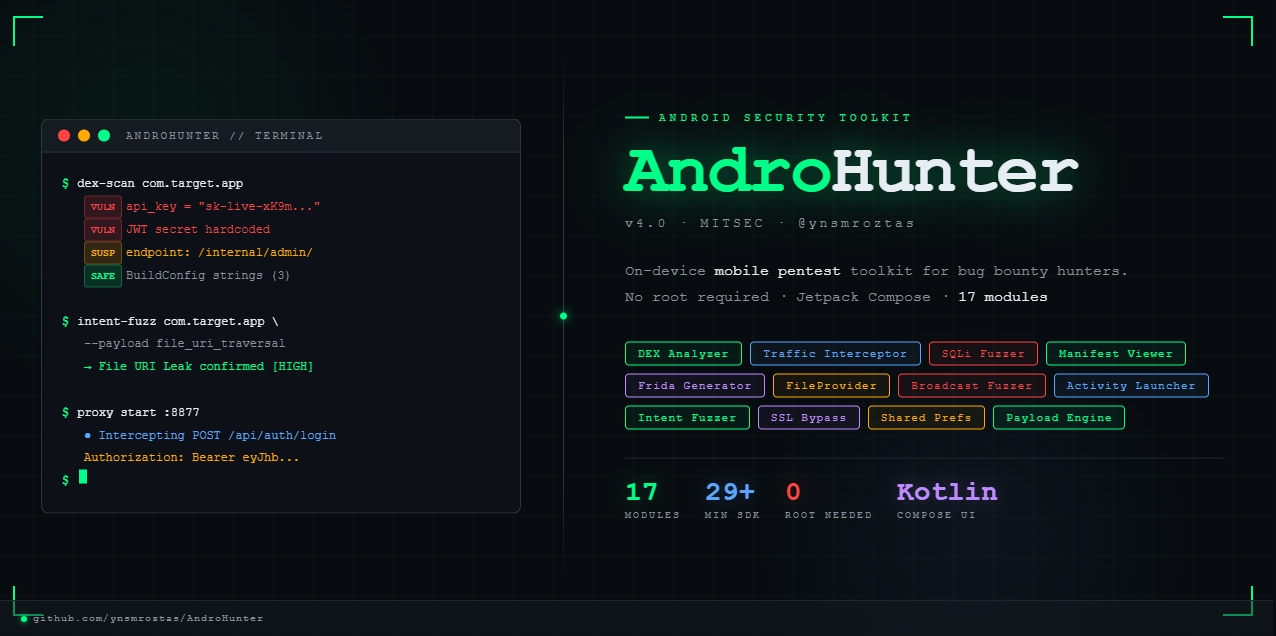

一款专为漏洞赏金猎人和移动端渗透测试人员打造的综合Android安全研究工具套件,覆盖静态分析、动态测试、运行时Hook和流量拦截等全流程能力。

Stars: 104 | Forks: 22

# AndroHunter

-blue?style=for-the-badge)

一款专为漏洞赏金猎人和移动端渗透测试人员打造的综合 Android 安全研究工具套件。

基于 Jetpack Compose 构建 · 暗色终端风格 UI · 本地设备分析

标签:API密钥检测, APK分析, Bug Bounty, DEX反编译, Docker支持, DOE合作, Frida, Intent Fuzzing, Jetpack Compose, Kotlin, SSL Bypass, 云安全监控, 可自定义解析器, 后台面板检测, 域名枚举, 安全工具箱, 安卓安全, 流量嗅探, 目录枚举, 移动安全, 移动应用安全, 网络安全审计, 网络抓包, 输入验证, 隐私合规, 静态分析