DurgaPrasasd264/SOC-Mini-Homelab

GitHub: DurgaPrasasd264/SOC-Mini-Homelab

一个完整的 SOC 迷你实验室项目,演示如何使用 Splunk SIEM 搭建集中日志监控环境并模拟安全事件的检测与分析。

Stars: 1 | Forks: 0

# SOC 迷你家庭实验室项目

## 概述

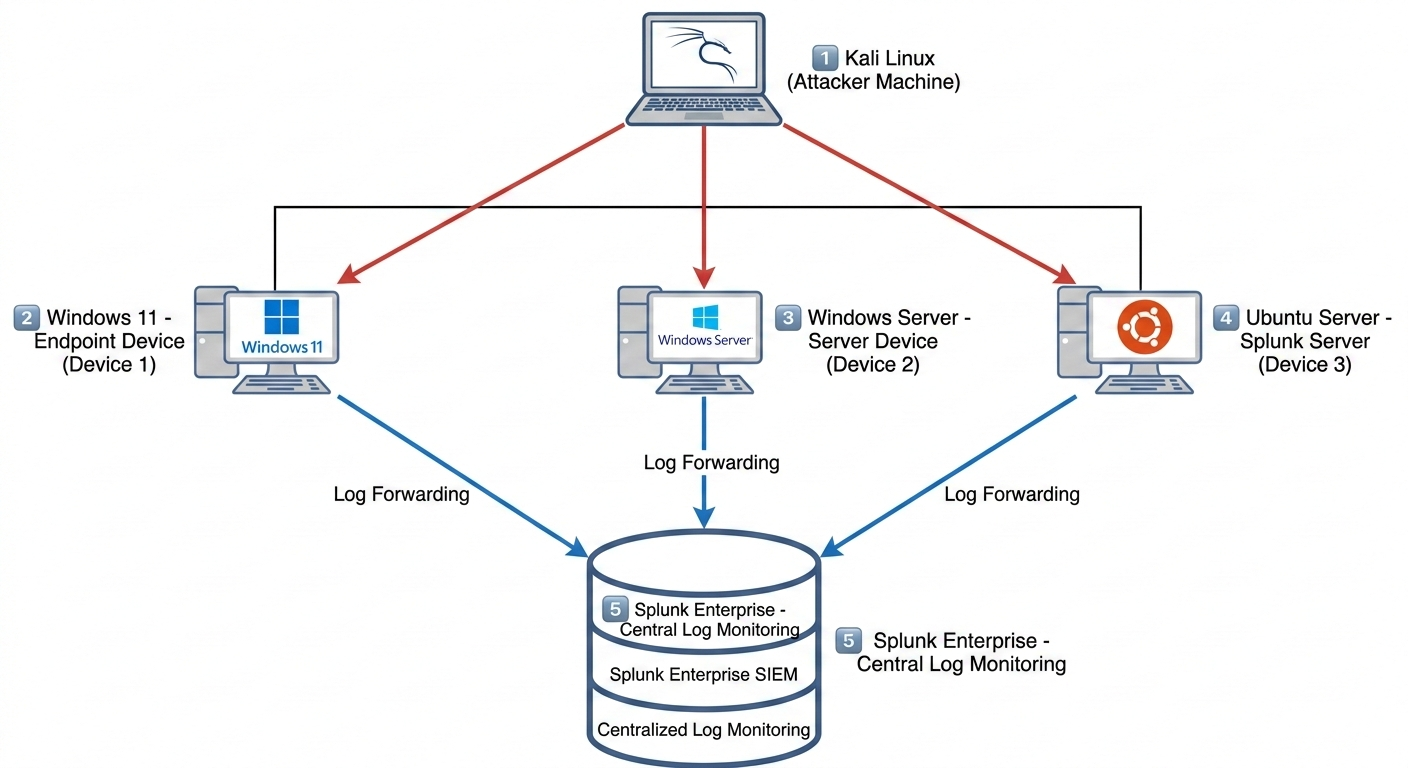

本项目演示了一个实用的 **安全运营中心 (SOC) 迷你实验室**,其中多个系统将安全日志发送到集中的 **Splunk SIEM 服务器** 进行监控和分析。

该实验室的目标是了解 SOC 团队如何从不同机器收集日志,并在 SIEM 平台中对其进行分析,以监控安全事件并检测可疑活动。

# 实验环境

SOC 实验室由同一网络内连接的四个系统组成。

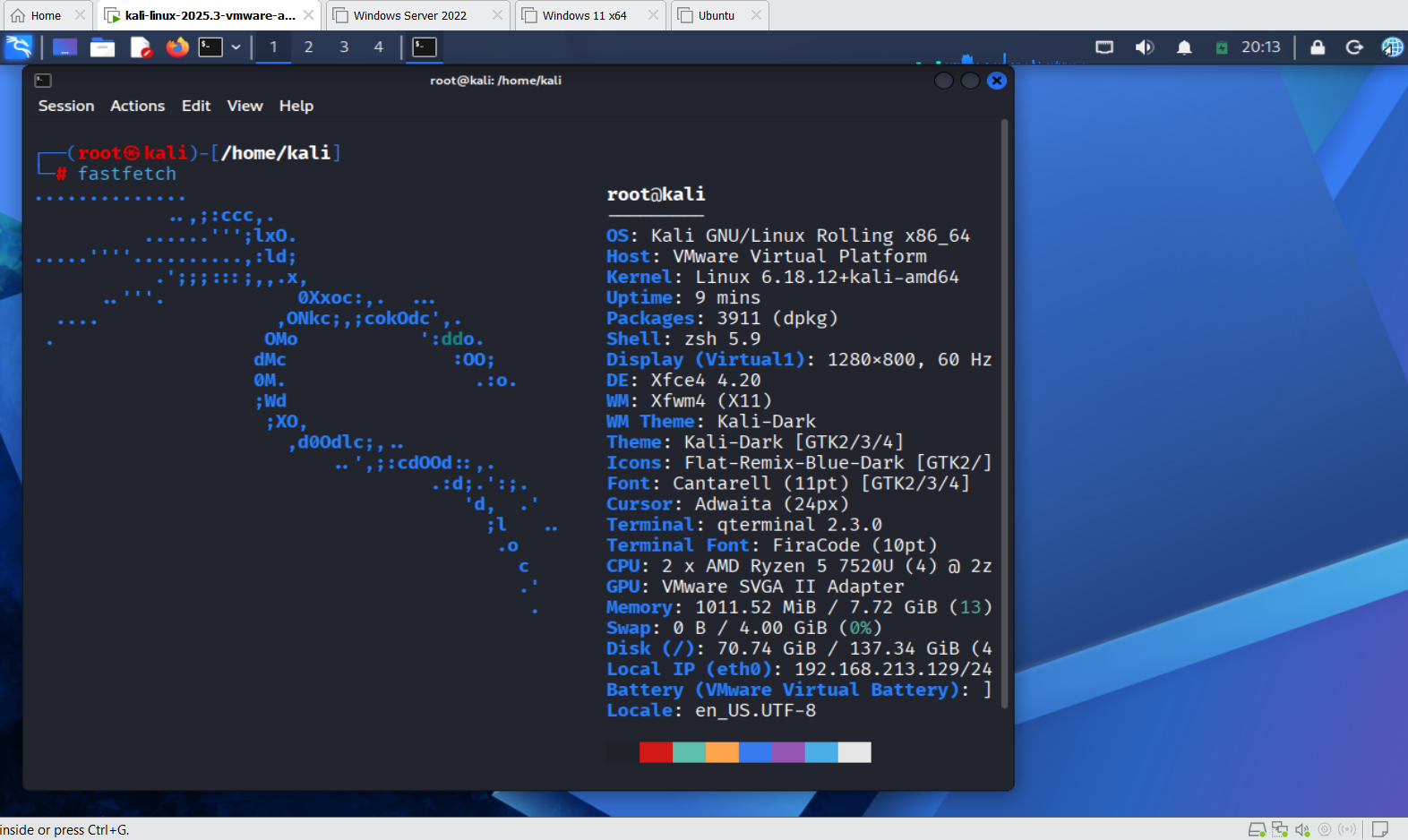

### 攻击机

**操作系统:** Kali Linux

**用途:**

用于模拟攻击者活动并在实验环境中生成安全事件。

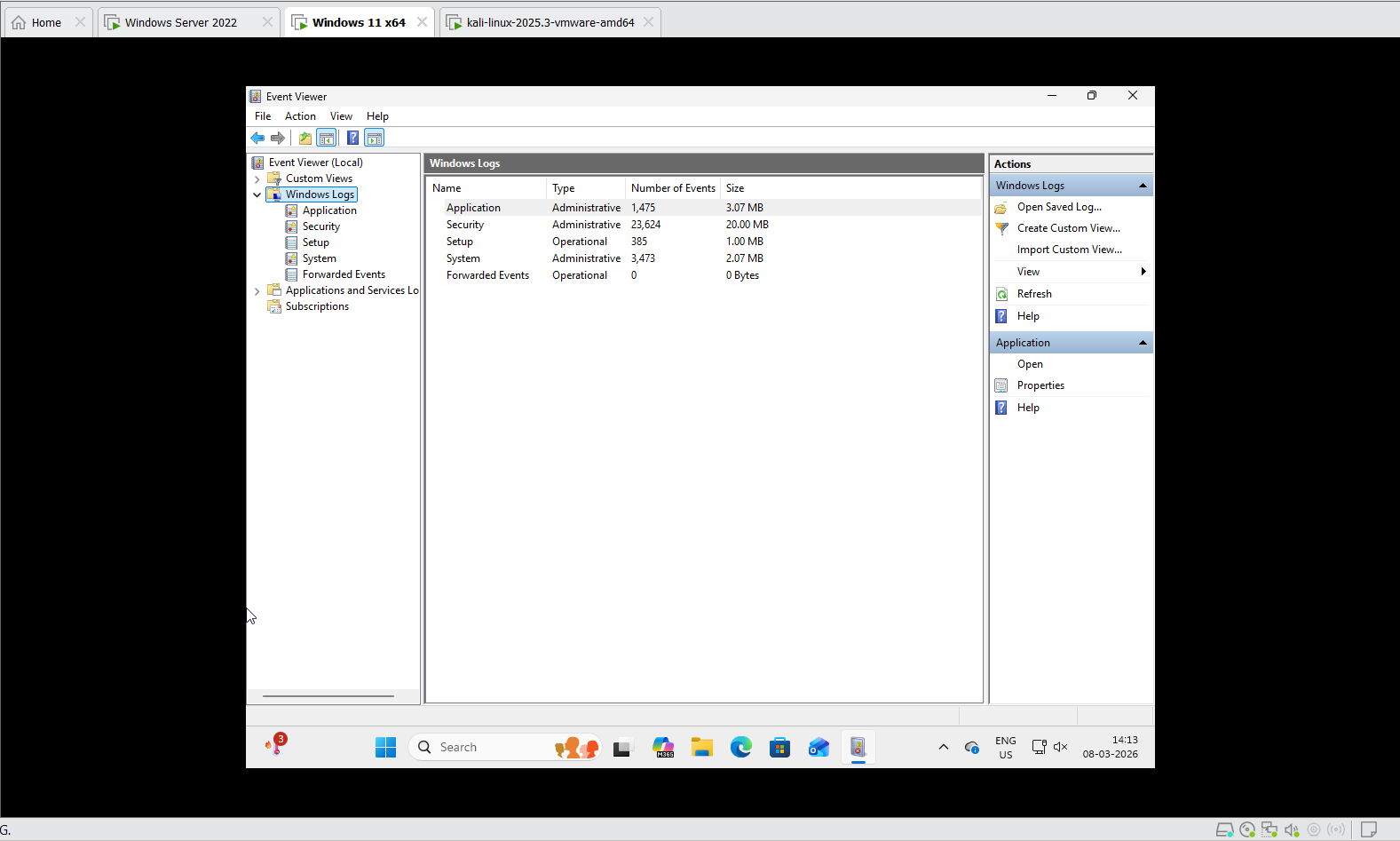

### 设备 1 – 端点系统

**操作系统:** Windows 11

**角色:** 向 Splunk 发送日志的端点机器

**配置**

- 安装了 Splunk Universal Forwarder

- Windows 事件日志转发到 SIEM 服务器

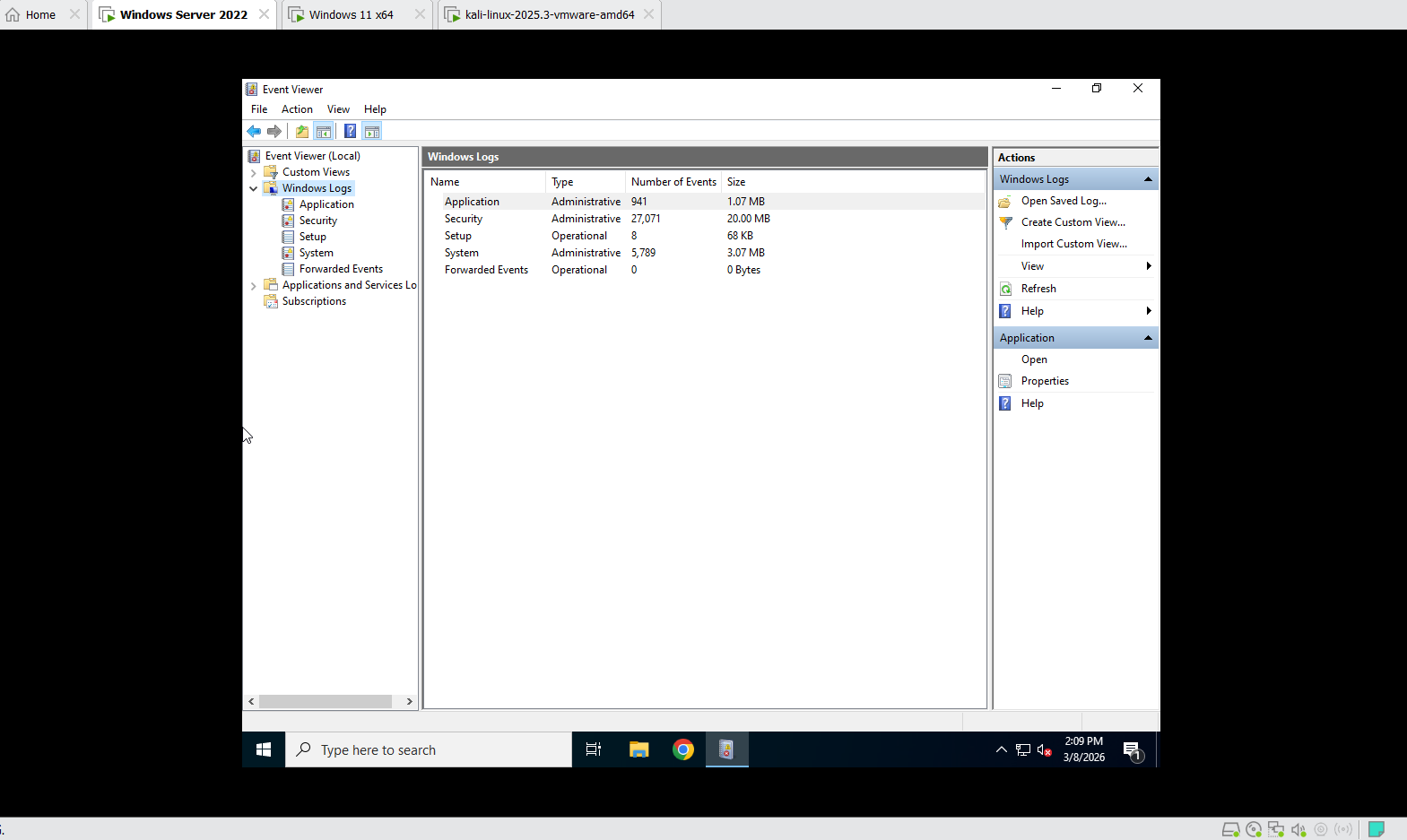

### 设备 2 – 服务器系统

**操作系统:** Windows Server

**角色:** 向 Splunk 发送日志的服务器机器

**配置**

- 安装了 Splunk Universal Forwarder

- 系统和安全日志转发到 Splunk

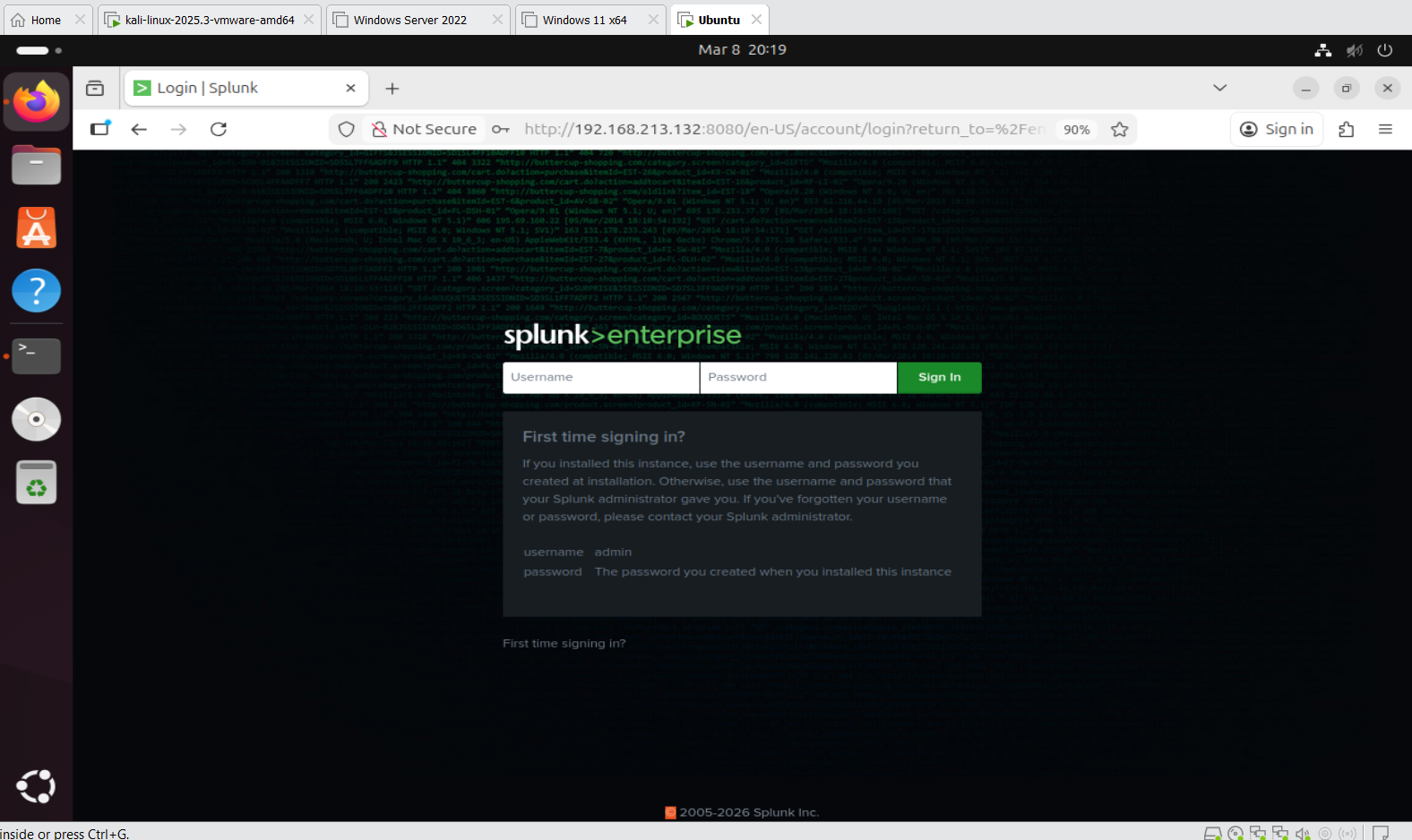

### 设备 3 – SIEM 服务器

**操作系统:** Ubuntu Server

**角色:** 集中日志记录和监控系统

**配置**

- 安装了 Splunk Enterprise

- 接收来自 Windows 11 和 Windows Server 的日志

- 用于日志分析和监控

## 架构

# 架构说明

SOC 实验室由同一网络内连接的多台机器组成。

### 攻击机

- Kali Linux 用于模拟攻击者活动。

### 端点设备

- Windows 11

- Windows Server

- Ubuntu Server

这些系统生成系统和安全日志。

### 日志收集

每台设备使用 **Splunk Universal Forwarder** 将日志转发到 **Splunk Enterprise 服务器**。

### SIEM 服务器

Splunk Enterprise 收集并集中来自所有机器的日志,以进行监控和分析。

# 使用的工具

- **Splunk Enterprise** – 用于集中日志监控和分析的 SIEM 平台

- **Splunk Universal Forwarder** – 用于将日志从端点机器转发到 Splunk 服务器

- **Kali Linux** – 用作攻击机以模拟安全事件

- **Windows 11** – 生成日志的端点系统

- **Windows Server** – 生成日志的服务器系统

- **Ubuntu Server** – 运行 Splunk Enterprise 的主机系统

# 日志转发设置

在以下机器上安装了 Splunk Universal Forwarder:

- Windows 11

- Windows Server

两台机器均配置为将日志转发到 **运行在 Ubuntu 上的 Splunk Enterprise 服务器**。

### 转发的日志

- Windows 事件日志

- 安全日志

- 系统日志

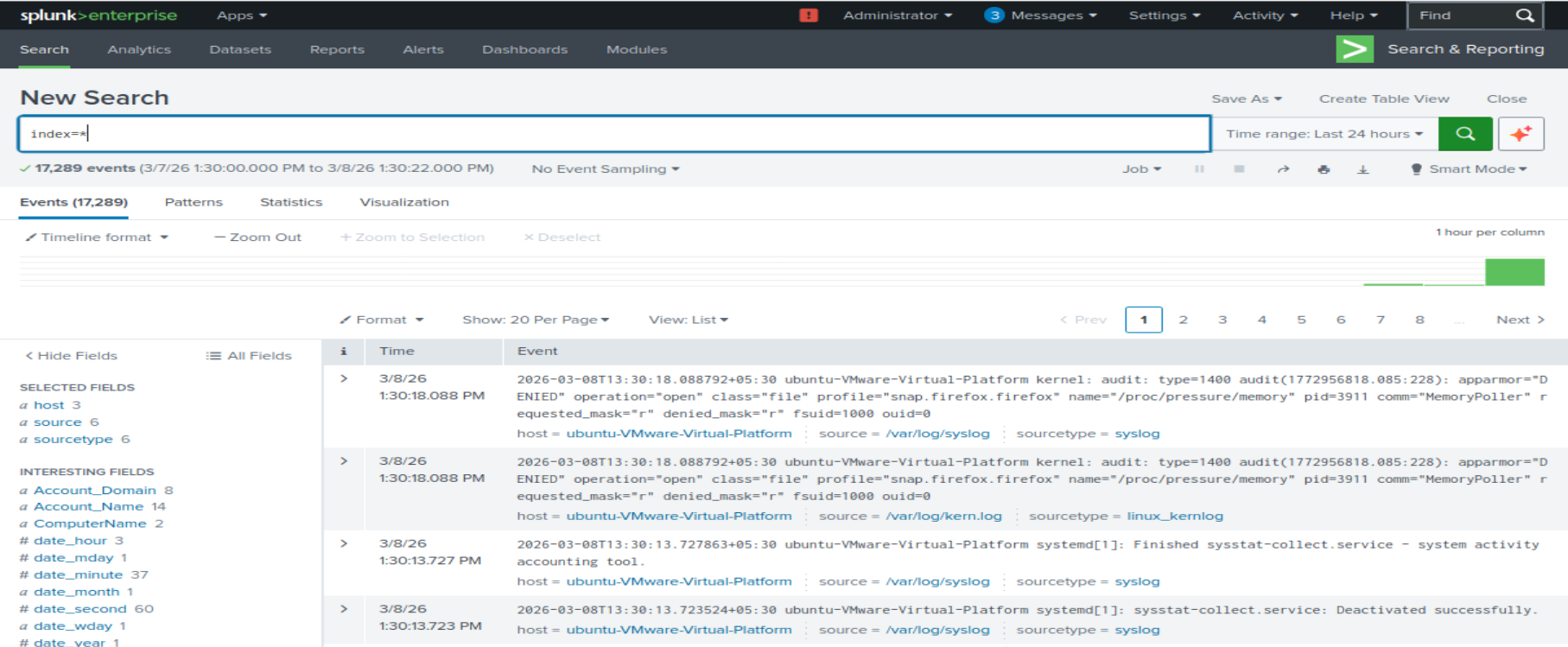

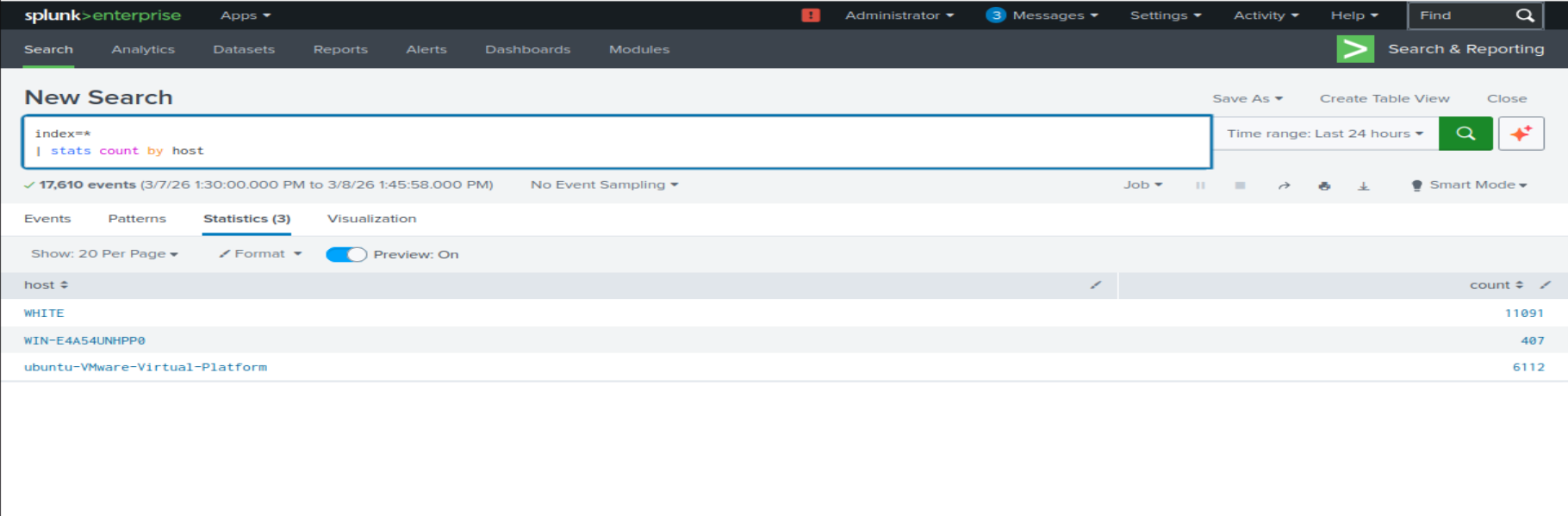

日志在 Splunk 中被收集和索引,以进行监控和分析。

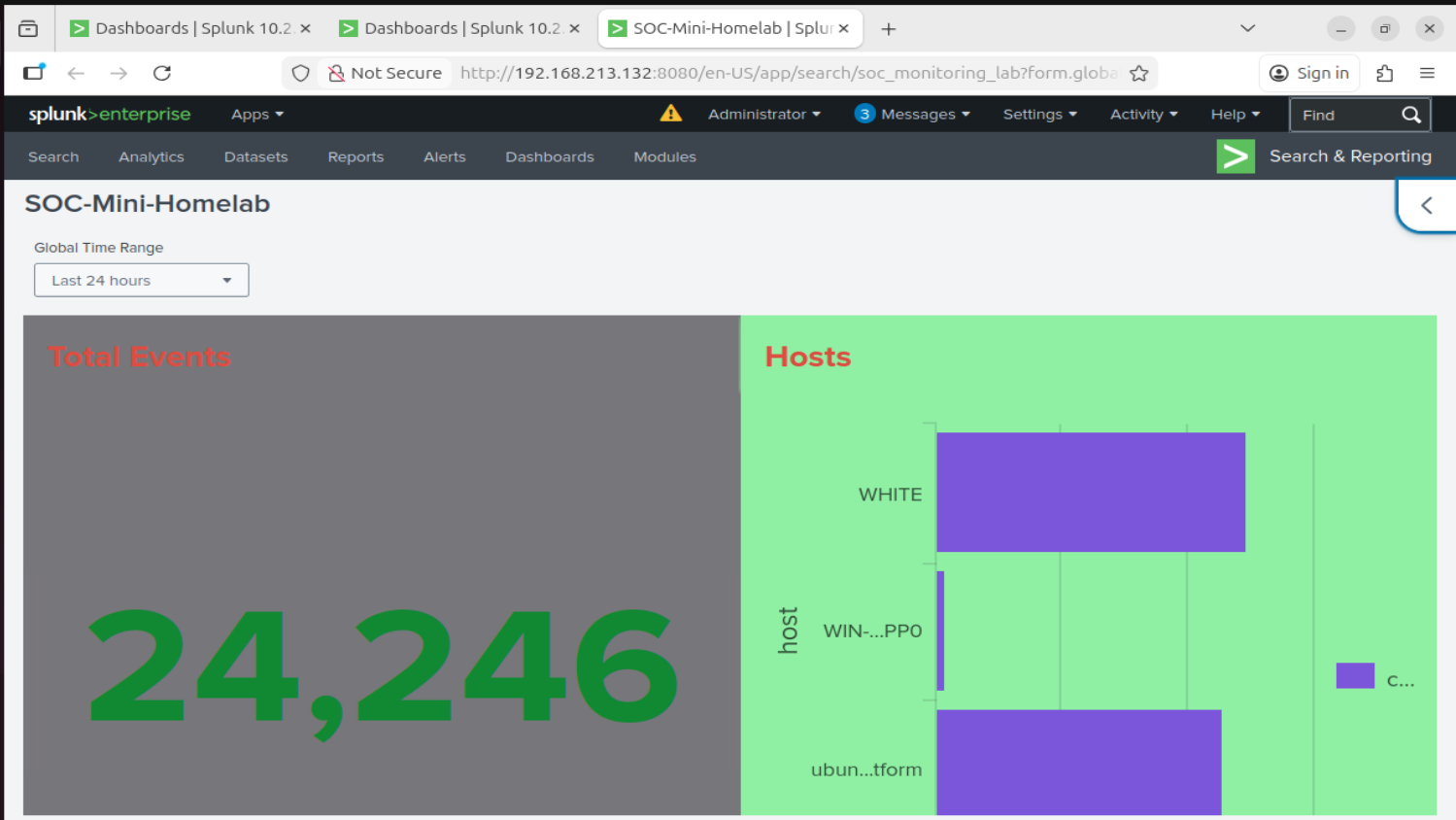

# Splunk 监控

使用 Splunk Web 界面,来自所有机器的日志被集中并监控。

Splunk 用于:

- 查看安全事件

- 分析系统活动

- 调查登录尝试

- 监控来自多台机器的系统日志

# 截图

存储库中包含了 Splunk 仪表板、日志搜索和监控界面的截图。

- Splunk 仪表板

- 日志搜索结果

- Forwarder 状态

# 展示的技能

- SOC 实验室设置

- SIEM 部署

- 日志转发配置

- 安全日志分析

- 端点监控

- 基础攻击模拟

## 实验设置指南

要重建此 SOC 实验环境,请按照设置指南操作:

➡️ [查看实验设置指南](LAB_SETUP.md)

# 学习成果

该项目有助于了解 SOC 环境如何使用 SIEM 平台从多个系统收集和分析日志。

它演示了 **使用 Splunk 进行集中日志记录和监控** 的实际设置。

标签:AMSI绕过, HTTP/HTTPS抓包, PE 加载器, Sysmon, Ubuntu Server, Windows 11, Windows Server, 事件查看器, 威胁检测, 安全运营中心, 家庭实验室, 态势感知, 日志转发, 渗透测试模拟, 网络安全实验, 网络映射, 集中式日志管理