vigil-agency/vigil

GitHub: vigil-agency/vigil

一款零供应商锁定的 AI 驱动安全运营平台,整合六大扫描器、自主代理、事件响应与合规追踪。

Stars: 1 | Forks: 0

Vigil

永不停歇的安全机构

AI 驱动的安全运营平台 — scanners, agents, incidents, compliance, MCP

快速开始 • 功能特性 • 截图预览 • 架构设计 • MCP Server • 贡献指南 • 官方网站

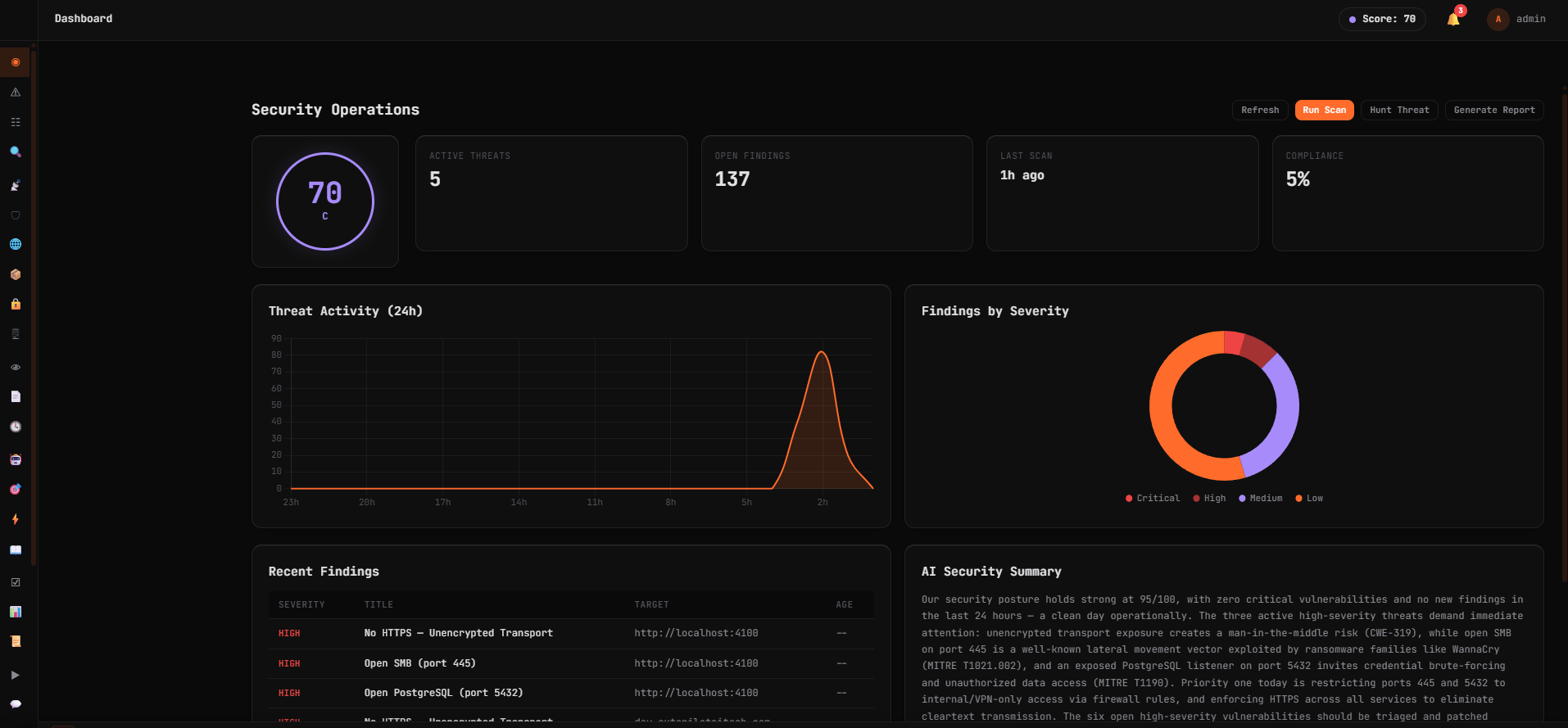

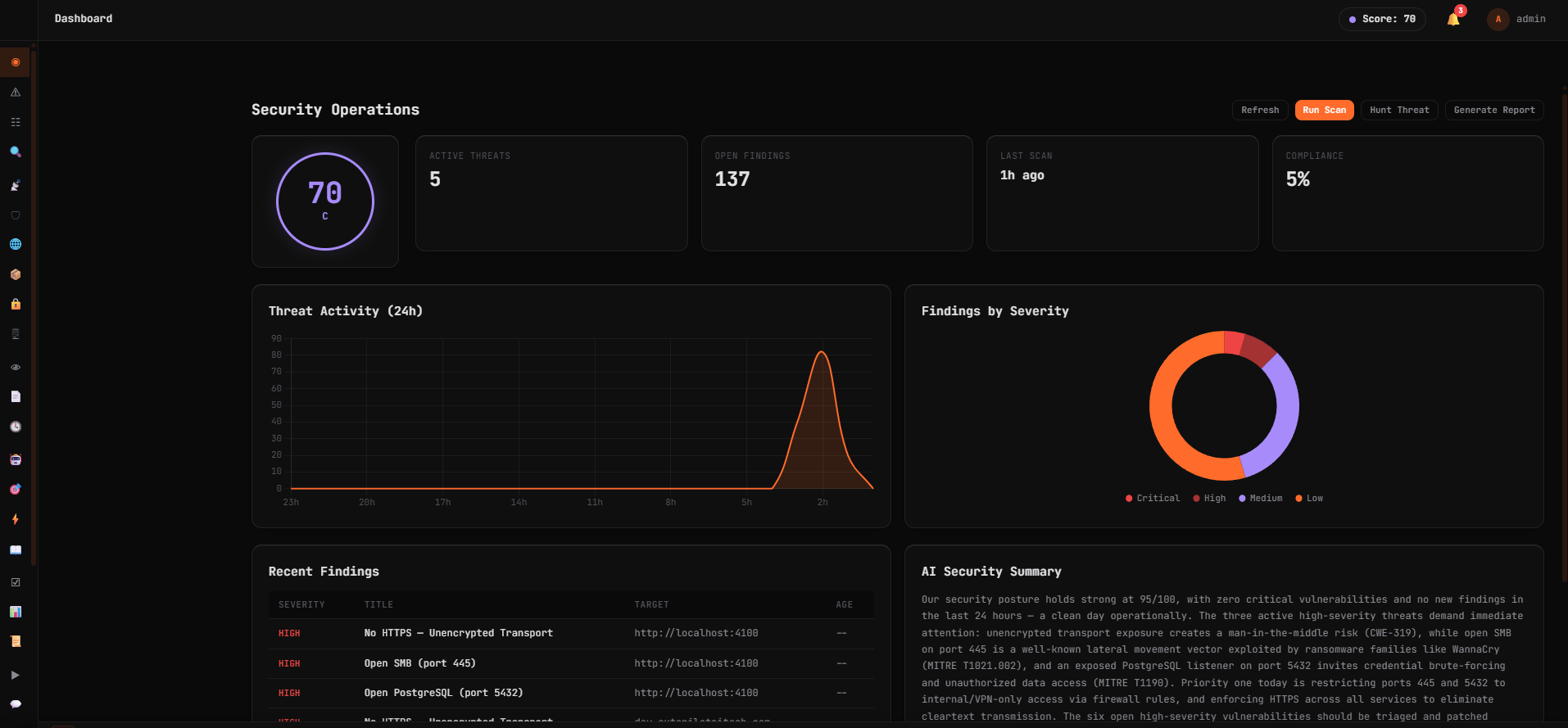

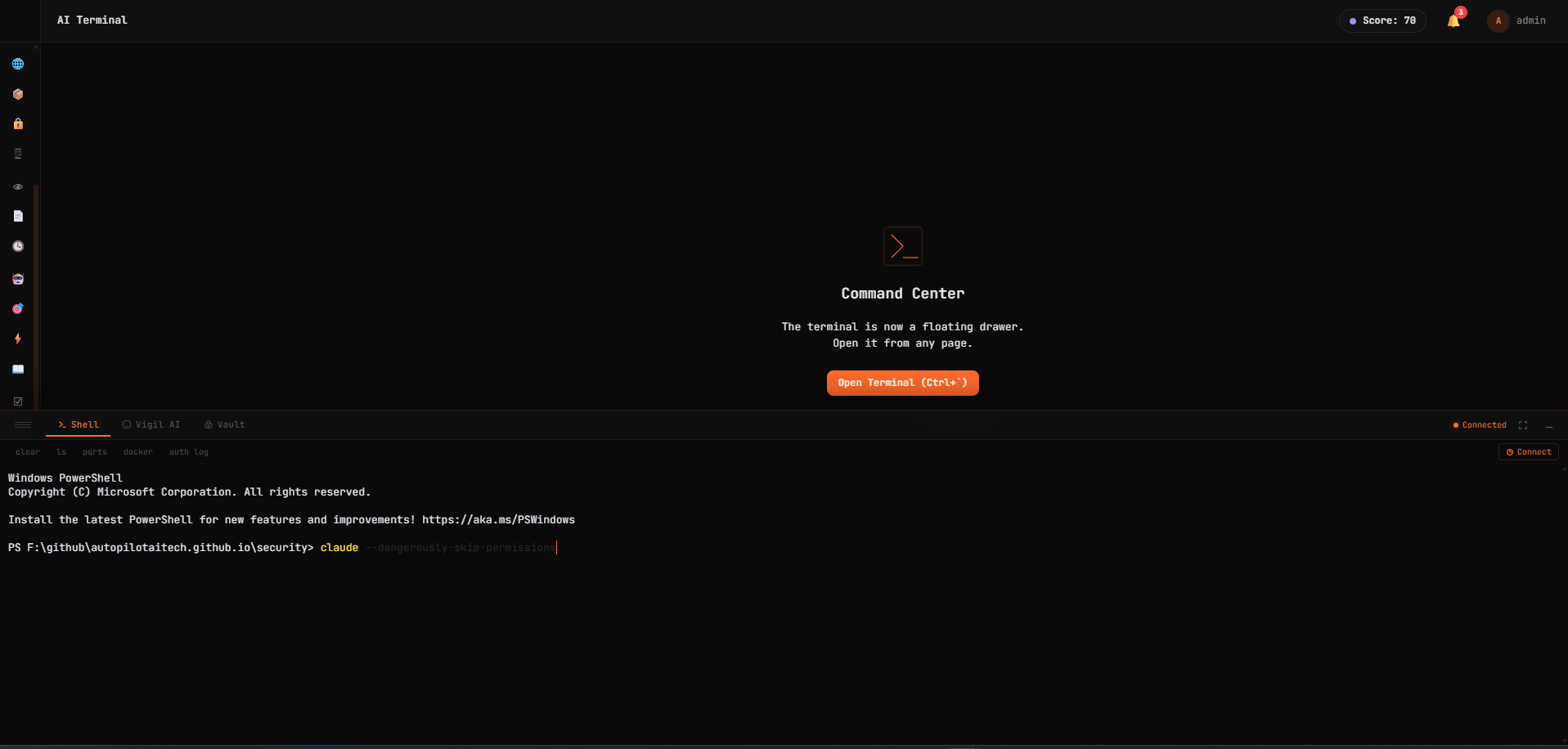

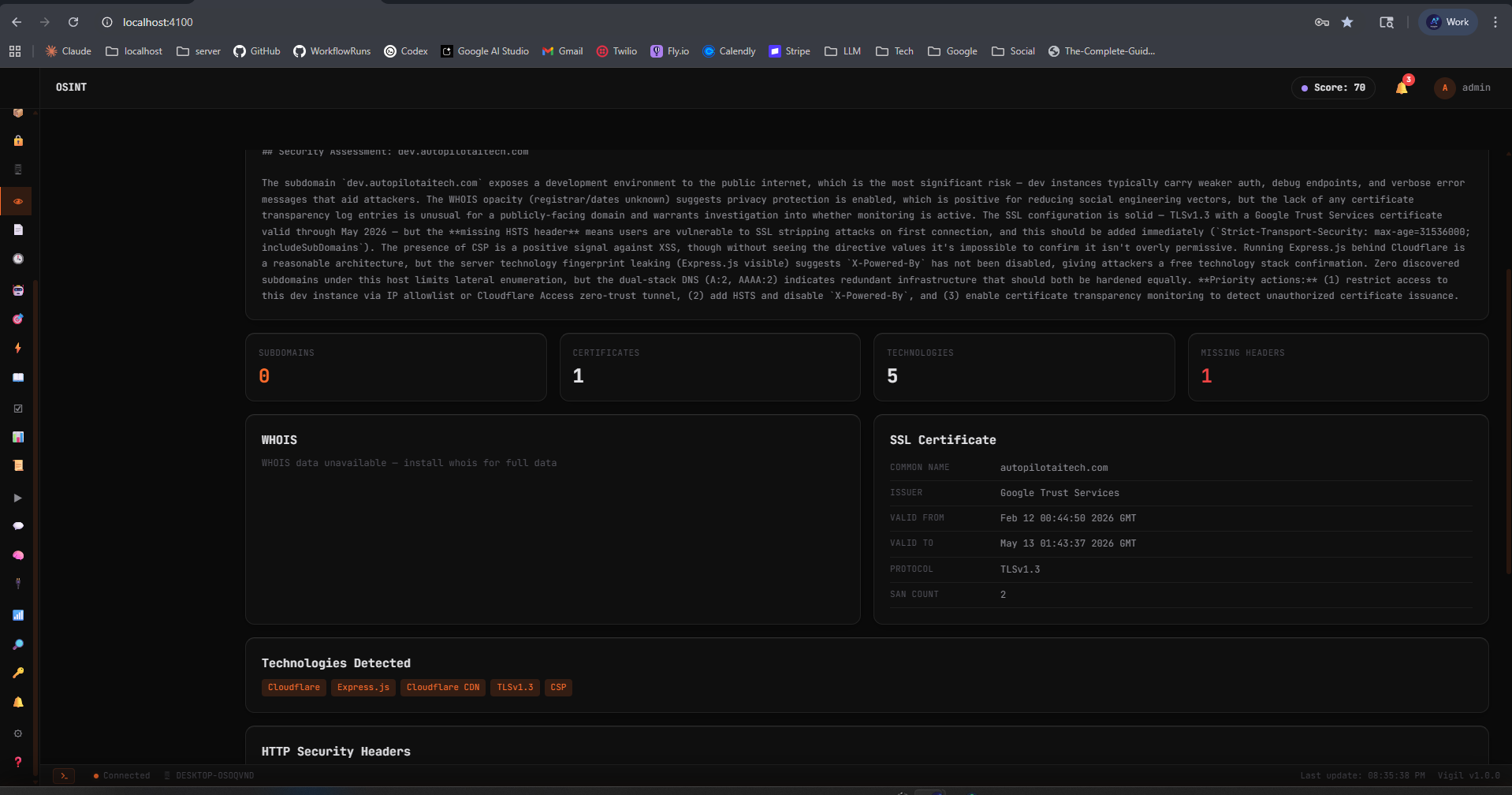

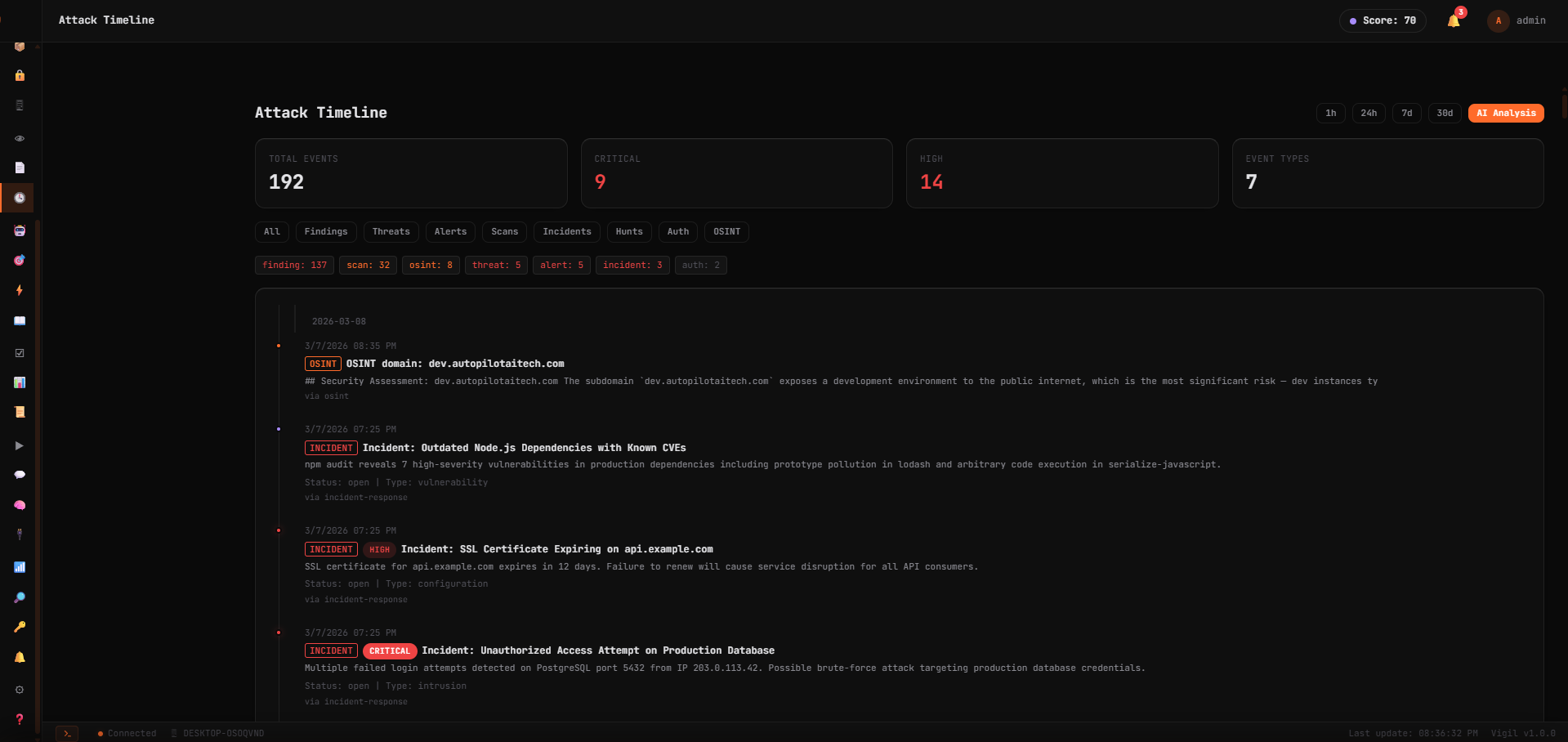

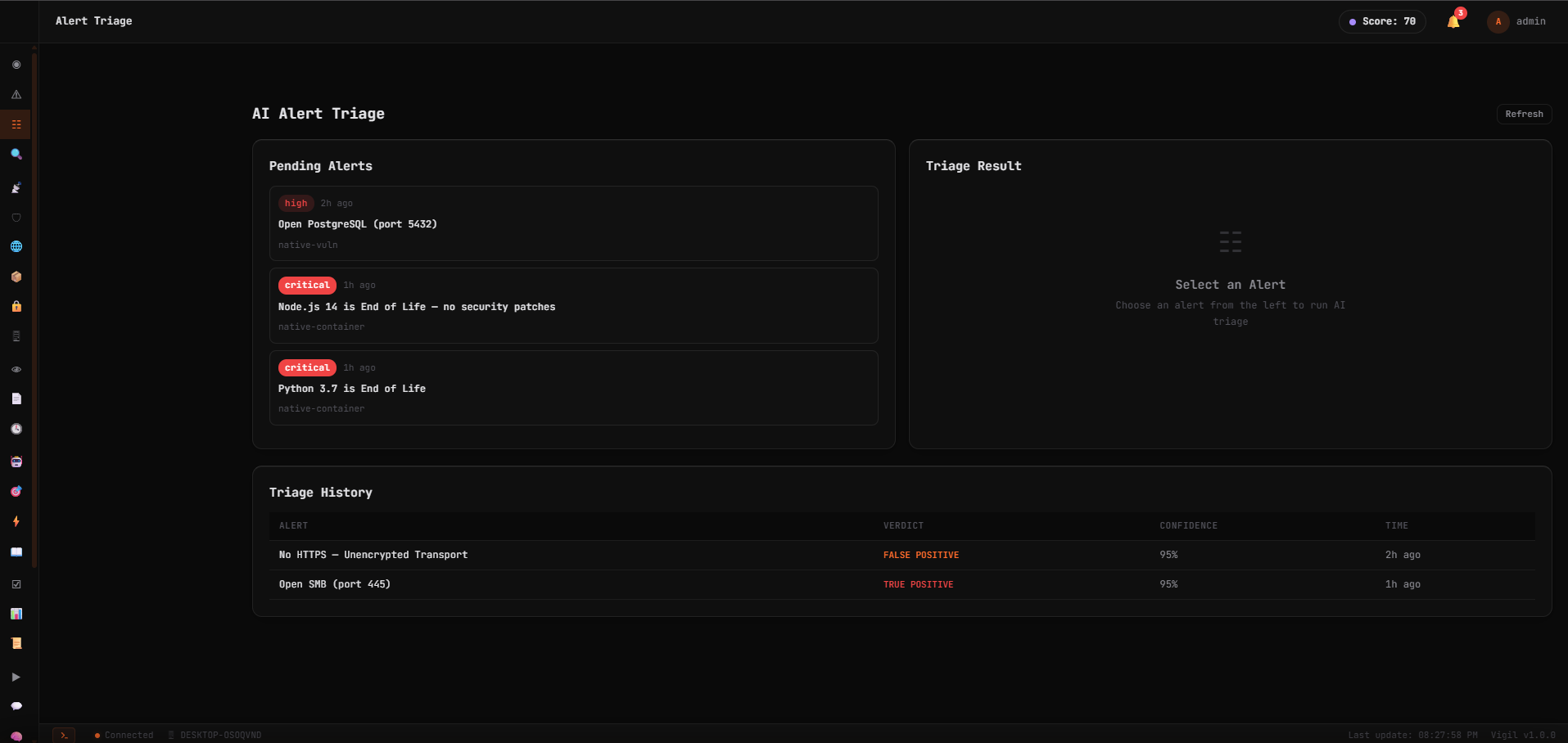

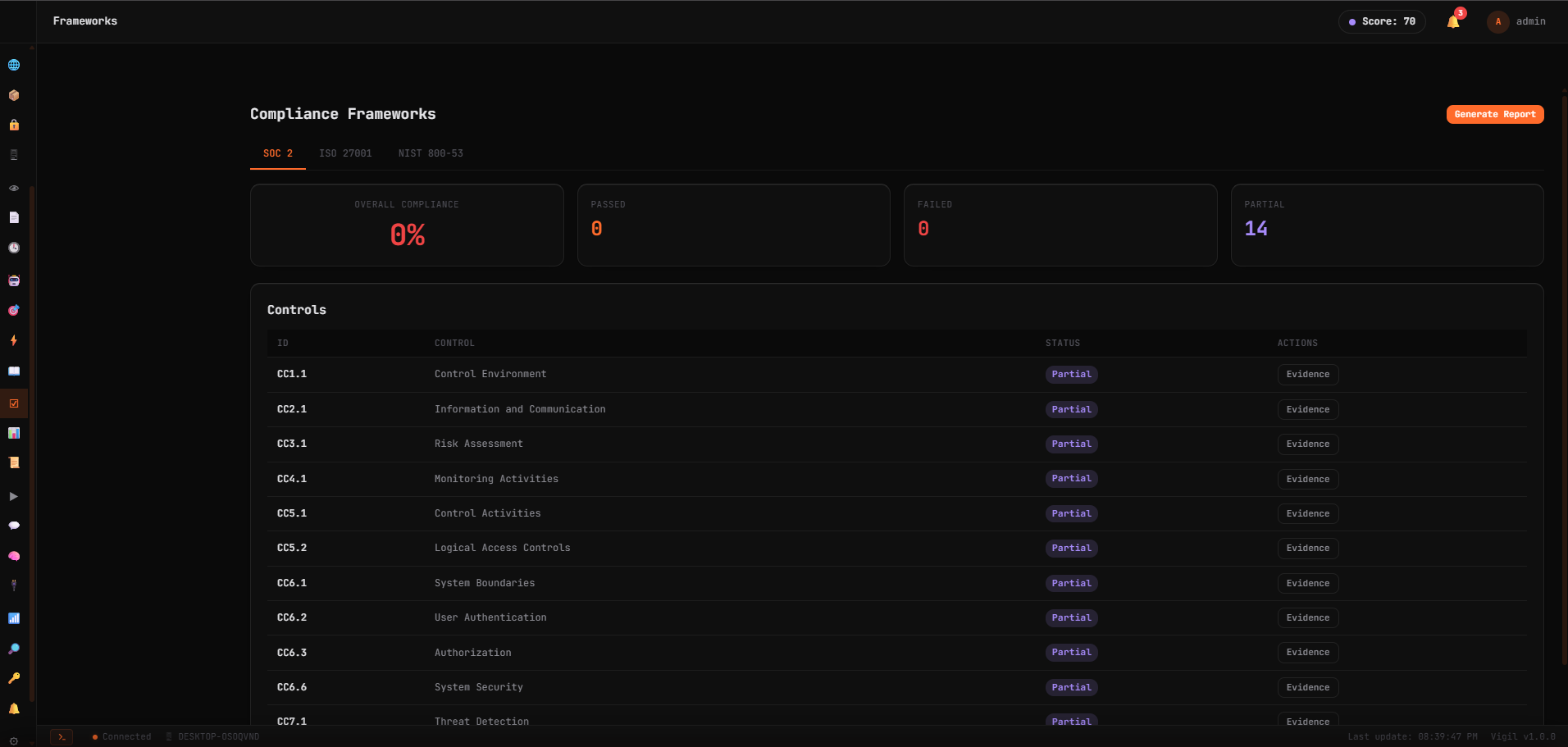

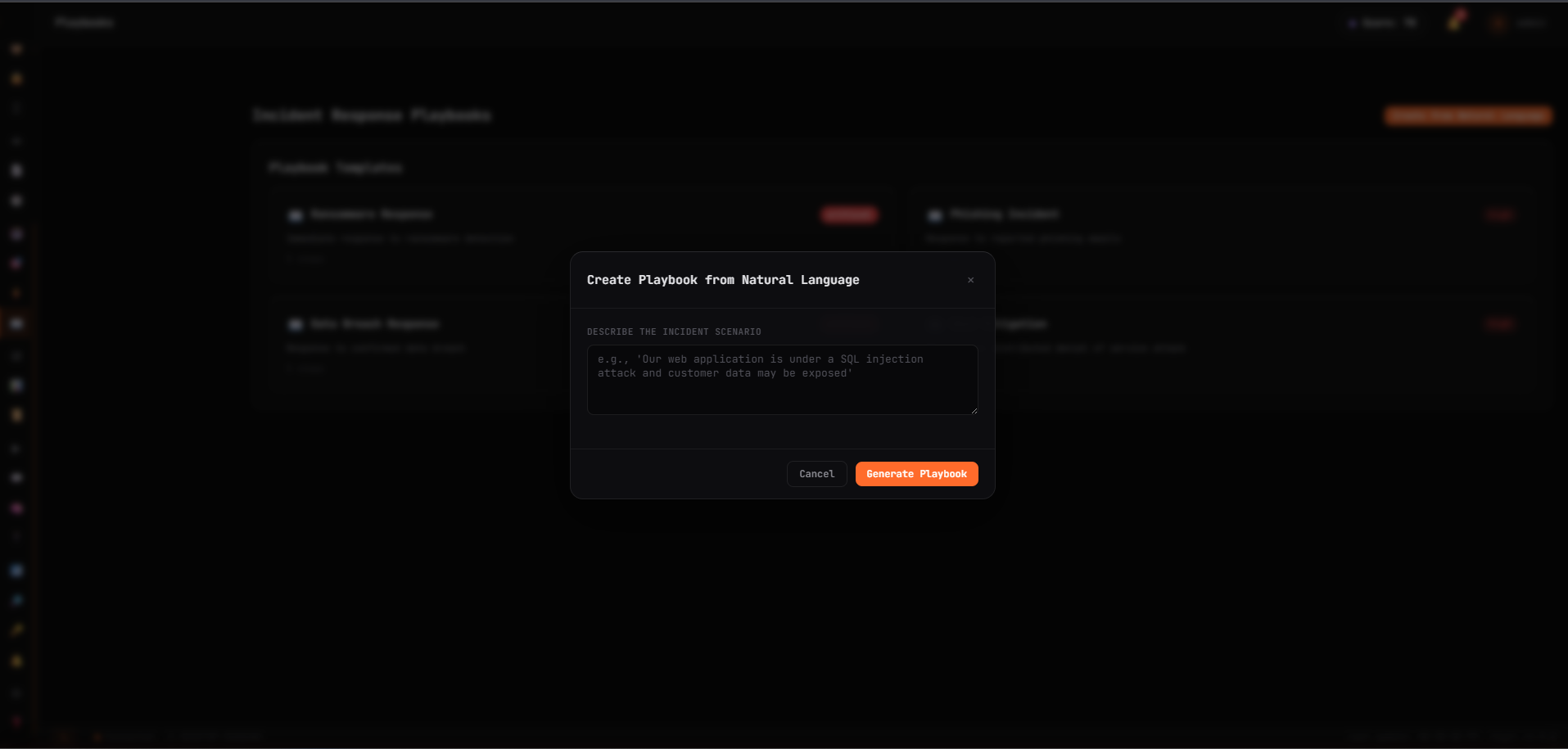

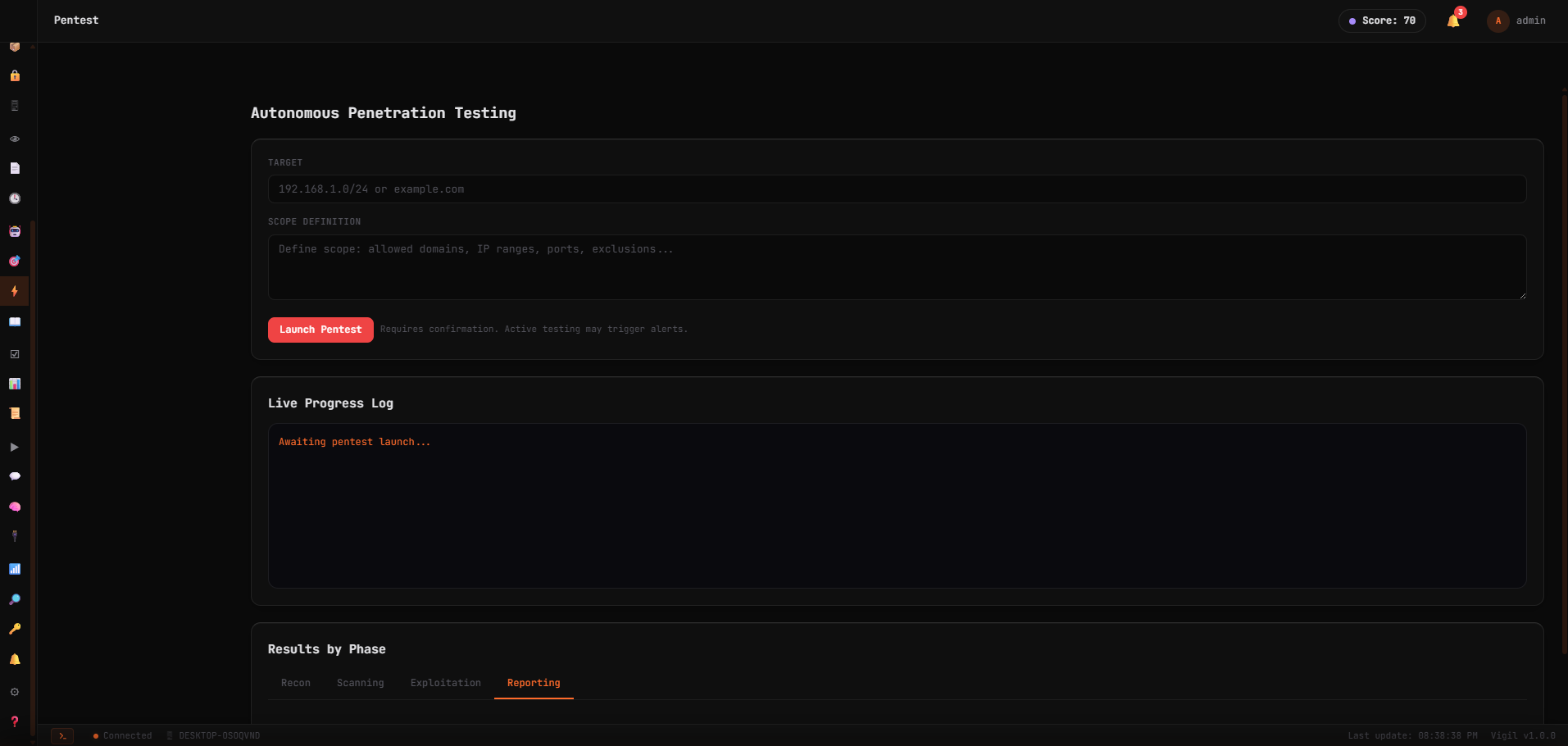

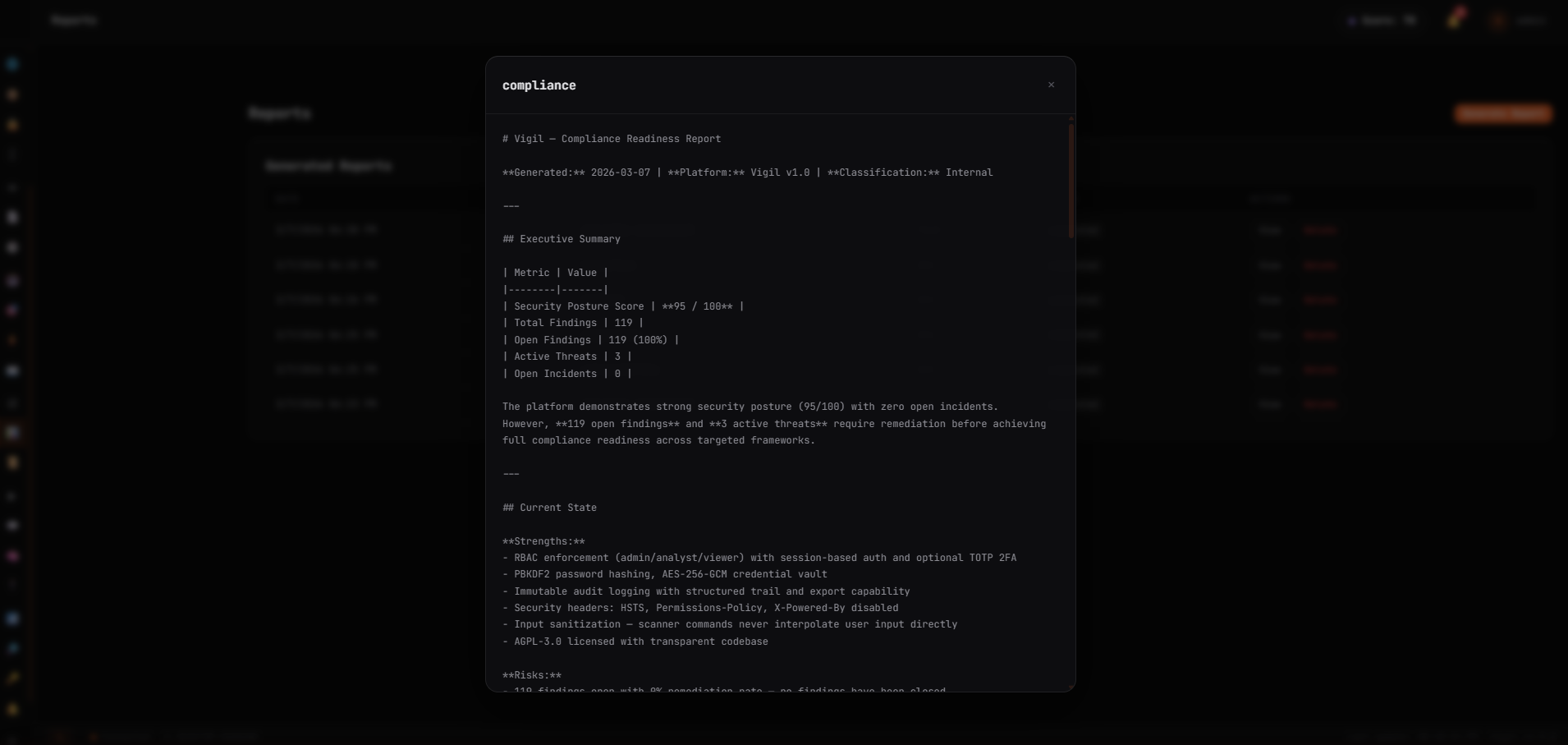

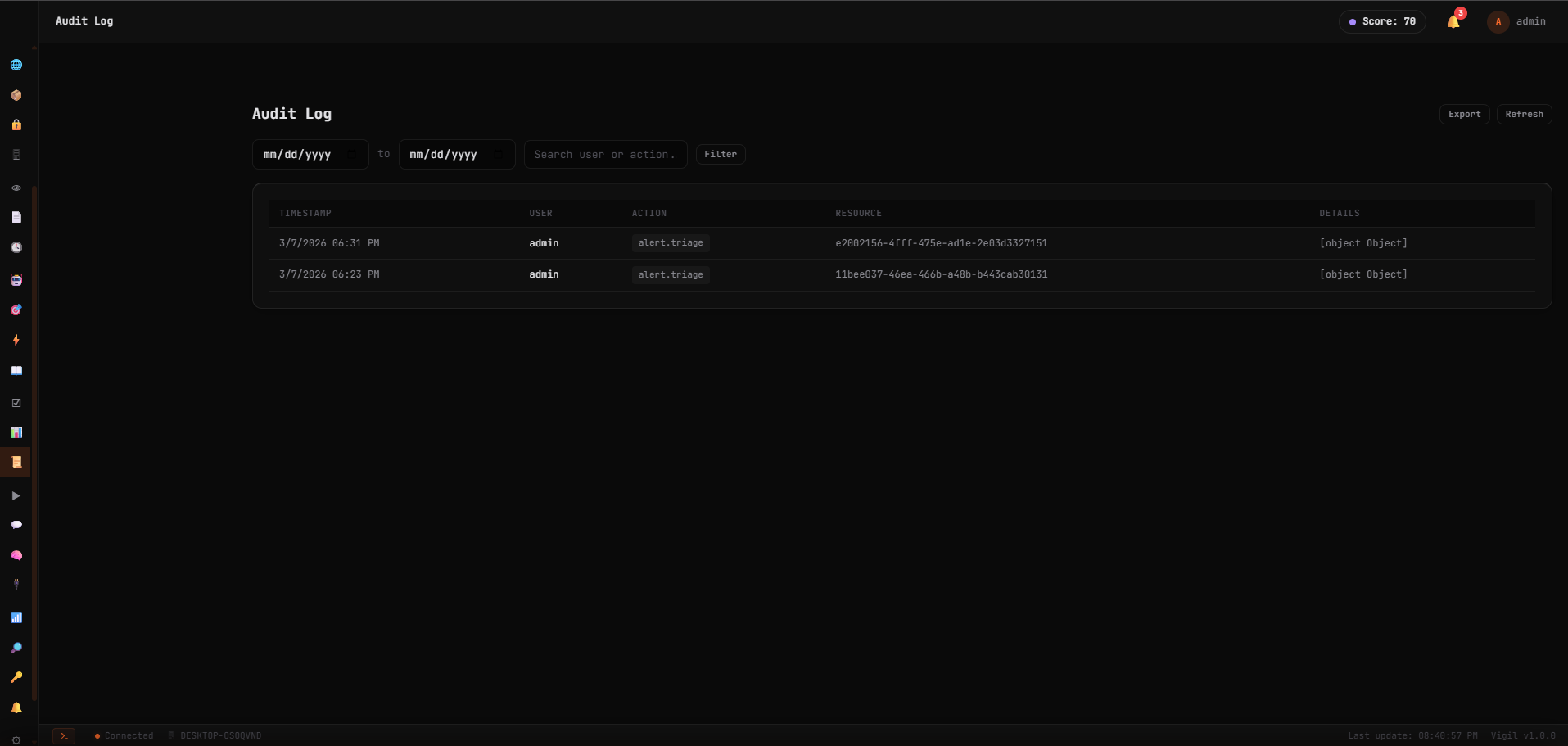

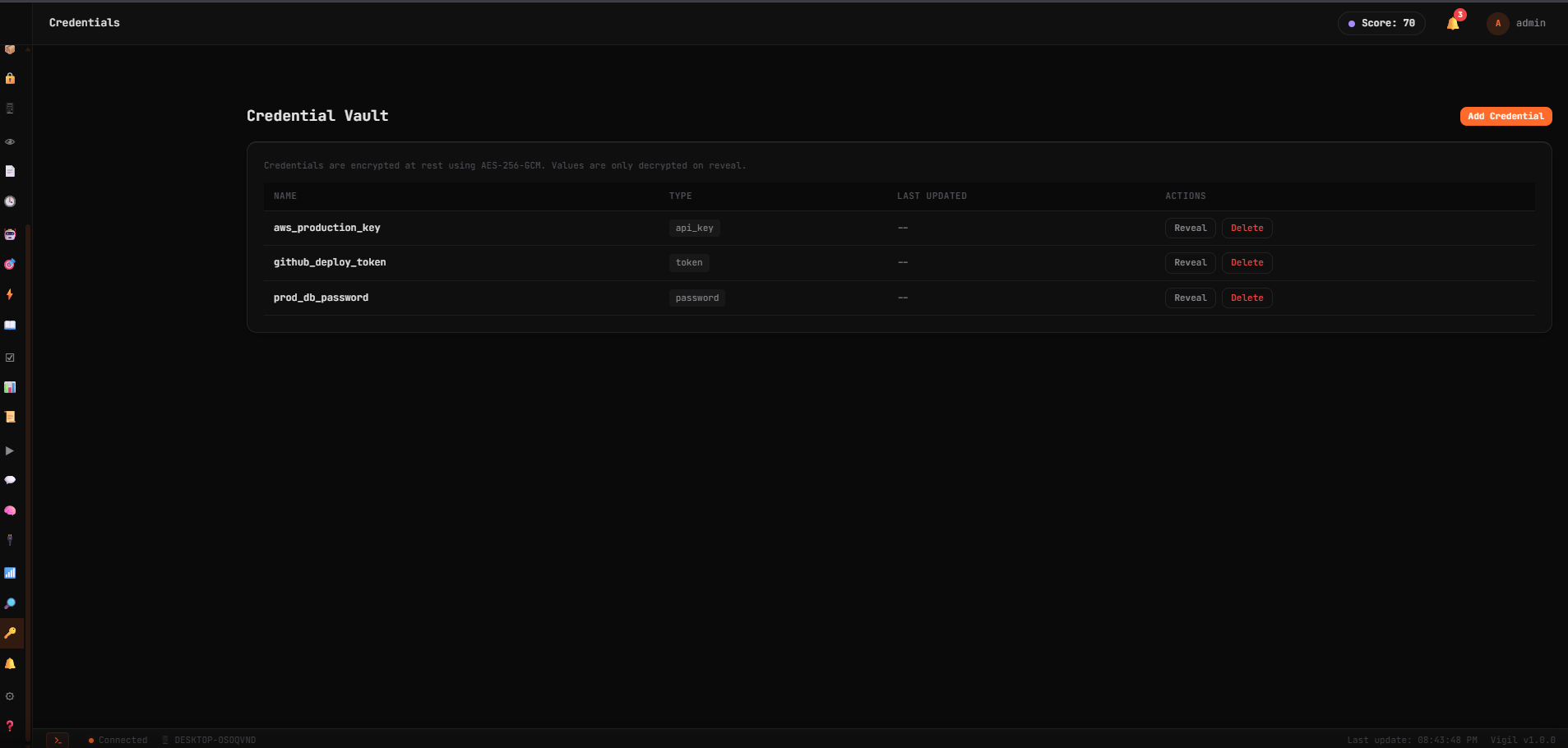

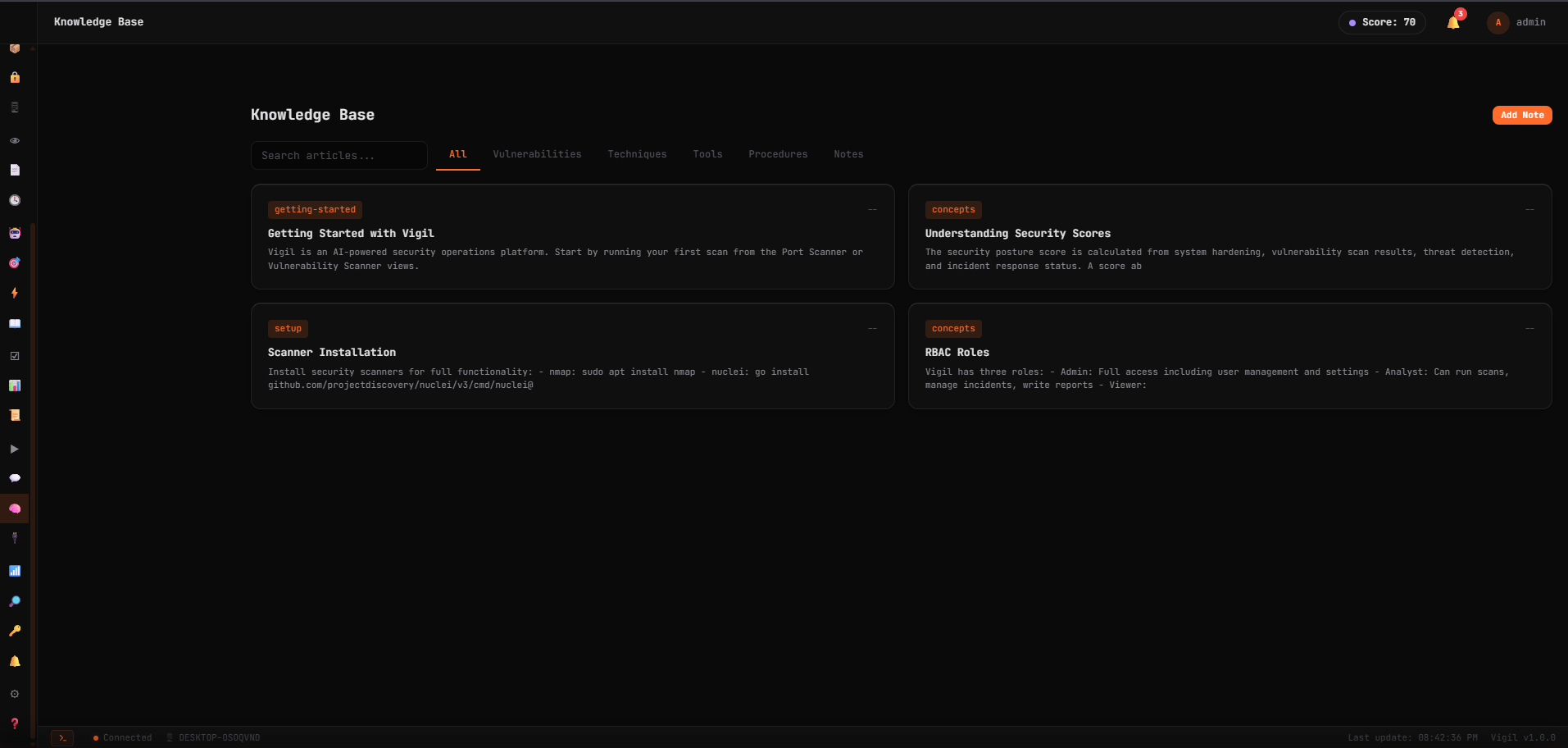

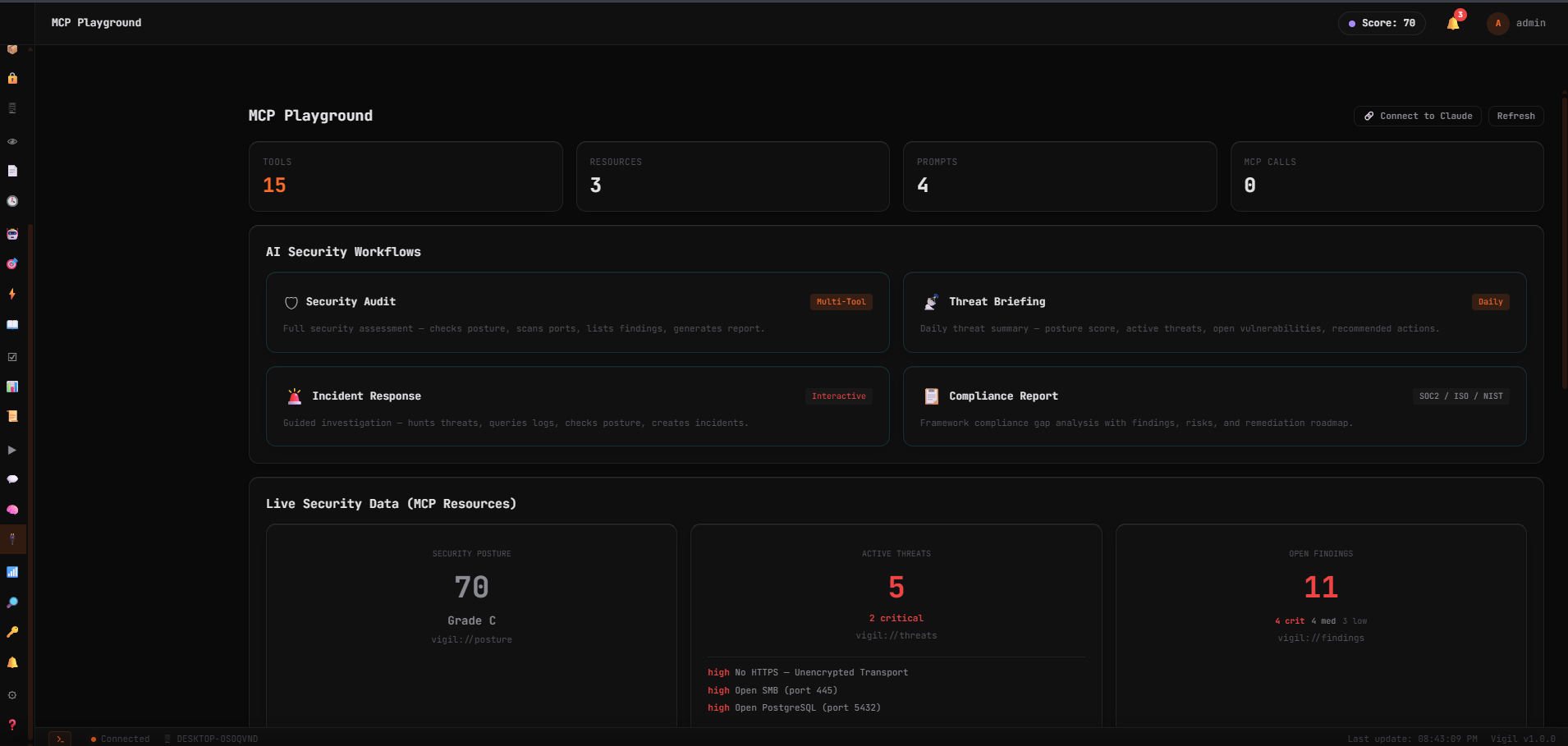

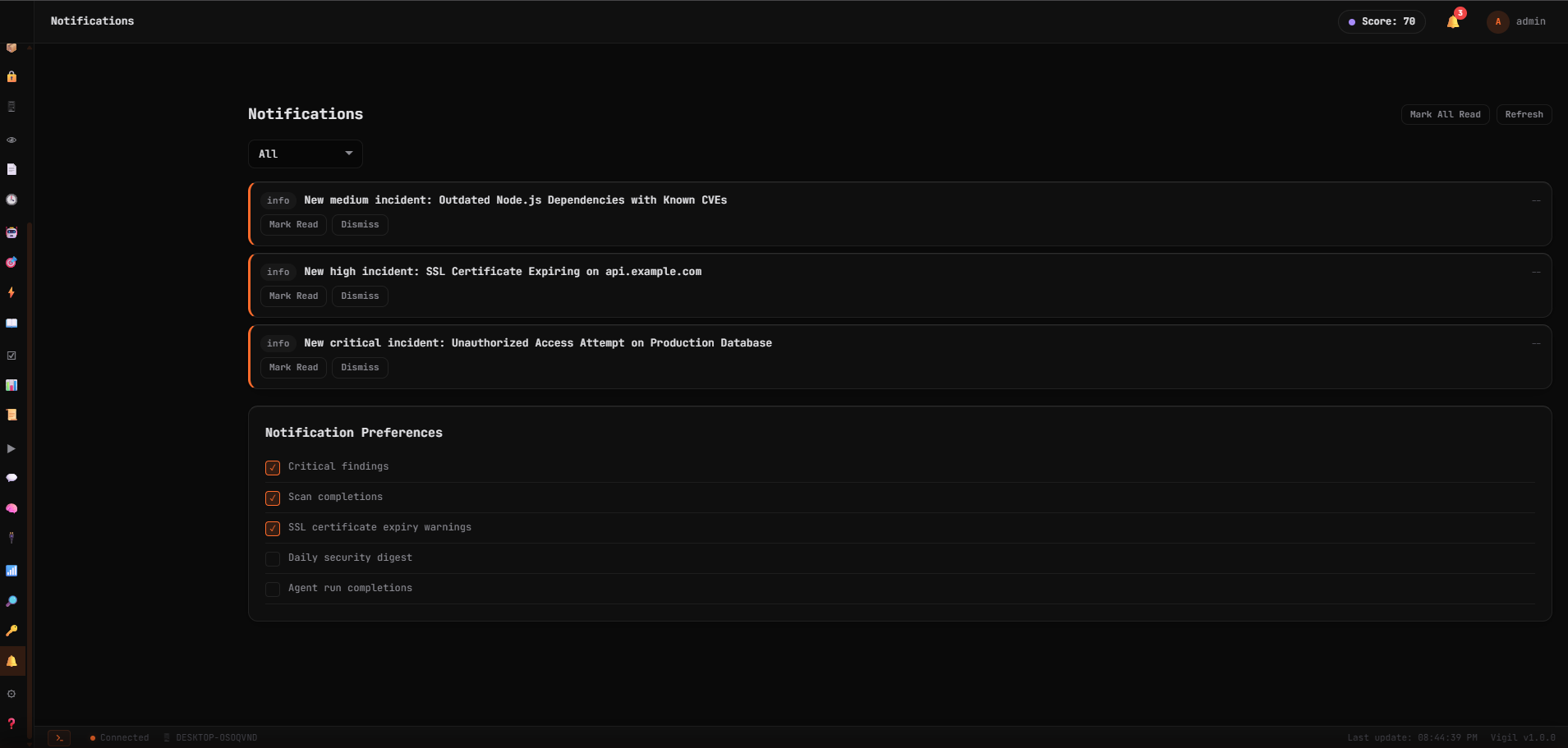

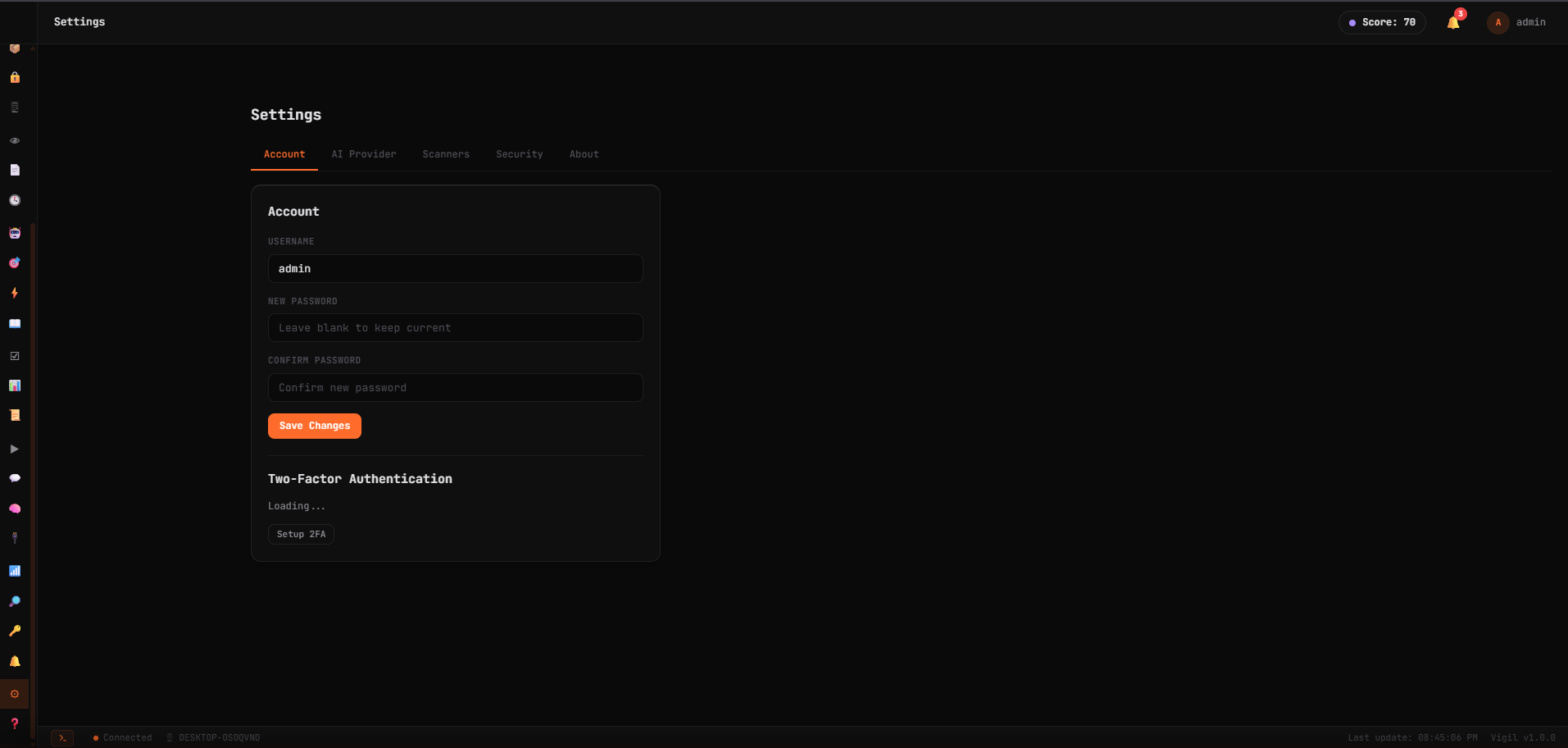

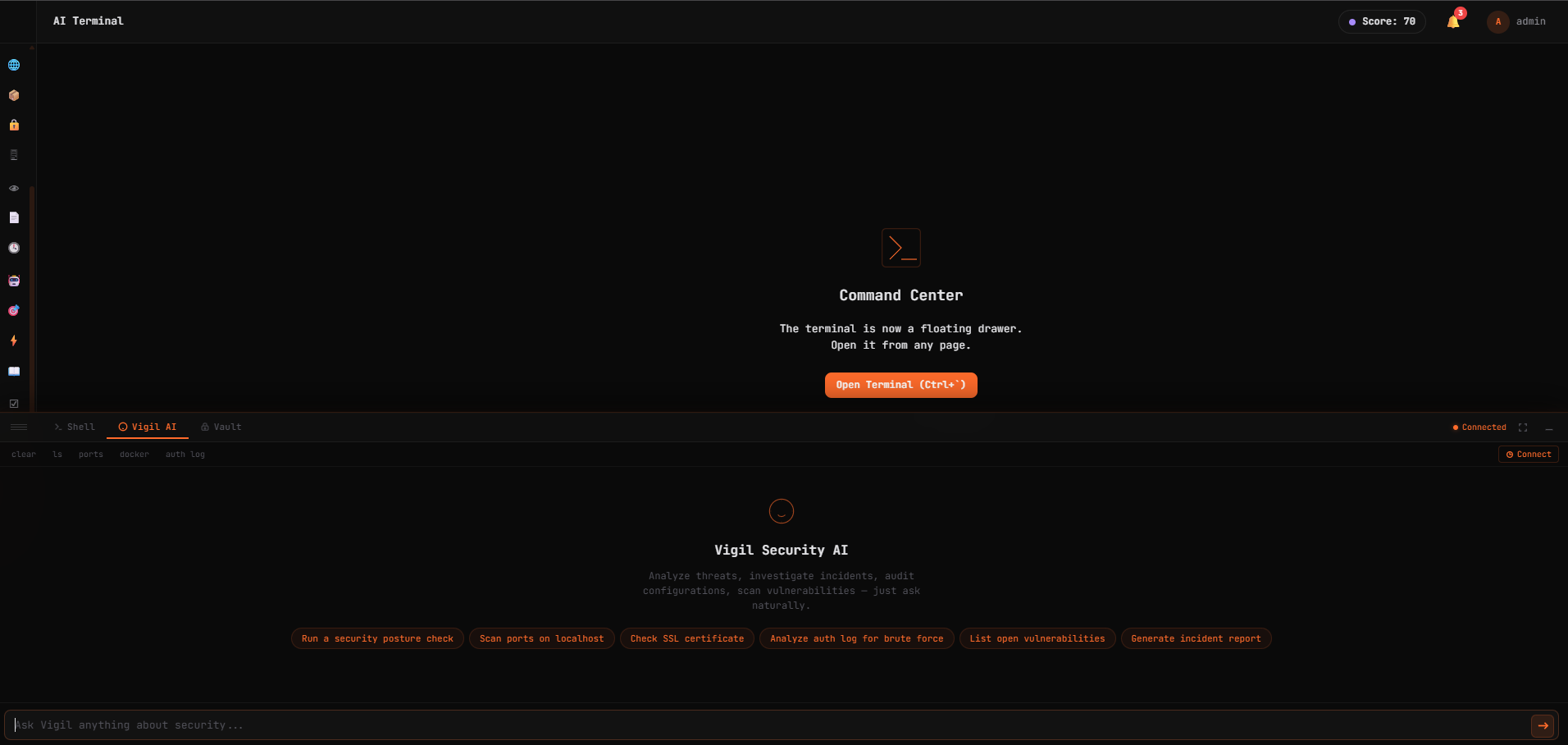

## 为什么选择 Vigil 大多数安全团队未能通过审计,是因为缺乏**可重复的工作流程**,而非缺乏工具。 Vigil 将自动化扫描器、AI 驱动的分类、自主代理、事件响应和合规性追踪整合到单一平台中——零供应商锁定。 - **BYOK AI** — 自带 Claude 或 Codex CLI 订阅。产品本身无 AI 成本。 - **内置 6 款扫描器** — Nmap, Nuclei, Trivy, Nikto, OpenSSL, DNS/WHOIS - **20 个自主代理** — 运行并行安全活动 - **MCP server** — 25+ 工具,3 种资源,4 个 prompts,适配 Claude Desktop/Code/Cursor - **无数据库也能运行** — 默认使用 JSON 文件存储,可选 PostgreSQL - **6 个 npm 依赖** — Express, Socket.IO, pg, node-pty, multer, MCP SDK ## 快速开始 ### 选项 1: npm (bare metal) ``` git clone https://github.com/vigil-agency/vigil.git cd vigil cp .env.example .env npm install npm start # → http://localhost:4100 (admin / admin) ``` ### 选项 2: Docker Compose ``` git clone https://github.com/vigil-agency/vigil.git cd vigil cp .env.example .env docker compose up -d # → http://localhost:4100 (admin / admin) ``` 这将启动 Vigil + PostgreSQL 17。扫描工具(nmap, nuclei, trivy, nikto)已包含在 Docker 镜像中。 ### 选项 3: Docker (standalone) ``` docker run -d \ -p 4100:4100 \ -e VIGIL_USER=admin \ -e VIGIL_PASS=admin \ vigil-agency/vigil:latest ``` ### 前置条件 - **Node.js 22+** 和 npm - **Scanners** (可选,用于完整功能): - `nmap` — 网络扫描 - `nuclei` — 漏洞扫描 (9000+ 模板) - `trivy` — 容器/文件系统扫描 - `nikto` — Web 服务器扫描 - `openssl` — 证书分析 - `dig` + `whois` — DNS 侦察 - **Docker CLI** (可选,用于容器安全扫描) - **PostgreSQL 17** (可选 — 不使用时可通过 JSON 文件存储运行) - **AI CLI** (可选 — `claude` 或 `codex` 用于 AI 功能) 完整的 bare metal 安装指南请参见 [CLAUDE.md](CLAUDE.md)。 ## 功能特性 ### 扫描与漏洞管理 - **Network Scan** — Nmap 端口扫描,主机发现,服务检测,OS 指纹识别 - **Vulnerability Scan** — 基于模板的 Nuclei 扫描,支持严重性过滤 - **Container Scan** — Trivy 镜像/文件系统扫描,SBOM 生成 - **Web Scan** — Nikto Web 服务器配置错误检测 - **SSL Audit** — 证书链验证,密码套件评级,协议测试 - **DNS Recon** — DNS 枚举,区域传送,WHOIS 查询 - **Scheduled Scans** — 基于 Cron 的周期性扫描配置 ### 情报与追踪 - **Threat Intelligence** — RSS 订阅摄入,IOC 匹配,攻击者画像 - **Threat Hunting** — AI 辅助假设测试,MITRE ATT&CK 映射 - **OSINT** — 域名,IP,电子邮件和基础设施侦察 - **CVE Tracker** — CVE 数据库搜索,CVSS 评分,受影响资产 ### 事件与响应 - **Incident Management** — 完整的生命周期工作流,包含严重性,分配,时间线 - **Playbooks** — 预构建的响应模板(勒索软件,网络钓鱼,数据泄露,DDoS) - **Attack Timeline** — 事件关联和可视化 - **Postmortem** — AI 生成的事件后审查及经验教训 ### 代理与活动 - **20 个内置代理** — 从漏洞扫描到合规审计 - **Campaign Mode** — 并行运行多个代理并支持定时执行 - **AI Triage** — 自动化漏洞优先级排序和修复指导 ### 合规与报告 - **Compliance Frameworks** — SOC 2, ISO 27001, NIST 800-53, PCI-DSS, HIPAA - **Policy Editor** — 安全策略 CRUD 及强制执行规则 - **Reports** — PDF, JSON, CSV 生成并支持调度 - **Audit Log** — 不可变的审计追踪,支持过滤和导出 ### 系统 - **Terminal** — 用于手动执行扫描器命令的内嵌终端 - **Credentials Vault** — AES-256-GCM 加密的凭证存储 - **Knowledge Base** — 用于团队知识共享的笔记和常见问题 - **MCP Playground** — 针对 Claude Desktop/Code/Cursor 的交互式工具测试 - **Notifications** — 基于 Socket.IO 的实时警报 - **RBAC** — Admin, Analyst, Viewer 角色及 2FA (TOTP) ## 截图预览点击展开所有截图

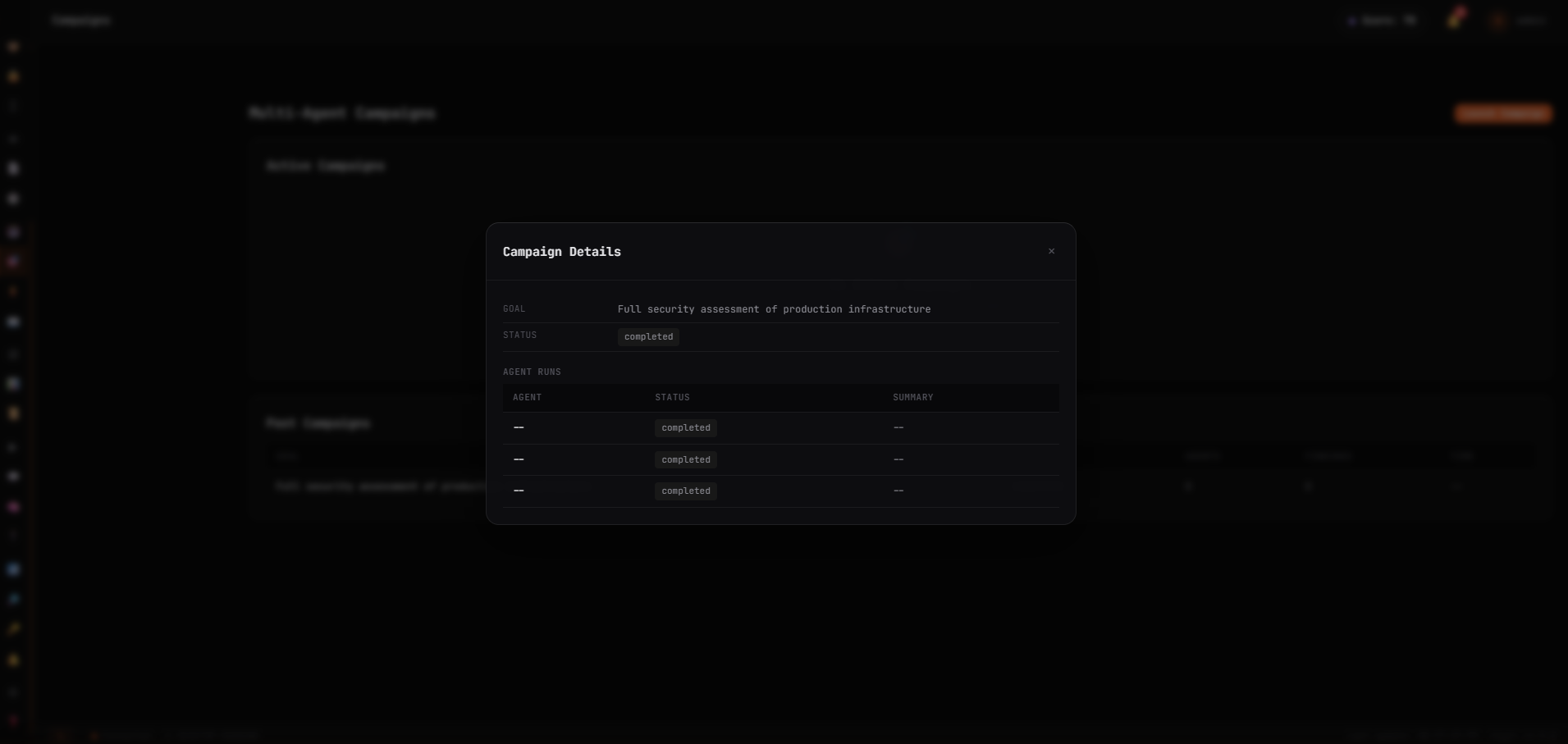

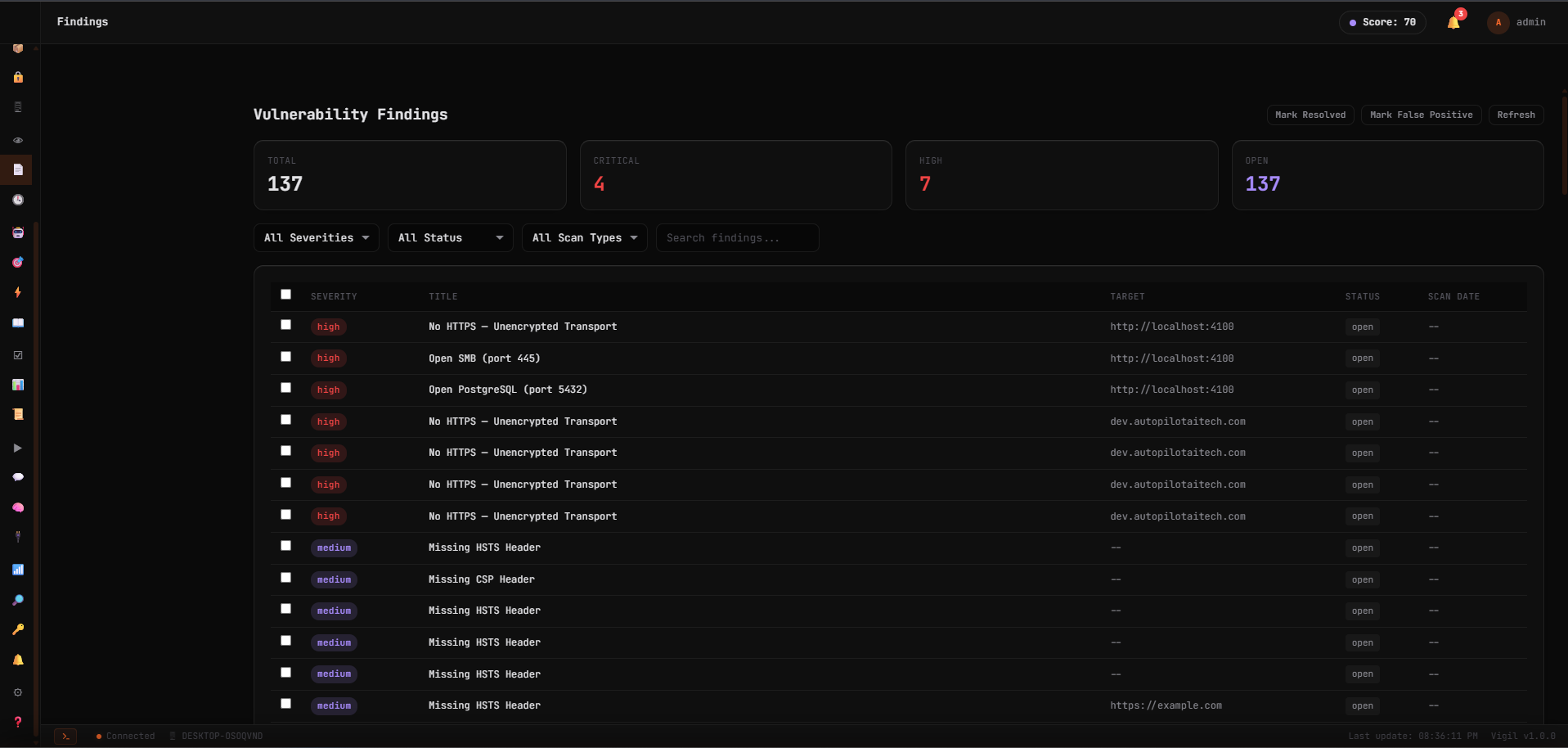

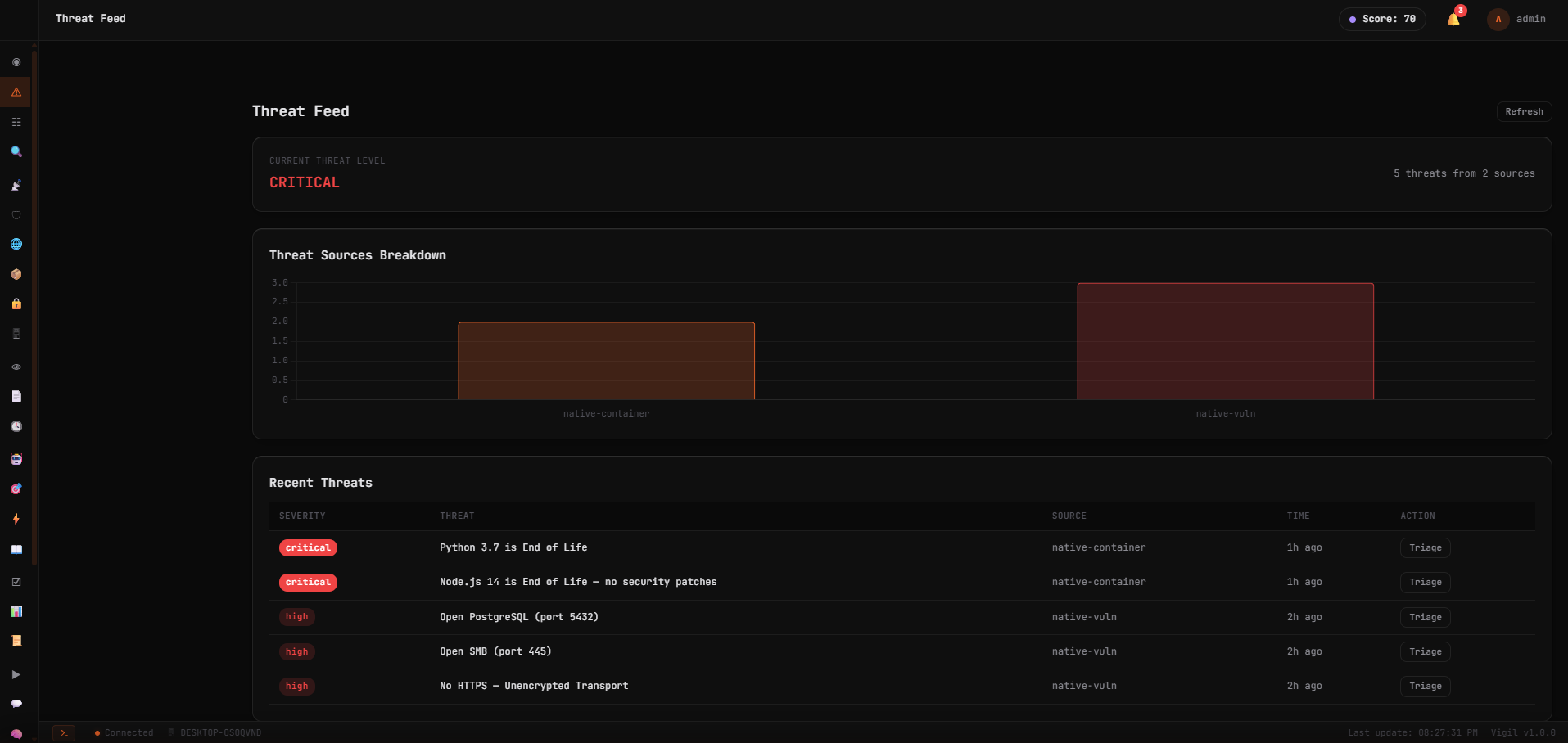

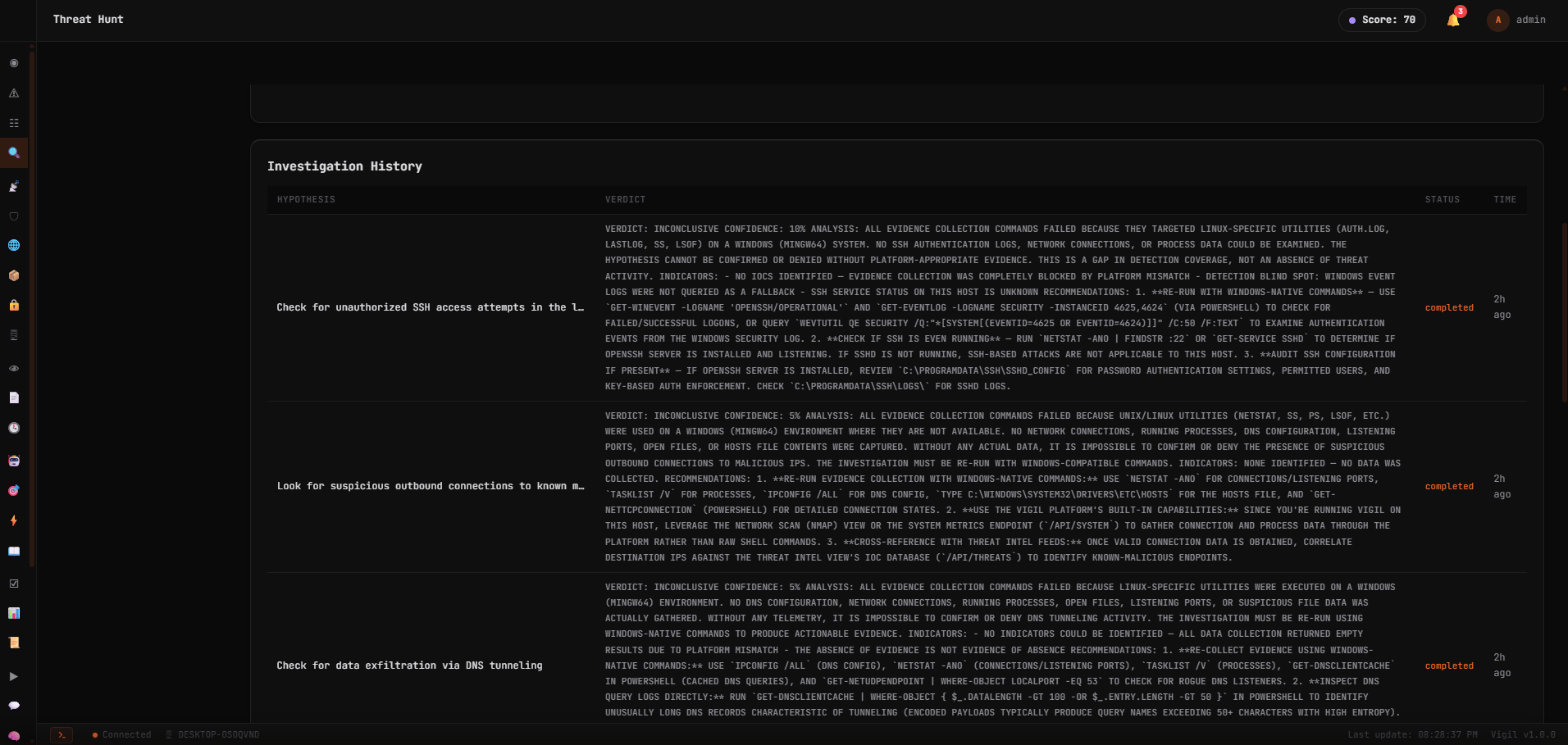

| 视图 | 截图 | |------|-----------| | Dashboard |  | | AI Terminal |  | | Security Agents |  | | Campaigns |  | | Findings |  | | Threat Feed |  | | Threat Hunt |  | | OSINT |  | | Attack Timeline |  | | Alert Triage |  | | Compliance |  | | Playbooks |  | | Pentest |  | | Reports |  | | Audit Log |  | | Credentials Vault |  | | Knowledge Base |  | | MCP Playground |  | | Notifications |  | | Settings |  | | Vigil AI |  |标签:AMSI绕过, Claude AI, CTI, DNS通配符暴力破解, FTP漏洞扫描, Google, MCP Server, MITM代理, Nikto, Nmap, Nuclei, 人工智能, 动态调试, 合规管理, 威胁检测, 安全编排, 安全运营, 扫描框架, 测试用例, 用户模式Hook绕过, 网络安全, 自主代理, 自定义脚本, 虚拟驱动器, 请求拦截, 隐私保护