micjones04/LSASS-Credential-Dumping-Detection-Lab

GitHub: micjones04/LSASS-Credential-Dumping-Detection-Lab

LSASS 凭据转储检测实验项目,演示如何使用 Sysmon 和 Splunk SIEM 检测针对 LSASS 进程的凭据窃取攻击。

Stars: 0 | Forks: 0

# LSASS 凭据转储检测实验

## 概述

本项目模拟了针对 LSASS 进程的凭据转储攻击,并演示了如何使用 Sysmon 遥测数据和 Splunk SIEM 检测此类活动。

凭据转储是攻击者常用的一种技术,用于从系统内存中提取用户凭据,从而允许他们在网络内进行横向移动和权限提升。

在本实验中,使用 Sysinternals ProcDump 对 LSASS 内存进行了转储,并利用摄入到 Splunk 中的 Sysmon Event ID 10 日志检测到了该活动。

## 实验目标

- 在 Windows 端点上模拟凭据转储

- 使用 Sysmon 收集端点遥测数据

- 将日志摄入到 Splunk SIEM

- 为可疑的 LSASS 访问创建检测查询

- 将活动映射到 MITRE ATT&CK 框架

## 实验环境

| 系统 | 角色 |

|------|------|

| Kali Linux | 攻击机 |

| Windows 10 | 目标端点 |

| Windows Server 2022 | 域控制器 |

| Splunk Enterprise | SIEM |

| Sysmon | 端点日志记录 |

# 攻击模拟

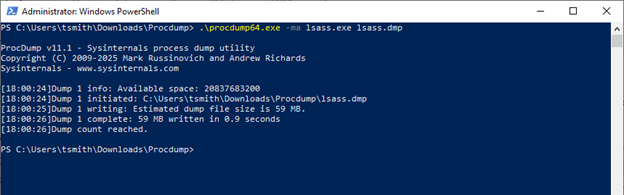

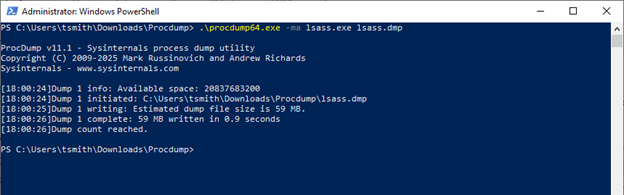

为了模拟凭据转储,使用 Sysinternals **ProcDump** 实用程序创建了 LSASS 进程的内存转储。

在 Windows 端点上执行了以下命令:

此命令强制对 **Local Security Authority Subsystem Service (LSASS)** 进程进行完整的内存转储。

LSASS 存储敏感的身份验证数据,例如:

- NTLM 密码哈希

- Kerberos 票据

- 缓存的凭据

攻击者经常转储 LSASS 内存以提取凭据并在网络中执行**横向移动**。

执行后,创建了以下转储文件:

lsass.dmp

# 检测遥测

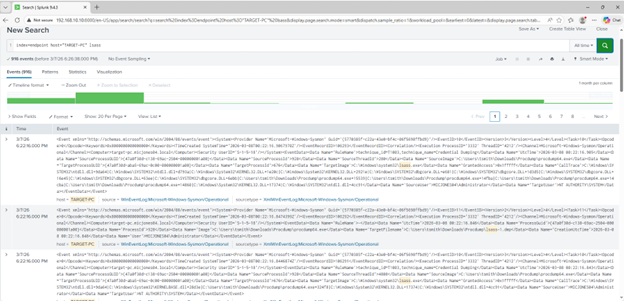

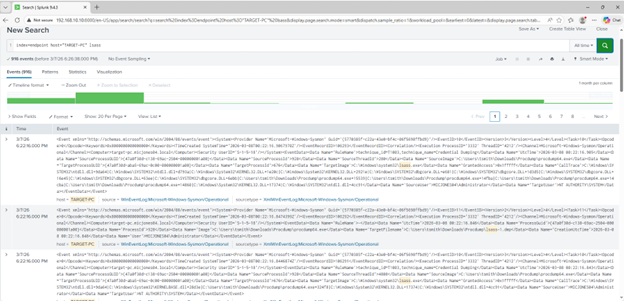

凭据转储活动触发了 **Sysmon Event ID 10 (Process Access)**。

当一个进程尝试访问另一个进程的内存时,会发生此事件。

在事件日志中观察到的关键字段:

| 字段 | 值 |

|------|------|

| SourceImage | procdump64.exe |

| TargetImage | lsass.exe |

| GrantedAccess | 0x1fffff |

**GrantedAccess 值 0x1fffff** 表示对 LSASS 进程内存的完全访问权限,这通常与凭据转储尝试有关。

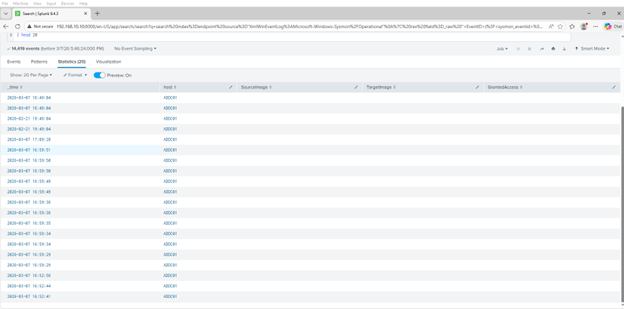

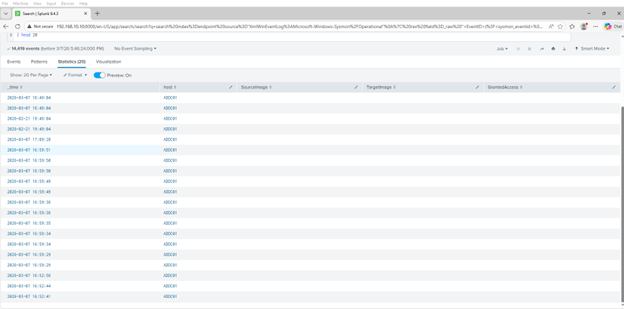

# Splunk 检测查询

使用以下搜索查询在 Splunk 中检测到了该活动:

index=endpoint source="XmlWinEventLog:Microsoft-Windows-Sysmon/Operational"

EventCode=10

TargetImage="*lsass.exe"

| table _time host SourceImage TargetImage GrantedAccess

此查询识别尝试访问 LSASS 内存的进程,并突出显示可能表明凭据转储的可疑活动。

# MITRE ATT&CK 映射

| 技术 | 描述 |

|------|------|

| T1003.001 | OS Credential Dumping: LSASS |

此技术通常被攻击者用于从系统内存获取凭据并在网络中进行横向移动。

# SOC 调查工作流

如果此警报在真实的安全运营中心 (SOC) 中触发,分析师通常会遵循类似于以下步骤的调查流程。

### 1. 分流 (Triage)

分析师识别出 **Sysmon Event ID 10** 表明某个进程正在尝试访问 LSASS 内存。

由于 LSASS 存储身份验证数据,未经授权的访问被视为高度可疑。

### 2. 调查

分析师审查事件详情并确认 **procdump64.exe** 访问了 LSASS 进程。

此行为通常与凭据转储技术相关联。

### 3. 范围分析

分析师在 SIEM 中搜索其他系统上的类似活动,以确定该行为是孤立事件还是更大规模入侵的一部分。

示例调查查询:

### 4. 遏制

如果确认存在恶意活动,受影响的端点将与网络隔离,以防止横向移动。

### 5. 根除

安全团队将移除攻击者工具,重置受损凭据,并分析 LSASS 转储文件以了解可能泄露的数据。

### 6. 经验教训

可以改进检测规则,以便在未来更好地检测可疑的 LSASS 访问。

### Splunk 日志摄入验证

此命令强制对 **Local Security Authority Subsystem Service (LSASS)** 进程进行完整的内存转储。

LSASS 存储敏感的身份验证数据,例如:

- NTLM 密码哈希

- Kerberos 票据

- 缓存的凭据

攻击者经常转储 LSASS 内存以提取凭据并在网络中执行**横向移动**。

执行后,创建了以下转储文件:

lsass.dmp

# 检测遥测

凭据转储活动触发了 **Sysmon Event ID 10 (Process Access)**。

当一个进程尝试访问另一个进程的内存时,会发生此事件。

在事件日志中观察到的关键字段:

| 字段 | 值 |

|------|------|

| SourceImage | procdump64.exe |

| TargetImage | lsass.exe |

| GrantedAccess | 0x1fffff |

**GrantedAccess 值 0x1fffff** 表示对 LSASS 进程内存的完全访问权限,这通常与凭据转储尝试有关。

# Splunk 检测查询

使用以下搜索查询在 Splunk 中检测到了该活动:

index=endpoint source="XmlWinEventLog:Microsoft-Windows-Sysmon/Operational"

EventCode=10

TargetImage="*lsass.exe"

| table _time host SourceImage TargetImage GrantedAccess

此查询识别尝试访问 LSASS 内存的进程,并突出显示可能表明凭据转储的可疑活动。

# MITRE ATT&CK 映射

| 技术 | 描述 |

|------|------|

| T1003.001 | OS Credential Dumping: LSASS |

此技术通常被攻击者用于从系统内存获取凭据并在网络中进行横向移动。

# SOC 调查工作流

如果此警报在真实的安全运营中心 (SOC) 中触发,分析师通常会遵循类似于以下步骤的调查流程。

### 1. 分流 (Triage)

分析师识别出 **Sysmon Event ID 10** 表明某个进程正在尝试访问 LSASS 内存。

由于 LSASS 存储身份验证数据,未经授权的访问被视为高度可疑。

### 2. 调查

分析师审查事件详情并确认 **procdump64.exe** 访问了 LSASS 进程。

此行为通常与凭据转储技术相关联。

### 3. 范围分析

分析师在 SIEM 中搜索其他系统上的类似活动,以确定该行为是孤立事件还是更大规模入侵的一部分。

示例调查查询:

### 4. 遏制

如果确认存在恶意活动,受影响的端点将与网络隔离,以防止横向移动。

### 5. 根除

安全团队将移除攻击者工具,重置受损凭据,并分析 LSASS 转储文件以了解可能泄露的数据。

### 6. 经验教训

可以改进检测规则,以便在未来更好地检测可疑的 LSASS 访问。

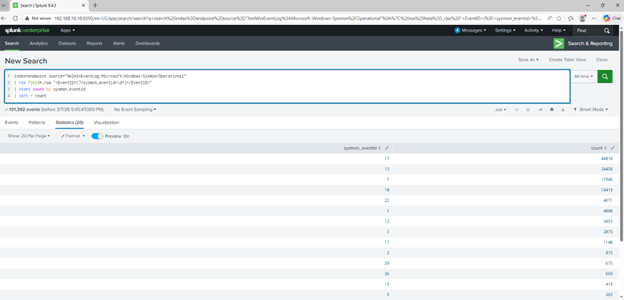

### Splunk 日志摄入验证

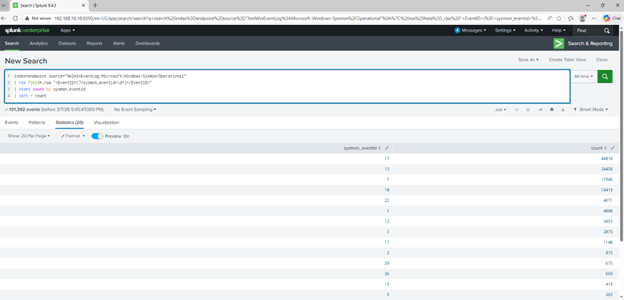

### Sysmon 事件统计

### Sysmon 事件统计

### Sysmon Event ID 10 – LSASS 访问

### Sysmon Event ID 10 – LSASS 访问

### Splunk 检测结果

### Splunk 检测结果

此命令强制对 **Local Security Authority Subsystem Service (LSASS)** 进程进行完整的内存转储。

LSASS 存储敏感的身份验证数据,例如:

- NTLM 密码哈希

- Kerberos 票据

- 缓存的凭据

攻击者经常转储 LSASS 内存以提取凭据并在网络中执行**横向移动**。

执行后,创建了以下转储文件:

lsass.dmp

# 检测遥测

凭据转储活动触发了 **Sysmon Event ID 10 (Process Access)**。

当一个进程尝试访问另一个进程的内存时,会发生此事件。

在事件日志中观察到的关键字段:

| 字段 | 值 |

|------|------|

| SourceImage | procdump64.exe |

| TargetImage | lsass.exe |

| GrantedAccess | 0x1fffff |

**GrantedAccess 值 0x1fffff** 表示对 LSASS 进程内存的完全访问权限,这通常与凭据转储尝试有关。

# Splunk 检测查询

使用以下搜索查询在 Splunk 中检测到了该活动:

index=endpoint source="XmlWinEventLog:Microsoft-Windows-Sysmon/Operational"

EventCode=10

TargetImage="*lsass.exe"

| table _time host SourceImage TargetImage GrantedAccess

此查询识别尝试访问 LSASS 内存的进程,并突出显示可能表明凭据转储的可疑活动。

# MITRE ATT&CK 映射

| 技术 | 描述 |

|------|------|

| T1003.001 | OS Credential Dumping: LSASS |

此技术通常被攻击者用于从系统内存获取凭据并在网络中进行横向移动。

# SOC 调查工作流

如果此警报在真实的安全运营中心 (SOC) 中触发,分析师通常会遵循类似于以下步骤的调查流程。

### 1. 分流 (Triage)

分析师识别出 **Sysmon Event ID 10** 表明某个进程正在尝试访问 LSASS 内存。

由于 LSASS 存储身份验证数据,未经授权的访问被视为高度可疑。

### 2. 调查

分析师审查事件详情并确认 **procdump64.exe** 访问了 LSASS 进程。

此行为通常与凭据转储技术相关联。

### 3. 范围分析

分析师在 SIEM 中搜索其他系统上的类似活动,以确定该行为是孤立事件还是更大规模入侵的一部分。

示例调查查询:

### 4. 遏制

如果确认存在恶意活动,受影响的端点将与网络隔离,以防止横向移动。

### 5. 根除

安全团队将移除攻击者工具,重置受损凭据,并分析 LSASS 转储文件以了解可能泄露的数据。

### 6. 经验教训

可以改进检测规则,以便在未来更好地检测可疑的 LSASS 访问。

### Splunk 日志摄入验证

此命令强制对 **Local Security Authority Subsystem Service (LSASS)** 进程进行完整的内存转储。

LSASS 存储敏感的身份验证数据,例如:

- NTLM 密码哈希

- Kerberos 票据

- 缓存的凭据

攻击者经常转储 LSASS 内存以提取凭据并在网络中执行**横向移动**。

执行后,创建了以下转储文件:

lsass.dmp

# 检测遥测

凭据转储活动触发了 **Sysmon Event ID 10 (Process Access)**。

当一个进程尝试访问另一个进程的内存时,会发生此事件。

在事件日志中观察到的关键字段:

| 字段 | 值 |

|------|------|

| SourceImage | procdump64.exe |

| TargetImage | lsass.exe |

| GrantedAccess | 0x1fffff |

**GrantedAccess 值 0x1fffff** 表示对 LSASS 进程内存的完全访问权限,这通常与凭据转储尝试有关。

# Splunk 检测查询

使用以下搜索查询在 Splunk 中检测到了该活动:

index=endpoint source="XmlWinEventLog:Microsoft-Windows-Sysmon/Operational"

EventCode=10

TargetImage="*lsass.exe"

| table _time host SourceImage TargetImage GrantedAccess

此查询识别尝试访问 LSASS 内存的进程,并突出显示可能表明凭据转储的可疑活动。

# MITRE ATT&CK 映射

| 技术 | 描述 |

|------|------|

| T1003.001 | OS Credential Dumping: LSASS |

此技术通常被攻击者用于从系统内存获取凭据并在网络中进行横向移动。

# SOC 调查工作流

如果此警报在真实的安全运营中心 (SOC) 中触发,分析师通常会遵循类似于以下步骤的调查流程。

### 1. 分流 (Triage)

分析师识别出 **Sysmon Event ID 10** 表明某个进程正在尝试访问 LSASS 内存。

由于 LSASS 存储身份验证数据,未经授权的访问被视为高度可疑。

### 2. 调查

分析师审查事件详情并确认 **procdump64.exe** 访问了 LSASS 进程。

此行为通常与凭据转储技术相关联。

### 3. 范围分析

分析师在 SIEM 中搜索其他系统上的类似活动,以确定该行为是孤立事件还是更大规模入侵的一部分。

示例调查查询:

### 4. 遏制

如果确认存在恶意活动,受影响的端点将与网络隔离,以防止横向移动。

### 5. 根除

安全团队将移除攻击者工具,重置受损凭据,并分析 LSASS 转储文件以了解可能泄露的数据。

### 6. 经验教训

可以改进检测规则,以便在未来更好地检测可疑的 LSASS 访问。

### Splunk 日志摄入验证

### Sysmon Event ID 10 – LSASS 访问

### Sysmon Event ID 10 – LSASS 访问

### Splunk 检测结果

### Splunk 检测结果

标签:AMSI绕过, Conpot, LSASS, ProcDump, Ruby on Rails, Sysmon, T1003.001, Windows安全, 内存转储, 威胁检测, 数字取证, 红队模拟, 网络安全, 自动化脚本, 隐私保护