naufalafif/mcpscan-swiftbar

GitHub: naufalafif/mcpscan-swiftbar

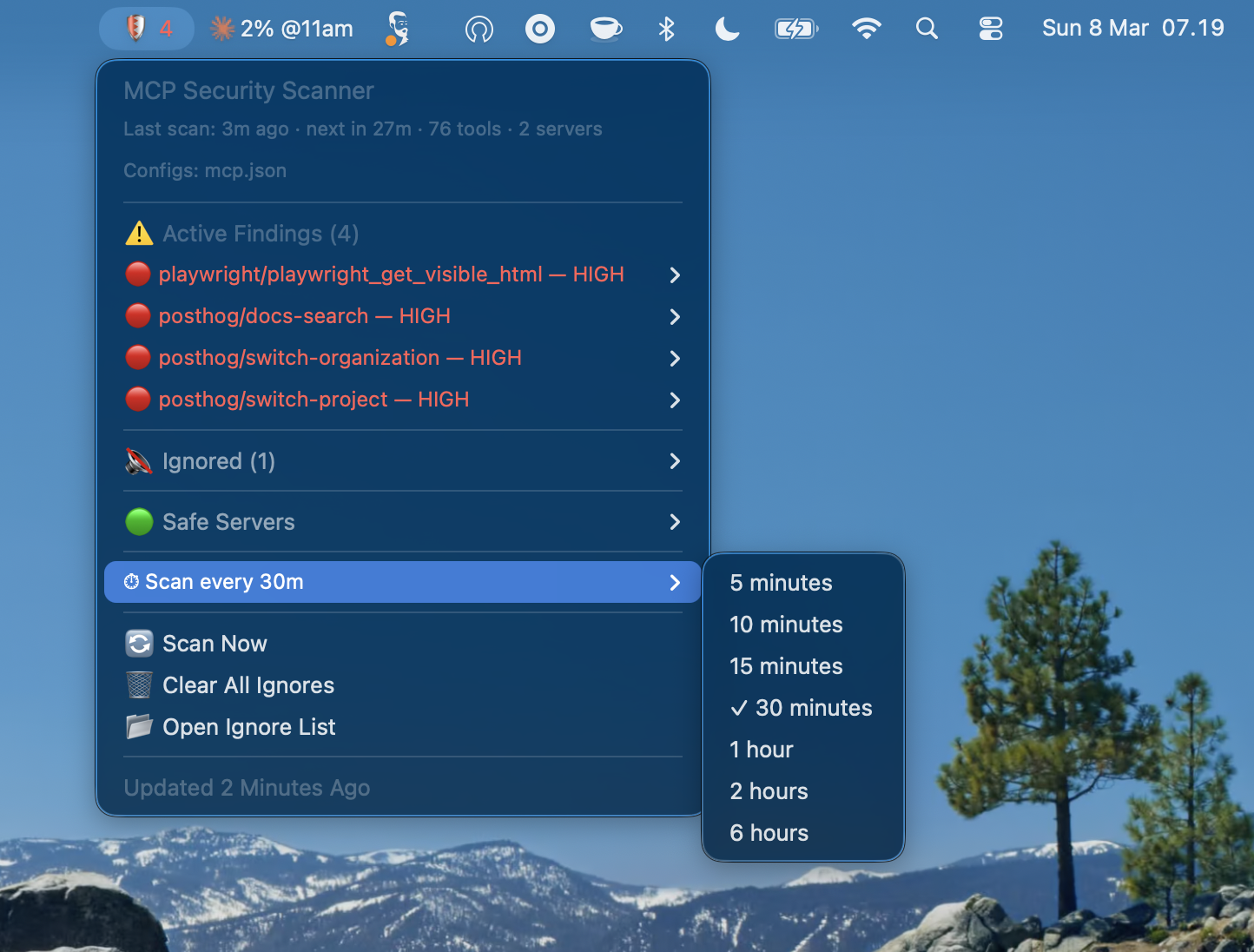

macOS菜单栏插件,实时监控MCP服务器配置的安全漏洞并可视化展示扫描结果。

Stars: 0 | Forks: 0

# MCP 扫描栏

标签:AI 安全, Cisco mcp-scanner, Claude Desktop, DNS 反向解析, DNS枚举, LLM 工具安全, macOS 菜单栏, Mac 自动化, MCP 安全扫描, Shell 脚本, SwiftBar 插件, TLS, 应用安全, 数据渗透检测, 无线安全, 网络安全工具, 逆向工具, 防御工具