GodwinJoeDionisus/Recon-Automation-Tool

GitHub: GodwinJoeDionisus/Recon-Automation-Tool

基于 Python 的侦察自动化框架,整合子域名枚举、端口扫描、技术检测和目录发现,为渗透测试和 Bug Bounty 提供一键式信息收集与报告生成能力。

Stars: 0 | Forks: 0

# 🛡 高级侦察自动化工具

一个基于 Python 的**自动化侦察框架**,专为网络安全学习、渗透测试练习和 Bug Bounty 侦察工作流程而设计。

该工具自动化了安全专业人员通常在**安全评估初始阶段**执行的多个侦察任务。

# 🚀 功能特性

🔎 子域名枚举

⚡ 多线程端口扫描

🧠 服务检测

🌐 Web 技术检测

📂 包含 HTTP 状态码的目录发现

📄 自动侦察报告生成

🎨 彩色终端输出

📊 侦察摘要仪表板

# 🧠 什么是侦察?

侦察是**渗透测试的第一阶段**,安全专业人员在此阶段收集有关目标系统的信息。

其目标是识别:

* 子域名

* 开放端口

* 运行中的服务

* Web 技术

* 隐藏目录

这些信息有助于了解**目标的攻击面**。

该工具自动化了整个流程。

# 🏗 侦察工作流

该工具遵循结构化的侦察流水线:

```

Target Domain

│

▼

Subdomain Enumeration

│

▼

Port Scanning (Multithreaded)

│

▼

Service Detection

│

▼

Technology Detection

│

▼

Directory Discovery

│

▼

Recon Report Generator

│

▼

Recon Summary Dashboard

```

每个模块协同工作,提供**完整的侦察分析**。

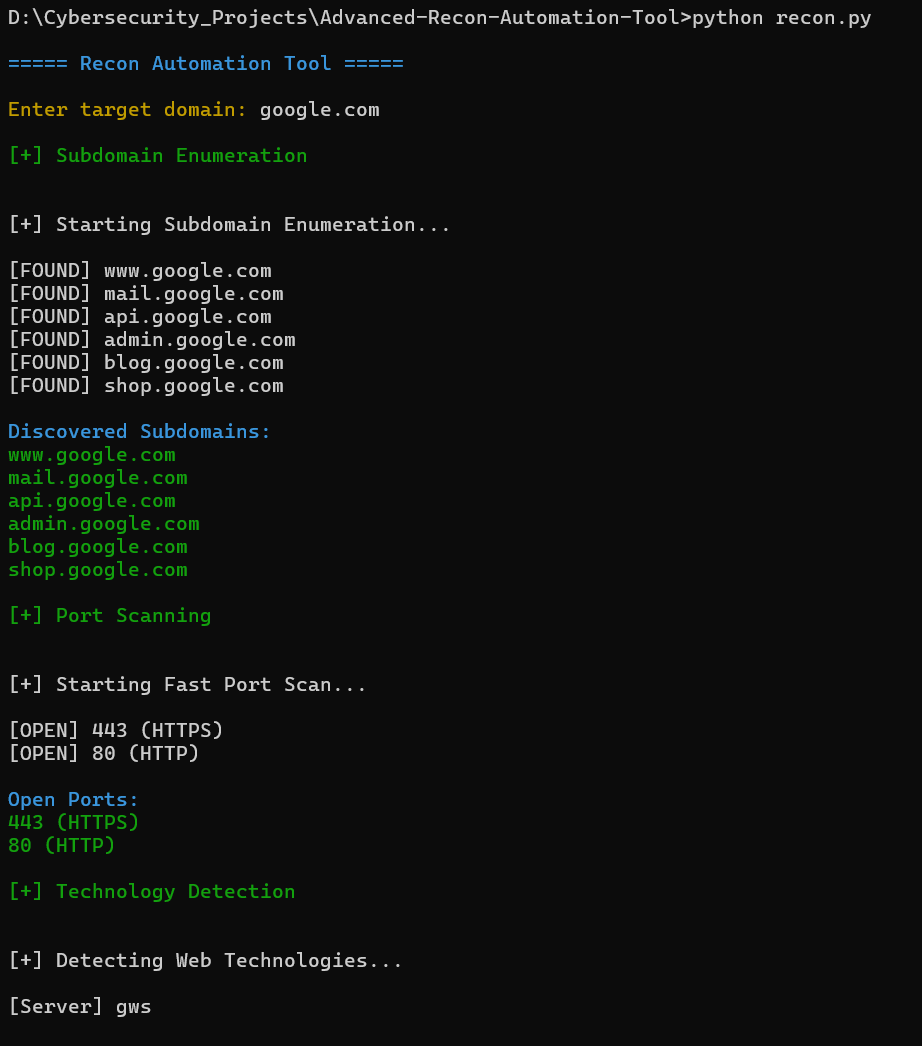

# 📸 侦察工具执行

## 🔍 侦察扫描流程

以下截图展示了该工具执行的**完整扫描工作流**。

该工具自动执行多种侦察技术。

### 1️⃣ 子域名枚举

该工具使用**基于字典的枚举技术**来发现可能的子域名。

发现的子域名示例:

```

www.google.com

mail.google.com

api.google.com

admin.google.com

blog.google.com

shop.google.com

```

子域名枚举有助于识别**属于目标组织的其他基础设施**。

### 2️⃣ 端口扫描与服务检测

该工具执行**多线程端口扫描**以识别目标系统上的开放端口。

示例输出:

```

[OPEN] 443 (HTTPS)

[OPEN] 80 (HTTP)

```

开放端口表示**正在运行的网络服务**,这可能会暴露潜在的攻击向量。

### 3️⃣ 技术检测

该工具分析 HTTP 响应头以检测目标服务器使用的 Web 技术。

示例:

```

Server: gws

```

技术检测帮助安全分析师了解**目标网站背后运行的 Web 基础设施**。

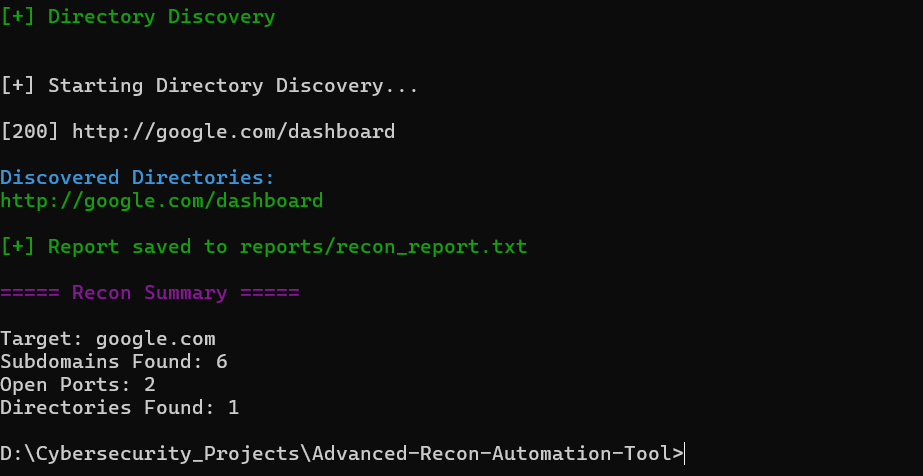

### 4️⃣ 目录发现

该工具尝试使用字典发现隐藏的 Web 目录。

示例:

```

[200] http://google.com/dashboard

```

目录发现有助于识别:

* 管理面板

* API 端点

* 备份文件

* 隐藏的 Web 资源

HTTP 状态码有助于确定目录**是否存在或可访问**。

# 📊 侦察摘要

该工具在每次扫描结束时生成一个**摘要仪表板**。

摘要输出示例:

```

===== Recon Summary =====

Target: google.com

Subdomains Found: 6

Open Ports: 2

Directories Found: 1

```

这提供了**已发现攻击面的快速概览**。

# 📄 侦察报告生成

该工具自动将侦察结果保存到报告文件中。

报告位置:

```

reports/recon_report.txt

```

报告示例:

```

===== Reconnaissance Report =====

Target: example.com

Subdomains Discovered:

www.example.com

api.example.com

Open Ports:

80

443

Discovered Directories:

/admin

/login

```

报告允许分析师**存储侦察结果以供进一步调查**。

# 📂 项目结构

```

Advanced-Recon-Automation-Tool

│

├── recon.py

│

├── modules

│ ├── subdomain_enum.py

│ ├── port_scanner.py

│ ├── tech_detector.py

│ ├── dir_scanner.py

│ └── report_generator.py

│

├── wordlists

│ ├── subdomains.txt

│ └── directories.txt

│

├── reports

│ └── recon_report.txt

│

├── screenshots

│ ├── recon_scan_process.png

│ └── recon_summary_output.png

│

└── README.md

```

# ⚙ 安装说明

克隆仓库:

```

git clone https://github.com/yourusername/Advanced-Recon-Automation-Tool.git

```

进入项目目录:

```

cd Advanced-Recon-Automation-Tool

```

安装所需依赖:

```

pip install requests colorama

```

# ▶ 运行工具

运行主脚本:

```

python recon.py

```

在提示时输入目标域名:

```

Enter target domain: example.com

```

该工具将自动执行侦察并生成结果。

# 🎯 教育目的

本项目是**网络安全学习作品集**的一部分,旨在展示侦察自动化技术的实际应用。

它模拟了**安全分析师、渗透测试人员和 Bug Bounty 研究人员**在安全评估的侦察阶段所使用的工作流程。

# 👨💻 作者

**Godwin Joe Dionisus**

网络安全与网络专业学生

⭐ 构建实用的网络安全工具并持续提升安全技能。

标签:Python, Qt框架, 子域名枚举, 密码管理, 批量查询, 技术检测, 插件系统, 攻击面分析, 数据统计, 无后门, 服务识别, 目录发现, 端口扫描, 系统安全, 网络安全, 自动化侦察, 资产探测, 逆向工具, 隐私保护