raj151020/web-vuln-scanner

GitHub: raj151020/web-vuln-scanner

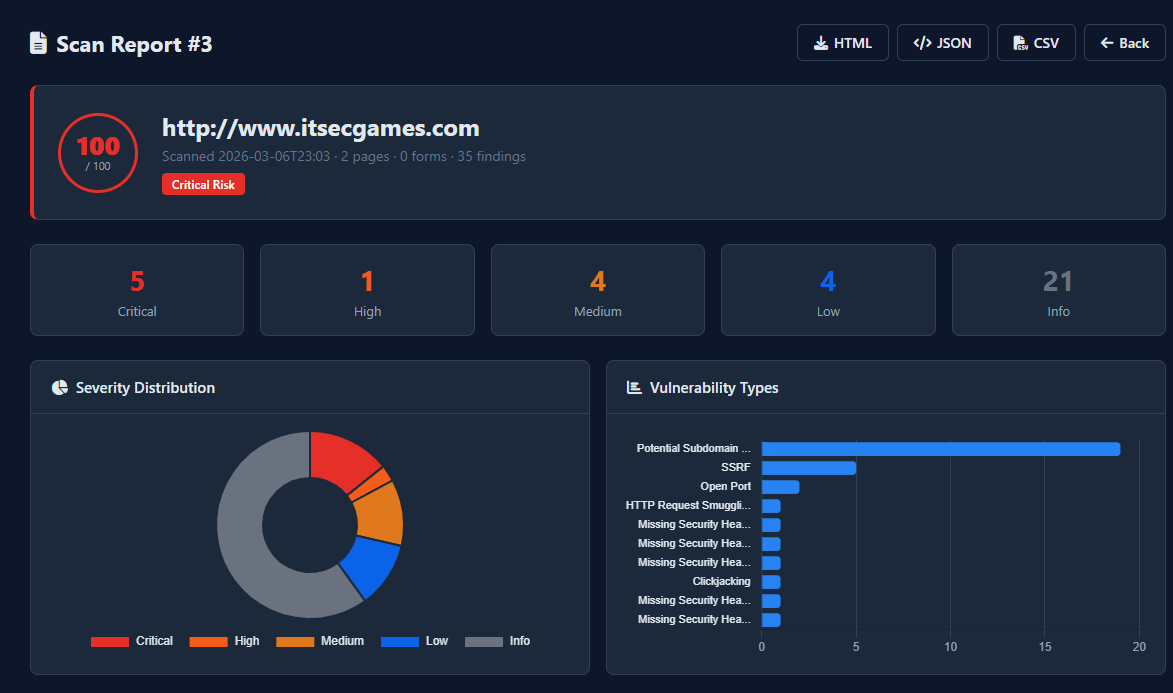

基于 Python 异步架构的轻量级 Web 漏洞扫描器,配备 Flask 可视化仪表盘,支持 23+ 检测模块和多格式报告导出。

Stars: 1 | Forks: 0

# 异步 Web 漏洞扫描器

## 性能

| 模式 | 运行时间 | 提速比 |

|---|---:|---:|

| 同步 | ~65 s | 1.0× |

| **异步** | **~7.3 s** | **8.9×** |

对抗性回归测试(针对内置测试服务器):

| 指标 | 结果 |

|---|---:|

| 测试用例 | 105 |

| 检出数量 | 105 |

| 检出率 | **100%** |

## 截图

| 仪表盘 | 报告 |

|---|---|

|  |  |

## 项目结构

```

web-vuln-scanner/

├── app.py # Flask dashboard

├── database.py # SQLite persistence

├── requirements.txt

├── scanner/ # Detection engine

│ ├── async_scan_engine.py

│ ├── async_engine.py

│ ├── scan_config.py

│ ├── enhanced_crawler.py

│ ├── reporter.py

│ ├── async_sqli.py # ... and 20+ more modules

│ └── ...

├── templates/ # Jinja2 templates

├── static/ # CSS & JS

├── tests/

│ ├── test_server.py # Adversarial test server

│ └── run_pentest_suite.py

├── docs/ # Architecture, methodology, case study

├── screenshots/

└── examples/reports/ # Sample output artifacts

```

## 文档

| 文档 | 描述 |

|---|---|

| [架构](docs/architecture.md) | 系统设计和数据流 |

| [安全方法论](docs/security_methodology.md) | 检测技术说明 |

| [案例研究](docs/case_study.md) | 工程决策和经验教训 |

| [渗透测试场景](docs/advanced_pentest_scenarios.md) | 对抗性绕过技术 |

## 贡献

欢迎贡献。请先开启一个 Issue 来讨论您想要进行的更改。有关指南,请参阅 [CONTRIBUTING.md](CONTRIBUTING.md)。

## 许可证

[MIT](LICENSE) — Raj Kareliya

注入 (Injection)

- SQL 注入(基于报错、布尔盲注、基于时间) - JSON API SQL 注入 - 命令注入(包括盲注时序) - CRLF / Header 注入 - Host Header 注入跨站脚本攻击 (XSS)

- 反射型 XSS - 存储型 XSS(基于 Canary 验证) - 基于 DOM 的 XSS(源/汇分析) - 上下文感知 Payload - SVG 上传 XSS服务端

- SSRF(含 IP 编码绕过、协议走私) - HTTP 请求走私(CL.TE / TE.CL) - Web 缓存投毒 - XXE(通过 OOB 检测)访问控制与会话

- CSRF(Token 存在性 + SameSite Cookie 分析) - IDOR(顺序 ID 探测) - JWT 漏洞(alg:none、弱 HMAC、缺失 exp) - 开放重定向(3xx + JS + meta-refresh)配置错误

- 缺失安全响应头 - CORS 配置错误 - 目录列举 - 敏感文件暴露(.env, .git, 备份文件) - 子域名接管 - 开放端口检测专为学习、作品集展示和授权安全测试而构建。

标签:aiohttp, asyncio, ATT&CK 框架, CISA项目, Flask仪表盘, OWASP Top 10, Python安全工具, Web漏洞扫描器, 代码生成, 反取证, 可视化报告, 安全测试, 安全评估, 对称加密, 开源扫描器, 异步扫描, 攻击性安全, 渗透测试工具, 网络安全, 自动化审计, 计算机取证, 逆向工具, 隐私保护