DurgaRamireddy/Home-SOC-Lab---Simulated-Intrusion-Privilege-Escalation-Investigation

GitHub: DurgaRamireddy/Home-SOC-Lab---Simulated-Intrusion-Privilege-Escalation-Investigation

一个模拟 SSH 暴力破解入侵和权限提升的家庭 SOC 实验室教程,涵盖从攻击模拟、日志分析到事件响应的完整安全调查流程。

Stars: 1 | Forks: 0

# 家庭 SOC 实验室 - 模拟入侵与权限提升调查

这是一个以 SOC 分析师视角进行的实战网络安全实验,模拟了真实的 SSH 暴力破解入侵和权限提升场景,并使用 Linux 身份验证日志和取证调查技术进行了分析。

## 实验环境

| 组件 | 详情 |

|---|---|

| 攻击者 | Kali Linux (虚拟机) |

| 目标 | Ubuntu (虚拟机) |

| 网络 | 隔离的虚拟实验环境 |

| 分析日志 | `/var/log/auth.log`, `/var/log/syslog` |

**使用工具:** Nmap · Hydra · SSH · grep · last · who

## 攻击模拟流程

### 1. 侦察

对目标执行了网络侦察,以识别暴露的服务。

```

nmap -sS 192.168.x.x

nmap -sV 192.168.x.x

nmap -A 192.168.x.x

nmap -p- 192.168.x.x

```

**发现结果:**

- 仅 22 端口 (SSH) 处于开放状态

- 已识别 SSH 服务版本

- 已指纹识别目标操作系统为 Linux

- 确认了最小攻击面

### 2. SSH 暴力破解模拟

生成了自动化暴力破解登录尝试,以模拟未经授权的访问。

```

hydra -l testuser -P passlist.txt ssh://192.168.x.x

```

**观察到的行为:**

- 系统日志中记录了重复的登录失败尝试

- 模式与脚本化自动登录尝试一致

### 3. 日志分析

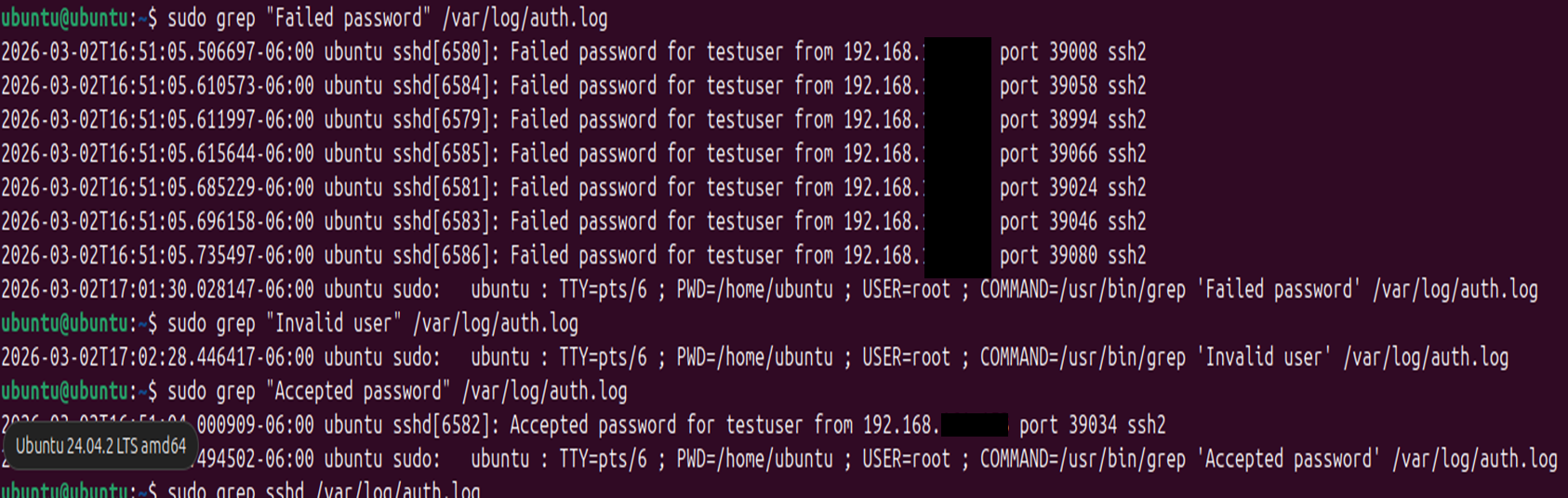

检查了身份验证日志,以揭示可疑活动并提取攻击指标。

```

sudo grep "Failed password" /var/log/auth.log

sudo grep "Invalid user" /var/log/auth.log

sudo grep "Accepted password" /var/log/auth.log

sudo grep sshd /var/log/auth.log

```

**观察到的指标:**

- 来自同一 IP 的多次身份验证失败尝试

- 无效用户的登录尝试

- 暴力破解活动后的成功登录事件

### 4. 会话调查

审查了活动和历史会话,以验证未经授权的访问。

```

last

who

```

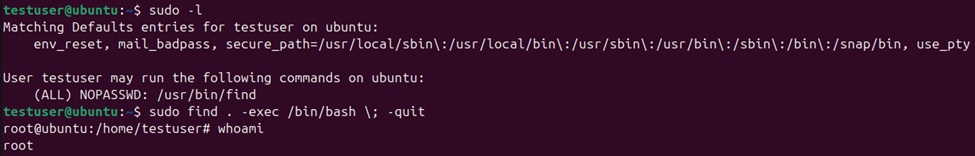

### 5. 权限提升模拟

引入了一个受控的 sudo 错误配置,以模拟权限提升漏洞。用户 `testuser` 被授予了对 `find` 二进制文件的无密码 sudo 访问权限。

```

# Sudo 配置错误

testuser ALL=(ALL) NOPASSWD: /usr/bin/find

# 通过 GTFOBins 技术进行利用

sudo -l

sudo find . -exec /bin/bash \; -quit

whoami

# 结果: root

```

**结果:** 确认成功提升权限至 root。

### 6. 提权日志证据

在身份验证日志中检测到了提权活动。

```

sudo grep sudo /var/log/auth.log

# sudo: testuser : COMMAND=/usr/bin/find

```

## 妥协指标

| IoC 类型 | 示例 | 描述 |

|---|---|---|

| 可疑 IP | 192.168.x.x | 重复 SSH 尝试的来源 |

| 登录失败 | `Failed password for testuser` | 暴力破解尝试模式 |

| 认证失败 | `pam_unix(sshd:auth)` | 重复的登录失败 |

| 权限提升 | `sudo: testuser : COMMAND=/usr/bin/find` | 错误配置的 sudo 执行 |

| 自动化行为 | 每秒多次尝试 | 脚本化暴力破解活动 |

## MITRE ATT&CK 映射

| 技术 | ID | 描述 |

|---|---|---|

| 暴力破解 | T1110 | 通过 Hydra 进行 SSH 凭据暴力破解 |

| 有效账户 | T1078 | 暴力破解后的成功登录 |

| Sudo 和 Sudo 缓存 | T1548.003 | 通过 sudo 错误配置进行权限提升 |

| Unix Shell | T1059.004 | 通过 find -exec 生成的 Shell |

## 修复措施

**遏制**

- 封锁可疑来源 IP

- 锁定受损用户账户

**根除**

```

sudo visudo

# 移除: testuser ALL=(ALL) NOPASSWD: /usr/bin/find

sudo -l # Verify removal

```

**恢复**

- 重置用户凭据

- 检查运行中的进程以查找持久化痕迹

- 审核所有 sudoers 配置

**加固建议**

- 强制执行强密码策略

- 为 SSH 访问实施 MFA

- 对所有账户应用最小权限原则

- 监控身份验证日志中的异常模式

- 仅将 SSH 访问限制受信任的 IP

## 关键结论

简单的配置错误加上薄弱的监控可能允许攻击者从初始访问发展到完全控制系统。本实验展示了有效的日志监控、适当的权限管理和强大的身份验证控制对于检测和防止这些攻击模式至关重要。

## 展示技能

`SOC 调查` `Linux 日志分析` `暴力破解检测` `权限提升分析` `IOC 识别` `事件响应` `MITRE ATT&CK 映射`

**作者:** Durga Sai Sri Ramireddy | 休斯顿大学 网络安全硕士

[](https://linkedin.com/in/durga-ramireddy)

[](https://github.com/DurgaRamireddy)

标签:auth.log, BurpSuite集成, CTI, Hydra, Nmap, SOC实验室, SSH暴力破解, 内存分配, 协议分析, 安全运营中心, 攻击调查, 数字取证, 权限提升, 渗透测试模拟, 网络安全, 网络映射, 自动化脚本, 虚拟驱动器, 身份验证日志, 隐私保护