Sacrementum/Splunk-C2-Beaconing-Hunt

GitHub: Sacrementum/Splunk-C2-Beaconing-Hunt

基于 Splunk 的 C2 信标检测实验,通过行为分析和统计异常识别网络流量中的恶意通信。

Stars: 0 | Forks: 0

# Splunk 威胁狩猎:恶意软件 C2 Beaconing 检测

*下方提供土耳其语翻译 / Türkçe çevirisi aşağıdadır.*

## 🇬🇧 英文 - 目标

本次实验的目标是对代理/网络流量执行高级威胁狩猎,以检测隐藏的恶意软件命令与控制 (C2) 通信。我不依赖静态的入侵指标 (IOC),而是利用行为分析和统计异常来识别嘈杂网络环境中的自动化 beaconing 活动。

### 工具与环境

* **SIEM:** Splunk Enterprise

* **日志来源:** 自定义模拟代理/网络日志

* **分析对象:** 恶意软件 C2 Beaconing (心跳)

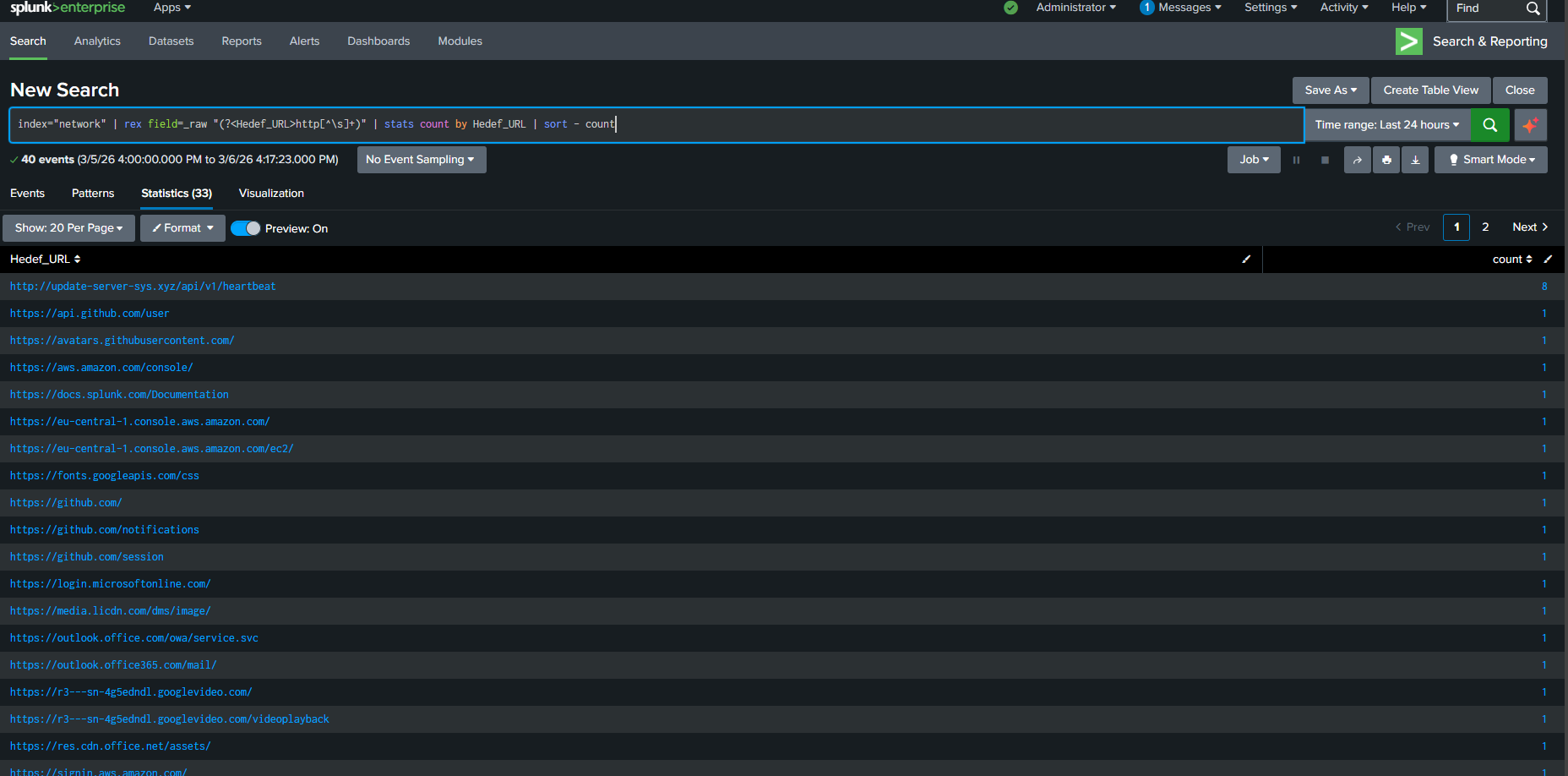

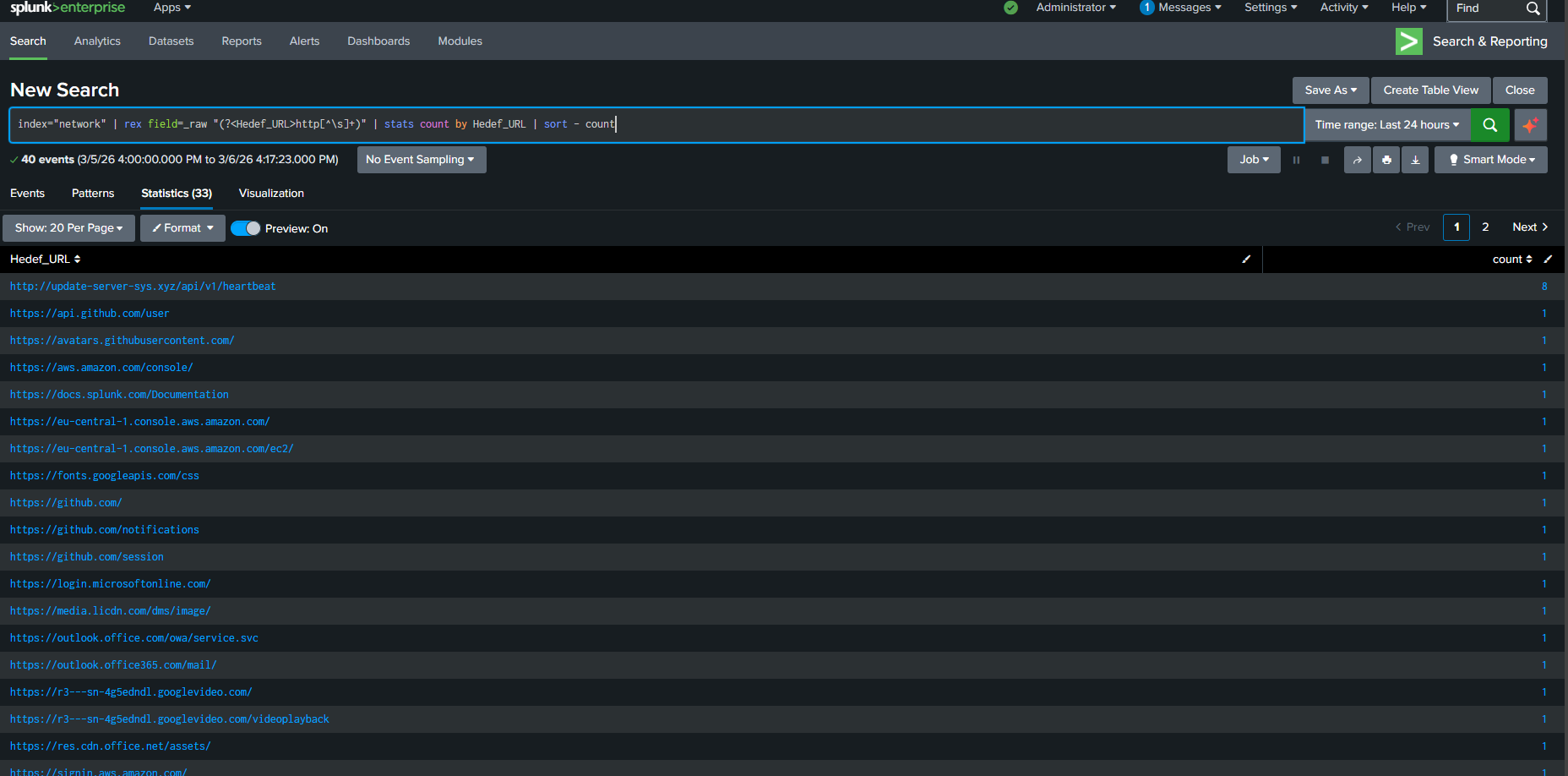

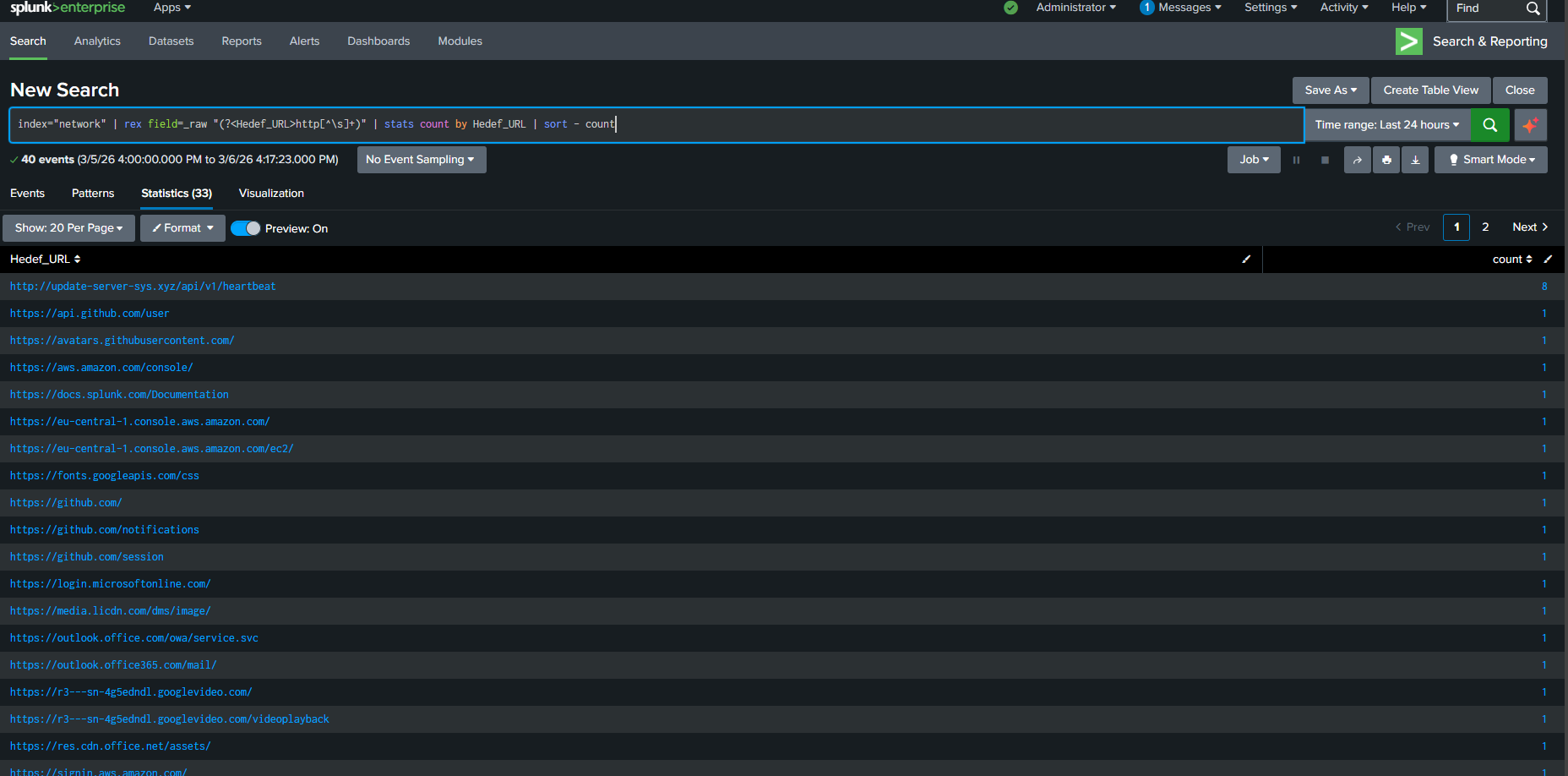

### 步骤 1: 统计异常检测与 Regex (SPL)

为了在不知道 IP 或域名的情况下找到隐藏的 C2 服务器,我编写了一个高级 SPL 查询,使用正则表达式 (`rex`) 动态提取所有 HTTP 出站请求。然后,我应用统计命令 (`stats count`) 对数据进行排序并识别异常频率模式。

* **狩猎查询:** `index="network" | rex field=_raw "(?http[^\s]+)" | stats count by Hedef_URL | sort - count`

这种基于行为的方法立即突显了恶意域名 (`update-server-sys.xyz`),与正常用户的网页浏览相比,该域名具有非自然的高频自动化连接。

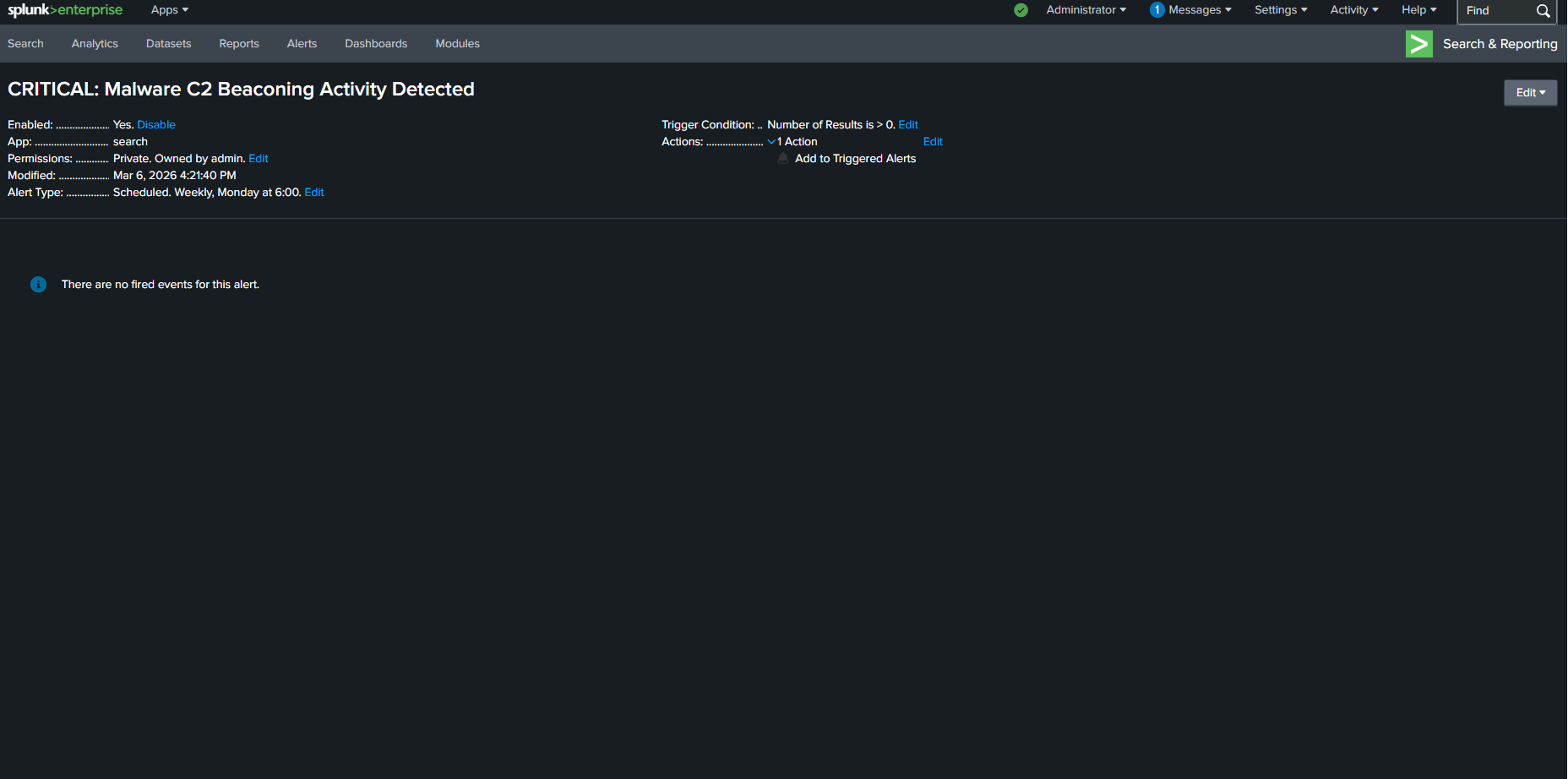

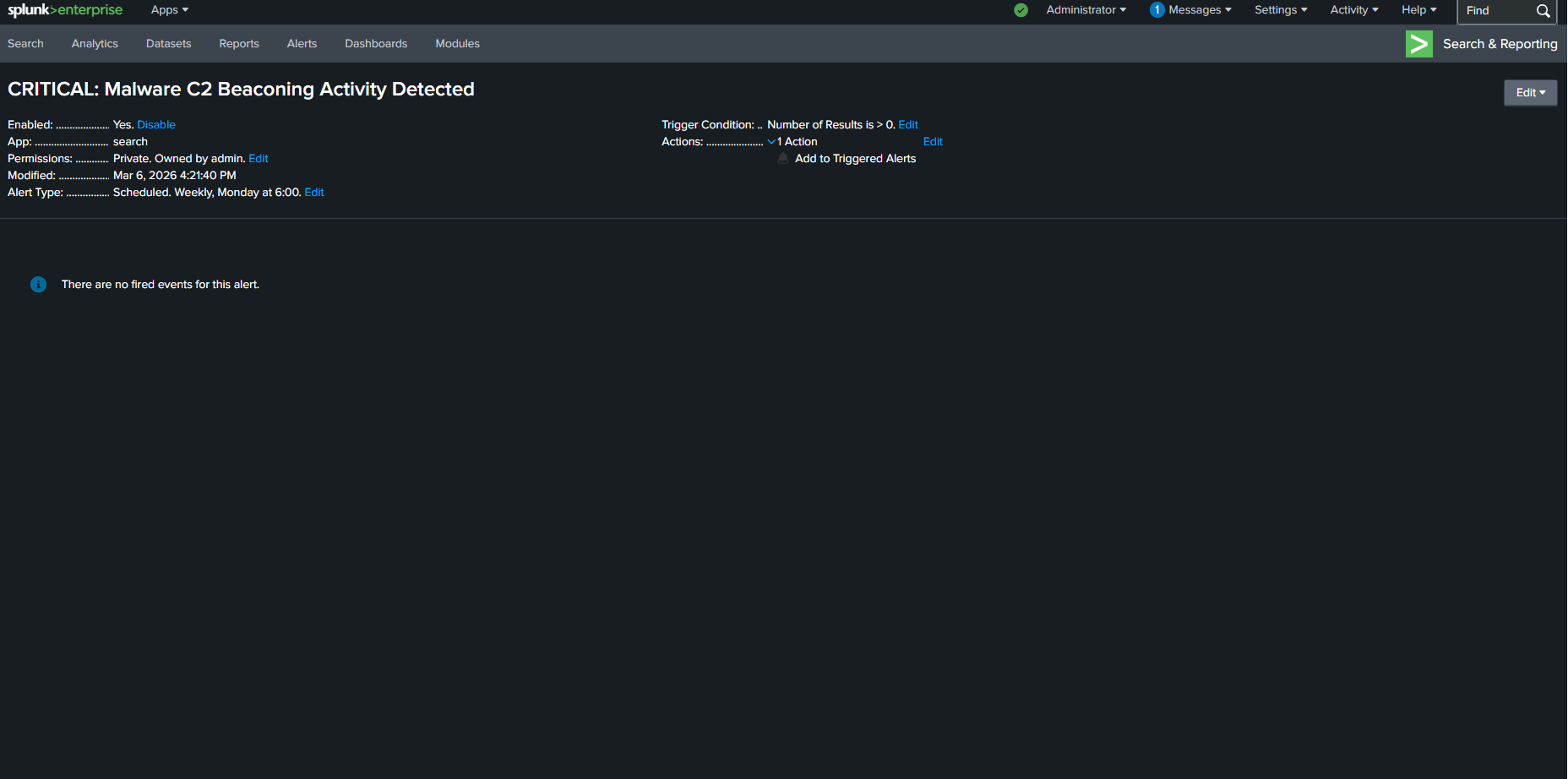

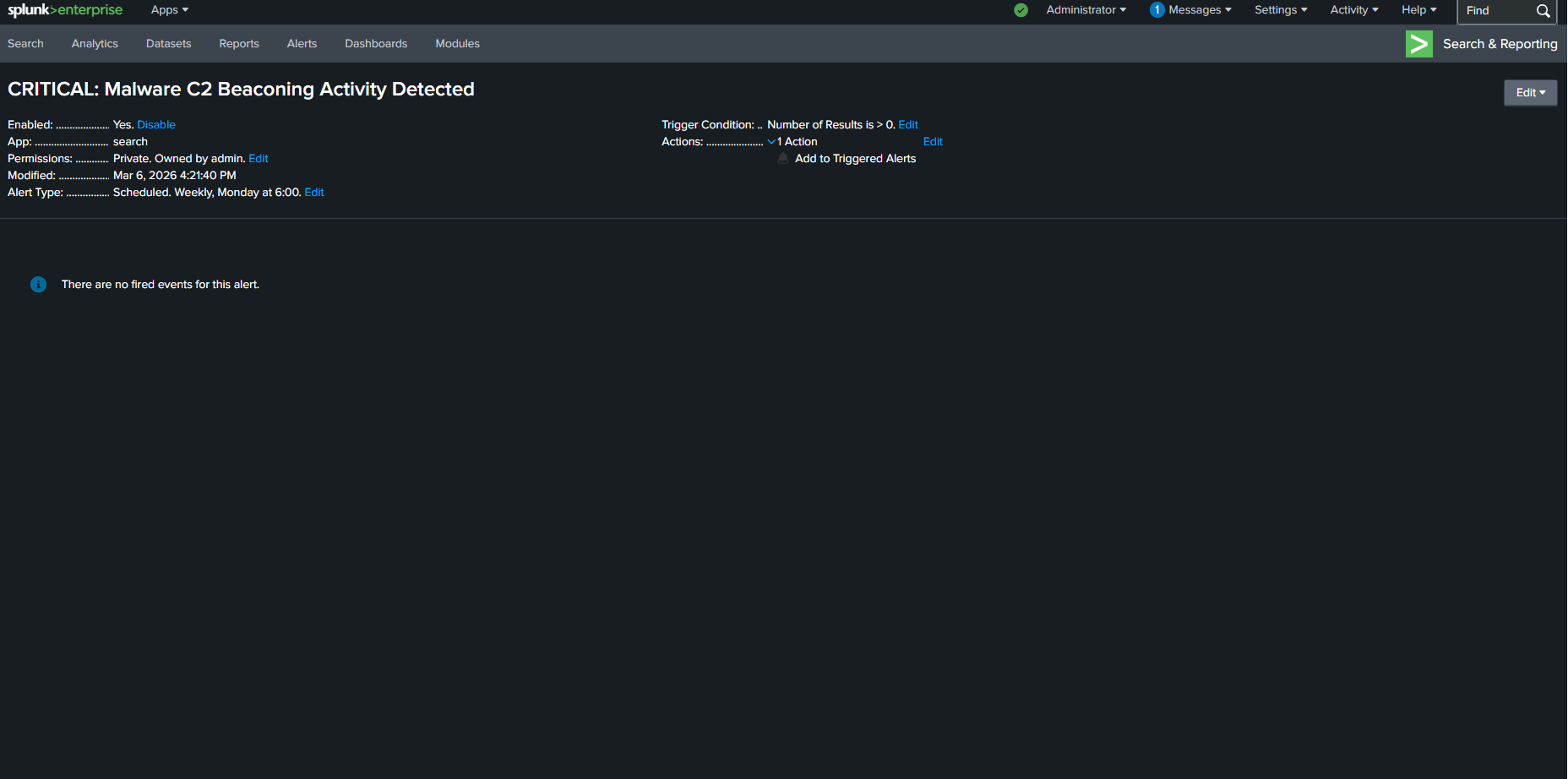

### 步骤 2: C2 告警配置

一旦识别出恶意 C2 域名,我设计了一个高严重性告警,以便在将来任何连接到此基础设施时自动触发,从而允许 SOC 团队立即隔离受感染的端点。

* **目标指标:** `update-server-sys.xyz`

* **告警标题:** CRITICAL: Malware C2 Beaconing Activity Detected

### 步骤 2: C2 告警配置

一旦识别出恶意 C2 域名,我设计了一个高严重性告警,以便在将来任何连接到此基础设施时自动触发,从而允许 SOC 团队立即隔离受感染的端点。

* **目标指标:** `update-server-sys.xyz`

* **告警标题:** CRITICAL: Malware C2 Beaconing Activity Detected

## 结论

本项目展示了在主动威胁狩猎方面的熟练程度,利用 SPL 正则表达式 和频率分析,基于行为异常而非已知签名来检测未知威胁。

## 🇹🇷 土耳其语 - 目标

Bu laboratuvarın amacı, ağ ve proxy trafiği üzerinde gelişmiş Tehdit Avcılığı (Threat Hunting) yaparak gizli Zararlı Yazılım Komuta Kontrol (C2) iletişimlerini tespit etmektir. Statik IOC'lere (Uzlaşma Göstergeleri) bel bağlamak yerine, gürültülü bir ağ ortamında otomatik beaconing (sinyal/kalp atışı) trafiğini yakalamak için davranışsal analiz ve istatistiksel anormalliklerden faydalandım.

### 工具与环境

* **SIEM:** Splunk Enterprise

* **Log Kaynağı:** Özel Simüle Edilmiş Ağ/Proxy Logları

* **İncelenen Tehdit:** Malware C2 Beaconing

### 阶段 1:统计异常检测与 Regex (SPL)

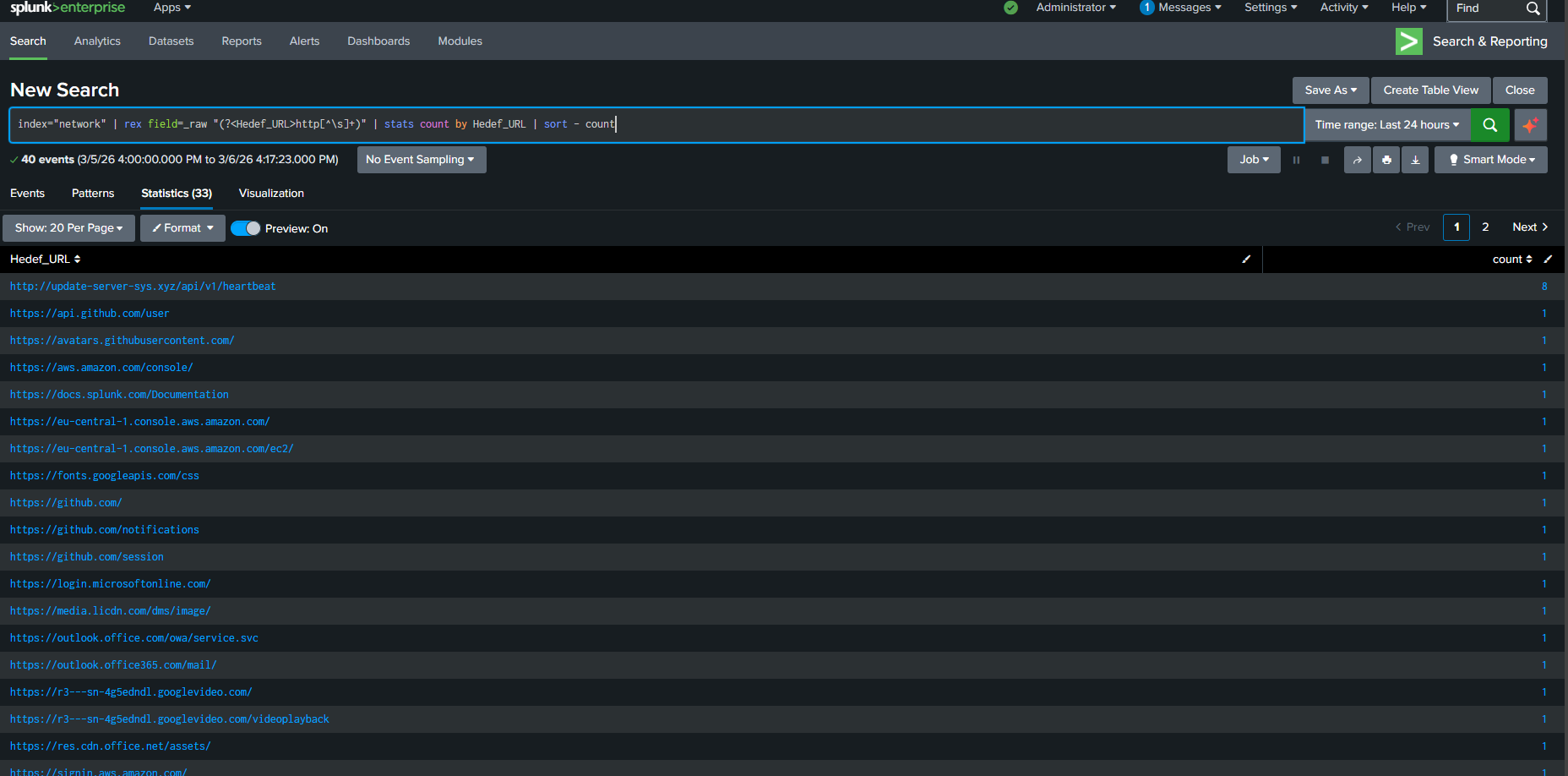

C2 sunucusunu IP veya domain (alan adı) bilgisi olmadan bulabilmek için, Regex (`rex`) kullanarak dışarıya giden tüm HTTP isteklerini dinamik olarak çıkaran gelişmiş bir SPL sorgusu yazdım. Ardından, anormal frekans kalıplarını belirleyip sıralamak için istatistiksel komutlar (`stats count`) uyguladım.

* **Avlanma Sorgusu:** `index="network" | rex field=_raw "(?

## 结论

本项目展示了在主动威胁狩猎方面的熟练程度,利用 SPL 正则表达式 和频率分析,基于行为异常而非已知签名来检测未知威胁。

## 🇹🇷 土耳其语 - 目标

Bu laboratuvarın amacı, ağ ve proxy trafiği üzerinde gelişmiş Tehdit Avcılığı (Threat Hunting) yaparak gizli Zararlı Yazılım Komuta Kontrol (C2) iletişimlerini tespit etmektir. Statik IOC'lere (Uzlaşma Göstergeleri) bel bağlamak yerine, gürültülü bir ağ ortamında otomatik beaconing (sinyal/kalp atışı) trafiğini yakalamak için davranışsal analiz ve istatistiksel anormalliklerden faydalandım.

### 工具与环境

* **SIEM:** Splunk Enterprise

* **Log Kaynağı:** Özel Simüle Edilmiş Ağ/Proxy Logları

* **İncelenen Tehdit:** Malware C2 Beaconing

### 阶段 1:统计异常检测与 Regex (SPL)

C2 sunucusunu IP veya domain (alan adı) bilgisi olmadan bulabilmek için, Regex (`rex`) kullanarak dışarıya giden tüm HTTP isteklerini dinamik olarak çıkaran gelişmiş bir SPL sorgusu yazdım. Ardından, anormal frekans kalıplarını belirleyip sıralamak için istatistiksel komutlar (`stats count`) uyguladım.

* **Avlanma Sorgusu:** `index="network" | rex field=_raw "(?http[^\s]+)" | stats count by Hedef_URL | sort - count`

Bu davranışsal yaklaşım, normal bir kullanıcının web gezintisine kıyasla doğal olmayan, çok yüksek frekansta otomatik bağlantı kuran zararlı domain'i (`update-server-sys.xyz`) anında ortaya çıkardı.

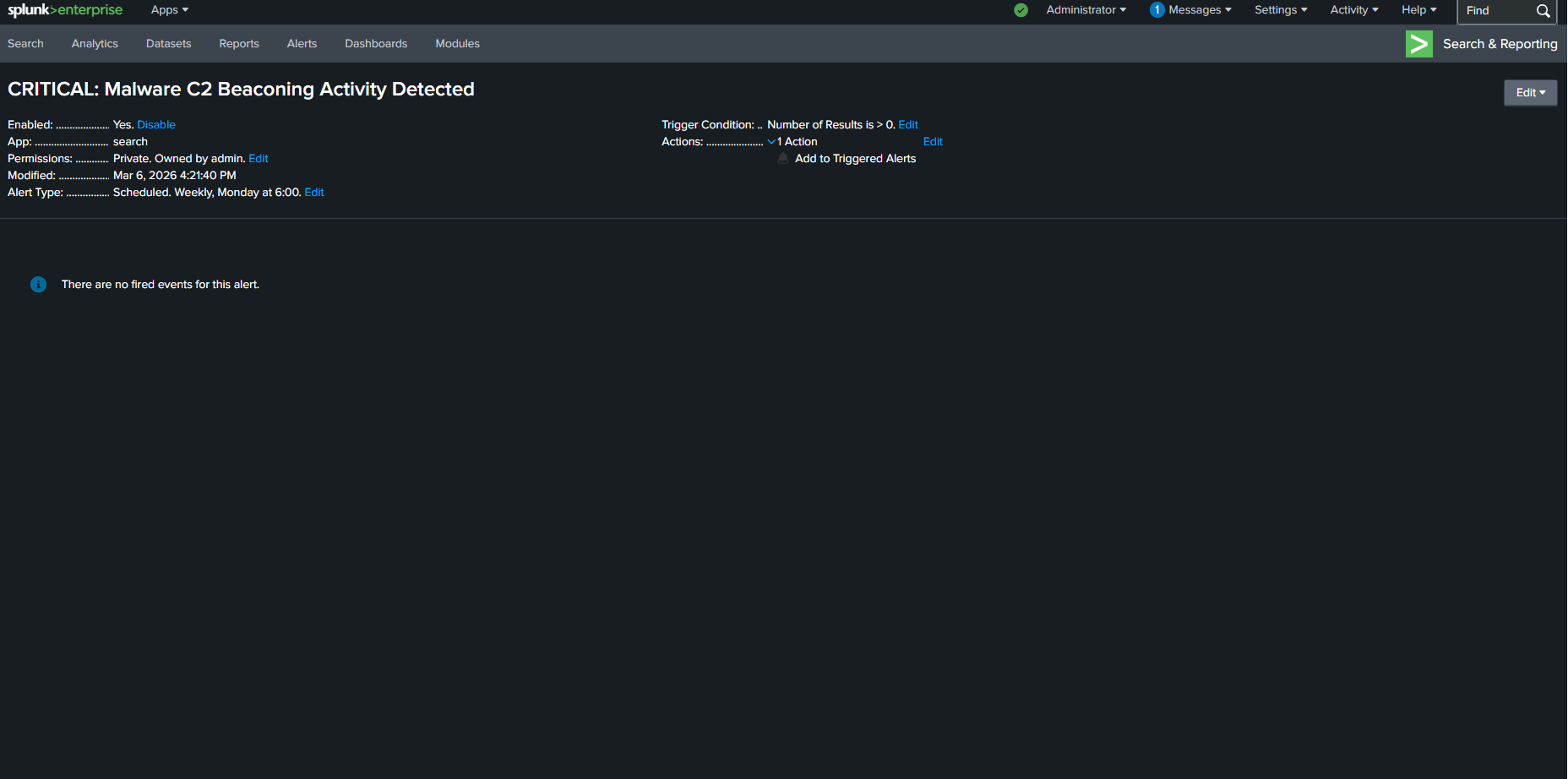

### 阶段 2:C2 警报配置

Zararlı C2 domain'i tespit edildikten sonra, bu altyapıya gelecekte yapılacak herhangi bir bağlantıda otomatik olarak tetiklenecek "High-Severity" (Yüksek Kritiklik) seviyesinde bir alarm tasarladım. Bu sayede SOC ekibi, enfekte olmuş uç noktaları (endpoint) anında karantinaya alabilecektir.

* **Hedef Gösterge (IOC):** `update-server-sys.xyz`

* **Alarm Başlığı:** CRITICAL: Malware C2 Beaconing Activity Detected

### 阶段 2:C2 警报配置

Zararlı C2 domain'i tespit edildikten sonra, bu altyapıya gelecekte yapılacak herhangi bir bağlantıda otomatik olarak tetiklenecek "High-Severity" (Yüksek Kritiklik) seviyesinde bir alarm tasarladım. Bu sayede SOC ekibi, enfekte olmuş uç noktaları (endpoint) anında karantinaya alabilecektir.

* **Hedef Gösterge (IOC):** `update-server-sys.xyz`

* **Alarm Başlığı:** CRITICAL: Malware C2 Beaconing Activity Detected

## 结论

Bu proje, bilinen imzalara (signature) göre değil davranışsal anormalliklere odaklanarak bilinmeyen tehditleri tespit etme sürecini gösteriyor. SPL, Regex ve frekans analizi kullanarak proaktif Tehdit Avcılığı konusundaki yetkinliği pratik bir şekilde kanıtlıyor.

## 结论

Bu proje, bilinen imzalara (signature) göre değil davranışsal anormalliklere odaklanarak bilinmeyen tehditleri tespit etme sürecini gösteriyor. SPL, Regex ve frekans analizi kullanarak proaktif Tehdit Avcılığı konusundaki yetkinliği pratik bir şekilde kanıtlıyor.

### 步骤 2: C2 告警配置

一旦识别出恶意 C2 域名,我设计了一个高严重性告警,以便在将来任何连接到此基础设施时自动触发,从而允许 SOC 团队立即隔离受感染的端点。

* **目标指标:** `update-server-sys.xyz`

* **告警标题:** CRITICAL: Malware C2 Beaconing Activity Detected

### 步骤 2: C2 告警配置

一旦识别出恶意 C2 域名,我设计了一个高严重性告警,以便在将来任何连接到此基础设施时自动触发,从而允许 SOC 团队立即隔离受感染的端点。

* **目标指标:** `update-server-sys.xyz`

* **告警标题:** CRITICAL: Malware C2 Beaconing Activity Detected

## 结论

本项目展示了在主动威胁狩猎方面的熟练程度,利用 SPL 正则表达式 和频率分析,基于行为异常而非已知签名来检测未知威胁。

## 🇹🇷 土耳其语 - 目标

Bu laboratuvarın amacı, ağ ve proxy trafiği üzerinde gelişmiş Tehdit Avcılığı (Threat Hunting) yaparak gizli Zararlı Yazılım Komuta Kontrol (C2) iletişimlerini tespit etmektir. Statik IOC'lere (Uzlaşma Göstergeleri) bel bağlamak yerine, gürültülü bir ağ ortamında otomatik beaconing (sinyal/kalp atışı) trafiğini yakalamak için davranışsal analiz ve istatistiksel anormalliklerden faydalandım.

### 工具与环境

* **SIEM:** Splunk Enterprise

* **Log Kaynağı:** Özel Simüle Edilmiş Ağ/Proxy Logları

* **İncelenen Tehdit:** Malware C2 Beaconing

### 阶段 1:统计异常检测与 Regex (SPL)

C2 sunucusunu IP veya domain (alan adı) bilgisi olmadan bulabilmek için, Regex (`rex`) kullanarak dışarıya giden tüm HTTP isteklerini dinamik olarak çıkaran gelişmiş bir SPL sorgusu yazdım. Ardından, anormal frekans kalıplarını belirleyip sıralamak için istatistiksel komutlar (`stats count`) uyguladım.

* **Avlanma Sorgusu:** `index="network" | rex field=_raw "(?

## 结论

本项目展示了在主动威胁狩猎方面的熟练程度,利用 SPL 正则表达式 和频率分析,基于行为异常而非已知签名来检测未知威胁。

## 🇹🇷 土耳其语 - 目标

Bu laboratuvarın amacı, ağ ve proxy trafiği üzerinde gelişmiş Tehdit Avcılığı (Threat Hunting) yaparak gizli Zararlı Yazılım Komuta Kontrol (C2) iletişimlerini tespit etmektir. Statik IOC'lere (Uzlaşma Göstergeleri) bel bağlamak yerine, gürültülü bir ağ ortamında otomatik beaconing (sinyal/kalp atışı) trafiğini yakalamak için davranışsal analiz ve istatistiksel anormalliklerden faydalandım.

### 工具与环境

* **SIEM:** Splunk Enterprise

* **Log Kaynağı:** Özel Simüle Edilmiş Ağ/Proxy Logları

* **İncelenen Tehdit:** Malware C2 Beaconing

### 阶段 1:统计异常检测与 Regex (SPL)

C2 sunucusunu IP veya domain (alan adı) bilgisi olmadan bulabilmek için, Regex (`rex`) kullanarak dışarıya giden tüm HTTP isteklerini dinamik olarak çıkaran gelişmiş bir SPL sorgusu yazdım. Ardından, anormal frekans kalıplarını belirleyip sıralamak için istatistiksel komutlar (`stats count`) uyguladım.

* **Avlanma Sorgusu:** `index="network" | rex field=_raw "(? ### 阶段 2:C2 警报配置

Zararlı C2 domain'i tespit edildikten sonra, bu altyapıya gelecekte yapılacak herhangi bir bağlantıda otomatik olarak tetiklenecek "High-Severity" (Yüksek Kritiklik) seviyesinde bir alarm tasarladım. Bu sayede SOC ekibi, enfekte olmuş uç noktaları (endpoint) anında karantinaya alabilecektir.

* **Hedef Gösterge (IOC):** `update-server-sys.xyz`

* **Alarm Başlığı:** CRITICAL: Malware C2 Beaconing Activity Detected

### 阶段 2:C2 警报配置

Zararlı C2 domain'i tespit edildikten sonra, bu altyapıya gelecekte yapılacak herhangi bir bağlantıda otomatik olarak tetiklenecek "High-Severity" (Yüksek Kritiklik) seviyesinde bir alarm tasarladım. Bu sayede SOC ekibi, enfekte olmuş uç noktaları (endpoint) anında karantinaya alabilecektir.

* **Hedef Gösterge (IOC):** `update-server-sys.xyz`

* **Alarm Başlığı:** CRITICAL: Malware C2 Beaconing Activity Detected

## 结论

Bu proje, bilinen imzalara (signature) göre değil davranışsal anormalliklere odaklanarak bilinmeyen tehditleri tespit etme sürecini gösteriyor. SPL, Regex ve frekans analizi kullanarak proaktif Tehdit Avcılığı konusundaki yetkinliği pratik bir şekilde kanıtlıyor.

## 结论

Bu proje, bilinen imzalara (signature) göre değil davranışsal anormalliklere odaklanarak bilinmeyen tehditleri tespit etme sürecini gösteriyor. SPL, Regex ve frekans analizi kullanarak proaktif Tehdit Avcılığı konusundaki yetkinliği pratik bir şekilde kanıtlıyor.标签:APT, IP 地址批量处理, SPL, 代理日志, 信标, 信标检测, 告警配置, 安全运营中心, 异常检测, 心跳检测, 恶意软件C2, 数据科学, 统计分析, 网络安全, 网络映射, 资源验证, 隐私保护, 频率分析, 高级持续性威胁