Tramarcus2/Incident-response-lab

GitHub: Tramarcus2/Incident-response-lab

基于 Microsoft Sentinel 的 RDP 暴力破解检测与事件响应实验环境,完整演示从攻击检测到遏制处置的 SOC 运营流程。

Stars: 0 | Forks: 0

# 事件响应实验室 – RDP 暴力破解检测 (Microsoft Sentinel)

## 📌 概述

本项目模拟了对托管在 Microsoft Azure 中的 Windows Server 的暴力破解攻击,并演示了如何使用 Microsoft Sentinel (SIEM) 进行检测、调查和响应。

该实验室的目标是复现涉及未授权登录尝试的真实世界 SOC(安全运营中心)场景,并应用符合 NIST 800-61 框架的事件响应流程。

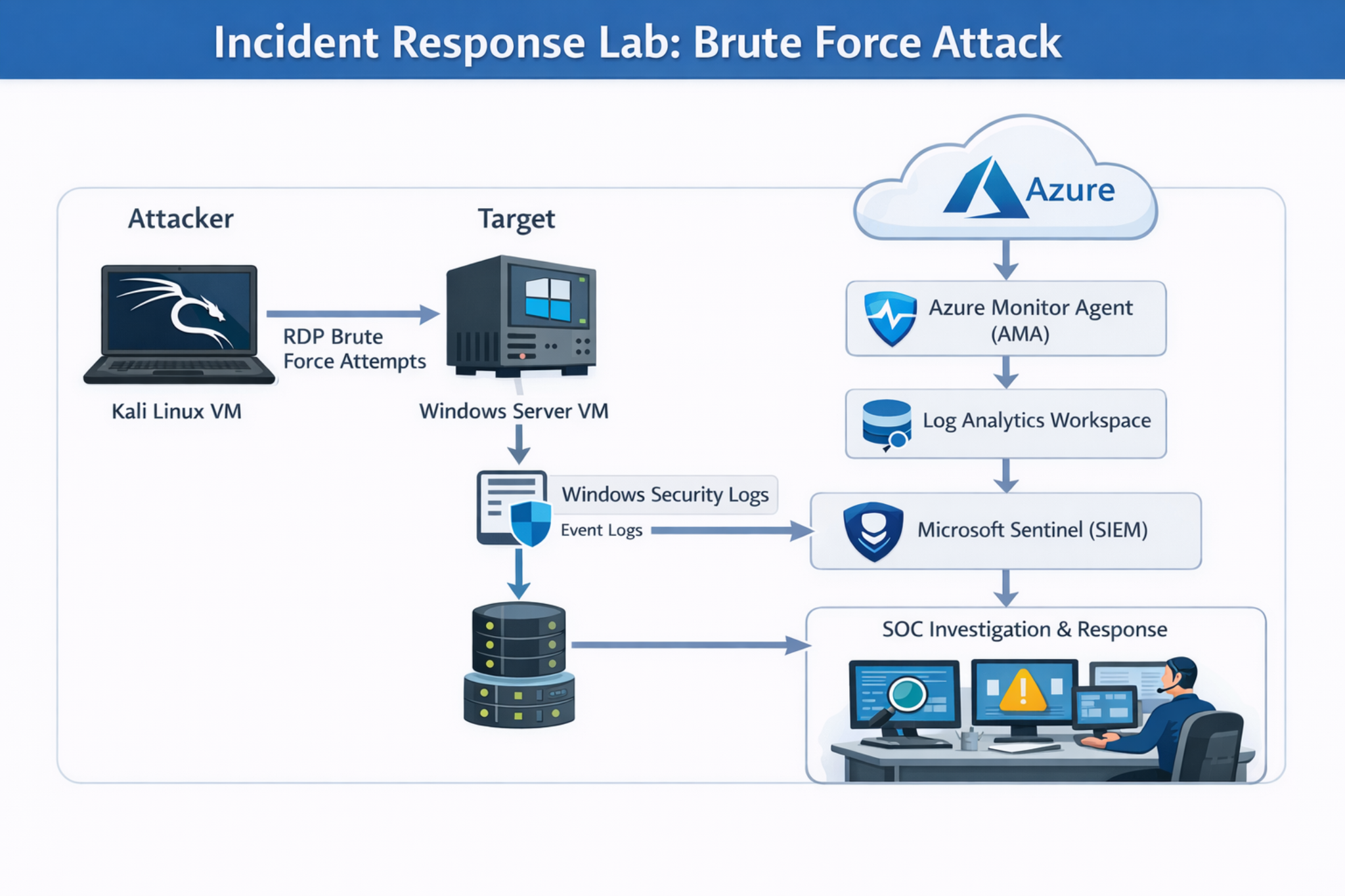

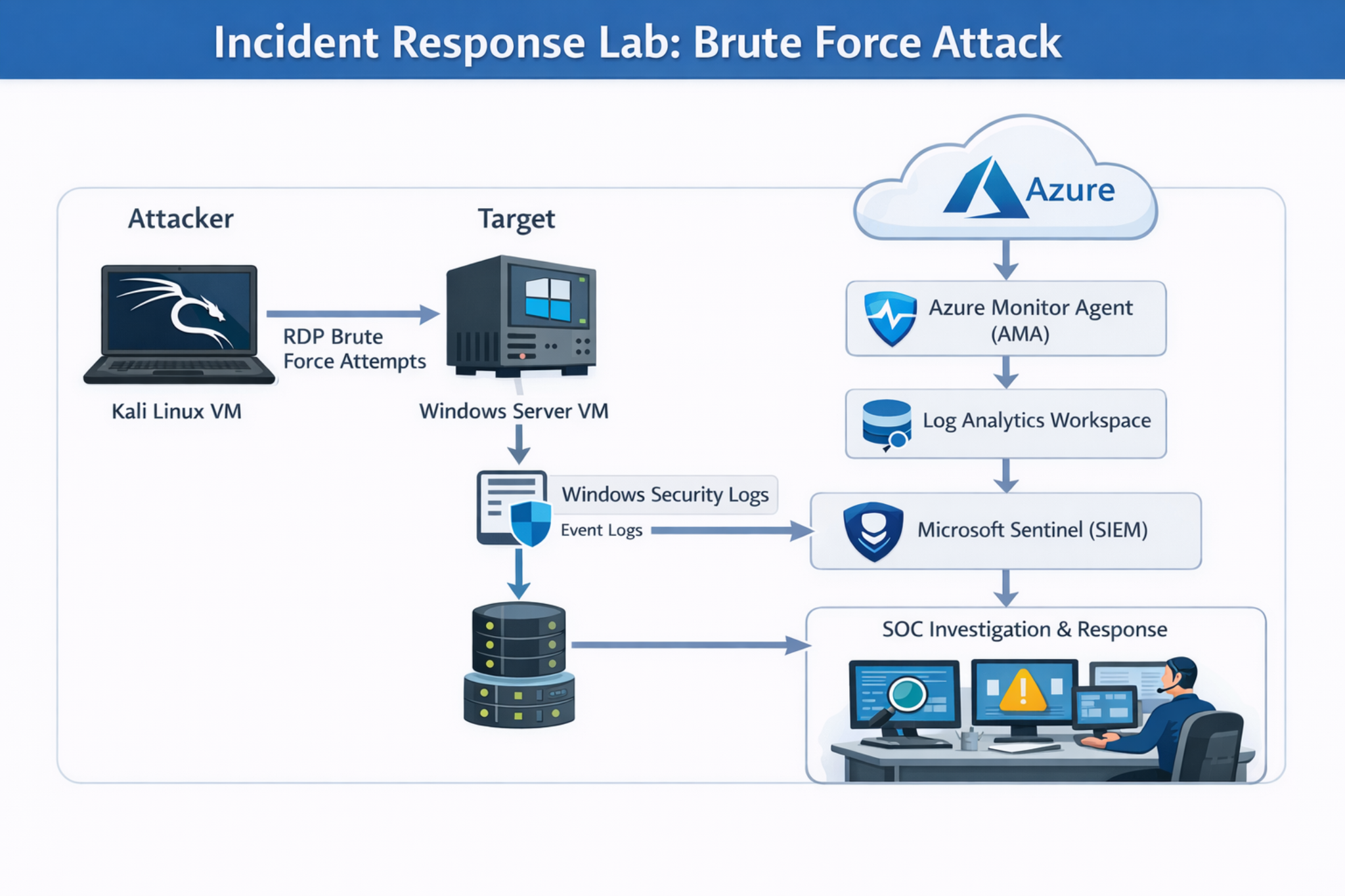

## 🏗️ 实验架构

# 🔄 数据流概述

1. 攻击者从 Kali Linux VM 发起 RDP 暴力破解尝试

2. Windows Server 记录失败的身份验证尝试 (Event ID 4625)

3. Azure Monitor Agent 收集并转发日志

4. 日志被摄取到 Log Analytics Workspace

5. Microsoft Sentinel 使用 KQL 查询分析日志

6. SOC 调查警报并执行响应操作

## ⚔️ 攻击模拟

通过对目标 Windows Server 生成重复的失败登录尝试,模拟了一次暴力破解攻击。

## 🔍 Microsoft Sentinel 中的检测

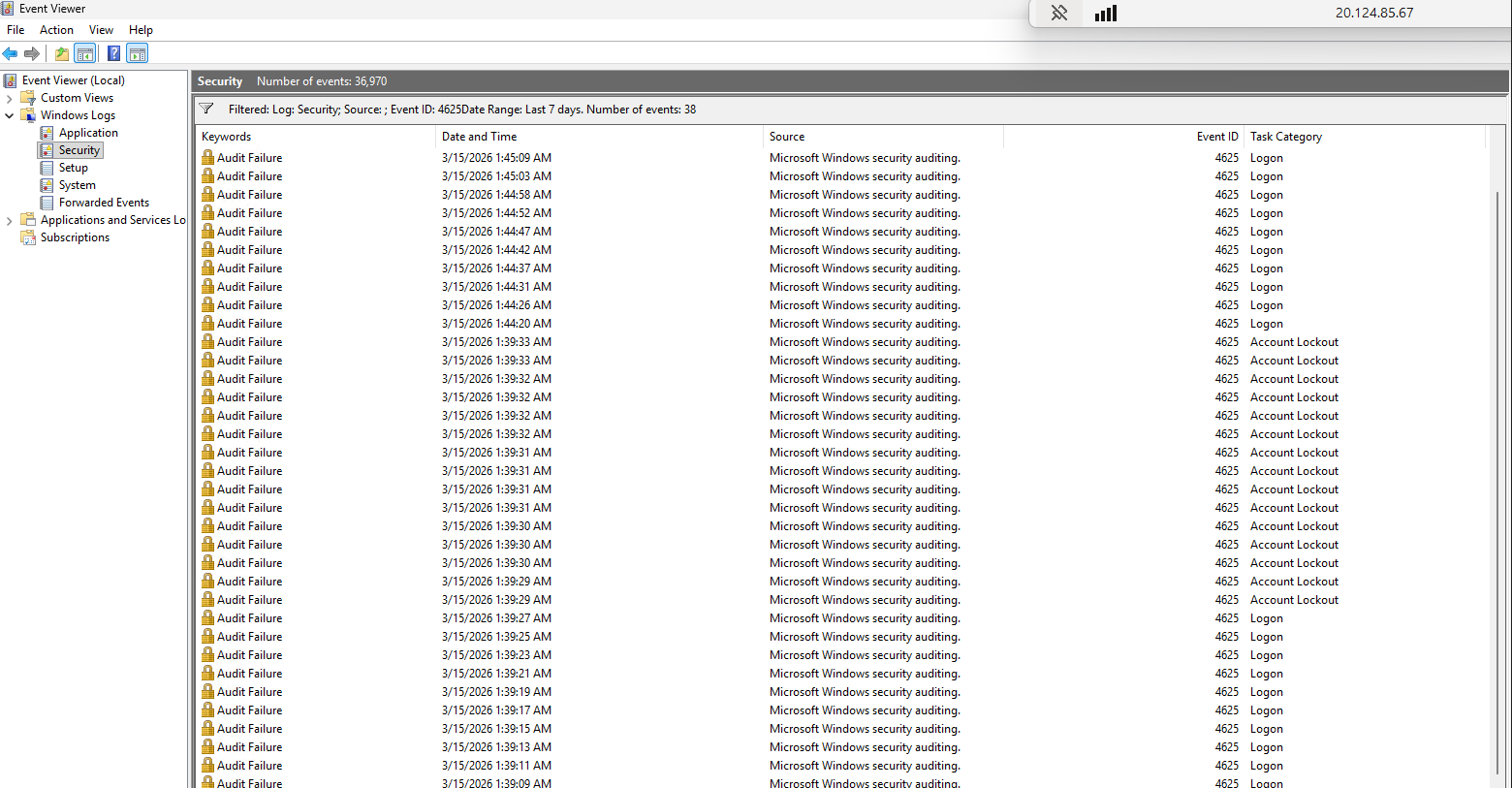

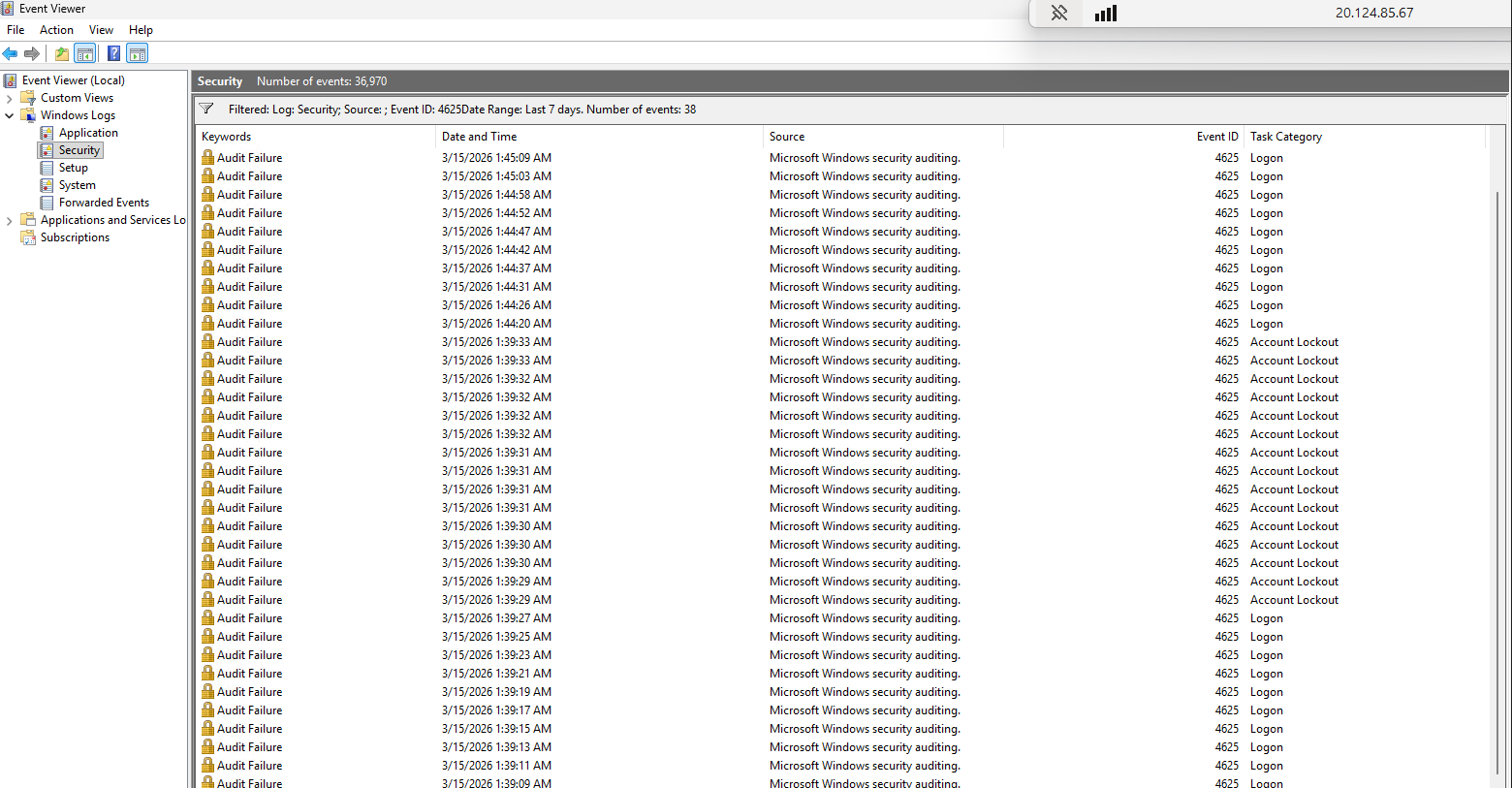

攻击是通过 Windows 安全事件日志检测到的。下图显示了 Windows 事件查看器中的失败登录。

# 🔄 数据流概述

1. 攻击者从 Kali Linux VM 发起 RDP 暴力破解尝试

2. Windows Server 记录失败的身份验证尝试 (Event ID 4625)

3. Azure Monitor Agent 收集并转发日志

4. 日志被摄取到 Log Analytics Workspace

5. Microsoft Sentinel 使用 KQL 查询分析日志

6. SOC 调查警报并执行响应操作

## ⚔️ 攻击模拟

通过对目标 Windows Server 生成重复的失败登录尝试,模拟了一次暴力破解攻击。

## 🔍 Microsoft Sentinel 中的检测

攻击是通过 Windows 安全事件日志检测到的。下图显示了 Windows 事件查看器中的失败登录。

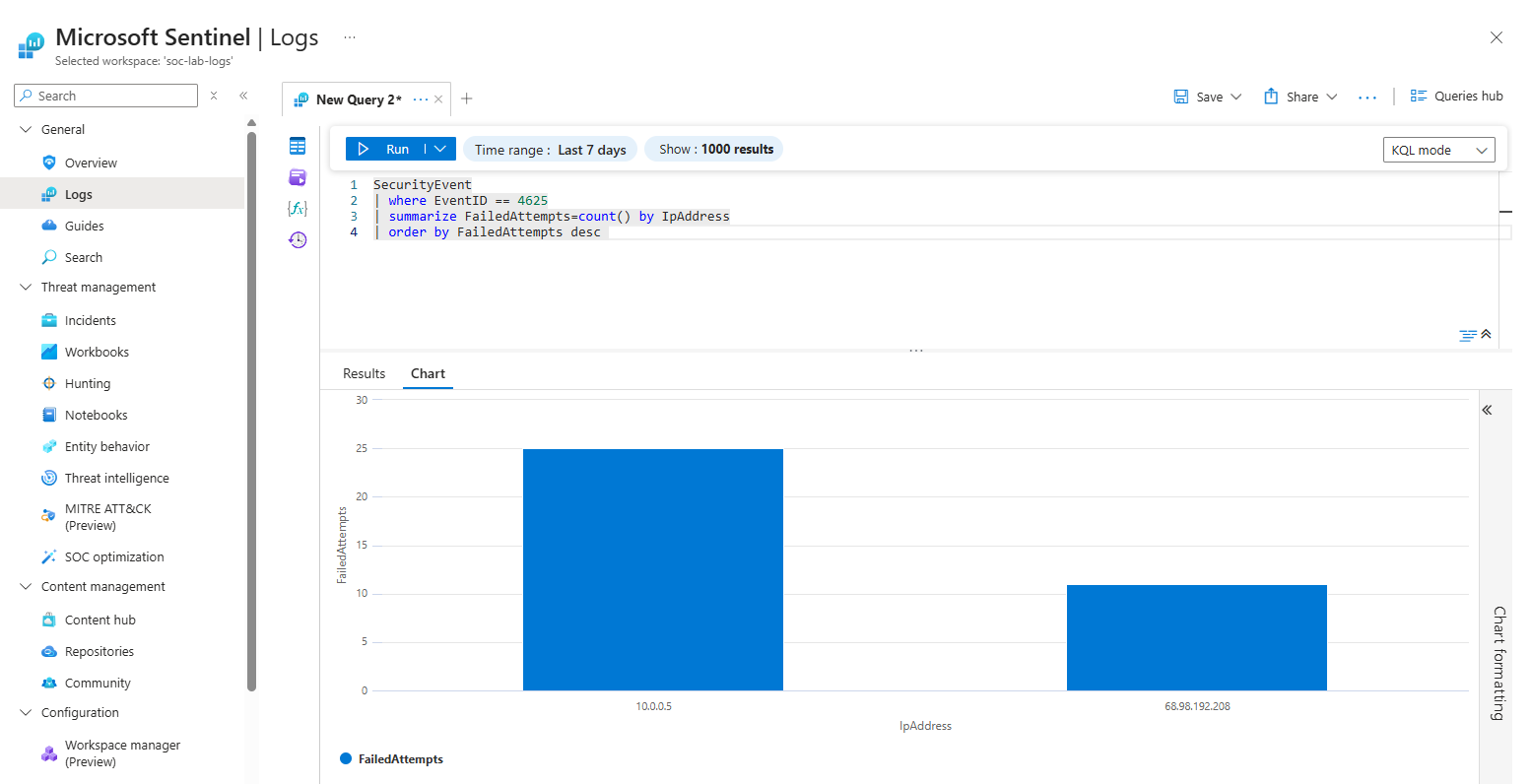

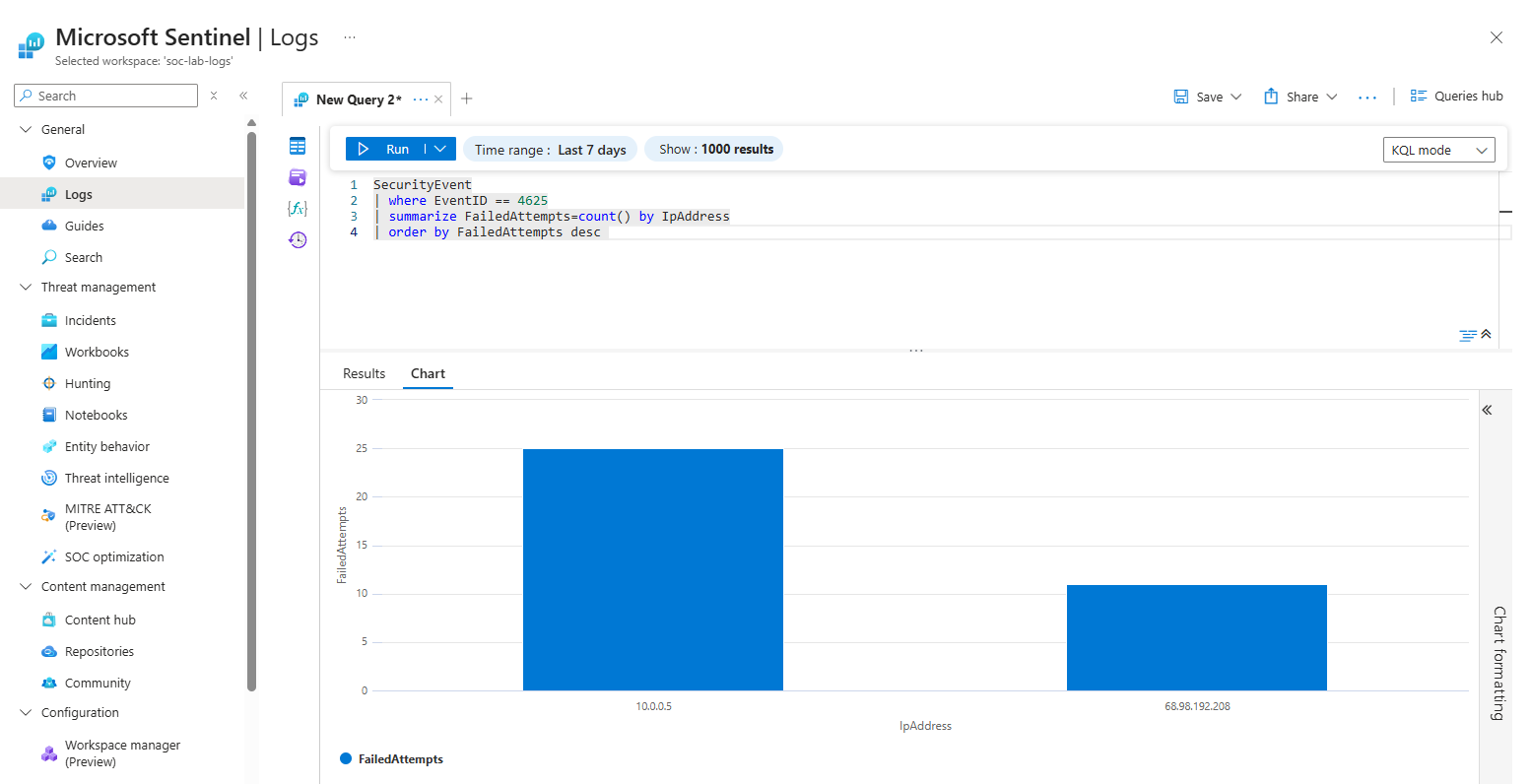

## 失败登录检测查询

```

SecurityEvent

| where EventID == 4625

| summarize FailedAttempts=count() by IpAddress

| order by FailedAttempts desc

```

关键检测指标

- 大量失败登录尝试

- 来自单一来源的重复身份验证失败

- 针对特定用户账户的攻击

## 失败登录检测查询

```

SecurityEvent

| where EventID == 4625

| summarize FailedAttempts=count() by IpAddress

| order by FailedAttempts desc

```

关键检测指标

- 大量失败登录尝试

- 来自单一来源的重复身份验证失败

- 针对特定用户账户的攻击

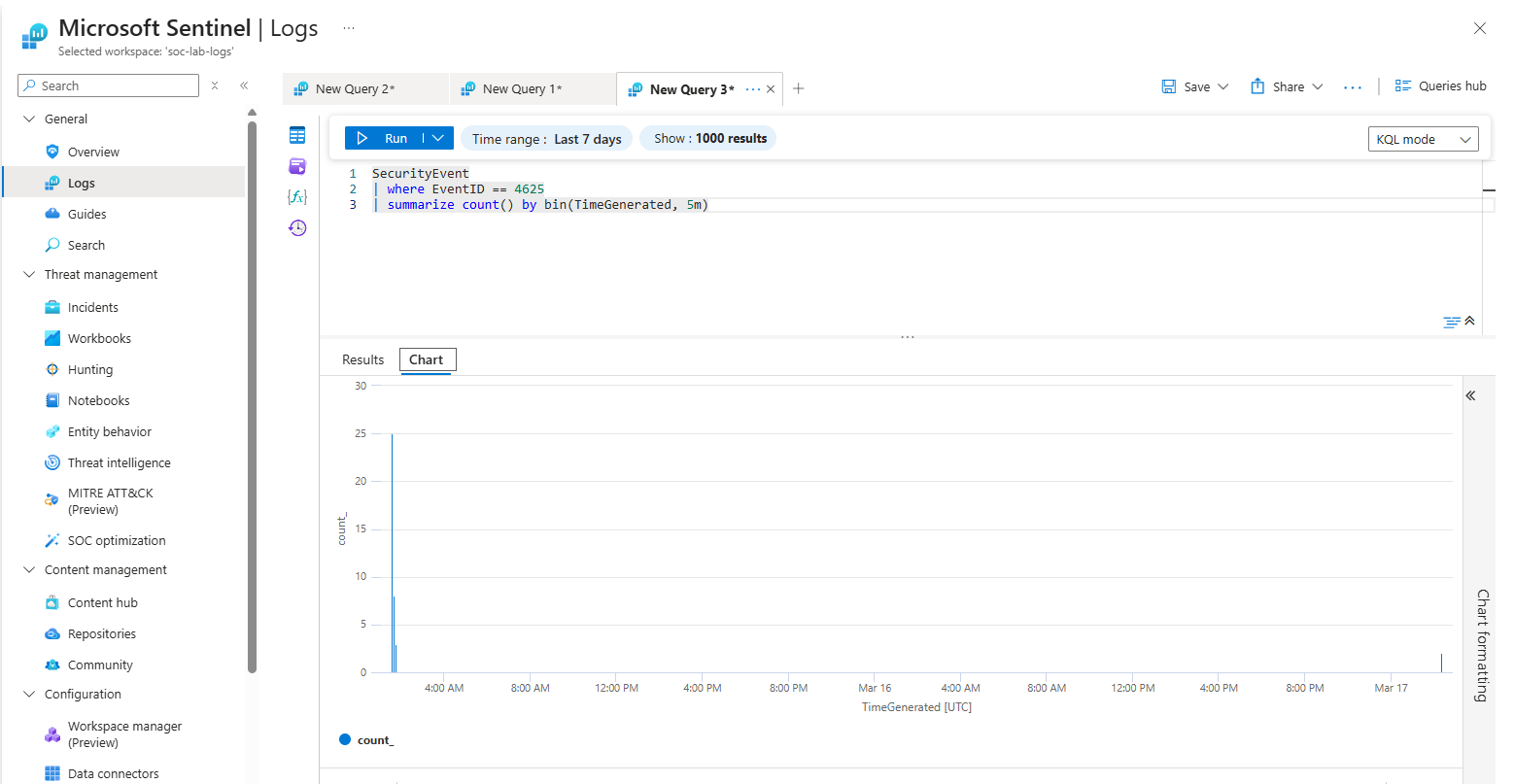

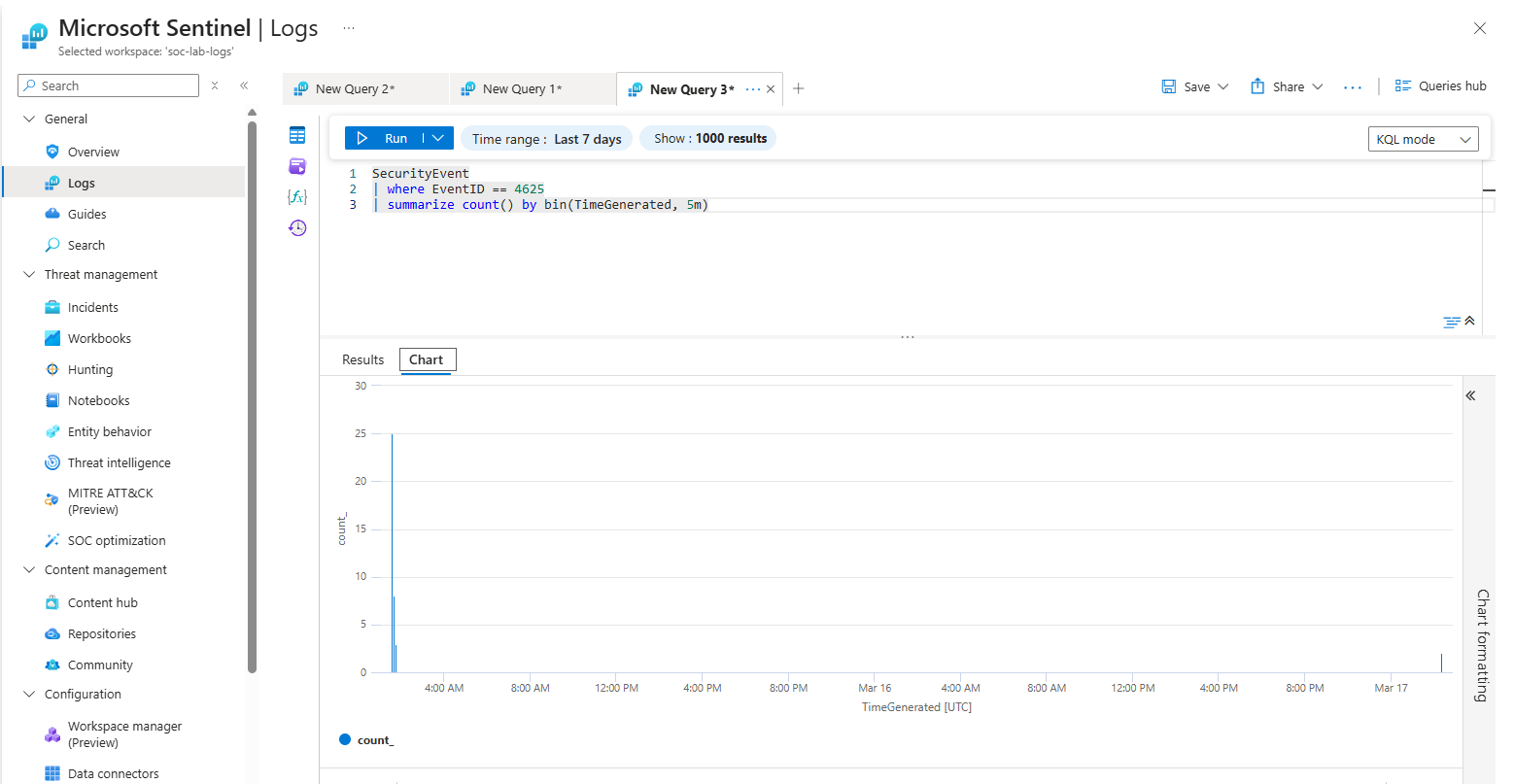

## 🧠 调查

时间线分析

```

SecurityEvent

| where EventID == 4625

| summarize count() by bin(TimeGenerated, 5m)

```

这揭示了短时间内的登录尝试激增,表明发生了暴力破解攻击。

## 🧠 调查

时间线分析

```

SecurityEvent

| where EventID == 4625

| summarize count() by bin(TimeGenerated, 5m)

```

这揭示了短时间内的登录尝试激增,表明发生了暴力破解攻击。

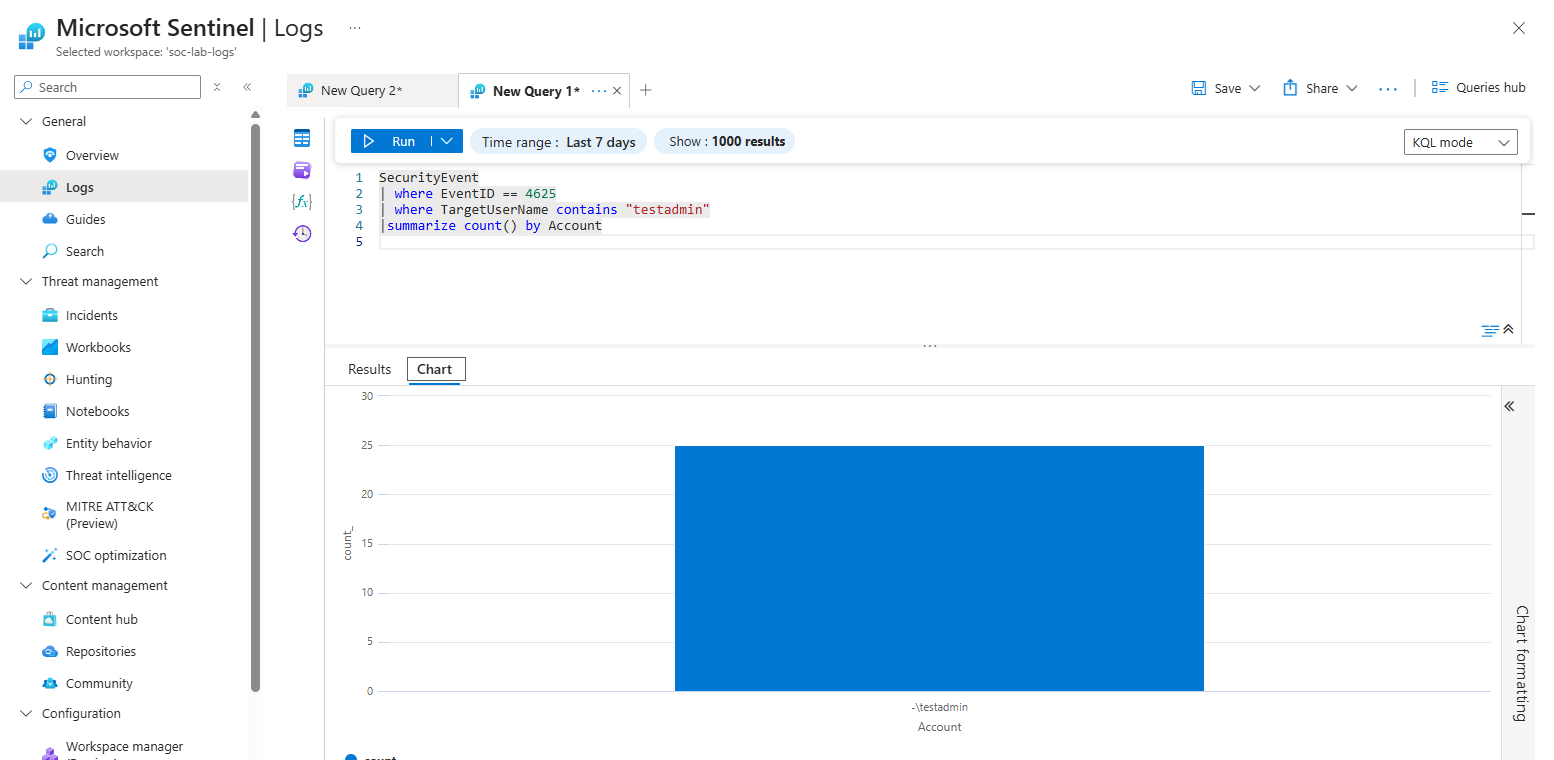

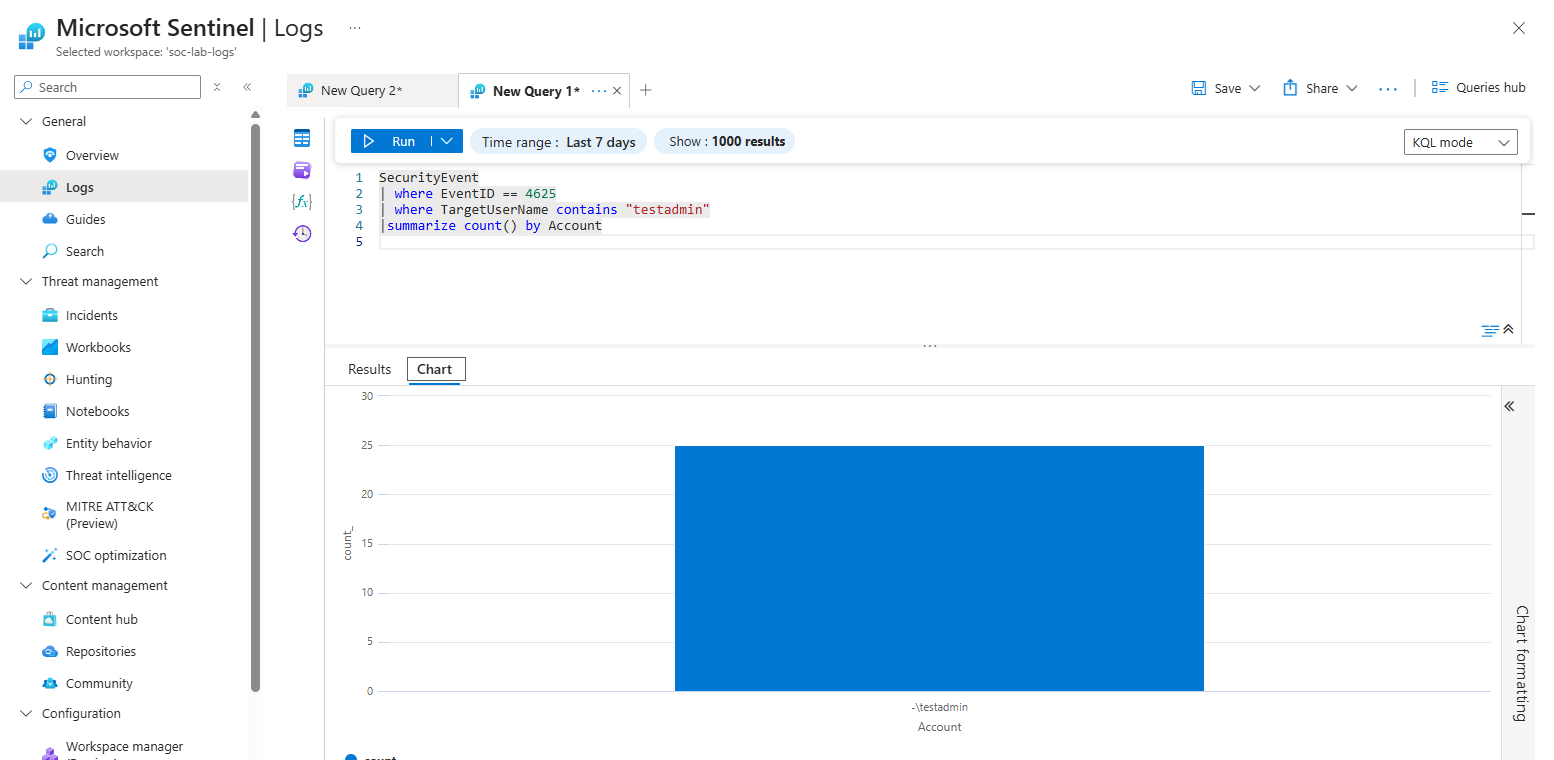

## 目标账户识别

```

SecurityEvent

| where EventID == 4625

| summarize count() by Account

```

发现:

- 目标账户:testadmin

## 目标账户识别

```

SecurityEvent

| where EventID == 4625

| summarize count() by Account

```

发现:

- 目标账户:testadmin

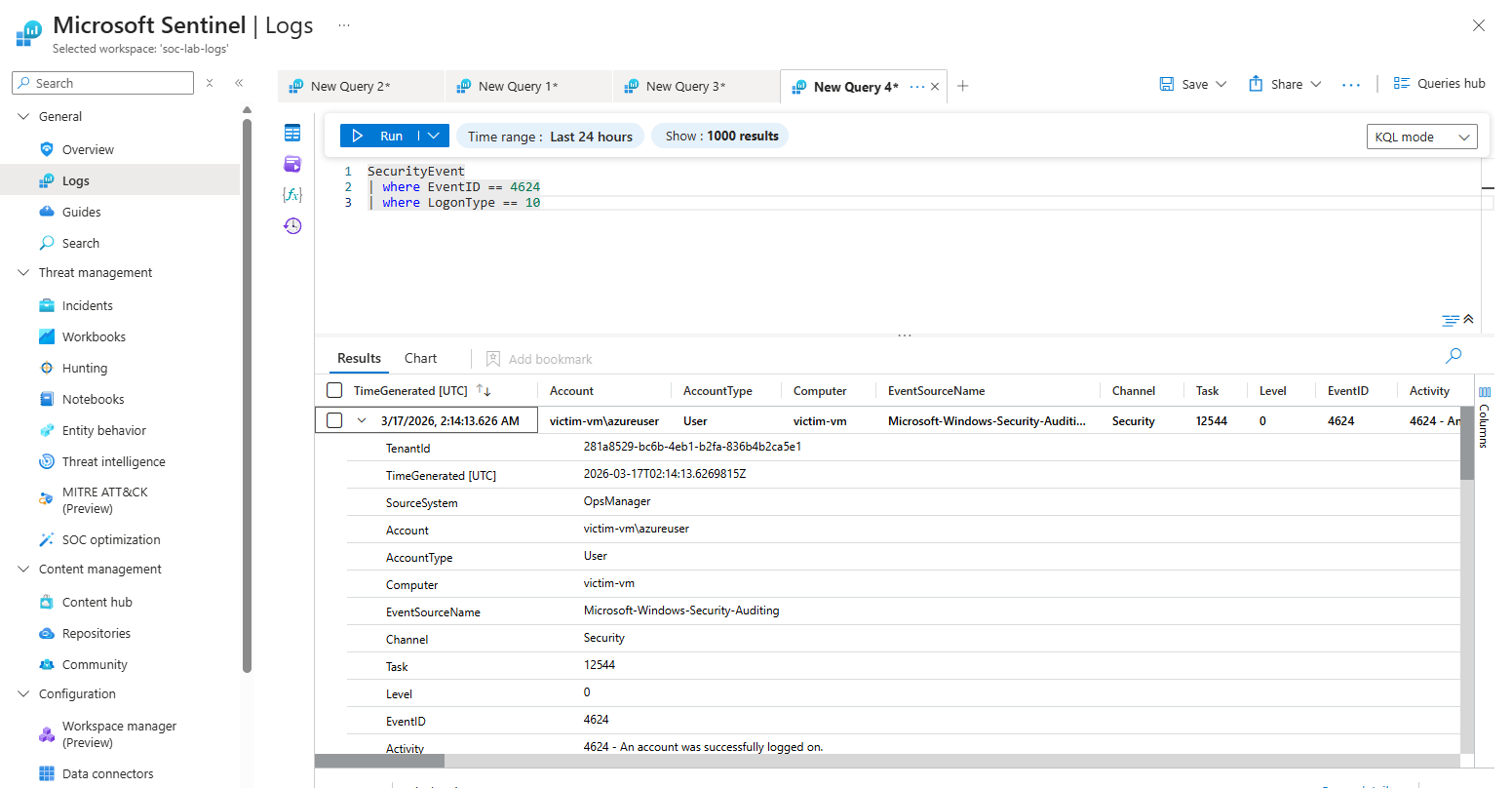

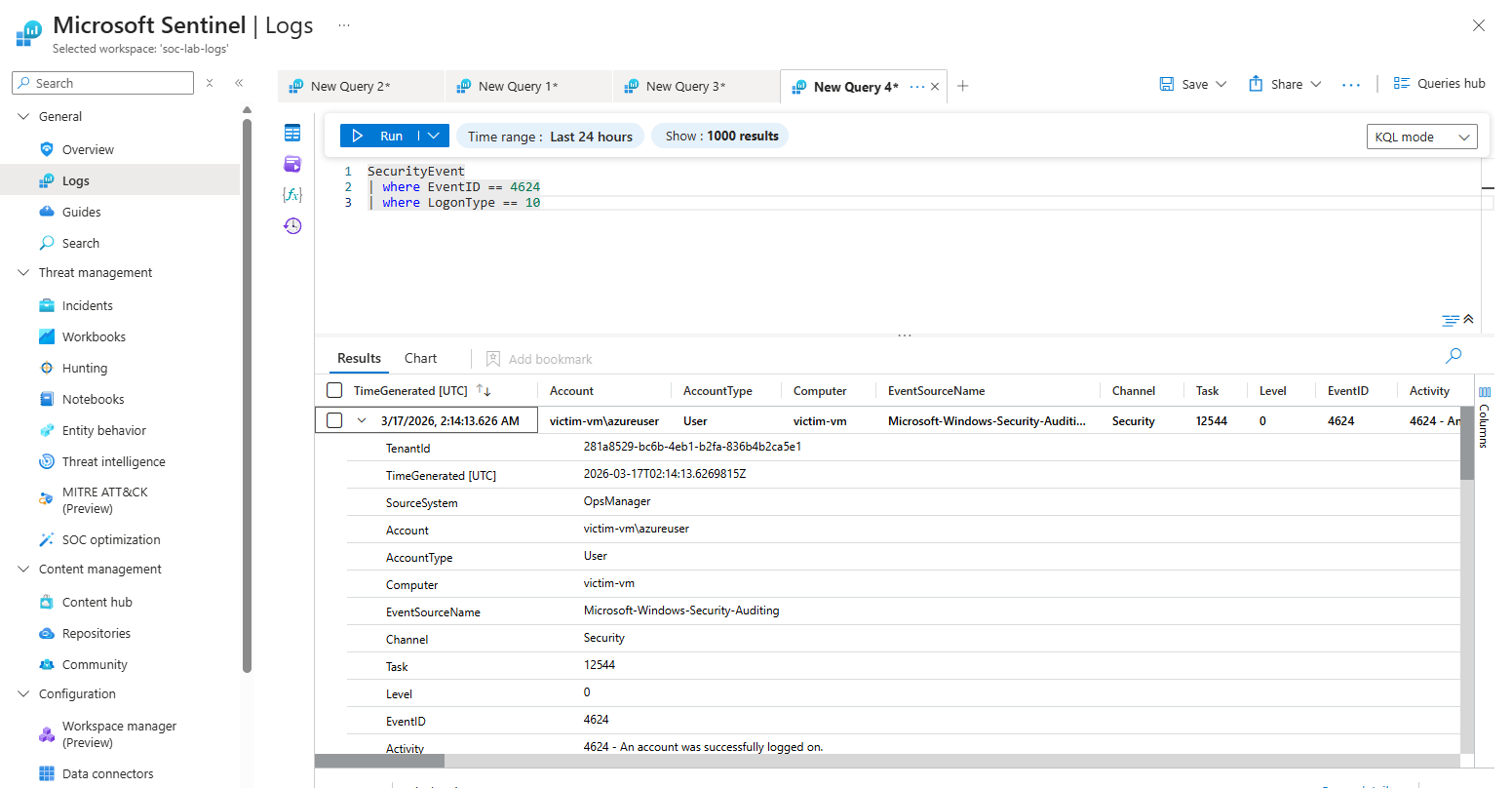

## 🔓 模拟账户失陷

为了模拟成功的入侵,生成了一个登录事件。

```

SecurityEvent

| where EventID == 4624

| where LogonType == 10

```

Event ID 4624 确认了成功的 RDP 登录。

## 🔓 模拟账户失陷

为了模拟成功的入侵,生成了一个登录事件。

```

SecurityEvent

| where EventID == 4624

| where LogonType == 10

```

Event ID 4624 确认了成功的 RDP 登录。

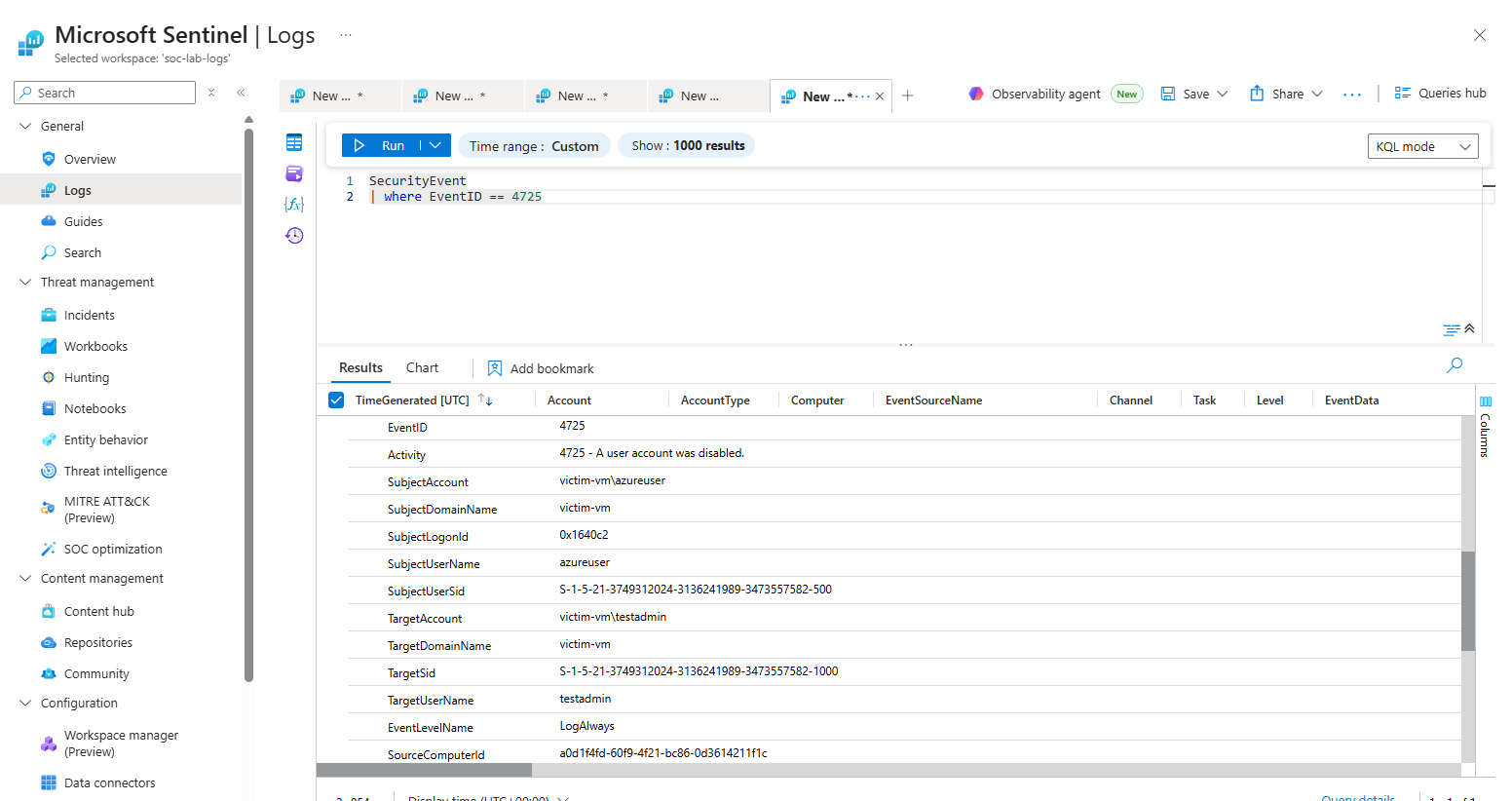

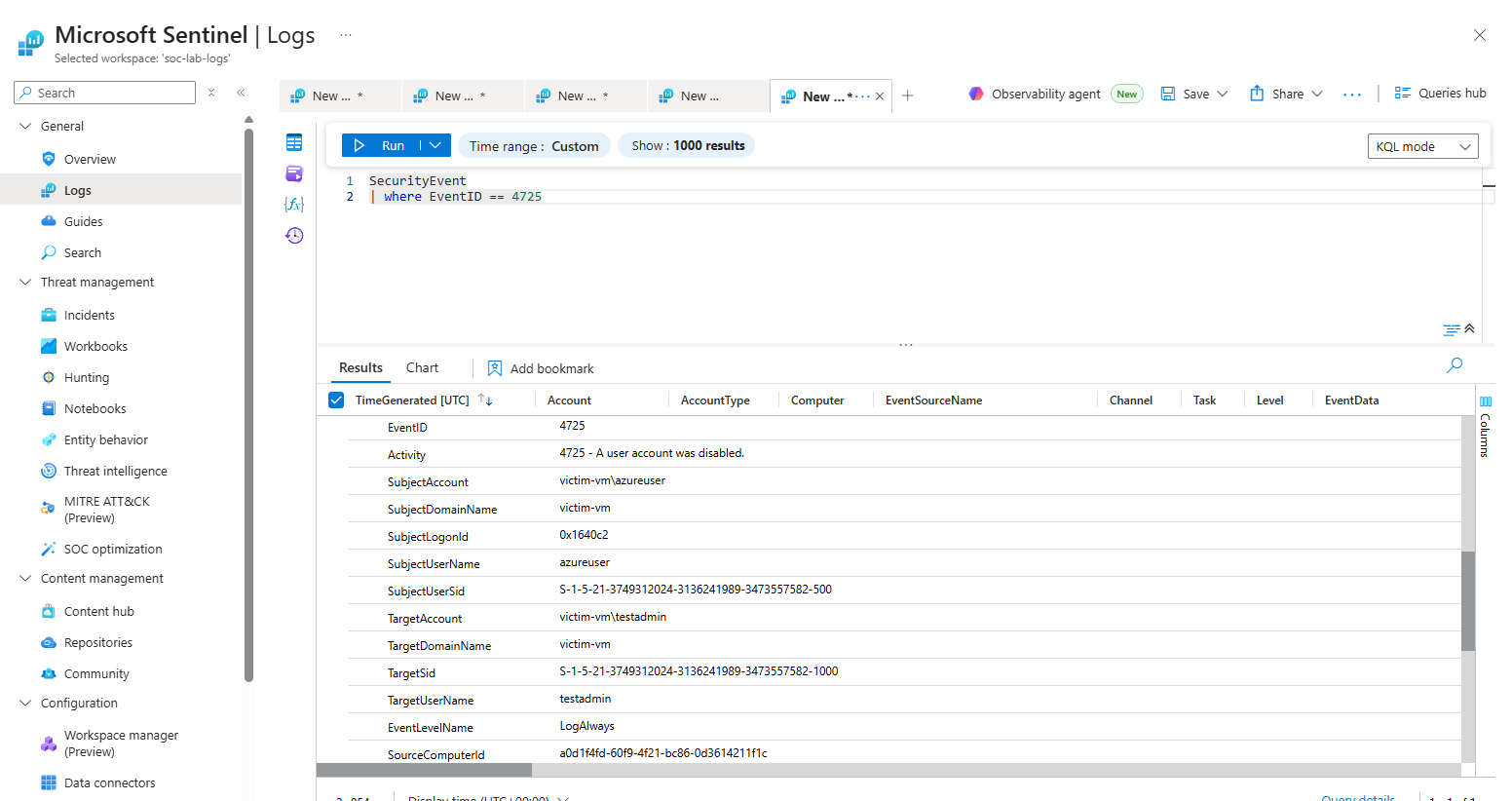

## 🚨 事件响应

遏制措施

- 识别失陷账户:testadmin

- 禁用账户以防止进一步的未授权访问

- 通过系统日志验证遏制效果

## 账户禁用验证

```

SecurityEvent

| where EventID == 4725

```

Event ID 4725 确认账户已被禁用。

## 🚨 事件响应

遏制措施

- 识别失陷账户:testadmin

- 禁用账户以防止进一步的未授权访问

- 通过系统日志验证遏制效果

## 账户禁用验证

```

SecurityEvent

| where EventID == 4725

```

Event ID 4725 确认账户已被禁用。

## 🛡️ 事件响应生命周期

本实验室遵循 NIST 800-61 事件响应框架:

1. 检测与分析

- 识别异常登录活动 (4625 事件)

2. 遏制

- 禁用失陷账户

3. 根除

- 阻止进一步访问

4. 恢复

- 验证系统稳定性

5. 经验总结

- 确定了账户锁定策略的需求

## 📊 关键 Windows Event ID

Event ID | 描述

--- | ---

4625 | 登录尝试失败

4624 | 登录成功

4725 | 账户已禁用

## 📸 截图

- Sentinel 日志摄取

- 失败登录事件 (事件查看器)

- 暴力破解检测查询

- 攻击时间线可视化

- 目标账户识别

- 成功登录检测

- 账户已禁用 (遏制)

## 🧰 展示技能

- SIEM 监控 (Microsoft Sentinel)

- 日志分析 (Windows 安全日志)

- 威胁检测 (暴力破解攻击)

- 事件调查

- 事件响应与遏制

- Azure 云安全

- KQL (Kusto Query Language)

## 🎯 关键要点

- 暴力破解攻击可以通过身份验证日志被有效检测

- SIEM 工具支持集中化监控与调查

- 快速遏制对于防止进一步失陷至关重要

- 基于云的环境需要适当的日志记录和监控配置

## 📁 项目结构

```

incident-response-sentinel-lab

│

├── README.md

│

├── screenshots

│ ├── sentinel-detection.png

│ ├── eventviewer-4625.png

│ ├── attack-timeline.png

│ ├── targeted-account.png

│ └── account-disabled.png

│

├── queries

│ └── sentinel-kql-queries.md

│

└── incident-report

└── incident-report.md

```

## ✅ 结论

本项目展示了在云环境中使用 Microsoft Sentinel 检测、分析和响应暴力破解攻击的能力。该实验室模拟了真实世界的 SOC 操作,并突出了初级安全分析师角色所需的关键网络安全技能。

## 🛡️ 事件响应生命周期

本实验室遵循 NIST 800-61 事件响应框架:

1. 检测与分析

- 识别异常登录活动 (4625 事件)

2. 遏制

- 禁用失陷账户

3. 根除

- 阻止进一步访问

4. 恢复

- 验证系统稳定性

5. 经验总结

- 确定了账户锁定策略的需求

## 📊 关键 Windows Event ID

Event ID | 描述

--- | ---

4625 | 登录尝试失败

4624 | 登录成功

4725 | 账户已禁用

## 📸 截图

- Sentinel 日志摄取

- 失败登录事件 (事件查看器)

- 暴力破解检测查询

- 攻击时间线可视化

- 目标账户识别

- 成功登录检测

- 账户已禁用 (遏制)

## 🧰 展示技能

- SIEM 监控 (Microsoft Sentinel)

- 日志分析 (Windows 安全日志)

- 威胁检测 (暴力破解攻击)

- 事件调查

- 事件响应与遏制

- Azure 云安全

- KQL (Kusto Query Language)

## 🎯 关键要点

- 暴力破解攻击可以通过身份验证日志被有效检测

- SIEM 工具支持集中化监控与调查

- 快速遏制对于防止进一步失陷至关重要

- 基于云的环境需要适当的日志记录和监控配置

## 📁 项目结构

```

incident-response-sentinel-lab

│

├── README.md

│

├── screenshots

│ ├── sentinel-detection.png

│ ├── eventviewer-4625.png

│ ├── attack-timeline.png

│ ├── targeted-account.png

│ └── account-disabled.png

│

├── queries

│ └── sentinel-kql-queries.md

│

└── incident-report

└── incident-report.md

```

## ✅ 结论

本项目展示了在云环境中使用 Microsoft Sentinel 检测、分析和响应暴力破解攻击的能力。该实验室模拟了真实世界的 SOC 操作,并突出了初级安全分析师角色所需的关键网络安全技能。

# 🔄 数据流概述

1. 攻击者从 Kali Linux VM 发起 RDP 暴力破解尝试

2. Windows Server 记录失败的身份验证尝试 (Event ID 4625)

3. Azure Monitor Agent 收集并转发日志

4. 日志被摄取到 Log Analytics Workspace

5. Microsoft Sentinel 使用 KQL 查询分析日志

6. SOC 调查警报并执行响应操作

## ⚔️ 攻击模拟

通过对目标 Windows Server 生成重复的失败登录尝试,模拟了一次暴力破解攻击。

## 🔍 Microsoft Sentinel 中的检测

攻击是通过 Windows 安全事件日志检测到的。下图显示了 Windows 事件查看器中的失败登录。

# 🔄 数据流概述

1. 攻击者从 Kali Linux VM 发起 RDP 暴力破解尝试

2. Windows Server 记录失败的身份验证尝试 (Event ID 4625)

3. Azure Monitor Agent 收集并转发日志

4. 日志被摄取到 Log Analytics Workspace

5. Microsoft Sentinel 使用 KQL 查询分析日志

6. SOC 调查警报并执行响应操作

## ⚔️ 攻击模拟

通过对目标 Windows Server 生成重复的失败登录尝试,模拟了一次暴力破解攻击。

## 🔍 Microsoft Sentinel 中的检测

攻击是通过 Windows 安全事件日志检测到的。下图显示了 Windows 事件查看器中的失败登录。

## 失败登录检测查询

```

SecurityEvent

| where EventID == 4625

| summarize FailedAttempts=count() by IpAddress

| order by FailedAttempts desc

```

关键检测指标

- 大量失败登录尝试

- 来自单一来源的重复身份验证失败

- 针对特定用户账户的攻击

## 失败登录检测查询

```

SecurityEvent

| where EventID == 4625

| summarize FailedAttempts=count() by IpAddress

| order by FailedAttempts desc

```

关键检测指标

- 大量失败登录尝试

- 来自单一来源的重复身份验证失败

- 针对特定用户账户的攻击

## 🧠 调查

时间线分析

```

SecurityEvent

| where EventID == 4625

| summarize count() by bin(TimeGenerated, 5m)

```

这揭示了短时间内的登录尝试激增,表明发生了暴力破解攻击。

## 🧠 调查

时间线分析

```

SecurityEvent

| where EventID == 4625

| summarize count() by bin(TimeGenerated, 5m)

```

这揭示了短时间内的登录尝试激增,表明发生了暴力破解攻击。

## 目标账户识别

```

SecurityEvent

| where EventID == 4625

| summarize count() by Account

```

发现:

- 目标账户:testadmin

## 目标账户识别

```

SecurityEvent

| where EventID == 4625

| summarize count() by Account

```

发现:

- 目标账户:testadmin

## 🔓 模拟账户失陷

为了模拟成功的入侵,生成了一个登录事件。

```

SecurityEvent

| where EventID == 4624

| where LogonType == 10

```

Event ID 4624 确认了成功的 RDP 登录。

## 🔓 模拟账户失陷

为了模拟成功的入侵,生成了一个登录事件。

```

SecurityEvent

| where EventID == 4624

| where LogonType == 10

```

Event ID 4624 确认了成功的 RDP 登录。

## 🚨 事件响应

遏制措施

- 识别失陷账户:testadmin

- 禁用账户以防止进一步的未授权访问

- 通过系统日志验证遏制效果

## 账户禁用验证

```

SecurityEvent

| where EventID == 4725

```

Event ID 4725 确认账户已被禁用。

## 🚨 事件响应

遏制措施

- 识别失陷账户:testadmin

- 禁用账户以防止进一步的未授权访问

- 通过系统日志验证遏制效果

## 账户禁用验证

```

SecurityEvent

| where EventID == 4725

```

Event ID 4725 确认账户已被禁用。

## 🛡️ 事件响应生命周期

本实验室遵循 NIST 800-61 事件响应框架:

1. 检测与分析

- 识别异常登录活动 (4625 事件)

2. 遏制

- 禁用失陷账户

3. 根除

- 阻止进一步访问

4. 恢复

- 验证系统稳定性

5. 经验总结

- 确定了账户锁定策略的需求

## 📊 关键 Windows Event ID

Event ID | 描述

--- | ---

4625 | 登录尝试失败

4624 | 登录成功

4725 | 账户已禁用

## 📸 截图

- Sentinel 日志摄取

- 失败登录事件 (事件查看器)

- 暴力破解检测查询

- 攻击时间线可视化

- 目标账户识别

- 成功登录检测

- 账户已禁用 (遏制)

## 🧰 展示技能

- SIEM 监控 (Microsoft Sentinel)

- 日志分析 (Windows 安全日志)

- 威胁检测 (暴力破解攻击)

- 事件调查

- 事件响应与遏制

- Azure 云安全

- KQL (Kusto Query Language)

## 🎯 关键要点

- 暴力破解攻击可以通过身份验证日志被有效检测

- SIEM 工具支持集中化监控与调查

- 快速遏制对于防止进一步失陷至关重要

- 基于云的环境需要适当的日志记录和监控配置

## 📁 项目结构

```

incident-response-sentinel-lab

│

├── README.md

│

├── screenshots

│ ├── sentinel-detection.png

│ ├── eventviewer-4625.png

│ ├── attack-timeline.png

│ ├── targeted-account.png

│ └── account-disabled.png

│

├── queries

│ └── sentinel-kql-queries.md

│

└── incident-report

└── incident-report.md

```

## ✅ 结论

本项目展示了在云环境中使用 Microsoft Sentinel 检测、分析和响应暴力破解攻击的能力。该实验室模拟了真实世界的 SOC 操作,并突出了初级安全分析师角色所需的关键网络安全技能。

## 🛡️ 事件响应生命周期

本实验室遵循 NIST 800-61 事件响应框架:

1. 检测与分析

- 识别异常登录活动 (4625 事件)

2. 遏制

- 禁用失陷账户

3. 根除

- 阻止进一步访问

4. 恢复

- 验证系统稳定性

5. 经验总结

- 确定了账户锁定策略的需求

## 📊 关键 Windows Event ID

Event ID | 描述

--- | ---

4625 | 登录尝试失败

4624 | 登录成功

4725 | 账户已禁用

## 📸 截图

- Sentinel 日志摄取

- 失败登录事件 (事件查看器)

- 暴力破解检测查询

- 攻击时间线可视化

- 目标账户识别

- 成功登录检测

- 账户已禁用 (遏制)

## 🧰 展示技能

- SIEM 监控 (Microsoft Sentinel)

- 日志分析 (Windows 安全日志)

- 威胁检测 (暴力破解攻击)

- 事件调查

- 事件响应与遏制

- Azure 云安全

- KQL (Kusto Query Language)

## 🎯 关键要点

- 暴力破解攻击可以通过身份验证日志被有效检测

- SIEM 工具支持集中化监控与调查

- 快速遏制对于防止进一步失陷至关重要

- 基于云的环境需要适当的日志记录和监控配置

## 📁 项目结构

```

incident-response-sentinel-lab

│

├── README.md

│

├── screenshots

│ ├── sentinel-detection.png

│ ├── eventviewer-4625.png

│ ├── attack-timeline.png

│ ├── targeted-account.png

│ └── account-disabled.png

│

├── queries

│ └── sentinel-kql-queries.md

│

└── incident-report

└── incident-report.md

```

## ✅ 结论

本项目展示了在云环境中使用 Microsoft Sentinel 检测、分析和响应暴力破解攻击的能力。该实验室模拟了真实世界的 SOC 操作,并突出了初级安全分析师角色所需的关键网络安全技能。标签:Azure监控, Defender for Endpoint, EDR, KQL查询, Microsoft Sentinel, NIST 800-61, RDP暴力破解, SOC分析, Windows安全日志, Wireshark, 句柄查看, 实验环境, 微软哨兵, 攻击模拟, 数字取证, 网络安全, 脆弱性评估, 自动化脚本, 隐私保护, 驱动签名利用