KelwynWilliams/Wazuh-SEIM-HomeLab

GitHub: KelwynWilliams/Wazuh-SEIM-HomeLab

Stars: 0 | Forks: 0

# Wazuh SIEM 家庭实验室

## 概述

在 VMware Workstation 虚拟化环境中部署了 Wazuh SIEM,用于监控 Windows 10 端点。模拟了五种真实攻击技术,并调查映射到 MITRE ATT&CK 框架的相关警报。将所有发现记录在正式的事件响应报告中。

## 工具与技术

- VMware Workstation Pro 17

- Wazuh SIEM 4.7

- Ubuntu Server 22.04 LTS

- Windows 10 Pro

## 实验架构

[Wazuh Manager] ←→ [Windows 10 Endpoint]

Ubuntu Server 22.04 Windows 10 Pro

Wazuh 4.7 Wazuh Agent 4.7

10.0.0.242 10.0.0.235

## 模拟与检测的攻击

| # | 攻击 | MITRE ID | 战术 | 事件 ID |

|---|--------|----------|--------|----------|

| 1 | 暴力破解登录 | T1110 | 凭证访问 | 4625 |

| 2 | 文件完整性违规 | T1070.004 | 防御规避 | — |

| 3 | 新建管理员账户 | T1098, T1484 | 持久化 | 4720, 4732 |

| 4 | 清除事件日志 | T1070 | 防御规避 | 104 |

| 5 | 恶意服务创建 | T1543.003 | 持久化 | 7045 |

## 展示的关键技能

- 从头开始部署和配置 SIEM

- Windows 端点 Agent 部署与调优

- 文件完整性监控 (FIM) 配置

- Windows 事件日志分析

- MITRE ATT&CK 框架映射

- 检测调优与差距分析

- 事件文档记录与报告

## 检测要点

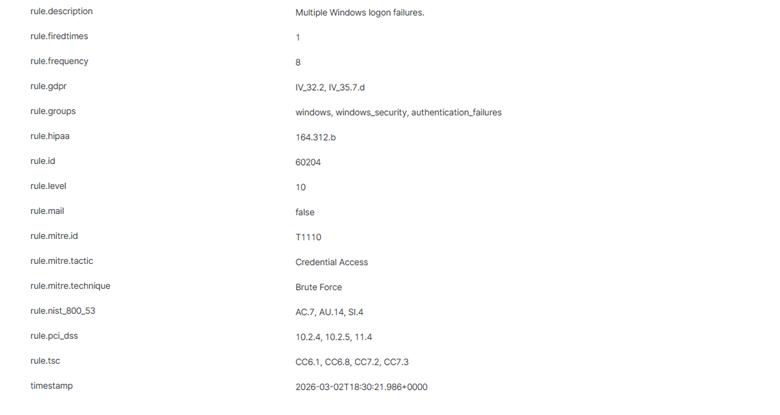

### 暴力破解 — T1110

##### 暴力破解警报

##### 暴力破解详情

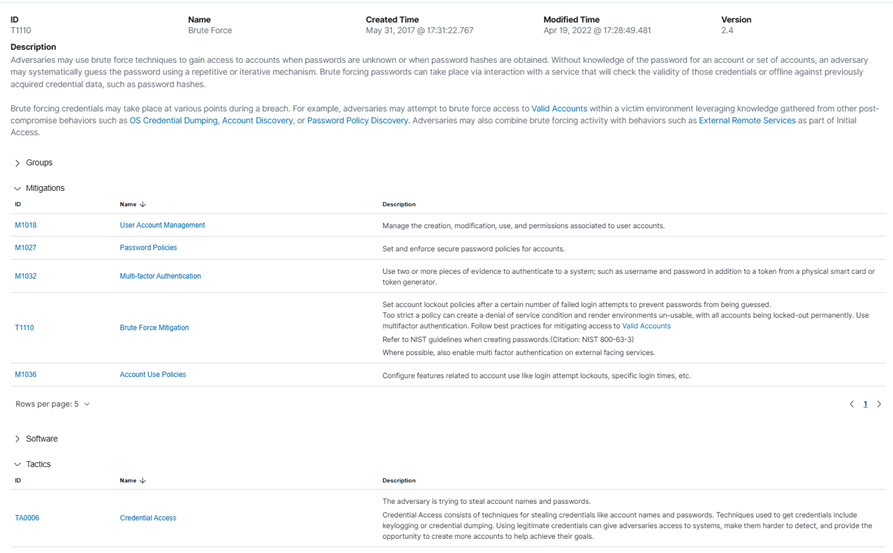

##### 暴力破解 MITRE

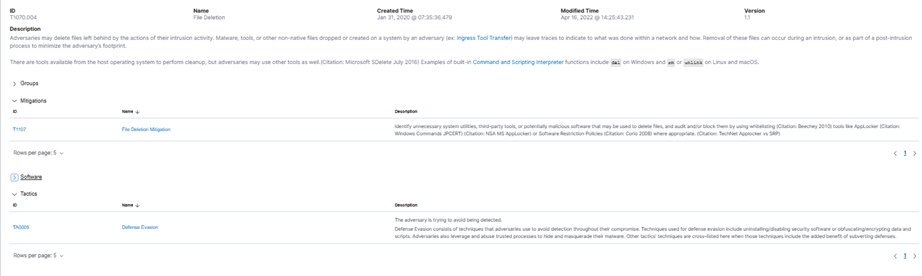

### 文件完整性违规 — T1070.004

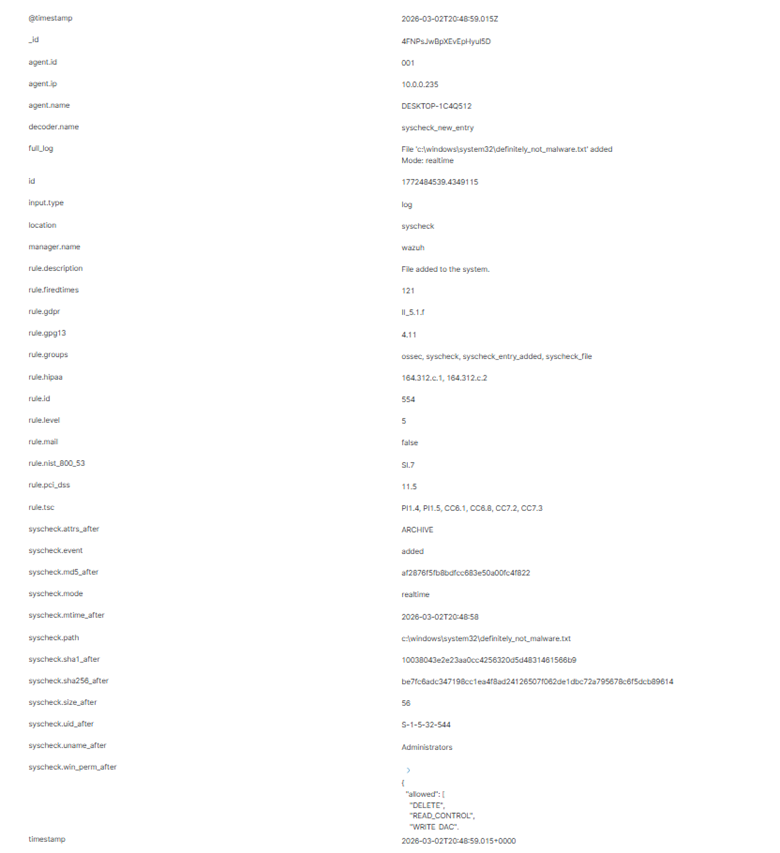

##### FIM 文件添加警报

##### FIM 文件添加详情

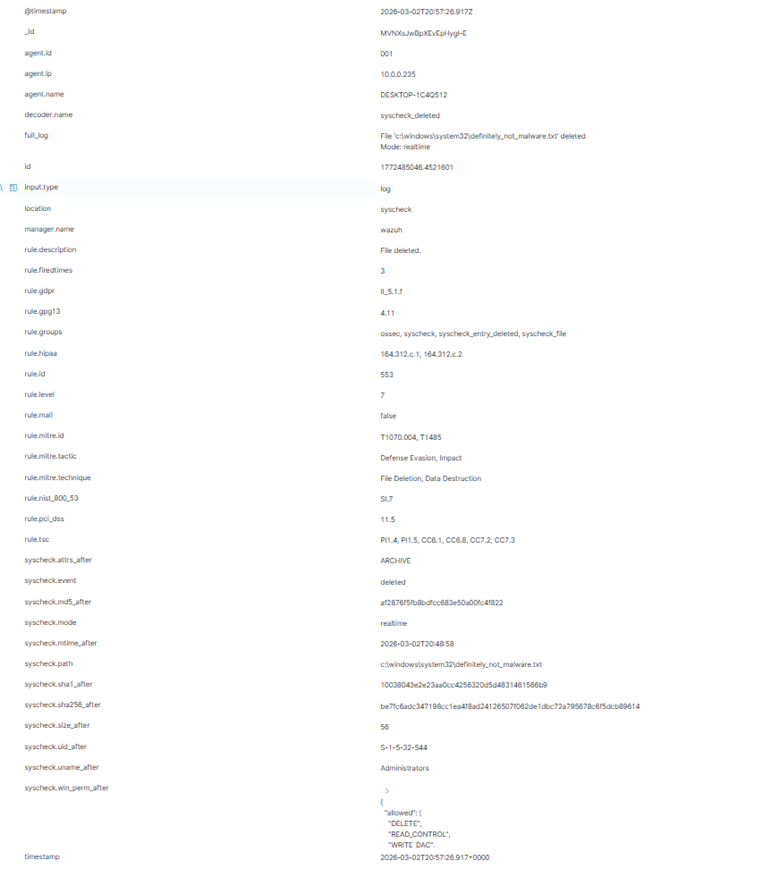

##### FIM 文件删除警报

##### FIM 文件删除详情

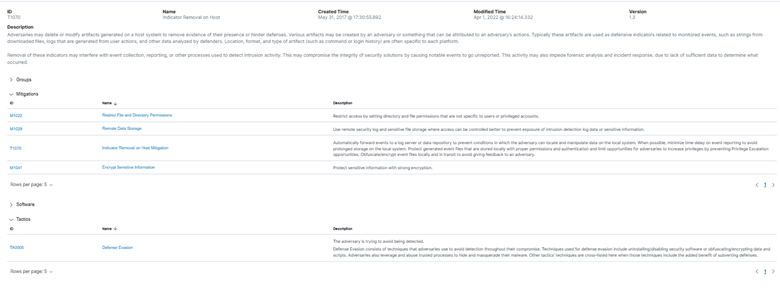

##### FIM 文件删除 MITRE

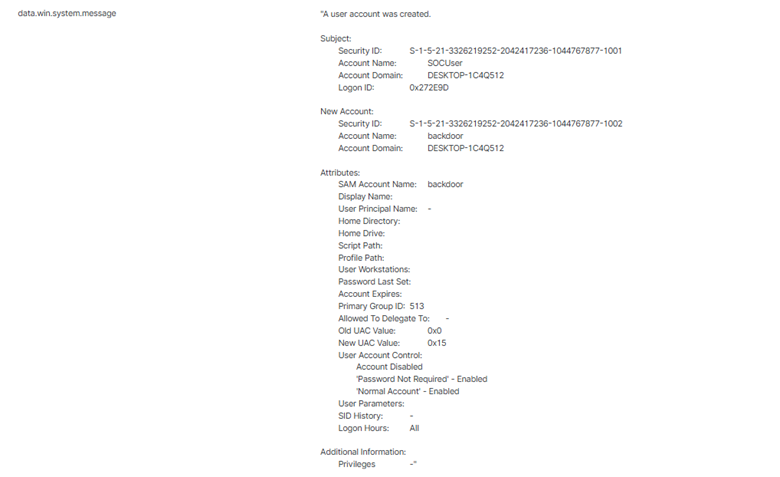

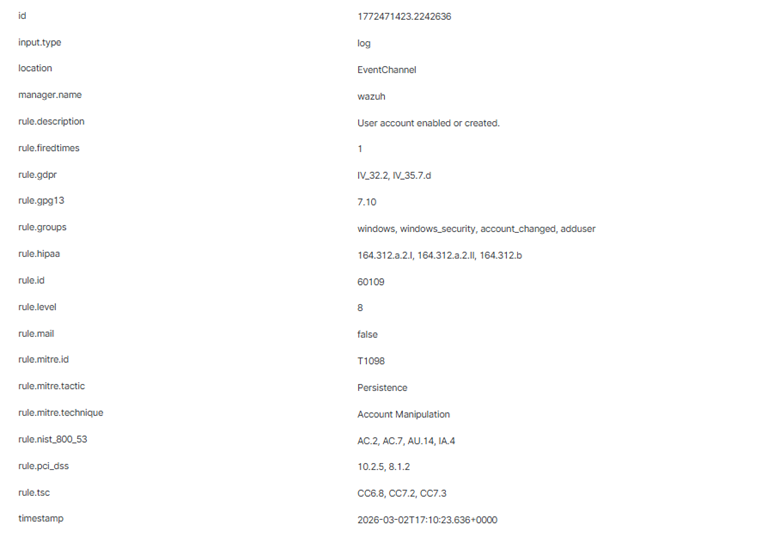

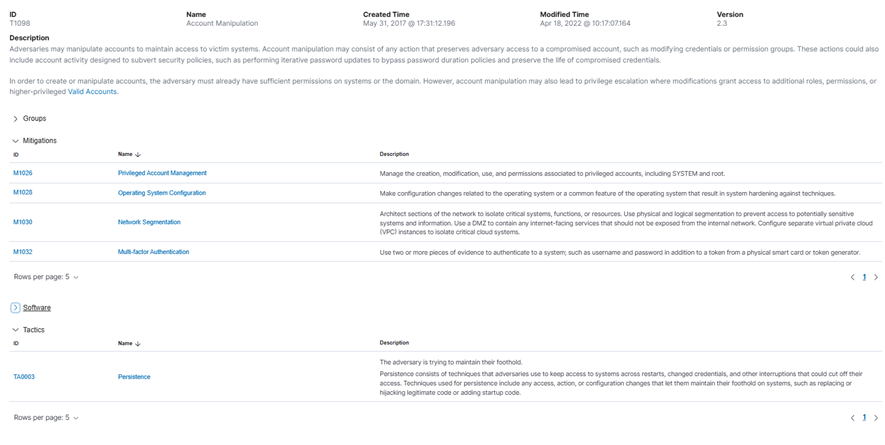

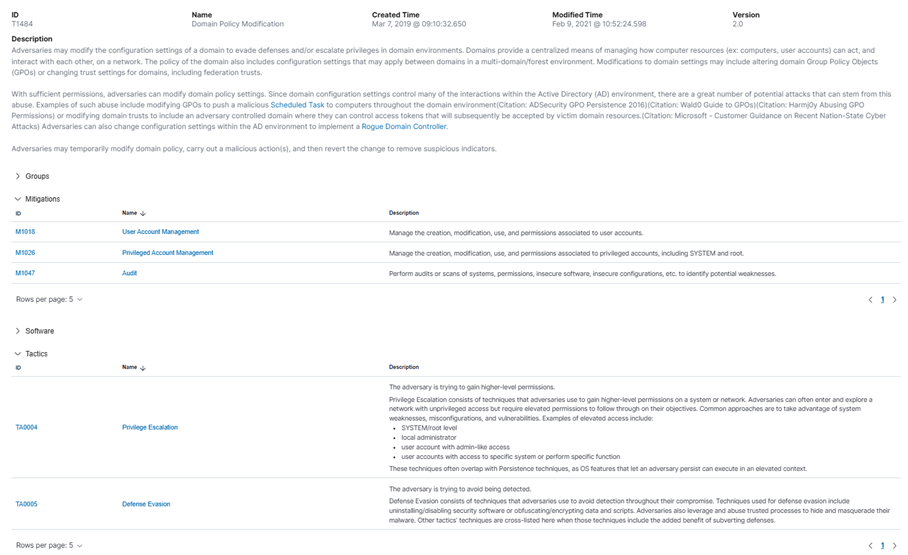

### 新建管理员账户 — T1098, T1484

##### 管理员账户创建警报

##### 管理员账户创建详情

##### 管理员账户创建 MITRE

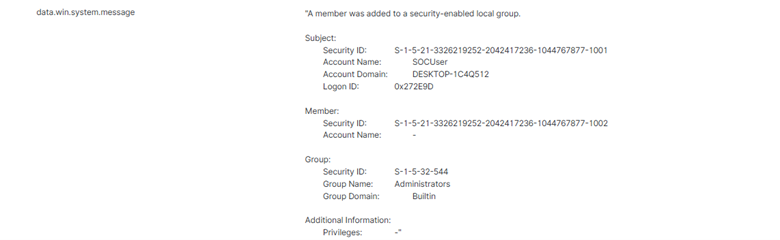

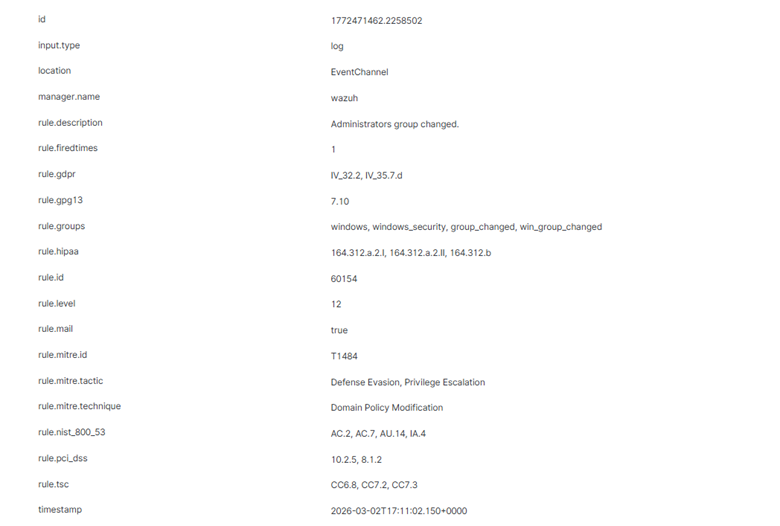

##### 管理员账户本地组警报

##### 管理员账户本地组详情

##### 管理员账户本地组 MITRE

### 清除事件日志 — T1070.001

##### 事件日志警报

##### 事件日志详情

##### 事件日志 MITRE

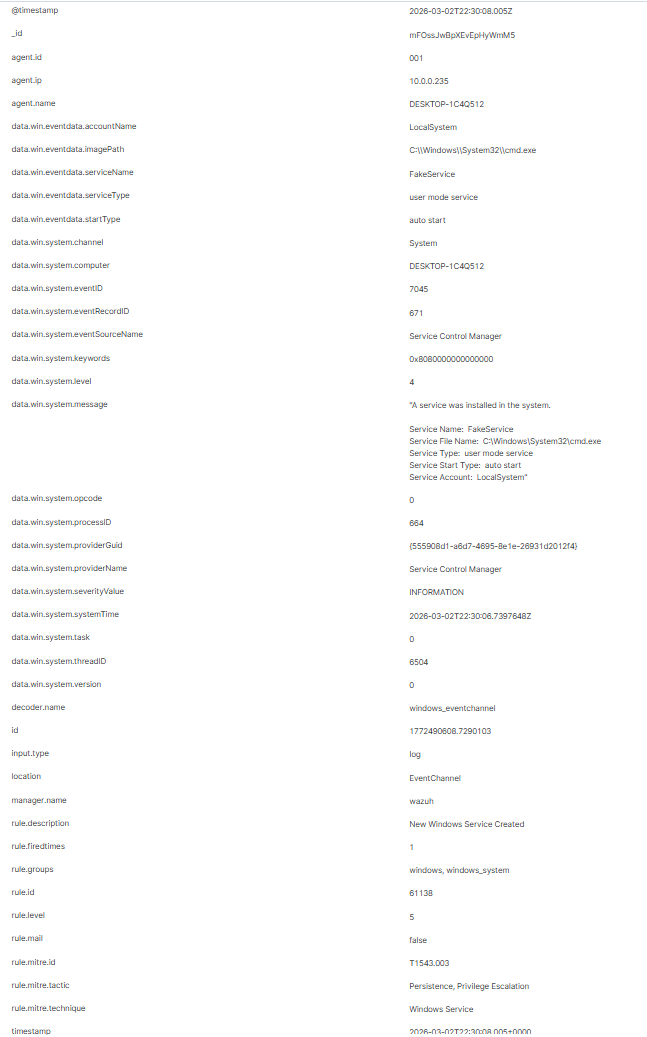

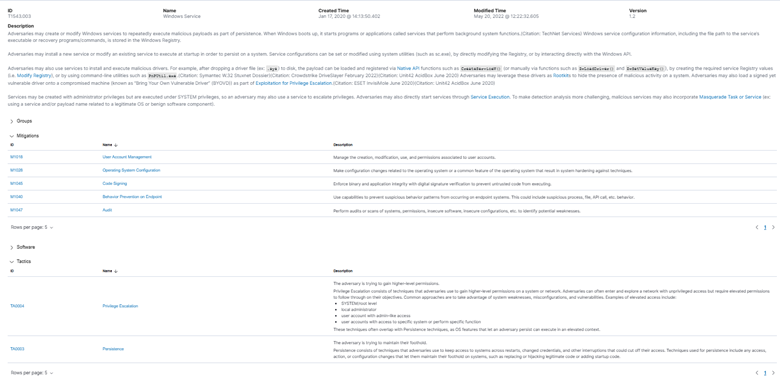

### 恶意服务创建 — T1543.003

##### 服务警报

##### 服务详情

##### 服务 MITRE

## 检测差距与调优

在此练习期间,有几项配置需要手动调优:

- **FIM** 需要在 ossec.conf 中添加 System32 并启用 realtime

- **注册表监控** 需要显式的 windows_registry 条目

- **PowerShell 日志** 需要通过注册表启用 Script Block Logging

这反映了真实的 SOC 工作,其中持续的检测调优与初始 SIEM 部署同样重要。

## 事件报告

完整发现记录于 [incident-report.pdf](incident-report.pdf)

标签:AMSI绕过, Cloudflare, MITRE ATT&CK, PB级数据处理, PoC, RFI远程文件包含, Ubuntu Server, VMware Workstation, Wazuh, Windows 安全, x64dbg, 企业防御, 凭证访问, 威胁检测, 子域名变形, 安全运维, 家庭实验室, 开源安全工具, 恶意服务检测, 持久化攻击, 暴力破解, 渗透测试模拟, 私有化部署, 端点防护, 网络安全, 虚拟化环境, 逆向工程平台, 防御规避, 隐私保护