5m3thNetw0rk/TI-Analyst-Pro

GitHub: 5m3thNetw0rk/TI-Analyst-Pro

一款基于本地 LLM 的轻量级 SIEM 工具,实现日志摄取、MITRE ATT&CK 映射与自动化威胁报告生成。

Stars: 0 | Forks: 0

# 🛡️ TI-Analyst-Pro

**AI 增强型威胁情报与 MITRE ATT&CK 映射系统**

## 📖 概述

TI-Analyst-Pro 是一款**隐私优先**的本地 SIEM(安全信息与事件管理)工具,旨在模拟对手行为、摄取系统日志并执行自动化取证分析。与传统的基于云的工具不同,该流水线利用**定制调优的本地 LLM (ti-expert)** 将原始遥测数据转换为结构化的安全简报,而无需将数据发送到外部 API。

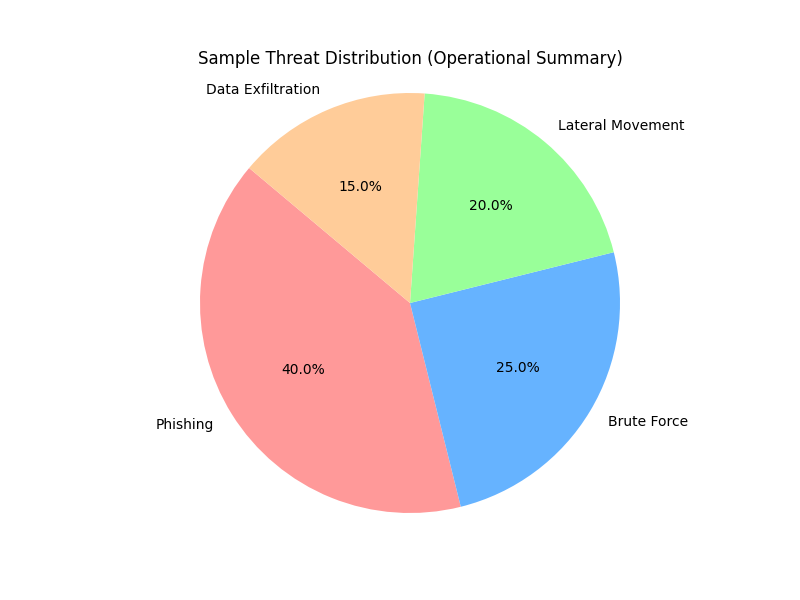

## 📊 可视化威胁分布

系统每日生成 Matplotlib 图表,以随时间追踪攻击载体。

*注意:上图仅为示例。实际报告是基于您摄取的遥测数据在本地生成的。*

## 🚀 核心功能

* **对手模拟**:包含一个基于 Python 的模拟器,用于生成逼真的攻击日志以测试 SOC 工作流。

* **本地取证 AI**:使用定制工程的 **Ollama Modelfile** 充当资深 DFIR 专家,将威胁映射到 MITRE TTP 并提供可操作的补救步骤。

* **自动化日志编排**:Bash 驱动的流水线,负责清理日志、触发 Python 分析并查询本地 AI。

* **计划报告**:与 `cron` 完全集成,用于自动生成每日执行简报。

## 🛠️ 安装与使用

1. **克隆仓库**:

git clone [https://github.com/5m3thNetw0rk/TI-Analyst-Pro.git](https://github.com/5m3thNetw0rk/TI-Analyst-Pro.git)

cd TI-Analyst-Pro

设置环境:

python3 -m venv venv

source venv/bin/activate

pip install pandas matplotlib

初始化本地 AI 专家:

确保 Ollama 已安装并正在运行,然后执行:

ollama pull llama3.2:1b

ollama create ti-expert -f Modelfile

运行主脚本:

python3 adversary_sim.py && ./generate_daily_brief.sh

## 🎯 MITRE ATT&CK® 覆盖范围

系统识别并分析以下技术:

| ID | 技术 | 类别 | 逻辑 |

| :--- | :--- | :--- | :--- |

| **T1110** | 暴力破解 | 凭据访问 | 检测重复的登录失败尝试。 |

| **T1210** | 远程服务利用 | 横向移动 | 内部到内部的 SSH/SQL 异常。 |

| **T1078** | 有效账户 | 防御规避 | 监控异常的管理员账户活动。 |

| **T1190** | 利用面向公众的应用程序 | 初始访问 | 识别 SQL 注入和 Web 利用模式。 |

| **T1514** | IT 软件分发 | 执行 | 检测未经授权的远程脚本执行。 |

## 🛡️ 操作流水线 (杀伤链)

1. **摄取与配置**:`fetch_kev.py` 将全球漏洞数据拉取到本地知识库中。

2. **遥测模拟**:`adversary_sim.py` 生成映射到 MITRE TTP 的高保真日志。

3. **RAG 分析**:`rag-chat.py` 执行本地检索增强生成 (RAG) 会话,使 AI 基于您的特定 TI 文档进行推理。

4. **报告**:为决策者本地生成可视化图表和执行简报。

标签:adversary_simulation, AI风险缓解, Bash, Cloudflare, DLL 劫持, FTP漏洞扫描, IP 地址批量处理, Llama3.2, LLM, LLM评估, Matplotlib, MITRE ATT&CK, Ollama, Python, SOAR, TTP映射, Unmanaged PE, 人工智能, 大语言模型, 威胁情报, 子域名变形, 安全编排, 安全运营, 应用安全, 开发者工具, 异常检测, 扫描框架, 攻击模拟, 数字取证, 数据展示, 无后门, 无线安全, 本地部署, 用户模式Hook绕过, 红队, 网络安全, 网络安全, 网络安全审计, 自动化报告, 自动化脚本, 逆向工具, 隐私保护, 隐私保护, 驱动签名利用