yonathanpy/CVE-2025-65320

GitHub: yonathanpy/CVE-2025-65320

Stars: 1 | Forks: 0

# CVE-2025-65320

## 标题

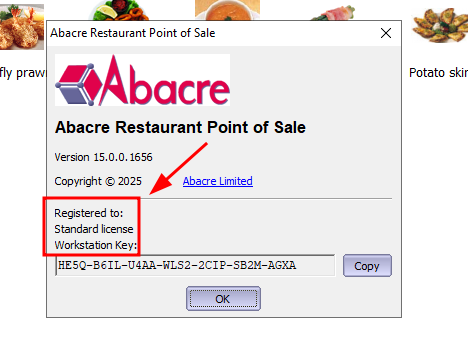

Abacre Restaurant Point of Sale (POS) 进程内存中的敏感许可信息明文存储

## 概述

**Abacre Restaurant Point of Sale (POS)** 版本 **<= 15.0.0.1656** 中存在一个漏洞,在软件激活工作流期间,敏感许可数据以**明文形式存储在进程内存中**。

在许可证激活过程中,应用程序会生成并处理旨在针对特定机器验证软件安装的**设备绑定许可证密钥**。然而,这些值在进程内存中分配时,缺乏足够的保护或安全内存处理机制。

由于这些值以**明文形式**保留在内存中,拥有本地访问权限的攻击者可以将调试器附加到正在运行的进程,并直接从内存中提取许可信息。

这使得能够恢复有效的许可证密钥,随后可在无需购买许可证的情况下在同一台机器上重新用于激活软件。

## 受影响产品

**产品:** Abacre Restaurant Point of Sale (POS)

**供应商:** Abacre Limited

**受影响版本:** `<= 15.0.0.1656`

## 漏洞类型

主要弱点:

- **CWE-316** — 内存中的敏感信息明文存储

相关弱点:

- **CWE-200** — 将敏感信息暴露给未经授权的行为者

## 技术细节

在激活例程期间,POS 应用程序执行以下操作:

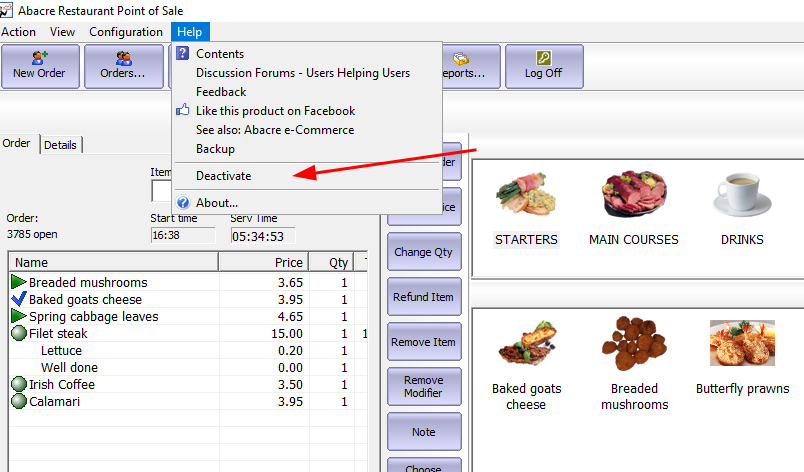

1. 用户通过图形界面启动激活过程。

2. 应用程序生成并处理**特定于设备的许可参数**。

3. 生成的许可证密钥和相关激活值作为标准堆分配存储在进程内存中。

4. 这些值在激活工作流期间以**明文形式**保留在内存中。

应用程序**未实施以下保护措施:**

- 安全内存缓冲区

- 显式内存清零

- 内存中敏感值的加密

- 反调试或内存访问保护

因此,可以使用常见的逆向工程技术提取许可证密钥。

## 漏洞触发

该问题发生在**许可证激活尝试**期间,此时应用程序处理并验证许可信息。

在此阶段:

- 许可证密钥

- 设备绑定激活数据

- 内部验证字符串

均以未混淆或未保护的形式临时存储在进程内存中。

## 利用场景

拥有对机器**本地访问权限**的攻击者可以执行以下步骤:

1. 启动 POS 应用程序。

2. 启动软件激活工作流。

3. 将调试器(例如 x64dbg、WinDbg 等)附加到正在运行的进程。

4. 检查进程内存或创建内存转储。

5. 搜索对应于许可证密钥模式的 ASCII/Unicode 字符串。

由于许可证密钥以明文内存形式存储,因此可以直接从进程内存空间中提取它。

提取的密钥随后可在无需购买许可证的情况下重新用于在同一台机器上激活软件。

## 证据

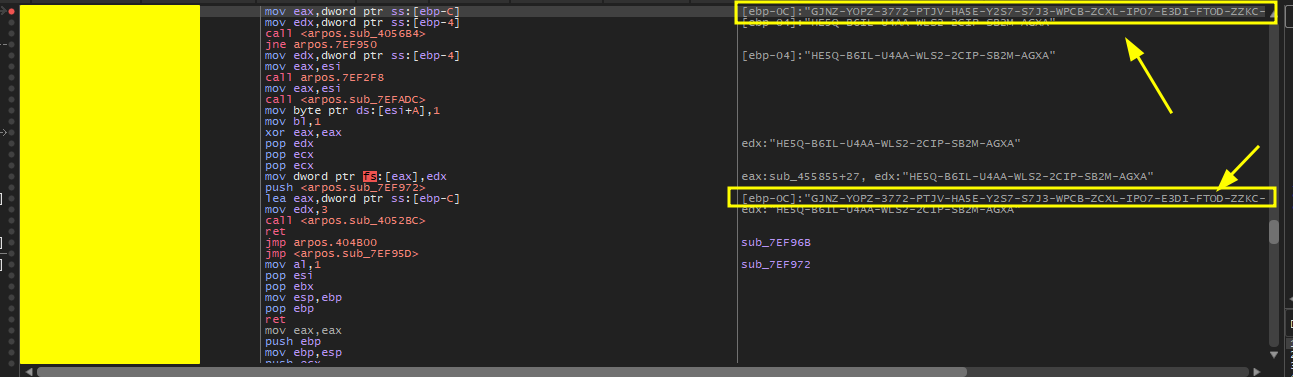

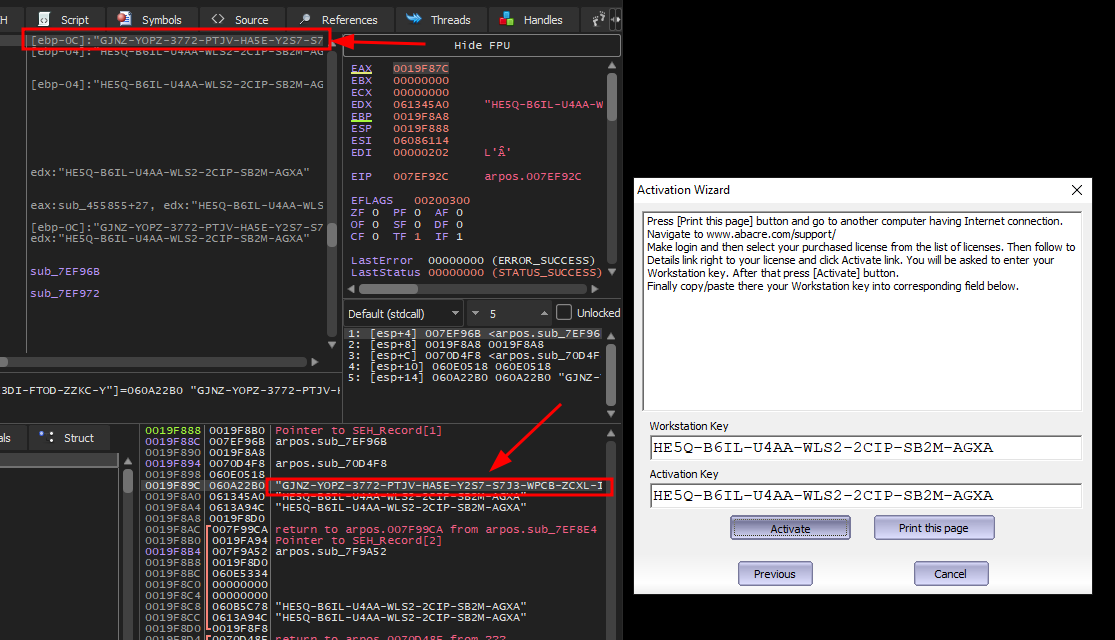

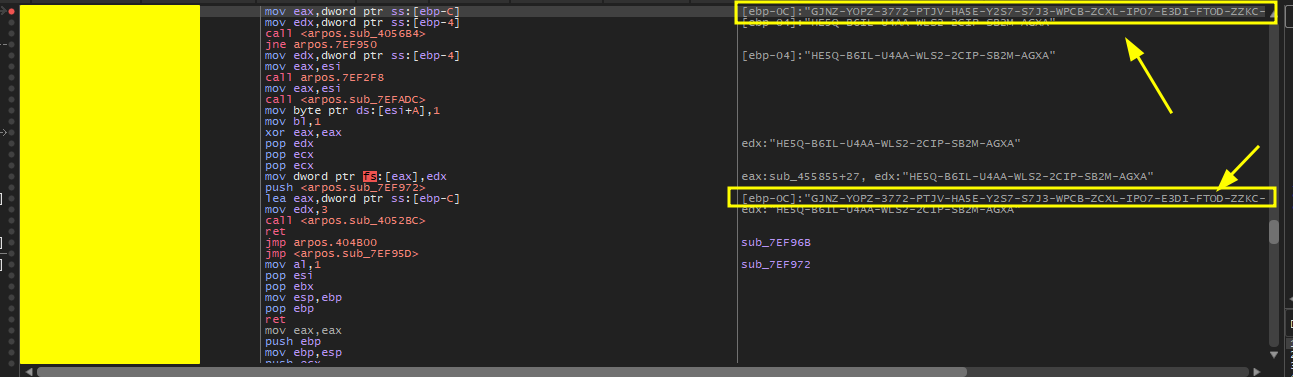

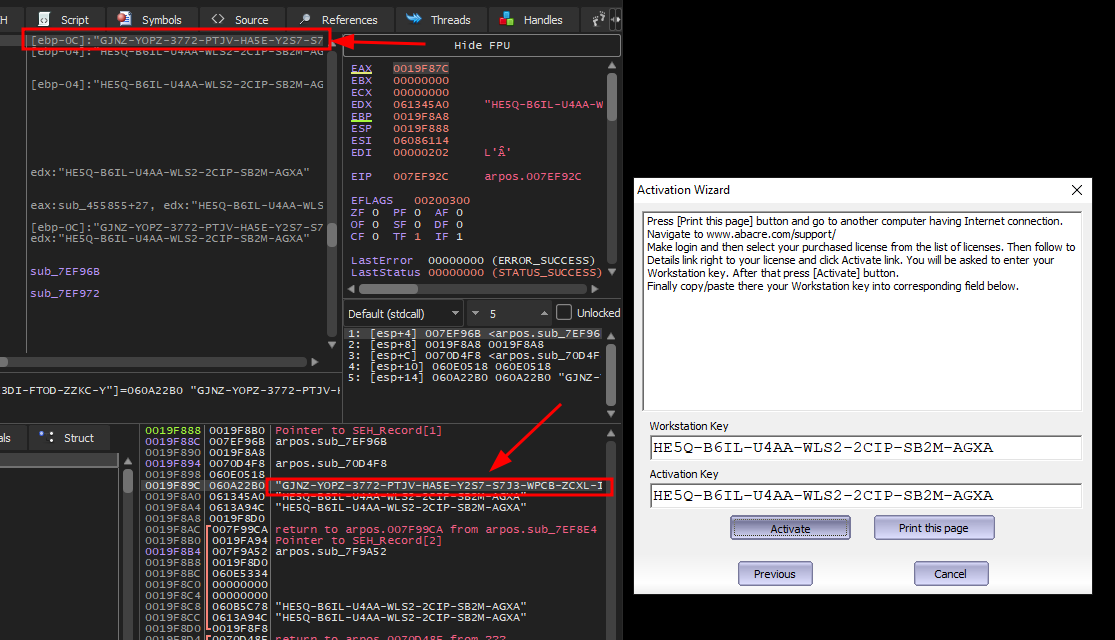

### 内存分析

以下图像显示了调试器输出和运行时内存检查,其中许可证密钥在激活期间在进程内存中可见。

![Memory Analysis Evidence]

## 受影响产品

**产品:** Abacre Restaurant Point of Sale (POS)

**供应商:** Abacre Limited

**受影响版本:** `<= 15.0.0.1656`

## 漏洞类型

主要弱点:

- **CWE-316** — 内存中的敏感信息明文存储

相关弱点:

- **CWE-200** — 将敏感信息暴露给未经授权的行为者

## 技术细节

在激活例程期间,POS 应用程序执行以下操作:

1. 用户通过图形界面启动激活过程。

2. 应用程序生成并处理**特定于设备的许可参数**。

3. 生成的许可证密钥和相关激活值作为标准堆分配存储在进程内存中。

4. 这些值在激活工作流期间以**明文形式**保留在内存中。

应用程序**未实施以下保护措施:**

- 安全内存缓冲区

- 显式内存清零

- 内存中敏感值的加密

- 反调试或内存访问保护

因此,可以使用常见的逆向工程技术提取许可证密钥。

## 漏洞触发

该问题发生在**许可证激活尝试**期间,此时应用程序处理并验证许可信息。

在此阶段:

- 许可证密钥

- 设备绑定激活数据

- 内部验证字符串

均以未混淆或未保护的形式临时存储在进程内存中。

## 利用场景

拥有对机器**本地访问权限**的攻击者可以执行以下步骤:

1. 启动 POS 应用程序。

2. 启动软件激活工作流。

3. 将调试器(例如 x64dbg、WinDbg 等)附加到正在运行的进程。

4. 检查进程内存或创建内存转储。

5. 搜索对应于许可证密钥模式的 ASCII/Unicode 字符串。

由于许可证密钥以明文内存形式存储,因此可以直接从进程内存空间中提取它。

提取的密钥随后可在无需购买许可证的情况下重新用于在同一台机器上激活软件。

## 证据

### 内存分析

以下图像显示了调试器输出和运行时内存检查,其中许可证密钥在激活期间在进程内存中可见。

![Memory Analysis Evidence]  ![Debugger Memory View]

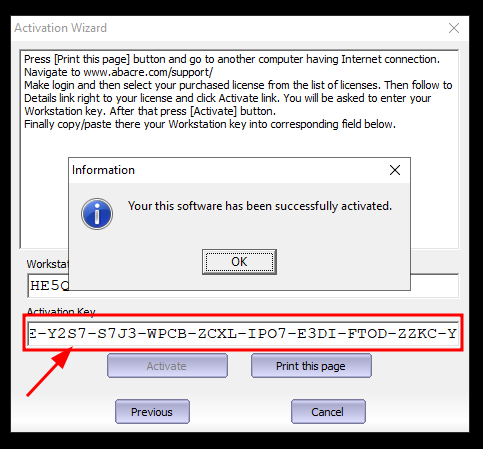

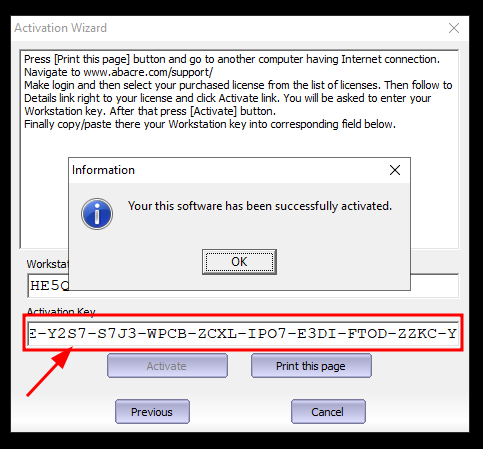

![Debugger Memory View] ### 已激活软件

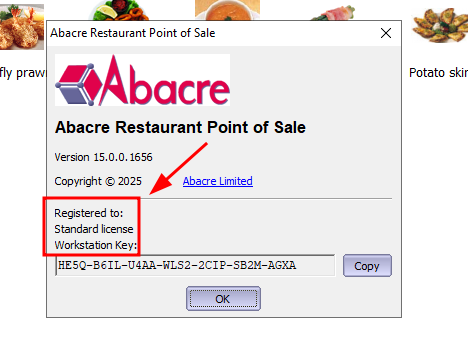

以下图像演示了使用恢复的许可证密钥成功激活。

![Activated Software Screenshot]

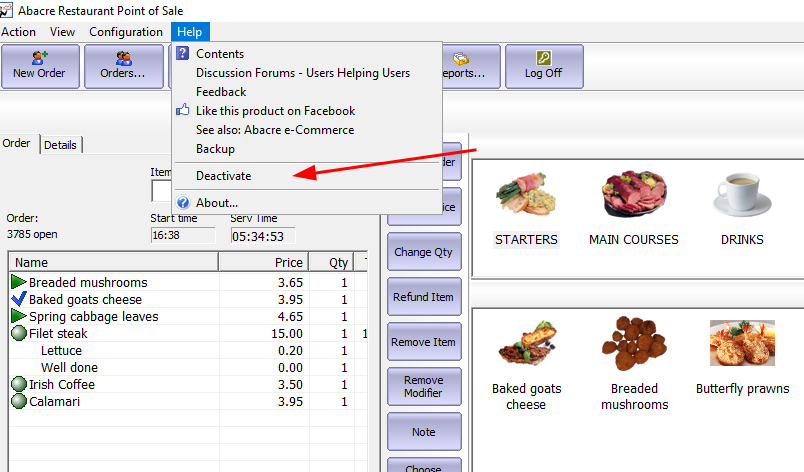

### 已激活软件

以下图像演示了使用恢复的许可证密钥成功激活。

![Activated Software Screenshot] ![Activation Confirmation]

![Activation Confirmation] ![Activated UI State]

![Activated UI State] ## 影响

成功利用该漏洞允许攻击者:

- 恢复有效的**设备绑定许可证密钥**

- 绕过供应商的**软件许可机制**

- 在无需购买合法许可证的情况下激活应用程序

虽然此问题主要影响**软件许可完整性**,但它展示了内存中敏感信息的不当处理。

## 根本原因

该漏洞是由**内存中敏感许可数据处理不安全**引起的。具体来说:

- 敏感值存储为**明文字符串**

- 内存在使用后**未被清除**

- 未应用**内存加密或混淆**

- 进程缺乏**反调试保护**

## 建议的缓解措施

为了防止类似的漏洞,供应商应:

- 避免在明文内存中存储许可机密

- 使用**安全内存分配机制**

- 实施**内存加密或混淆**

- 在使用后立即清除敏感缓冲区

- 实施**反调试保护**

- 将敏感验证逻辑移至**服务器端许可模型**

## 披露时间线

| 日期 | 事件 |

|-----|------|

| 2025 | 发现漏洞 |

| 2025 | 通知供应商 |

| 2025 | 分配 CVE |

## 影响

成功利用该漏洞允许攻击者:

- 恢复有效的**设备绑定许可证密钥**

- 绕过供应商的**软件许可机制**

- 在无需购买合法许可证的情况下激活应用程序

虽然此问题主要影响**软件许可完整性**,但它展示了内存中敏感信息的不当处理。

## 根本原因

该漏洞是由**内存中敏感许可数据处理不安全**引起的。具体来说:

- 敏感值存储为**明文字符串**

- 内存在使用后**未被清除**

- 未应用**内存加密或混淆**

- 进程缺乏**反调试保护**

## 建议的缓解措施

为了防止类似的漏洞,供应商应:

- 避免在明文内存中存储许可机密

- 使用**安全内存分配机制**

- 实施**内存加密或混淆**

- 在使用后立即清除敏感缓冲区

- 实施**反调试保护**

- 将敏感验证逻辑移至**服务器端许可模型**

## 披露时间线

| 日期 | 事件 |

|-----|------|

| 2025 | 发现漏洞 |

| 2025 | 通知供应商 |

| 2025 | 分配 CVE |

## 受影响产品

**产品:** Abacre Restaurant Point of Sale (POS)

**供应商:** Abacre Limited

**受影响版本:** `<= 15.0.0.1656`

## 漏洞类型

主要弱点:

- **CWE-316** — 内存中的敏感信息明文存储

相关弱点:

- **CWE-200** — 将敏感信息暴露给未经授权的行为者

## 技术细节

在激活例程期间,POS 应用程序执行以下操作:

1. 用户通过图形界面启动激活过程。

2. 应用程序生成并处理**特定于设备的许可参数**。

3. 生成的许可证密钥和相关激活值作为标准堆分配存储在进程内存中。

4. 这些值在激活工作流期间以**明文形式**保留在内存中。

应用程序**未实施以下保护措施:**

- 安全内存缓冲区

- 显式内存清零

- 内存中敏感值的加密

- 反调试或内存访问保护

因此,可以使用常见的逆向工程技术提取许可证密钥。

## 漏洞触发

该问题发生在**许可证激活尝试**期间,此时应用程序处理并验证许可信息。

在此阶段:

- 许可证密钥

- 设备绑定激活数据

- 内部验证字符串

均以未混淆或未保护的形式临时存储在进程内存中。

## 利用场景

拥有对机器**本地访问权限**的攻击者可以执行以下步骤:

1. 启动 POS 应用程序。

2. 启动软件激活工作流。

3. 将调试器(例如 x64dbg、WinDbg 等)附加到正在运行的进程。

4. 检查进程内存或创建内存转储。

5. 搜索对应于许可证密钥模式的 ASCII/Unicode 字符串。

由于许可证密钥以明文内存形式存储,因此可以直接从进程内存空间中提取它。

提取的密钥随后可在无需购买许可证的情况下重新用于在同一台机器上激活软件。

## 证据

### 内存分析

以下图像显示了调试器输出和运行时内存检查,其中许可证密钥在激活期间在进程内存中可见。

![Memory Analysis Evidence]

## 受影响产品

**产品:** Abacre Restaurant Point of Sale (POS)

**供应商:** Abacre Limited

**受影响版本:** `<= 15.0.0.1656`

## 漏洞类型

主要弱点:

- **CWE-316** — 内存中的敏感信息明文存储

相关弱点:

- **CWE-200** — 将敏感信息暴露给未经授权的行为者

## 技术细节

在激活例程期间,POS 应用程序执行以下操作:

1. 用户通过图形界面启动激活过程。

2. 应用程序生成并处理**特定于设备的许可参数**。

3. 生成的许可证密钥和相关激活值作为标准堆分配存储在进程内存中。

4. 这些值在激活工作流期间以**明文形式**保留在内存中。

应用程序**未实施以下保护措施:**

- 安全内存缓冲区

- 显式内存清零

- 内存中敏感值的加密

- 反调试或内存访问保护

因此,可以使用常见的逆向工程技术提取许可证密钥。

## 漏洞触发

该问题发生在**许可证激活尝试**期间,此时应用程序处理并验证许可信息。

在此阶段:

- 许可证密钥

- 设备绑定激活数据

- 内部验证字符串

均以未混淆或未保护的形式临时存储在进程内存中。

## 利用场景

拥有对机器**本地访问权限**的攻击者可以执行以下步骤:

1. 启动 POS 应用程序。

2. 启动软件激活工作流。

3. 将调试器(例如 x64dbg、WinDbg 等)附加到正在运行的进程。

4. 检查进程内存或创建内存转储。

5. 搜索对应于许可证密钥模式的 ASCII/Unicode 字符串。

由于许可证密钥以明文内存形式存储,因此可以直接从进程内存空间中提取它。

提取的密钥随后可在无需购买许可证的情况下重新用于在同一台机器上激活软件。

## 证据

### 内存分析

以下图像显示了调试器输出和运行时内存检查,其中许可证密钥在激活期间在进程内存中可见。

![Memory Analysis Evidence]  ### 已激活软件

以下图像演示了使用恢复的许可证密钥成功激活。

![Activated Software Screenshot]

### 已激活软件

以下图像演示了使用恢复的许可证密钥成功激活。

![Activated Software Screenshot] ![Activation Confirmation]

![Activation Confirmation] ![Activated UI State]

![Activated UI State] ## 影响

成功利用该漏洞允许攻击者:

- 恢复有效的**设备绑定许可证密钥**

- 绕过供应商的**软件许可机制**

- 在无需购买合法许可证的情况下激活应用程序

虽然此问题主要影响**软件许可完整性**,但它展示了内存中敏感信息的不当处理。

## 根本原因

该漏洞是由**内存中敏感许可数据处理不安全**引起的。具体来说:

- 敏感值存储为**明文字符串**

- 内存在使用后**未被清除**

- 未应用**内存加密或混淆**

- 进程缺乏**反调试保护**

## 建议的缓解措施

为了防止类似的漏洞,供应商应:

- 避免在明文内存中存储许可机密

- 使用**安全内存分配机制**

- 实施**内存加密或混淆**

- 在使用后立即清除敏感缓冲区

- 实施**反调试保护**

- 将敏感验证逻辑移至**服务器端许可模型**

## 披露时间线

| 日期 | 事件 |

|-----|------|

| 2025 | 发现漏洞 |

| 2025 | 通知供应商 |

| 2025 | 分配 CVE |

## 影响

成功利用该漏洞允许攻击者:

- 恢复有效的**设备绑定许可证密钥**

- 绕过供应商的**软件许可机制**

- 在无需购买合法许可证的情况下激活应用程序

虽然此问题主要影响**软件许可完整性**,但它展示了内存中敏感信息的不当处理。

## 根本原因

该漏洞是由**内存中敏感许可数据处理不安全**引起的。具体来说:

- 敏感值存储为**明文字符串**

- 内存在使用后**未被清除**

- 未应用**内存加密或混淆**

- 进程缺乏**反调试保护**

## 建议的缓解措施

为了防止类似的漏洞,供应商应:

- 避免在明文内存中存储许可机密

- 使用**安全内存分配机制**

- 实施**内存加密或混淆**

- 在使用后立即清除敏感缓冲区

- 实施**反调试保护**

- 将敏感验证逻辑移至**服务器端许可模型**

## 披露时间线

| 日期 | 事件 |

|-----|------|

| 2025 | 发现漏洞 |

| 2025 | 通知供应商 |

| 2025 | 分配 CVE |标签:Abacre POS, CVE-2025-65320, CWE-316, HTTP工具, POS系统, Proof of Concept, 云资产清单, 内存安全, 授权验证缺陷, 明文存储, 本地安全, 流量嗅探, 漏洞分析, 调试器攻击, 路径探测, 软件激活绕过, 进程内存, 逆向工程, 餐饮系统