DurgaRamireddy/Security-Onion-Lab

GitHub: DurgaRamireddy/Security-Onion-Lab

基于 Zeek 和 Suricata 的网络安全监控实验项目,演示 IDS 告警分类与 MITRE ATT&CK 映射的 SOC 实战分析流程。

Stars: 0 | Forks: 0

# Security Onion 实验室 - 网络安全监控与警报分类

一个使用 Zeek 和 Suricata 分析恶意 PCAP 数据集、分类 IDS 警报并关联网络事件的上机实战实验室,模拟了 SOC Tier 1 分析师的核心工作流程。

## 实验环境

| 组件 | 详情 |

|---|---|

| 操作系统 | Ubuntu / Kali Linux |

| 数据集 | id1.cn-inject.pcap |

| 工具 | Zeek, Suricata |

| 输出日志 | conn.log, http.log, files.log, packet_filter.log, eve.json, fast.log, stats.log |

## 实验流程

### 1. Zeek - 深度包检测与网络元数据

Zeek 执行深度包检测并生成结构化的连接、HTTP 流量、DNS 和文件传输日志,这对于实时监控和历史取证分析都非常有用。

```

zeek -r id1.cn-inject.pcap

```

**conn.log** - 检测到来自 `172.20.6.1 → 42.96.141.35` 端口 80 的 TCP 连接,具有较大的字节传输不对称性,符合潜在的数据渗漏行为特征。

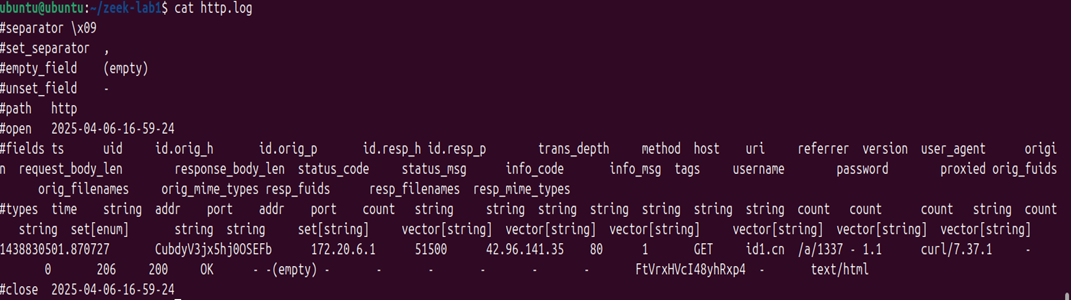

**http.log** - 揭示了 HTTP URI、User-Agent 字符串和 Referrer 标头,以便进一步调查。

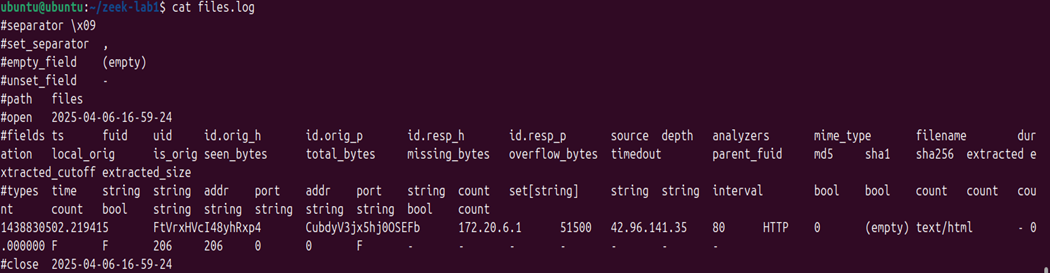

**files.log** - 捕获了文件活动,包括 MIME 类型和大小,适用于恶意软件分类和取证分析。

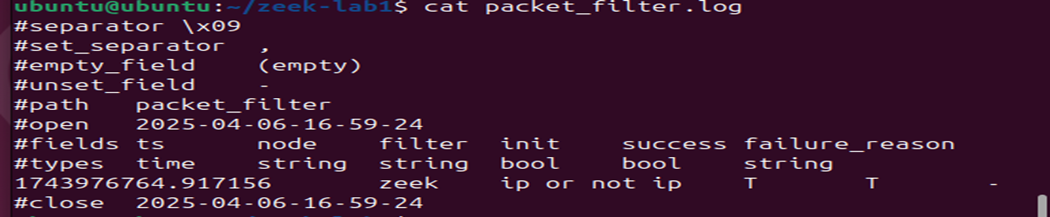

**packet_filter.log** - 确认了分析期间应用的流量捕获范围和过滤参数。

### 2. Suricata - 基于特征的威胁检测与告警

Suricata 是一个 IDS/IPS/NSM 引擎,通过特征检测已知威胁,并支持深度包检测以进行实时告警。

```

sudo suricata -r id1.cn-inject.pcap -l output/

```

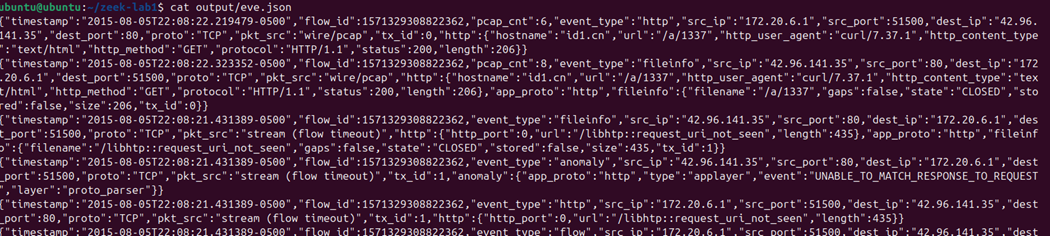

**eve.json** - 结构化的警报输出,包含每个检测到的事件的 HTTP 方法、主机名和 Payload 指纹。

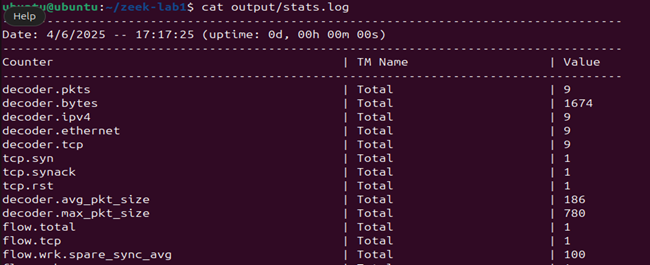

**stats.log** - Suricata 在 0.15 秒内处理了 9 个数据包且无错误,确认工具执行正常。

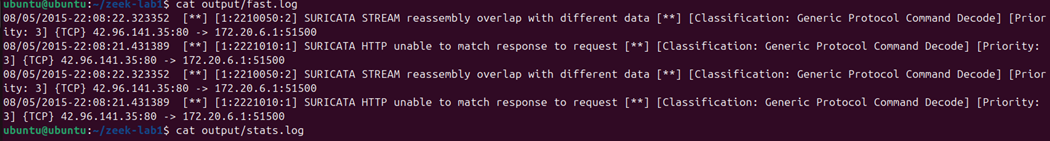

**fast.log** - 人类可读的警报摘要。Suricata 触发了 **2 个警报**,与数据集中已知的威胁特征相匹配。

## 关键发现

该 PCAP 数据集包含与 **CN-inject 攻击模式**一致的指标——这是一种涉及通过 HTTP 注入恶意内容的技术。Zeek 揭示了异常的字节传输和连接元数据,而 Suricata 的特征引擎触发了 2 个警报,确认了流量中已知的威胁模式。

## Zeek 与 Suricata - 使用场景对比

| | Zeek | Suricata |

|---|---|---|

| **优势** | 深度行为分析与元数据 | 实时告警与特征检测 |

| **输出** | 结构化日志 (conn, http, dns, files) | 警报 (eve.json, fast.log) |

| **最适用于** | 取证调查、流量画像 | 威胁检测、IDS/IPS 运维 |

| **协同使用** | 全谱系 NSM 覆盖 | 全谱系 NSM 覆盖 |

## MITRE ATT&CK 映射

| 技术 | ID | 相关性 |

|---|---|---|

| Exfiltration Over C2 Channel | T1041 | conn.log 中标记的不对称字节传输 |

| Application Layer Protocol: Web Protocols | T1071.001 | 通过 Zeek 和 Suricata 分析基于 HTTP 的流量 |

| Network Sniffing | T1040 | 基于 PCAP 的流量捕获与分析 |

## 展示技能

`Network Security Monitoring` `PCAP Analysis` `Zeek Log Analysis` `Suricata Alert Triage` `IDS/IPS Operations` `Signature-Based Detection` `Incident Investigation` `MITRE ATT&CK Mapping`

## 核心收获

即使没有完整的 Security Onion 套件,Zeek 和 Suricata 结合使用也能提供强大的网络可见性。Zeek 擅长构建网络行为的完整图景;Suricata 则针对已知恶意行为进行触发告警。在真实的 SOC 环境中,这两种数据源对于有效的分类和调查都是必不可少的。

**作者:** Durga Sai Sri Ramireddy | 休斯顿大学 网络安全硕士

[](https://linkedin.com/in/durga-ramireddy)

[](https://github.com/DurgaRamireddy)

标签:Cloudflare, conn.log, DAST, EVE.json, HTTP流量, IDS告警, Incident Response, IP 地址批量处理, Level 1分析师, Metaprompt, MITRE ATT&CK, PCAP分析, Rootkit, Security Onion, SOC工作流, Suricata, Zeek, 入侵检测系统, 告警分类, 安全数据湖, 安全运营中心, 实验室环境, 恶意流量, 恶意软件分析, 数字取证, 数据渗出, 深度包检测, 现代安全运营, 网络元数据, 网络安全分析, 网络安全监控, 网络映射, 自动化脚本, 驱动开发