techgneek/AI-Applied-Cybersecurity-Incident-Response

GitHub: techgneek/AI-Applied-Cybersecurity-Incident-Response

一个展示如何利用AI和提示词工程辅助进行Infostealer凭证泄露调查与供应链风险评估的威胁情报方法论项目。

Stars: 0 | Forks: 0

# AI 辅助威胁情报调查

## Infostealer 凭证泄露与第三方供应链风险

](https://youtu.be/0cANdViZH8E)

# 目录

- 执行摘要

- 调查方法论

- 关键发现

- 威胁行为者画像

- Infostealer 恶意软件生态系统

- 威胁场景概述

- 攻击链(MITRE ATT&CK Kill Chain)

- 事件时间线

- 受感染主机概况

- 证据:Infostealer 日志

- 企业凭证泄露

- 已识别的企业基础设施

- 已安装软件分析

- 初始访问向量

- MITRE ATT&CK 映射

- 威胁行为者机会

- 业务影响

- OSINT 调查

- AI 辅助调查

- 提示词工程方法论

- AI 提示词库

- 检测机会

- 防御建议

- 风险评估

- 经验教训

- 使用的技术

# 执行摘要

本次调查分析了一个涉及 **LG Electronics (LGE) 基础设施以及可能影响 Jaguar Land Rover (JLR) 的第三方供应链泄露的凭证泄露场景**。

该案例研究检查了来自 **infostealer 恶意软件日志** 的证据,这些证据显示属于企业工程环境的凭证是从一个受感染的终端被窃取的。

该恶意软件收集了:

• 存储的浏览器凭证

• 企业认证令牌

• 开发环境访问凭证

被窃取的数据随后出现在一个 **infostealer 日志市场** 中,威胁行为者经常在那里获取用于企业入侵的凭证。

本次调查展示了如何利用 **OSINT 研究、威胁情报分析和 AI 辅助提示词工程** 来调查潜在的企业凭证泄露,并生成结构化的威胁情报报告。

# 调查方法论

本次调查遵循结构化的 **AI 辅助 SOC 调查工作流**,将传统的威胁情报分析与生成式 AI 辅助推理相结合。

该工作流展示了用于识别潜在供应链泄露风险的分析过程。

](https://youtu.be/0cANdViZH8E)

# 目录

- 执行摘要

- 调查方法论

- 关键发现

- 威胁行为者画像

- Infostealer 恶意软件生态系统

- 威胁场景概述

- 攻击链(MITRE ATT&CK Kill Chain)

- 事件时间线

- 受感染主机概况

- 证据:Infostealer 日志

- 企业凭证泄露

- 已识别的企业基础设施

- 已安装软件分析

- 初始访问向量

- MITRE ATT&CK 映射

- 威胁行为者机会

- 业务影响

- OSINT 调查

- AI 辅助调查

- 提示词工程方法论

- AI 提示词库

- 检测机会

- 防御建议

- 风险评估

- 经验教训

- 使用的技术

# 执行摘要

本次调查分析了一个涉及 **LG Electronics (LGE) 基础设施以及可能影响 Jaguar Land Rover (JLR) 的第三方供应链泄露的凭证泄露场景**。

该案例研究检查了来自 **infostealer 恶意软件日志** 的证据,这些证据显示属于企业工程环境的凭证是从一个受感染的终端被窃取的。

该恶意软件收集了:

• 存储的浏览器凭证

• 企业认证令牌

• 开发环境访问凭证

被窃取的数据随后出现在一个 **infostealer 日志市场** 中,威胁行为者经常在那里获取用于企业入侵的凭证。

本次调查展示了如何利用 **OSINT 研究、威胁情报分析和 AI 辅助提示词工程** 来调查潜在的企业凭证泄露,并生成结构化的威胁情报报告。

# 调查方法论

本次调查遵循结构化的 **AI 辅助 SOC 调查工作流**,将传统的威胁情报分析与生成式 AI 辅助推理相结合。

该工作流展示了用于识别潜在供应链泄露风险的分析过程。

### 调查工作流阶段

1. 威胁场景定义

2. 初始 OSINT 研究

3. 用于 AI 分析的提示词工程

4. Infostealer 日志分析

5. 企业基础设施映射

6. MITRE ATT&CK 技术映射

7. 检测差距识别

8. 威胁狩猎假设开发

9. 缓解剧本创建

10. 执行风险沟通

这种方法论反映了企业安全团队使用的现代 **SOC 调查流程**,其中 AI 加速了分析,而人类调查员保持验证和监督。

# 关键发现

调查识别出的证据表明:

• 一台 **Windows 10 工程工作站感染了 Generic Stealer 恶意软件**

• 受感染的系统包含 **与企业工程平台相关的凭证**

• 该设备可能用于 **远程企业访问和开发协作**

• 被窃取的凭证包括 **LG Electronics 工程团队使用的企业系统**

• 这些凭证的泄露给合作伙伴组织带来了 **潜在的供应链风险**

# 威胁格局

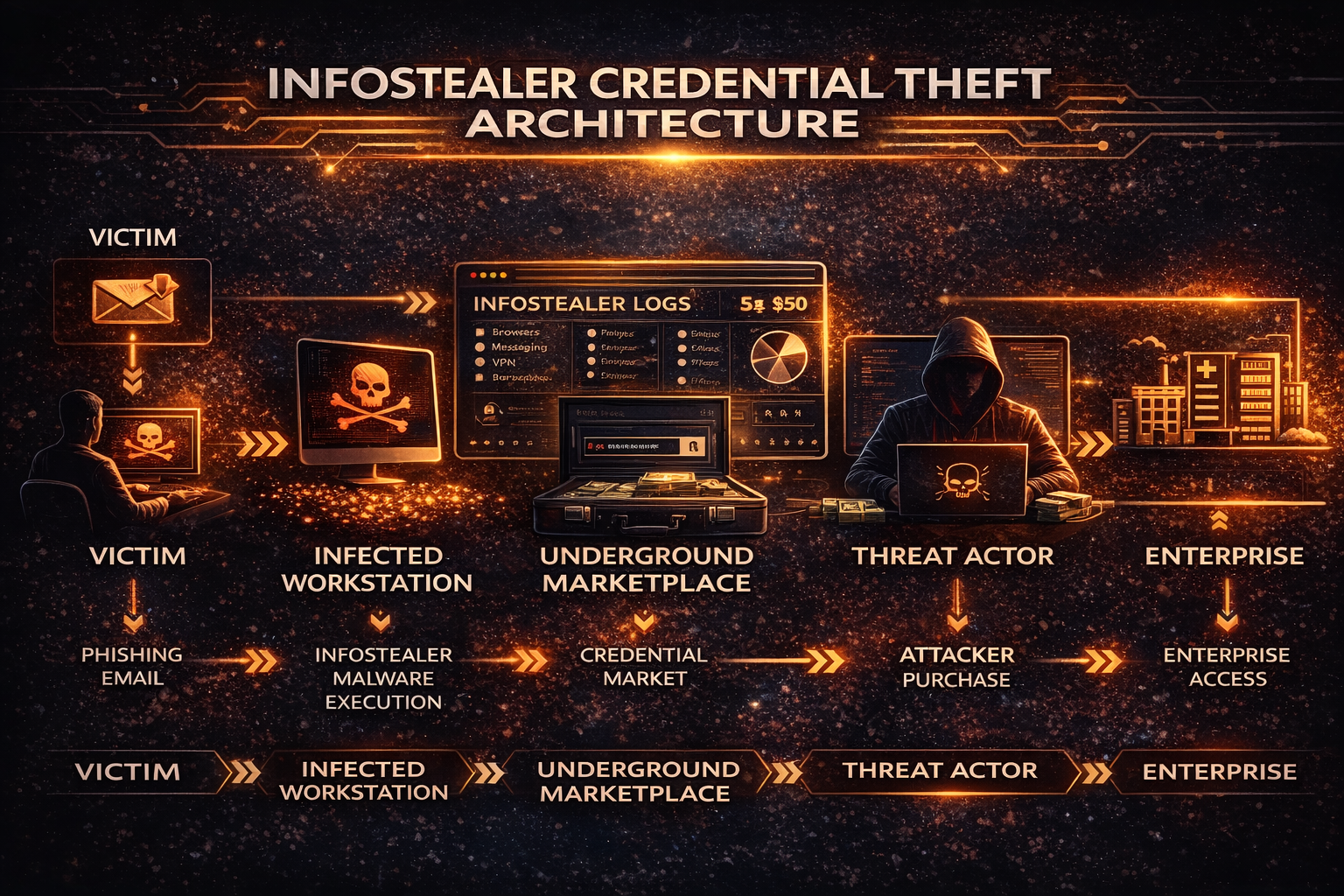

Infostealer 恶意软件已成为企业凭证泄露增长最快的来源之一。

安全研究人员估计,**每年有数百万个企业凭证通过 infostealer 日志市场泄露**,使威胁行为者能够利用这些凭证未经授权访问企业系统,而无需利用软件漏洞。

这些市场作为更广泛的网络犯罪生态系统的一部分运作,攻击者购买被盗凭证以执行:

• 企业网络入侵

• 账户接管攻击

• 知识产权盗窃

• 勒索软件部署

• 供应链入侵

在许多情况下,攻击者依赖 **有效凭证而不是漏洞利用**,使恶意活动能够混入合法的认证行为中。

本次调查展示了来自单个受感染终端的凭证泄露如何引入 **通过受信任的开发关系连接的多个组织的风险**。

# 威胁行为者画像

凭证泄露场景与通常与 **凭证收集操作和初始访问经纪人** 相关的活动一致。

这些威胁行为者专门从受感染的终端收集凭证,并在地下市场上出售这些数据。

### 威胁行为者特征

| 属性 | 描述 |

|---||

| 行为者类型 | 网络犯罪分子 / 凭证访问经纪人 |

| 主要目标 | 被盗凭证变现 |

| 访问模式 | 出售 infostealer 日志 |

| 目标定位 | 企业终端和开发环境 |

### 传播方式

Infostealer 恶意软件通常通过以下方式传播:

• 钓鱼附件

• 恶意下载

• 破解软件安装程序

• 经过木马化的供应商文档

• 受损的软件更新

一旦部署,infostealer 恶意软件会自动从受感染的终端提取认证数据。

此模型通常与网络犯罪生态系统中的 **初始访问经纪** 有关。

# Infostealer 恶意软件生态系统

Infostealer 恶意软件已成为 **网络犯罪操作中最常用的凭证窃取机制之一**。

攻击者不直接利用漏洞,而是从受感染的系统收集凭证并将其出售给其他威胁行为者。

### Infostealer 生态系统模型

1. 恶意软件运营商分发 infostealer 载荷

2. 受害者系统被感染

3. 凭证和认证令牌被收集

4. 数据上传到攻击者基础设施

5. 日志在地下市场汇总并出售

6. 买家使用被盗凭证进行企业入侵

### 常见的 Infostealer 恶意软件家族

示例包括:

• RedLine Stealer

• Raccoon Stealer

• Vidar Stealer

• Azorult

• Generic Stealer 变种

这些恶意软件家族提取:

• 浏器存储的密码

• 认证 Cookie

• 企业登录凭证

• 开发环境令牌

Infostealer 通常作为 **更大规模企业攻击的初始阶段**,包括勒索软件和供应链入侵。

# 威胁场景概述

本案例模拟了一个涉及 **infostealer 恶意软件和凭证收集** 的常见现代违规场景。

### 攻击流程

1. 员工下载伪装成合法内容的恶意文件

2. Infostealer 恶意软件静默执行

3. 浏览器凭证和会话令牌被提取

4. 恶意软件将数据上传到攻击者基础设施

5. 凭证被发布在地下 infostealer 日志市场

6. 威胁行为者购买日志

7. 攻击者使用有效凭证直接认证进入企业系统

因为攻击者使用合法凭证登录,这种技术绕过了许多传统的检测控制措施。

# 供应链攻击路径

凭证泄露场景引入了通过 **受信任的工程关系产生的潜在供应链风险**。

在这种情况下,从受损的 LG Electronics 工程工作站收集的凭证可能提供对用于与 Jaguar Land Rover 合作的企业系统的访问。

### 调查工作流阶段

1. 威胁场景定义

2. 初始 OSINT 研究

3. 用于 AI 分析的提示词工程

4. Infostealer 日志分析

5. 企业基础设施映射

6. MITRE ATT&CK 技术映射

7. 检测差距识别

8. 威胁狩猎假设开发

9. 缓解剧本创建

10. 执行风险沟通

这种方法论反映了企业安全团队使用的现代 **SOC 调查流程**,其中 AI 加速了分析,而人类调查员保持验证和监督。

# 关键发现

调查识别出的证据表明:

• 一台 **Windows 10 工程工作站感染了 Generic Stealer 恶意软件**

• 受感染的系统包含 **与企业工程平台相关的凭证**

• 该设备可能用于 **远程企业访问和开发协作**

• 被窃取的凭证包括 **LG Electronics 工程团队使用的企业系统**

• 这些凭证的泄露给合作伙伴组织带来了 **潜在的供应链风险**

# 威胁格局

Infostealer 恶意软件已成为企业凭证泄露增长最快的来源之一。

安全研究人员估计,**每年有数百万个企业凭证通过 infostealer 日志市场泄露**,使威胁行为者能够利用这些凭证未经授权访问企业系统,而无需利用软件漏洞。

这些市场作为更广泛的网络犯罪生态系统的一部分运作,攻击者购买被盗凭证以执行:

• 企业网络入侵

• 账户接管攻击

• 知识产权盗窃

• 勒索软件部署

• 供应链入侵

在许多情况下,攻击者依赖 **有效凭证而不是漏洞利用**,使恶意活动能够混入合法的认证行为中。

本次调查展示了来自单个受感染终端的凭证泄露如何引入 **通过受信任的开发关系连接的多个组织的风险**。

# 威胁行为者画像

凭证泄露场景与通常与 **凭证收集操作和初始访问经纪人** 相关的活动一致。

这些威胁行为者专门从受感染的终端收集凭证,并在地下市场上出售这些数据。

### 威胁行为者特征

| 属性 | 描述 |

|---||

| 行为者类型 | 网络犯罪分子 / 凭证访问经纪人 |

| 主要目标 | 被盗凭证变现 |

| 访问模式 | 出售 infostealer 日志 |

| 目标定位 | 企业终端和开发环境 |

### 传播方式

Infostealer 恶意软件通常通过以下方式传播:

• 钓鱼附件

• 恶意下载

• 破解软件安装程序

• 经过木马化的供应商文档

• 受损的软件更新

一旦部署,infostealer 恶意软件会自动从受感染的终端提取认证数据。

此模型通常与网络犯罪生态系统中的 **初始访问经纪** 有关。

# Infostealer 恶意软件生态系统

Infostealer 恶意软件已成为 **网络犯罪操作中最常用的凭证窃取机制之一**。

攻击者不直接利用漏洞,而是从受感染的系统收集凭证并将其出售给其他威胁行为者。

### Infostealer 生态系统模型

1. 恶意软件运营商分发 infostealer 载荷

2. 受害者系统被感染

3. 凭证和认证令牌被收集

4. 数据上传到攻击者基础设施

5. 日志在地下市场汇总并出售

6. 买家使用被盗凭证进行企业入侵

### 常见的 Infostealer 恶意软件家族

示例包括:

• RedLine Stealer

• Raccoon Stealer

• Vidar Stealer

• Azorult

• Generic Stealer 变种

这些恶意软件家族提取:

• 浏器存储的密码

• 认证 Cookie

• 企业登录凭证

• 开发环境令牌

Infostealer 通常作为 **更大规模企业攻击的初始阶段**,包括勒索软件和供应链入侵。

# 威胁场景概述

本案例模拟了一个涉及 **infostealer 恶意软件和凭证收集** 的常见现代违规场景。

### 攻击流程

1. 员工下载伪装成合法内容的恶意文件

2. Infostealer 恶意软件静默执行

3. 浏览器凭证和会话令牌被提取

4. 恶意软件将数据上传到攻击者基础设施

5. 凭证被发布在地下 infostealer 日志市场

6. 威胁行为者购买日志

7. 攻击者使用有效凭证直接认证进入企业系统

因为攻击者使用合法凭证登录,这种技术绕过了许多传统的检测控制措施。

# 供应链攻击路径

凭证泄露场景引入了通过 **受信任的工程关系产生的潜在供应链风险**。

在这种情况下,从受损的 LG Electronics 工程工作站收集的凭证可能提供对用于与 Jaguar Land Rover 合作的企业系统的访问。

| 阶段 | 技术 | 描述 |

|---|---|---|

| Initial Access | T1566 | 钓鱼或恶意下载 |

| Execution | T1204 | 用户执行恶意文件 |

| Credential Access | T1056 | Infostealer 收集凭证 |

| Credential Dumping | T1555 | 浏览器密码提取 |

| Persistence | T1078 | 重用有效凭证 |

| Supply Chain Risk | T1199 | 受信任关系利用 |

# 事件时间线

| 日期 | 事件 |

|-----|------|

| 2021年7月8日 | 主机系统感染 infostealer 恶意软件 |

| 2021年8月8日 | Infostealer 日志中记录的初始检测 |

| 2022年9月 | Infostealer 数据仍在日志市场中可用 |

| 调查期间 | 进行 OSINT 和威胁情报分析 |

# 受感染主机概况

| 属性 | 值 |

|---|---|

| 主机名 | DESKTOP-BBJ8T6T |

| 操作系统 | Windows 10 Pro x64 |

| 恶意软件家族 | Generic Stealer |

| 杀毒软件 | 未检测到 |

| 初始检测 | 2021年8月8日 |

# 证据:Infostealer 日志

| 阶段 | 技术 | 描述 |

|---|---|---|

| Initial Access | T1566 | 钓鱼或恶意下载 |

| Execution | T1204 | 用户执行恶意文件 |

| Credential Access | T1056 | Infostealer 收集凭证 |

| Credential Dumping | T1555 | 浏览器密码提取 |

| Persistence | T1078 | 重用有效凭证 |

| Supply Chain Risk | T1199 | 受信任关系利用 |

# 事件时间线

| 日期 | 事件 |

|-----|------|

| 2021年7月8日 | 主机系统感染 infostealer 恶意软件 |

| 2021年8月8日 | Infostealer 日志中记录的初始检测 |

| 2022年9月 | Infostealer 数据仍在日志市场中可用 |

| 调查期间 | 进行 OSINT 和威胁情报分析 |

# 受感染主机概况

| 属性 | 值 |

|---|---|

| 主机名 | DESKTOP-BBJ8T6T |

| 操作系统 | Windows 10 Pro x64 |

| 恶意软件家族 | Generic Stealer |

| 杀毒软件 | 未检测到 |

| 初始检测 | 2021年8月8日 |

# 证据:Infostealer 日志

经过脱敏处理的报告,移除了内部基础设施详细信息和屏幕截图

## 证据来源

在本次调查中,识别出一个包含与企业开发基础设施相关的敏感信息的安全观测结果。

由于负责任的披露做法,本公开报告中已移除具体的基础设施详细信息和屏幕截图。

该事件展示了诸如问题跟踪系统之类的操作工具如何无意中成为凭证泄露的来源。

本案例强调了以下方面的重要性:

• 密钥管理策略

• 数据分类控制

• 协作工具的内部监控

• 对工单和存储库中的敏感信息进行自动扫描

此日志表明受感染的设备包含 **企业认证凭证和企业系统访问令牌**。

# 企业凭证泄露

在 infostealer 数据集中发现的示例凭证:

```

URL:

https://jira.sd...........x

Credential Type:

Corporate Jira Account

Password Strength:

Weak

```

这表明受感染的终端拥有对 **企业开发基础设施** 的访问权限。

# 已识别的企业基础设施

### Infostealer 日志中观察到的基础设施(已脱敏)

Infostealer 数据引用了与受影响组织相关的多个企业系统。

为了遵守负责任的披露做法,所有内部基础设施主机名已进行通用化处理。

观察到的系统类别包括:

• code-repository.[enterprise-domain]

• collaboration.[enterprise-domain]

• source-control.[enterprise-domain]

• software-management.[enterprise-domain]

• vpn-gateway.[enterprise-domain]

• internal-portal.[enterprise-domain]

• training-platform.[enterprise-domain]

注:已移除原始主机名以防止敏感企业基础设施泄露。

# 已安装软件分析

已安装的应用程序提供了关于受感染系统角色的洞察。

识别出的示例包括:

• Citrix Workspace

• Chrome 浏览器

• Foxit Reader

• Microsoft Visual C++ 库

• Graphviz

这些应用程序表明该设备用于:

• 企业远程访问

• 工程工作

• 开发协作

# 初始访问向量

最可能的初始访问向量是 **恶意文件执行**。

可能的传递方式包括:

• 钓鱼附件

• 受损的供应商文档

• 恶意软件下载

• 经过木马化的工程工具

一旦执行,恶意软件将从以下位置提取凭证:

• 浏览器密码存储

• 认证 Cookie

• 企业登录会话

# MITRE ATT&CK 映射

| 技术 | 名称 | 描述 |

|---|---|---|

| T1566 | Phishing | 初始恶意软件传递 |

| T1204 | User Execution | 受害者执行恶意文件 |

| T1056 | Credential Harvesting | 恶意软件捕获凭证 |

| T1555 | Credentials from Password Stores | 浏览器凭证提取 |

| T1078 | Valid Accounts | 使用被盗凭证登录 |

| T1199 | Trusted Relationship | 供应链入侵风险 |

# 威胁行为者机会

拥有这些凭证的攻击者可能:

• 访问内部工程系统

• 修改开发工作流

• 访问知识产权

• 横向渗透到合作伙伴环境

• 通过受信任的访问建立持久性

因为认证使用的是有效凭证,恶意活动可能看起来与合法用户行为无法区分。

# 业务影响

本次调查中识别出的凭证泄露为受影响工程环境涉及的组织带来了若干潜在的运营和安全风险。

由于受损凭证属于企业工程工作站,未经授权的访问可能允许攻击者与用于软件协作和内部工程工作流的开发基础设施进行交互。

### 潜在的组织风险

• 未经授权访问内部开发平台

• 专有工程文档泄露

• 未经授权修改开发工作流

• 知识产权盗窃

### 供应链风险

存在与工程协作平台相关的凭证带来了潜在的 **第三方供应链风险**。

如果攻击者成功使用这些凭证进行认证,他们可能会获得用于与合作伙伴组织协作的系统的访问权限。

这为攻击者创造了以下可能性:

• 访问共享开发环境

• 篡改软件开发工件

• 向受信任的开发流水线引入恶意代码

### 检测挑战

由于攻击者使用 **有效凭证** 进行认证,恶意活动在认证日志和用户访问记录中可能看起来是合法的。

这使得凭证泄露特别危险,因为旨在恶意软件或漏洞利用的传统安全控制措施可能无法识别通过合法账户执行的未经授权活动。

### 战略安全考量

组织应将 **凭证泄露事件视为高优先级安全事件**,即使在企业系统内未检测到持久性恶意软件。

快速轮换凭证、身份监控和认证异常检测是缓解凭证收集恶意软件所带来风险的关键步骤。

# OSINT 调查

开源情报技术被用于识别:

• 域名所有权

• 基础设施用途

• 企业系统关系

• 潜在泄露风险

OSINT 分析确认许多引用的域名对应于 **LG Electronics 工程基础设施**。

# AI 辅助调查

生成式 AI 提示词工程被用于加速:

• 日志解读

• 基础设施映射

• 威胁建模

• MITRE ATT&CK 分类

• 调查报告

AI 充当 **分析加速器**,而人类分析师保持验证。

# 提示词工程方法论

### 示例威胁情报提示词

```

You are a cybersecurity threat intelligence analyst.

Analyze the following infostealer log data and determine:

1. Whether the credentials belong to a corporate environment

2. What enterprise systems the credentials may provide access to

3. Potential supply chain risk

4. Relevant MITRE ATT&CK techniques

```

### 示例 OSINT 提示词

```

Act as an OSINT analyst investigating enterprise infrastructure.

Analyze the domain:

jira.sdo.jlrmotor.com

```

# AI 提示词库

共享的提示词库指导了分析。

类别包括:

• 威胁情报提示词

• OSINT 提示词

• 凭证泄露分析

• MITRE ATT&CK 映射提示词

• 风险评估提示词

# 检测机会

组织可以使用以下方式检测类似事件:

• 不可能移动认证警报

• 异常 Jira 登录检测

• 新设备认证警报

• VPN 异常检测

• 凭证泄露监控

# 防御建议

### 身份安全

• 强制执行多因素认证

• 实施条件访问策略

• 轮换受损凭证

### 终端安全

• 部署 EDR 监控

• 检测 infostealer 恶意软件指标

• 禁用浏览器凭证存储

### 供应链安全

• 对供应商访问强制执行最小权限

• 监控合作伙伴认证活动

• 定期执行凭证泄露扫描

# 风险评估

泄露的凭证引入了若干企业风险。

### 企业风险

• 未经授权的工程系统访问

• 知识产权泄露

• 开发环境篡改

### 供应链风险

由于受损环境包含工程平台凭证,该泄露引入了 **第三方供应链风险**。

攻击者经常利用受信任的开发关系横向渗透到合作伙伴组织。

# 经验教训

Infostealer 恶意软件是 **威胁行为者使用的最有效的凭证窃取技术之一**。

攻击者越来越依赖 **凭证窃取而不是漏洞利用**。

供应链关系显著扩大了攻击者的机会。

AI 辅助分析可以加速 **威胁情报调查和报告**。

# 使用的技术

• OSINT 研究工具

• Infostealer 日志分析

• MITRE ATT&CK 框架

• 生成式 AI 提示词工程

• 威胁情报工作流

# 作者

James Moore

网络安全分析师

威胁情报 • 漏洞管理 • 安全运营

经过脱敏处理的报告,移除了内部基础设施详细信息和屏幕截图

## 证据来源

在本次调查中,识别出一个包含与企业开发基础设施相关的敏感信息的安全观测结果。

由于负责任的披露做法,本公开报告中已移除具体的基础设施详细信息和屏幕截图。

该事件展示了诸如问题跟踪系统之类的操作工具如何无意中成为凭证泄露的来源。

本案例强调了以下方面的重要性:

• 密钥管理策略

• 数据分类控制

• 协作工具的内部监控

• 对工单和存储库中的敏感信息进行自动扫描

此日志表明受感染的设备包含 **企业认证凭证和企业系统访问令牌**。

# 企业凭证泄露

在 infostealer 数据集中发现的示例凭证:

```

URL:

https://jira.sd...........x

Credential Type:

Corporate Jira Account

Password Strength:

Weak

```

这表明受感染的终端拥有对 **企业开发基础设施** 的访问权限。

# 已识别的企业基础设施

### Infostealer 日志中观察到的基础设施(已脱敏)

Infostealer 数据引用了与受影响组织相关的多个企业系统。

为了遵守负责任的披露做法,所有内部基础设施主机名已进行通用化处理。

观察到的系统类别包括:

• code-repository.[enterprise-domain]

• collaboration.[enterprise-domain]

• source-control.[enterprise-domain]

• software-management.[enterprise-domain]

• vpn-gateway.[enterprise-domain]

• internal-portal.[enterprise-domain]

• training-platform.[enterprise-domain]

注:已移除原始主机名以防止敏感企业基础设施泄露。

# 已安装软件分析

已安装的应用程序提供了关于受感染系统角色的洞察。

识别出的示例包括:

• Citrix Workspace

• Chrome 浏览器

• Foxit Reader

• Microsoft Visual C++ 库

• Graphviz

这些应用程序表明该设备用于:

• 企业远程访问

• 工程工作

• 开发协作

# 初始访问向量

最可能的初始访问向量是 **恶意文件执行**。

可能的传递方式包括:

• 钓鱼附件

• 受损的供应商文档

• 恶意软件下载

• 经过木马化的工程工具

一旦执行,恶意软件将从以下位置提取凭证:

• 浏览器密码存储

• 认证 Cookie

• 企业登录会话

# MITRE ATT&CK 映射

| 技术 | 名称 | 描述 |

|---|---|---|

| T1566 | Phishing | 初始恶意软件传递 |

| T1204 | User Execution | 受害者执行恶意文件 |

| T1056 | Credential Harvesting | 恶意软件捕获凭证 |

| T1555 | Credentials from Password Stores | 浏览器凭证提取 |

| T1078 | Valid Accounts | 使用被盗凭证登录 |

| T1199 | Trusted Relationship | 供应链入侵风险 |

# 威胁行为者机会

拥有这些凭证的攻击者可能:

• 访问内部工程系统

• 修改开发工作流

• 访问知识产权

• 横向渗透到合作伙伴环境

• 通过受信任的访问建立持久性

因为认证使用的是有效凭证,恶意活动可能看起来与合法用户行为无法区分。

# 业务影响

本次调查中识别出的凭证泄露为受影响工程环境涉及的组织带来了若干潜在的运营和安全风险。

由于受损凭证属于企业工程工作站,未经授权的访问可能允许攻击者与用于软件协作和内部工程工作流的开发基础设施进行交互。

### 潜在的组织风险

• 未经授权访问内部开发平台

• 专有工程文档泄露

• 未经授权修改开发工作流

• 知识产权盗窃

### 供应链风险

存在与工程协作平台相关的凭证带来了潜在的 **第三方供应链风险**。

如果攻击者成功使用这些凭证进行认证,他们可能会获得用于与合作伙伴组织协作的系统的访问权限。

这为攻击者创造了以下可能性:

• 访问共享开发环境

• 篡改软件开发工件

• 向受信任的开发流水线引入恶意代码

### 检测挑战

由于攻击者使用 **有效凭证** 进行认证,恶意活动在认证日志和用户访问记录中可能看起来是合法的。

这使得凭证泄露特别危险,因为旨在恶意软件或漏洞利用的传统安全控制措施可能无法识别通过合法账户执行的未经授权活动。

### 战略安全考量

组织应将 **凭证泄露事件视为高优先级安全事件**,即使在企业系统内未检测到持久性恶意软件。

快速轮换凭证、身份监控和认证异常检测是缓解凭证收集恶意软件所带来风险的关键步骤。

# OSINT 调查

开源情报技术被用于识别:

• 域名所有权

• 基础设施用途

• 企业系统关系

• 潜在泄露风险

OSINT 分析确认许多引用的域名对应于 **LG Electronics 工程基础设施**。

# AI 辅助调查

生成式 AI 提示词工程被用于加速:

• 日志解读

• 基础设施映射

• 威胁建模

• MITRE ATT&CK 分类

• 调查报告

AI 充当 **分析加速器**,而人类分析师保持验证。

# 提示词工程方法论

### 示例威胁情报提示词

```

You are a cybersecurity threat intelligence analyst.

Analyze the following infostealer log data and determine:

1. Whether the credentials belong to a corporate environment

2. What enterprise systems the credentials may provide access to

3. Potential supply chain risk

4. Relevant MITRE ATT&CK techniques

```

### 示例 OSINT 提示词

```

Act as an OSINT analyst investigating enterprise infrastructure.

Analyze the domain:

jira.sdo.jlrmotor.com

```

# AI 提示词库

共享的提示词库指导了分析。

类别包括:

• 威胁情报提示词

• OSINT 提示词

• 凭证泄露分析

• MITRE ATT&CK 映射提示词

• 风险评估提示词

# 检测机会

组织可以使用以下方式检测类似事件:

• 不可能移动认证警报

• 异常 Jira 登录检测

• 新设备认证警报

• VPN 异常检测

• 凭证泄露监控

# 防御建议

### 身份安全

• 强制执行多因素认证

• 实施条件访问策略

• 轮换受损凭证

### 终端安全

• 部署 EDR 监控

• 检测 infostealer 恶意软件指标

• 禁用浏览器凭证存储

### 供应链安全

• 对供应商访问强制执行最小权限

• 监控合作伙伴认证活动

• 定期执行凭证泄露扫描

# 风险评估

泄露的凭证引入了若干企业风险。

### 企业风险

• 未经授权的工程系统访问

• 知识产权泄露

• 开发环境篡改

### 供应链风险

由于受损环境包含工程平台凭证,该泄露引入了 **第三方供应链风险**。

攻击者经常利用受信任的开发关系横向渗透到合作伙伴组织。

# 经验教训

Infostealer 恶意软件是 **威胁行为者使用的最有效的凭证窃取技术之一**。

攻击者越来越依赖 **凭证窃取而不是漏洞利用**。

供应链关系显著扩大了攻击者的机会。

AI 辅助分析可以加速 **威胁情报调查和报告**。

# 使用的技术

• OSINT 研究工具

• Infostealer 日志分析

• MITRE ATT&CK 框架

• 生成式 AI 提示词工程

• 威胁情报工作流

# 作者

James Moore

网络安全分析师

威胁情报 • 漏洞管理 • 安全运营

](https://youtu.be/0cANdViZH8E)

# 目录

- 执行摘要

- 调查方法论

- 关键发现

- 威胁行为者画像

- Infostealer 恶意软件生态系统

- 威胁场景概述

- 攻击链(MITRE ATT&CK Kill Chain)

- 事件时间线

- 受感染主机概况

- 证据:Infostealer 日志

- 企业凭证泄露

- 已识别的企业基础设施

- 已安装软件分析

- 初始访问向量

- MITRE ATT&CK 映射

- 威胁行为者机会

- 业务影响

- OSINT 调查

- AI 辅助调查

- 提示词工程方法论

- AI 提示词库

- 检测机会

- 防御建议

- 风险评估

- 经验教训

- 使用的技术

# 执行摘要

本次调查分析了一个涉及 **LG Electronics (LGE) 基础设施以及可能影响 Jaguar Land Rover (JLR) 的第三方供应链泄露的凭证泄露场景**。

该案例研究检查了来自 **infostealer 恶意软件日志** 的证据,这些证据显示属于企业工程环境的凭证是从一个受感染的终端被窃取的。

该恶意软件收集了:

• 存储的浏览器凭证

• 企业认证令牌

• 开发环境访问凭证

被窃取的数据随后出现在一个 **infostealer 日志市场** 中,威胁行为者经常在那里获取用于企业入侵的凭证。

本次调查展示了如何利用 **OSINT 研究、威胁情报分析和 AI 辅助提示词工程** 来调查潜在的企业凭证泄露,并生成结构化的威胁情报报告。

# 调查方法论

本次调查遵循结构化的 **AI 辅助 SOC 调查工作流**,将传统的威胁情报分析与生成式 AI 辅助推理相结合。

该工作流展示了用于识别潜在供应链泄露风险的分析过程。

](https://youtu.be/0cANdViZH8E)

# 目录

- 执行摘要

- 调查方法论

- 关键发现

- 威胁行为者画像

- Infostealer 恶意软件生态系统

- 威胁场景概述

- 攻击链(MITRE ATT&CK Kill Chain)

- 事件时间线

- 受感染主机概况

- 证据:Infostealer 日志

- 企业凭证泄露

- 已识别的企业基础设施

- 已安装软件分析

- 初始访问向量

- MITRE ATT&CK 映射

- 威胁行为者机会

- 业务影响

- OSINT 调查

- AI 辅助调查

- 提示词工程方法论

- AI 提示词库

- 检测机会

- 防御建议

- 风险评估

- 经验教训

- 使用的技术

# 执行摘要

本次调查分析了一个涉及 **LG Electronics (LGE) 基础设施以及可能影响 Jaguar Land Rover (JLR) 的第三方供应链泄露的凭证泄露场景**。

该案例研究检查了来自 **infostealer 恶意软件日志** 的证据,这些证据显示属于企业工程环境的凭证是从一个受感染的终端被窃取的。

该恶意软件收集了:

• 存储的浏览器凭证

• 企业认证令牌

• 开发环境访问凭证

被窃取的数据随后出现在一个 **infostealer 日志市场** 中,威胁行为者经常在那里获取用于企业入侵的凭证。

本次调查展示了如何利用 **OSINT 研究、威胁情报分析和 AI 辅助提示词工程** 来调查潜在的企业凭证泄露,并生成结构化的威胁情报报告。

# 调查方法论

本次调查遵循结构化的 **AI 辅助 SOC 调查工作流**,将传统的威胁情报分析与生成式 AI 辅助推理相结合。

该工作流展示了用于识别潜在供应链泄露风险的分析过程。

标签:ATT&CK框架, Capstone项目, DAST, HTTP/HTTPS抓包, HTTP工具, IP 地址批量处理, OSINT调查, 人工智能安全, 企业安全, 信息窃取程序, 凭证泄露, 初始访问, 合规性, 后渗透, 威胁情报, 安全运营中心, 工程环境安全, 开发者工具, 态势感知, 恶意软件分析, 提示词工程, 数据窃取, 无线安全, 浏览器凭证, 混合加密, 第三方风险, 策略决策点, 网络安全实训, 网络安全审计, 网络映射, 网络资产管理, 蓝队防御, 身份认证安全, 防御建议, 风险评级