Enowon/soc-graylog-soc-lab

GitHub: Enowon/soc-graylog-soc-lab

Stars: 0 | Forks: 0

# soc-graylog-soc-lab

使用 Graylog、OpenSearch 和 Ubuntu 构建的 SOC 监控实验室。包含日志采集、检测工程、告警和仪表板。

## 项目概述

本项目展示了一个使用 **Graylog** 构建的小型安全运营中心 (SOC) 监控环境。该实验室收集系统认证日志,检测可疑活动,生成告警,并在仪表板上可视化安全事件。

本项目的目标是模拟 SOC 分析师执行的实时 **安全监控和检测工程** 任务。

## 实验室架构

SOC 实验室由单个 Ubuntu 系统组成,该系统生成认证日志,并通过 rsyslog 经由 Syslog TCP 转发到 Graylog 服务器。

Graylog 处理日志,应用检测规则,并将索引后的日志数据存储在 OpenSearch 中以供搜索和分析。MongoDB 被 Graylog 用于存储配置和元数据。

当检测到可疑活动时,Graylog 会触发告警并向分析师发送邮件通知。

日志流向:

Ubuntu 系统日志

↓

rsyslog (Syslog TCP)

↓

Graylog SIEM

↓

检测规则 / 流

↓

OpenSearch (日志存储)

↓

告警通知 (邮件)

## 使用的技术

- Graylog 4.3.15

- OpenSearch 1.3.x

- MongoDB 7.0

- Ubuntu 22.04

- rsyslog

- Gmail SMTP (邮件告警)

## 主要功能

- 集中式日志收集

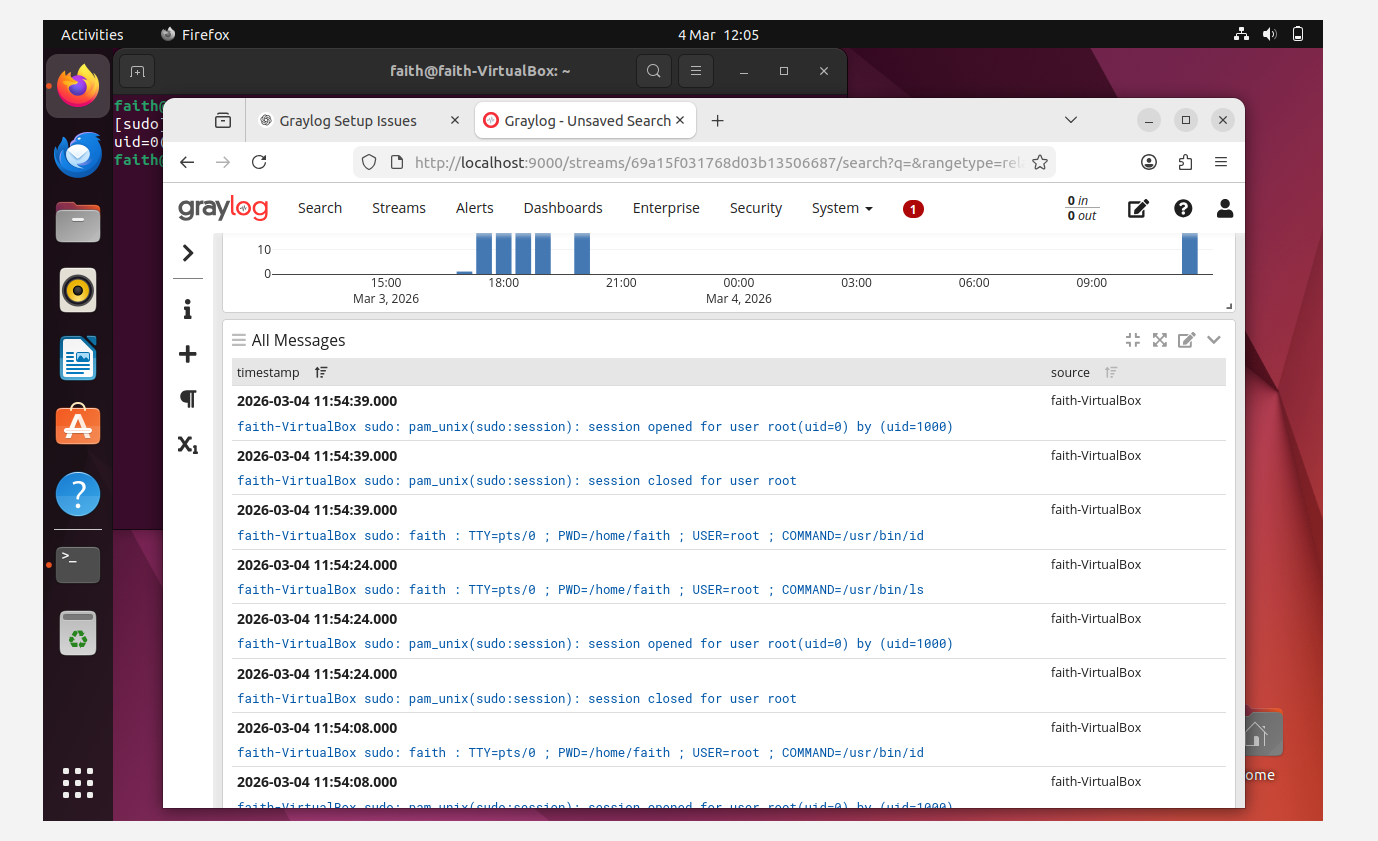

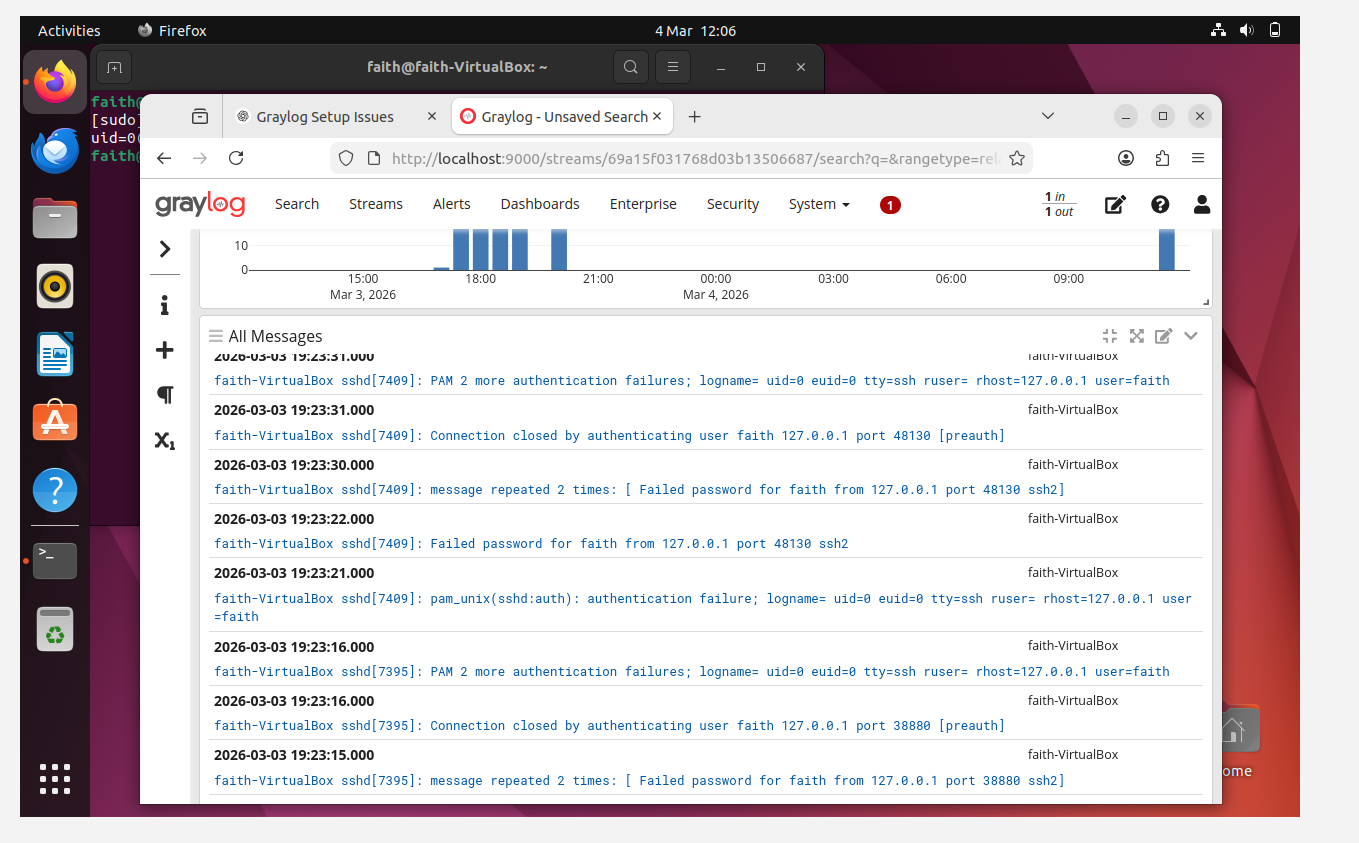

- SSH 认证监控

- 暴力破解攻击检测

- 权限提升监控

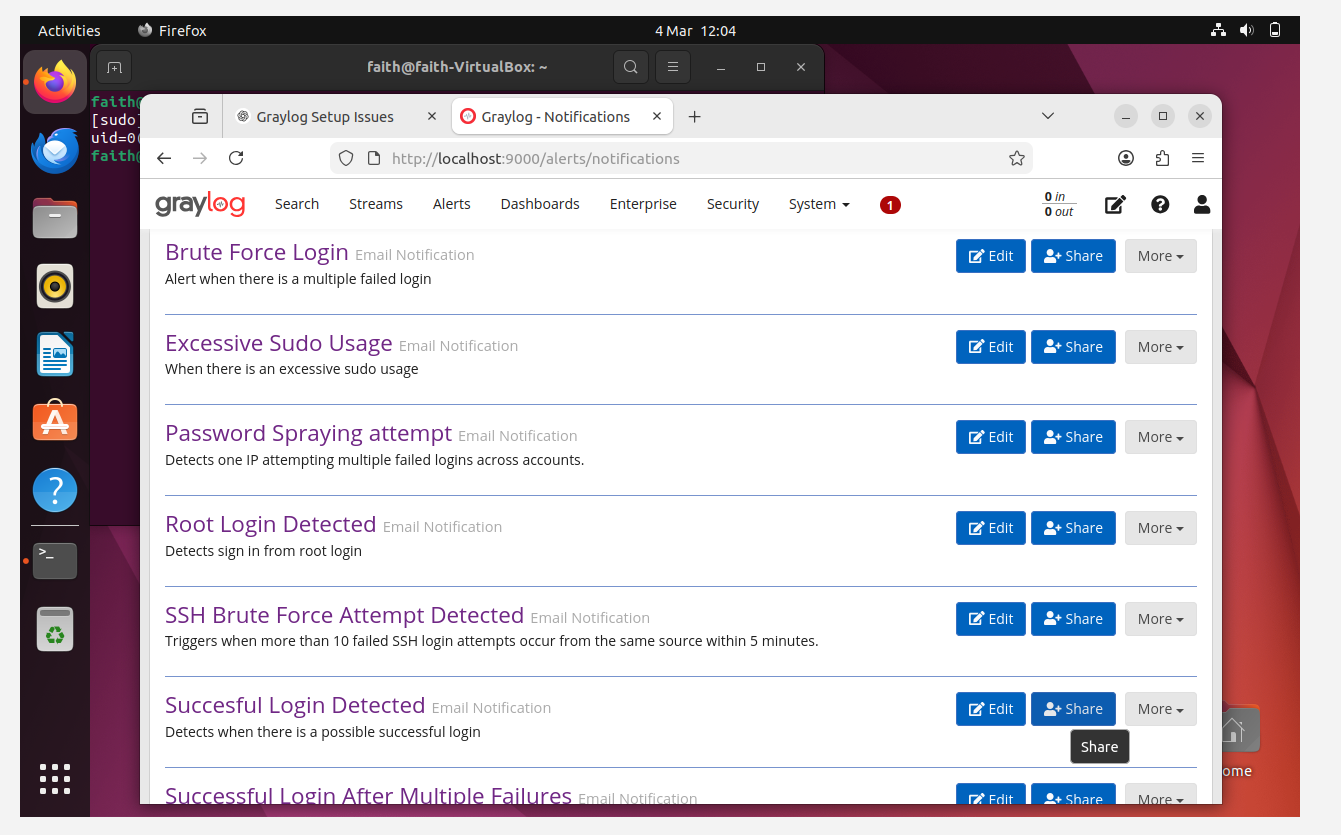

- 邮件告警通知

- 安全仪表板可视化

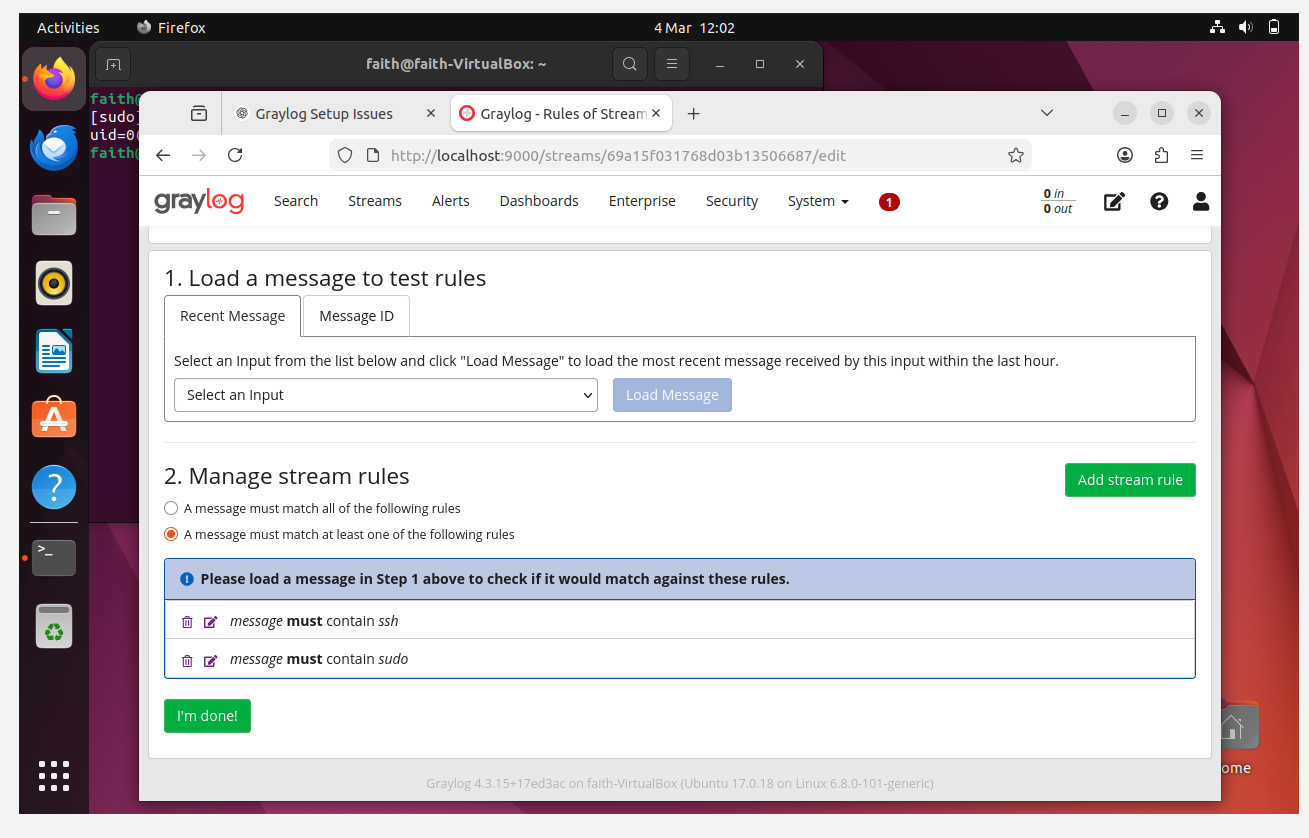

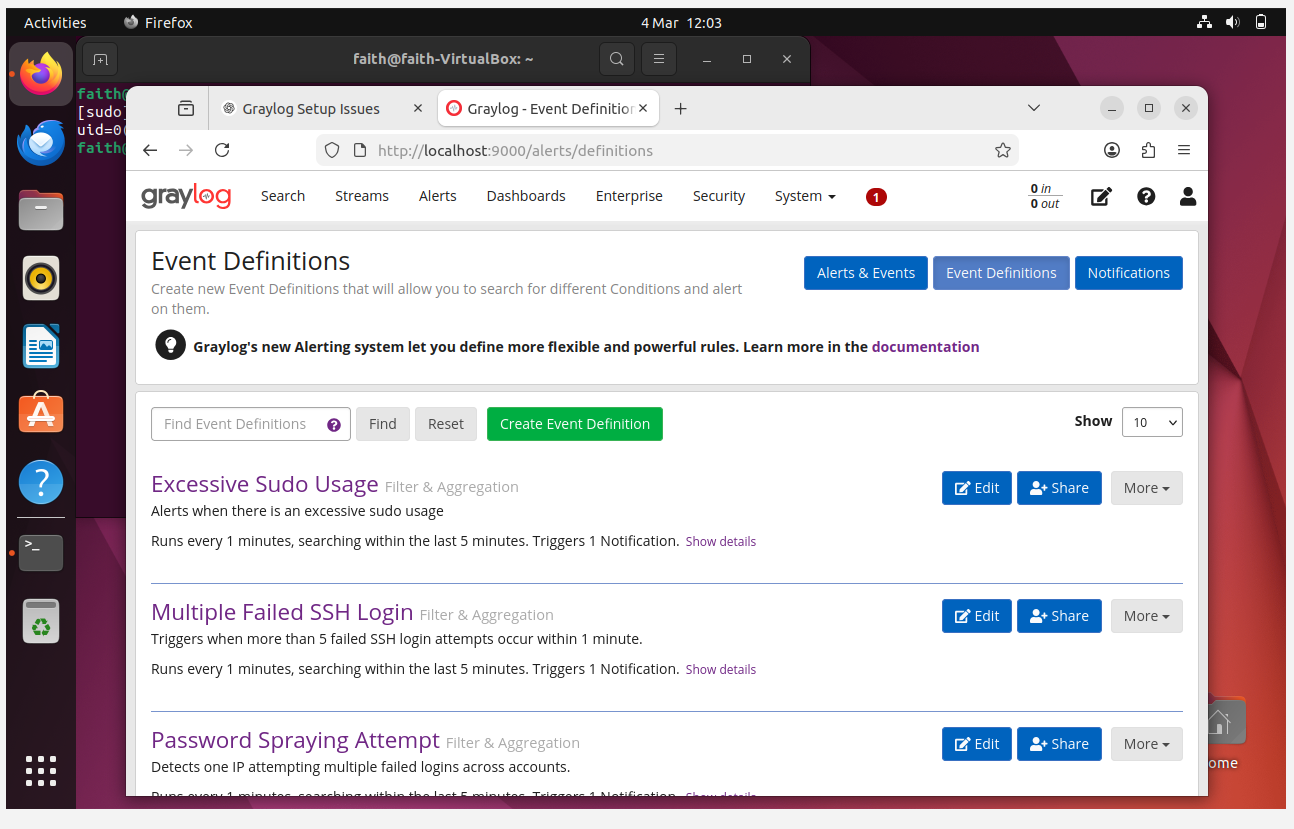

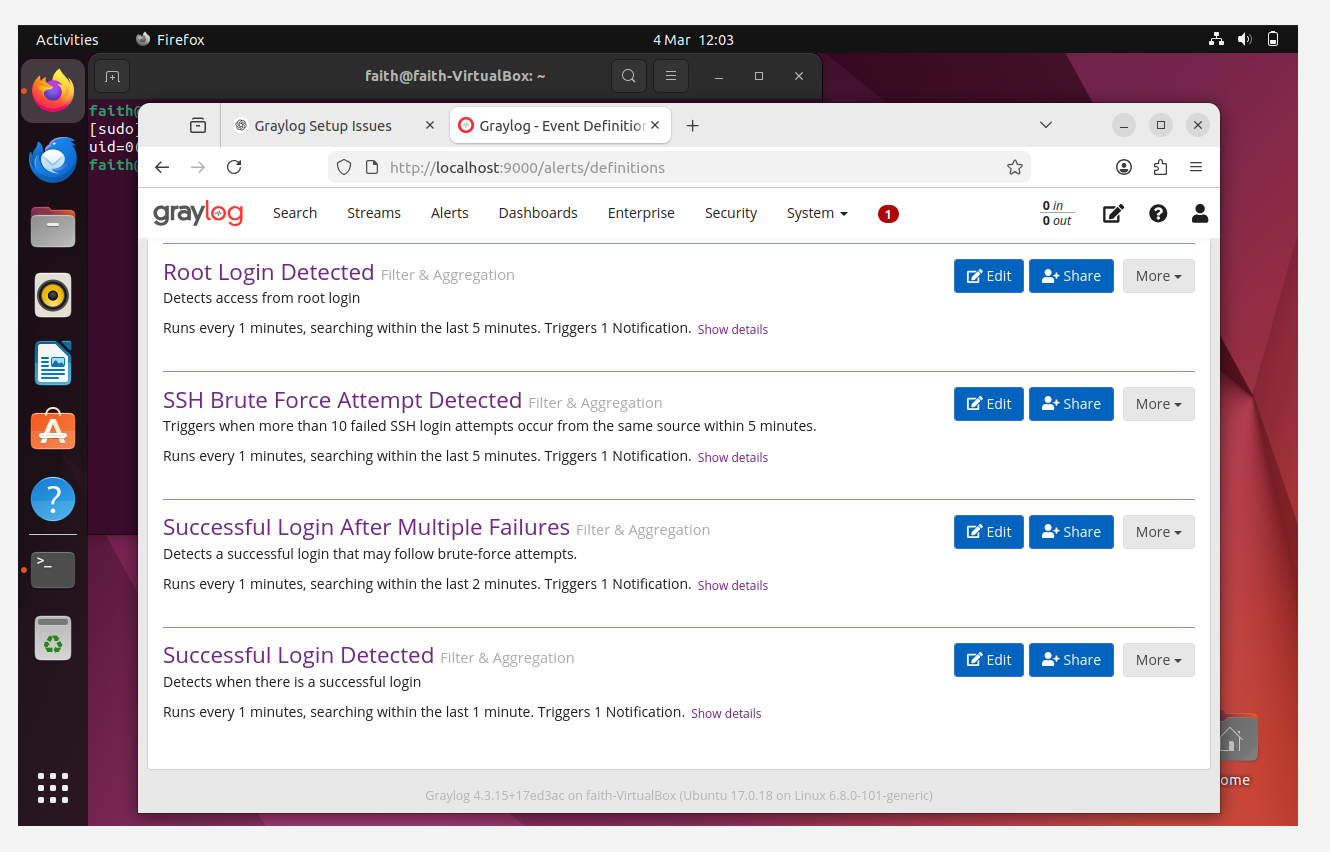

## 已实现的检测规则

1. SSH 暴力破解检测

2. 成功 SSH 登录监控

3. Sudo 权限提升监控

## 告警示例

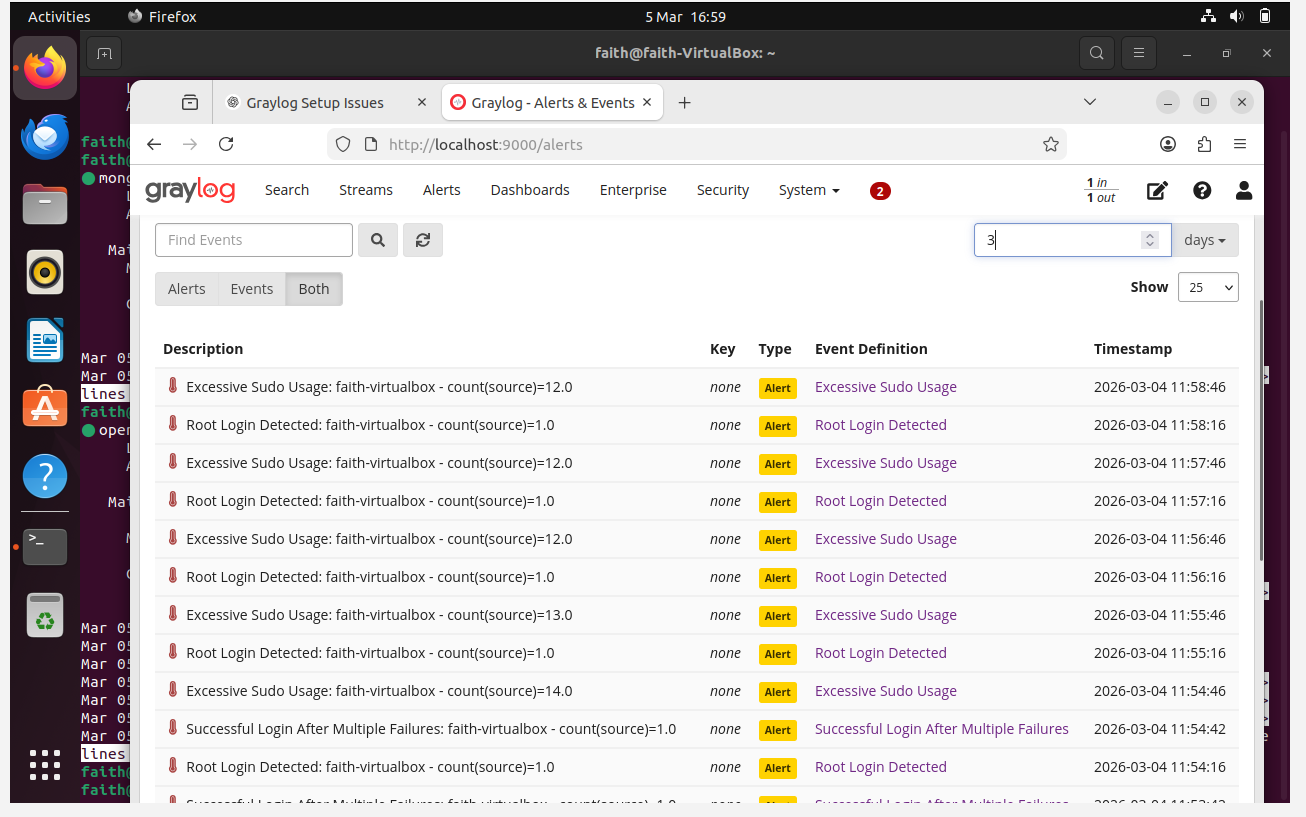

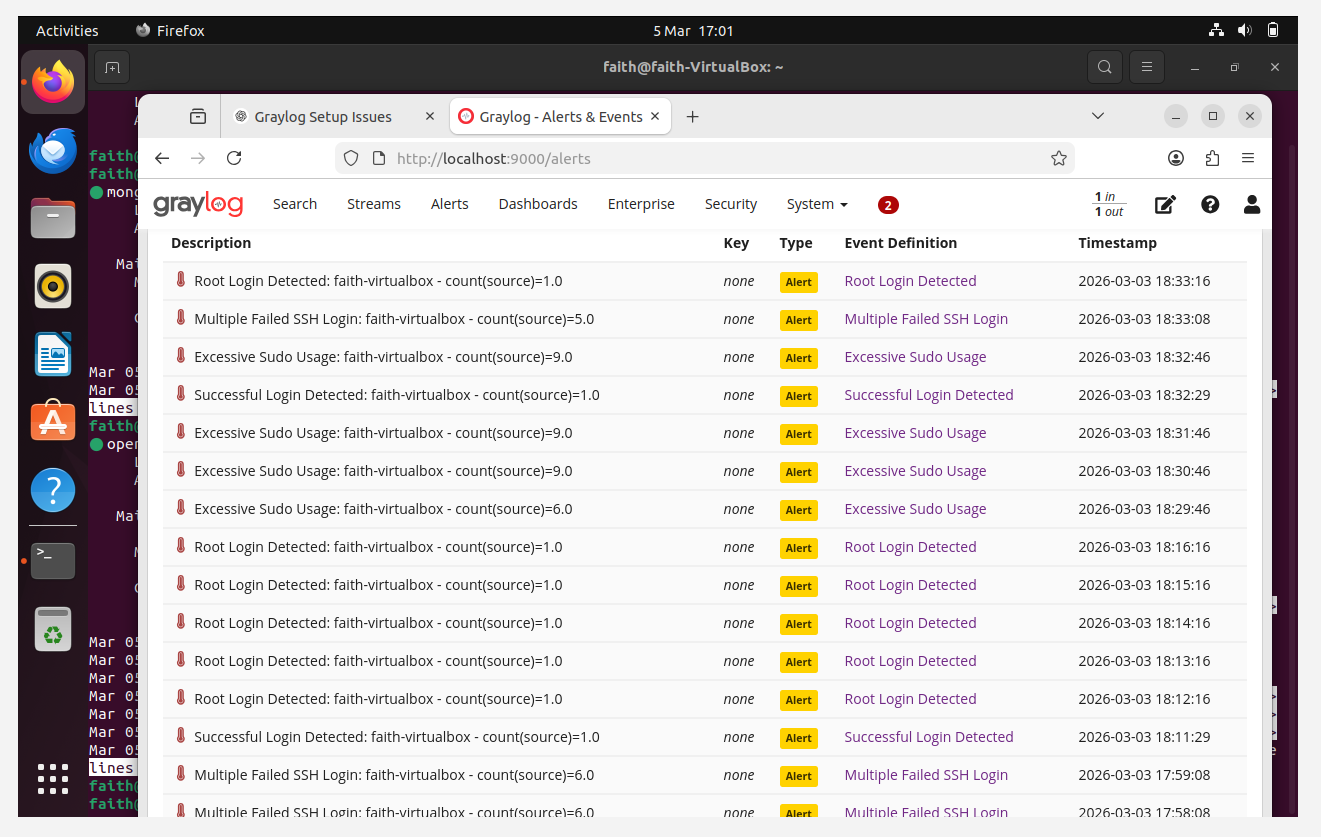

当检测到可疑活动时,系统会生成告警,例如:

- 多次登录失败尝试

- 同一 IP 地址在多次登录失败尝试后成功登录

- 暴力破解尝试后的成功登录

- 未授权的 sudo 活动

## 事件响应与补救

当检测规则被触发时,Graylog 会生成告警并向分析师发送邮件通知。

在真实的 SOC 环境中,这些告警通常会在事件管理平台(如 ServiceNow 或 Jira)中创建事件工单以进行调查。

典型的分析师响应工作流程:

1. 通过邮件通知接收告警。

2. 分析师在 Graylog 中审查日志。

3. 调查源 IP 和用户活动。

4. 如果确认存在恶意活动,补救措施可能包括:

- 封禁攻击者 IP 地址

- 禁用受损的用户账户

- 调查其他相关日志

本项目模拟了 SOC 工作流程中的检测和告警阶段,同时演示了如何调查和缓解事件。

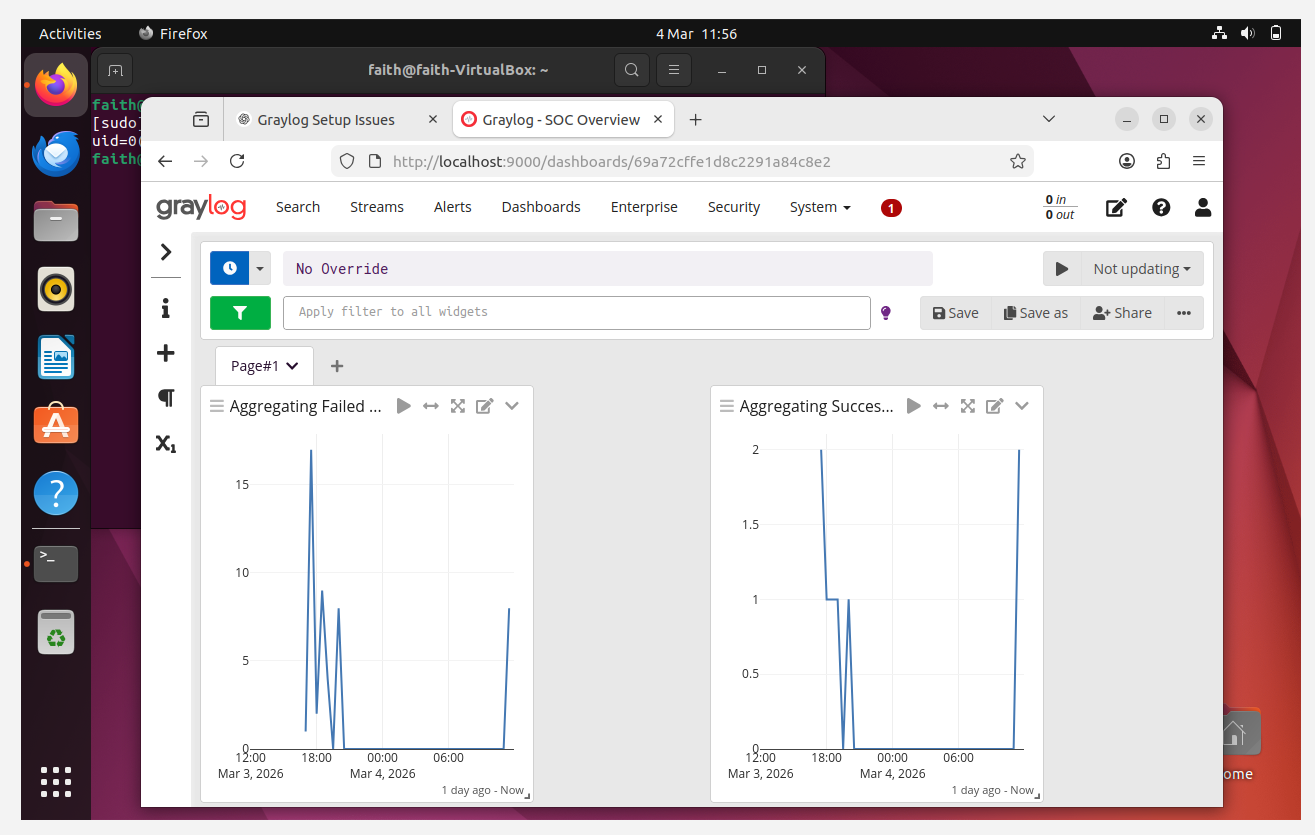

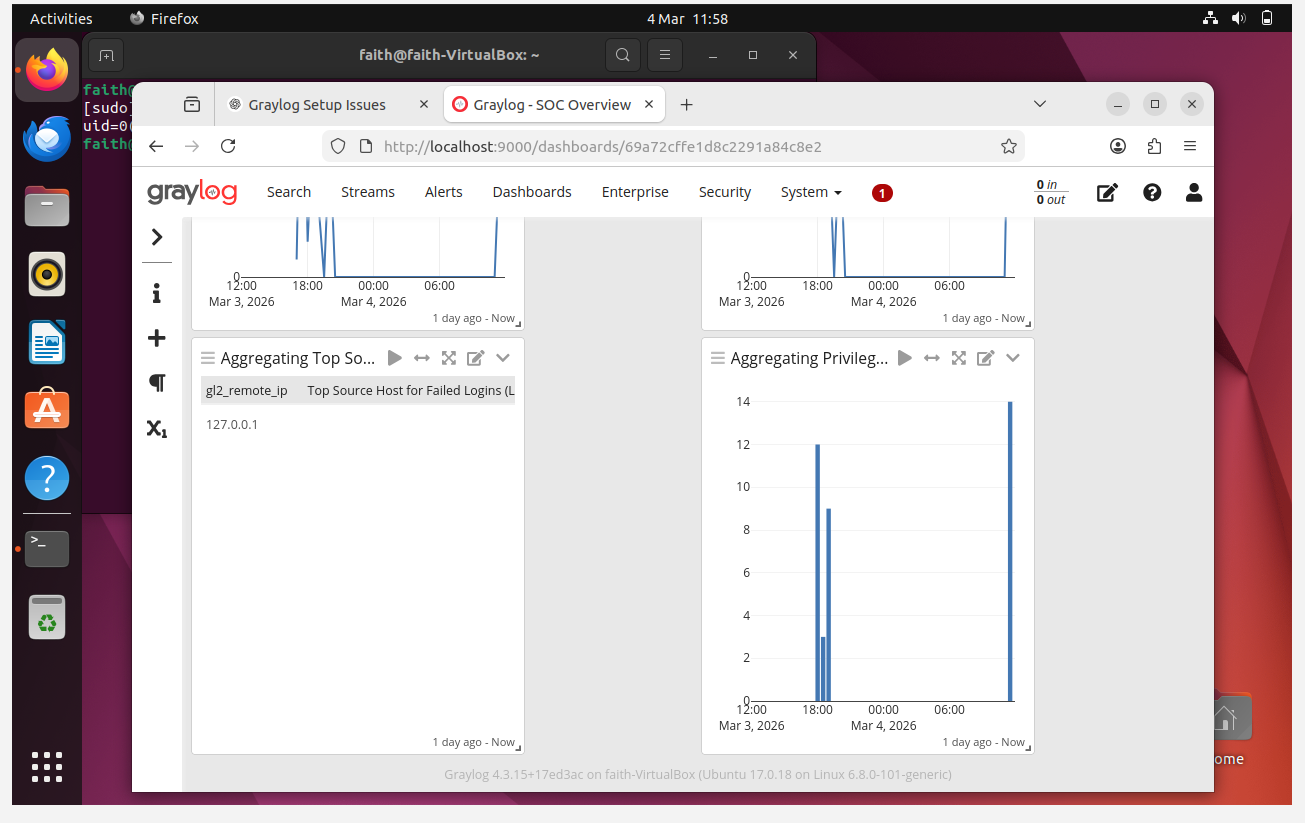

## SOC 仪表板

仪表板提供了安全活动的可视化,包括:

- SSH 登录失败尝试

- 成功登录

- Sudo 命令活动

- 日志来源分布

## 仓库结构

Graylog-SOC-Lab

│

├── README.md

├── documentation

│ ├── setup-process.md

│ ├── detection-rules.md

│ └── testing-scenarios.md

│

└── screenshots

## 展示的技能

- 安全监控

- 日志分析

- SIEM 配置

- 检测规则创建

- 告警与事件检测

- SOC 仪表板创建

## Graylog Content Pack

本仓库包含一个 Graylog Content Pack,允许将 SOC 实验室配置(流、告警、仪表板和输入)导入到另一个 Graylog 实例中。

## 未来改进

- 增加 Windows 事件日志监控

- 集成威胁情报源

- 实现日志管道

- 添加关联规则

## 作者

Faith Okonoboh

## 截图

### Graylog 仪表板

### 流规则

### 事件定义

### 告警通知

### 告警

### 日志

标签:AMSI绕过, DevSecOps, Elasticsearch, Graylog, Log Ingestion, MongoDB, rsyslog, SSH监控, Syslog, 上游代理, 仪表盘, 免杀技术, 告警规则, 威胁检测, 安全实验室, 安全工程, 安全运营, 扫描框架, 暴力破解检测, 红队行动, 网络安全, 隐私保护