vasikaran24/windows-log-analysis-with-splunk

GitHub: vasikaran24/windows-log-analysis-with-splunk

Stars: 0 | Forks: 0

# 使用 Splunk 进行 Windows 日志分析

使用 Splunk 进行 Windows 事件日志分析以实现安全监控。

## 项目概述

这是一个面向初学者的 SOC(安全运营中心)项目,重点在于使用 Splunk 分析 Windows 事件日志。目标是检测和调查:

1. 失败的登录尝试

2. 成功的登录

本项目展示了基本的 SOC 监控技能以及使用 Splunk 的实践经验。

## 工具与要求

Splunk Enterprise(免费试用版或本地安装)

Windows 10/11 或 Windows Server

可选:Sysmon(用于高级日志)

网络连接

建议 8GB RAM

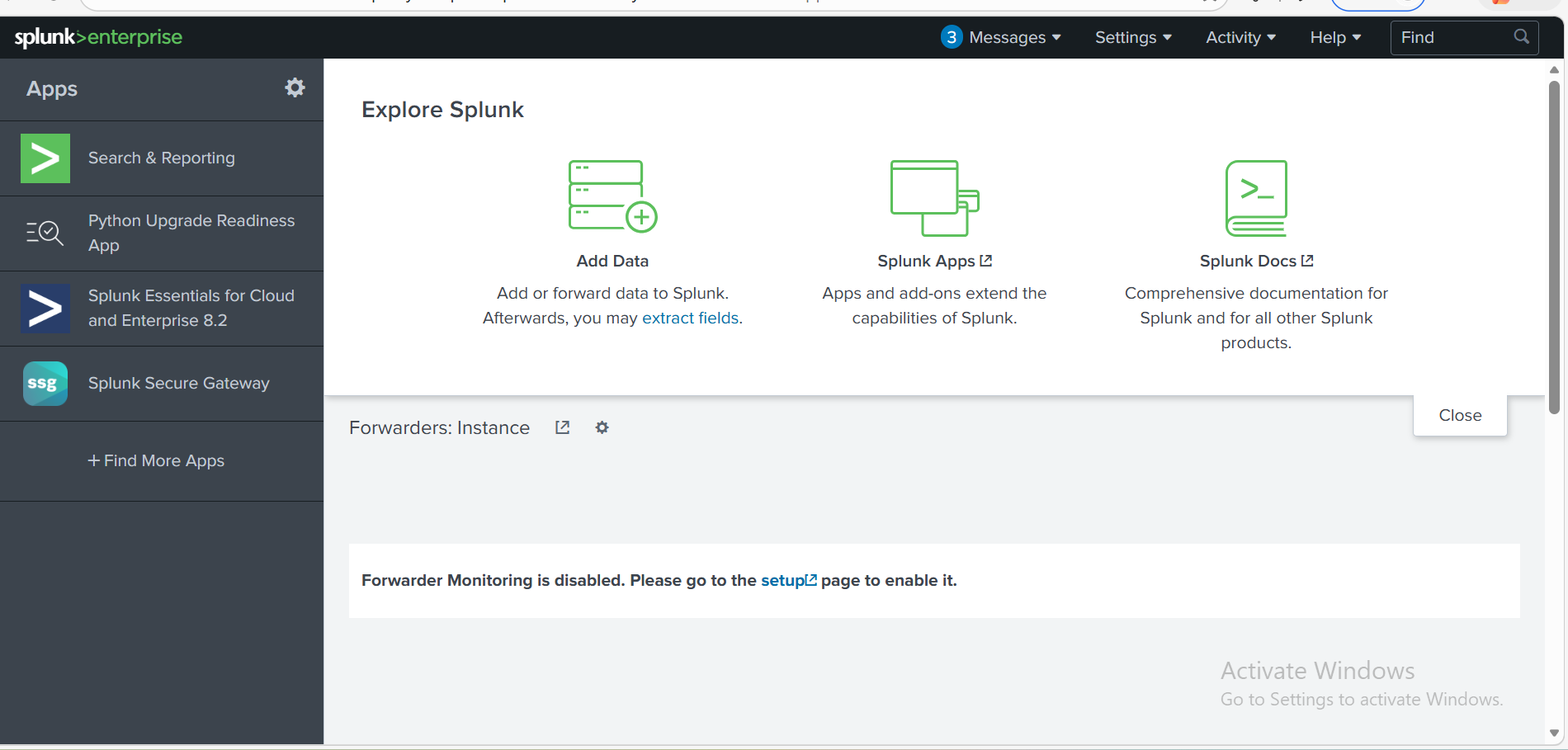

## 步骤 1:安装 Splunk Enterprise

从官方网站下载 Splunk Enterprise。

运行安装程序。

创建用户名和密码。

安装完成后,打开:

http://localhost:8000

登录。

## 步骤 2:创建索引

进入 Settings → Indexes

点击 New Index

命名为:

windows_logs

点击 Save。

## 步骤 2:创建索引

进入 Settings → Indexes

点击 New Index

命名为:

windows_logs

点击 Save。

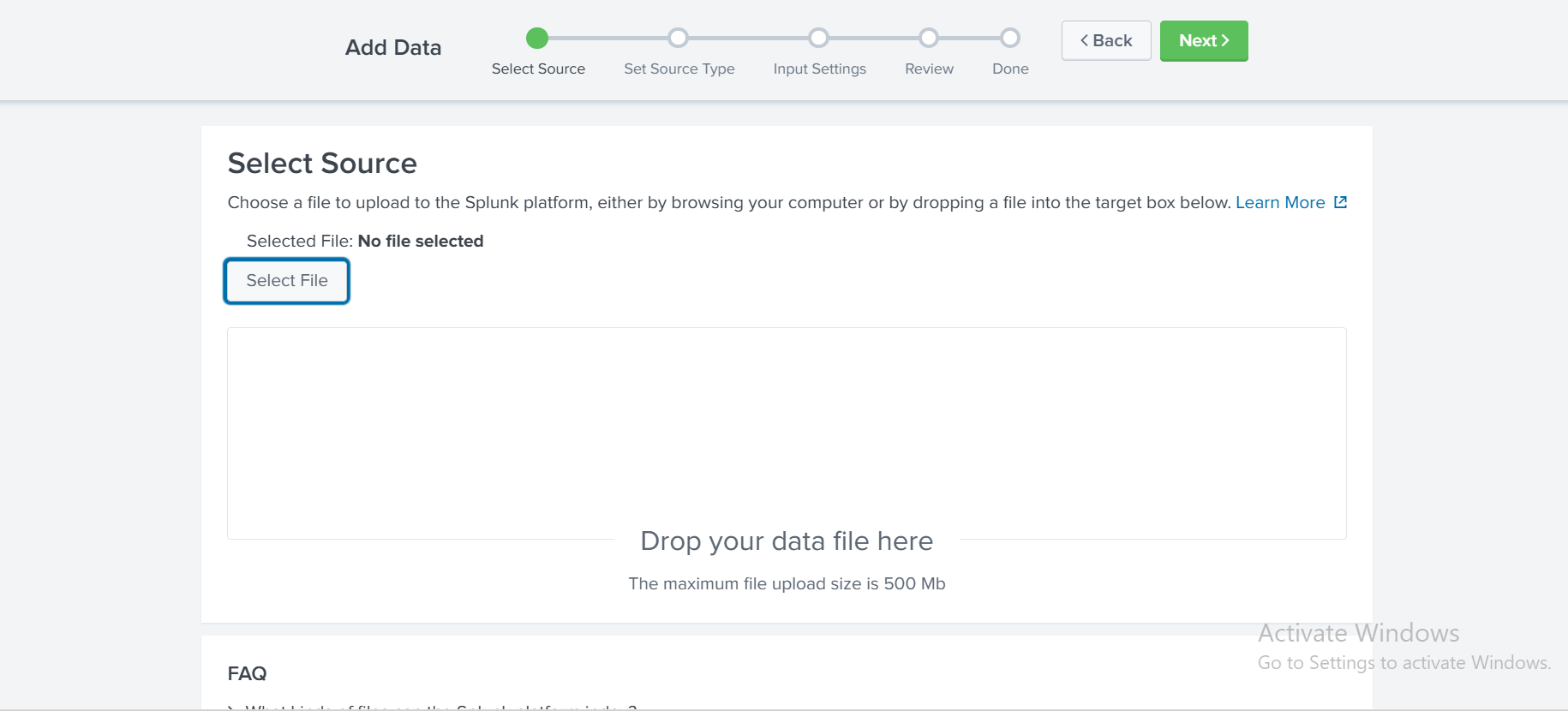

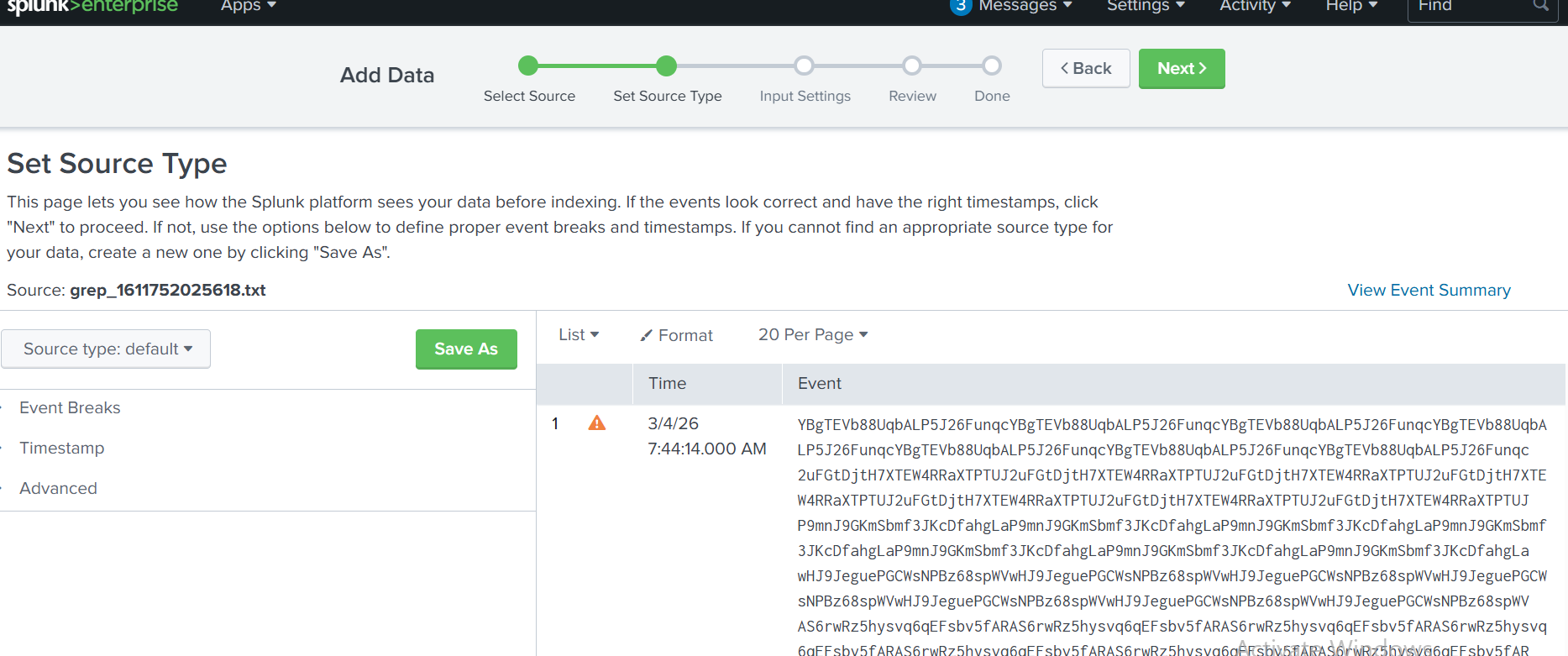

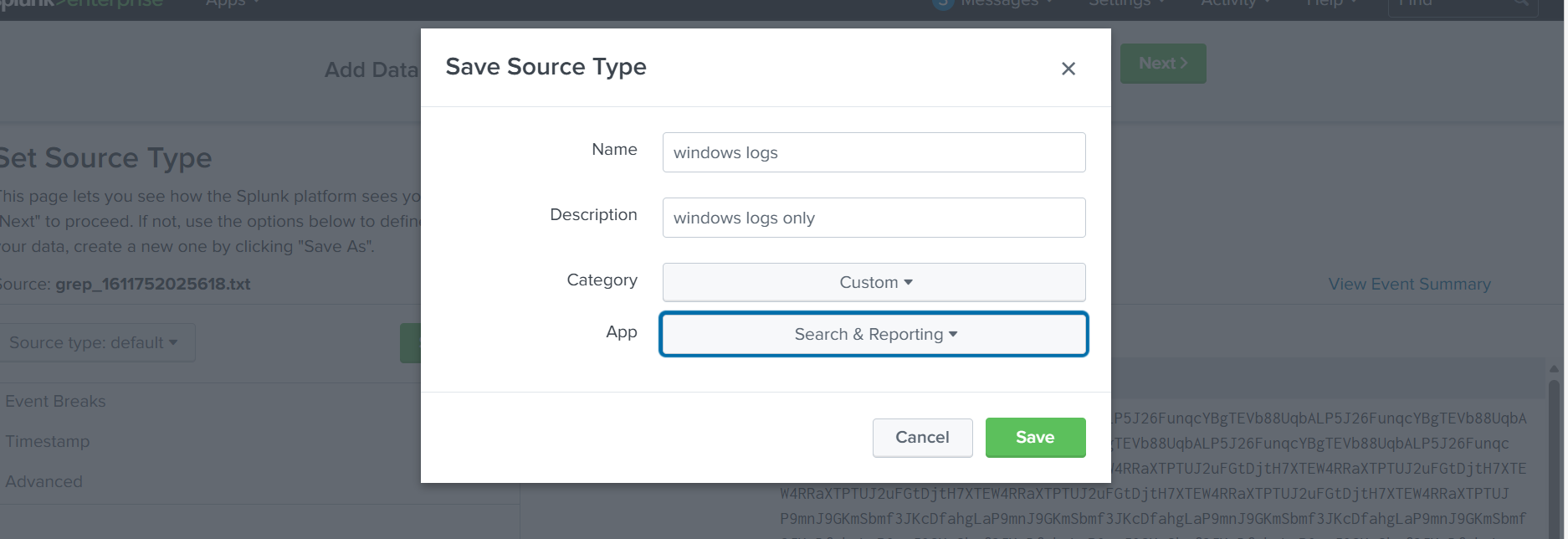

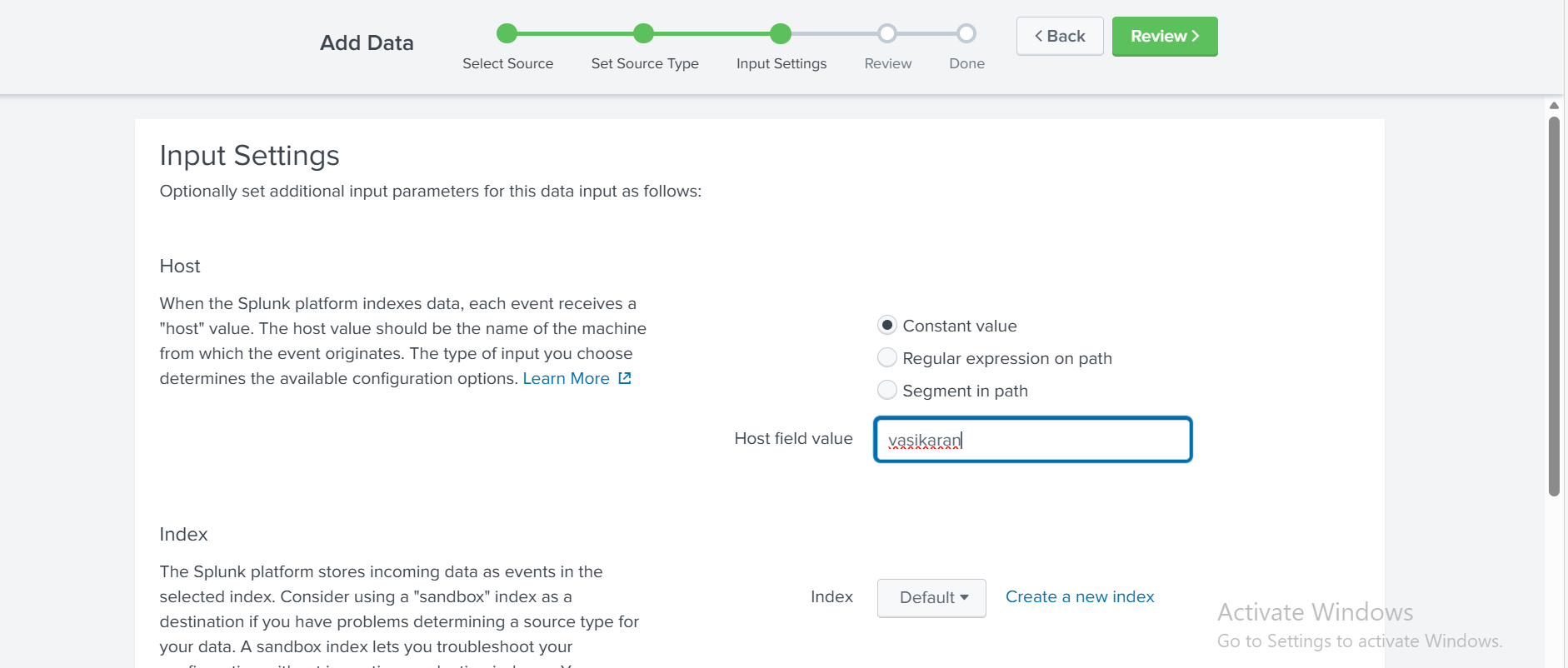

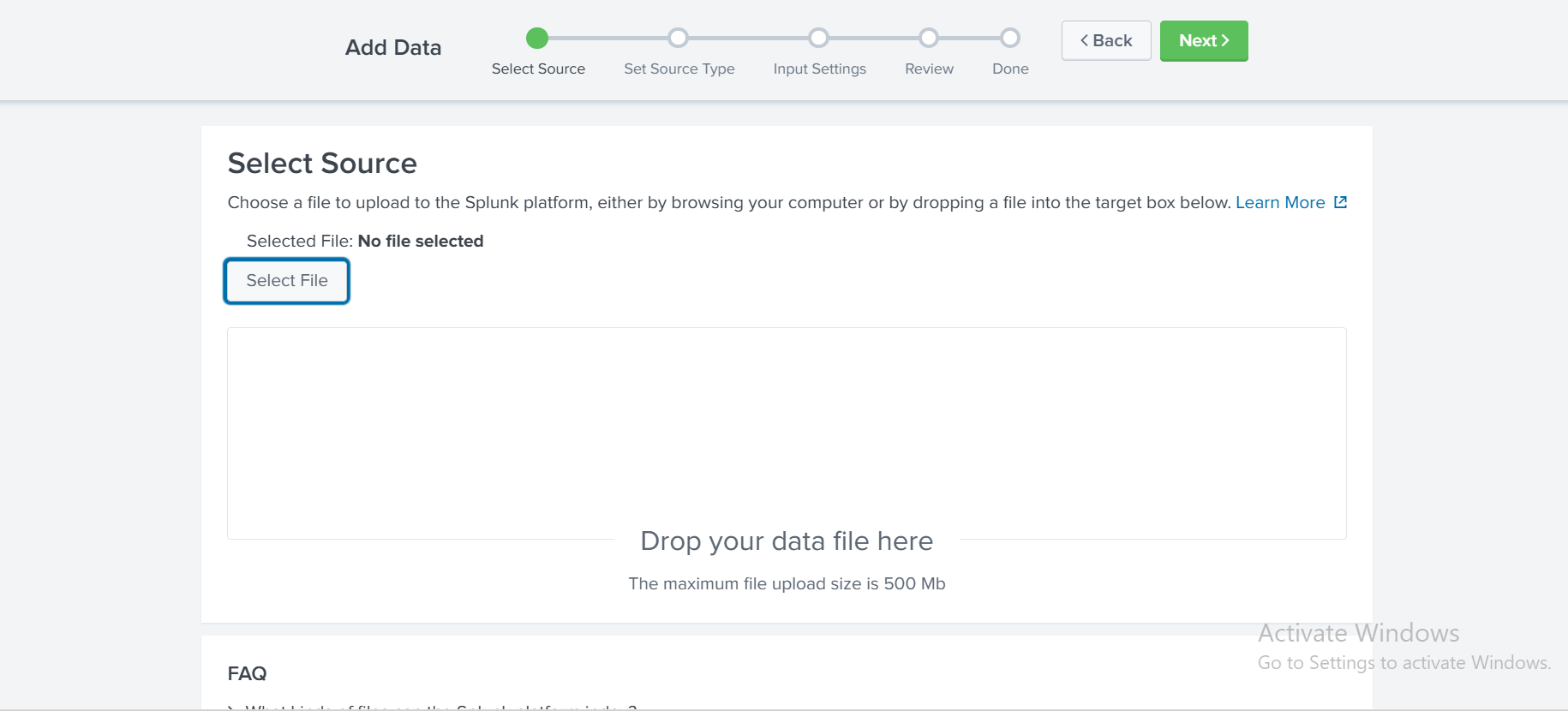

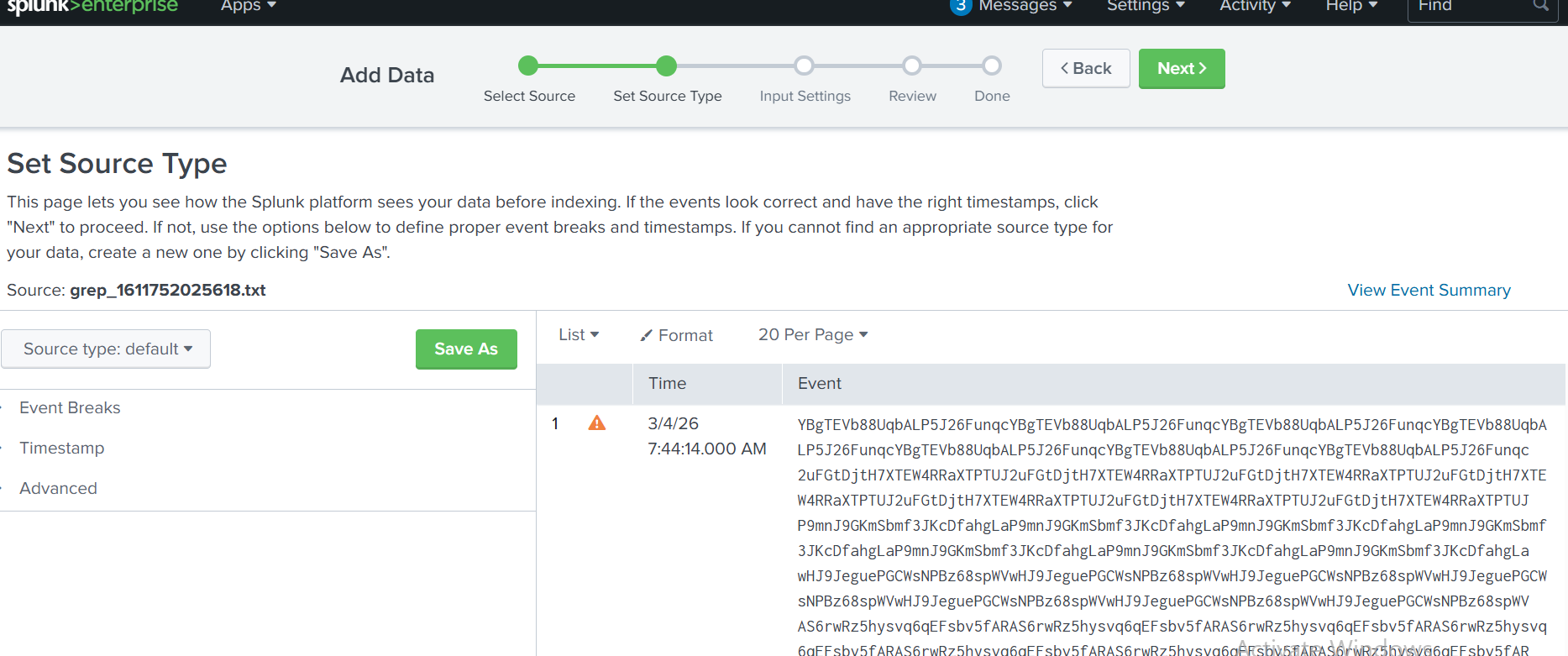

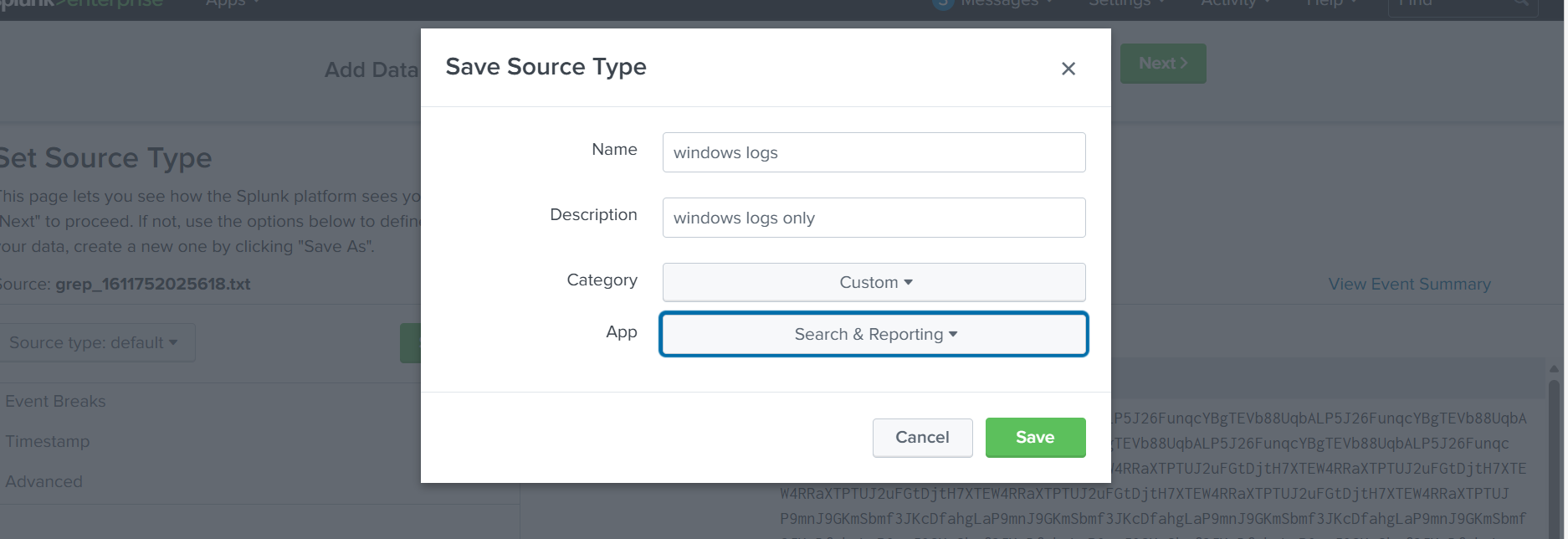

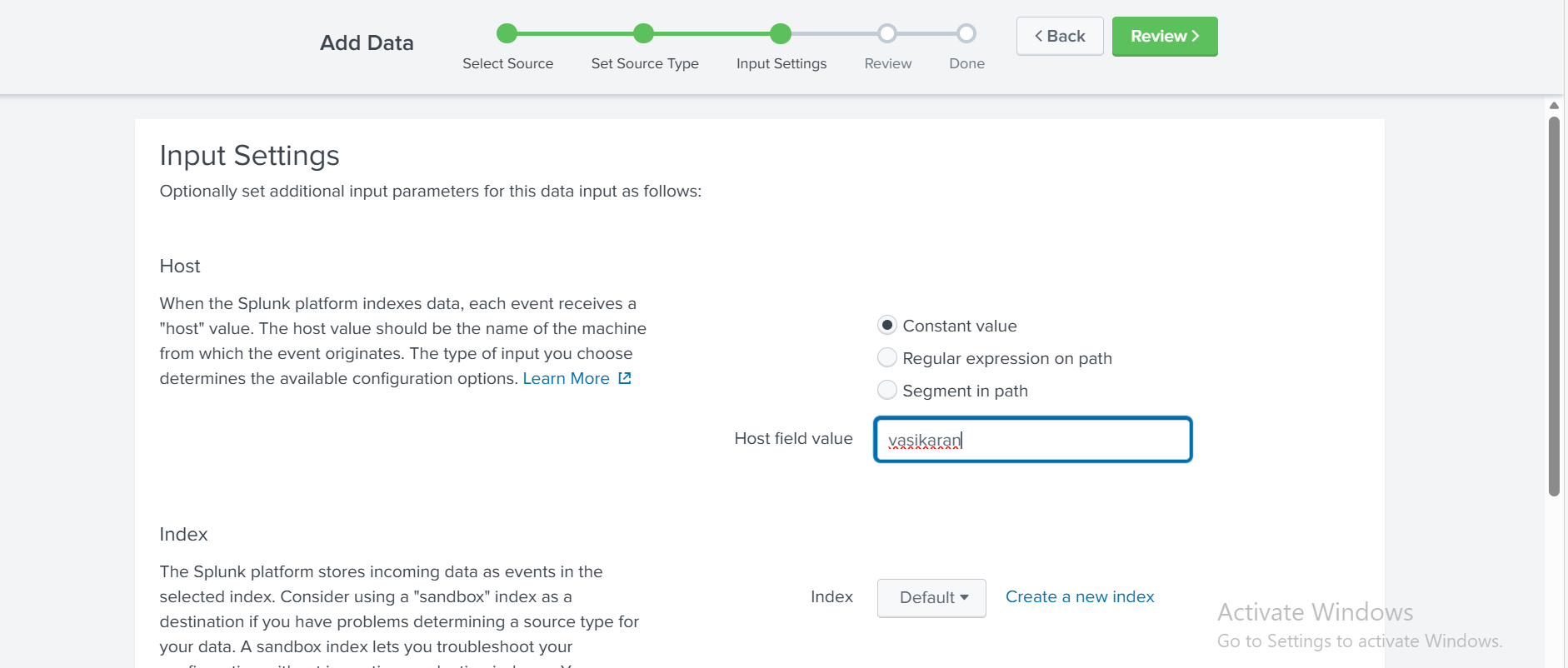

## 步骤 3:添加 Windows 事件日志

进入 Settings → Data Inputs → Add Data → From Local Machine → Windows Event Logs

选择你要监控的日志类型:

选择你创建的索引:windows_logs

## 步骤 3:添加 Windows 事件日志

进入 Settings → Data Inputs → Add Data → From Local Machine → Windows Event Logs

选择你要监控的日志类型:

选择你创建的索引:windows_logs

完成设置 → Splunk 将开始收集日志。

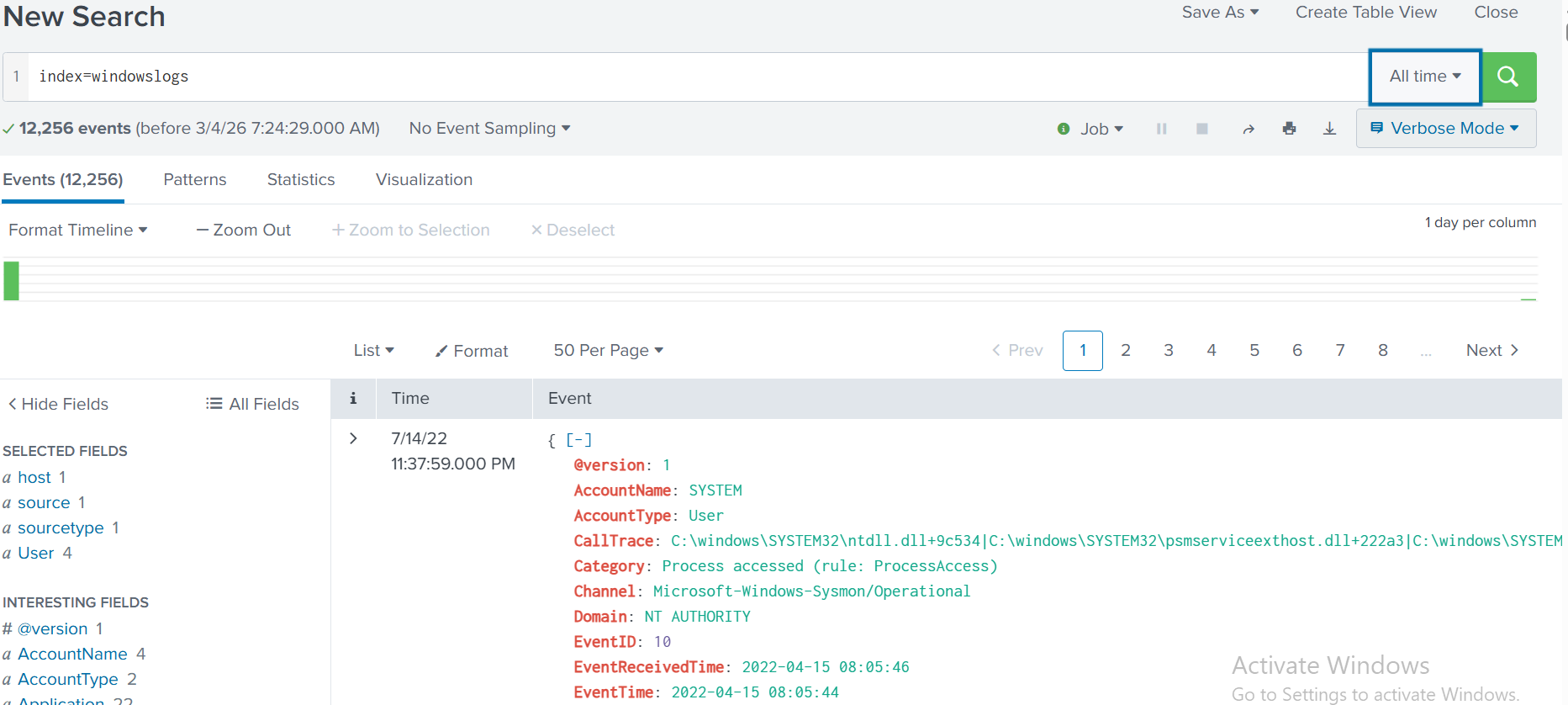

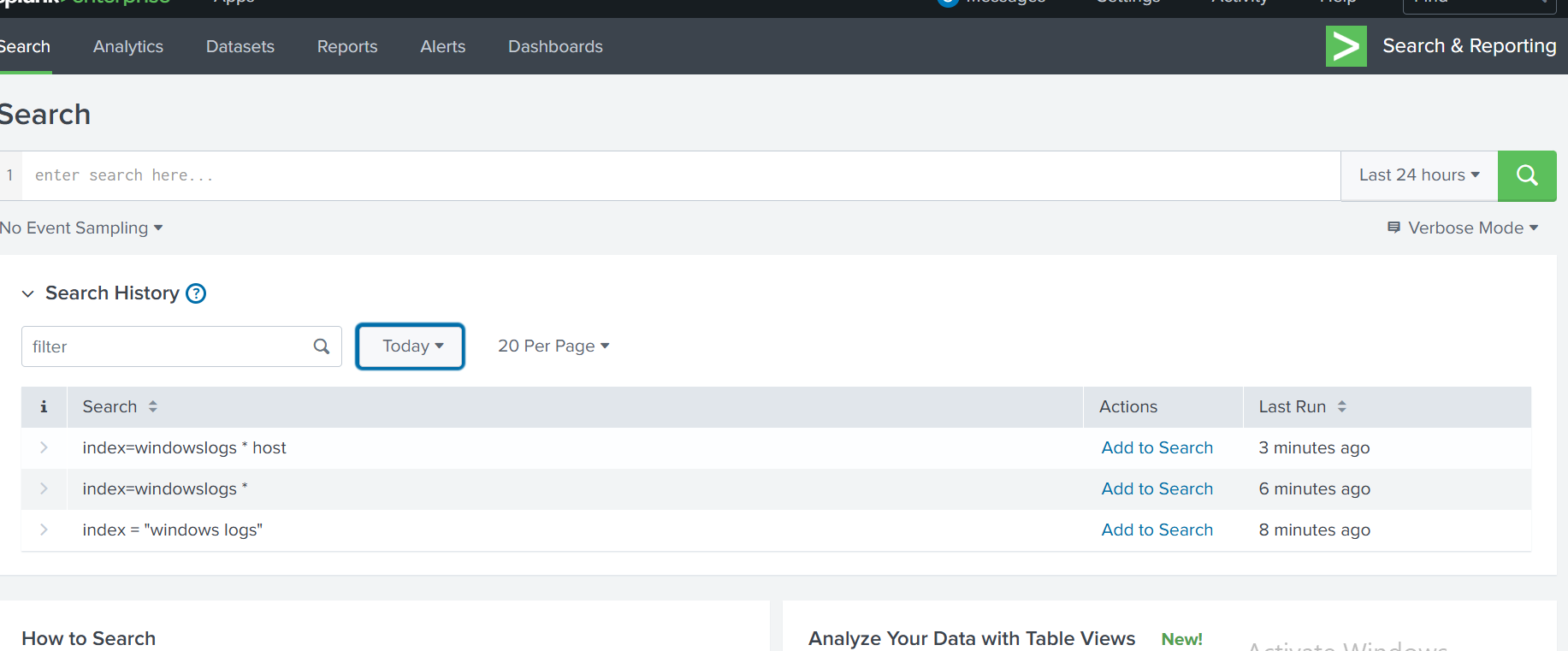

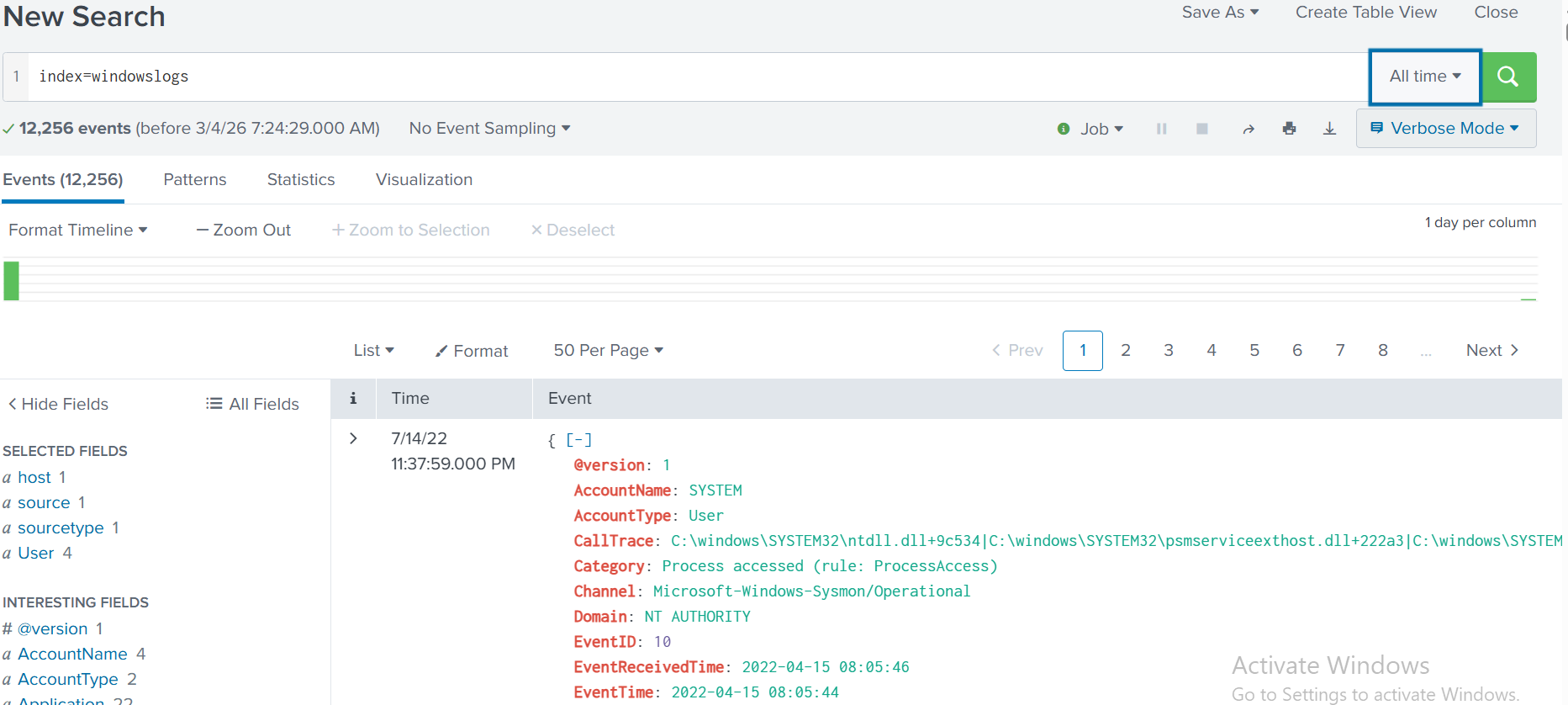

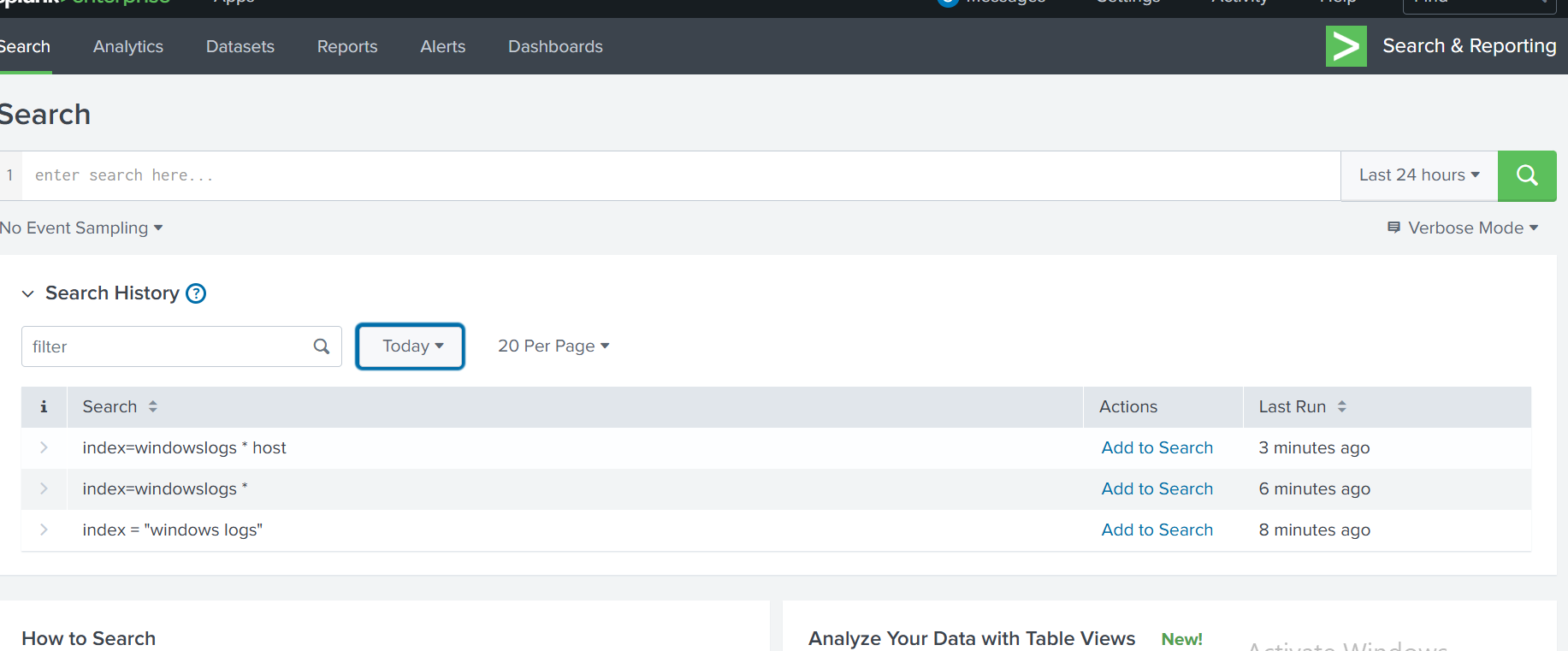

## 步骤 4:在 Splunk 中搜索日志

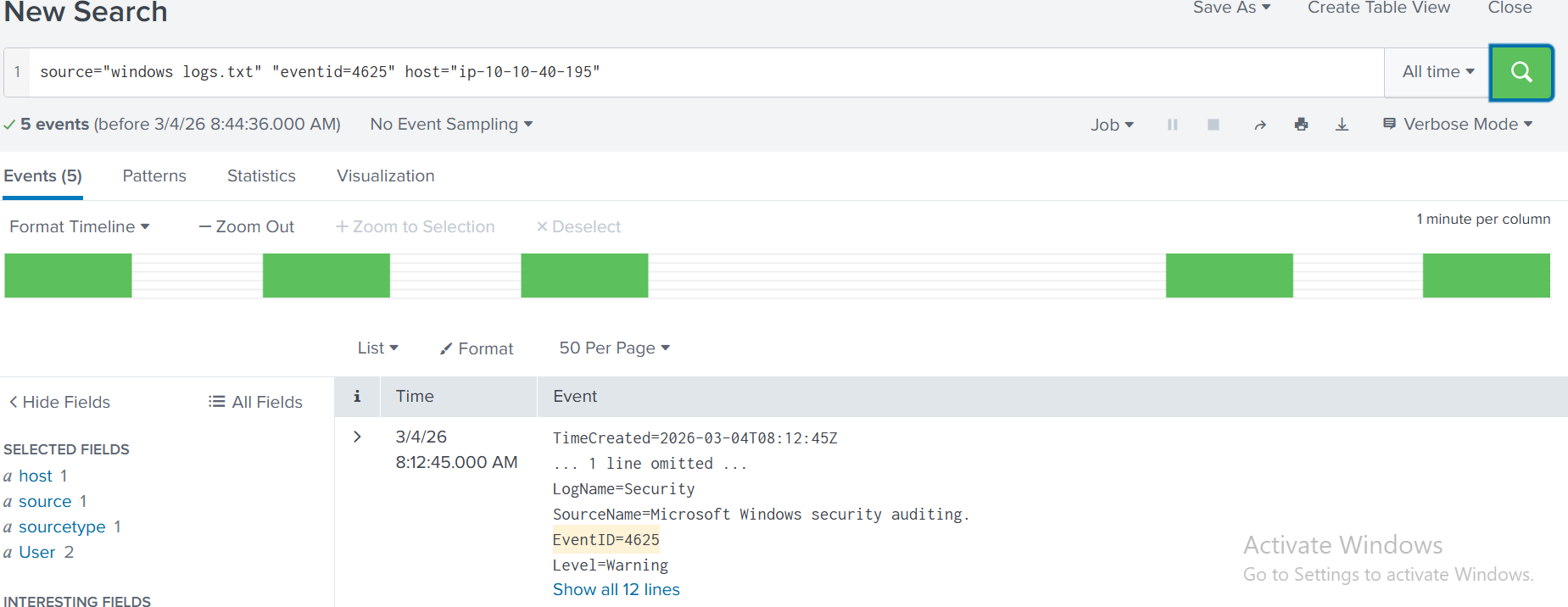

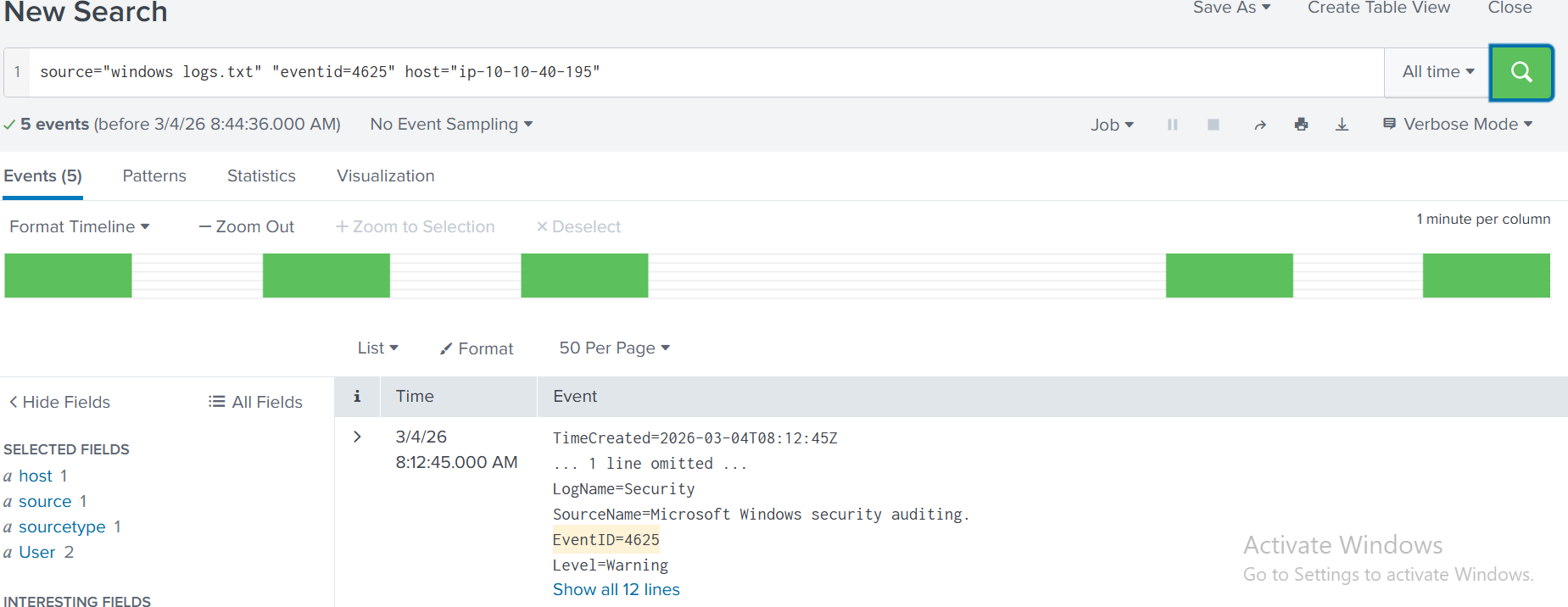

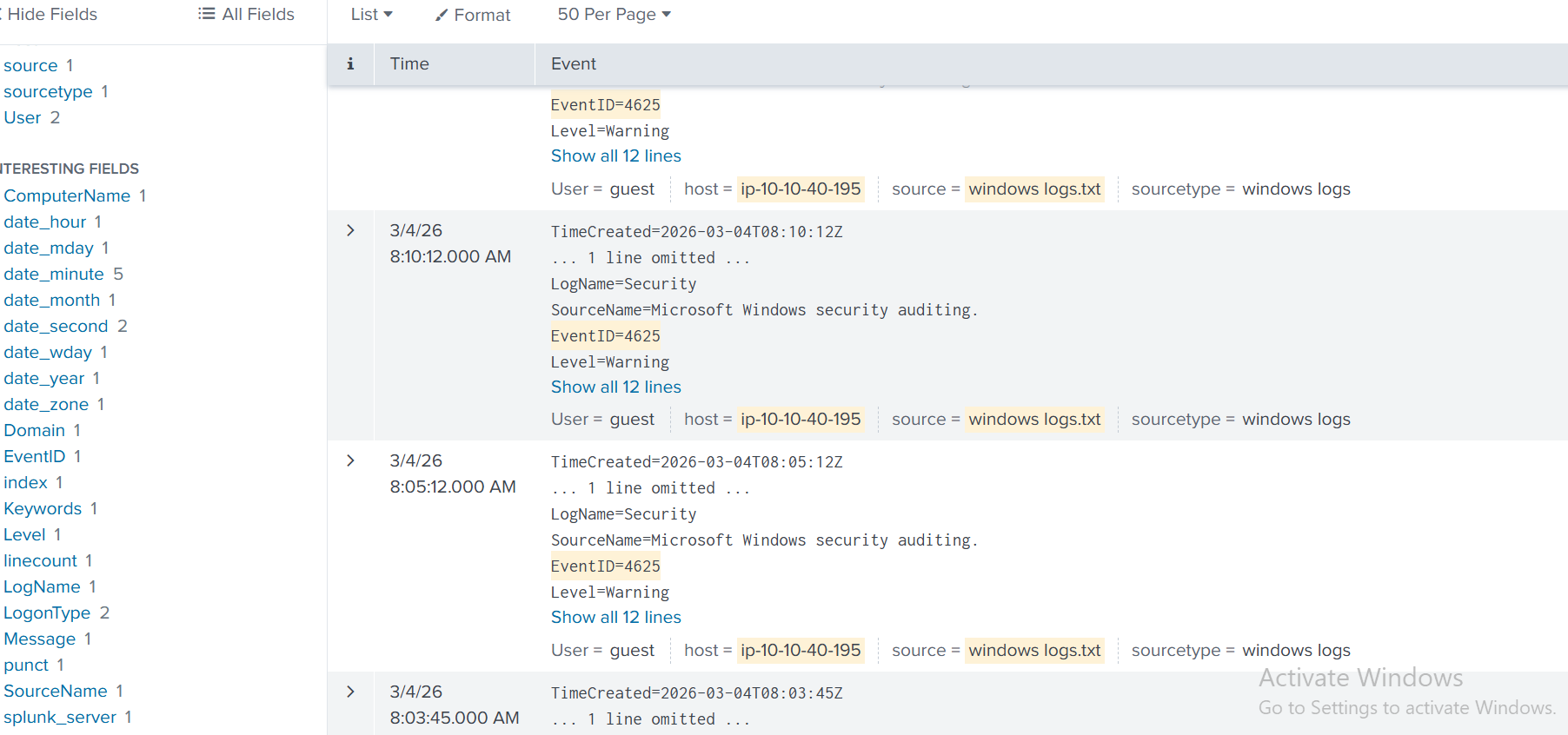

## 失败的登录尝试 (Event ID 4625):

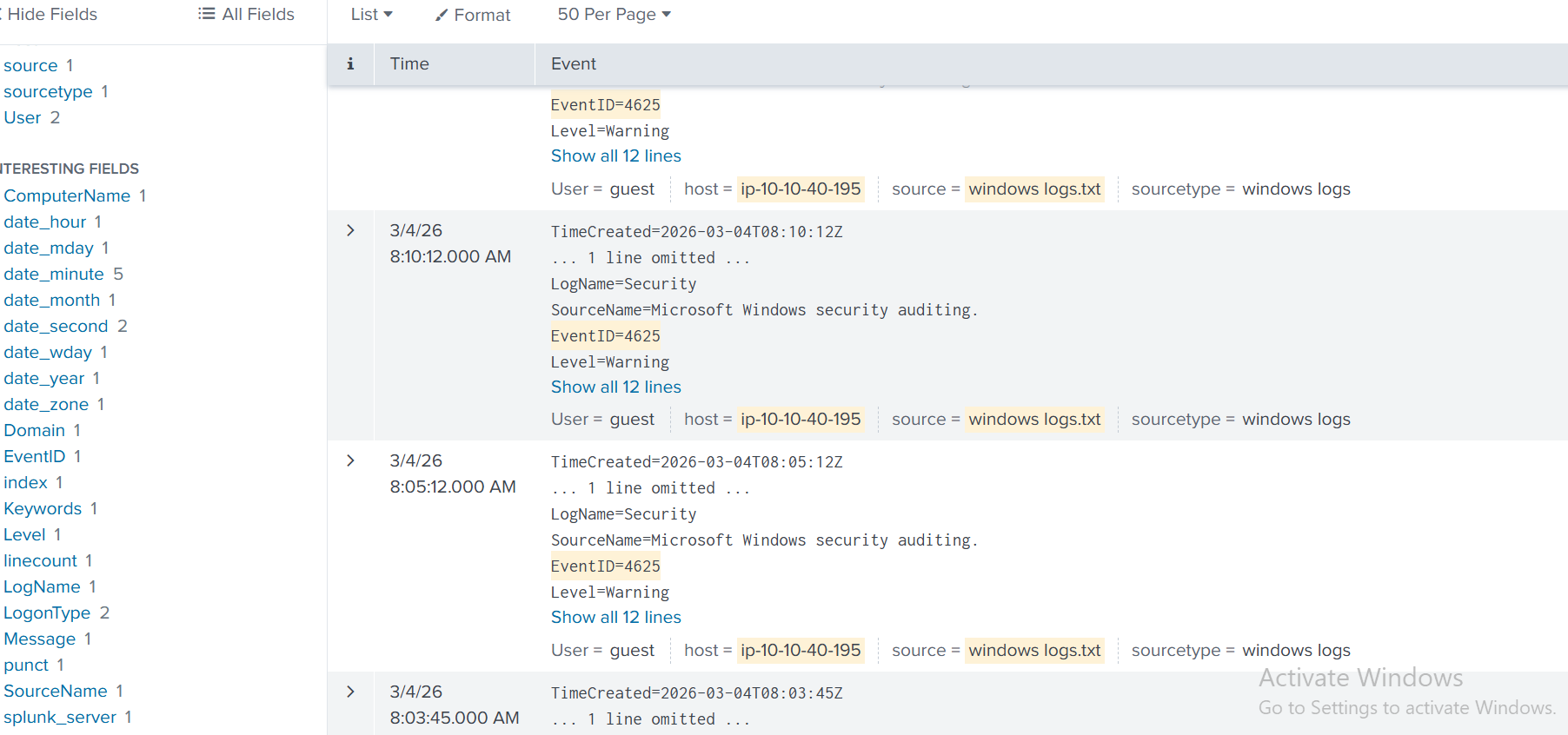

在此步骤中,我专注于检测 Windows 系统上的失败登录尝试。失败登录 (Event ID 4625) 通常表明存在暴力破解攻击或未授权访问尝试

index=windows_logs EventCode=4625

完成设置 → Splunk 将开始收集日志。

## 步骤 4:在 Splunk 中搜索日志

## 失败的登录尝试 (Event ID 4625):

在此步骤中,我专注于检测 Windows 系统上的失败登录尝试。失败登录 (Event ID 4625) 通常表明存在暴力破解攻击或未授权访问尝试

index=windows_logs EventCode=4625

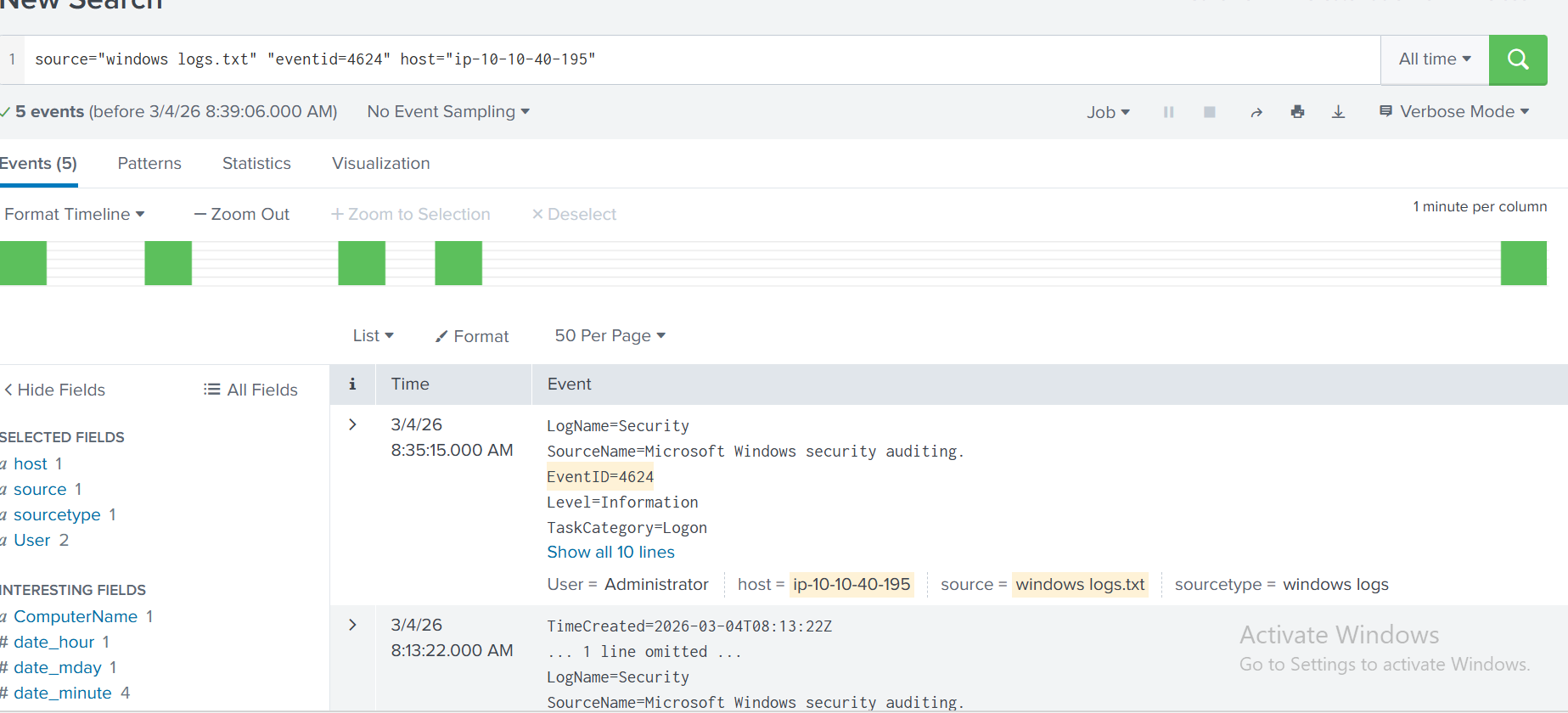

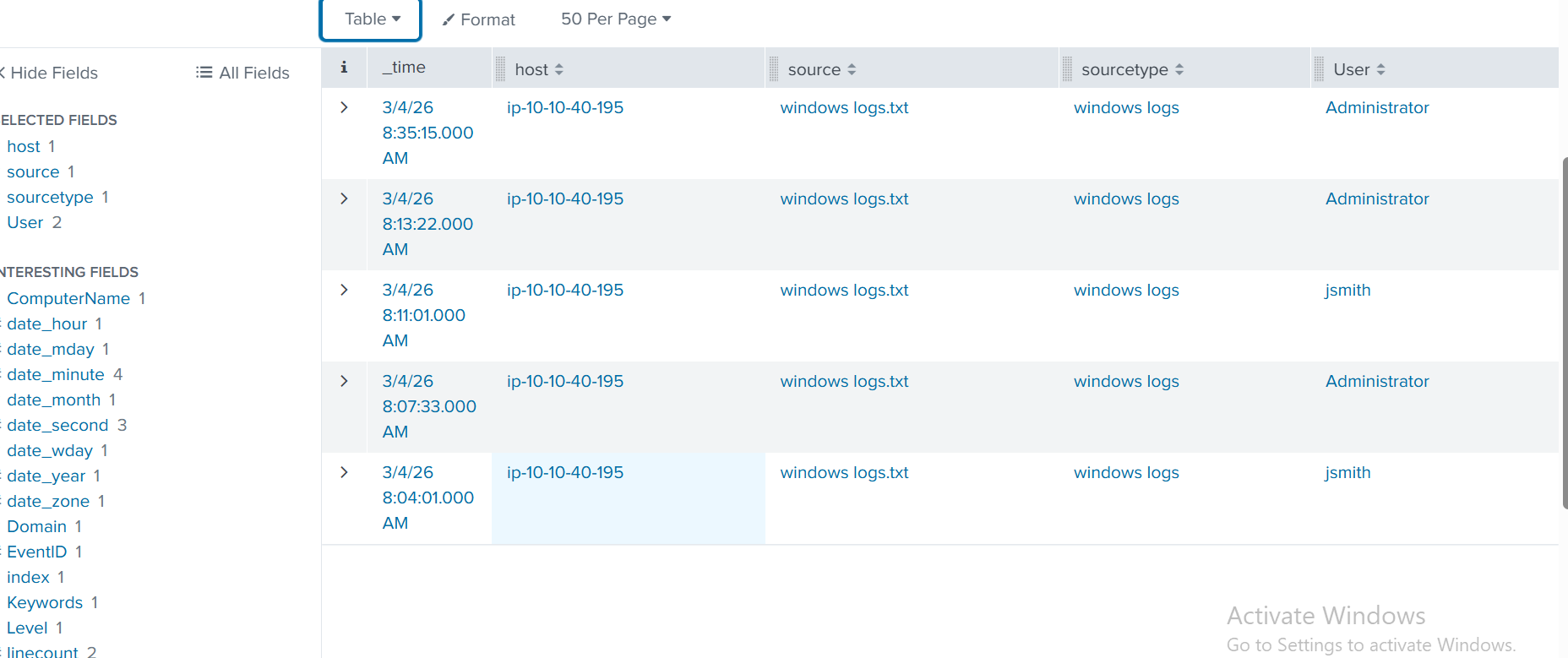

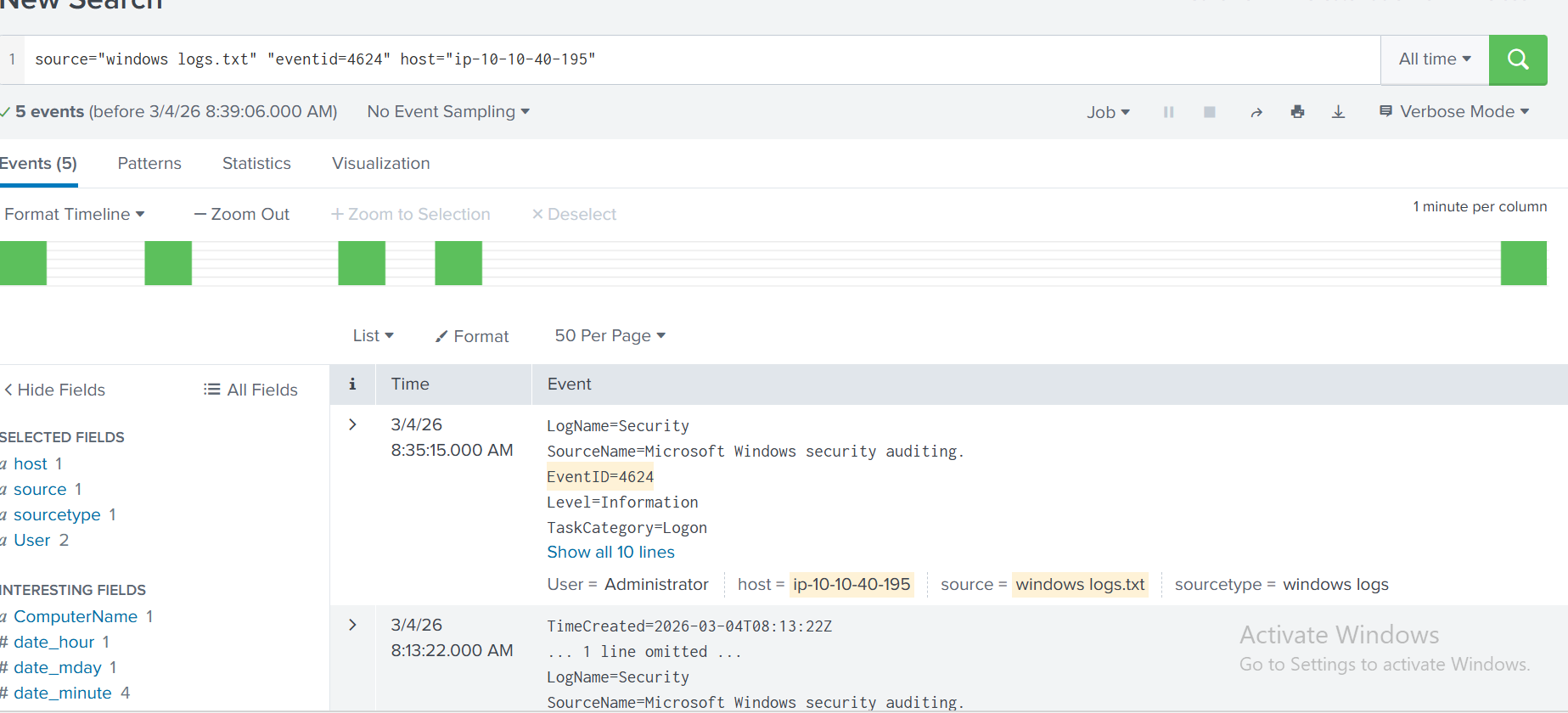

source="windows logs.txt" "eventid=4624" host="ip-10-10-40-195"

source="windows logs.txt" "eventid=4624" host="ip-10-10-40-195"

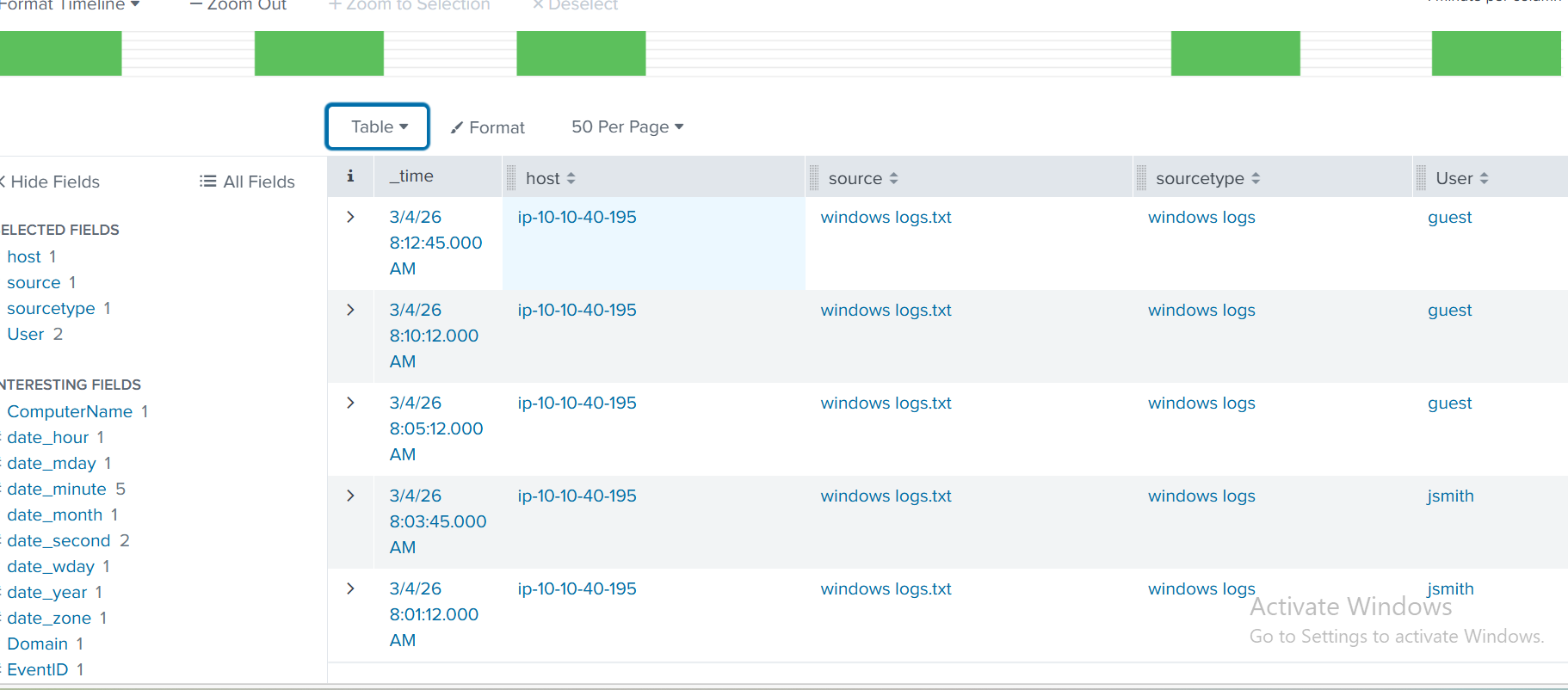

屏幕截图显示了遭遇失败登录的顶级账户以及发起登录的网络地址。账户 'guest' 有 3 次失败尝试,表明可能存在暴力破解行为

此练习帮助我了解了如何检测可疑的登录活动并练习基本的 SOC 监控技术。

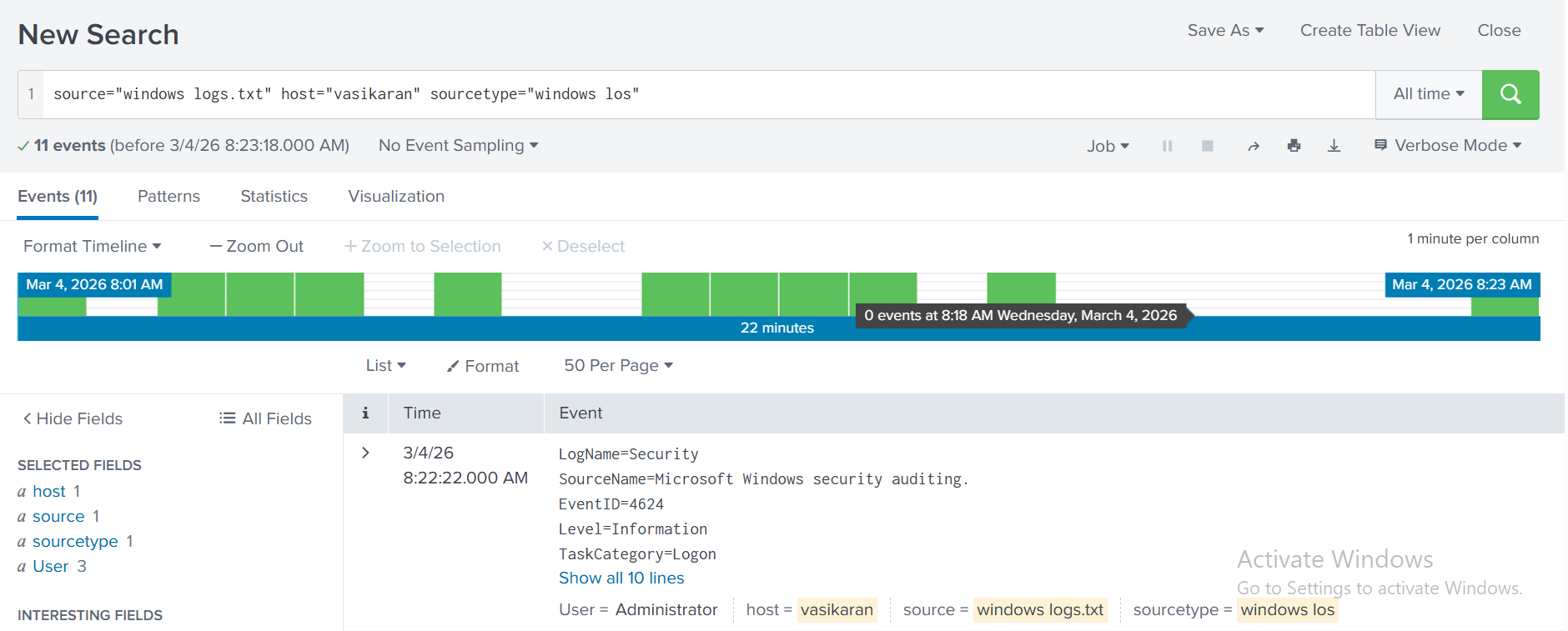

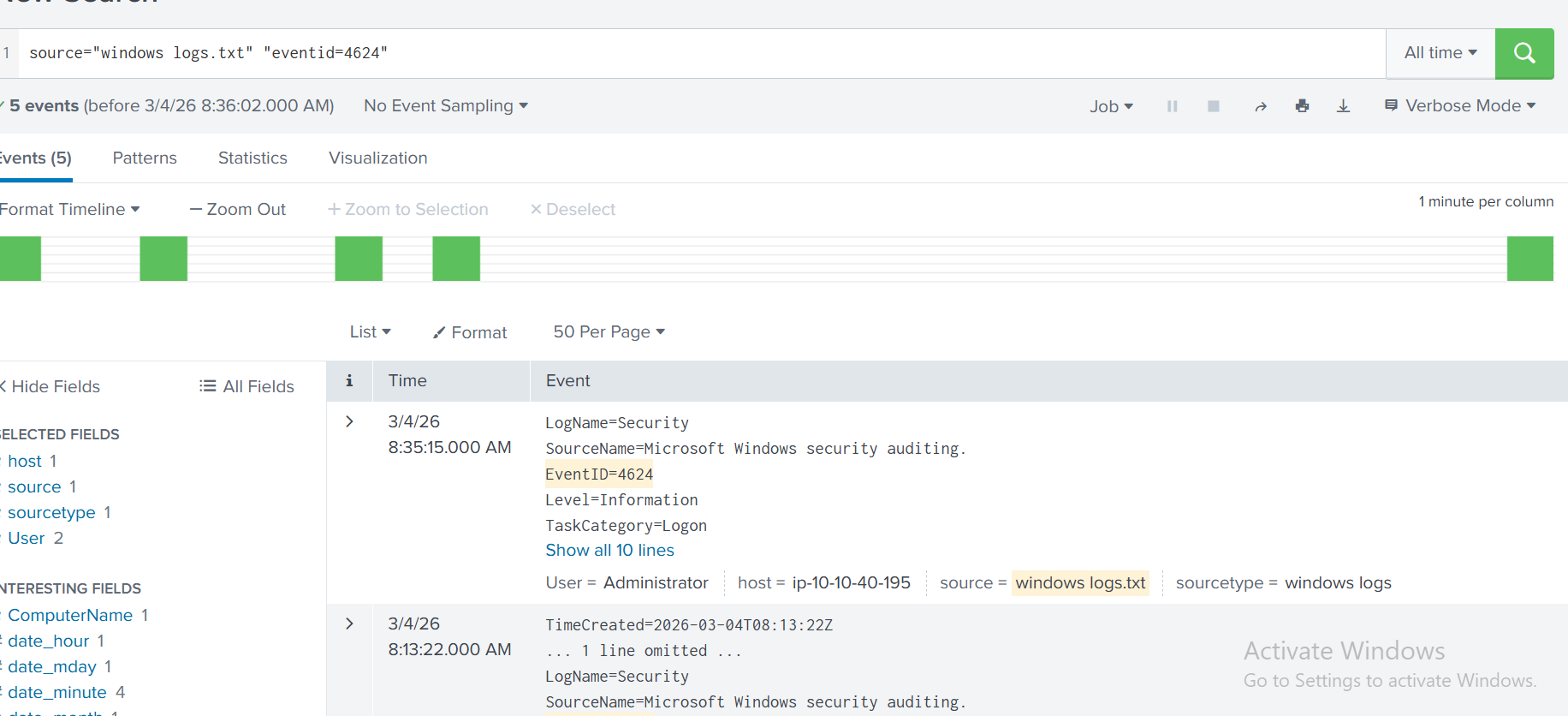

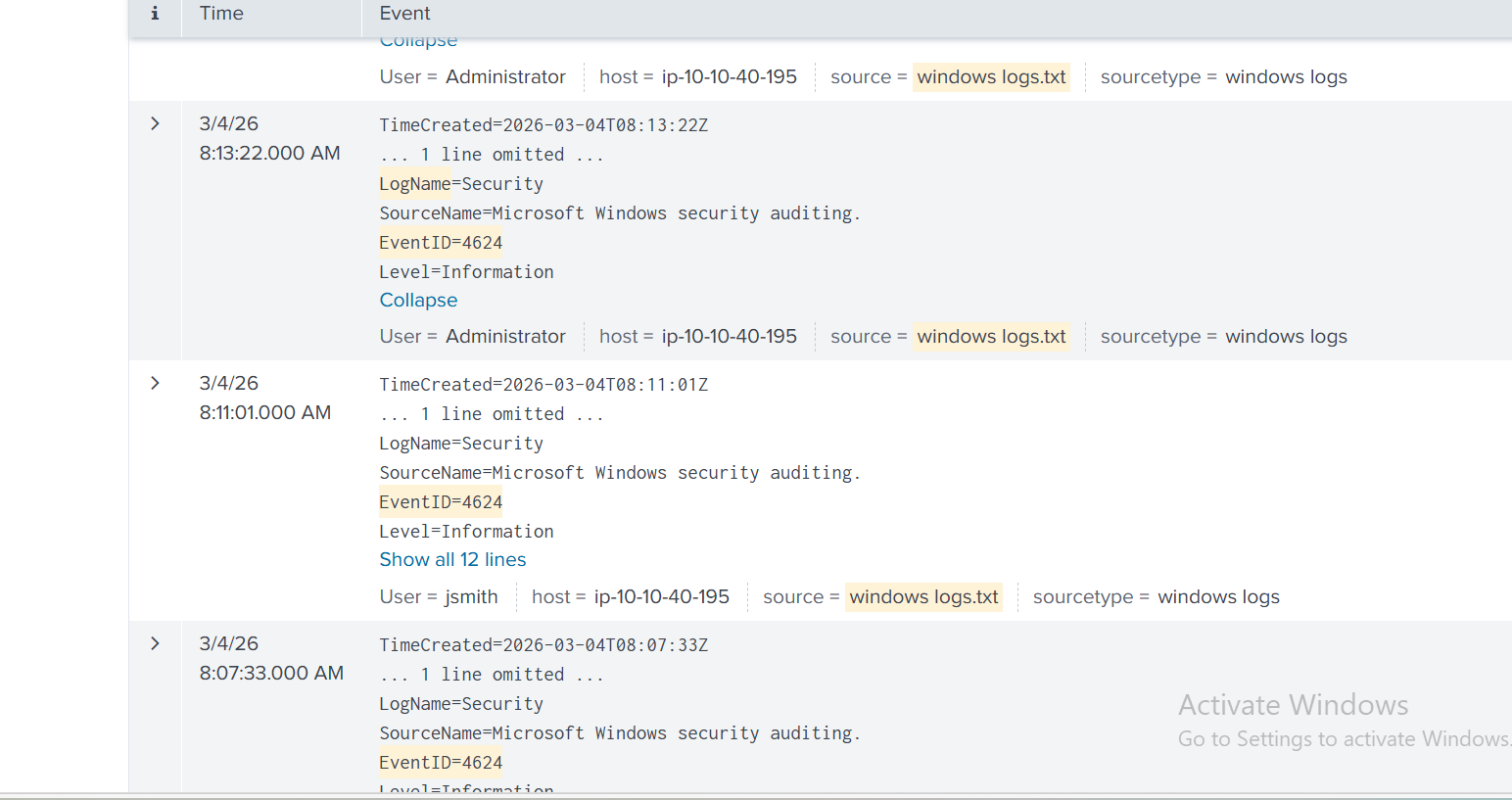

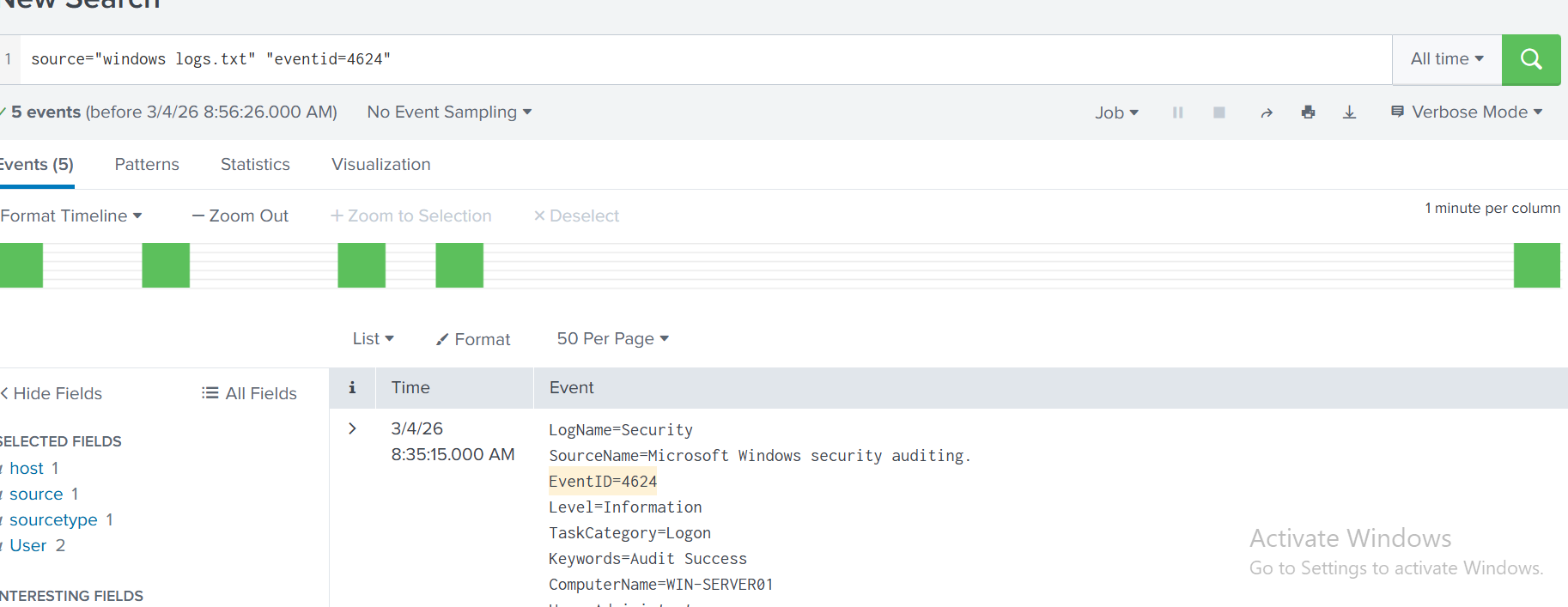

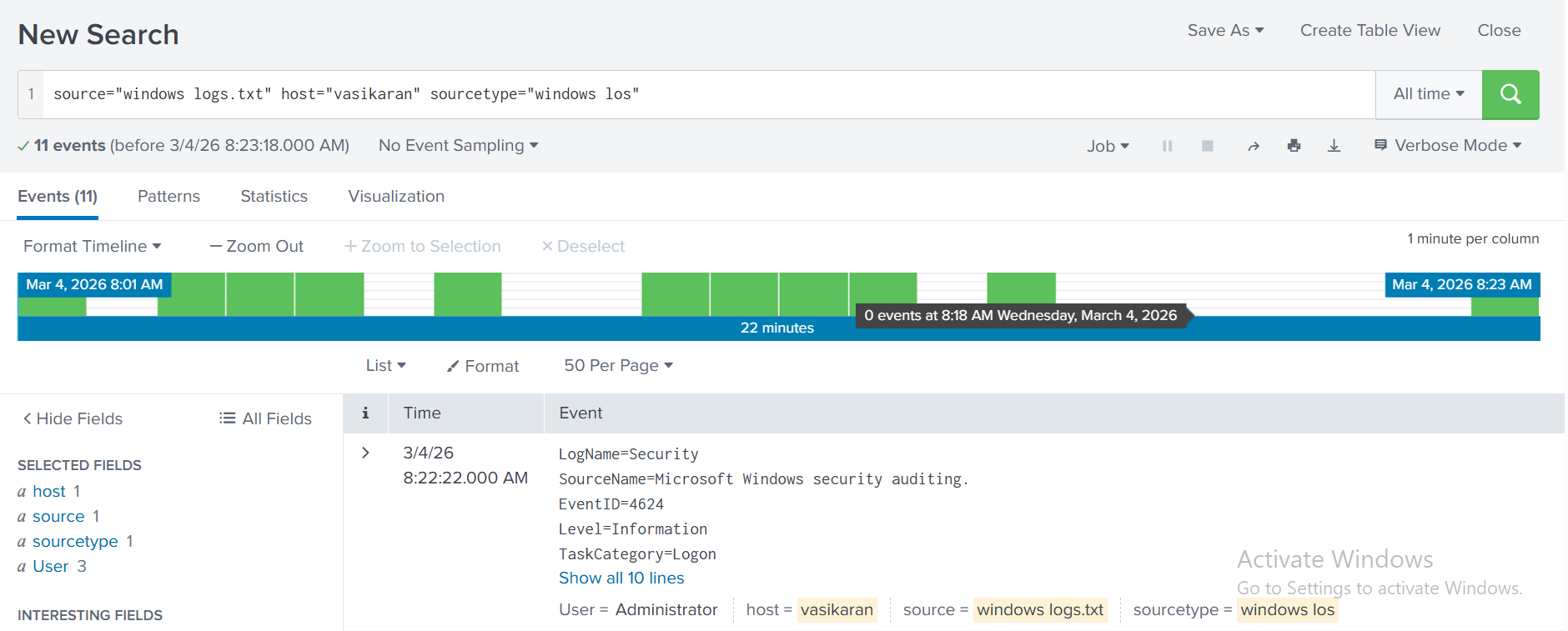

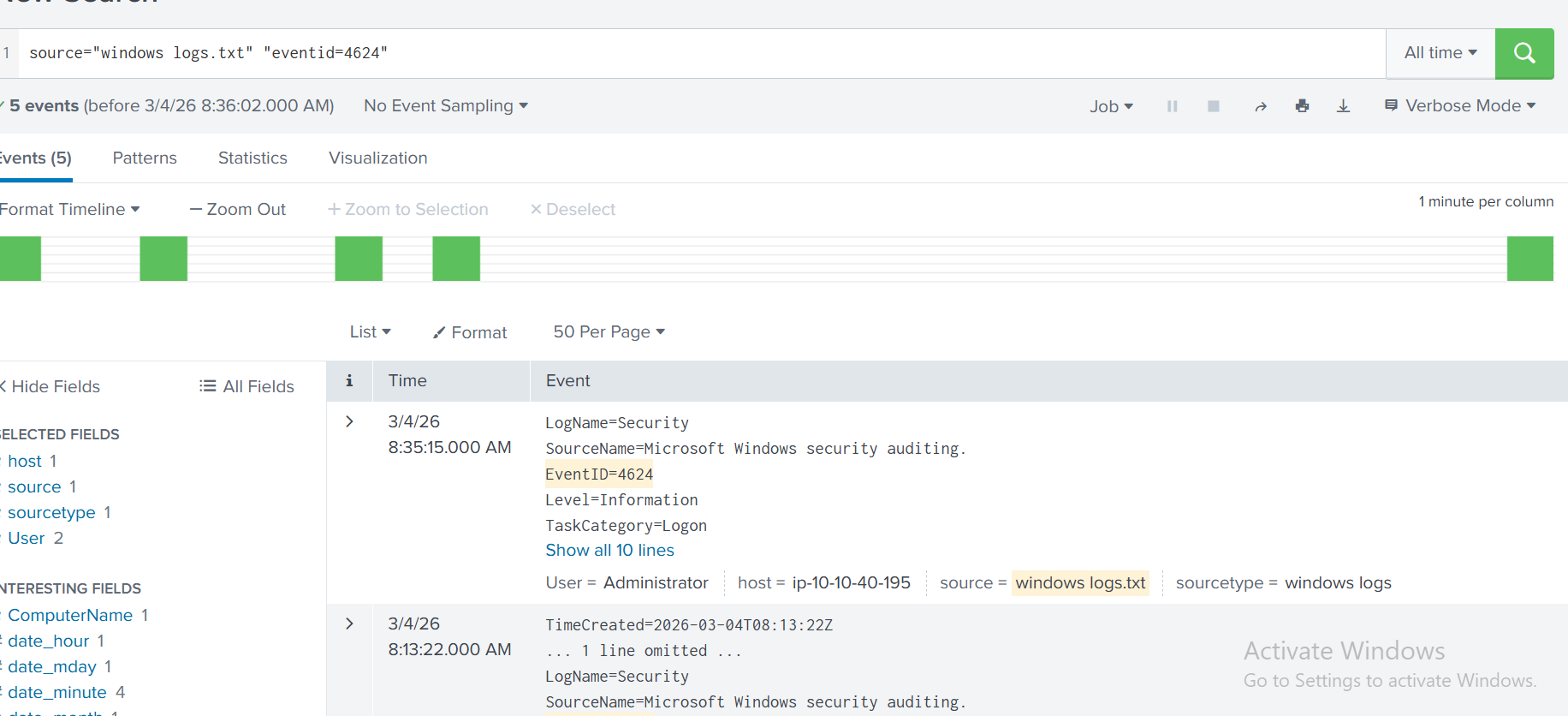

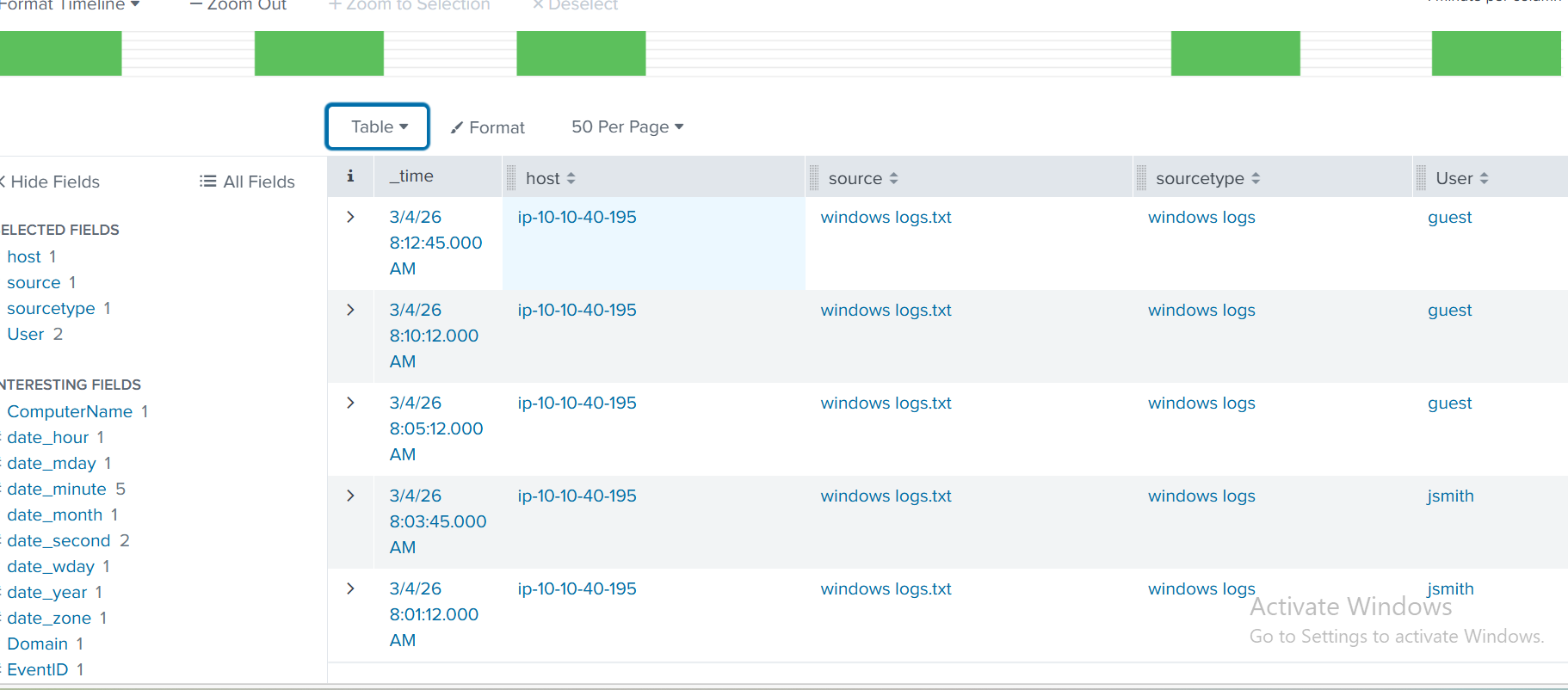

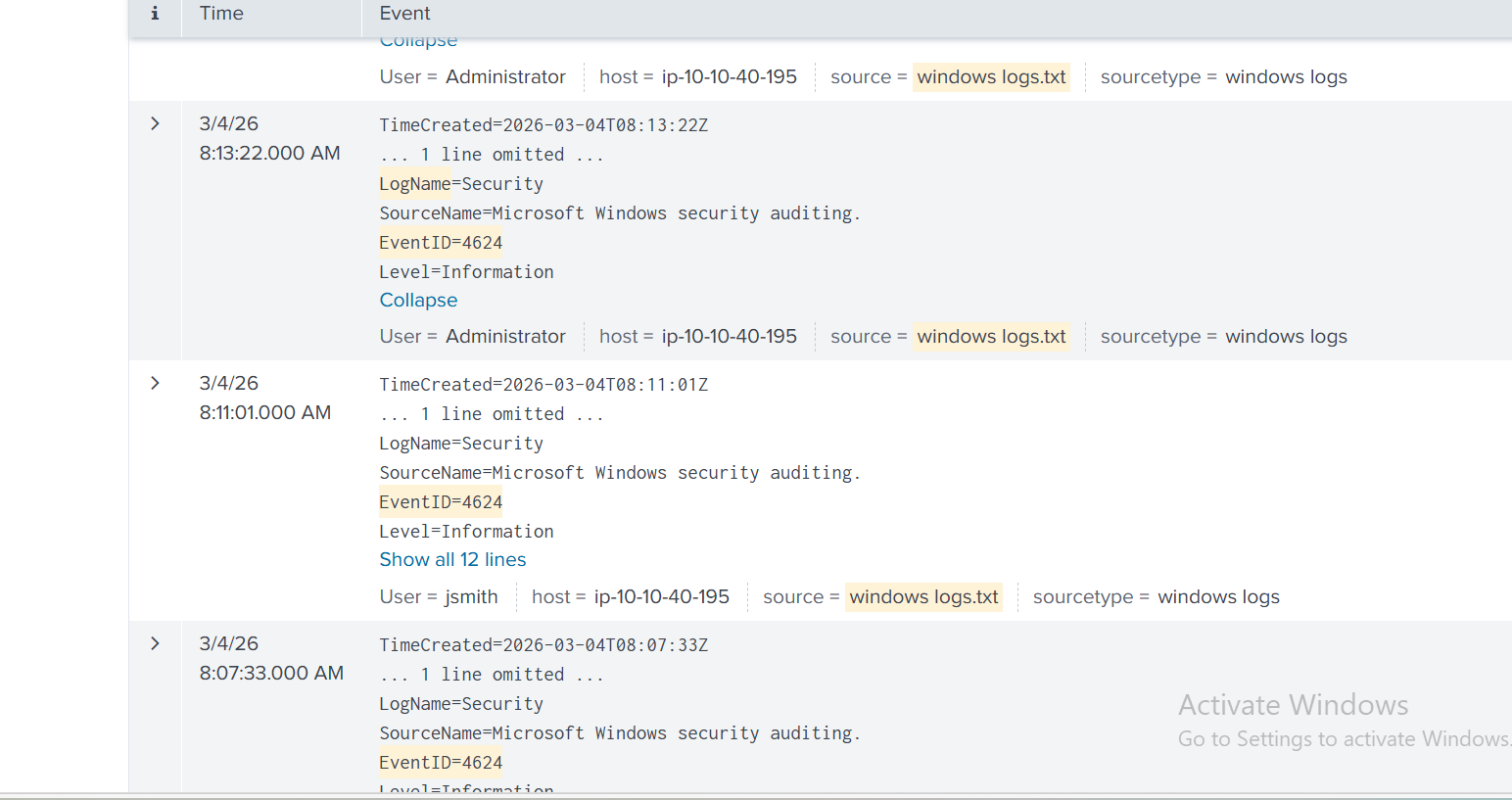

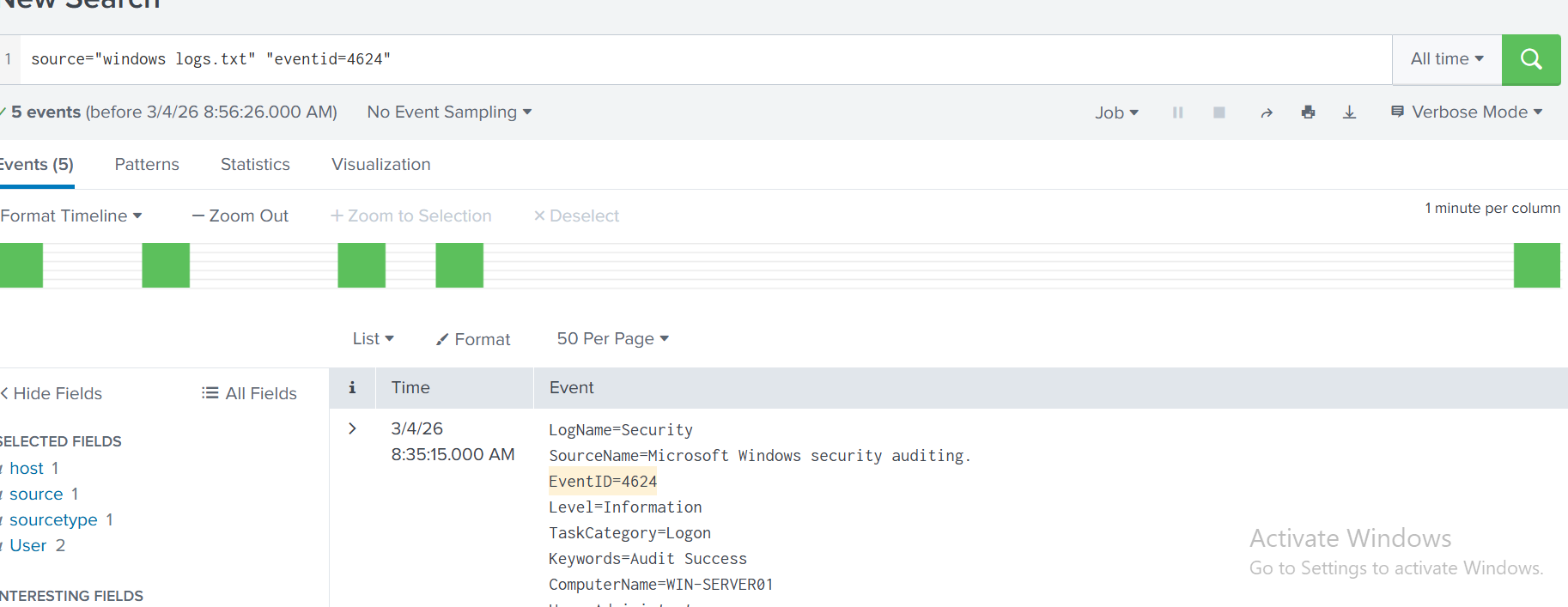

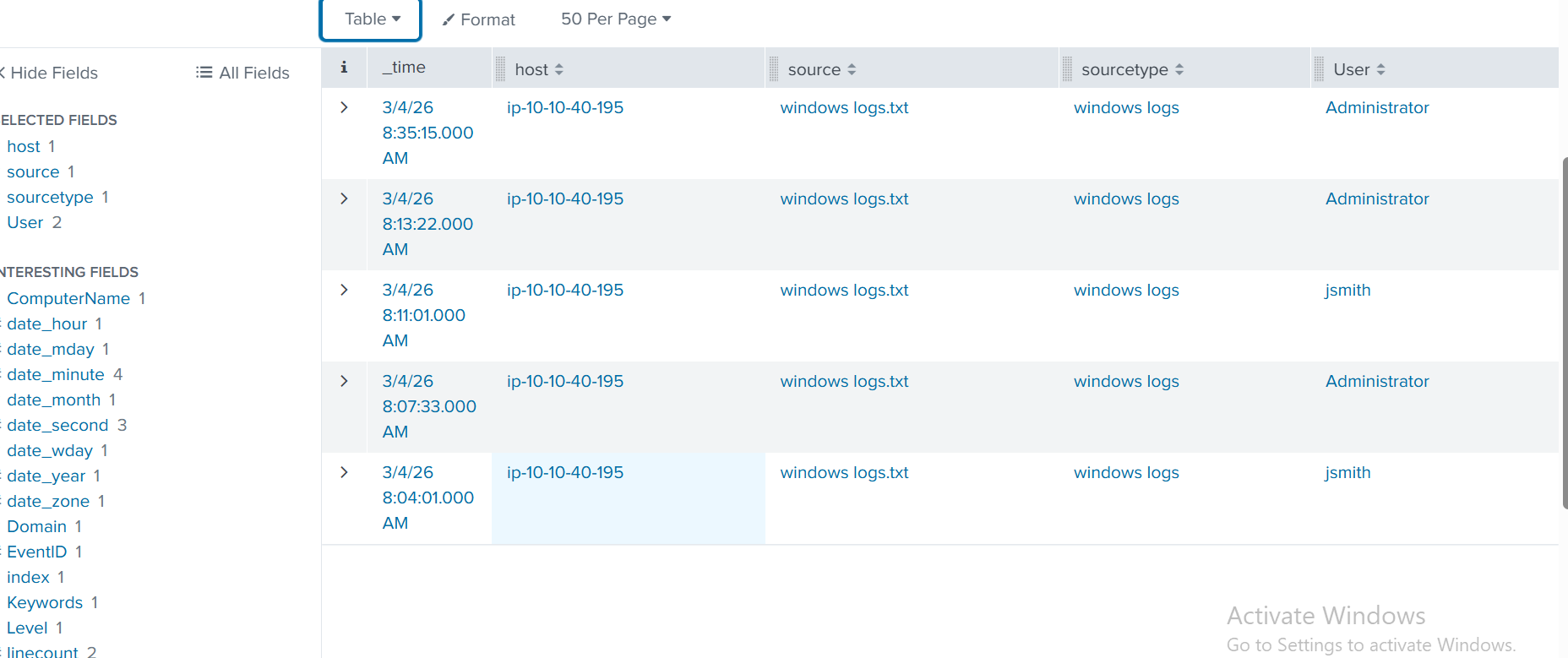

## 成功的登录 (Event ID 4624):

在此步骤中,我分析了 Windows 系统上的成功登录尝试 (Event ID 4624)。监控成功登录有助于识别授权和未授权的访问,包括异常的登录时间或账户。

source="windows logs.txt" "eventid=4624"

屏幕截图显示了遭遇失败登录的顶级账户以及发起登录的网络地址。账户 'guest' 有 3 次失败尝试,表明可能存在暴力破解行为

此练习帮助我了解了如何检测可疑的登录活动并练习基本的 SOC 监控技术。

## 成功的登录 (Event ID 4624):

在此步骤中,我分析了 Windows 系统上的成功登录尝试 (Event ID 4624)。监控成功登录有助于识别授权和未授权的访问,包括异常的登录时间或账户。

source="windows logs.txt" "eventid=4624"

此练习帮助我了解了如何追踪正常和可疑的登录活动、练习 Splunk 查询以及培养 SOC 监控技能。

## 步骤 5:掌握的技能

Windows 日志分析

基本 Splunk 查询 (SPL)

检测可疑登录活动

SOC 监控基础知识

## 步骤 6:学习成果

通过完成这个项目,我练习了检测可疑登录模式、调查安全事件以及编写 SPL 查询,这些都是 SOC 分析师角色的必备技能。

此练习帮助我了解了如何追踪正常和可疑的登录活动、练习 Splunk 查询以及培养 SOC 监控技能。

## 步骤 5:掌握的技能

Windows 日志分析

基本 Splunk 查询 (SPL)

检测可疑登录活动

SOC 监控基础知识

## 步骤 6:学习成果

通过完成这个项目,我练习了检测可疑登录模式、调查安全事件以及编写 SPL 查询,这些都是 SOC 分析师角色的必备技能。

## 步骤 2:创建索引

进入 Settings → Indexes

点击 New Index

命名为:

windows_logs

点击 Save。

## 步骤 2:创建索引

进入 Settings → Indexes

点击 New Index

命名为:

windows_logs

点击 Save。

## 步骤 3:添加 Windows 事件日志

进入 Settings → Data Inputs → Add Data → From Local Machine → Windows Event Logs

选择你要监控的日志类型:

选择你创建的索引:windows_logs

## 步骤 3:添加 Windows 事件日志

进入 Settings → Data Inputs → Add Data → From Local Machine → Windows Event Logs

选择你要监控的日志类型:

选择你创建的索引:windows_logs

完成设置 → Splunk 将开始收集日志。

## 步骤 4:在 Splunk 中搜索日志

## 失败的登录尝试 (Event ID 4625):

在此步骤中,我专注于检测 Windows 系统上的失败登录尝试。失败登录 (Event ID 4625) 通常表明存在暴力破解攻击或未授权访问尝试

index=windows_logs EventCode=4625

完成设置 → Splunk 将开始收集日志。

## 步骤 4:在 Splunk 中搜索日志

## 失败的登录尝试 (Event ID 4625):

在此步骤中,我专注于检测 Windows 系统上的失败登录尝试。失败登录 (Event ID 4625) 通常表明存在暴力破解攻击或未授权访问尝试

index=windows_logs EventCode=4625

source="windows logs.txt" "eventid=4624" host="ip-10-10-40-195"

source="windows logs.txt" "eventid=4624" host="ip-10-10-40-195"

屏幕截图显示了遭遇失败登录的顶级账户以及发起登录的网络地址。账户 'guest' 有 3 次失败尝试,表明可能存在暴力破解行为

此练习帮助我了解了如何检测可疑的登录活动并练习基本的 SOC 监控技术。

## 成功的登录 (Event ID 4624):

在此步骤中,我分析了 Windows 系统上的成功登录尝试 (Event ID 4624)。监控成功登录有助于识别授权和未授权的访问,包括异常的登录时间或账户。

source="windows logs.txt" "eventid=4624"

屏幕截图显示了遭遇失败登录的顶级账户以及发起登录的网络地址。账户 'guest' 有 3 次失败尝试,表明可能存在暴力破解行为

此练习帮助我了解了如何检测可疑的登录活动并练习基本的 SOC 监控技术。

## 成功的登录 (Event ID 4624):

在此步骤中,我分析了 Windows 系统上的成功登录尝试 (Event ID 4624)。监控成功登录有助于识别授权和未授权的访问,包括异常的登录时间或账户。

source="windows logs.txt" "eventid=4624"

此练习帮助我了解了如何追踪正常和可疑的登录活动、练习 Splunk 查询以及培养 SOC 监控技能。

## 步骤 5:掌握的技能

Windows 日志分析

基本 Splunk 查询 (SPL)

检测可疑登录活动

SOC 监控基础知识

## 步骤 6:学习成果

通过完成这个项目,我练习了检测可疑登录模式、调查安全事件以及编写 SPL 查询,这些都是 SOC 分析师角色的必备技能。

此练习帮助我了解了如何追踪正常和可疑的登录活动、练习 Splunk 查询以及培养 SOC 监控技能。

## 步骤 5:掌握的技能

Windows 日志分析

基本 Splunk 查询 (SPL)

检测可疑登录活动

SOC 监控基础知识

## 步骤 6:学习成果

通过完成这个项目,我练习了检测可疑登录模式、调查安全事件以及编写 SPL 查询,这些都是 SOC 分析师角色的必备技能。标签:AMSI绕过, Conpot, meg, OISF, osquery, Splunk Enterprise, Sysmon, Windows Event Log, Windows安全, 代码示例, 信息安全, 失败登录, 威胁检测, 数据分析, 日志管理, 日志采集, 登录监控, 运维安全