santinoholmes1979/sentinel-siem-lab

GitHub: santinoholmes1979/sentinel-siem-lab

演示 Microsoft Sentinel SIEM 实验环境搭建,涵盖 Azure Activity 日志摄取、KQL 检测规则编写和安全事件验证流程。

Stars: 0 | Forks: 0

工具:Microsoft Sentinel、Azure Log Analytics、KQL (Kusto Query Language)

## 概述

本项目演示了一个实操性的 Microsoft Sentinel SIEM 实验:启用 Azure Activity 日志摄取并构建基于 KQL 的分析规则以生成事件。

```

flowchart TD

A[Azure Resources] --> B[Azure Activity Logs]

B --> C[Diagnostic Settings / Azure Policy]

C --> D[Log Analytics Workspace]

D --> E[Microsoft Sentinel]

E --> F[KQL Queries]

F --> G[Analytics Rules]

G --> H[Security Incidents]

H --> I[SOC Investigation]

```

此架构展示了一个使用 Microsoft Sentinel 的简化 SIEM 管道。Azure Activity 日志被摄取到 Log Analytics 工作区中,通过 KQL 查询和分析规则进行分析,并作为事件呈现给 SOC 进行调查。

## 构建内容

- 在 Microsoft Defender 门户体验中连接了 Microsoft Sentinel 工作区

- 使用 Azure Policy 分配向导(诊断设置管道)启用了 Azure Activity 日志摄取

- 编写并调优了 KQL 计划分析规则

- 触发并验证了 Sentinel 中的事件创建

## 展示的关键技能

- Microsoft Sentinel (SIEM) 配置

- Azure Activity 日志摄取

- KQL (Kusto Query Language) 检测工程

- 事件验证与基本分流工作流

## 仓库结构

- `kql/` — 用于验证和检测逻辑的 KQL 查询

- `runbooks/` — 分步设置、规则创建和验证笔记

- `evidence/` — 证明摄取、规则创建和事件生成的截图

- `notes/` — 简短的经验教训 / 调优笔记

## 检测规则

- **验证**:在任何 Azure 活动上触发(用于证明管道畅通)

- **真实规则**:在短时间窗口内检测重复的 Azure 操作失败

## 检测场景

本实验演示了如何使用 Microsoft Sentinel 检测重复的 Azure 控制平面操作失败。

### 威胁背景

重复的 Azure 控制平面操作失败可能表明:

- 权限提升尝试

- 未授权的自动化脚本

- 凭据滥用

- 配置错误的服务主体

### 检测逻辑 (KQL)

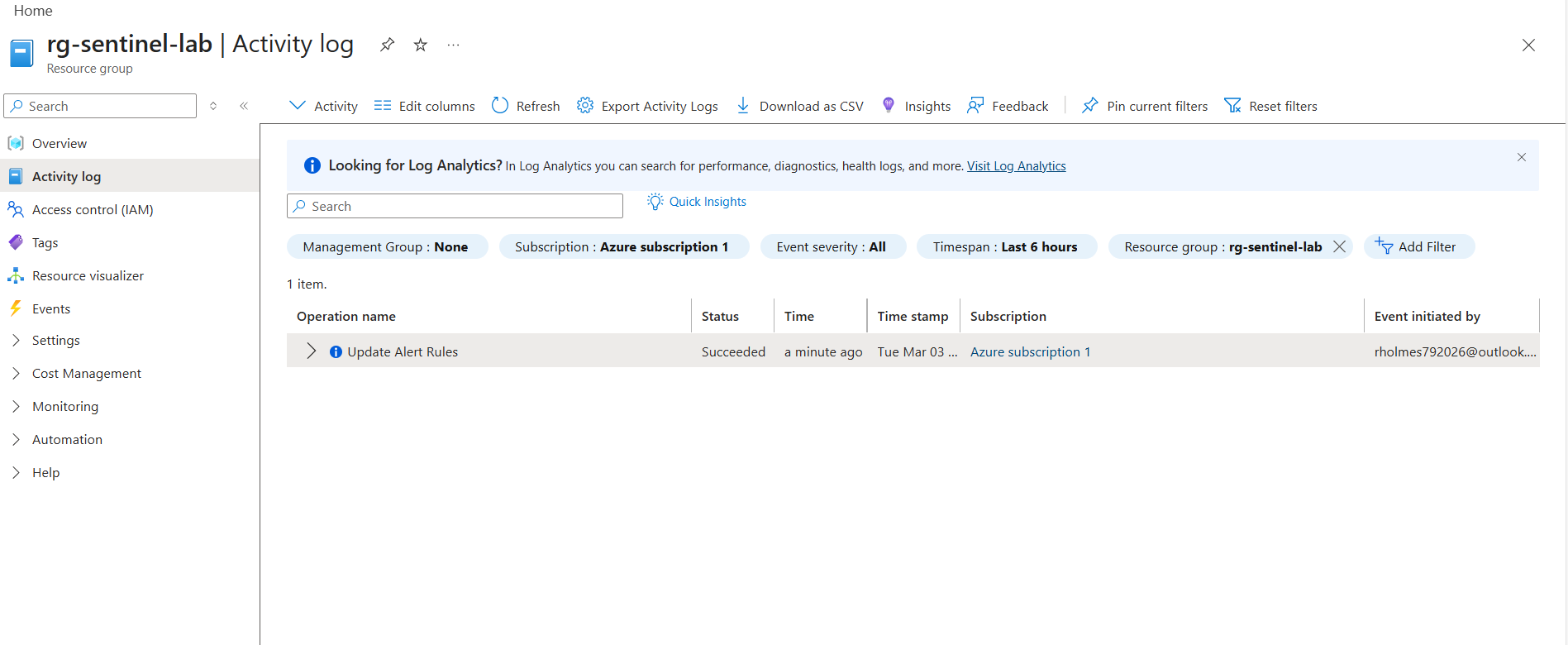

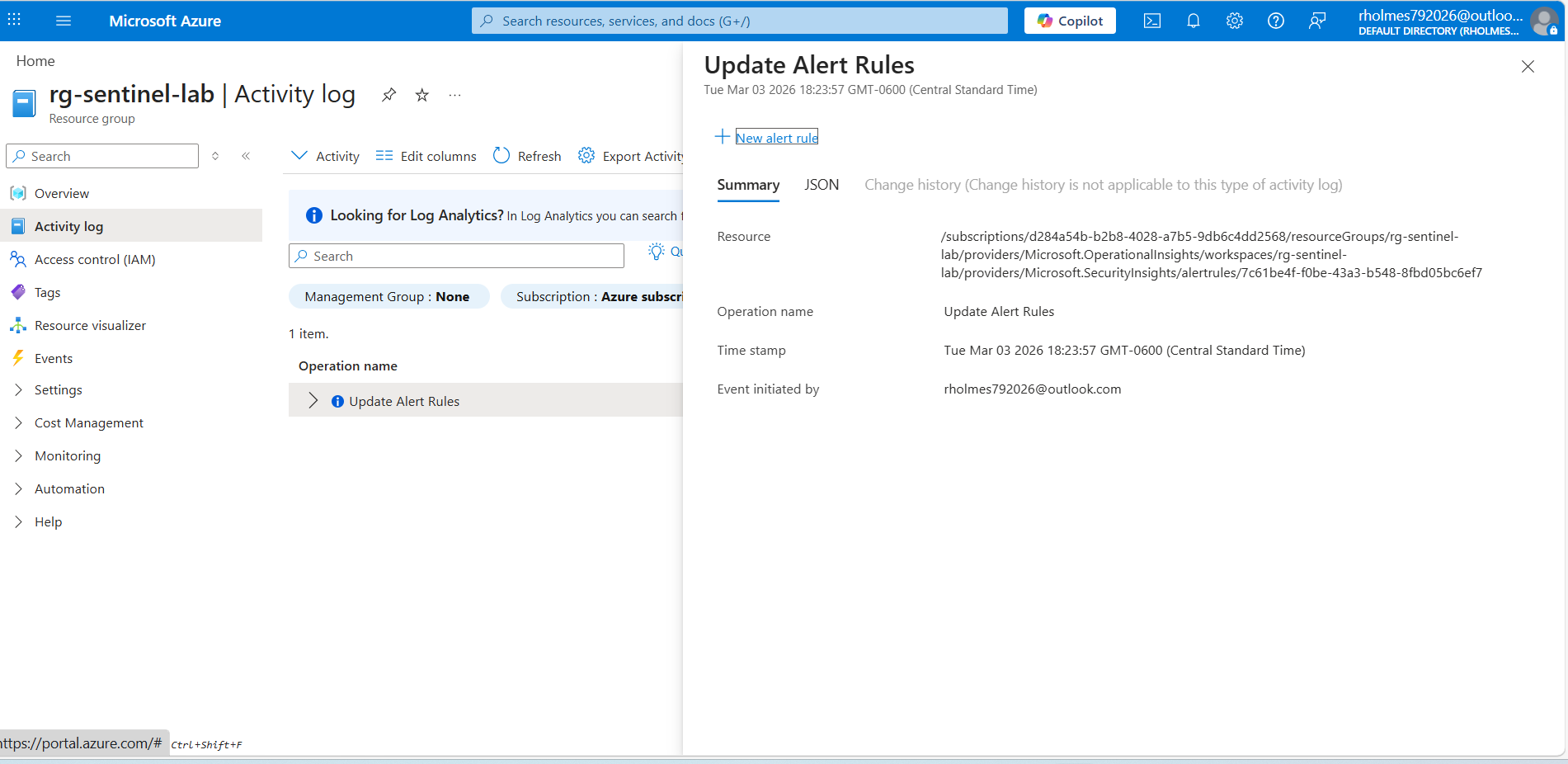

## 证据

### Sentinel 事件触发

### Azure Activity 日志摄取

## 威胁搜寻 (KQL)

搜寻查询包含在 `hunting/` 下,用于主动识别可疑的 Azure 控制平面行为:

- 角色/权限变更

- 破坏性操作(删除操作)

- 管理员活动突发(自动化/入侵信号)

## 威胁场景

详细的威胁调查场景记录在 `threat_scenarios.md` 中。

## MITRE ATT&CK 映射

本实验中的检测规则和搜寻查询与云环境中相关的多项 MITRE ATT&CK 技术相一致。

| 场景 | MITRE 技术 | 描述 |

|--------|--------|--------|

| 失败的管理操作 | T1078 – Valid Accounts | 使用受损凭据的攻击者在探测权限时可能会产生重复的失败操作。 |

| 权限/角色变更 | T1098 – Account Manipulation | 未授权的角色分配或权限变更可能表明权限提升。 |

| 资源删除 | T1485 – Data Destruction | 恶意删除资源可能表明试图销毁证据或破坏运营。 |

| 管理活动突发 | T1087 – Account Discovery | 大量的控制平面操作可能表明正在对 Azure 资源进行枚举。 |

## 免责声明

本仓库不包含敏感信息。截图可能经过编辑以移除租户/订阅标识符。

标签:AMSI绕过, Azure, Azure Activity Logs, Azure Policy, CCTV/网络接口发现, KQL, Kusto Query Language, Log Analytics Workspace, Microsoft Sentinel, 云端安全, 失败操作检测, 威胁检测, 安全实验室, 安全检测规则, 安全运营, 异常行为检测, 扫描框架, 日志摄取, 诊断设置