WissemTy/BlueTeam-SOAR-Automation-Lab

GitHub: WissemTy/BlueTeam-SOAR-Automation-Lab

Stars: 0 | Forks: 0

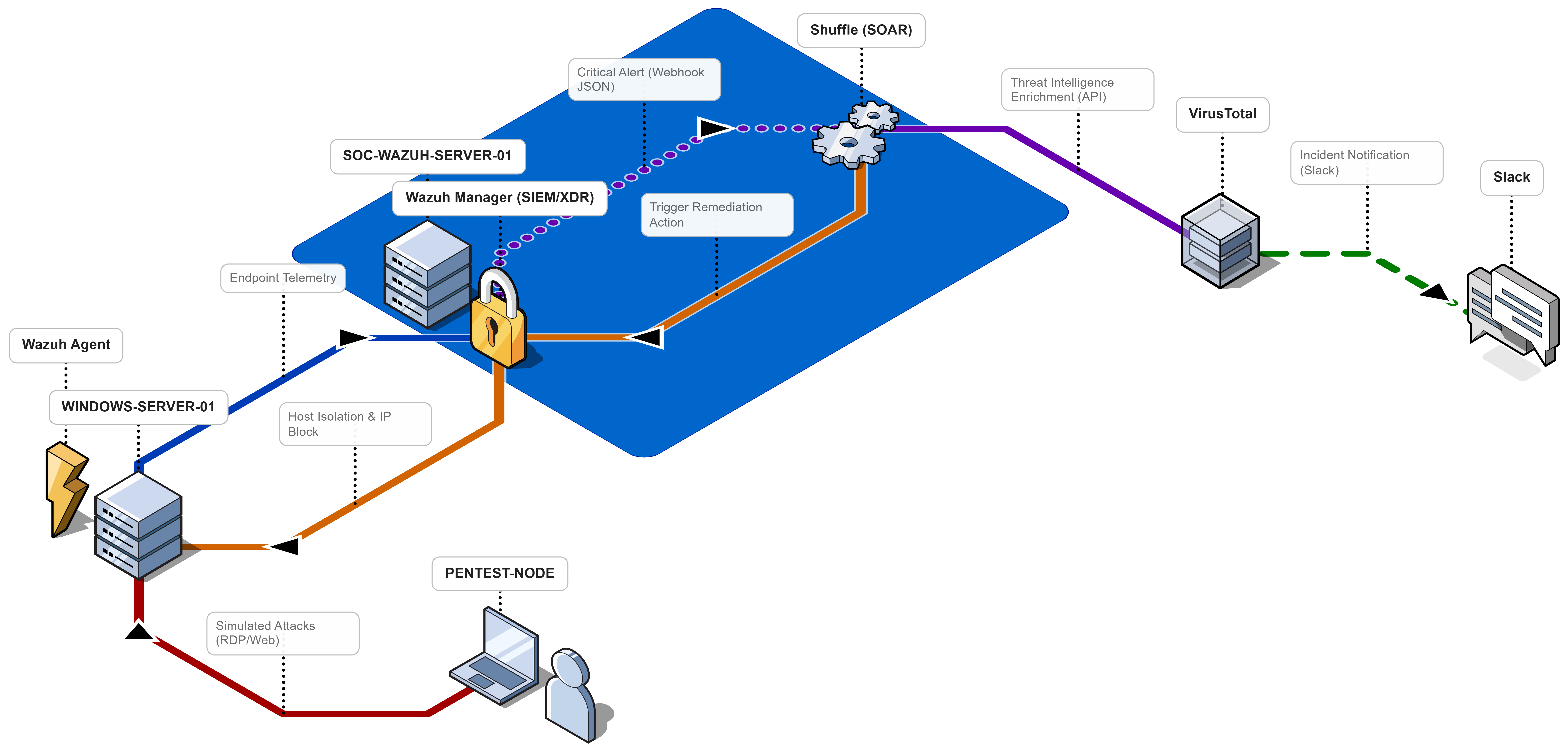

# 自动化 SOC 与 XDR/SOAR 技术栈 (家庭实验室)

标签:AMSI绕过, API 集成, Ask搜索, DAST, HTTP/HTTPS抓包, IT 运维, OISF, PE 加载器, Shuffle, SOAR, Sysmon, TGT, VirusTotal, Wazuh, Windows Server, 威胁检测, 安全运营中心, 家庭实验室, 态势感知, 恶意软件分析, 攻防演练, 日志管理, 时间线生成, 渗透测试框架, 网络安全, 网络映射, 自动化响应, 蜜罐, 证书利用, 速率限制, 防御, 隐私保护