Pavan-kalyan-work/elastic-detection-engineering-lab

GitHub: Pavan-kalyan-work/elastic-detection-engineering-lab

一个基于Elastic Stack的SOC检测工程实验室,展示从终端遥测摄入到告警触发的完整检测流水线。

Stars: 0 | Forks: 0

# Elastic Stack SOC 检测工程实验室

## SOC 检测流水线架构

## Windows 终端

│

▼

Elastic Agent

│

▼

Fleet Server

│

▼

Elasticsearch

│

▼

Kibana (检测引擎)

│

▼

安全告警

## 概述

设计并实施了一个使用 Elastic Stack 的端到端 SOC 检测工程实验室,用于模拟企业级终端监控。

该项目专注于结构化遥测验证、基于行为的检测逻辑、告警调试、数据集级分析和基础设施故障排除。

## 演示的技术技能

- Elastic Stack(Elasticsearch、Kibana、Fleet、Elastic Defend)

- Windows 事件日志分析

- ECS 字段验证

- 检测规则开发

- MITRE ATT&CK 映射

- 告警时间窗口调试

- 数据集故障排除

- Linux 网络配置(Netplan)

## 实验室环境

- Ubuntu Server 托管 Elasticsearch、Kibana、Fleet

- Windows 10 终端安装 Elastic Agent

- 启用 Elastic Defend

- 部署并验证自定义检测规则

## 关键工程成果

- 构建基于行为的检测(Office 衍生 PowerShell)

- 将检测映射到 MITRE ATT&CK 技术

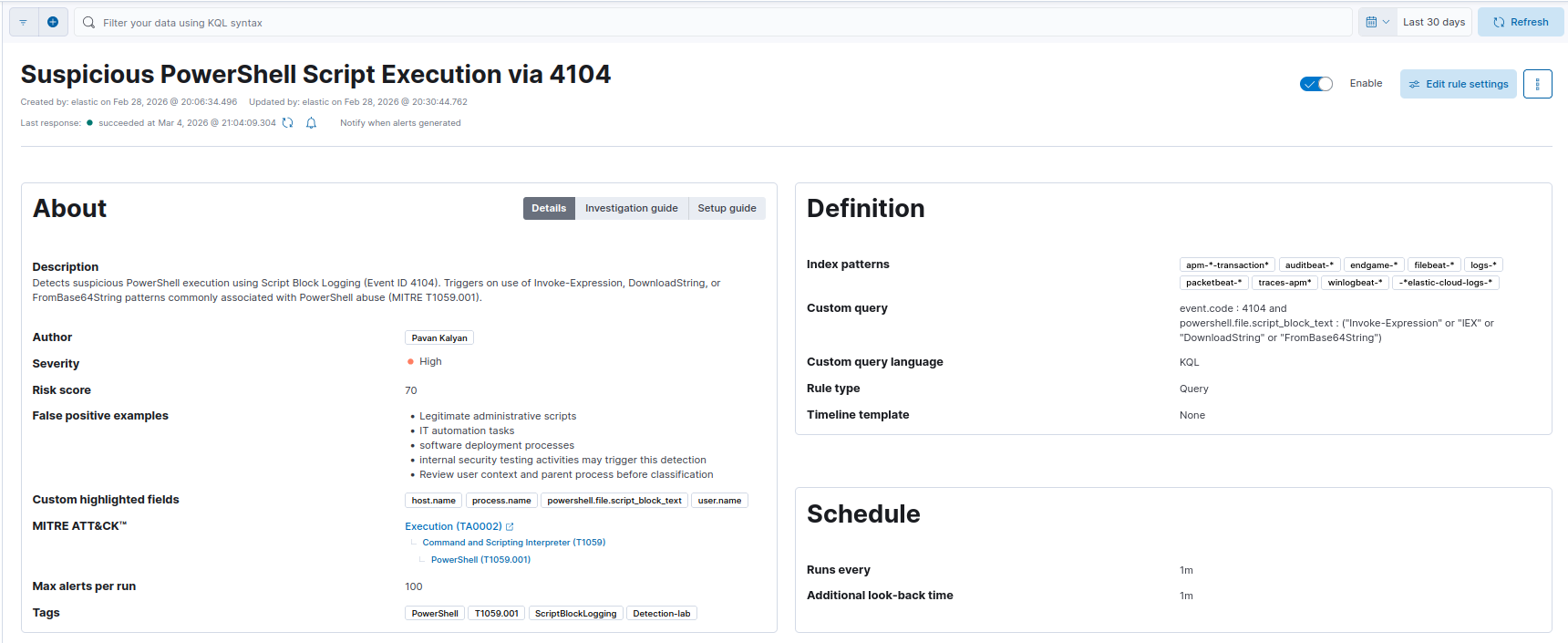

- 启用并验证 PowerShell 脚本块日志(事件 ID 4104)

- 调试与时间窗口相关的误报告警

- 解决数据集错位问题(进程事件 vs 库事件)

- 进行受控检测模拟测试

- 排查影响遥测摄入的 Ubuntu Netplan 与 NetworkManager 冲突

## 涵盖的检测技术

- T1059.001 – PowerShell

- T1204 – 用户执行

- T1566 – 钓鱼攻击

- 父子进程分析

- 基于行为的检测工程

## 文档结构

详细文档位于 `documentation/` 文件夹:

1. 项目概述

2. 实验室架构

3. 遥测验证

4. 日志成熟度

5. 检测工程

6. 告警验证与调试

7. 数据集分析

8. 模拟与测试

9. 基础设施故障排除

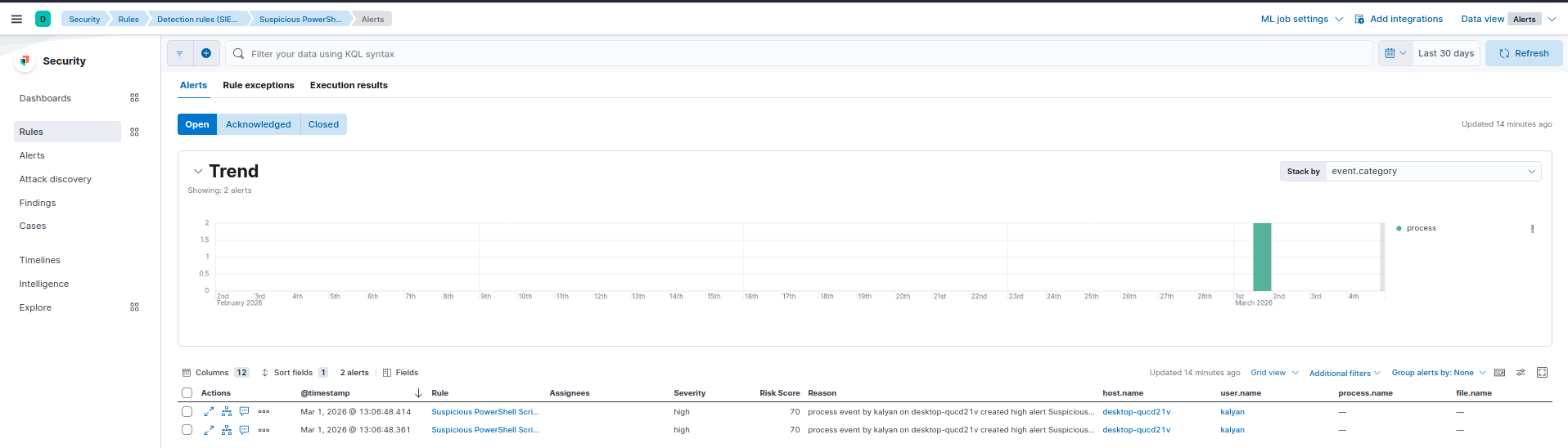

## 检测实验室截图

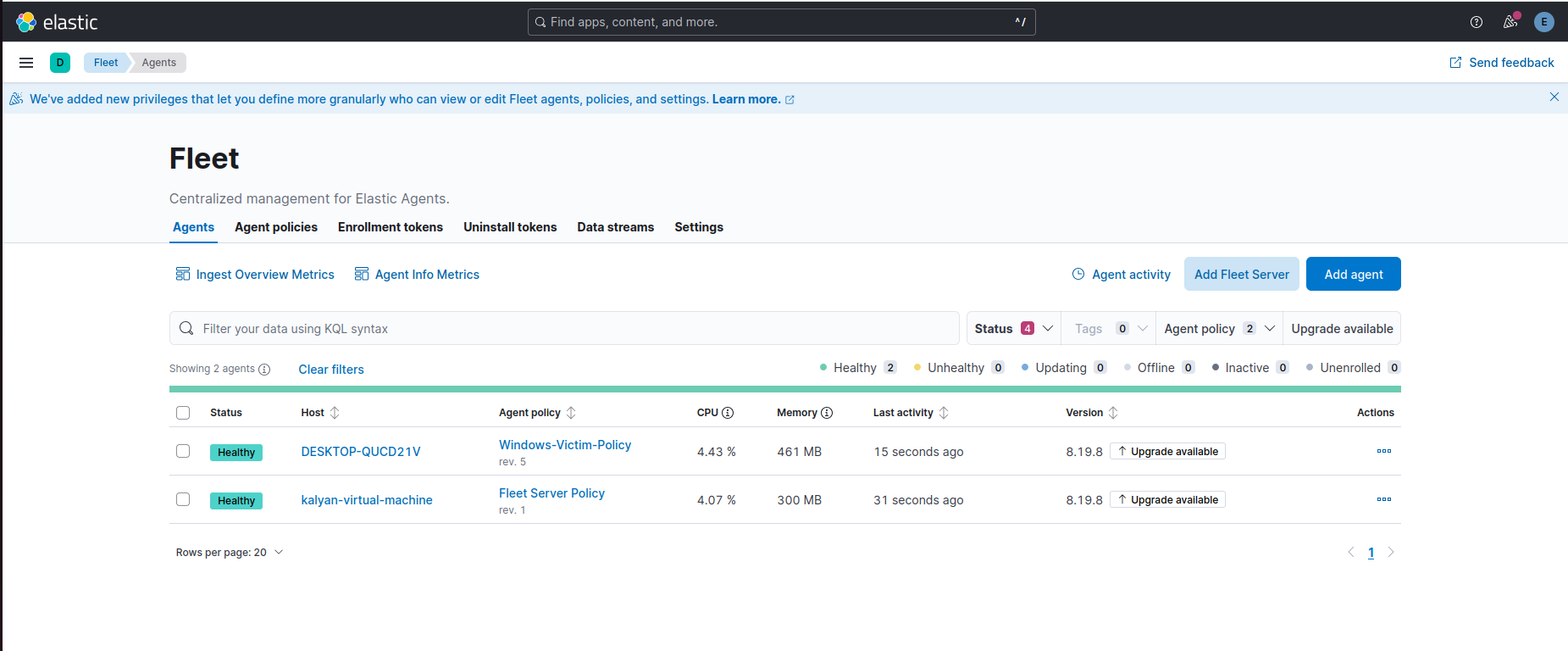

### Fleet Agent 健康状态

显示 Elastic Agent 成功注册并与 Fleet 保持活跃通信。

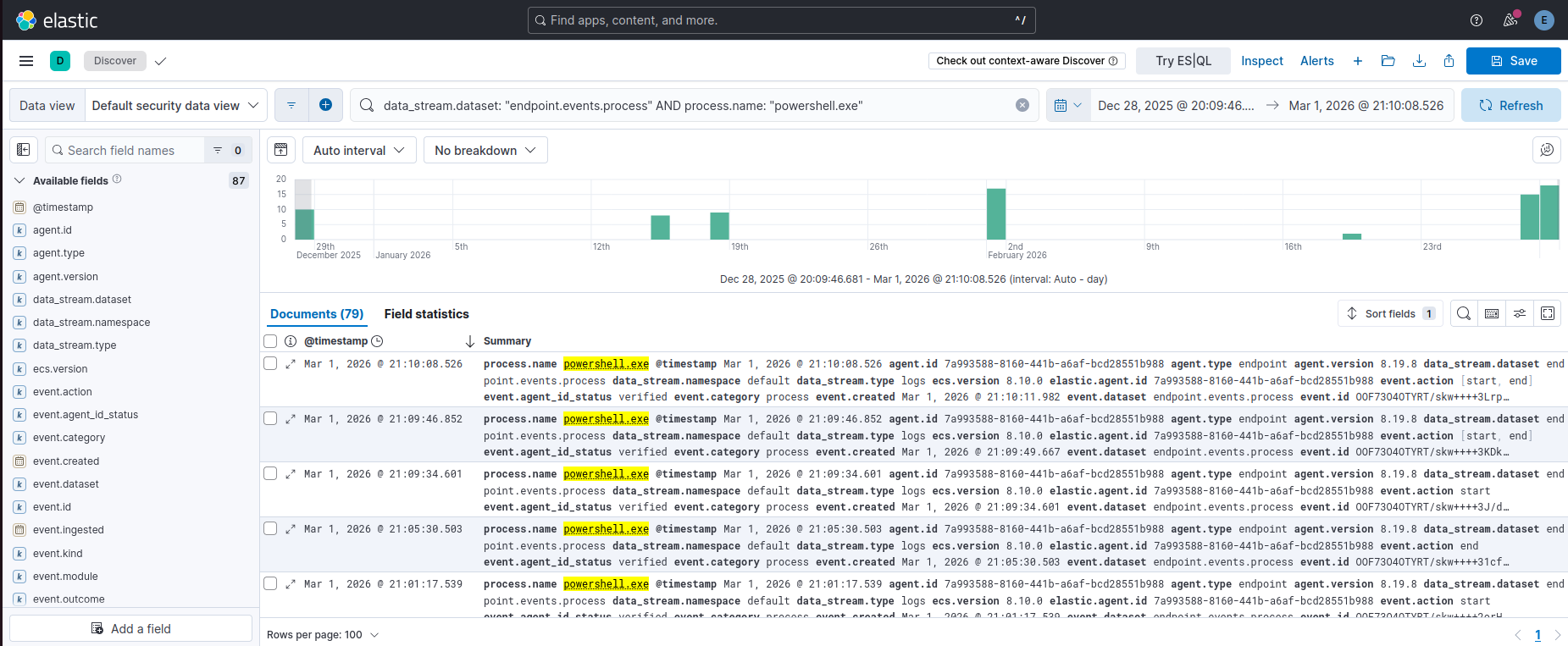

### Discover 中的遥测验证

验证终端遥测已成功摄入到 Elasticsearch。

### 检测规则配置

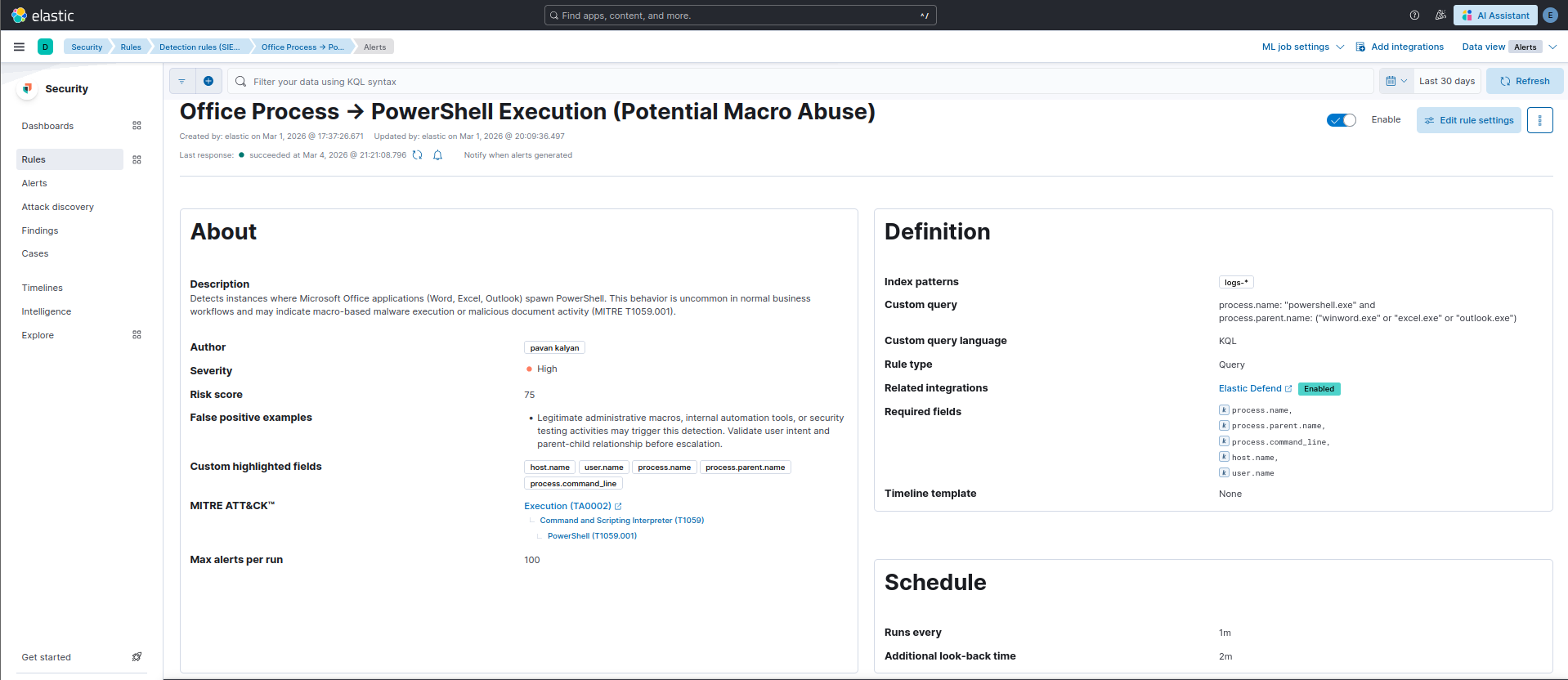

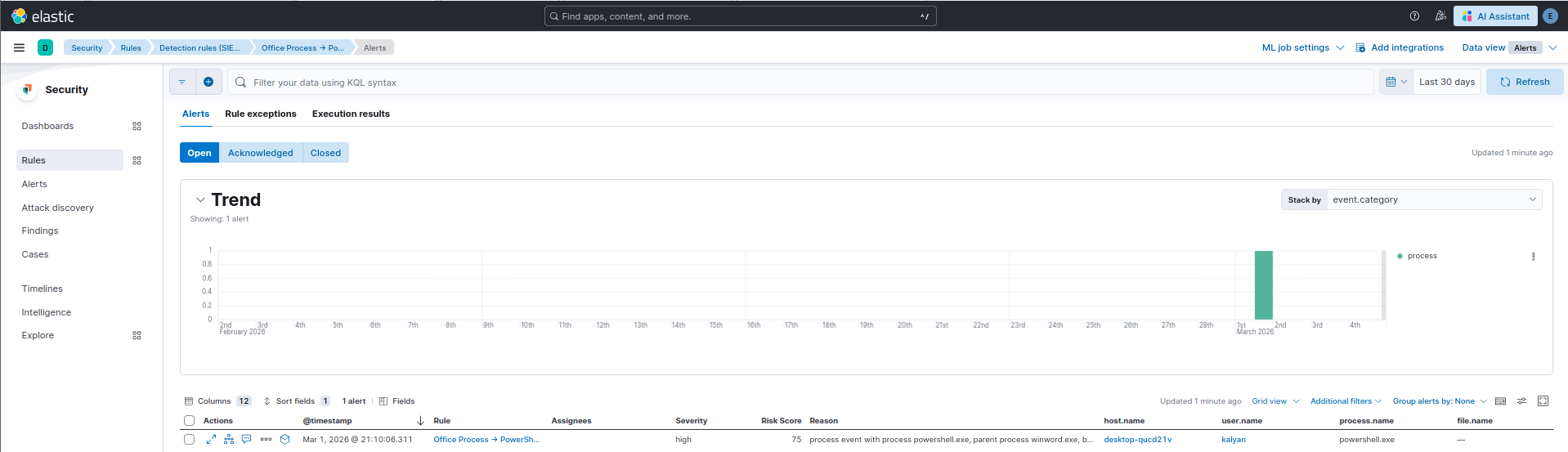

基于行为的检测,识别 Microsoft Office 衍生 PowerShell。

### 检测规则逻辑

检测异常父子进程行为的规则。

##

### 告警生成

展示模拟测试期间成功触发告警。

##

### 告警调查视图

告警详情,包括主机、用户和进程上下文。

## 目的

本项目展示了实用的检测工程能力,包括规则开发、运营验证和超越标准告警监控的故障排除。

它体现的是实际的 SOC 级别思维,而非理论研究。

## 专业成果

本项目表明已准备好胜任:

- SOC 分析师(L1)职位

- 安全监控职位

- 初级检测工程相关工作

它展示了超越告警监控,进入结构化检测开发和故障排除的能力。

## SOC 调查演练

### 场景

设计了一个检测规则,用于识别 Microsoft Office 应用程序衍生 PowerShell 进程的可疑行为。

此行为通常与以下内容相关:

- 恶意 Office 宏

- 钓鱼载荷执行

- 对手使用的初始访问技术

### 调查流程

1. 通过 Fleet 确认终端遥测摄入。

2. 在 Kibana Discover 中验证进程事件。

3. 观察父子关系:

- 父进程:`WINWORD.EXE`

- 子进程:`powershell.exe`

4. 验证 ECS 字段:

- `process.name`

- `process.parent.name`

- `event.category`

5. 确认检测规则使用的数据集:

数据集

```

logs-endpoint.events.process

```

索引模式

```

logs-endpoint.events.*

```

6. 检查检测规则的计划和回溯配置

### 检测结果

当 PowerShell 从 Office 进程执行时,规则成功触发。

告警上下文确认:

- 主机

- 用户

- 父进程

- 子进程

- 时间戳

### 分析师结论

此行为可能表明基于宏的恶意软件执行或恶意文档活动。

在实际 SOC 环境中,进一步调查步骤包括:

- 审查 PowerShell 命令行

- 检查脚本块日志(事件 ID 4104)

- 检查文件哈希和信誉

- 调查用户活动时间线

## 🧪 SOC 调查报告

展示 SOC 分析师工作流程、日志分析和事件推理的实践告警调查场景。

- [可疑的 PowerShell 编码执行](investigations/01-powershell-encoded-command.md)

- [暴力破解登录尝试检测](investigations/02-brute-force-login.md)

标签:AI合规, AMSI绕过, Cloudflare, ECS字段验证, EDR, Elastic Defend, Elasticsearch, Elastic Stack, Event ID 4104, Fleet服务器, MITRE ATT&CK, Netplan网络配置, NetworkManager, OpenCanary, PowerShell日志, SOC安全运营中心, T1059.001, T1204, T1566, Ubuntu服务器, Windows 10终端, Windows事件日志, 告警调试, 告警验证, 威胁检测, 安全运营, 实验室环境, 扫描框架, 搜索语句(dork), 数据集分析, 时间窗口调试, 流量重放, 父进程子进程分析, 端点检测响应, 脆弱性评估, 脚本块日志, 行为检测, 误报排查, 越狱测试, 进程溯源, 遥测验证