OpenSource-For-Freedom/wraith

GitHub: OpenSource-For-Freedom/wraith

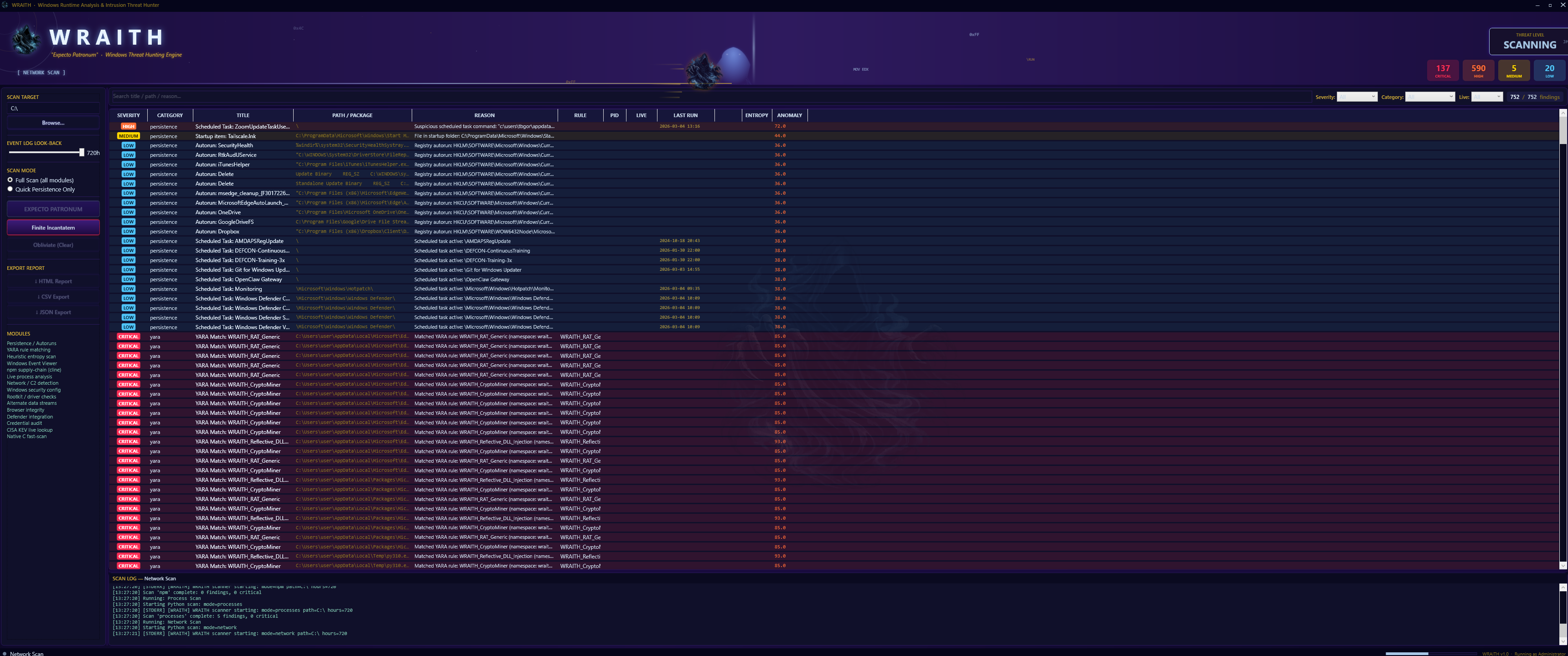

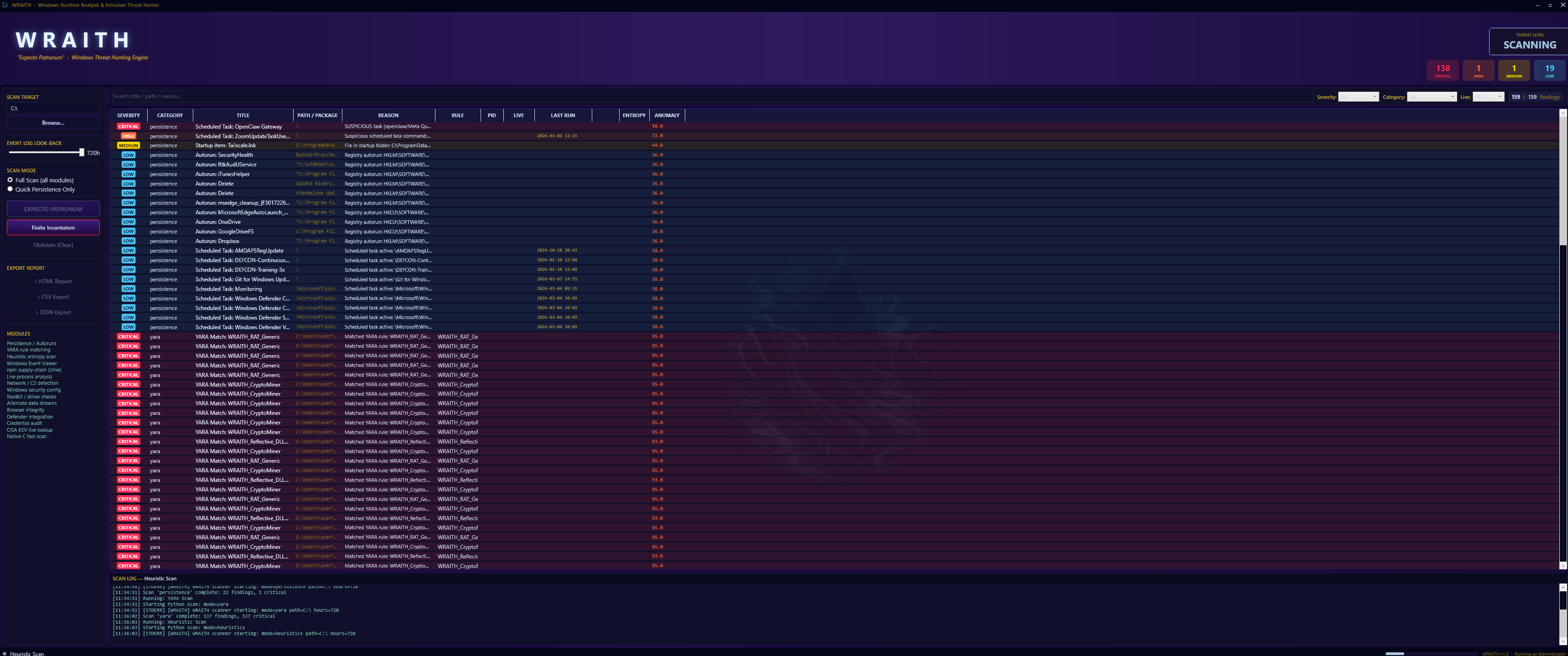

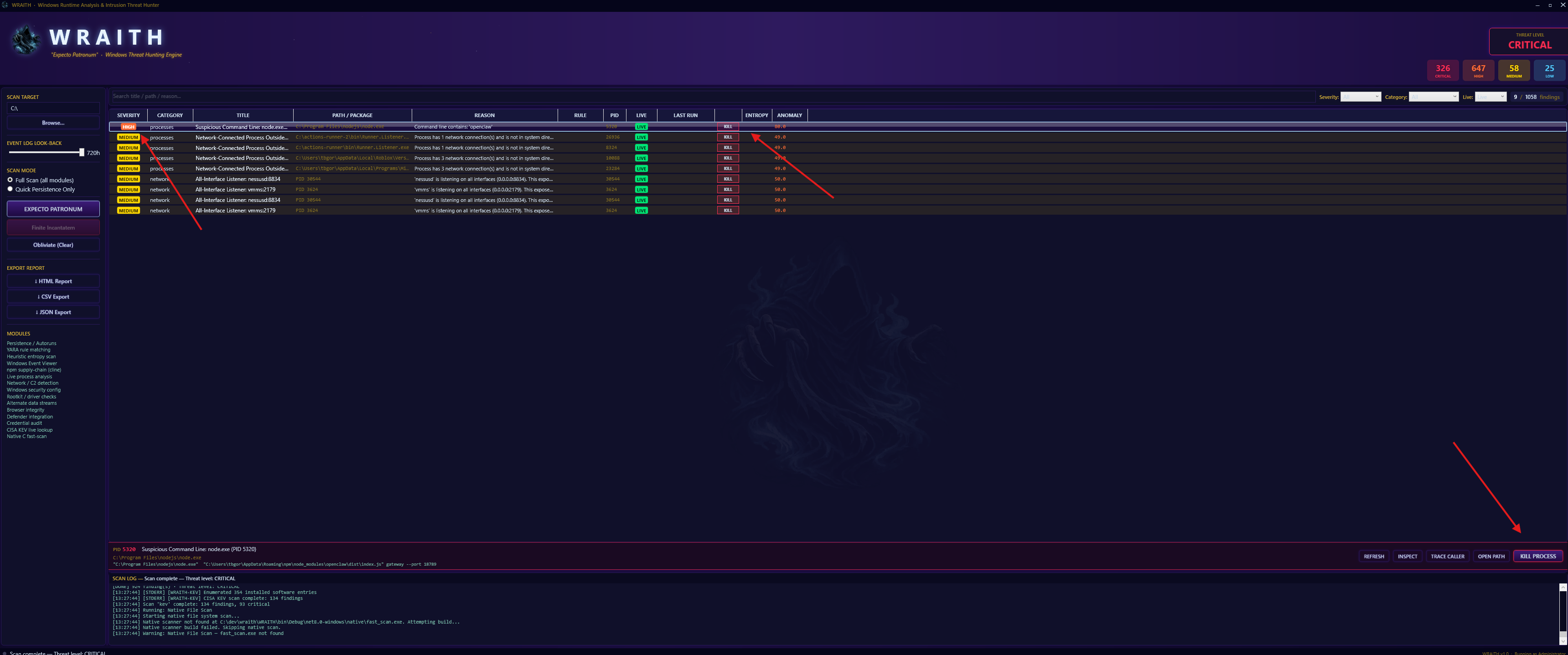

WRAITH 是一款 Windows 端点威胁猎杀与应急响应工具,通过 14 个集成扫描模块发现持久化机制、异常进程和取证线索。

Stars: 0 | Forks: 0

██╗ ██╗██████╗ █████╗ ██╗████████╗██╗ ██╗ ██║ ██║██╔══██╗██╔══██╗██║╚══██╔══╝██║ ██║ ██║ █╗ ██║██████╔╝███████║██║ ██║ ███████║ ██║███╗██║██╔══██╗██╔══██║██║ ██║ ██╔══██║ ╚███╔███╔╝██║ ██║██║ ██║██║ ██║ ██║ ██║ ╚══╝╚══╝ ╚═╝ ╚═╝╚═╝ ╚═╝╚═╝ ╚═╝ ╚═╝ ╚═╝ **Windows 运行时分析与入侵威胁猎手** *Unix 骨干 · 开源情报管道 · 守护神咒* [](https://github.com/OpenSource-For-Freedom/wraith/actions/workflows/deploy.yml) [](docs/windows10.md) [](https://dotnet.microsoft.com/download/dotnet/8.0) [](https://python.org/downloads/) [](LICENSE) [](https://hits.dwyl.com/OpenSource-For-Freedom/WRAITH) 一款原生 Windows 威胁猎杀应用程序,通过暗色主题的 WPF 仪表板,编排 **14 个扫描模块**,涵盖 YARA 签名、行为启发式、持久化机制、供应链检查和实时进程分析。WRAITH 与 **Windows Defender** 并行运行,并通过开源情报管道将真阳性事件源馈送到 **Microsoft Sentinel**。 [安装](#installation) · [扫描模块](#scan-modules) · [使用](#usage) · [输出](#output) · [文档](docs/)

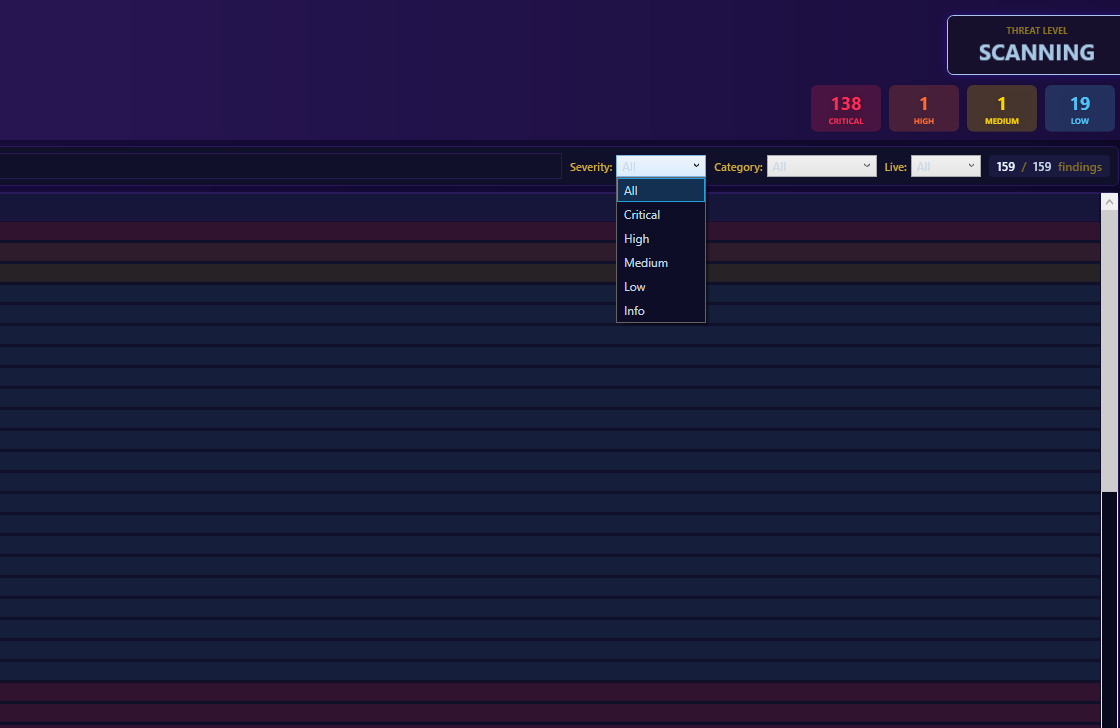

更多截图

### 仪表板

库与框架参考

| 库 | 用途 | 文档 | |---|---|---| | .NET 8 WPF | GUI 框架 | [docs.microsoft.com/wpf](https://docs.microsoft.com/en-us/dotnet/desktop/wpf/) | | YARA 4.x | 签名引擎 | [virustotal.github.io/yara](https://virustotal.github.io/yara/) | | yara-python | Python YARA 绑定 | [pypi: yara-python](https://pypi.org/project/yara-python/) | | pywin32 | Win32 API 访问 | [pypi: pywin32](https://pypi.org/project/pywin32/) | | psutil | 进程与网络信息 | [psutil.readthedocs.io](https://psutil.readthedocs.io/) | | requests | CISA KEV API | [docs.python-requests.org](https://docs.python-requests.org/) | | python-magic | 文件熵与 MIME | [pypi: python-magic](https://pypi.org/project/python-magic/) | | CIM / WMI | 服务与进程枚举 | [Win32 Provider](https://docs.microsoft.com/en-us/windows/win32/cimwin32prov/win32-provider) | | Windows Event Log | 事件解析 | [Get-WinEvent](https://docs.microsoft.com/en-us/powershell/module/microsoft.powershell.diagnostics/get-winevent) | | CISA KEV | 已知被利用漏洞 | [cisa.gov/kev](https://www.cisa.gov/known-exploited-vulnerabilities-catalog) |标签:API接口, Conpot, DAST, DInvoke, DNS信息、DNS暴力破解, EDR工具, HTTP工具, Mr. Robot, .NET 8, Python, Web归档检索, Windows安全, WPF, YARA规则, 后渗透, 库, 应急响应, 异常检测, 恶意软件分析, 持久化检测, 搜索语句(dork), 数字取证, 数据包嗅探, 无后门, 无线安全, 权限提升检测, 系统分诊, 网络安全审计, 自动化脚本, 行为启发式, 进程分析, 防御规避检测