SaraMahmed/Enterprise-Attack-Simulation-Detection-Validation-Lab

GitHub: SaraMahmed/Enterprise-Attack-Simulation-Detection-Validation-Lab

一套基于Wazuh SIEM和FortiGate NGFW的企业级攻防实验室,通过MITRE ATT&CK映射的多阶段攻击模拟来验证检测规则和NIST对齐的事件响应流程。

Stars: 0 | Forks: 0

# 企业对手模拟与检测验证实验室

## MITRE ATT&CK 映射 | 攻击模拟 | 检测工程

### 项目概述

设计并部署了一个全面的企业安全实验室,专注于在分段环境中进行对手模拟、攻击模拟和检测验证。该项目作为 Digital Egypt Pioneers Initiative (DEPI) 的一部分开发,展示了真实的进攻性安全技术以及防御性检测和事件响应工作流程。

该实验室模拟了多阶段攻击链,包括在分段 VMware 环境中的 Linux 和 Windows 系统上进行的侦察、暴力破解攻击、权限提升、持久化和横向移动。

### 环境与基础设施

* FortiGate NGFW (v7.2.4)

* Wazuh SIEM 与日志分析平台

* Kali Linux 攻击机

* Ubuntu 22.04 目标系统

* 安装了 Wazuh Agent 的 Windows 10 目标系统

* 带有 NAT 和防火墙策略的分段 VLAN 架构

## 项目视觉效果与基础设施

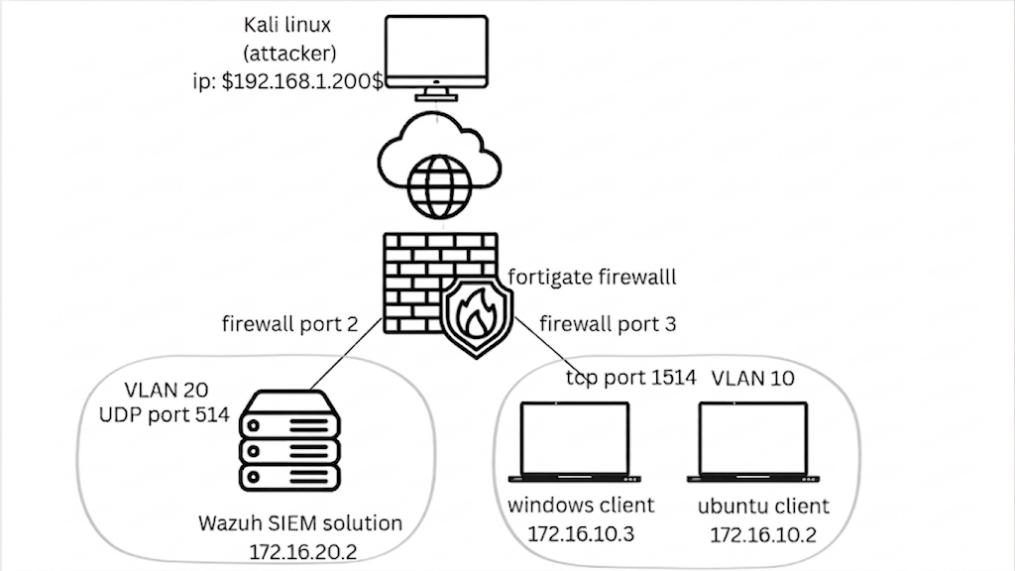

### 网络底层设计图 (LLD)

*分段 VMware 环境和 FortiGate 路由的详细视图。*

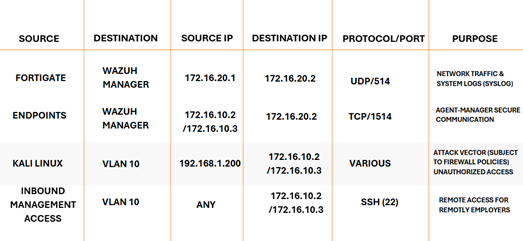

### 流量流向与通信矩阵

*跨 VLAN 边界的允许服务 (SSH, Syslog, Wazuh Agent) 的映射。*

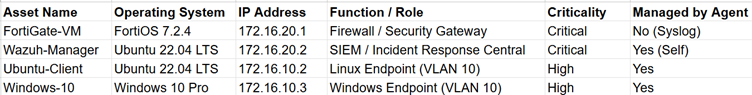

### 资产清单

*包括 Ubuntu 22.04、Windows 10 和 Wazuh Manager 在内的端点分类。*

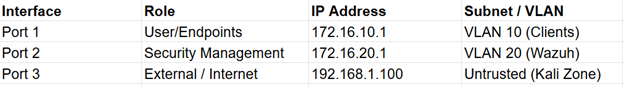

### 详细的 FortiGate 接口清单

## 网络攻击可视化

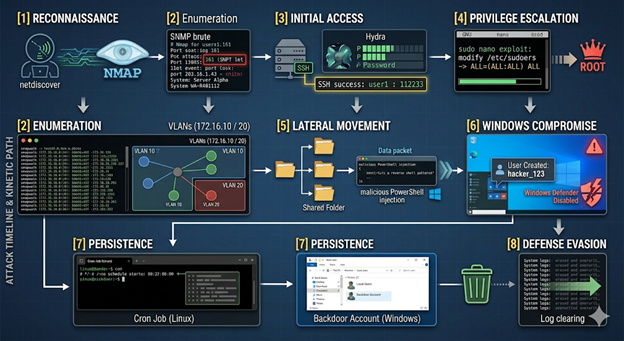

### 攻击流程图 (Kill Chain)

*从外部侦察到横向移动的攻击路径可视化。*

### 攻击时间线可视化

*攻击者操作与 SIEM 检测警报的时间顺序映射。*

### 攻击模拟与 MITRE ATT&CK 映射

执行了映射到 MITRE ATT&CK 框架的真实攻击场景:

* 侦察 (T1592 / T1046)

* 通过薄弱的 SNMP 配置和服务发现枚举网络信息。

* 初始访问 (T1110.001)

* 使用 Hydra 对 Linux 目标进行 SSH 暴力破解攻击。

* 权限提升 (T1548.003)

* 利用 GTFOBins 技术滥用 sudo 错误配置以获取 root 权限。

* 持久化 (T1136.001)

* 通过隐藏的管理员账户和计划任务建立持久化。

* 横向移动 (T1021.002)

* 通过共享网络服务在 Linux 和 Windows 主机之间进行跳板渗透。

## 防御与事件响应

### 1. 检测与分析

使用 **Wazuh SIEM**,触发并分析了特定的警报:

* **规则 5712:** 检测到 SSHD 身份验证失败 (暴力破解)。

* **规则 5402:** 检测到成功针对未授权二进制文件执行的 `sudo`。

* **Syslog 监控:** FortiGate 日志捕获了 SNMP 侦察尝试。

### 2. 事件响应剧本

本仓库包含了在项目期间开发的详细 **NIST 对齐剧本**:

* **[剧本:SSH 暴力破解](./playbooks/ssh_brute_force.md):** 专注于通过 Wazuh Active Response 进行识别和自动阻断。

* **[剧本:权限提升](./playbooks/priv_esc.md):** 检测未授权的 `sudo` 使用并终止会话。

* **[剧本:网络扫描](./playbooks/net_scan.md):** 处理侦察警报和防火墙策略加固。

### 展示的技术技能

* 红队行动与对手模拟

* Web 与网络侦察

* 权限提升技术

* 横向移动与持久化

* 检测工程与 SIEM 调优

* FortiGate 防火墙管理

* Linux 与 Windows 安全

* MITRE ATT&CK 与 NIST SP 800-61

## 仓库结构

```

├── assets/ # Architecture diagrams and screenshots

├── playbooks/ # NIST-mapped incident response playbooks

├── scripts/ # Detection and hardening scripts

├── attack_simulation.md # Adversary emulation and attack commands

├── setup.md # VMware, Wazuh, and FortiGate setup guide

├── documentation.pdf # Full SOC investigation and IR report

└── README.md

```

标签:AMSI绕过, Cloudflare, CSV导出, DEPI, FortiGate, HTTP工具, IP 地址批量处理, IR, Kill Chain, Libemu, MITRE ATT&CK, NGFW, NIST, PE 加载器, PoC, Syslog, VLAN, VMware, Wazuh, Windows 10, 下一代防火墙, 企业安全实验室, 企业攻击分析, 协议分析, 威胁检测, 安全合规, 安全运营, 密码管理, 对手仿真, 扫描框架, 攻击模拟, 数字埃及先锋倡议, 暴力破解, 权限提升, 横向移动, 红队行动, 编程规范, 网络代理, 网络分段, 网络安全, 网络安全审计, 网络安全架构, 网络流量分析, 防火墙策略, 隐私保护, 驱动签名利用