zaryouhashraf/CVE-2025-5777

GitHub: zaryouhashraf/CVE-2025-5777

这是一份关于 CitrixBleed 2 (CVE-2025-5777) 内存泄露漏洞的教育性文档,详细说明漏洞原理、影响范围、缓解措施和事件响应策略。

Stars: 0 | Forks: 0

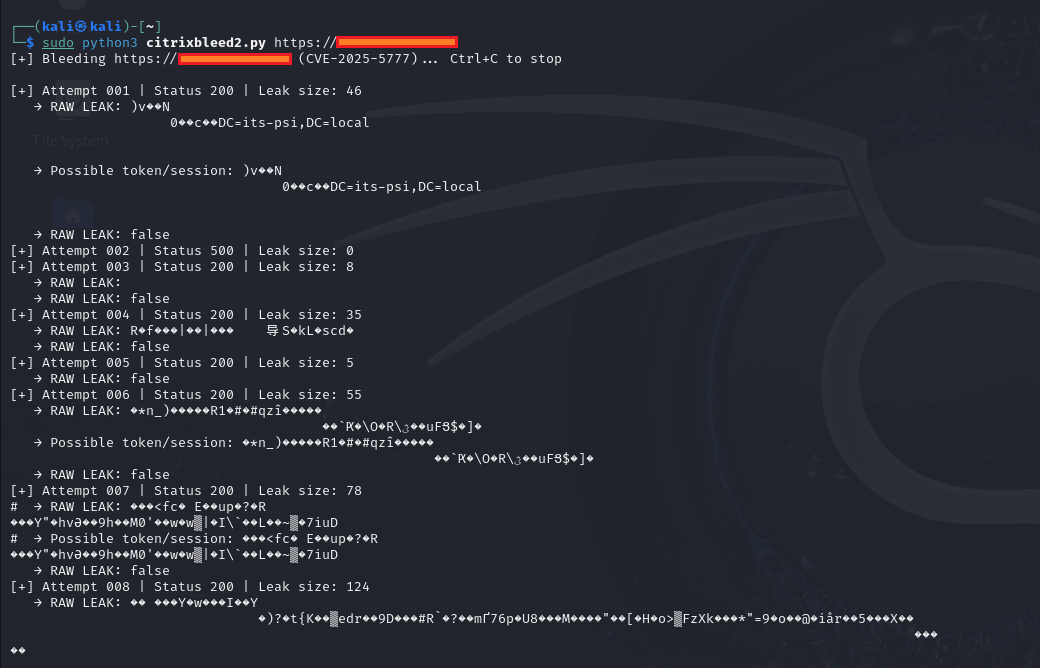

# 🩸 CVE-2025-5777 - CitrixBleed 2

### Citrix NetScaler / ADC 中的内存泄露漏洞

# 📌 1. 执行摘要

**CitrixBleed 2** 指的是一个严重的内存泄露漏洞,影响以下产品:

- 🏢 Citrix NetScaler ADC

- 🌐 NetScaler Gateway

- 🔐 面向互联网的 VPN 设备

它允许未经身份验证的攻击者通过精心构造的网络请求,从受影响的设备中获取敏感的内存内容。

此类问题的性质与最初的 CitrixBleed (CVE-2023-4966) 相似。

# 🧠 2. 受影响的供应商与产品

受影响的系统包括:

- Citrix NetScaler ADC

- Citrix NetScaler Gateway

- 暴露在公共互联网上的设备

这些设备通常部署在企业网络的边缘。

# 🔎 3. 漏洞分类

| 字段 | 值 |

|-------|--------|

| 漏洞类型 | 内存越界读取 (Memory Over-read) |

| 影响类型 | 敏感数据泄露 |

| 可利用性 | 远程 (Remote) |

| 身份验证 | 不需要 |

| 所需权限 | 无 |

| 用户交互 | 无 |

# 🔬 4. 根本原因(技术解释)

该漏洞源于:

- 内存边界验证不当

- 输入大小检查不足

- 响应缓冲区处理错误

在处理特制的 HTTP 请求时,设备会返回超出预期边界的内存内容。

这可能会泄露:

- Session token

- 认证 Cookie

- 内部内存缓冲区

- 其他用户会话的片段

这在概念上类似于:

- Heartbleed (OpenSSL 内存越界读取)

- 其他缓冲区越界读取漏洞

# 🚨 5. 现实世界的影响

由于 NetScaler 设备:

- 位于网络边缘

- 保护 VPN 访问

- 处理身份验证和 SSO

其后果包括:

- 🔑 Session 劫持

- 👤 账户冒充

- 🛜 VPN 绕过

- 🧭 横向移动

- 💣 勒索软件准备

- 🏢 整个企业被攻陷

# 📊 6. 严重性评估

| 安全属性 | 影响 |

|-------------------|--------|

| 机密性 | 🔴 高 |

| 完整性 | 🟡 间接 |

| 可用性 | 🟡 间接 |

| 总体风险 | 🔥 严重 |

边缘设备的沦陷会极大地增加攻击影响范围。

# 🌍 7. 为什么边缘设备漏洞很危险

边缘设备:

- 面向互联网

- 拥有特权的网络位置

- 通常绕过内部监控

- 可能不遵循正常的补丁周期

如果被攻陷,攻击者可以利用看起来合法的会话在内部进行横向移动。

# 🛠 8. 缓解与响应策略

## 立即行动

- 应用最新的 Citrix 安全补丁

- 使所有活动会话失效

- 轮换管理凭据

- 如果怀疑有泄露,重置用户密码

- 检查日志中的异常活动

## 防御性加固

- 强制执行多因素认证 (MFA)

- 将管理接口限制在内部 IP 范围内

- 启用详细日志记录

- 监控会话重用异常

- 实施网络分段

# 🔍 9. 检测指标

安全团队应监控:

- 异常的 VPN 会话重用

- 异常的地理登录模式

- 大量可疑的 HTTP 请求

- 来自新 VPN 会话的内部访问

- 认证后的横向移动

# 📅 10. 事件响应注意事项

如果怀疑遭到利用:

1. 立即打补丁

2. 使所有会话失效

3. 轮换凭据

4. 审查身份验证日志

5. 搜寻持久化机制

6. 扫描内部系统以发现横向移动

如果 Token 已经泄露,仅打补丁是不够的。

# 🧩 11. 与类似漏洞的比较

| 漏洞 | 软件 | 类型 | 影响 |

|--------------|----------|------|--------|

| Heartbleed | OpenSSL | 内存泄露 | 密钥与内存泄露 |

| Shellshock | Bash | RCE | 完全系统执行 |

| Log4Shell | Log4j | RCE | 远程代码执行 |

| CitrixBleed | NetScaler | 内存泄露 | Session 劫持 |

由于设备的位置,CitrixBleed 类漏洞尤其危险。

# ⚖️ 12. 道德与法律声明

此信息仅用于:

- 教育目的

- 防御意识

- 授权的安全研究

切勿在未经明确书面许可的情况下利用系统。

未经授权的利用是非法的。

# 🧠 13. 关键安全教训

- 内存安全仍然是一类主要风险

- 边缘设备需要快速修补

- 内存泄露后的会话失效至关重要

- VPN 设备是高价值目标

- 监控应包括身份验证异常

该漏洞源于:

- 内存边界验证不当

- 输入大小检查不足

- 响应缓冲区处理错误

在处理特制的 HTTP 请求时,设备会返回超出预期边界的内存内容。

这可能会泄露:

- Session token

- 认证 Cookie

- 内部内存缓冲区

- 其他用户会话的片段

这在概念上类似于:

- Heartbleed (OpenSSL 内存越界读取)

- 其他缓冲区越界读取漏洞

# 🚨 5. 现实世界的影响

由于 NetScaler 设备:

- 位于网络边缘

- 保护 VPN 访问

- 处理身份验证和 SSO

其后果包括:

- 🔑 Session 劫持

- 👤 账户冒充

- 🛜 VPN 绕过

- 🧭 横向移动

- 💣 勒索软件准备

- 🏢 整个企业被攻陷

# 📊 6. 严重性评估

| 安全属性 | 影响 |

|-------------------|--------|

| 机密性 | 🔴 高 |

| 完整性 | 🟡 间接 |

| 可用性 | 🟡 间接 |

| 总体风险 | 🔥 严重 |

边缘设备的沦陷会极大地增加攻击影响范围。

# 🌍 7. 为什么边缘设备漏洞很危险

边缘设备:

- 面向互联网

- 拥有特权的网络位置

- 通常绕过内部监控

- 可能不遵循正常的补丁周期

如果被攻陷,攻击者可以利用看起来合法的会话在内部进行横向移动。

# 🛠 8. 缓解与响应策略

## 立即行动

- 应用最新的 Citrix 安全补丁

- 使所有活动会话失效

- 轮换管理凭据

- 如果怀疑有泄露,重置用户密码

- 检查日志中的异常活动

## 防御性加固

- 强制执行多因素认证 (MFA)

- 将管理接口限制在内部 IP 范围内

- 启用详细日志记录

- 监控会话重用异常

- 实施网络分段

# 🔍 9. 检测指标

安全团队应监控:

- 异常的 VPN 会话重用

- 异常的地理登录模式

- 大量可疑的 HTTP 请求

- 来自新 VPN 会话的内部访问

- 认证后的横向移动

# 📅 10. 事件响应注意事项

如果怀疑遭到利用:

1. 立即打补丁

2. 使所有会话失效

3. 轮换凭据

4. 审查身份验证日志

5. 搜寻持久化机制

6. 扫描内部系统以发现横向移动

如果 Token 已经泄露,仅打补丁是不够的。

# 🧩 11. 与类似漏洞的比较

| 漏洞 | 软件 | 类型 | 影响 |

|--------------|----------|------|--------|

| Heartbleed | OpenSSL | 内存泄露 | 密钥与内存泄露 |

| Shellshock | Bash | RCE | 完全系统执行 |

| Log4Shell | Log4j | RCE | 远程代码执行 |

| CitrixBleed | NetScaler | 内存泄露 | Session 劫持 |

由于设备的位置,CitrixBleed 类漏洞尤其危险。

# ⚖️ 12. 道德与法律声明

此信息仅用于:

- 教育目的

- 防御意识

- 授权的安全研究

切勿在未经明确书面许可的情况下利用系统。

未经授权的利用是非法的。

# 🧠 13. 关键安全教训

- 内存安全仍然是一类主要风险

- 边缘设备需要快速修补

- 内存泄露后的会话失效至关重要

- VPN 设备是高价值目标

- 监控应包括身份验证异常

# 🔐 核心要点

当网关泄露内存时,

整个企业都处于风险之中。

标签:ADC 漏洞, CISA项目, CitrixBleed 2, Citrix NetScaler, CVE-2025-5777, Maven, NetScaler ADC, NetScaler Gateway, PoC, VPN 安全, 企业安全, 内存泄露, 内存越界读取, 密码管理, 应用交付控制器, 攻击面, 敏感数据泄露, 暴力破解, 漏洞验证, 编程工具, 网络安全, 网络资产管理, 远程代码执行, 防御加固, 隐私保护, 零日漏洞, 高危漏洞