OBAKENGPIERRE/windows-authentication-bruteforce-detection-lab

GitHub: OBAKENGPIERRE/windows-authentication-bruteforce-detection-lab

Stars: 0 | Forks: 0

🔐 Windows 身份验证监控与暴力破解检测实验

📌 概述

本项目在 Windows 11 系统上模拟身份验证失败,并分析安全事件日志以检测潜在的暴力破解活动。

目标是在受控的 SOC 实验室环境中练习身份验证监控、日志关联和结构化事件调查。

🖥️ 实验环境

VMware Workstation Pro

Windows 11 Pro(目标系统)

仅主机隔离虚拟网络

本地测试账户:testuser

用于日志调查的管理员账户

⚙️ 日志配置

为了提高可见性,配置了以下审核策略:

审核登录事件(成功与失败)

审核账户登录事件

进程创建日志记录(Event ID 4688)

通过组策略进行命令行进程审核

PowerShell 脚本块日志记录

🚨 攻击模拟

通过重复为账户 testuser 输入错误的凭据,模拟了暴力破解场景。

这产生了多次失败的身份验证事件。

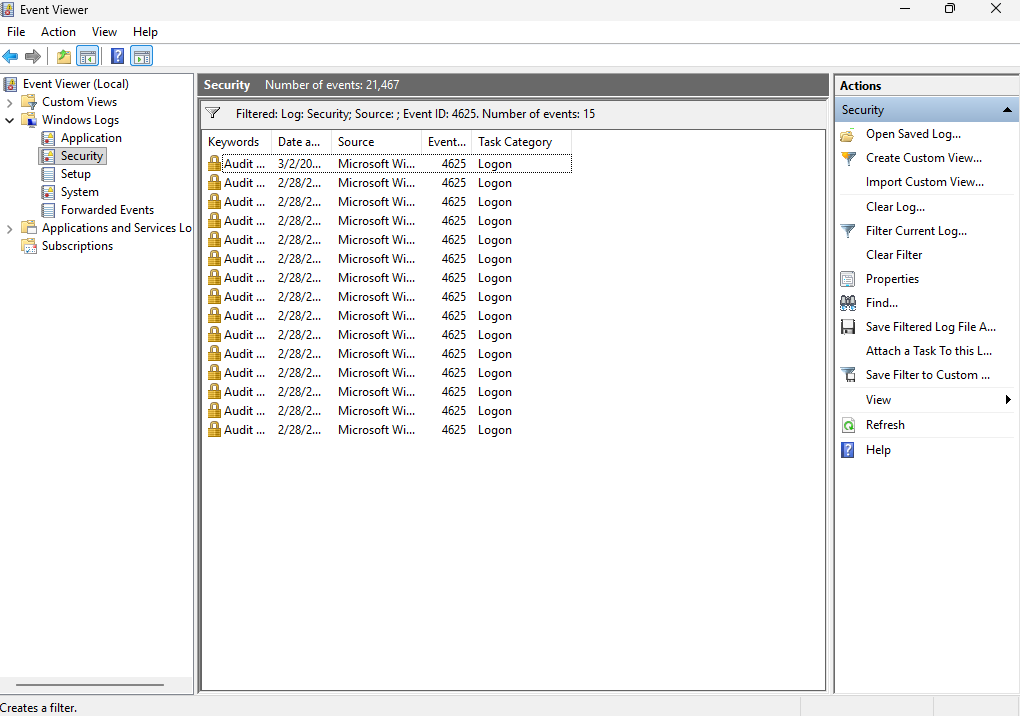

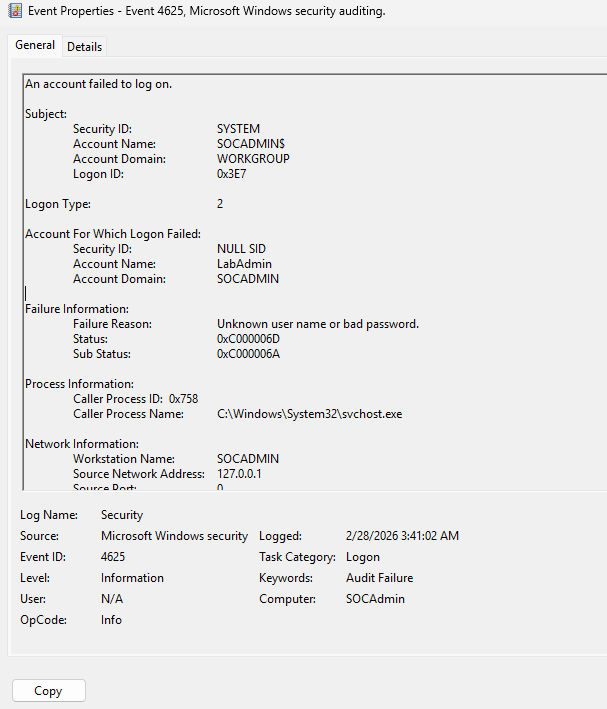

Event ID 4625 – 登录失败

观察到:

账户名称:testuser

登录类型:2(交互式)

失败原因:未知用户名或密码错误

源网络地址:127.0.0.1

在多次尝试失败后,记录了一次成功的登录。

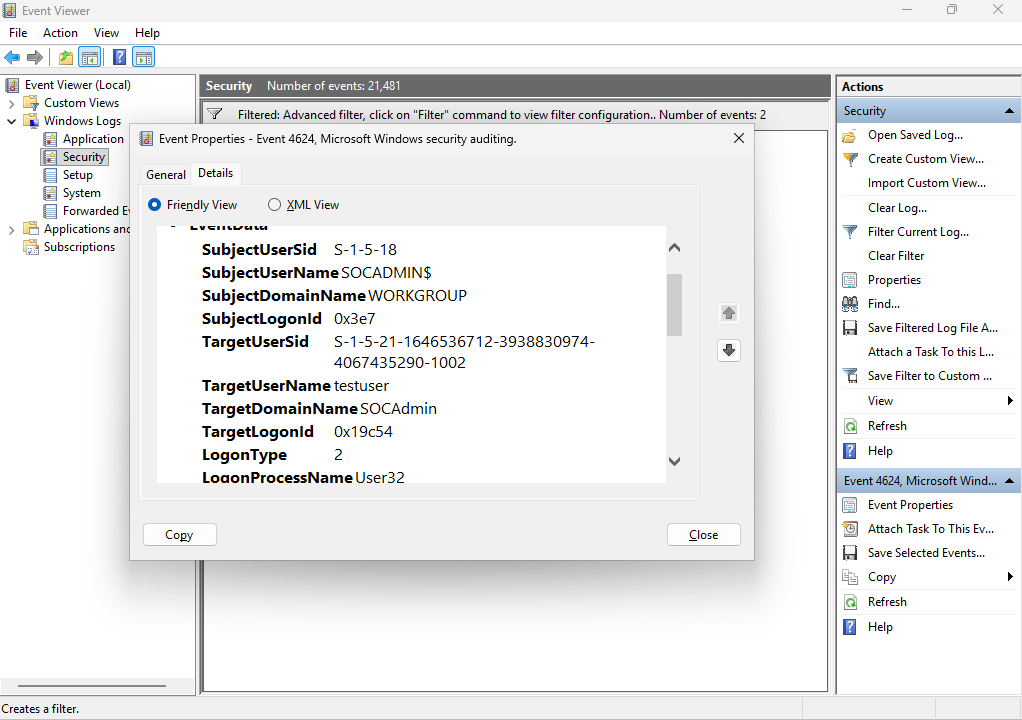

Event ID 4624 – 登录成功

观察到:

账户名称:testuser

登录类型:2(交互式)

源网络地址:127.0.0.1

时间戳关联确认了在重复失败后发生的成功身份验证

🔎 调查方法论

调查过程包括:

按 Event ID (4625, 4624) 筛选安全日志

按特定用户账户筛选

审查登录类型

分析源 IP 地址

执行时间线重建

确定恶意活动的可能性

🧠 关键发现

检测到多次失败的交互式登录尝试。

成功的登录源自 localhost (127.0.0.1)。

登录类型 2 确认了直接的键盘交互。

未发现基于远程网络的暴力破解活动的证据。

结论:该活动可能是由密码输入错误引起的,而非恶意身份验证攻击。

🛡️ 实践技能

Windows 安全事件日志分析

身份验证监控

事件关联

登录类型解读

基础事件报告

SOC 风格的调查工作流

📚 MITRE ATT&CK 映射

技术:T1110 – Brute Force

尽管是在本地进行的,但调查方法论符合暴力破解身份验证检测实践。

🔎 检测逻辑(SOC 视角)

如果在生产环境中观察到此活动,可以实施以下检测逻辑:

潜在暴力破解指标:

多个 Event ID 4625 条目

相同的 TargetUserName

在短时间窗口内(例如,2 分钟内 5–10 次尝试)

升级标准:

4625 失败后紧跟 4624 成功

登录类型 3(网络)或 10(远程桌面)

外部源 IP 地址

示例检测条件:

如果在 2 分钟内同一用户发生超过 5 次失败的身份验证尝试,则触发安全警报。

此逻辑符合 SOC 环境中的身份验证监控最佳实践。

标签:AI合规, AMSI绕过, Conpot, Event ID 4624, Event ID 4625, FOFA, SIEM实验, SOC蓝队, VMware Workstation, Windows 11, Windows Event Log, Windows安全, 免杀技术, 威胁检测, 安全日志分析, 实验环境搭建, 审计策略, 攻击模拟, 暴力破解检测, 登录失败, 红队行动, 网络安全实验, 认证监控, 防御性安全, 驱动签名利用