red1turtle/detect-mapper-browser

GitHub: red1turtle/detect-mapper-browser

一款单文件离线的 MITRE ATT&CK 检测策略浏览器,支持 Sigma 规则和 Sysmon 配置扩展,帮助蓝队快速从理论映射到检测实现。

Stars: 0 | Forks: 0

# detect-mapper-浏览器

一个单文件、支持离线的 HTML 应用,用于以嵌套结构浏览 **MITRE ATT&CK “检测映射”**:

**Tactic → Technique/Sub-technique → Detection Strategy → Analytic → Log Source Reference**

本仓库还包含**可选的扩展包**(Windows Event 消息、Sysmon 配置片段、Sigma 规则包),可以将“日志源提示”转化为可直接复制粘贴的工件。

## 快速开始

### 1) 启动本地 Web 服务器(`?src=` 参数必需)

**Python(推荐)**

```

cd detect-mapper-browser

python -m http.server 8080

```

**Node**

```

npx serve -l 8080 .

```

**Docker(无需安装)**

```

docker run --rm -p 8080:80 -v "$PWD":/usr/share/nginx/html:ro nginx:alpine

```

打开:http://localhost:8080/detect-mapper-browser.html

### 2) 或者直接在您喜欢的浏览器中打开页面开始使用

## 加载检测映射

您有两种选择:

### 选项 A — 通过 `?src=` 自动加载(最佳体验)

1. 解压快照:

- `mitre_deteciton_map/detection_map.zip` → `mitre_deteciton_map/detection_map.json`

2. 打开:

```

http://localhost:8080/detect-mapper-browser.html?src=mitre_deteciton_map/detection_map.json

```

### 选项 B — 手动加载

点击 **Load JSON…** 并选择一个检测映射 JSON 文件。

## 如何浏览

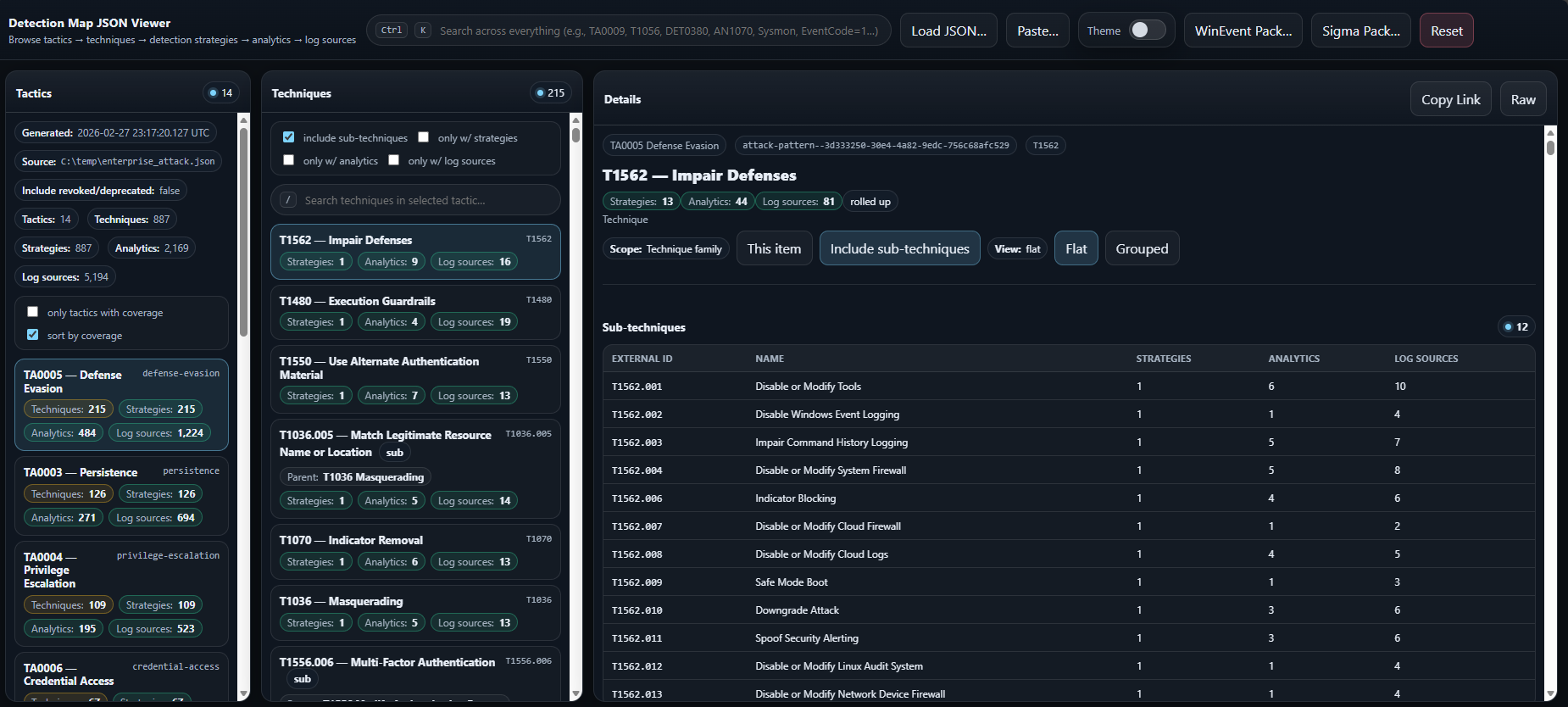

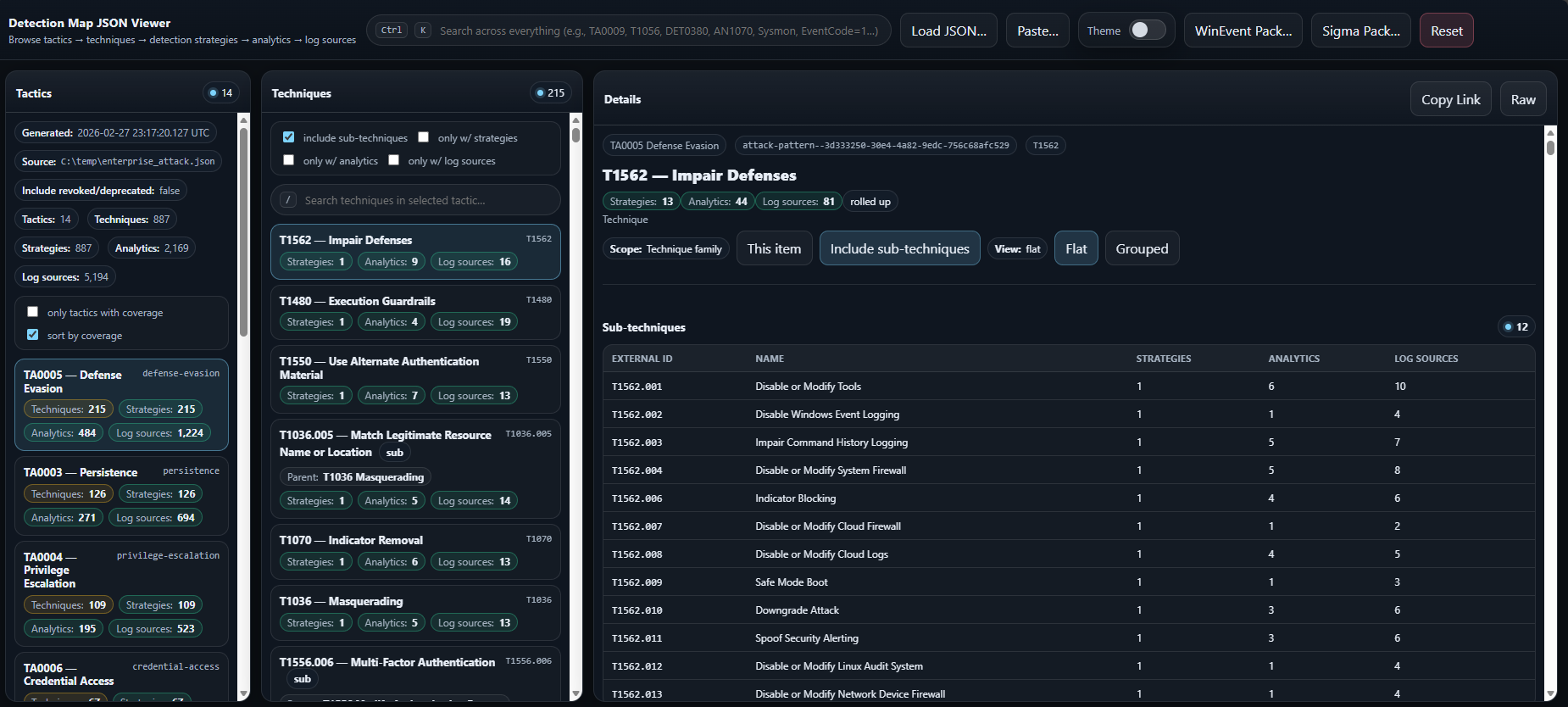

- 左侧:**Tactics**(若启用,按覆盖率排序)

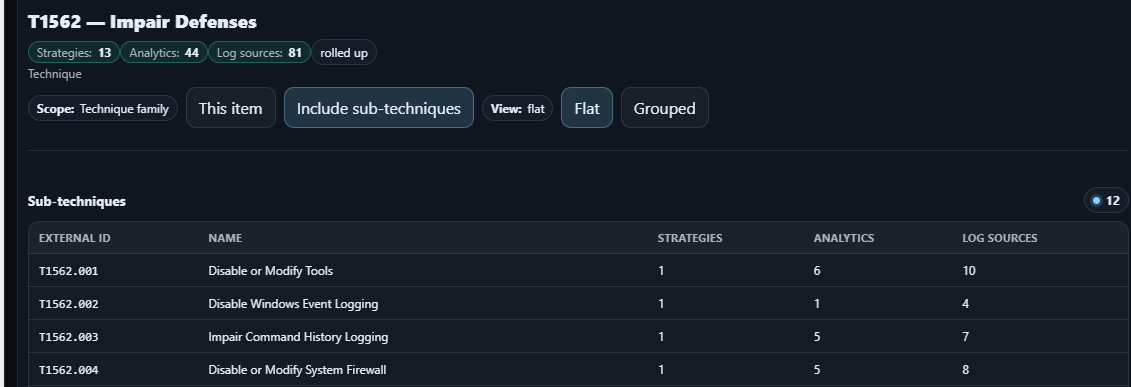

- 中间:**Techniques**(支持“仅显示包含 strategies/analytics/log sources”的过滤,包含 sub-techniques,以及按 tactic 搜索)

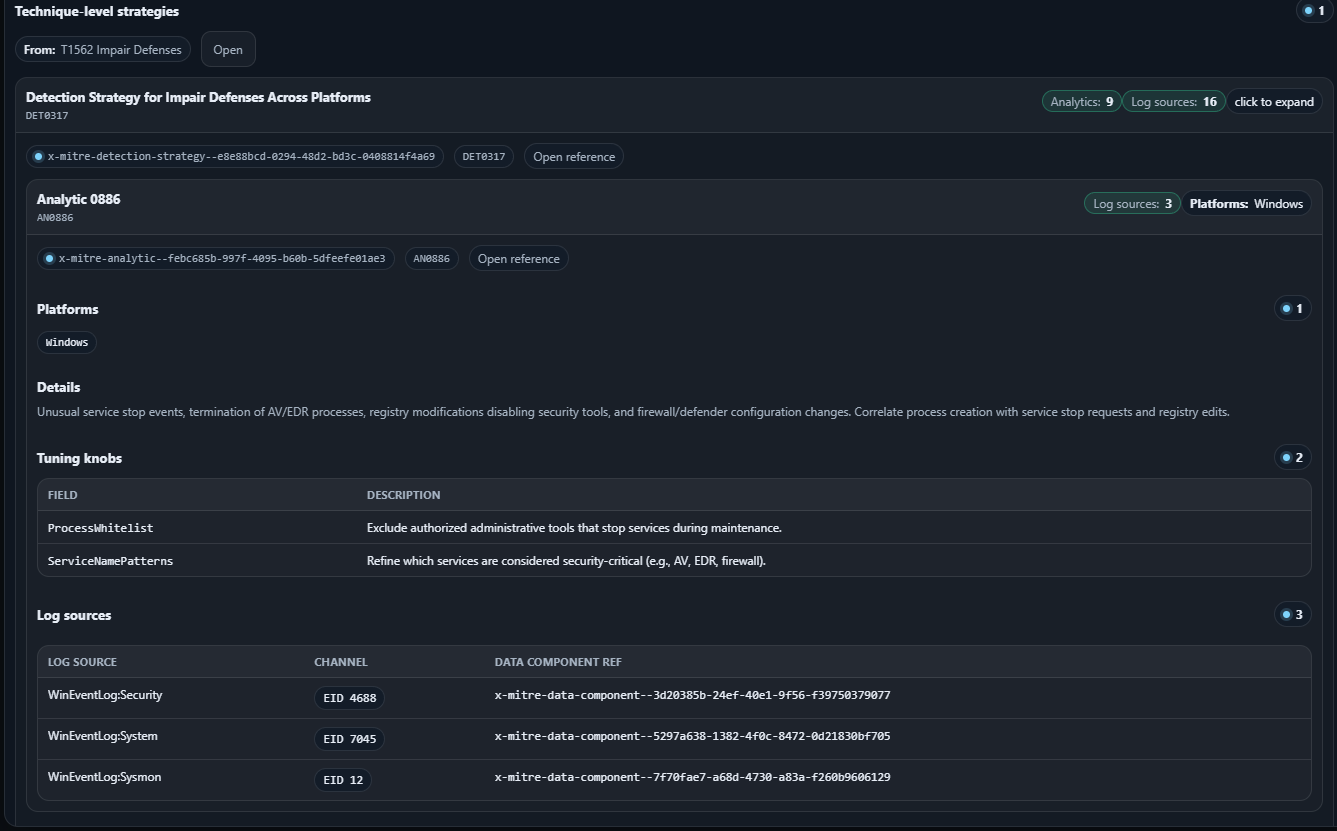

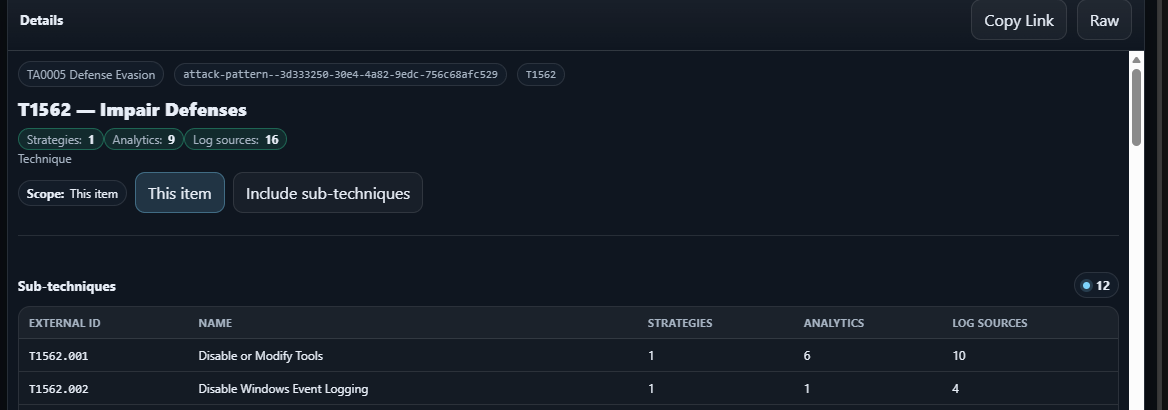

- 右侧:**Details** 面板,包含:

- sub-technique 列表

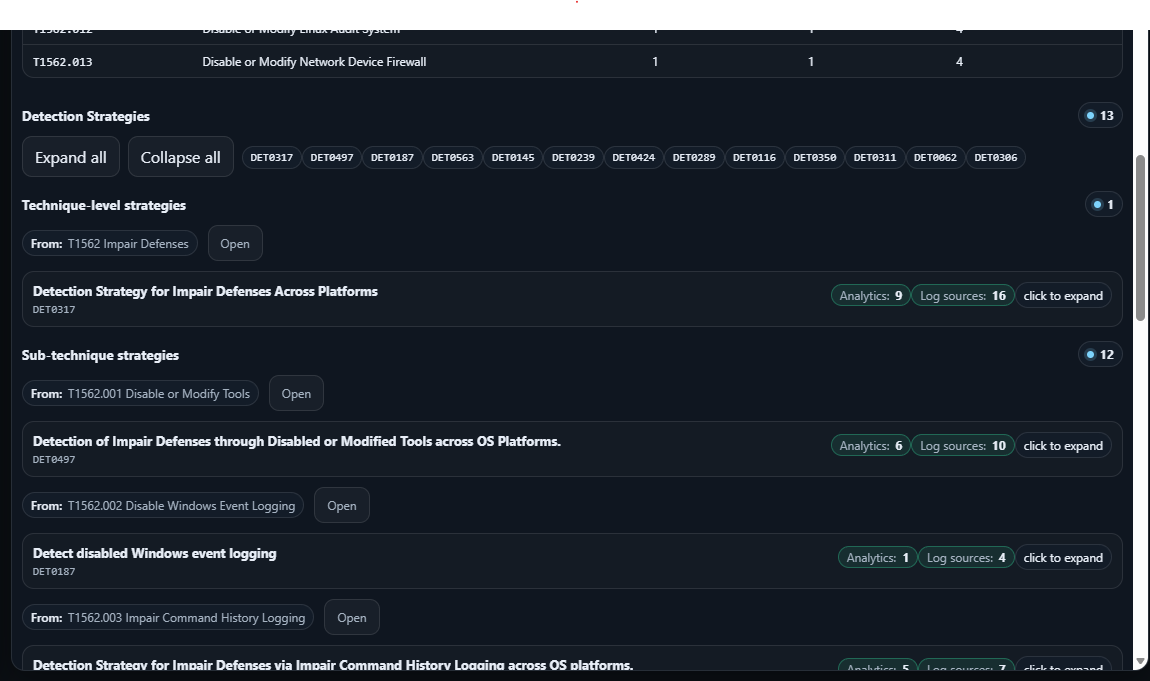

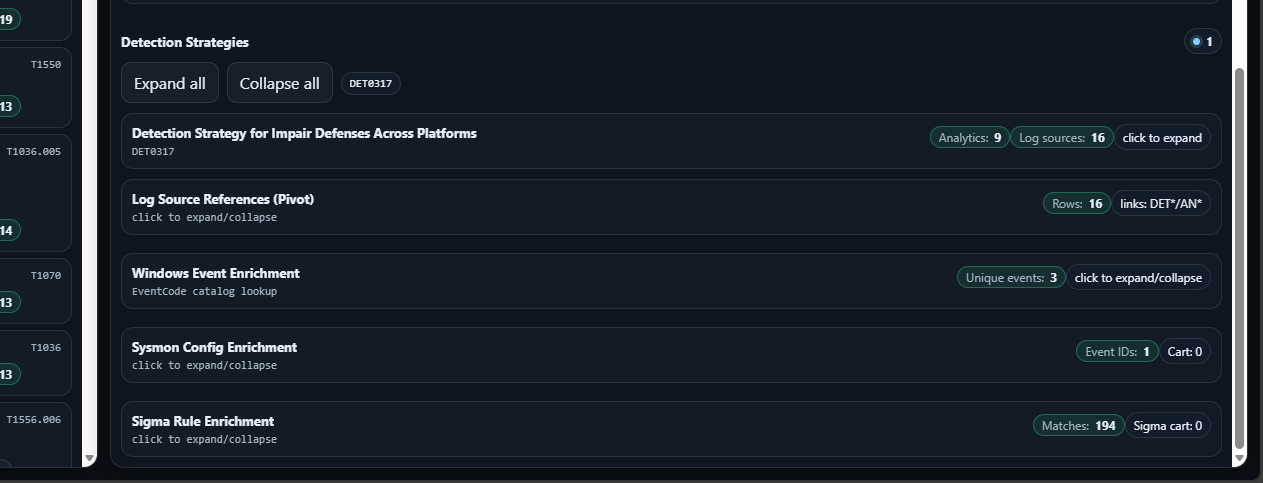

- “Detection Strategies” 折叠面板

- technique/sub-technique 策略卡片

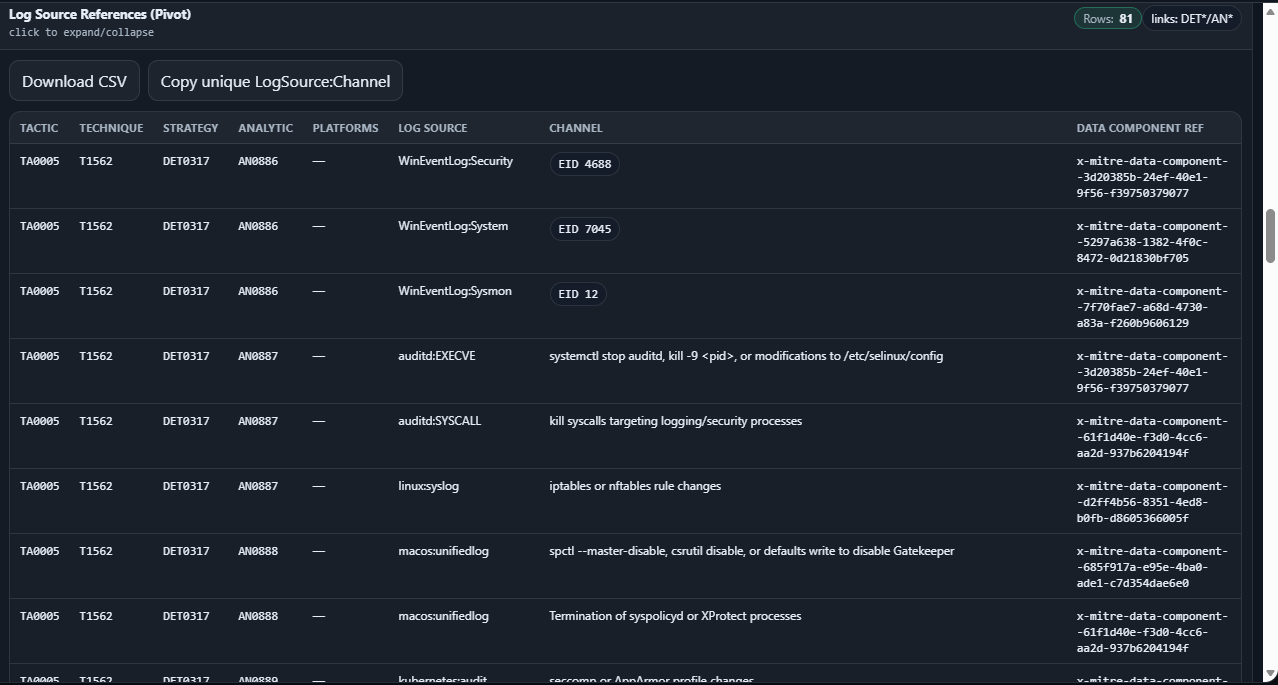

- analytics + log source 枢纽

### 关键 UI 快捷键

- **全局搜索**:`Ctrl + K`

- **复制链接**:复制当前选择的可分享深度链接(hash fragment)

- **原始数据**:显示当前节点的 JSON payload(适用于调试/导出)

## 功能索引

浏览器仅需检测映射即可工作。以下所有功能均为可选,但如果您希望将日志源引用投入实际使用,则非常值得启用。

## 如何浏览

- 左侧:**Tactics**(若启用,按覆盖率排序)

- 中间:**Techniques**(支持“仅显示包含 strategies/analytics/log sources”的过滤,包含 sub-techniques,以及按 tactic 搜索)

- 右侧:**Details** 面板,包含:

- sub-technique 列表

- “Detection Strategies” 折叠面板

- technique/sub-technique 策略卡片

- analytics + log source 枢纽

### 关键 UI 快捷键

- **全局搜索**:`Ctrl + K`

- **复制链接**:复制当前选择的可分享深度链接(hash fragment)

- **原始数据**:显示当前节点的 JSON payload(适用于调试/导出)

## 功能索引

浏览器仅需检测映射即可工作。以下所有功能均为可选,但如果您希望将日志源引用投入实际使用,则非常值得启用。

## 仓库内容

- `detect-mapper-browser.html` — 查看器(单个 HTML 文件,包含 JS/CSS)

- `mitre_deteciton_map/` — 检测映射的构建脚本 + 快照包

- `windows_event_message_templates/` — WinEvent 元数据/消息的构建脚本 + 快照包

- `sysmon_enrichment/` — 扩展 UI 使用的 Sysmon schema + 基线配置参考

- `sigma_enrichment/` — Sigma 源包 + 组合脚本(生成单个 JSON 包)

- `docs/screenshots/` — README 文档中使用的截图

## 截图画廊(展开)

## 如何浏览

- 左侧:**Tactics**(若启用,按覆盖率排序)

- 中间:**Techniques**(支持“仅显示包含 strategies/analytics/log sources”的过滤,包含 sub-techniques,以及按 tactic 搜索)

- 右侧:**Details** 面板,包含:

- sub-technique 列表

- “Detection Strategies” 折叠面板

- technique/sub-technique 策略卡片

- analytics + log source 枢纽

### 关键 UI 快捷键

- **全局搜索**:`Ctrl + K`

- **复制链接**:复制当前选择的可分享深度链接(hash fragment)

- **原始数据**:显示当前节点的 JSON payload(适用于调试/导出)

## 功能索引

浏览器仅需检测映射即可工作。以下所有功能均为可选,但如果您希望将日志源引用投入实际使用,则非常值得启用。

## 如何浏览

- 左侧:**Tactics**(若启用,按覆盖率排序)

- 中间:**Techniques**(支持“仅显示包含 strategies/analytics/log sources”的过滤,包含 sub-techniques,以及按 tactic 搜索)

- 右侧:**Details** 面板,包含:

- sub-technique 列表

- “Detection Strategies” 折叠面板

- technique/sub-technique 策略卡片

- analytics + log source 枢纽

### 关键 UI 快捷键

- **全局搜索**:`Ctrl + K`

- **复制链接**:复制当前选择的可分享深度链接(hash fragment)

- **原始数据**:显示当前节点的 JSON payload(适用于调试/导出)

## 功能索引

浏览器仅需检测映射即可工作。以下所有功能均为可选,但如果您希望将日志源引用投入实际使用,则非常值得启用。

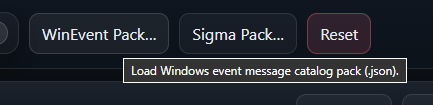

| Windows Event Enrichment Map EventCode / provider hints to human-readable message templates. Docs: windows_event_message_templates/ |

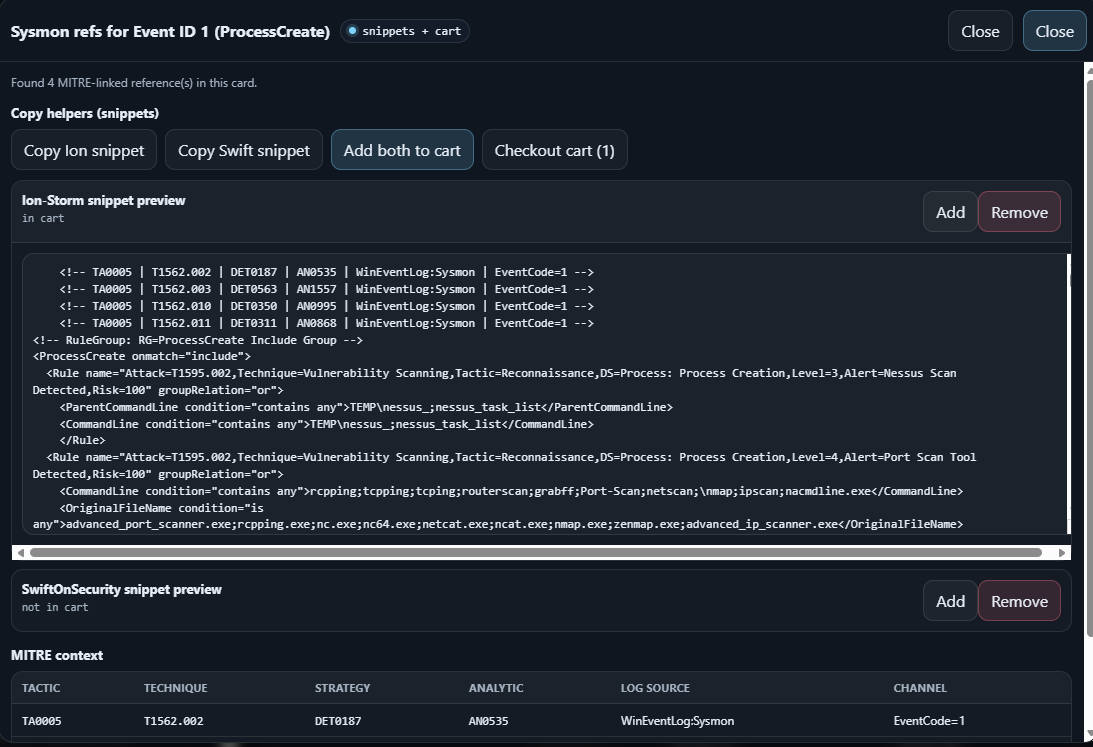

Sysmon Config Enrichment Turn Sysmon Event IDs into config snippets (Ion-Storm / SwiftOnSecurity) and “cart” checkouts. Docs: sysmon_enrichment/ |

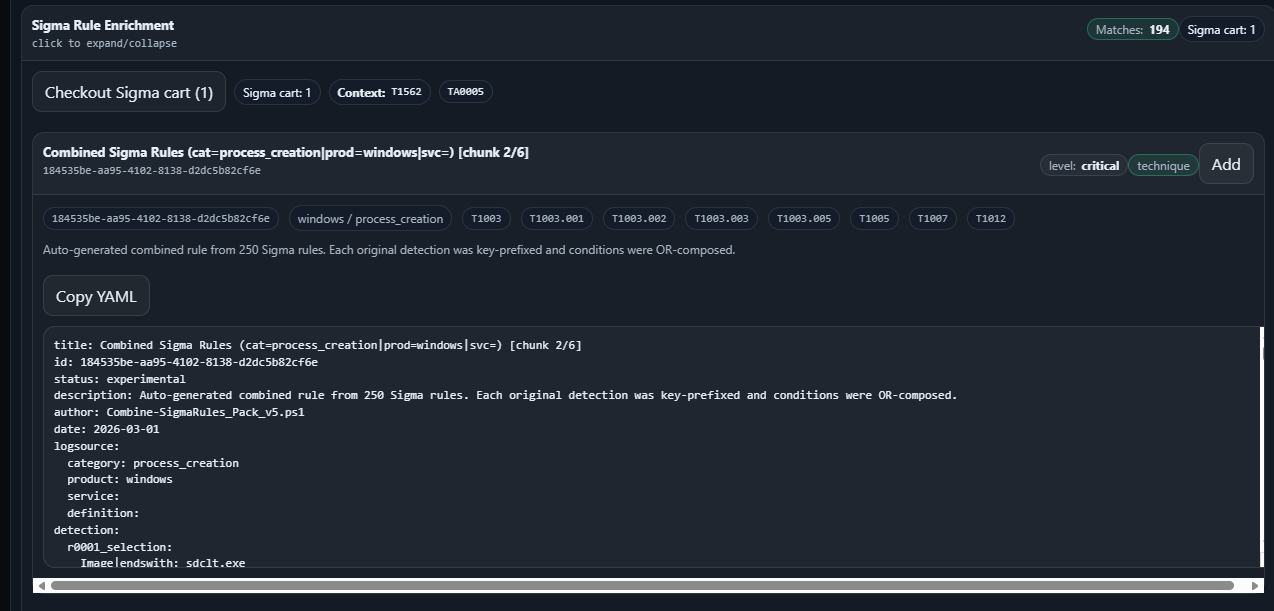

Sigma Rule Enrichment Load a combined Sigma pack and add matched rules to a cart for copy/export. Docs: sigma_enrichment/ |

|

|

|

标签:AMSI绕过, Cloudflare, Detection-as-Code, Homebrew安装, MITM代理, MITRE ATT&CK, Mutation, Sigma 规则, Sysmon, Windows 事件日志, 可视化, 后端开发, 后端开发, 域名分析, 多模态安全, 威胁检测, 安全仪表盘, 安全运营, 扫描框架, 攻击框架, 数据可视化, 本地 HTML, 离线浏览器, 请求拦截, 逆向工具, 遥测数据