Westhdon/osint.manager

GitHub: Westhdon/osint.manager

集成十余种 OSINT 搜索能力并带有本地 JSON 数据库管理的命令行调查工具。

Stars: 1 | Forks: 0

# osint.manager

一个命令行程序,用于管理 OSINT 数据并使用多种流行工具执行搜索。

## 功能

- **数据库管理** - 在 JSON 数据库中创建、管理和持久化 OSINT 调查数据

- 完全集成的 **Holehe 电子邮件枚举**(需要 `holehe` 包)- 跨 100 多个平台搜索电子邮件

- **HaveIBeenPwned** 数据泄露查询 - 检查电子邮件是否出现在已知的数据泄露中

- **WHOIS** 域名查询 - 获取注册人和技术信息

- **DNS 查询**(A、MX、NS 记录;安装 `dnspython` 以获取完整功能)

- 通过免费的 ip-api.com 服务进行 **IP 地理定位**

- **反向 IP 查询** - 查找托管在特定 IP 地址上的域名/服务

- **反向 DNS 查询** - 通过 IP 地址获取主机名

- **SSL 证书查询** - 提取域名的 SSL 证书信息

- **电子邮件验证** - 检查电子邮件格式和 MX 记录以确保可投递性

- **用户名可用性检查** - 检查用户名是否存在于 15 个以上的主要平台(Twitter、Instagram、GitHub 等)

- **按域名查找电子邮件** - 查找与公司域名关联的电子邮件地址

- **社交媒体历史记录** - 访问 whopostedwhat.com 查看历史社交媒体帖子

- **子域名枚举** - 使用证书透明度日志和 DNS 暴力破解发现隐藏的子域名

- **人物搜索与 OSINT** - 通过多种方法调查人物:

- 按姓名跨社交平台搜索

- 按用户名搜索并自动验证资料

- 按电话号码搜索(包含指向查询服务的链接)

- 按电子邮件搜索以查找关联的社交资料

- 反向电话查询工具

- **高级搜索工具** - 专门的查询和情报收集工具

- **批量操作** - 一次处理多个项目:

- 批量电子邮件泄露查询 - 同时检查多封电子邮件

- 报告生成 - 从数据库创建全面的 OSINT 报告

- CSV/JSON 导出 - 导出所有记录以供外部分析

- **配置菜单**,用于存储 API 密钥(HIBP、Shodan 等)

- **保存结果** 到选定的数据库,以供将来参考和分析

## 安装说明

[Windows 安装视频。](https://www.youtube.com/watch?v=omylfrbhW-M)

依赖项列在 `requirements.txt` 中。要安装或更新它们,只需运行适合您操作系统的脚本。安装脚本现在会升级所有现有的包,并在依赖项准备就绪后**自动启动程序**。

```

# Windows (PowerShell 或 CMD)

install.bat

# Unix / macOS

chmod +x install.sh

./install.sh

```

运行脚本将安装或升级 requirements 文件中的所有包,然后启动 `main.py`。您可以随时重新运行安装程序以更新到较新的依赖版本。

脚本使用 `pip --user` 安装包。您可能需要将 Python 的 `Scripts` 文件夹(Windows)或 `~/.local/bin`(Linux/macOS)添加到您的 `PATH` 中,以便 `holehe` 等命令可以在全局使用。

配置持久化保存在 `config.json` 中(自动创建)。您可以通过应用程序中的配置菜单或直接编辑此文件来管理 API 密钥。

## 使用说明

运行主程序:

```

python main.py

```

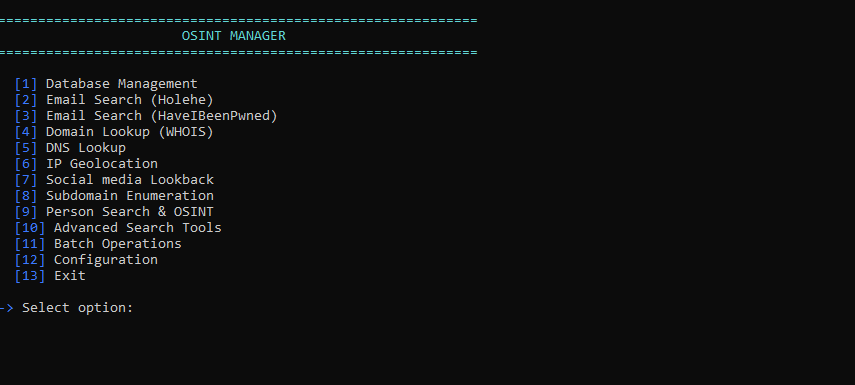

### 主菜单选项

1. **数据库管理** - 创建、删除和管理 JSON 数据库

2. **电子邮件搜索 (Holehe)** - 跨 100 多个平台搜索电子邮件地址

3. **电子邮件搜索 (HaveIBeenPwned)** - 检查电子邮件是否出现在已知的数据泄露中

4. **域名查询 (WHOIS)** - 获取域名的 WHOIS 信息

5. **DNS 查询** - 查询 A、MX 和 NS 记录

6. **IP 地理定位** - 查找 IP 地址的地理位置

7. **社交媒体历史记录** - 访问 whopostedwhat.com 获取历史社交媒体数据

8. **子域名枚举** - 发现隐藏的子域名并枚举潜在的攻击面

9. **人物搜索与 OSINT** - 通过多种方法调查个人

10. **高级搜索工具** - 反向 IP/DNS 查询、SSL 证书、电子邮件验证、用户名可用性

11. **批量操作** - 批量电子邮件检查、报告生成、CSV 导出

12. **配置** - 设置 API 密钥以增强功能

13. **退出** - 关闭应用程序

导航菜单以管理数据库或执行 OSINT 查询。执行扫描时,您可以将阳性结果保存到数据库中以供日后查看。

## API 密钥与配置

对于 Have I Been Pwned 查询,您可以设置 `HIBP_API_KEY` 环境变量以避免速率限制。您还可以通过应用程序内的配置菜单管理 Shodan 及其他服务的 API 密钥。

## 扩展工具

可以通过在 `OSINTManager` 中实现新方法并更新菜单结构来添加额外的 OSINT 集成。模块化设计使得插入新的查询函数变得非常容易。

## 全新高级功能(最新更新)

### 高级搜索工具

- **反向 IP 查询** - 查找托管在特定 IP 地址上的域名和服务

- **SSL 证书提取** - 从域名获取详细的 SSL 证书信息,包括颁发者、到期时间和备用名称

- **电子邮件地址验证** - 检查电子邮件格式的有效性以及是否存在 MX 记录,以进行可投递性验证

- **用户名可用性检查** - 检查用户名是否在 16 个以上的主要平台上被占用,并提供快速资料链接

- **按域名查找电子邮件** - 使用多种服务发现与公司域名关联的电子邮件地址

- **反向 DNS 查询** - 将 IP 地址转换回其关联的主机名

### 批量操作与报告

- **批量电子邮件泄露查询** - 针对泄露数据库同时检查多个电子邮件地址(遵守速率限制)

- **OSINT 报告生成** - 从您的调查数据库创建包含统计信息和格式的全面文本报告

- **CSV/JSON 导出** - 将所有数据库记录导出为 CSV 格式,以便在外部工具和分析中使用

- **高级数据分析** - 内置汇总统计和交叉引用功能

### 增强的电子邮件工具

- 完全集成 Holehe 以进行 100 多个平台的检查

- HaveIBeenPwned 泄露数据库集成

- 电子邮件格式验证和 MX 记录检查

- 批量处理功能

### 人物与用户名调查

- 跨多个社交平台按姓名搜索,并提供直接链接

- 跨 16 个以上平台验证用户名(Twitter、Instagram、GitHub、Reddit、YouTube、TikTok、Twitch 等)

- 自动验证资料是否存在

- 电话号码查询工具和反向电话查询服务

- 基于电子邮件的社交资料发现

### 网络与域名情报

- 完整的 WHOIS 信息检索

- 完整的 DNS 记录查询(A、MX、NS、SOA 记录)

- 使用证书透明度日志进行子域名枚举

- 针对常见子域名的 DNS 暴力破解

- 反向 IP 和反向 DNS 查询

- SSL 证书分析和漏洞检查

## 免责声明

**仅供教育用途**:此工具仅用于教育和授权的安全研究目的。用户有责任确保在进行任何 OSINT 搜索或调查之前已获得适当的授权。作者对滥用、未经授权的访问或因使用此工具而造成的任何损害不承担任何责任。

**氛围编程**:本项目是“氛围编程”的产物——它主要由 AI 和 LLM 编写!

此项目是构建更全面的 OSINT CLI 工具包的起点。欢迎贡献和改进!

标签:CDN识别, DNS查询, ESC4, ESC8, GitHub, HIBP, Homebrew安装, IP反查, OSINT, Python, Snort++, SSL证书查询, Whois查询, 个人信息查询, 互联网暴露面, 威胁情报, 子域名枚举, 子域名爆破, 实时处理, 开发者工具, 情报搜集, 数据导出, 数据脱敏, 无后门, 用户名枚举, 社会工程学, 社工库, 系统安全, 网络安全, 被动扫描, 赛博侦探, 逆向工具, 邮箱泄露检测, 隐私保护